阅读时间: 5 分钟端点检测和响应(EDR)产品的事件收集存在难题。 收集端点产生的所有事件意味着端点和网络上的瓶颈。 少收集可能会导致重大事件丢失; 收集更多内容可能会导致端点性能下降。

当前的EDR供应商,包括Crowdstrike,都使用预定义的事件模式,其中所有事件都硬编码在其代理中。 Crowdstrike宣布他们正在使用400个不同的静态静态事件(其中的百分比是他们自己的特定于代理的事件),这些事件具有预定义的规则,例如检查特定注册表文件位置等。

以下是他们的热门活动类别:

- 注册表事件

- 文件事件

- 行为事件

- 浏览器事件

- 剪贴板操作

- 流程事件

- 计划任务事件

- 服务事件

- 线程事件

- 环境变量

- 固件事件

- IOA规则活动

- NetShare活动

- USB活动

- 注射事件

- 网络活动

- Windows事件日志

- FS活动

- 安装事件

- Java事件

- 内核事件

- 模块事件

- LSASS活动

- 隔离措施

- 勒索软件动作

- SMB客户端事件

对于每个类别,都会生成特定事件,例如PdfFileWritten,DmpFileWritten,DexFileWritten等,但是这些都是仅更改文件类型的文件写入操作。 这同样适用于注册表事件,服务事件等。

但是,如何对未知或通用文件类型进行文件写入操作呢? 那不仅是一个事件,而是一系列事件呢? 还是事件发生的频率? 还是相同事件的模式很重要? 在这种情况下,像Crowdstrike这样的静态事件模型对检测那些新的APT类型的攻击的作用范围非常有限。 我们可以将Crowdstrike事件模型视为“基于签名的事件集合”,它非常类似于旧的基于签名的AV扫描器。

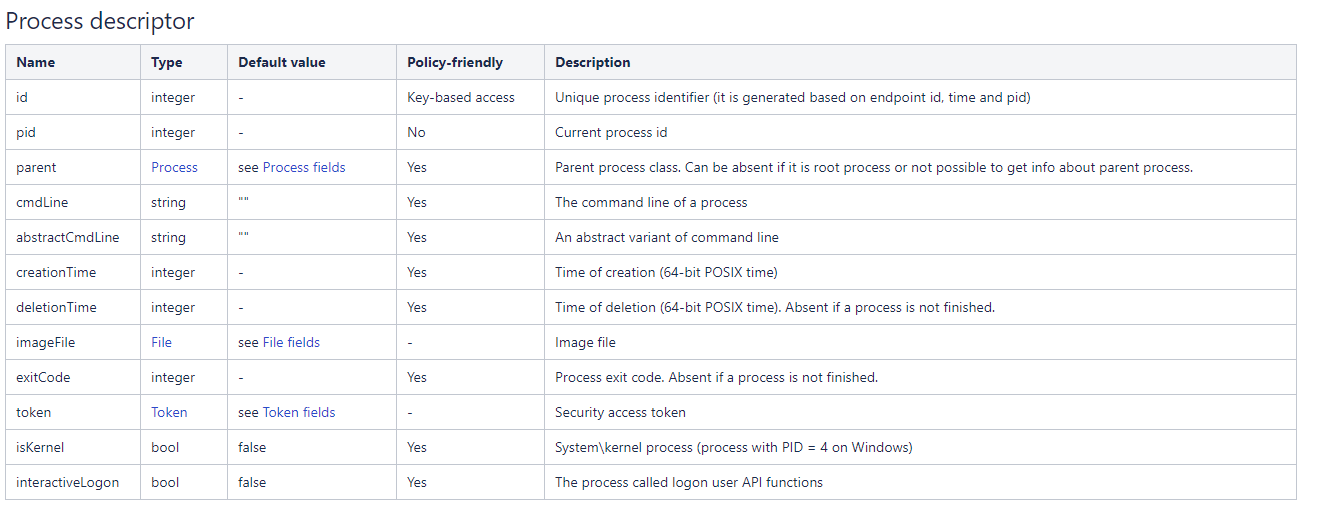

科摩多的龙企业介绍 “自适应事件建模” 从基本描述符(例如

过程:

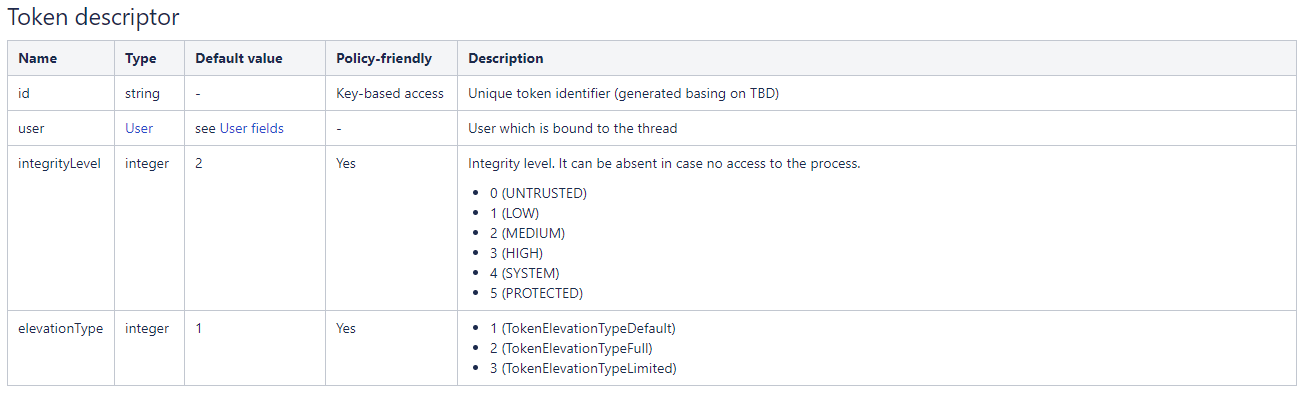

标记:

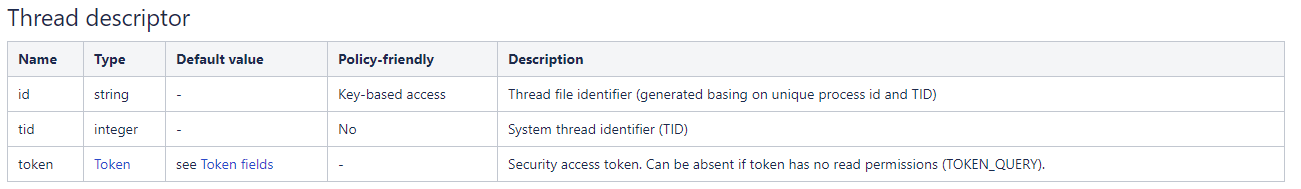

线:

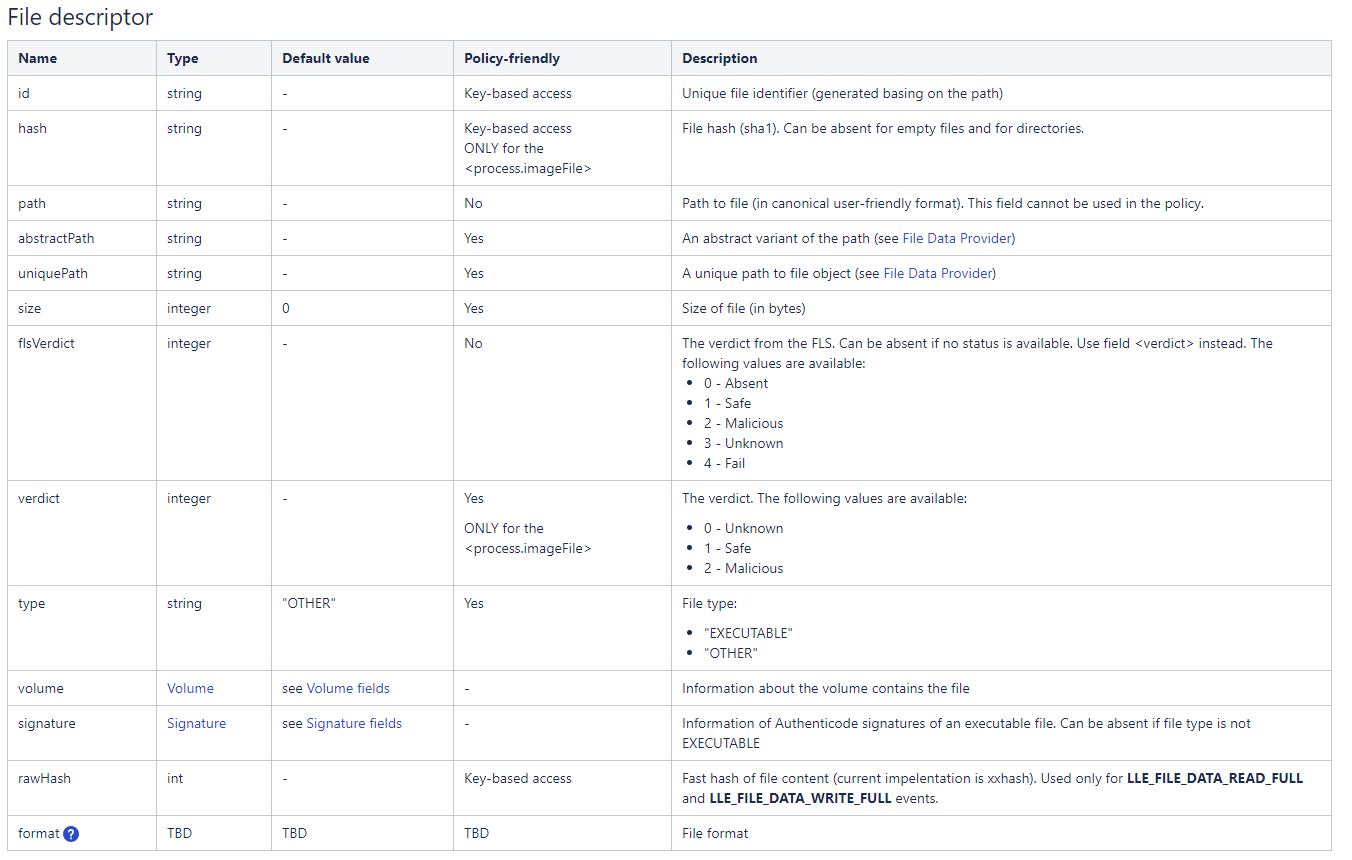

文件:

其他一些描述符是:

- 用户

- 注册表

- 内存

- 商业网络

- 的服务,

- 量,

- IP等

并且低级别事件(LLE)是一项基本活动的结果。 它们基于来自不同组件的原始事件,但提供了一些来自事件源以及API特定数据和控制器特定数据的抽象层。 例如,来自不同控制器且具有不同字段集的不同原始事件可以转换为一种类型的LLE。

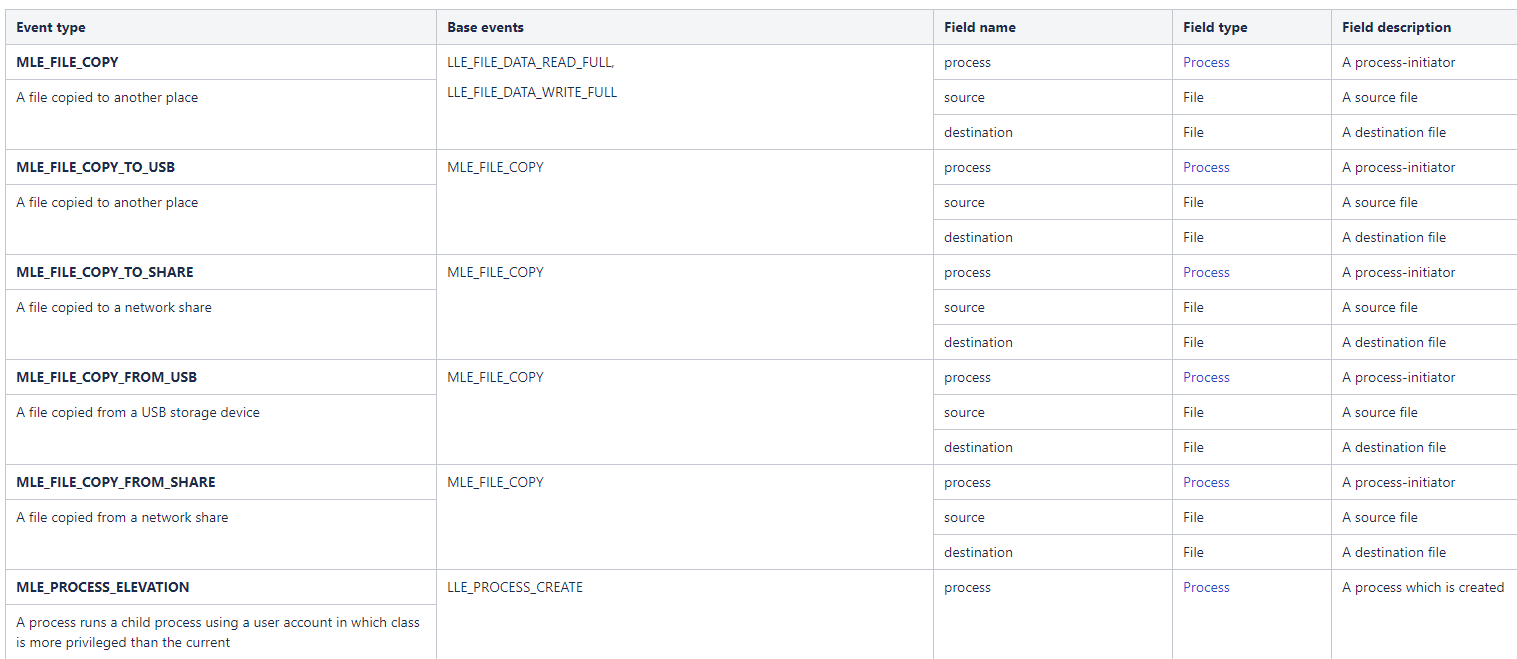

中间事件(MLE)是一系列LLE生成的事件。 以下是一些示例:

它们通常是由本地模式匹配组件生成的。 每个事件描述符都有自己的字段集。 但是,事件具有标准的公共字段。

事件描述符用于策略匹配。 该策略可以访问条件规则中的字段,并将它们与预定义值进行比较。 但是,并非所有事件字段都可用于策略检查。

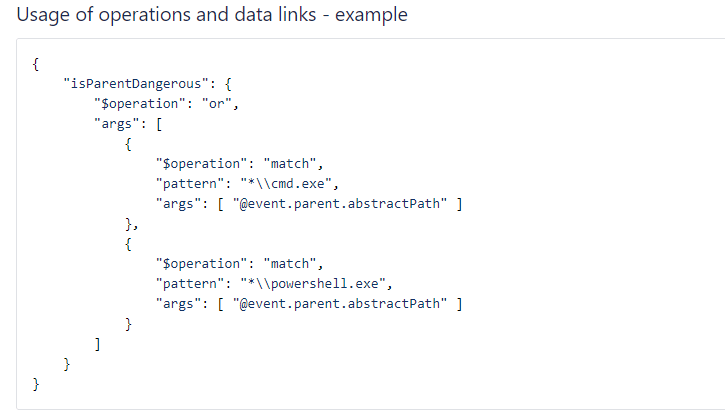

有些字段不是标量类型,而是复杂类型(字典和序列)。 使用“。”可访问字典字段。 通过使用“ []”符号提供对序列字段的访问。 示例如下:

进程.pid

进程父进程pid

process.accessMask [0]

图1自适应事件建模策略示例

事件中的逻辑对象(如Process,File,User)表示为具有预定义格式的字典。 描述了每个对象的格式,如果指定了它的字段,则可以将其字段用于策略匹配。 对象描述符可以包含引用其他对象的字段。

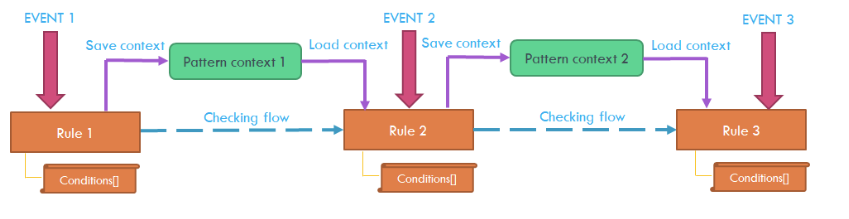

图2模式链接

使用此定义,Comodo Dragon Platform定义了基于策略的事件集合,该事件集合不仅可以应用于端点本身,而且可以针对每个流程,服务或用户操作而有所不同。 这样,我们不仅能够收集Crowdstrike收集的所有信息,而且在事件发生期间具有适应性。 如果尚未注入受信任的进程,为什么还要收集并发送所有触发写入事件? 如果发生注入或发生其他分叉,Dragon Platform将开始收集该流程的所有详细信息,而其他流程收集保持不变。 在这些低级别的事件中,以下是一些不收集人群罢工事件的示例:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_DANGEROUS_FILE_DOWNLOAD

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

龙企业进行所有模式匹配 在端点上动态,根据自适应策略定义控制要收集的内容,相关的内容以及要发送的内容。

另一方面,Dragon Enterprise也分析了 各个事件的时间序列。 我们的自适应事件建模还研究了数据的不同程度的周期性,包括系统的用户过程,过程过程,过程系统集成以及星期几和一天中的时间影响,并推断出检测到的事件(例如,受欢迎程度或出席程度)。

像高级持续威胁(APT)一样,内部威胁也应在EDR范围内考虑。 每个人的总体行为通常在几个尺度(每天,每周等)上表现出一定的周期性,这反映了潜在人类活动的节奏并使得数据显得不均匀。 同时,数据通常会因异常行为的几个“突发”时期而损坏。 这两个要素都使查找和提取这些异常事件的问题变得困难。 在这种情况下,Dragon Enterprises根据时变过程模型使用无监督学习,该模型也可以解释异常事件。 我们产生了适应性和自主性的学习,以将异常的“爆发”事件与正常人类活动的痕迹分开。

有关Comodo Dragon Enterprise与Crowdstrike的更多信息,请访问 https://bit.ly/3fWZqyJ

该职位 什么是Comodo Dragon Platform的自适应事件建模以及为什么我们认为它比Crowdstrike更好 最早出现 科摩多新闻和互联网安全信息.

- a

- 关于

- ACCESS

- 账号管理

- 行动

- 活动

- 高级

- 中介代理

- 所有类型

- 公布

- 应用的

- APT

- 勤

- AV

- 作为

- 如下。

- 阻止

- 例

- 产品类别

- 检查

- 支票

- 收集

- 收藏

- 采集

- 相当常见

- 复杂

- 组件

- 一台

- 流程条件

- 控制

- 可以

- 每天

- data

- 描述

- 详情

- 检测

- 检测

- 不同

- 难

- 屏 显:

- 龙

- ,我们将参加

- 影响

- 分子

- 端点

- 企业

- 企业

- 等

- 活动

- 事件

- 一切

- 例子

- 例子

- 展品

- 字段

- 寻找

- 大火

- 姓氏:

- 以下

- 叉

- 格式

- 止

- 此处

- 但是

- HTTPS

- 人

- 图片

- 重要

- 包含

- 个人

- 信息

- 内幕

- 积分

- 网络

- 互联网安全

- IT

- 本身

- 只有一个

- 层

- 学习

- Level

- 有限

- 本地

- 地点

- 制成

- 制作

- 匹配

- 手段

- 模型

- 模型

- 更多

- 网络

- 消息

- 正常

- 操作

- 运营

- 其他名称

- 己

- 模式

- 百分

- 期

- 平台

- 政策

- 声望

- 市场问题

- 过程

- 热销产品

- 提供

- 提供

- 原

- 反映

- 其余

- 代表

- 响应

- 定位、竞价/采购和分析/优化数字媒体采购,但算法只不过是解决问题的操作和规则。

- 同

- 保安

- 系列

- 服务

- 集

- 几个

- 一些

- 具体的

- 标准

- 启动

- 威胁

- 次

- 最佳

- 类型

- 一般

- 使用

- 平时

- 厂商

- 与

- 每周

- 什么是

- 什么是