阅读时间: 4 分钟到目前为止,大多数人都知道了勒索软件,当然是那些经常阅读Comodo博客部分和类似出版物的人。 对于那些没有这样做的人,勒索软件是一种攻击,攻击者利用它对受害者计算机或服务器上的所有文件进行加密,从而使它们完全不可用。 攻击者然后要求付费(通常以比特币支付的赎金)来解密文件。 从罪犯的角度来看,攻击的妙处在于,一旦进行了加密,受害者几乎永远不会找到解决方案。 没有防病毒软件,没有技术专家的帮助,没有警察,也没有任何哭声可以为您恢复这些文件。 您必须拥有解密密钥或与文件道别。

当凝视着这把枪的无情枪管时,许多知名的受害者发现他们别无选择,只能支付费用。 他们需要这些文件来继续开展业务或为社会提供服务,并且根本无法承受任何停机时间。 医院,政府部门,慈善机构,大学,地方法院和报纸办公室只是屈服并支付了赎金的主要机构的几个例子。

勒索软件通常传播于 申请 特洛伊木马程序。这些程序会在您安装时诱骗您认为它们是正常程序,但实际上是加密您的驱动器的恶意可执行文件。每个勒索软件都有其独特的感染目标计算机的方式,并且每个勒索软件都使用多个级别的混淆来避免检测。这篇博客是 Comodo 一位领先工程师对此类产品内部工作原理的深入探讨。 勒索 – 旺西斯。

什么是 WONSYS 勒索软件?

Wonsys 是一种恶意软件,它要么被加密软件混淆,要么打包到 UPX、ASPROTECT 或 VMPROTECT 等文件中。实际的可执行文件 wonsys.exe 深埋在另一个显然是无辜的程序中,因此它是我们之前提到的木马之一。这是犯罪分子用来帮助其避免被发现的常用方法 杀毒软件 产品。

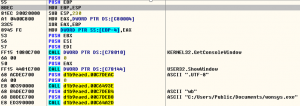

该恶意软件将自身丢弃到目标计算机上,并使用SHELL32 API ShellExecuteW运行:

用户运行勒索软件后,它将在注册表中创建一个“ RunOnce”键:

它还计算目标计算机上的所有驱动器,以便可以对它们全部进行加密:

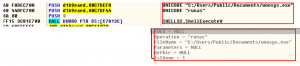

Wonsys然后创建一个需要关闭的进程的“ kill-list”。 这些程序如果保持运行状态,可能会阻止Wonsys感染整个系统。 具体来说,它们是Word,PowerPoint,记事本,Thunderbird之类的程序,可以“锁定”文件并防止其加密。 在关闭这些程序后,Wonsys还将删除文件的卷影副本,因此用户无法还原它们:

通过COMSPEC在system32文件夹中使用管理员权限打开命令提示符窗口:![]()

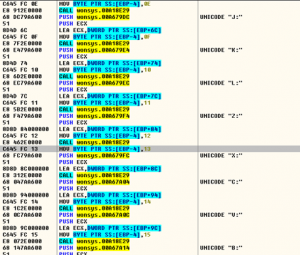

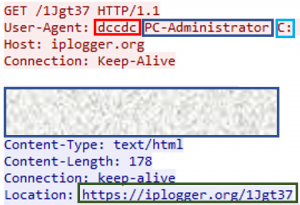

攻击者还使用API函数收集日期,时间格式,系统名称和语言环境信息,并ping iplogger.org网站,从而在计算机上收集详细信息。

Wonsys现在拥有所需的所有信息。 下面的屏幕截图显示,“ dccdc”是扩展名,它将在加密后添加到所有文件名中,“ PC-Administrator”是计算机名,驱动器“ C:”是它将感染的驱动器:

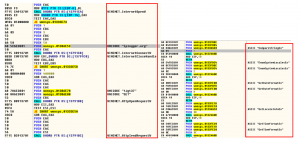

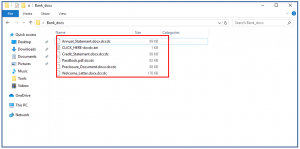

最后,WONSYS 勒索 释放其有效负载,加密计算机上的所有文件。所有文件都保留有“.dccdc”扩展名,用户可以打开一个未加密的文件 -“CLICK_HERE-dccdc.txt”:

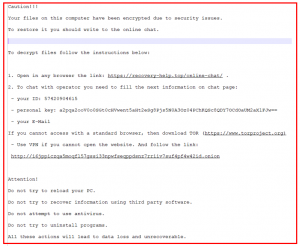

该.txt文件是攻击者告诉受害者下一步的方法。 每台受感染的计算机都有其自己的ID和个人密钥。 该注释告诉用户访问网页,他们将需要此信息来登录聊天服务:

该注释试图给人一种印象,即聊天是一种友好的服务,友好的操作员将帮助他们恢复文件。 实际上,聊天是黑客要求以比特币付款的方式,否则受害者的文件将永远丢失。

该职位 WONSYS – 勒索软件攻击剖析 最早出现 科摩多新闻和互联网安全信息.

- a

- 所有类型

- 量

- 分析

- 解剖学

- 另一个

- 杀毒软件

- 除了

- API

- 美容

- 如下。

- 比特币

- 阻止

- 博客

- 商业

- 选择

- 关闭

- 收藏

- 相当常见

- 完全

- 一台

- 继续

- 可以

- 法院

- 创建信息图

- 创建

- 刑事

- 哭泣

- 深

- 需求

- 详细

- 检测

- 屏 显:

- 向下

- 停机

- 驾驶

- 每

- 加密

- 工程师

- 例子

- 专家

- 姓氏:

- 永远

- 格式

- 止

- 功能

- 政府

- 黑客

- 帮助

- 马

- 医院

- 创新中心

- HTTPS

- info

- 信息

- 安装

- 机构

- 网络

- 互联网安全

- IT

- 本身

- 键

- 领导

- 各级

- 机

- 主要

- 制作

- 恶意软件

- 提到

- 需要

- 消息

- 下页

- 正常

- 办公室

- 打开

- 操作者

- 己

- 包装

- 支付

- 付款

- 员工

- 个人

- 片

- 点

- 观点

- Police

- 过程

- 热销产品

- 曲目

- 训练课程

- 保护

- 提供

- 出版物

- 赎金

- 勒索

- 勒索软件攻击

- 现实

- 恢复

- 运行

- 运行

- 保安

- 服务

- 特色服务

- 几个

- 阴影

- 类似

- 单

- 网站

- So

- 社会

- 软件

- 方案,

- 特别是

- 传播

- 系统

- 目标

- 文案

- 告诉

- 思维

- 通过

- 次

- 木马

- 独特

- 大学合作伙伴

- 平时

- 受害者

- 查看

- 卷筒纸

- 什么是

- WHO

- 您一站式解决方案