اكتشف أحد الباحثين طريقة جديدة لاستخدام مواقع الويب الضعيفة لتقديم إعلانات ضارة ومستهدفة لمستخدمي محركات البحث، قادرة على تقديم تسونامي من البرامج الضارة التي يمكن أن تطغى على الضحايا تمامًا.

المفتاح هو "الإعلانات الديناميكية على شبكة البحث"، وهي ميزة تستخدم فيها Google محتوى الصفحة المقصودة لموقع الويب لربط الإعلانات المستهدفة بعمليات البحث. في في 30 تشرين الأول (أكتوبر) على مدونة، وصف جيروم سيجورا، المدير الأول لقسم استخبارات التهديدات في Malwarebytes، كيف استخدم أحد المهاجمين إعلان برنامج مزيف على موقع ويب مخترق للاستفادة من هذه الميزة، استهداف مستخدمي محركات البحث.

ومن اللافت للنظر أن كل ذلك ربما كان عن طريق الصدفة.

"أعتقد أن الإعلان نفسه هو في الواقع نوع من الصدفة، من حيث الطريقة التي تم إنشاؤها بها. وحقيقة أنني رأيت ذلك [في بحث Google]، لا أعتقد أن جهة التهديد خططت له على الإطلاق،" كما يفترض سيغورا.

الإعلانات الضارة باستخدام الإعلانات الديناميكية على شبكة البحث

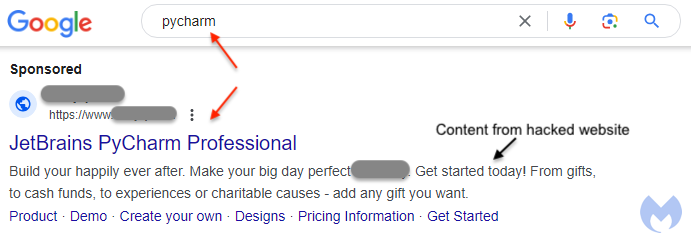

يتذكر سيغورا قائلاً: "لم أشاهد الموقع أولاً، بل رأيت الإعلان أولاً". كان يبحث عن الكلمات الرئيسية الشائعة التي يستخدمها المتسللون - غالبًا إعلانات وهمية لتطبيقات مكتبية، وبرامج مراقبة عن بعد، وما إلى ذلك. في هذه الحالة، كانت الكلمة الأساسية هي "PyCharm"، وهي بيئة التطوير لبرمجة Python.

أسفر البحث عن النتيجة المدعومة التالية:

وبينما كان العنوان مطابقًا لبحثه، يبدو أن المقتطف تم سحبه من موقع التخطيط لحفلات الزفاف. ومن خلال مركز شفافية الإعلانات التابع لشركة Google، كان من الواضح أن المحتوى الآخر للموقع كان له علاقة بحفلات الزفاف، وليس بايثون.

"في معظم الإعلانات التي أراها عن تنزيلات برامج ضارة، يتطابق المحتوى مع العنوان. لذا فإن ممثل التهديد يمر في الواقع بجهد إنشاء إعلان من الصفر: يستخدمون حساب معلن مخترقًا، ويقومون بإنشاء الإعلان بعنوان URL مطابق، ووصف مطابق، وكل ذلك لم يكن هو الحال هنا. لذلك فكرت: لماذا يقوم شخص ما بإنشاء عنوان لا يتطابق مع الوصف؟ يتذكر سيجورا.

اتضح أن بعض الصفحات داخل موقع التخطيط لحفلات الزفاف المهملة قد تم حقنها ببرامج ضارة لتوليد البريد العشوائي.

أعادت البرامج الضارة كتابة عناوين هذه الصفحات وقدمت للزائرين نافذة منبثقة لمفتاح تسلسلي PyCharm ضار. ومما زاد الطين بلة، أن ميزة الإعلانات الديناميكية من Google التقطت المحتوى الضار، وهذه هي الطريقة التي تم بها الإعلان عنها إلى Segura.

وأوضح سيجورا في مدونته أنه إذا قام زائر غير مقصود بالنقر فوق الرابط المنبثق PyCharm، فسيواجه "طوفانًا من إصابات البرامج الضارة التي لم نشهدها إلا في مناسبات نادرة، مما يجعل الكمبيوتر غير قابل للاستخدام تمامًا". وتكهن بأن المهاجم ربما كان يحاول تحقيق الدخل من أكبر عدد ممكن من تنزيلات البرامج الضارة، مقابل دفع عمولات الجرائم الإلكترونية.

الأمان لمواقع الشركات الصغيرة ومستخدميها

بالنسبة للمتسللين الذين يرغبون في الاستفادة من مواقع الشركات الصغيرة ومتوسطة الحجم لتحقيق أهدافهم الخاصة، هناك كنز لا يحصى من الخيارات المحتملة التي تنتظرهم ببساطة.

ويوضح سيجورا أن المشكلة هي أن "أصحاب الأعمال عادة لا ينشئونها بأنفسهم. إنهم يستأجرون وكالة ويب لإنشاء موقع الويب لهم في وقت معين، ثم تقوم وكالة الويب بتسليم المنتج، وهذا كل شيء. لا توجد متابعة." قد تستمر الشركات في استخدام الموقع، ولكن دون الاهتمام به على الواجهة الخلفية.

"ما يحدث إذن هو أن جوهر WordPress نفسه أصبح قديمًا. ومن ثم يصبح أي من المكونات الإضافية التي ربما تم استخدامها قديمًا أيضًا. وعادةً ما لا ينطبق ذلك على الميزات القديمة فحسب، بل ينطبق أيضًا على تصحيحات الأمان. وبالتالي فإن هذه المواقع هي مجرد وسيلة سهلة لأي شخص للزحف إلى نطاقات IP كاملة، ومن ثم مجرد تسوية جماعية.

يعتقد سيجورا أنه عندما تفتقر الشركات إلى الموارد أو الوسائل اللازمة للحفاظ على الأمن المناسب، يمكن لشركة جوجل على الأقل مساعدة مستخدمي محركات البحث على تجنب الوقوع في الفخاخ، من خلال تحديد الحالات التي تتباين فيها الإعلانات المستهدفة ومحتوى موقع الويب بشكل كبير.

"في هذه الحالة، موقع ويب خاص بالزفاف وإعلان لأحد البرامج. لقد رأيت مثالًا آخر كان واضحًا جدًا أيضًا: بالنسبة لبرنامج آخر، وكان المعلن مطعمًا. وينبغي أن يكون ذلك إشارة فورية لجوجل، لأنه لا يتطابق حقًا مع ما تفعله الشركة.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.darkreading.com/endpoint/google-dynamic-search-ads-malware-deluge

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 30

- 7

- a

- حادث

- من غير قصد

- حسابي

- في الواقع

- Ad

- مميزات

- وكالة

- الكل

- أيضا

- an

- و

- آخر

- أي وقت

- التطبيقات

- ينطبق

- هي

- AS

- At

- تجنب

- الخلفية

- BE

- لان

- أصبح

- يصبح

- كان

- المدونة

- الأعمال

- أصحاب الأعمال

- الأعمال

- لكن

- by

- CAN

- قادر على

- يهمني

- حقيبة

- الحالات

- مركز

- الخيارات

- واضح

- انقر

- عمولة

- مشترك

- تماما

- حل وسط

- تسوية

- الكمبيوتر

- ويخلص

- محتوى

- جوهر

- استطاع

- خلق

- خلق

- قطع

- جرائم الإنترنت

- التاريخ

- نقل

- تقديم

- يسلم

- وصف

- وصف

- التطوير التجاري

- ديدن

- مدير المدارس

- تباعد

- do

- هل

- لا توجد الآن

- دون

- التنزيلات

- ديناميكي

- جهد

- ينتهي

- محرك

- كامل

- البيئة

- مثال

- الخبره في مجال الغطس

- شرح

- ويوضح

- حقيقة

- زائف

- الميزات

- المميزات

- الاسم الأول

- اتباع

- متابعيك

- في حالة

- تبدأ من

- يذهب

- شراء مراجعات جوجل

- Google بحث

- حصلت

- قراصنة

- كان

- يحدث

- يملك

- he

- عنوان رئيسي

- مساعدة

- هنا

- تأجير

- له

- كيفية

- HTTPS

- i

- فوري

- in

- العدوى

- رؤيتنا

- IP

- IT

- نفسها

- جيروم

- م

- احتفظ

- القفل

- الكلمات المفتاحية

- نوع

- نقص

- هبوط

- الأقل

- مثل

- LINK

- المحافظة

- جعل

- البرمجيات الخبيثة

- التقيم

- كثير

- كتلة

- مباراة

- مطابقة

- اعواد الثقاب

- مطابقة

- المسائل

- مايو..

- طريقة

- ربما

- للكسب

- مراقبة

- أكثر

- جديد

- لا

- مناسبات

- أكتوبر

- of

- Office

- غالبا

- on

- فقط

- or

- أخرى

- خارج

- الخاصة

- أصحاب

- صفحة

- صفحات

- زوج

- خاص

- بقع

- المدفوعات

- التقطت

- قطعة

- مخطط

- تخطيط

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- الإضافات

- المنبثقة

- ممكن

- محتمل

- قدم

- جميل

- المشكلة

- المنتج

- برمجة وتطوير

- لائق

- بايثون

- نادر

- في الحقيقة

- عن بعد

- أداء

- الباحث

- الموارد

- مطعم

- نتيجة

- s

- رأى

- يقول

- بحث

- محرك البحث

- البحث

- البحث

- أمن

- انظر تعريف

- بدت

- رأيت

- كبير

- مسلسل

- ينبغي

- بشكل ملحوظ

- ببساطة

- الموقع

- جلسة

- صغير

- الأعمال الصغيرة

- قصاصة

- So

- تطبيقات الكمبيوتر

- بعض

- المدعومة

- أخذ

- مع الأخذ

- المستهدفة

- أن

- •

- من مشاركة

- منهم

- أنفسهم

- then

- هناك.

- تشبه

- هم

- اعتقد

- يعتقد

- هؤلاء

- فكر

- التهديد

- عبر

- الوقت

- عنوان

- عناوين

- إلى

- الشفافية

- الفخاخ

- يحاول

- تسونامي

- تحول

- كشف

- إطلاق العنان

- لا توصف

- URL

- تستخدم

- مستعمل

- المستخدمين

- يستخدم

- استخدام

- عادة

- Ve

- ضحايا

- زائر

- الزوار

- الضعيفة

- انتظر

- تريد

- وكان

- لم يكن

- طريق..

- we

- الويب

- الموقع الإلكتروني

- المواقع

- زفاف

- حفلات الزفاف

- حسن

- ابحث عن

- التي

- لماذا

- مع

- في غضون

- بدون

- WordPress

- أسوأ

- سوف

- أسفرت

- زفيرنت