إذا كنت تعتقد أن مشكلة أمان سلسلة توريد البرامج صعبة بما فيه الكفاية اليوم، فاربط حزام الأمان. إن النمو الهائل في استخدام الذكاء الاصطناعي (AI) على وشك أن يجعل التعامل مع مشكلات سلسلة التوريد هذه أكثر صعوبة في السنوات القادمة.

إن المطورين ومحترفي أمن التطبيقات ومحترفي DevSecOps مدعوون لإصلاح العيوب ذات المخاطر العالية الكامنة في ما يبدو أنه مجموعات لا نهاية لها من المكونات مفتوحة المصدر والمكونات الخاصة المدمجة في تطبيقاتهم والبنية التحتية السحابية. لكنها معركة مستمرة تحاول حتى فهم المكونات الموجودة فيها، والمكونات المعرضة للخطر، وأي العيوب تعرضها للخطر أكثر. من الواضح أنهم يكافحون بالفعل لإدارة هذه التبعيات بشكل عقلاني في برامجهم كما هي.

ما سيصبح أكثر صعوبة هو التأثير المضاعف الذي سيضيفه الذكاء الاصطناعي إلى الموقف.

نماذج الذكاء الاصطناعي كتعليمات برمجية ذاتية التنفيذ

إن الأدوات التي تدعم الذكاء الاصطناعي والتعلم الآلي (ML) هي برمجيات مثل أي نوع آخر من التطبيقات - ومن المرجح أن تعاني شفرتها من عدم أمان سلسلة التوريد. ومع ذلك، فإنهم يضيفون متغير أصول آخر إلى المزيج الذي يزيد بشكل كبير من سطح الهجوم لسلسلة توريد برامج الذكاء الاصطناعي: نماذج الذكاء الاصطناعي/تعلم الآلة.

يوضح داريان دهغانبيشه، المؤسس المشارك لشركة Protect AI: "ما يفصل تطبيقات الذكاء الاصطناعي عن أي شكل آخر من أشكال البرمجيات هو أنها [تعتمد] بطريقة أو بأخرى على ما يسمى نموذج التعلم الآلي". "ونتيجة لذلك، أصبح نموذج التعلم الآلي هذا في حد ذاته أحد الأصول في البنية الأساسية لديك. عندما يكون لديك أصل في بنيتك الأساسية، فإنك تحتاج إلى القدرة على فحص بيئتك وتحديد مكانها وما تحتويه ومن لديه الأذونات وماذا يفعلون. وإذا لم تتمكن من فعل ذلك مع النماذج اليوم، فلن تتمكن من إدارتها.

توفر نماذج الذكاء الاصطناعي/تعلم الآلة الأساس لقدرة نظام الذكاء الاصطناعي على التعرف على الأنماط، أو القيام بالتنبؤات، أو اتخاذ القرارات، أو إطلاق الإجراءات، أو إنشاء المحتوى. ولكن الحقيقة هي أن معظم المؤسسات لا تعرف حتى كيفية البدء في اكتساب رؤية لجميع نماذج الذكاء الاصطناعي المضمنة في برامجها. يتم إنشاء النماذج والبنية التحتية المحيطة بها بشكل مختلف عن مكونات البرامج الأخرى، ولم يتم تصميم أدوات الأمان والبرمجيات التقليدية للبحث عن أو فهم كيفية عمل نماذج الذكاء الاصطناعي أو مدى عيوبها. وهذا ما يجعلها فريدة من نوعها، كما يقول دهغانبيشه، الذي يوضح أنها في الأساس عبارة عن أجزاء مخفية من التعليمات البرمجية ذاتية التنفيذ.

"النموذج، حسب تصميمه، هو جزء من التعليمات البرمجية ذاتية التنفيذ. يقول دهغانبيشه: “إنها تتمتع بقدر معين من القوة”. "إذا أخبرتك أن لديك أصولًا في جميع أنحاء البنية التحتية الخاصة بك والتي لا يمكنك رؤيتها، ولا يمكنك تحديدها، ولا تعرف ما تحتويه، ولا تعرف ما هو الرمز، ويتم تنفيذها ذاتيًا ولديك مكالمات خارجية، وهذا يبدو بشكل مثير للريبة وكأنه فيروس أذونات، أليس كذلك؟

مراقب مبكر لحالات عدم الأمان في الذكاء الاصطناعي

كان التغلب على هذه المشكلة هو الدافع الكبير وراءه ومؤسسيه المشاركين في إطلاق شركة Protect AI في عام 2022، وهي واحدة من سلسلة من الشركات الجديدة التي نشأت لمعالجة مشكلات أمن النماذج ونسب البيانات التي تلوح في الأفق في عصر الذكاء الاصطناعي. رأى دهغانبيشة والمؤسس المشارك إيان سوانسون لمحة عن المستقبل عندما عملوا معًا في السابق لبناء حلول الذكاء الاصطناعي/التعلم الآلي في AWS. كان دهغانبيشه رائدًا عالميًا لمهندسي حلول الذكاء الاصطناعي/التعلم الآلي.

يقول: "خلال الوقت الذي قضيناه معًا في AWS، رأينا العملاء يبنون أنظمة الذكاء الاصطناعي/التعلم الآلي بوتيرة سريعة بشكل لا يصدق، قبل وقت طويل من استحواذ الذكاء الاصطناعي التوليدي على قلوب وعقول الجميع بدءًا من كبار المسؤولين وحتى الكونجرس"، موضحًا أن لقد عمل مع مجموعة من المهندسين وخبراء تطوير الأعمال، وكذلك على نطاق واسع مع العملاء. "وعندها أدركنا كيف وأين توجد الثغرات الأمنية الفريدة لأنظمة الذكاء الاصطناعي/التعلم الآلي."

لقد لاحظوا ثلاثة أشياء أساسية حول الذكاء الاصطناعي/التعلم الآلي والتي كان لها آثار مذهلة على مستقبل الأمن السيبراني، كما يقول. الأول هو أن وتيرة التبني كانت سريعة للغاية لدرجة أنهم رأوا بشكل مباشر مدى سرعة ظهور كيانات تكنولوجيا المعلومات الظلية حول تطوير الذكاء الاصطناعي واستخدام الأعمال التي أفلتت من نوع الحوكمة التي تشرف على أي نوع آخر من التطوير في المؤسسة.

والثاني هو أن غالبية الأدوات التي تم استخدامها - سواء كانت تجارية أو مفتوحة المصدر - تم إنشاؤها من قبل علماء البيانات ومهندسي تعلم الآلة الصاعدين الذين لم يتم تدريبهم مطلقًا على المفاهيم الأمنية.

ويقول: "ونتيجة لذلك، أصبحت لديك أدوات مفيدة جدًا، وشعبية جدًا، وموزعة جدًا، ومعتمدة على نطاق واسع، ولم يتم تصميمها وفقًا للعقلية الأمنية أولاً".

أنظمة الذكاء الاصطناعي لم يتم تصميمها على أساس "الأمن أولاً"

ونتيجة لذلك، يفتقر العديد من أنظمة الذكاء الاصطناعي/تعلم الآلة والأدوات المشتركة إلى أساسيات المصادقة والترخيص، وغالبًا ما تمنح قدرًا كبيرًا من حق الوصول للقراءة والكتابة في أنظمة الملفات، كما يوضح. إلى جانب تكوينات الشبكة غير الآمنة ثم تلك المشكلات المتأصلة في النماذج، تبدأ المؤسسات في التورط في مشكلات أمنية متتالية في هذه الأنظمة المعقدة للغاية والتي يصعب فهمها.

ويقول: "لقد جعلنا ذلك ندرك أن الأدوات والعمليات والأطر الأمنية الحالية - بغض النظر عن مدى التحول الذي تركته، كانت تفتقد السياق الذي سيحتاجه مهندسو التعلم الآلي وعلماء البيانات ومنشئو الذكاء الاصطناعي".

أخيرًا، كانت الملاحظة الرئيسية الثالثة التي أبداها هو وسوانسون خلال أيام AWS تلك هي أن خروقات الذكاء الاصطناعي لم تكن قادمة. لقد وصلوا بالفعل.

ويقول: "لقد رأينا عملاء لديهم خروقات لمجموعة متنوعة من أنظمة الذكاء الاصطناعي/التعلم الآلي كان ينبغي اكتشافها ولكن لم يتم اكتشافها". "ما أخبرنا به ذلك هو أن المجموعة والعمليات، بالإضافة إلى عناصر إدارة الاستجابة للحوادث، لم تكن مصممة خصيصًا للطريقة التي تم بها تصميم الذكاء الاصطناعي/التعلم الآلي. لقد أصبحت هذه المشكلة أسوأ بكثير مع اكتساب الذكاء الاصطناعي التوليدي زخمًا.

نماذج الذكاء الاصطناعي مشتركة على نطاق واسع

بدأ دهغانبيشة وسوانسون أيضًا في رؤية كيف كانت النماذج وبيانات التدريب تنشئ سلسلة توريد جديدة وفريدة من نوعها للذكاء الاصطناعي والتي يجب أن تؤخذ بعين الاعتبار بنفس القدر من الجدية مثل بقية سلسلة توريد البرمجيات. تمامًا كما هو الحال مع بقية تطوير البرامج الحديثة والابتكار السحابي الأصلي، قام علماء البيانات وخبراء الذكاء الاصطناعي بتعزيز التقدم في أنظمة الذكاء الاصطناعي/التعلم الآلي من خلال الاستخدام الواسع النطاق للمصدر المفتوح والمكونات المشتركة - بما في ذلك نماذج الذكاء الاصطناعي والبيانات المستخدمة لتدريبهم. يتم إنشاء العديد من أنظمة الذكاء الاصطناعي، سواء كانت أكاديمية أو تجارية، باستخدام نموذج شخص آخر. وكما هو الحال مع بقية التطوير الحديث، فإن الانفجار في تطوير الذكاء الاصطناعي يستمر في دفع التدفق اليومي الهائل لأصول النماذج الجديدة المنتشرة عبر سلسلة التوريد، مما يعني أن تتبعها يزداد صعوبة.

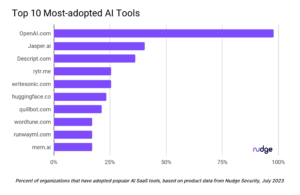

خذ معانقة الوجه، على سبيل المثال. يعد هذا واحدًا من المستودعات الأكثر استخدامًا على نطاق واسع لنماذج الذكاء الاصطناعي مفتوحة المصدر عبر الإنترنت اليوم - ويقول مؤسسوها إنهم يريدون أن يصبحوا GitHub للذكاء الاصطناعي. وبالعودة إلى نوفمبر 2022، شارك مستخدمو Hugging Face 93,501 نموذجًا مختلفًا مع المجتمع. وفي تشرين الثاني (نوفمبر) التالي، وصل عدد النماذج إلى 414,695 نموذجًا. والآن، بعد ثلاثة أشهر فقط، ارتفع هذا العدد إلى 527,244. وهذه قضية يتزايد نطاقها يوما بعد يوم. ويقول دهغانبيشه إن ذلك سيزيد من مشكلة أمن سلسلة توريد البرمجيات.

A تحليل حديث من خلال شركته، وجدت آلاف النماذج التي تمت مشاركتها بشكل علني على Hugging Face يمكنها تنفيذ تعليمات برمجية عشوائية عند تحميل النموذج أو الاستدلال. بينما تقوم Hugging Face ببعض عمليات المسح الأساسية لمستودعها بحثًا عن المشكلات الأمنية، يتم تجاهل العديد من النماذج على طول الطريق - على الأقل نصف النماذج عالية المخاطر التي تم اكتشافها في البحث لم تعتبر غير آمنة من قبل النظام الأساسي، وتوضح Hugging Face ذلك في الوثائق أن تحديد سلامة النموذج هو في النهاية مسؤولية مستخدميه.

خطوات التعامل مع سلسلة التوريد الخاصة بالذكاء الاصطناعي

يعتقد دهغانبيشه أن العمود الفقري للأمن السيبراني في عصر الذكاء الاصطناعي سيبدأ أولاً من خلال خلق فهم منظم لنسب الذكاء الاصطناعي. يتضمن ذلك نسب النموذج ونسب البيانات، والتي تمثل بشكل أساسي أصل وتاريخ هذه الأصول، وكيف تم تغييرها، والبيانات التعريفية المرتبطة بها.

"هذا هو المكان الأول للبدء. لا يمكنك إصلاح ما لا يمكنك رؤيته وما لا يمكنك معرفته وما لا يمكنك تحديده، أليس كذلك؟ هو يقول.

في هذه الأثناء، على المستوى التشغيلي اليومي، يعتقد دهغانبيشه أن المؤسسات بحاجة إلى بناء قدرات لفحص نماذجها، والبحث عن العيوب التي يمكن أن تؤثر ليس فقط على تصلب النظام ولكن أيضًا على سلامة مخرجاته. يتضمن ذلك مشكلات مثل تحيز الذكاء الاصطناعي والأعطال التي يمكن أن تسبب ضررًا جسديًا في العالم الحقيقي، على سبيل المثال، اصطدام سيارة ذاتية القيادة بأحد المشاة.

يقول: "أول شيء هو أنك تحتاج إلى المسح". "الشيء الثاني هو أنك بحاجة إلى فهم عمليات الفحص تلك. والثالث هو أنه بمجرد وضع علامة على شيء ما، فإنك تحتاج بشكل أساسي إلى إيقاف تنشيط هذا النموذج. أنت بحاجة إلى تقييد وكالتها ".

الضغط من أجل MLSecOps

MLSecOps هي حركة محايدة للبائعين تعكس حركة DevSecOps في عالم البرمجيات التقليدية.

"على غرار الانتقال من DevOps إلى DevSecOps، يتعين عليك القيام بشيئين في وقت واحد. يقول دهغانبيشه: "أول شيء عليك القيام به هو توعية الممارسين بأن الأمن يمثل تحديًا، وأنه مسؤولية مشتركة". "الشيء الثاني الذي عليك القيام به هو توفير السياق ووضع الأمان في الأدوات التي تبقي علماء البيانات، ومهندسي التعلم الآلي، ومنشئي الذكاء الاصطناعي على حافة النزيف والابتكار المستمر، مع السماح للمخاوف الأمنية بالاختفاء في الخلفية. ".

بالإضافة إلى ذلك، يقول إنه سيتعين على المؤسسات البدء في إضافة سياسات الحوكمة والمخاطر والامتثال وإمكانات الإنفاذ وإجراءات الاستجابة للحوادث التي تساعد في التحكم في الإجراءات والعمليات التي تحدث عند اكتشاف حالات عدم الأمان. كما هو الحال مع نظام DevSecOps البيئي القوي، فهذا يعني أن MLSecOps ستحتاج إلى مشاركة قوية من أصحاب المصلحة في الأعمال على طول الطريق إلى أعلى السلم التنفيذي.

والخبر السار هو أن أمان الذكاء الاصطناعي/التعلم الآلي يستفيد من شيء واحد لم يحصل عليه أي ابتكار تكنولوجي سريع آخر مباشرة - وهو التفويضات التنظيمية مباشرة من البوابة.

يقول دهغانبيشه: "فكر في أي تحول تكنولوجي آخر". "اذكر إحدى المرات التي قال فيها أحد الهيئات التنظيمية الفيدرالية أو حتى الهيئات التنظيمية في الولاية هذا الأمر في وقت مبكر، "مهلًا، مهلًا، مهلًا، عليك أن تخبرني بكل ما هو موجود فيه". عليك أن تعطي الأولوية للمعرفة بهذا النظام. عليك أن تعطي الأولوية لفاتورة المواد. لا يوجد أي شيء."

وهذا يعني أن العديد من قادة الأمن من المرجح أن يحصلوا على موافقة لبناء قدرات أمان الذكاء الاصطناعي في وقت مبكر جدًا في دورة حياة الابتكار. ومن أوضح العلامات على هذا الدعم هو التحول السريع لرعاية وظائف وظيفية جديدة في المنظمات.

"إن الاختلاف الأكبر الذي جلبته العقلية التنظيمية إلى الطاولة هو أنه في يناير من عام 2023، كان مفهوم مدير أمن الذكاء الاصطناعي جديدًا ولم يكن موجودًا. لكن بحلول شهر يونيو/حزيران، بدأت ترى هذه الأدوار. "الآن هم في كل مكان - ويتم تمويلهم."

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.darkreading.com/cyber-risk/do-you-know-where-your-ai-models-are-tonight

- :لديها

- :يكون

- :ليس

- :أين

- ] [ص

- $ UP

- 10

- 2022

- 2023

- 501

- 7

- a

- القدرة

- من نحن

- أكاديمي

- الوصول

- في

- الإجراءات

- تفعيل

- تضيف

- مضيفا

- إضافة

- العنوان

- اعتمد

- تبني

- التطورات

- وكالة

- قدما

- AI

- نماذج الذكاء الاصطناعى

- أنظمة الذكاء الاصطناعي

- AI / ML

- الكل

- السماح

- على طول

- سابقا

- أيضا

- كمية

- an

- و

- آخر

- أي وقت

- تطبيق

- أمان التطبيق

- التطبيقات

- التعسفي

- معمارية

- المهندسين المعماريين

- هي

- حول

- وصل

- مصطنع

- الذكاء الاصطناعي

- الذكاء الاصطناعي (منظمة العفو الدولية)

- AS

- الأصول

- ممتلكات

- أسوشيتد

- At

- مهاجمة

- التحقّق من المُستخدم

- ترخيص

- مستقل

- علم

- AWS

- الى الخلف

- خلفية

- الأساسية

- الأساسيات

- معركة

- BE

- أصبح

- كان

- قبل

- وراء

- يجري

- يعتقد

- الاستفادة

- انحياز

- كبير

- أكبر

- مشروع قانون

- نزيف

- تعثرت

- مخالفات

- جلبت

- مشبك

- نساعدك في بناء

- بناة

- ابني

- بنيت

- الأعمال

- تطوير الاعمال

- لكن

- by

- C-جناح

- تسمى

- دعوات

- CAN

- قدرات

- القبض

- سيارة

- اشتعلت

- سبب

- معين

- سلسلة

- تحدى

- غير

- واضح

- بوضوح

- سحابة

- البنية التحتية السحابية

- المؤسس المشارك

- المؤسسين

- الكود

- تركيبات

- تأتي

- آت

- تجاري

- مجتمع

- مجمع

- الالتزام

- مكونات

- مفهوم

- المفاهيم

- اهتمامات

- مؤتمر

- نظرت

- ثابت

- باستمرار

- تحتوي على

- محتوى

- سياق الكلام

- استطاع

- إلى جانب

- تحطمها

- خلق

- خلق

- العملاء

- الأمن السيبراني

- دورة

- يوميا

- البيانات

- يوم

- أيام

- القرارات

- تعتبر

- حدد

- التبعيات

- تصميم

- تحديد

- التطوير التجاري

- ديدن

- فرق

- مختلف

- بشكل مختلف

- صعبة

- مدير المدارس

- اختفى

- اكتشف

- وزعت

- do

- توثيق

- هل

- لا توجد الآن

- دون

- إلى أسفل

- قيادة

- أثناء

- في وقت سابق

- في وقت مبكر

- النظام الإيكولوجي

- حافة

- تأثير

- عناصر

- آخر

- جزءا لا يتجزأ من

- التي لا نهاية لها

- تطبيق

- المهندسين

- كاف

- مشروع

- الكيانات

- البيئة

- عصر

- أساسيا

- حتى

- كل

- كل شخص

- كل شىء

- نتواجد في كل مكان

- مثال

- تنفيذ

- تنفيذي

- يوجد

- القائمة

- موسع

- خبرائنا

- شرح

- ويوضح

- انفجار

- أضعافا مضاعفة

- على نطاق واسع

- الوجه

- الأزياء

- FAST

- اتحادي

- قم بتقديم

- شركة

- الشركات

- الاسم الأول

- مباشرة

- حل

- مرصوف

- معيب

- العيوب

- متابعيك

- في حالة

- النموذج المرفق

- وجدت

- دورة تأسيسية

- مؤسسو

- الأطر

- تبدأ من

- تغذيه

- وظائف

- الممولة

- مستقبل

- كسب

- بوابة

- توليدي

- الذكاء الاصطناعي التوليدي

- دولار فقط واحصل على خصم XNUMX% على جميع

- الحصول على

- GitHub جيثب:

- منح

- لمحة

- العالمية

- الذهاب

- خير

- حصلت

- حكم

- الحكم

- منح

- جدا

- التسويق

- كان

- نصفي

- أصعب

- ضرر

- يملك

- he

- مساعدة

- مخفي

- أعلى

- جدا

- وسلم

- له

- تاريخ

- كيفية

- كيفية

- لكن

- HTTPS

- ضخم

- i

- تحديد

- if

- التأثير

- آثار

- in

- حادث

- استجابة الحادث

- يشمل

- بما فيه

- الزيادات

- لا يصدق

- لا يصدق

- تدفق

- البنية التحتية

- متأصل

- ابتكار

- الابتكار

- غير آمن

- سلامة

- رؤيتنا

- إلى

- مشاركة

- يسن

- قضية

- مسائل

- IT

- انها

- نفسها

- يناير

- وظيفة

- JPG

- يونيو

- م

- احتفظ

- حفظ

- يحتفظ

- نوع

- علم

- المعرفة

- نقص

- سلم

- الى وقت لاحق

- إطلاق

- زعيم

- قادة

- تعلم

- الأقل

- اليسار

- مستوى

- الحياة

- مثل

- على الأرجح

- نسب

- تحميل

- طويل

- أبحث

- تلوح في الأفق

- الكثير

- آلة

- آلة التعلم

- صنع

- رائد

- أغلبية

- جعل

- يصنع

- إدارة

- إدارة

- ولايات

- كثير

- المواد

- أمر

- me

- يعني

- البيانات الوصفية

- العقول

- عقلية

- افتقد

- مفقود

- مزيج

- ML

- نموذج

- عارضات ازياء

- تقدم

- زخم

- المقبلة.

- الأكثر من ذلك

- أكثر

- خطوة

- حركة

- كثيرا

- الاسم

- أي

- التنقل

- حاجة

- شبكة

- أبدا

- جديد

- شركات جديدة

- أخبار

- لا

- رواية

- نوفمبر

- الآن

- عدد

- ملاحظة

- واضح

- of

- غالبا

- on

- مرة

- ONE

- منها

- online

- فقط

- جاكيت

- المصدر المفتوح

- بصراحة

- تشغيل

- or

- المنظمات

- الأصل

- أخرى

- خارج

- الناتج

- في الخارج

- على مدى

- يشرف على

- سلام

- أنماط

- إذن

- أذونات

- مادي

- التقطت

- قطعة

- قطعة

- المكان

- المنصة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- سياسات الخصوصية والبيع

- الرائج

- تنبؤات

- سابقا

- أولويات

- المشكلة

- مشاكل

- الإجراءات

- العمليات

- المهنيين

- الملكية

- الإيجابيات

- حماية

- تزود

- دفع

- وضع

- بسرعة

- نطاق

- سريع

- RE

- عرض

- العالم الحقيقي

- أدرك

- أدركت

- في الحقيقة

- الاعتراف

- منظم

- الجهات التنظيمية

- المنظمين

- اعتمد

- مستودع

- بحث

- استجابة

- مسؤولية

- REST

- بتقييد

- نتيجة

- حق

- المخاطرة

- نماذج المخاطر

- الأدوار

- s

- السلامة

- قال

- نفسه

- رأى

- قول

- يقول

- تفحص

- مسح

- مسح

- العلماء

- نطاق

- الثاني

- أمن

- انظر تعريف

- رؤية

- يبدو

- بشكل جاد

- طقم

- شادو

- شاركت

- نقل

- ينبغي

- لوحات

- مماثل

- حالة

- So

- تطبيقات الكمبيوتر

- مكونات البرامج

- تطوير البرمجيات

- سلسلة توريد البرمجيات

- الصلبة

- حل

- الحلول

- بعض

- شخص ما

- شيء

- الأصوات

- مصدر

- قضى

- رعاية

- المدعومة

- أصحاب المصلحة

- المدرجات

- بداية

- بدأت

- الولايه او المحافظه

- خطوات

- قلة النوم

- قوي

- منظم

- يكافح

- تزويد

- سلسلة التوريد

- الدعم

- المساحة

- بشكل مريب

- نظام

- أنظمة

- جدول

- العرقلة

- أخذ

- تكنولوجيا

- تكنولوجيا الابتكار

- اقول

- من

- أن

- •

- أساسيات

- المستقبل

- من مشاركة

- منهم

- then

- هناك.

- تشبه

- هم

- شيء

- الأشياء

- اعتقد

- الثالث

- هؤلاء

- فكر

- الآلاف

- ثلاثة

- عبر

- الوقت

- إلى

- اليوم

- سويا

- قال

- جدا

- أدوات

- مسار

- تقليدي

- قطار

- متدرب

- قادة الإيمان

- انتقال

- يثير

- حقيقة

- يحاول

- اثنان

- في النهاية

- فهم

- فهم

- فريد من نوعه

- us

- تستخدم

- مستعمل

- مفيد

- المستخدمين

- استخدام

- متغير

- تشكيلة

- Ve

- جدا

- فيروس

- رؤية

- نقاط الضعف

- الضعيفة

- تريد

- وكان

- طريق..

- we

- حسن

- ذهب

- كان

- وارين

- ابحث عن

- متى

- سواء

- التي

- في حين

- من الذى

- لمن

- على نحو واسع

- سوف

- مع

- للعمل

- عمل

- العالم

- أسوأ

- سوف

- اكتب

- سنوات

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت