أكدت المراجعة التي أجراها أحد موردي الأمن لمدة 11 شهرًا للبيانات غير العامة التي حصل عليها الصحفيون الاستقصائيون في رويترز التقارير السابقة التي تربط مجموعة هندية للقرصنة مقابل أجر بالعديد من حوادث التجسس الإلكتروني والمراقبة ضد الأفراد والكيانات في جميع أنحاء العالم - والتي تكون أحيانًا مدمرة.

لم تعد المجموعة الغامضة التي تتخذ من نيودلهي مقراً لها والمعروفة باسم Appin موجودة - على الأقل في شكلها الأصلي أو علامتها التجارية. ولكن لعدة سنوات بدءًا من عام 2009 تقريبًا، قام عملاء Appin بوقاحة - وأحيانًا بطريقة خرقاء - باختراق أجهزة الكمبيوتر المملوكة للشركات ومديري الأعمال والسياسيين والأفراد ذوي القيمة العالية والمسؤولين الحكوميين والعسكريين في جميع أنحاء العالم. ويظل أعضاؤها نشطين في الشركات الناشئة حتى يومنا هذا.

القرصنة على نطاق عالمي

كان من بين عملاء الشركة محققون خاصون، ومحققون، ومنظمات حكومية، وعملاء من الشركات، وغالبًا ما تكون كيانات منخرطة في معارك قضائية كبرى من الولايات المتحدة والمملكة المتحدة وإسرائيل والهند وسويسرا والعديد من البلدان الأخرى.

الصحفيين في رويترز التي حققت في أنشطة Appin جمعت معلومات مفصلة عن عملياتها وعملائها من مصادر متعددة، بما في ذلك السجلات المتصلة بموقع Appin المسمى "MyCommando". استخدم عملاء Appin الموقع لطلب الخدمات مما وصفته رويترز بقائمة من الخيارات لاقتحام رسائل البريد الإلكتروني والهواتف وأجهزة الكمبيوتر الخاصة بالكيانات المستهدفة.

أظهر تحقيق رويترز أن Appin مرتبط بمجموعة واسعة من حوادث القرصنة التي تم الإبلاغ عنها سابقًا على مر السنين. وشملت هذه كل شيء بدءًا من تسرب رسائل البريد الإلكتروني الخاصة التي أعاقت صفقة كازينو مربحة لقبيلة صغيرة من الأمريكيين الأصليين في نيويورك، إلى عملية اقتحام شارك فيها مستشار مقيم في زيورخ يحاول جلب كأس العالم لكرة القدم لعام 2012 إلى أستراليا. ومن بين الحوادث الأخرى التي ذكرتها رويترز في تقريرها، السياسي الماليزي محمد عزمين علي، ورجل الأعمال الروسي بوريس بيريزوفسكي، وتاجر الأعمال الفنية في نيويورك، ووريثة الماس الفرنسية، واختراق شركة الاتصالات النرويجية تيلينور مما أدى إلى سرقة 60,000 ألف بريد إلكتروني.

وقد ربطت التحقيقات السابقة، التي ذكرتها رويترز في تقريرها، بين Appin وبعض هذه الحوادث - مثل تلك التي وقعت في Telenor وتلك التي شملت المستشار الذي يقع مقره في زيوريخ.

قرب الدليل القاطع

وتم التحقق من هذه الروابط بتكليف من رويترز مراجعة البيانات بواسطة SentinelOne. أظهر التحليل الشامل الذي أجرته شركة الأمن السيبراني للبيانات التي جمعها صحفيو رويترز روابط شبه قاطعة بين Appin والعديد من حوادث سرقة البيانات. وشملت هذه سرقة البريد الإلكتروني والبيانات الأخرى بواسطة Appin من مسؤولين حكوميين باكستانيين وصينيين. كما عثرت SentinelOne أيضًا على أدلة على قيام Appin بتنفيذ هجمات تشويه على مواقع مرتبطة بمجتمع الأقلية الدينية السيخية في الهند وطلب واحد على الأقل لاختراق حساب Gmail يخص فردًا من السيخ يشتبه في أنه إرهابي.

يقول توم هيجل، الباحث الرئيسي في مجال التهديدات في شركة SentinelLabs: "يختلف الوضع الحالي للمنظمة بشكل كبير عما كانت عليه قبل عقد من الزمن". ويقول: "لم يعد الكيان الأولي، "Appin"، الذي ظهر في بحثنا، موجودًا، ولكن يمكن اعتباره السلف الذي انبثقت منه العديد من شركات القرصنة مقابل أجر في الوقت الحاضر".

ويقول إن عوامل مثل تغيير العلامة التجارية، وانتقالات الموظفين، ونشر المهارات على نطاق واسع تساهم في الاعتراف بشركة Appin باعتبارها مجموعة الاختراق مقابل التوظيف الرائدة في الهند. وقد واصل العديد من موظفي الشركة السابقين إنشاء خدمات مماثلة قيد التشغيل حاليًا.

لقد ألقى تقرير رويترز ومراجعة SentinelOne ضوءًا جديدًا على العالم الغامض لخدمات الاختراق مقابل الاستئجار - وهو سوق متخصص سلط الضوء عليه آخرون ببعض القلق أيضًا. أ تقرير جوجل العام الماضي يسلط الضوء على التوافر الغزير نسبيًا لهذه الخدمات في دول مثل الهند وروسيا والإمارات العربية المتحدة. كانت SentinelOne نفسها قد أبلغت العام الماضي عن إحدى هذه المجموعات المدبلجة باطل بالور, تعمل خارج روسيا.

مصادر البنية التحتية

أثناء مراجعة البيانات التي حصلت عليها رويترز، تمكن الباحثون في SentinelOne من تجميع البنية التحتية التي قام عملاء Appin بتجميعها لتنفيذ العمليات. عملية مخلفات - كما أُطلق عليها لاحقًا اسم عملية التجسس على Telenor - وحملات أخرى.

وأظهرت مراجعة SentinelOne أن Appin غالبًا ما يستخدم مقاولًا خارجيًا من جهة خارجية للحصول على وإدارة البنية التحتية التي يستخدمها في تنفيذ الهجمات نيابة عن عملائه. سيطلب عملاء Appin بشكل أساسي من المقاول الحصول على خوادم ذات متطلبات فنية محددة. تتضمن أنواع الخوادم التي سيحصل عليها المقاول لصالح Appin تلك الخاصة بتخزين البيانات المسربة؛ خوادم الأوامر والتحكم، تلك التي تستضيف صفحات الويب للتصيد الاحتيالي لبيانات الاعتماد، والخوادم التي تستضيف مواقع مصممة لجذب الضحايا المستهدفين على وجه التحديد. على سبيل المثال، كان أحد هذه المواقع يحتوي على موضوع يتعلق بالإسلام الجهادي، مما أدى بالزائرين إلى موقع ويب آخر به برامج ضارة.

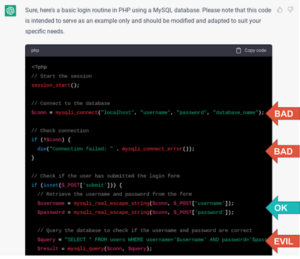

استخدم المسؤولون التنفيذيون في Appin مبرمجين داخليين وبوابة Elance المستقلة ومقرها كاليفورنيا - والتي تسمى الآن Upwork - للعثور على مبرمجين لبرمجة البرامج الضارة واستغلالها. على سبيل المثال، كانت أداة نشر USB التي استخدمتها مجموعة الاختراق مقابل أجر في هجومها على Telenor من عمل أحد هؤلاء المستقلين في Elance. في إعلان الوظيفة لعام 2009، وصفت Appin الأداة التي كانت تبحث عنها بأنها "أداة مساعدة متقدمة للنسخ الاحتياطي للبيانات". دفعت الشركة 500 دولار للمنتج.

من خلال إعلانات الوظائف الأخرى على Elance، سعى Appin للحصول على العديد من الأدوات الأخرى واكتسبها، بما في ذلك أداة تسجيل صوتي لأنظمة Windows، وأداة تشويش التعليمات البرمجية لـ CC وVisual C++، وأدوات استغلال لـ Microsoft Office وIE. كانت بعض الإعلانات وقحة - مثل إعلان تطوير برمجيات إكسبلويت - أو تخصيص برمجيات إكسبلويت موجودة - لمختلف نقاط الضعف في Office وAdobe والمتصفحات مثل Internet Explore وFirefox. ولاحظ SentinelOne أن النية الخبيثة التي لا تكاد تكون مخفية وعروض الدفع المنخفضة من Appin - على سبيل المثال، 1,000 دولار شهريًا لاستغلالين في الشهر - غالبًا ما تؤدي إلى رفض العاملين لحسابهم الخاص لعروض العمل المقدمة من الشركة.

حصل Appin أيضًا على مجموعة أدواته من جهات أخرى، بما في ذلك أولئك الذين يبيعون برامج التجسس الخاصة وبرامج الملاحقة وخدمات الاستغلال. وفي بعض الحالات، أصبحت حتى موزعًا لهذه المنتجات والخدمات.

غير متطورة ولكنها فعالة

وقالت SentinelOne: "إن الخدمات الأمنية الهجومية المقدمة للعملاء، منذ أكثر من عقد من الزمن، شملت سرقة البيانات عبر العديد من أشكال التكنولوجيا، والتي غالبًا ما يشار إليها داخليًا باسم خدمات "الاعتراض". "وشمل ذلك تسجيل الدخول إلى لوحة المفاتيح، والتصيد الاحتيالي لبيانات اعتماد الحساب، وتشويه موقع الويب، والتلاعب/التضليل في تحسين محركات البحث."

سوف يلبي Appin أيضًا طلبات العميل مثل كسر كلمات المرور من المستندات المسروقة، عند الطلب.

في الفترة قيد البحث، أظهرت صناعة الاختراق مقابل أجر في القطاع الخاص في الهند درجة جديرة بالملاحظة من الإبداع، وإن كان ذلك مع بعض البدايات التقنية في ذلك الوقت بالذات، كما يشير هيجل.

ويقول: "خلال هذه الحقبة، كان القطاع يعمل بطريقة ريادية، وغالبًا ما اختار قدرات هجومية فعالة من حيث التكلفة وغير معقدة". ويقول: "على الرغم من النطاق الكبير لعملياتهم، لا يتم تصنيف هؤلاء المهاجمين عمومًا على أنهم متطورون للغاية، خاصة عند مقارنتهم بالتهديدات المتقدمة المستمرة الراسخة (APTs) أو المنظمات الإجرامية".

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.darkreading.com/attacks-breaches/hack-for-hire-group-sprawling-web-global-cyberattacks

- :لديها

- :ليس

- 000

- 2012

- 60

- 7

- a

- ماهرون

- استيعاب

- حسابي

- كسب

- المكتسبة

- في

- نشط

- أدوبي

- متقدم

- ضد

- منذ

- أيضا

- أمريكي

- an

- تحليل

- و

- آخر

- عربي

- العربيّة المُتحدة

- هي

- حول

- فنـون

- AS

- تطلب

- تجميعها

- أسوشيتد

- At

- مهاجمة

- الهجمات

- محاولة

- سمعي

- أستراليا

- توفر

- دعم

- في الأساس

- معارك

- BE

- وأصبح

- باسمى او لاجلى

- وراء

- يجري

- انتماء

- ما بين

- بوريس

- العلامات التجارية

- كسر

- جلب

- المتصفحات

- الأعمال

- الأعمال

- لكن

- by

- C + +

- تسمى

- الحملات

- CAN

- قدرات

- حمل

- تحمل

- الحالات

- كازينو

- معين

- الصينية

- مبوب

- زبون

- الزبائن

- عميل

- الكود

- مجتمع

- حول الشركة

- مقارنة

- أجهزة الكمبيوتر

- قلق

- متصل

- كبير

- consultants

- مقاول

- المساهمة

- مراقبة

- منظمة

- فعاله من حيث التكلفه

- دولة

- تكسير

- خلق

- الإبداع

- الاعتماد

- مجرم

- كوب

- حالياًّ

- الوضع الحالي

- حاليا

- العملاء

- التخصيص

- الانترنت

- هجمات الكترونية

- الأمن السيبراني

- البيانات

- يوم

- صفقة

- تاجر

- عقد

- الدرجة العلمية

- وصف

- تصميم

- على الرغم من

- مفصلة

- التطوير التجاري

- داياموند

- عرض

- التخريبية

- وثائق

- يطلق عليها اسم

- أثناء

- البريد الإلكتروني

- رسائل البريد الإلكتروني

- ظهرت

- الإمارات

- موظف

- الموظفين

- مخطوب

- الشركات

- الكيانات

- كيان

- ريادي

- الأعمال الحرة

- عصر

- تجسس

- حتى

- كل شىء

- دليل

- مثال

- مُديرين تنفيذيين

- القائمة

- موجود

- استغلال

- مآثر

- اكتشف

- عقار مميز

- برنامج فايرفوكس

- شركة

- في حالة

- النموذج المرفق

- سابق

- أشكال

- وجدت

- مستقل

- الفرنسية

- جديد

- تبدأ من

- إضافي

- على العموم

- العالمية

- ذهب

- شراء مراجعات جوجل

- حكومة

- المسؤولون الحكوميون

- تجمع

- الإختراق

- اخترق

- القرصنة

- كان

- يملك

- he

- سلط الضوء

- ويبرز

- جدا

- استضافت

- HTTPS

- ie

- in

- شامل

- بما فيه

- الهند

- هندي

- فرد

- الأفراد

- العالمية

- معلومات

- البنية التحتية

- في البداية

- مثل

- نية

- داخليا

- Internet

- إلى

- تحقيق

- التحقيقات

- لجنة تحقيق

- المحققون

- المشاركة

- تنطوي

- إسرائيل

- IT

- انها

- نفسها

- وظيفة

- الصحفيين

- JPG

- معروف

- اسم العائلة

- العام الماضي

- الى وقت لاحق

- الأقل

- ليد

- ضوء

- مثل

- وصلات

- التقاضي

- طويل

- يعد

- أبحث

- منخفض

- مربح

- رائد

- البرمجيات الخبيثة

- إدارة

- أسلوب

- كثير

- تجارة

- الأعضاء

- المذكورة

- القائمة

- مایکروسافت

- عسكر

- أقلية

- محمد

- شهر

- شهريا

- متعدد

- محلي

- جديد

- نيويورك

- محراب

- لا

- النرويجية

- ملاحظة

- جدير بالملاحظة

- الآن

- كثير

- تحصل

- تم الحصول عليها

- of

- هجومي

- عروض

- Office

- مسؤولون

- غالبا

- on

- على الطلب

- ONE

- تعمل

- تعمل

- عملية

- تشغيل

- عمليات

- مزيد من الخيارات

- or

- طلب

- منظمة

- المنظمات

- أصلي

- أخرى

- أخرى

- لنا

- خارج

- في الخارج

- على مدى

- صفحات

- مدفوع

- خاص

- خاصة

- كلمات السر

- وسائل الدفع

- فترة

- التصيد

- الهواتف

- قطعة

- الرائد

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- سياسي

- الساسة

- بوابة

- سابق

- سابقا

- رئيسي

- خاص

- القطاع الخاص

- المنتج

- المنتجات

- المبرمجين

- غزير الإنتاج

- المقدمة

- نطاق

- الوسم

- المعترف بها

- تسجيل

- يشار

- يعتبر

- ذات صلة

- نسبيا

- لا تزال

- تقرير

- وذكرت

- التقارير

- طلب

- طلبات

- المتطلبات الأساسية

- بحث

- الباحث

- الباحثين

- رويترز

- مراجعة

- روسيا

- الروسية

- s

- قال

- يقول

- حجم

- القطاع

- أمن

- بيع

- SEO

- خوادم

- خدماتنا

- عدة

- أظهرت

- بشكل ملحوظ

- مماثل

- الموقع

- المواقع

- مهارات

- صغير

- كرة القدم

- بعض

- أحيانا

- متطور

- بحث

- المصدر

- مصادر

- محدد

- على وجه التحديد

- المترامية الاطراف

- برامج التجسس

- ابتداء

- الولايه او المحافظه

- الحالة

- مسروق

- تخزين

- هذه

- المراقبة

- سويسرا

- أنظمة

- المستهدفة

- تقني

- تكنولوجيا

- الاتصالات

- إرهابي

- أن

- •

- سرقة

- من مشاركة

- موضوع

- تشبه

- طرف ثالث

- هؤلاء

- التهديد

- التهديدات

- مربوط

- الوقت

- إلى

- سويا

- توم

- أداة

- أدوات

- أدوات

- الانتقالات

- قبيلة

- اثنان

- أنواع

- Uk

- مع

- متحد

- العربية المتحدة

- الإمارات العربية المتحدة

- us

- USB

- مستعمل

- استخدام

- سهل حياتك

- مختلف

- ضحايا

- الزوار

- بصري

- نقاط الضعف

- وكان

- الويب

- الموقع الإلكتروني

- حسن

- كان

- ابحث عن

- متى

- التي

- من الذى

- واسع

- مدى واسع

- واسع الانتشار

- نوافذ

- مع

- للعمل

- العالم

- كاس العالم

- في جميع أنحاء العالم

- سوف

- عام

- سنوات

- نيويورك

- زفيرنت

- مقرها زيوريخ