مثل معظم المشغلين هناك، نحن في الحقيقة استمتعت بأخبار الشهر الماضي حول قيام سلطات إنفاذ القانون الدولية بتعطيل LockBit، إحدى الشركات العالمية عصابات الفدية الأكثر ربحية.

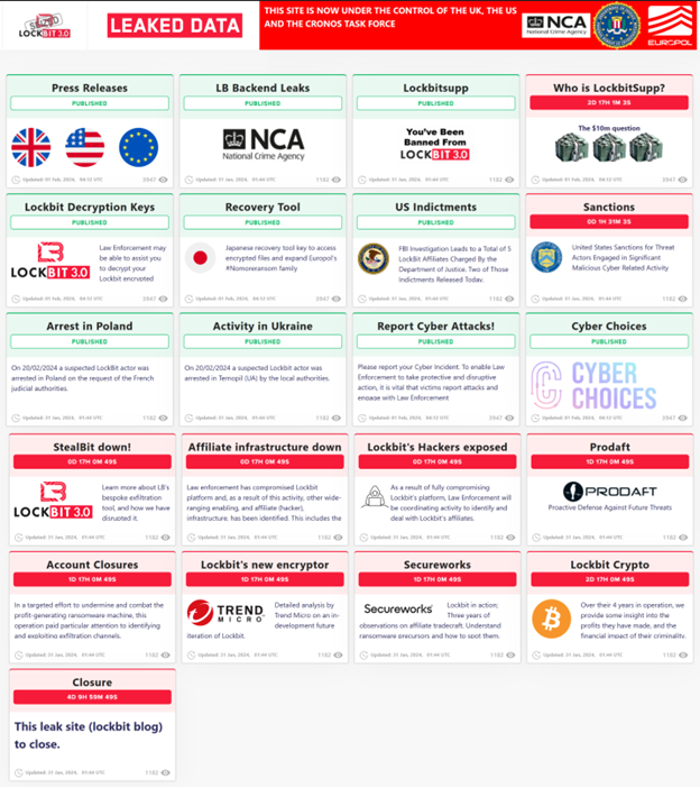

لقد أصبحت برامج الفدية مشكلة عالمية على مدى السنوات العشر الماضية، حيث تعمل عصابات برامج الفدية الحديثة بشكل فعال كأعمال تجارية معقدة. وعلى مدار العام الماضي أو نحو ذلك، تعاونت العديد من الحكومات والشركات الخاصة لتعطيل هذه العصابات. المنظمات المنسقة المشاركة في عملية كرونوس استخدمت البنية التحتية الخاصة بـ LockBit لنشر تفاصيل حول عمليات العصابة. على سبيل المثال، موقع تسرب LockBit تم استخدامه لنشر عملية الإزالة: الاعتقالات في بلدان متعددة، ومفاتيح فك التشفير المتاحة، ومعلومات حول الجهات الفاعلة، وما إلى ذلك. لا يؤدي هذا التكتيك إلى إحراج LockBit فحسب، بل إنه أيضًا تحذير فعال للشركات التابعة للعصابة وعصابات برامج الفدية الأخرى.

لقطة شاشة لموقع تسرب LockBit بعد الإزالة تلخص الأنشطة التي قام بها تطبيق القانون. (المصدر: آرون والتون.)

يمثل هذا النشاط ضد LockBit فوزًا كبيرًا، لكن برامج الفدية لا تزال تمثل مشكلة كبيرة. حتى من LockBit. لمحاربة برامج الفدية بشكل أفضل، يحتاج مجتمع الأمن السيبراني إلى النظر في بعض الدروس المستفادة.

لا تثق بالمجرمين أبدًا

وفقًا للوكالة الوطنية لمكافحة الجريمة في المملكة المتحدة (NCA)، كانت هناك حالات دفع فيها الضحية لشركة LockBit، لكن العصابة لم تحذف البيانات من خوادمها كما وعدت.

وهذا ليس بالأمر غير المعتاد بالطبع. تفشل العديد من عصابات برامج الفدية في تنفيذ ما تقول إنها ستفعله، سواء كان ذلك عدم توفير طريقة لفك تشفير الملفات أو الاستمرار في تخزين البيانات المسروقة (بدلاً من حذفها).

وهذا يسلط الضوء على أحد أهم مخاطر دفع الفدية: أن تثق الضحية في أحد المجرمين للوفاء بجانبها من الصفقة. إن الكشف عن أن LockBit لم يحذف البيانات كما وعدت به يضر بشدة بسمعة المجموعة. يتعين على مجموعات برامج الفدية أن تحافظ على مظهر الجدارة بالثقة، وإلا فلن يكون لدى ضحاياها أي سبب يدفعون لها.

من المهم أن تستعد المنظمات لهذه الاحتمالات وأن يكون لديها خطط جاهزة. يجب ألا تفترض المنظمات أبدًا أن فك التشفير سيكون ممكنًا. وبدلا من ذلك، ينبغي لهم إعطاء الأولوية لإنشاء خطط وإجراءات شاملة للتعافي من الكوارث في حالة تعرض بياناتهم للخطر.

مشاركة المعلومات لرسم الاتصالات

تهتم دائمًا منظمات إنفاذ القانون، مثل مكتب التحقيقات الفيدرالي (FBI) في الولايات المتحدة، ووكالة الأمن السيبراني وأمن البنية التحتية (CISA)، والخدمة السرية، بتكتيكات المهاجمين وأدواتهم ومدفوعاتهم وطرق اتصالهم. يمكن أن تساعدهم هذه التفاصيل في التعرف على الضحايا الآخرين المستهدفين من قبل نفس المهاجم أو مهاجم يستخدم نفس التكتيكات أو الأدوات. تتضمن الرؤى التي تم جمعها معلومات عن الضحايا، والخسائر المالية، وأساليب الهجوم، والأدوات، وطرق الاتصال، ومتطلبات الدفع، والتي بدورها تساعد وكالات إنفاذ القانون على فهم مجموعات برامج الفدية بشكل أفضل. يتم استخدام المعلومات أيضًا عند توجيه الاتهامات ضد المجرمين عند القبض عليهم. إذا تمكنت سلطات إنفاذ القانون من رؤية الأنماط في التقنيات المستخدمة، فإن ذلك يكشف عن صورة أكثر اكتمالاً للمنظمة الإجرامية.

في حالة برامج الفدية كخدمة (RaaS)، تستخدم الوكالات هجومًا ذا شقين: تعطيل الموظفين الإداريين للعصابة والشركات التابعة لها. يكون الطاقم الإداري مسؤولاً بشكل عام عن إدارة موقع تسرب البيانات، بينما تكون الشركات التابعة مسؤولة عن نشر برامج الفدية وتشفير الشبكات. يعمل الموظفون الإداريون على تمكين المجرمين، وبدون إزالتهم، سيستمرون في تمكين المجرمين الآخرين. وستعمل الشركات التابعة لصالح عصابات برامج الفدية الأخرى في حالة تعطيل الموظفين الإداريين.

تستخدم الشركات التابعة البنية التحتية التي اشترتها أو تم الوصول إليها بشكل غير قانوني. يتم كشف المعلومات حول هذه البنية التحتية من خلال أدواتها واتصالات الشبكة والسلوكيات الخاصة بها. يتم الكشف عن تفاصيل حول المسؤولين من خلال عملية الفدية: لكي تتم عملية الفدية، يوفر المسؤول طريقة اتصال وطريقة دفع.

في حين أن الأهمية قد لا تبدو ذات قيمة على الفور بالنسبة لمنظمة ما، إلا أن جهات إنفاذ القانون والباحثين قادرون على الاستفادة من هذه التفاصيل لكشف المزيد عن المجرمين الذين يقفون وراءهم. في حالة LockBit، تمكنت جهات إنفاذ القانون من استخدام تفاصيل من حوادث سابقة للتخطيط لتعطيل البنية التحتية للمجموعة وبعض الشركات التابعة لها. وبدون هذه المعلومات، التي تم جمعها بمساعدة ضحايا الهجوم والوكالات المتحالفة، لم تكن عملية كرونوس ممكنة على الأرجح.

من المهم أن نلاحظ أن المنظمات لا تحتاج إلى أن تكون ضحية للمساعدة. الحكومات حريصة على العمل مع المنظمات الخاصة. في الولايات المتحدة، يمكن للمؤسسات الانضمام إلى المعركة ضد برامج الفدية من خلال التعاون مع CISA، التي شكلت التعاونية المشتركة للدفاع السيبراني (JCDC) لبناء شراكات على مستوى العالم لمشاركة المعلومات المهمة وفي الوقت المناسب. يقوم JCDC بتسهيل تبادل المعلومات ثنائي الاتجاه بين الوكالات الحكومية والمنظمات العامة.

يساعد هذا التعاون كلا من CISA والمؤسسات على البقاء على اطلاع على الاتجاهات وتحديد البنية التحتية للمهاجمين. وكما أظهرت عملية إزالة LockBit، فإن هذا النوع من التعاون ومشاركة المعلومات يمكن أن يمنح جهات إنفاذ القانون دعمًا حاسمًا حتى ضد أقوى مجموعات المهاجمين.

تقديم جبهة موحدة ضد برامج الفدية

يمكننا أن نأمل أن تتخذ عصابات برامج الفدية الأخرى الإجراء ضد LockBit كتحذير. ولكن في هذه الأثناء، دعونا نستمر في الاجتهاد في تأمين ومراقبة شبكاتنا الخاصة، ومشاركة المعلومات، والتعاون، لأن تهديد برامج الفدية لم ينته بعد. تستفيد عصابات برامج الفدية عندما يعتقد ضحاياها أنهم معزولون - ولكن عندما تعمل المنظمات ووكالات إنفاذ القانون جنبًا إلى جنب لمشاركة المعلومات، يمكنهم معًا البقاء متقدمين بخطوة على خصومهم.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.darkreading.com/threat-intelligence/lessons-from-the-lockbit-takedown

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 10

- 8

- a

- هارون

- ماهرون

- من نحن

- الوصول

- اكشن

- أنشطة

- نشاط

- الجهات الفاعلة

- إداري

- الإداريين

- الشركات التابعة

- بعد

- ضد

- وكالات

- وكالة

- قدما

- أيضا

- دائما

- an

- و

- والبنية التحتية

- تظهر

- هي

- الاعتقالات

- AS

- افترض

- مهاجمة

- مهاجم

- متاح

- BE

- لان

- أصبح

- كان

- السلوكيات

- وراء

- يجري

- اعتقد

- تستفيد

- أفضل

- ما بين

- ثنائية الاتجاه

- كبير

- على حد سواء

- نساعدك في بناء

- الأعمال

- لكن

- by

- CAN

- حقيبة

- اشتعلت

- chainalysis

- اسعارنا محددة من قبل وزارة العمل

- تعاونت

- التعاون

- للاتعاون

- متعاون

- Communication

- طرق الاتصال

- مجتمع

- الشركات

- إكمال

- مجمع

- تسوية

- التواصل

- نظر

- استمر

- تواصل

- استمرار

- تنسيق

- دولة

- الدورة

- خلق

- نسبة الجريمة

- مجرم

- المجرمين

- حرج

- كرونوس

- الانترنت

- الأمن السيبراني

- البيانات

- تسرب التاريخ

- الدفاع

- مطالب

- يوضح

- نشر

- تفاصيل

- فعل

- تعطيل

- تعطلت

- تشويش

- do

- لا توجد الآن

- دون

- رسم

- حريص

- الطُرق الفعّالة

- على نحو فعال

- تمكين

- تمكن

- النهاية

- تطبيق

- حتى

- الحدث/الفعالية

- مثال

- مكشوف

- يسهل

- يفشلون

- مكتب التحقيقات الفدرالي

- حارب

- ملفات

- مالي

- في حالة

- شكلت

- تبدأ من

- جبهة

- عصابة

- عصابات

- جمعت

- على العموم

- منح

- العالمية

- على الصعيد العالمي

- حكومة

- الوكالات الحكومية

- الحكومات

- تجمع

- مجموعات

- يد

- يحدث

- يملك

- مساعدة

- يساعد

- ويبرز

- عقد

- أمل

- HTTPS

- تحديد

- if

- بشكل غير قانوني

- صورة

- فورا

- أهمية

- in

- تتضمن

- معلومات

- البنية التحتية

- تبصر

- بدلًا من ذلك

- إنتل

- يستفد

- عالميا

- المشاركة

- يسن

- معزول

- IT

- انها

- الانضمام

- مشترك

- م

- مفاتيح

- اسم العائلة

- القانون

- تطبيق القانون

- تسرب

- تعلم

- الدروس

- الدروس المستفادة

- اسمحوا

- الرافعة المالية

- على الأرجح

- خسائر

- المحافظة

- إدارة

- كثير

- مايو..

- غضون ذلك

- طريقة

- طرق

- تقدم

- مراقبة

- شهر

- الأكثر من ذلك

- أكثر

- متعدد

- محليات

- NCA

- حاجة

- إحتياجات

- شبكة

- الشبكات

- أبدا

- أخبار

- لا

- لاحظ

- of

- on

- ONE

- تعمل

- عملية

- عمليات

- مشغلي

- or

- طلب

- منظمة

- المنظمات

- أخرى

- وإلا

- لنا

- خارج

- على مدى

- الخاصة

- مدفوع

- شراكات

- الماضي

- أنماط

- دفع

- وسائل الدفع

- طريقة الدفع او السداد

- المدفوعات

- تنفيذ

- صورة

- المكان

- خطة

- خطط

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- ممكن

- قوي

- إعداد

- يقدم

- الضغط

- أولويات

- خاص

- الشركات الخاصة

- المشكلة

- الإجراءات

- عملية المعالجة

- مربح

- وعد

- ويوفر

- توفير

- جمهور

- نشر

- شراء

- فدية

- الفدية

- بدلا

- RE

- سبب

- إزالة

- يمثل

- سمعة

- الباحثين

- مسؤول

- كاشفا

- يكشف

- المخاطر

- s

- نفسه

- قول

- سيكريت

- خدمة سرية

- تأمين

- أمن

- انظر تعريف

- خدمة

- خوادم

- الخدمة

- بقسوة

- مشاركة

- تبادل المعلومات

- مشاركة

- ينبغي

- أهمية

- هام

- الموقع

- So

- بعض

- مصدر

- فريق العمل

- المحافظة

- إقامة

- خطوة

- مسروق

- متجر

- هذه

- التكتيكات

- أخذ

- المستهدفة

- تقنيات

- من

- أن

- •

- المعلومات

- المفصل

- المملكة المتحدة

- العالم

- من مشاركة

- منهم

- هناك.

- تشبه

- هم

- شامل

- التهديد

- عبر

- في حينه

- إلى

- سويا

- أدوات

- تيشرت

- جديد الموضة

- الثقة

- واثق ب

- الثقة

- منعطف أو دور

- نوع

- Uk

- فهم

- متحد

- الولايات المتحدة

- us

- تستخدم

- مستعمل

- استخدام

- القيمة

- ضحية

- ضحايا

- تحذير

- وكان

- we

- كان

- ابحث عن

- متى

- سواء

- التي

- في حين

- سوف

- كسب

- مع

- بدون

- للعمل

- العالم

- ولدن

- عام

- سنوات

- زفيرنت