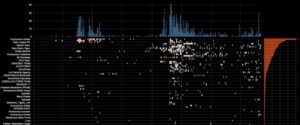

شهدت معظم الاقتصادات الكبرى في أفريقيا عددًا أقل من التهديدات السيبرانية بشكل عام في عام 2023، ولكن كانت هناك بعض الاستثناءات الدراماتيكية: عانت كينيا من ارتفاع بنسبة 68٪ في الهجمات السيبرانية. رانسوموار الهجمات، بينما شهدت جنوب أفريقيا قفزة بنسبة 29% في هجمات التصيد الاحتيالي التي تستهدف المعلومات الحساسة.

الاتجاه العام هو اتجاه التغيير. يستهدف المهاجمون السيبرانيون بشكل متزايد البنية التحتية الحيوية في أفريقيا ويجربون طرقًا لدمج الذكاء الاصطناعي في مجموعة أدواتهم، وفقًا لبيانات القياس عن بعد من كاسبرسكي. يقول ماهر يموت، الباحث الأمني الرئيسي في مجموعة أبحاث التهديدات في كاسبرسكي، إن الجهات الفاعلة في مجال التهديد تسيء الآن بشكل روتيني استخدام نماذج اللغات الكبيرة (LLM) الخاصة بالذكاء الاصطناعي لإنشاء هجمات هندسة اجتماعية أكثر إقناعًا ولإنتاج إغراءات لمثل هذه الهجمات بسرعة بمجموعة متنوعة من اللغات.

ويقول: "مع توفر المزيد من التقنيات المتقدمة، سيستخدمها مجرمو الإنترنت لمساعدتهم على أن يصبحوا أكثر فعالية في تكتيكاتهم واستراتيجياتهم الخاصة بمجرمي الإنترنت". "لقد رأينا كيف يستمر مشهد التهديدات السيبرانية في التطور، ليصبح مختلفًا بعض الشيء كل عام."

لقد كانت أفريقيا تاريخياً مصدراً لتهديدات الهندسة الاجتماعية المنتشرة، بما في ذلك "التركيز العالي للجهات الفاعلة في مجال البريد الإلكتروني التجاري" مثل مجموعة سيلفر تيرير، وفقا ل تقرير الإنتربول لتقييم التهديدات السيبرانية في أفريقيا لعام 2023. أصبح المواطنون في أفريقيا ومنطقة META (الشرق الأوسط وتركيا وأفريقيا) ككل أهدافًا لمجرمي الإنترنت بشكل متزايد، وفقًا لتقرير Kaspersky.

في الوقت الحالي، تظل هجمات BEC هي التهديد السيبراني الرئيسي للمؤسسات والأفراد، حيث تمثل القطاعات المالية والاتصالات والحكومية والتجزئة أكثر من نصف جميع الهجمات، وفقًا لتقرير جديد. تقرير التقنيات الإيجابية لعام 2023 عن التهديدات التي تواجه منطقة أفريقيا. وذكر التقرير أن 91% من الهجمات على المنظمات الأفريقية تضمنت برامج ضارة، بينما تضمنت XNUMX% من الهجمات على المواطنين الأفارقة عنصرًا للهندسة الاجتماعية.

وذكرت شركة بوزيتيف تكنولوجيز في تقريرها أنه "من أجل مكافحة التهديدات السيبرانية بشكل فعال، يجب على المنظمات الأفريقية الاستثمار في تطوير خبراء الأمن السيبراني لديها". "إن التدريب المنتظم وإصدار الشهادات لموظفي الأمن السيبراني سيعزز مهاراتهم ومعارفهم، مما يعزز الشركة بدعم الخبراء في منع الهجمات السيبرانية والرد عليها."

الذكاء الاصطناعي يعد بالفوائد والتهديدات

يقول ياموت من كاسبرسكي إن أحد أسباب ارتفاع الهجمات ضد المؤسسات في هذه المنطقة هو استخدام تقنيات الذكاء الاصطناعي مثل LLMs، والتي خفضت حاجز دخول مجرمي الإنترنت المحتملين والمجموعات المهنية على حدٍ سواء. وشهد بائع الأمن علامات على قيام الذكاء الاصطناعي بإنشاء رسائل بريد إلكتروني تصيدية أكثر إقناعًا، وهويات اصطناعية، وتزييف عميق لأشخاص حقيقيين، وفقًا ليموت.

تعمل هذه التهديدات السيبرانية على تعزيز وتفاقم أوجه عدم المساواة التاريخية في مجال الذكاء الاصطناعي، والتي تشمل ضعف التعرف على وجوه المواطنين الأفارقة مما يؤدي إلى معاملة غير متساوية وغير عادلة؛ والاحتيال المالي المدعوم بمجموعات بيانات ضخمة تم جمعها من المستهلكين؛ والاستهداف المدعوم بالذكاء الاصطناعي، وفقًا لـ تحليل أجراه معهد بحوث السياسات الأفريقية.

وقالت راشيل آدامز، الباحثة الرئيسية في مركز أبحاث تكنولوجيا المعلومات والاتصالات في أفريقيا، في التحليل: "تشكل تقنيات الذكاء الاصطناعي تهديدات حقيقية ومحتملة للمجتمعات المشاركة في تصميمها وبنائها، وللمجتمعات التي يتم فيها اختبار التقنيات واستخدامها".

اختراق البنية التحتية الحيوية

ويقول ياموت من كاسبرسكي إن اعتماد التكنولوجيا التشغيلية لأتمتة أنظمة البنية التحتية الحيوية يتعرض أيضًا للهجوم في إفريقيا، حيث يواجه أكثر من ثلث أجهزة الكمبيوتر التشغيلية (38٪) تهديدًا واحدًا على الأقل في النصف الثاني من عام 2023.

لا يزال مصدر الهجمات عبارة عن مزيج من مجرمي الإنترنت ومجموعات الدول القومية. ولكن مع تصاعد التوترات الاقتصادية والسياسية والمناخية، زاد النشاط القرصنة، كما يقول.

يقول يموت: "بالإضافة إلى الحركات الاحتجاجية الخاصة بكل بلد، من المتوقع ظهور القرصنة السياسية الكونية، مدفوعة بأجندات اجتماعية وثقافية واقتصادية كلية مثل القرصنة البيئية". "قد يساهم هذا التنويع في الدوافع في خلق مشهد تهديد أكثر تعقيدًا وتحديًا."

الإنترنت عبر الهاتف النقال، والتهديدات المتنقلة

تعد الأجهزة المحمولة هي الطريقة الأساسية التي يصل بها الأفارقة إلى الإنترنت، لذلك تستمر تهديدات الأجهزة المحمولة في الارتفاع، وفقًا لكاسبيرسكي. وفي عام 2023، شهدت الشركة زيادة بنسبة 10% في التهديدات الموجهة إلى الأجهزة المحمولة في جميع أنحاء القارة، مع زيادة في برامج الفدية على الأجهزة المحمولة وهجمات التصيد عبر الرسائل النصية القصيرة التي تسعى إلى الحصول على بيانات الاعتماد، والتي أصبحت أكثر شيوعًا، كما يقول ياموت.

كما ساهم ارتفاع العمل عن بعد على مستوى العالم في زيادة التهديدات المتنقلة. في حين أن أفريقيا متخلفة في مجال العمل عن بعد، فإن 42% من الموظفين في القارة يعملون خارج مواقع العمل مرة واحدة على الأقل في الأسبوع، وفقًا للمنتدى الاقتصادي العالمي. ويقول يموت إن حماية هؤلاء الموظفين المتنقلين تمثل تحديًا أكبر للمؤسسات.

ويقول: "في الوقت الذي أصبح فيه العمل المختلط طبيعيًا في جميع أنحاء العالم، يجب على الشركات أيضًا تقييم المخاطر المحتملة على الخصوصية والأمان مع كون الموظفين افتراضيين". "ولتحقيق هذه الغاية، يجب عليهم تنفيذ أفضل الممارسات عندما يتعلق الأمر بحماية البيانات الشخصية وبيانات الشركات."

وتحث كاسبرسكي المؤسسات على تصحيح البرامج والأجهزة، وإدارة بيانات الاعتماد والهويات بشكل أوثق، والتركيز على تأمين نقاط النهاية.

وفي الوقت الحاضر، يعد استغلال البرامج غير المصححة، وخدمات الويب الضعيفة، وخدمات الوصول عن بعد الضعيفة، من أكثر الطرق شيوعًا التي تتمكن بها مجموعات برامج الفدية من الوصول إلى ضحاياها في أفريقيا، وفقًا للشركة.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.darkreading.com/vulnerabilities-threats/ai-powered-threats-cyberattacks-on-infrastructure-pummel-africa

- :لديها

- :يكون

- :أين

- 2023

- 7

- a

- الوصول

- وفقا

- المحاسبة

- في

- الجهات الفاعلة

- إضافة

- تبني

- متقدم

- أفريقيا

- الأفريقي

- الأفارقة

- ضد

- AI

- AI-بالطاقة

- سواء

- الكل

- أيضا

- an

- تحليل

- و

- هي

- مصطنع

- الذكاء الاصطناعي

- AS

- تقييم

- التقييم المناسبين

- At

- مهاجمة

- الهجمات

- أتمتة

- متاح

- شريط

- BE

- BEC

- أصبح

- أن تصبح

- كان

- وراء

- يجري

- الفوائد

- أفضل

- أفضل الممارسات

- تعزيز

- الأعمال

- حل وسط البريد الإلكتروني للأعمال

- لكن

- by

- الشهادات

- تحدى

- تحدي

- تغيير

- المواطنين

- مناخ

- عن كثب

- مكافحة

- يأتي

- مشترك

- حول الشركة

- مجمع

- عنصر

- حل وسط

- أجهزة الكمبيوتر

- من التركيز

- إنشاء

- المستهلكين

- قارة

- استمر

- تواصل

- المساهمة

- ساهمت

- منظمة

- قطرية

- خلق

- خلق

- أوراق اعتماد

- حرج

- بنية تحتية حرجة

- الانترنت

- هجمات الكترونية

- الجريمة الإلكترونية

- مجرمو الإنترنت

- الأمن السيبراني

- البيانات

- قواعد البيانات

- deepfakes

- تصميم

- التطوير التجاري

- الأجهزة

- مختلف

- توجه

- تنويع

- إلى أسفل

- بشكل كبير

- مدفوع

- الشرق

- اقتصادي

- الاقتصادات

- الطُرق الفعّالة

- على نحو فعال

- البريد الإلكتروني

- الموظفين

- لقاء

- النهاية

- الهندسة

- تعزيز

- الشركات

- دخول

- كل

- يتطور

- متوقع

- تمكنت

- تجارب

- خبير

- خبرائنا

- استغلال

- تجميل الوجه

- التعرف على الوجه

- أقل

- مالي

- الاحتيال المالي

- شركة

- تركز

- في حالة

- احتيال

- تبدأ من

- كسب

- على الصعيد العالمي

- حكومة

- تجمع

- مجموعات

- القرصنة

- النضال البرمجي

- نصفي

- يملك

- he

- مساعدة

- مرتفع

- تاريخي

- تاريخيا

- كيفية

- HTTPS

- مهجنة

- العمل الهجين

- تكنولوجيا المعلومات والاتصالات

- المتطابقات

- تنفيذ

- in

- تتضمن

- شامل

- بما فيه

- دمج

- القيمة الاسمية

- زيادة

- على نحو متزايد

- الأفراد

- معلومات

- البنية التحتية

- رؤيتنا

- Internet

- إلى

- استثمر

- المشاركة

- IT

- انها

- JPG

- قفز

- Kaspersky

- كينيا

- المعرفة

- المشهد

- لغة

- اللغات

- كبير

- قيادة

- قيادة

- الأقل

- خفضت

- رائد

- البرمجيات الخبيثة

- إدارة

- هائل

- مايو..

- رسائل

- مييتااا

- وسط

- الشرق الأوسط

- مزيج

- الجوال

- أجهزة محمولة

- عارضات ازياء

- الأكثر من ذلك

- أكثر

- الحركات

- يجب

- الآن

- of

- on

- مرة

- ONE

- تشغيل

- المنظمات

- الكلي

- بقعة

- مجتمع

- إلى

- فى المائة

- الشخصية

- التصيد

- هجمات التصيد

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- سياسة

- سياسي

- فقير

- تشكل

- إيجابي

- محتمل

- مدعوم

- الممارسات

- يقدم

- منع

- ابتدائي

- رئيسي

- خصوصية

- الخصوصية والأمن

- إنتاج

- محترف

- وعود

- حماية

- احتجاج

- بسرعة

- الفدية

- حقيقي

- سبب

- اعتراف

- منطقة

- منتظم

- تعزز

- لا تزال

- عن بعد

- الوصول عن بعد

- العمل عن بعد

- تقرير

- يمثل

- بحث

- الباحث

- الاستجابة

- بيع بالتجزئة

- ارتفاع

- المخاطر

- بصورة روتينية

- s

- حماية

- رأى

- يقول

- الثاني

- قطاعات

- أمن

- المخاطر الأمنية

- رأيت

- حساس

- خدماتنا

- ينبغي

- لوحات

- مهارات

- SMS

- So

- العدالة

- هندسة اجتماعية

- تطبيقات الكمبيوتر

- بعض

- قليلا

- مصدر

- جنوب

- جنوب أفريقيا

- المدعومة

- ذكر

- استراتيجيات

- هذه

- عانى

- الدعم

- اصطناعي

- أنظمة

- التكتيكات

- استهداف

- الأهداف

- التكنولوجيا

- تكنولوجيا

- الاتصالات

- التوتر

- اختبار

- من

- أن

- •

- العالم

- من مشاركة

- منهم

- هناك.

- تشبه

- هم

- الثالث

- هؤلاء

- التهديد

- الجهات التهديد

- التهديدات

- الوقت

- إلى

- قادة الإيمان

- علاج

- اكثر شيوعا

- تركيا

- مع

- غير منصف

- تحث

- تستخدم

- مستعمل

- تشكيلة

- بائع

- ضحايا

- افتراضي

- الضعيفة

- طريق..

- طرق

- we

- ضعيف

- الويب

- خدمات ويب

- أسبوع

- كان

- متى

- التي

- في حين

- كامل

- سوف

- مع

- للعمل

- العالم

- عام

- زفيرنت