تُعد ASUS صانعًا مشهورًا لمنتجات الإلكترونيات الشهيرة ، بدءًا من أجهزة الكمبيوتر المحمولة والهواتف إلى أجهزة التوجيه المنزلية وبطاقات الجرافيكس.

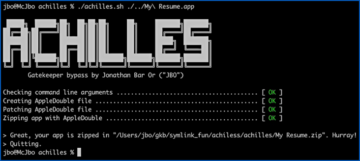

نشرت الشركة هذا الأسبوع تحديثات البرامج الثابتة لمجموعة واسعة من أجهزة التوجيه المنزلية الخاصة بها ، جنبًا إلى جنب مع ملف تحذير قوي إذا لم تكن مستعدًا أو قادرًا على تحديث البرامج الثابتة في الوقت الحالي ، فأنت بحاجة إلى:

[تعطيل] الخدمات التي يمكن الوصول إليها من جانب WAN لتجنب التدخلات غير المرغوب فيها المحتملة. تتضمن هذه الخدمات الوصول عن بُعد من WAN ، وإعادة توجيه المنفذ ، و DDNS ، وخادم VPN ، و DMZ ، ومشغل المنفذ.

نحن نخمن أن ASUS تتوقع أن ينشغل المهاجمون المحتملون أنفسهم بالتحقيق في الأجهزة المكشوفة الآن بعد أن تم نشر قائمة طويلة من إصلاحات الأخطاء.

(بالطبع ، ربما يكون المهاجمون المطلعون قد عرفوا بالفعل عن بعض أو العديد أو كل هذه الثقوب ، لكننا لسنا على علم بأي ثغرات يوم الصفر في البرية).

كما أشرنا من قبل في Naked Security ، غالبًا ما يكون اكتشاف الثغرات أسهل بكثير إذا كان لديك علامات إرشادية تخبرك بمكان البحث ...

... بنفس الطريقة التي يكون من الأسرع والأسهل العثور على إبرة في كومة قش إذا أخبرك شخص ما بالقطعة الموجودة بها قبل أن تبدأ.

افعل كما نقول ، وليس كما نفعل نحن.

مزعجًا لعملاء ASUS ، ربما كانت اثنتان من الثغرات الأمنية التي تم تصحيحها الآن تنتظر التصحيح لفترة طويلة.

كلاهما لهما 9.8 / 10 "درجة خطر" وتقييم حرج في الولايات المتحدة NVD ، أو قاعدة بيانات الضعف الوطنية (التقارير التي أعدنا صياغتها):

- CVE-2022-26376. تلف الذاكرة في وظيفة unescape httpd. يمكن أن يؤدي طلب HTTP المصمم خصيصًا إلى تلف الذاكرة. يمكن للمهاجم إرسال طلب شبكة لتشغيل هذه الثغرة الأمنية. (الدرجة الأساسية: 9.8 حاسمة).

- CVE-2018-1160. Netatalk قبل الإصدار 3.1.12 [تم إصداره في 2018-12-20] عرضة للكتابة خارج الحدود. هذا بسبب عدم وجود حدود للتحقق من البيانات التي يتحكم فيها المهاجم. يمكن لمهاجم بعيد غير مصادق الاستفادة من هذه الثغرة الأمنية لتحقيق تنفيذ تعليمات برمجية عشوائية. (الدرجة الأساسية: 9.8 حاسمة).

لشرح.

نتاتالك هو مكون برمجي يوفر دعمًا لشبكات على غرار Apple ، ولكن هذا لا يعني أن المهاجم سيحتاج إلى استخدام كمبيوتر Macintosh أو برنامج Apple لتشغيل الخطأ.

في الواقع ، نظرًا لأن الاستغلال الناجح قد يتطلب بيانات شبكة مشوهة بشكل متعمد ، فمن المحتمل ألا يقوم برنامج عميل Netatalk الشرعي بالمهمة على أي حال ، لذلك قد يستخدم المهاجم كودًا مخصصًا ويمكنه نظريًا شن هجوم من أي نظام تشغيل على أي جهاز كمبيوتر مع اتصال بالشبكة.

HTTP الهروب وعدم الهروب مطلوب عندما يتضمن عنوان URL حرف بيانات لا يمكن تمثيله مباشرة في نص عنوان URL.

على سبيل المثال ، لا يمكن أن تحتوي عناوين URL على مسافات (للتأكد من أنها تشكل دائمًا جزءًا واحدًا متجاورًا من النص القابل للطباعة) ، لذلك إذا كنت تريد الإشارة إلى اسم مستخدم أو ملف يحتوي على مسافة ، فأنت بحاجة إلى هرب حرف المسافة عن طريق تحويله إلى علامة النسبة المئوية متبوعًا برمز ASCII الخاص به بالنظام الست عشري (0x20 ، أو 32 في النظام العشري).

وبالمثل ، نظرًا لأن هذا يعطي معنى خاصًا لحرف النسبة المئوية نفسه ، يجب كتابته أيضًا كعلامة النسبة المئوية (%) متبوعًا برمز ASCII الخاص به (0x25 في النظام الست عشري ، أو 37 في النظام العشري) ، كما يجب استخدام الأحرف الأخرى بشكل مميز في عناوين URL ، مثل النقطتين (:) ، شرطة مائلة (/)، علامة استفهام (?) وعلامة العطف (&).

بمجرد استلامه بواسطة خادم الويب (يشار إلى البرنامج باسم httpd في معلومات CVE أعلاه) ، أي أحرف هاربة هي لا مفر منه عن طريق تحويلها مرة أخرى من نماذجها المشفرة بنسبة مئوية إلى أحرف النص الأصلية.

لم يتم ذكر سبب استغراق ASUS وقتًا طويلاً لتصحيح هذه الأخطاء المعينة في الاستشارات الرسمية للشركة ، ولكن التعامل مع "أكواد هروب" HTTP هو جزء أساسي من أي برنامج يستمع إلى عناوين URL على الويب ويستخدمها.

تصحيح الأخطاء الأخرى المدرجة في CVE

- CVE-2022-35401. تجاوز المصادقة. يمكن أن يؤدي طلب HTTP المصمم خصيصًا إلى وصول إداري كامل إلى الجهاز. سيحتاج المهاجم إلى إرسال سلسلة من طلبات HTTP لاستغلال هذه الثغرة الأمنية. (الدرجة الأساسية: 8.1 عالية).

- CVE-2022-38105. الإفصاح عن المعلومات. يمكن أن تؤدي حزم الشبكة المصممة خصيصًا إلى الكشف عن معلومات حساسة. يمكن للمهاجم إرسال طلب شبكة لتشغيل هذه الثغرة الأمنية. (الدرجة الأساسية: 7.5 عالية).

- CVE-2022-38393. رفض الخدمة (DoS). يمكن أن تؤدي حزمة الشبكة المصممة خصيصًا إلى رفض الخدمة. يمكن للمهاجم إرسال حزمة ضارة لتشغيل هذه الثغرة الأمنية. (الدرجة الأساسية: 7.5 عالية).

- CVE-2022-46871. الأخطاء التي يحتمل أن تكون قابلة للاستغلال في المصدر المفتوح

libusrsctpمكتبة. يرمز SCTP إلى بروتوكول نقل التحكم في الدفق. (الدرجة الأساسية: 8.8 عالية). - CVE-2023-28702. أحرف خاصة لم تتم تصفيتها في عناوين URL. يمكن للمهاجم عن بُعد الذي يتمتع بامتيازات المستخدم العادية استغلال هذه الثغرة الأمنية لتنفيذ هجمات حقن الأوامر لتنفيذ أوامر نظام عشوائية أو تعطيل النظام أو إنهاء الخدمة. (الدرجة الأساسية: 8.8 عالية).

- CVE-2023-28703. تجاوز سعة المخزن المؤقت. يمكن للمهاجم عن بُعد الذي يتمتع بامتيازات المسؤول استغلال هذه الثغرة الأمنية لتنفيذ أوامر نظام عشوائية أو تعطيل النظام أو إنهاء الخدمة. (الدرجة الأساسية: 7.2 عالية).

- CVE-2023-31195. اختطاف الجلسة. تستخدم ملفات تعريف الارتباط الحساسة بدون ملف

Secureمجموعة السمات. يمكن للمهاجم استخدام رابط ويب HTTP زائف (غير مشفر) لاختطاف رموز المصادقة التي لا ينبغي نقلها بدون تشفير. (بدون نقاط.)

ربما يكون الخطأ الأكثر بروزًا في هذه القائمة هو CVE-2023-28702، هجوم حقن الأوامر الذي يبدو مشابهًا لـ البق موفيت التي انتشرت في جميع الأخبار مؤخرًا.

كما أوضحنا في أعقاب خطأ MOVEit ، معلمة أمر يتم إرسالها في عنوان URL على الويب ، على سبيل المثال طلب يطلب من الخادم بدء تسجيل دخولك كمستخدم DUCK، لا يمكن تسليمها مباشرة إلى أمر على مستوى النظام عن طريق النسخ الأعمى والثقة للنص الخام من عنوان URL.

بمعنى آخر ، الطلب:

https://example.com/?user=DUCK

... لا يمكن تحويلها ببساطة عبر عملية "نسخ ولصق" مباشرة إلى أمر نظام مثل:

checkuser --name = بطة

وإلا ، فقد يحاول المهاجم تسجيل الدخول باسم:

https://example.com/?user=DUCK;halt

... وخداع النظام لتشغيل الأمر:

checkuser --name = بطة ؛ توقف

... وهو نفس إصدار الأمرين المنفصلين أدناه ، بالتسلسل:

checkuser --name = توقف البط

... حيث يقوم الأمر الموجود في السطر الثاني بإيقاف تشغيل الخادم بالكامل.

(تعمل الفاصلة المنقوطة كفاصل أوامر ، وليس كجزء من وسيطات سطر الأوامر.)

اختطاف الدورة

خطأ آخر مقلق هو مشكلة اختطاف الجلسة التي تسببها CVE-2023-31195.

كما تعلم على الأرجح ، غالبًا ما تتعامل الخوادم مع عمليات تسجيل الدخول المستندة إلى الويب عن طريق إرسال ما يسمى بملف تعريف ارتباط الجلسة إلى متصفحك للإشارة إلى أن "كل من يعرف ملف تعريف الارتباط هذا يُفترض أنه نفس الشخص الذي قام بتسجيل الدخول للتو".

طالما أن الخادم لا يمنحك أحد ملفات تعريف الارتباط السحرية هذه إلا بعد تحديد هويتك ، على سبيل المثال من خلال تقديم اسم مستخدم وكلمة مرور مطابقة ورمز 2FA صالح ، فسيحتاج المهاجم إلى معرفة بيانات اعتماد تسجيل الدخول الخاصة بك إلى الحصول على المصادقة كما أنت في المقام الأول.

وطالما لم يرسل الخادم أو المتصفح الخاص بك عن طريق الخطأ ملف تعريف الارتباط السحري عبر اتصال HTTP قديم غير مشفر وغير TLS ، فلن يتمكن المهاجم بسهولة من جذب متصفحك إلى خادم محتال يستخدم HTTP بدلاً من ذلك HTTPS ، وبالتالي قراءة ملف تعريف الارتباط من طلب الويب الذي تم اعتراضه.

تذكر أن استدراج المستعرض الخاص بك إلى مجال دجال مثل http://example.com/ يعد أمرًا سهلاً نسبيًا إذا تمكن أحد المحتالين من خداع متصفحك مؤقتًا لاستخدام رقم IP الخاطئ لـ example.com المجال.

لكن استدراجك إلى https:/example.com/ يعني أن المهاجم يحتاج أيضًا إلى ابتكار شهادة ويب مزورة بشكل مقنع ، لتوفير التحقق من صحة الخادم الاحتيالي ، وهو أمر أصعب بكثير.

لمنع هذا النوع من الهجوم ، يجب تصنيف ملفات تعريف الارتباط غير العامة (إما لأسباب تتعلق بالخصوصية أو للتحكم في الوصول) Secure في رأس HTTP الذي يتم إرساله عند تعيينه ، على النحو التالي:

Set-Cookie: AccessToken = ASC4JWLSMGUMV6TGMUCQQJYL ؛ يؤمن

… بدلاً من مجرد:

تعيين ملف تعريف الارتباط: AccessToken = ASC4JWLSMGUMV6TGMUCQQJYL

ماذا ستفعلين.. إذًا؟

- إذا كان لديك جهاز توجيه ASUS متأثر (القائمة هنا) ، رقعة بأسرع ما يمكن. لمجرد أن ASUS تركتها لعصور لإيصال التصحيحات إليك لا يعني أنه يمكنك أن تستغرق الوقت الذي ترغب في تطبيقه ، خاصة الآن بعد أن أصبحت الأخطاء المتضمنة مسألة عامة.

- إذا لم تتمكن من التصحيح مرة واحدة ، حظر جميع عمليات الوصول الواردة إلى جهاز التوجيه الخاص بك حتى تتمكن من تطبيق التحديث. لاحظ أن مجرد منع اتصالات HTTP أو HTTPS (حركة المرور على شبكة الإنترنت) لا يكفي. تحذر ASUS صراحةً من إمكانية إساءة استخدام أي طلبات شبكة واردة ، لذلك يجب حظر حتى إعادة توجيه المنفذ (على سبيل المثال للألعاب) والوصول إلى VPN تمامًا.

- إذا كنت مبرمجًا ، عقم مدخلاتك (لتجنب أخطاء إدخال الأوامر وتدفقات الذاكرة) ، لا تنتظر شهورًا أو سنوات لشحن تصحيحات للأخطاء عالية الدرجات لعملائك ، وراجع رؤوس HTTP الخاصة بك للتأكد من أنك تستخدم أكثر الخيارات أمانًا الممكنة عند تبادل البيانات الهامة مثل رموز المصادقة.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- تمويل EVM. واجهة موحدة للتمويل اللامركزي. الوصول هنا.

- مجموعة كوانتوم ميديا. تضخيم IR / PR. الوصول هنا.

- أفلاطونايستريم. ذكاء بيانات Web3. تضخيم المعرفة. الوصول هنا.

- المصدر https://nakedsecurity.sophos.com/2023/06/20/asus-warns-router-customers-patch-now-or-block-all-inbound-requests/

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 1

- 12

- 15%

- 25

- 2FA

- 32

- 7

- 8

- 9

- a

- ماهرون

- من نحن

- فوق

- مطلق

- الوصول

- يمكن الوصول

- التأهيل

- الأفعال

- إداري

- استشاري

- بعد

- الأعمار

- الكل

- على طول

- سابقا

- أيضا

- دائما

- an

- و

- أي وقت

- تفاح

- التقديم

- هي

- الحجج

- حول

- AS

- يفترض

- At

- مهاجمة

- الهجمات

- موثق

- التحقّق من المُستخدم

- المؤلفة

- السيارات

- تجنب

- علم

- الى الخلف

- خلفية الصورة

- قاعدة

- BE

- لان

- كان

- قبل

- أقل من

- عمياء

- حظر

- سدت

- الحدود

- الملابس السفلية

- المتصفح

- علة

- البق

- مشغول

- لكن

- by

- CAN

- بطاقات

- تسبب

- مركز

- شهادة

- حرف

- الأحرف

- تدقيق

- زبون

- الكود

- اللون

- تأتي

- حول الشركة

- الشركة

- نسبيا

- عنصر

- الكمبيوتر

- صلة

- التواصل

- يحتوي

- مراقبة

- ذو شاهد

- تحويلها

- التحول

- ملفات تعريف الارتباط ( الكوكيز )

- تقليد

- فساد

- استطاع

- الدورة

- بهيكل

- أوراق اعتماد

- حرج

- العملاء

- CVE

- البيانات

- dDNS

- الحرمان من الخدمة

- جهاز

- الأجهزة

- مباشرة

- مباشرة

- إفشاء

- العرض

- تعطيل

- do

- لا

- نطاق

- لا

- DOS

- إلى أسفل

- اثنان

- e

- أسهل

- بسهولة

- سهل

- إما

- الإلكترونيات

- كاف

- ضمان

- خاصة

- حتى

- EVER

- مثال

- التبادل

- تنفيذ

- تتوقع

- شرح

- شرح

- استغلال

- مآثر

- مكشوف

- حقيقة

- الشكل

- قم بتقديم

- الاسم الأول

- يتبع

- في حالة

- مزور

- النموذج المرفق

- أشكال

- محتال

- تبدأ من

- بالإضافة إلى

- وظيفة

- أساسي

- ألعاب

- دولار فقط واحصل على خصم XNUMX% على جميع

- منح

- معطى

- يعطي

- الرسومات

- مقبض

- معالجة

- يملك

- رؤوس

- ارتفاع

- HEX

- مرتفع

- خطف

- ثقوب

- الصفحة الرئيسية

- تحوم

- HTTP

- HTTPS

- محدد

- if

- in

- تتضمن

- يشمل

- الوارد

- معلومات

- المدخلات

- بدلًا من ذلك

- إلى

- المشاركة

- IP

- قضية

- إصدار

- IT

- انها

- نفسها

- وظيفة

- م

- علم

- معروف

- نقص

- أجهزة الكمبيوتر المحمولة

- قيادة

- اليسار

- شرعي

- الرافعة المالية

- المكتبة

- مثل

- خط

- LINK

- قائمة

- تسجيل الدخول

- تسجيل

- تسجيل الدخول

- طويل

- وقت طويل

- سحر

- صانع

- كثير

- هامش

- علامة

- مطابقة

- أمر

- ماكس العرض

- تعني

- معنى

- يعني

- مكبر الصوت : يدعم، مع دعم ميكروفون مدمج لمنع الضوضاء

- المذكورة

- ربما

- المقبلة.

- أكثر

- MOUNT

- كثيرا

- يجب

- الأمن عارية

- حاجة

- بحاجة

- إحتياجات

- لا هذا ولا ذاك

- شبكة

- بيانات الشبكة

- الشبكات

- أخبار

- نيست

- لا

- عادي

- جدير بالذكر

- الآن

- عدد

- of

- خصم

- رسمي

- غالبا

- قديم

- on

- مرة

- ONE

- المصدر المفتوح

- تعمل

- نظام التشغيل

- مزيد من الخيارات

- or

- أصلي

- أخرى

- خارج

- على مدى

- الحزم

- المعلمة

- جزء

- خاص

- كلمة المرور

- بقعة

- بقع

- بول

- فى المائة

- نفذ

- ربما

- شخص

- الهواتف

- المكان

- عادي

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- الرائج

- ان يرتفع المركز

- ممكن

- المنشورات

- محتمل

- منع

- منع

- خصوصية

- الامتيازات

- المحتمل

- عملية المعالجة

- المنتجات

- البرنامج

- مبرمج

- بروتوكول

- تزود

- ويوفر

- جمهور

- نشرت

- سؤال

- أسرع

- نطاق

- تتراوح

- تصنيف

- الخام

- عرض

- الأسباب

- تلقى

- سجل

- يشار

- نسبي

- صدر

- عن بعد

- الوصول عن بعد

- التقارير

- ممثلة

- طلب

- طلبات

- تطلب

- مراجعة

- حق

- جهاز التوجيه

- تشغيل

- s

- نفسه

- قول

- أحرز هدفاً

- الثاني

- تأمين

- أمن

- إرسال

- إرسال

- يرسل

- حساس

- أرسلت

- مستقل

- تسلسل

- مسلسلات

- خوادم

- الخدمة

- خدماتنا

- الجلسة

- طقم

- سفينة

- ينبغي

- تغلق

- جانب

- إشارة

- مماثل

- ببساطة

- عزباء

- So

- تطبيقات الكمبيوتر

- الصلبة

- بعض

- شخص ما

- قريبا

- الفضاء

- المساحات

- تختص

- المدرجات

- بداية

- مجرى

- ناجح

- هذه

- الدعم

- SVG

- نظام

- أخذ

- يروي

- أن

- •

- من مشاركة

- منهم

- أنفسهم

- then

- تشبه

- هم

- الوقت

- إلى

- الرموز

- جدا

- استغرق

- تيشرت

- حركة المرور

- انتقال

- شفاف

- يثير

- محاولة

- اثنان

- حتى

- غير مرغوب فيه

- تحديث

- URL

- us

- تستخدم

- مستعمل

- مستخدم

- يستخدم

- استخدام

- التحقق من صحة

- بواسطة

- VPN

- نقاط الضعف

- الضعف

- الضعيفة

- انتظر

- انتظار

- استيقظ

- تريد

- يحذر

- طريق..

- we

- الويب

- خادم الويب

- على شبكة الإنترنت

- أسبوع

- معروف

- متى

- كلما

- التي

- من الذى

- كامل

- واسع

- مدى واسع

- عرض

- بري

- مستعد

- مع

- بدون

- كلمات

- سوف

- اكتب

- مكتوب

- خاطئ

- سنوات

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- نفسك

- زفيرنت