إنه عالم أكل الكلاب لمحتالي العملات المشفرة.

التقارير الجديدة لديها فقط كشف كيف تعرف أحد الأفراد على محتالي العملات المشفرة من أجل سرقة أموالهم غير المشروعة.

غالبًا ما يستخدم محتالو العملات المشفرة تقنيات الهندسة الاجتماعية للتفاعل مع الضحايا وإقناعهم بالتخلي عن أموالهم التي حصلوا عليها بشق الأنفس. يقوم المحتالون بذلك إما عن طريق إرسال الأموال مباشرة إلى المحتالين أو عن طريق توفير الأذونات اللازمة للوصول إلى المحافظ.

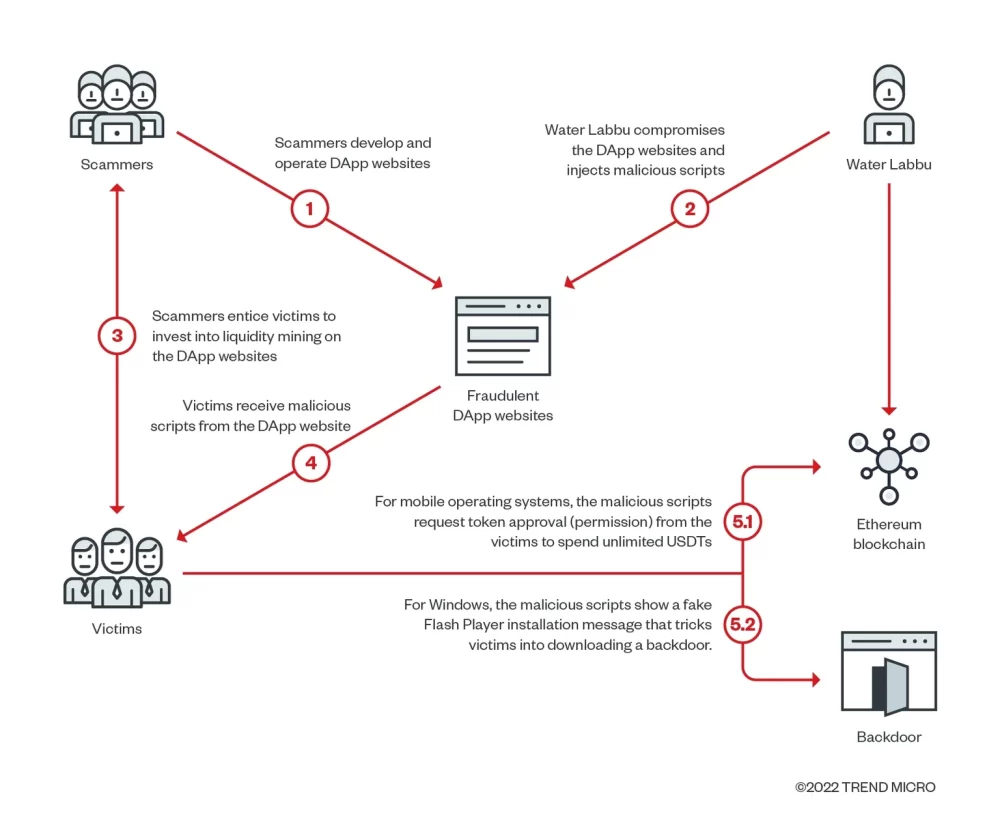

ويقال إن Water Labbu، وهو اسم الشخص الذي سرق المحتالين، استخدم طريقة مماثلة لسرقة العملات المشفرة، وحصل على أذونات الوصول إلى محافظ ضحاياه. ومع ذلك، لم يستخدموا أي نوع من الهندسة الاجتماعية، وتركوا العمل القذر للمحتالين الأصليين.

بدلاً من إنشاء مواقع الويب الاحتيالية الخاصة بها، قامت شركة Water Labbu باختراق مواقع المحتالين الآخرين الذين كانوا يمثلون تطبيقات لامركزية شرعية (dApps) وحقن تعليمات برمجية JavaScript ضارة فيها.

انتظرت Water Labbu، الكامنة في الظل، بصبر الضحايا ذوي القيمة العالية لتوصيل محافظهم بتطبيق dApp احتيالي، قبل حقن حمولة JavaScript في موقع الويب هذا لسرقة الأموال.

لم يتغير شيء بالنسبة لضحايا المحتال الأصلي، إذ ما زالوا يتعرضون للسرقة. والفرق الوحيد هو أن Water Labbu بدأ في انتزاع العملات المشفرة من المحتالين، وتحويل الأموال إلى محافظهم الخاصة.

"يتم إخفاء الطلب ليبدو كما لو تم إرساله من موقع ويب مخترق ويطلب الإذن لتحويل مبلغ غير محدود تقريبًا من الدولارات الأمريكية حبل من محفظة الهدف"، حسبما جاء في Trend Micro تقرير.

يهرب Water Labbu بأكثر من 300,000 ألف دولار

وفي إحدى الحالات التي تم تحديدها، تم استنزاف البرنامج النصي الخبيث بنجاح USDT من عنوانين، مبادلة بينهما على Uniswap تبادل - أولا إلى USDC عملة مستقرة ثم إلى إثيريم (ETH) - قبل إرسال أموال ETH إلى تورنادو كاش خلاط.

وأشار التقرير أيضًا إلى أن Water Labbu استخدم أساليب مختلفة لأنظمة تشغيل مختلفة. على سبيل المثال، إذا قام الضحية بتحميل البرنامج النصي من سطح مكتب يعمل بنظام التشغيل Windows، فإنه يعرض برنامجًا نصيًا آخر يعرض رسالة تحديث Flash زائفة تطلب من الضحية تنزيل ملف ضار قابل للتنفيذ.

وقالت تريند مايكرو إن Water Labbu قد اخترقت ما لا يقل عن 45 موقعًا احتياليًا، معظمها تتبع ما يسمى "تعهد سيولة التعدين بلا خسائر" نموذج، والمخاطر التي وكالات إنفاذ القانون نبهت حول في وقت سابق من هذا العام.

وفقًا لمحللين أمنيين، تُقدر الأرباح التي حققتها شركة Water Labbu بما لا يقل عن 316,728 دولارًا أمريكيًا بناءً على سجلات المعاملات من تسعة ضحايا تم التعرف عليهم.

ابق على اطلاع بأخبار العملات المشفرة ، واحصل على تحديثات يومية في صندوق الوارد الخاص بك.

- إلى البيتكوين

- سلسلة كتلة

- الامتثال blockchain

- بلوكشين المؤتمر

- الأعمال

- coinbase

- عملة عبقرية

- إجماع

- مؤتمر تشفير

- والتشفير التعدين

- العملات المشفرة

- اللامركزية

- فك تشفير

- الصدمة

- الأصول الرقمية

- ethereum

- آلة التعلم

- رمز غير قابل للاستبدال

- أفلاطون

- أفلاطون ع

- الذكاء افلاطون البيانات

- بلاتوبلوكشين

- أفلاطون داتا

- بلاتوغمينغ

- المضلع

- إثبات للخطر

- W3

- زفيرنت

اكثر من فك تشفير

تمتلك MicroStrategy 1% من إجمالي معروض البيتكوين بعد شراء بقيمة 600 مليون دولار – فك التشفير

هيئة الأوراق المالية والبورصات تدعي أن Coinbase "تصرخ" في المحكمة لمعارضة رفض القضية - فك التشفير

تهدأ سوق Ethereum و Solana NFT بعد اندفاع الصيف المتأخر

بدأ المعروض من الإيثريوم في النمو مرة أخرى مع انخفاض أسعار الغاز – فك التشفير

وضع الإله: 9 مهام لا يمكن تفويتها في "Starfield" مع أفضل القصص والمكافآت - فك التشفير

معاينة تكتيكات الأبطال: كل ما تحتاج لمعرفته حول لعبة Ubisoft's NFT - فك التشفير

يواصل المتسللون البحث عن طرق جديدة ومتطورة لاستخدام الذكاء الاصطناعي في الجريمة - فك التشفير

ماذا سيحدث لعمال تعدين Ethereum بعد ETH 2.0؟

العملات المعدنية هذا الأسبوع: يقدم Bitcoin Rally عملات Meme يد العون - فك التشفير

المزيد من مواطني المملكة المتحدة يثقون في الاستثمار في العملات المشفرة: مسح FCA

الشريك المؤثر سانتياغو سانتوس يغادر بارافي كابيتال