لمنع تسرب المعلومات من هجمات ذاكرة التخزين المؤقت

طوكيو - (بيزنس واير) -#التكنولوجيا من أجل الخير-شركة إن تي تي (إن تي تي) بالتعاون مع معهد بحوث الاتصالات الكهربائية، جامعة توهوكو و CASA (الأمن السيبراني في عصر الخصوم على نطاق واسع) في جامعة الرور بوخوم قامت بتطوير وظيفة عشوائية مخصصة لذاكرة التخزين المؤقت للقضاء على الثغرة الأمنية الناجمة عن اختلافات التأخير مع ذاكرة التخزين المؤقت التي يتم إنشاؤها في حالة الحصول على البيانات وتحديثها بين ذاكرات وحدة المعالجة المركزية. يساهم هذا البحث في تحقيق وحدة معالجة مركزية آمنة للغاية تمنع تسرب المعلومات بسبب هجمات ذاكرة التخزين المؤقت.

صممت NTT واقترحت وظيفة التوزيع العشوائي الآمن لذاكرة التخزين المؤقت (SCARF) لتوزيع فهرس ذاكرة التخزين المؤقت بشكل عشوائي وصاغت نوع الوظيفة المناسبة لتوزيع فهرس ذاكرة التخزين المؤقت بشكل عشوائي[1] من خلال توفير إرشادات التصميم للعشوائية لوظيفة ذاكرة التخزين المؤقت التي صاغت وظيفة عشوائية مناسبة. سيتم قبول هذه الورقة وتقديمها في يوسينيكس الأمن '23※ في أنهايم والتي ستعقد في الفترة من 9 أغسطسth إلى أغسطس شنومكسth، 2023.

النقاط الرئيسية:

- نمذجة المهاجمين لتنفيذ هجمات ذاكرة التخزين المؤقت

- تصميم دالة محددة لـ SCARF مخصصة للتخزين العشوائي لمؤشرات التخزين المؤقت

- يتم تحقيق نظرية تصميم فعالة وآمنة ضد المهاجمين النموذجيين باستخدام تشفير كتلة قابل للتعديل2

خلفية البحث:

تقدم وحدة المعالجة المركزية الحالية ذاكرة تخزين مؤقت لتقليل تأثير التأخير المطلوب لنقل البيانات بين ذاكرات وحدة المعالجة المركزية عن طريق تسريع المراجع اللاحقة عن طريق وضع البيانات المستخدمة بالقرب من وحدة المعالجة المركزية. على الرغم من أنه يمكن إحالة البيانات التي تمت إحالتها مرة واحدة بسرعة عالية في المرة التالية مما يجعلها متاحة أيضًا للمهاجمين. تسمى هذه الهجمات التي تستغل المعلومات هجوم ذاكرة التخزين المؤقت الذي يسبب ثغرة أمنية حقيقية ويلزم اتخاذ إجراءات مضادة. من بين أمور أخرى، يتم التعرف على هجمات ذاكرة التخزين المؤقت من نوع التنافس الناتجة عن تدافع ذاكرة التخزين المؤقت بين البرنامج المستهدف وبرنامج الهجوم على أنها تهديد حقيقي مع متطلبات أساسية أقل للمهاجمين.

يعد التوزيع العشوائي لفهرس ذاكرة التخزين المؤقت طريقة واعدة للتدابير المضادة لهجمات ذاكرة التخزين المؤقت القائمة على التنافس. يُعتقد أن التوزيع العشوائي يستحيل على المهاجم استغلال ذاكرة التخزين المؤقت من خلال عدم القدرة على تحديد فهرس ذاكرة التخزين المؤقت للهدف الذي يستخدمه العنوان، ولكن لم يُعرف مستوى التنفيذ الضروري والكافي لتحقيق التوزيع العشوائي.

على سبيل المثال، التشفير باستخدام تشفير الكتل[4]، وهو نوع من شفرات المفاتيح المتماثلة[3]، يعتبر مرشحًا لوظيفة عشوائية. ومع ذلك، فإن تشفير الكتل هو في الأصل تقنية لضمان السرية. على وجه التحديد، تسعى تشفيرات الكتل إلى أن تكون آمنة في بيئة حيث يمكن للمهاجم مراقبة جميع المدخلات والمخرجات ومعالجتها، كما أنها مؤهلة بشكل زائد للاستخدام في وظيفة عشوائية في ذاكرة التخزين المؤقت حيث لا يمكن ملاحظة المخرجات.

نتائج البحث:

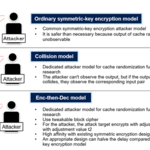

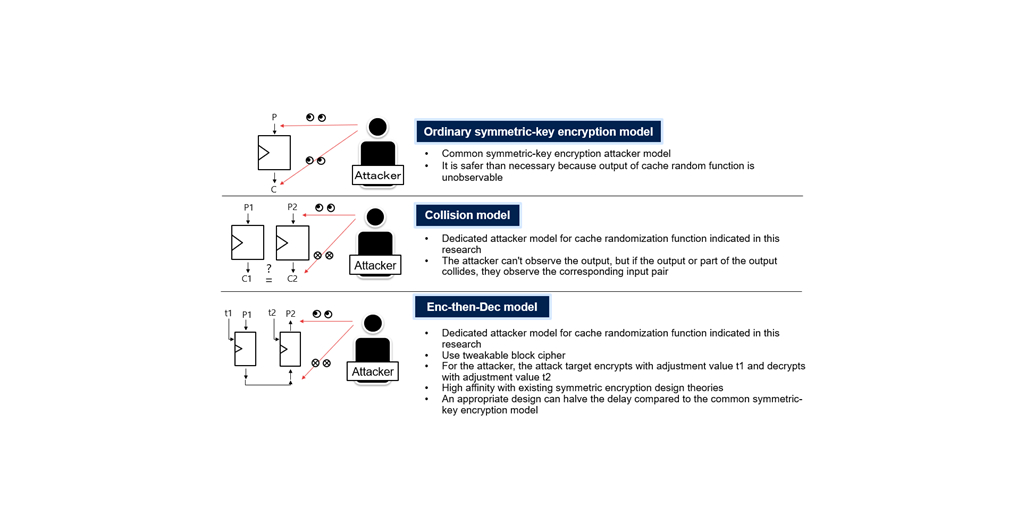

في هذا البحث، قامت شركة NTT أولاً بالتحقيق في ما يمكن للمهاجم فعله فعليًا باستخدام وظيفة ذاكرة التخزين المؤقت العشوائية، ثم عملت على تصميم نموذج هجوم لوظيفة التوزيع العشوائي لذاكرة التخزين المؤقت المحددة التي تعكس قدرات المهاجم بشكل مناسب. على وجه التحديد، قدمت NTT نموذج Enc-then-Dec الذي يقوم بالتشفير باستخدام قيمة الضبط t1 ثم فك التشفير باستخدام قيمة الضبط t2، وذلك باستخدام نموذج تصادم يجعل زوج الإدخال المقابل قابلاً للملاحظة عندما يصطدم جزء من المخرجات، وتشفير كتلة قابل للتعديل. بدلاً من كتلة التشفير. من بين أمور أخرى، يتمتع النموذج الأخير بتقارب كبير مع نظريات تصميم الأصفار المتماثلة الموجودة، ومع التصميم المناسب، من الممكن تقليل التأخير بمقدار النصف مقارنة بالطرق التقليدية. (شكل 1)

في هذا البحث، اقترحت شركة NTT وظيفة SCARF العشوائية لذاكرة التخزين المؤقت، والتي تم تصميمها باستخدام نموذج Enc-then-Dec. ويستفيد تصميم SCARF من خبرة NTT الطويلة في تصميم تشفير المفاتيح المتماثلة. في حين أن شفرات الكتل الحالية ذات زمن الاستجابة المنخفض تتطلب زمن وصول يتراوح بين 560 ~ 630 ps في تقنية 15 نانومتر، فإن SCARF يحقق حوالي نصف زمن الوصول البالغ 305.76 ps في نفس البيئة. يتم تحقيق هذا النصف باستخدام تقنية التصميم التي تحقق أقصى استفادة من نموذج Enc-then-Dec.

التنمية المستقبلية:

تم تصميم وظيفة SCARF العشوائية لذاكرة التخزين المؤقت لتناسب العديد من بنيات ذاكرة التخزين المؤقت الحالية. من ناحية أخرى، بعض البنيات غير متوافقة مع SCAR. ومن المتوقع أن يستوعب تعميم هيكل SCARF نطاقًا أوسع من البنى. ستواصل شركة "إن تي تي" تصميم تقنية التشفير المصممة لهذا الغرض والتي تتفوق بشكل كبير على أساليب التشفير للأغراض العامة في بيئة محدودة الاستخدام مثل هذا البحث.

معلومات الورق:

فيديريكو كانال، تيم غونيسو، جريجور ليندر، جان فيليب توما، يوسوكي تودو، ري أوينو، "SCARF - تشفير كتلة منخفض الكمون من أجل التوزيع العشوائي الآمن لذاكرة التخزين المؤقت"، Usenix Security 2023.

الرقم المرجعي:

آلية الهجوم على ذاكرة التخزين المؤقت القائمة على التنافس

بافتراض أن هدف المهاجم هو معرفة ما إذا كان هدف الهجوم يستخدم العنوان A أم لا. يقوم المهاجم باختيار عنوان من مساحة العنوان الفعلي الخاصة به[5] الذي يتعارض مع فهرس ذاكرة التخزين المؤقت الذي يستخدمه العنوان A، يستبدل ذاكرة التخزين المؤقت التي تحتوي على الفهرس بواحد من مساحة العنوان الخاصة به وينتظر حتى يقوم الهدف بتنفيذ الوصول. بعد تنفيذ هدف الهجوم، يتمكن المهاجم من الوصول مرة أخرى إلى العنوان المحدد أعلاه لقياس التأخير في الاستجابة. إذا استخدم هدف الهجوم العنوان A، يصبح التأخير كبيرًا لأنه تم استبدال ذاكرة التخزين المؤقت لفهرس الهدف بذاكرة العنوان A. ومن ناحية أخرى، إذا كان هدف الهجوم لا يستخدم العنوان A، فيمكن للمهاجم الحصول على نتائج بتأخير منخفض . وبهذه الطريقة، يمكن للمهاجم انتزاع المعلومات إذا كان الهدف يستخدم العنوان A أم لا. (الشكل 2)

※Usenix Security 2023: أحد أبرز المؤتمرات الدولية في العالم حول تقنيات أمن الكمبيوتر وأمن الشبكات العملية.

URL: https://www.usenix.org/conference/usenixsecurity23

قاموس المصطلحات:

-

فهرس ذاكرة التخزين المؤقت:

تتوافق هذه القيمة مع العنوان الموجود في ذاكرة التخزين المؤقت المستخدمة لتخصيص البيانات من وحدة التخزين الرئيسية إلى ذاكرة التخزين المؤقت. عادةً، يتم استخدام جزء من العنوان الفعلي لفهرس ذاكرة التخزين المؤقت.

-

تشفير الكتلة القابلة للتعديل:

امتداد واحد لشفرات الكتلة. بالإضافة إلى مدخلات ومخرجات تشفير الكتل، يتم إدخال قيمة إضافية (والتي يمكن للمهاجم أيضًا مراقبتها وتحديدها)، ويتم إنشاء تشفير كتلة مستقل في كل تغيير في قيمة التعديل. "Skinny" هو أحد الأصفار الكتلية القابلة للتعديل التي اقترحتها NTT ووحدتها.

-

تشفير المفتاح المشترك:

طريقة تشفير تستخدم مفتاحًا مشتركًا للتشفير وفك التشفير. يتم استخدامه الآن على نطاق واسع في كل شيء بدءًا من اتصالات البيانات وحتى التخزين.

-

تشفير الكتلة:

نوع من تشفير المفتاح المتماثل الذي يقوم بإدخال مفتاح خاص ورسالة ذات طول ثابت وإخراج نص مشفر ذو طول ثابت. تمت مناقشة أمان تشفير الكتل على افتراض أن المهاجمين يمكنهم مراقبة واختيار الرسائل والنصوص المشفرة. "كاميليا" هي إحدى كتل الأصفار التي اقترحتها شركة NTT ووحدتها.

-

مساحة العنوان الفعلي:

في إدارة ذاكرة الكمبيوتر، يطلق عليه العنوان الفعلي الذي يمثل بشكل مباشر الموقع الفعلي حيث يتم تخزين البيانات. تشير مساحة العنوان الفعلي إلى كامل مساحة الذاكرة التي تتعرف عليها العناوين الفعلية.

حول NTT

تساهم شركة NTT في بناء مجتمع مستدام من خلال قوة الابتكار. نحن شركة تكنولوجيا عالمية رائدة تقدم الخدمات للمستهلكين والشركات كمشغل للهاتف المحمول والبنية التحتية والشبكات والتطبيقات ومقدم الاستشارات. تشمل عروضنا استشارات الأعمال الرقمية، وخدمات التطبيقات المُدارة، وحلول مكان العمل والسحابة، ومركز البيانات والحوسبة الطرفية، وكلها مدعومة بخبرتنا العميقة في الصناعة العالمية. لدينا أكثر من 100 مليار دولار من الإيرادات و330,000 ألف موظف، مع 3.6 مليار دولار من الاستثمارات السنوية في البحث والتطوير. تمتد عملياتنا عبر أكثر من 80 دولة ومنطقة، مما يسمح لنا بخدمة العملاء في أكثر من 190 دولة ومنطقة. نحن نخدم أكثر من 75% من شركات Fortune Global 100، وآلاف العملاء الآخرين من المؤسسات والحكومات وملايين المستهلكين.

معلومات الاتصال

وسائل الاعلام اتصالات

مجموعة مختبر ابتكار الخدمة NTT

العلاقات العامة، قسم التخطيط

نيك جيبيزر

حساب المدير

الاتصالات السلكية

ل NTT

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون السيارات / المركبات الكهربائية ، كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- تشارت بريم. ارفع مستوى لعبة التداول الخاصة بك مع ChartPrime. الوصول هنا.

- BlockOffsets. تحديث ملكية الأوفست البيئية. الوصول هنا.

- المصدر https://thenewscrypto.com/development-of-cache-random-function-to-enable-fast-and-secure-data-access-between-cpu-memories/

- :لديها

- :يكون

- :ليس

- :أين

- $3

- 000

- 1

- 100

- 15%

- 2023

- 9

- a

- ماهرون

- من نحن

- فوق

- AC

- تسريع

- مقبول

- الوصول

- الوصول

- استيعاب

- التأهيل

- تحقق

- يحقق

- كسب

- في

- في الواقع

- إضافة

- إضافي

- العنوان

- عناوين

- تعديل

- مميزات

- بعد

- مرة أخرى

- ضد

- السن

- الكل

- تخصيص

- السماح

- أيضا

- بالرغم ان

- من بين

- an

- و

- سنوي

- تطبيق

- التطبيقات

- مناسب

- بشكل مناسب

- هي

- المنطقة

- AS

- افتراض

- At

- مهاجمة

- الهجمات

- أغسطس

- متاح

- BE

- لان

- يصبح

- كان

- يجري

- ما بين

- حظر

- الأعمال

- الأعمال البرقية

- لكن

- by

- مخبأ

- تسمى

- CAN

- يستطيع الحصول على

- مرشح

- لا تستطيع

- قدرات

- تسبب

- الأسباب

- مركز

- تغيير

- صفر

- عميل

- سحابة

- للاتعاون

- COM

- مشترك

- Communication

- الشركات

- حول الشركة

- مقارنة

- متوافق

- الكمبيوتر

- حماية الحاسوب

- الحوسبة

- المؤتمرات

- سرية

- نظرت

- الاستشارات

- المستهلكين

- استمر

- يساهم

- تقليدي

- مؤسسة

- المقابلة

- يتوافق

- استطاع

- دولة

- حالياًّ

- الانترنت

- الأمن الإلكتروني

- البيانات

- الوصول إلى البيانات

- مركز البيانات

- مخصصة

- عميق

- تأخير

- تصميم

- تصميم

- حدد

- المتقدمة

- التطوير التجاري

- الخلافات

- رقمي

- مباشرة

- ناقش

- do

- هل

- اثنان

- حافة

- الحوسبة حافة

- فعال

- القضاء

- الموظفين

- تمكين

- التشفير

- ضمان

- مشروع

- كامل

- البيئة

- الحدث/الفعالية

- كل

- كل شىء

- مثال

- تنفيذ

- ينفذ

- القائمة

- متوقع

- خبرة

- استغلال

- تمديد

- FAST

- أقل

- الشكل

- الاسم الأول

- تناسب

- في حالة

- Fortune

- تبدأ من

- وظيفة

- هدف عام

- ولدت

- دولار فقط واحصل على خصم XNUMX% على جميع

- العالمية

- هدف

- حكومة

- المبادئ التوجيهية

- نصفي

- بمقدار النصف

- يد

- عقد

- مرتفع

- جدا

- لكن

- HTTPS

- if

- التأثير

- التنفيذ

- مستحيل

- in

- تتضمن

- مستقل

- مؤشر

- العالمية

- معلومات

- البنية التحتية

- الابتكار

- إدخال

- المدخلات

- بدلًا من ذلك

- معهد

- عالميا

- أدخلت

- يدخل

- الاستثمارات

- IT

- انها

- يناير

- JPG

- القفل

- علم

- معروف

- مختبر

- على نطاق واسع

- كمون

- قيادة

- مستوى

- موقع

- طويل الأمد

- منخفض

- الرئيسية

- يصنع

- تمكن

- إدارة

- كثير

- قياس

- ذكريات

- مكبر الصوت : يدعم، مع دعم ميكروفون مدمج لمنع الضوضاء

- الرسالة

- رسائل

- طريقة

- طرق

- ملايين

- الجوال

- نموذج

- تصميم

- أكثر

- قرب

- ضروري

- بحاجة

- شبكة

- شبكة الأمن

- الشبكات

- التالي

- شق

- جدير بالذكر

- الآن

- NTT

- رصد

- of

- عروض

- on

- مرة

- ONE

- عمليات

- عامل

- or

- في الأصل

- أخرى

- لنا

- يتفوق

- الناتج

- على مدى

- زوج

- ورق

- جزء

- نفذ

- مادي

- وضع

- تخطيط

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- جزء

- ممكن

- قوة

- عملية

- الشروط

- قدم

- منع

- يمنع

- خاص

- المفتاح الخاص

- البرنامج

- واعد

- لائق

- المقترح

- مزود

- توفير

- R & D

- عشوائية

- نطاق

- حقيقي

- تحقيق

- أدركت

- المعترف بها

- تخفيض

- المراجع

- يشار

- يشير

- عكست

- المناطق

- العلاقات

- استبدال

- يمثل

- تطلب

- مطلوب

- بحث

- الرد

- مما أدى

- النتائج

- إيرادات

- نفسه

- وشاح

- تأمين

- أمن

- مختار

- خدمة

- الخدمة

- خدماتنا

- هام

- بشكل ملحوظ

- جاليات

- الحلول

- بعض

- الفضاء

- امتداد

- محدد

- على وجه التحديد

- محدد

- سرعة

- تخزين

- تخزين

- السعي

- بناء

- هذه

- كاف

- مناسب

- مدعومة

- استدامة

- T1

- يأخذ

- الهدف

- التكنولوجيا

- تكنولوجيا

- أن

- •

- كتلة

- من مشاركة

- منهم

- then

- نظرية

- تشبه

- الأشياء

- فكر

- الآلاف

- التهديد

- عبر

- تيم

- الوقت

- إلى

- تحويل

- نوع

- عادة

- جامعة

- تحديث

- us

- تستخدم

- مستعمل

- يستخدم

- استخدام

- قيمنا

- الضعف

- ينتظر

- طريق..

- we

- ابحث عن

- متى

- التي

- في حين

- على نحو واسع

- على نطاق أوسع

- سوف

- الأسلاك

- مع

- عمل

- مكان العمل

- العالم

- زفيرنت