أعلنت مجموعة التهديد التي تقف وراء عملية Rhysida سريعة النمو لبرامج الفدية كخدمة، مسؤوليتها عن هجوم 19 أغسطس الذي أدى إلى شل الأنظمة في Singing River Health System، أحد أكبر كيانات الرعاية الصحية في ولاية ميسيسيبي.

يأتي هذا الهجوم في أعقاب هجوم ضد شركة Prospect Medical Holdings في كاليفورنيا في أغسطس والذي أثر على 16 مستشفى وأكثر من 160 عيادة في جميع أنحاء البلاد. دفع النطاق الواسع لهذا الحادث إلى تنبيه من مركز تنسيق الأمن السيبراني في القطاع الصحي إلى المنظمات الأخرى في الصناعة.

هجوم مشل

أثر الهجوم على Singing River على ثلاثة مستشفيات وحوالي 10 عيادات تابعة للنظام ومن المرجح أن يعزز أوراق اعتماد Rhysida باعتباره تهديدًا متزايدًا لمنظمات الرعاية الصحية في الولايات المتحدة. إنه أيضًا تذكير بالاهتمام المتزايد بالقطاع من جانب الجهات الفاعلة في برامج الفدية، والتي تعهدت في وقت مبكر من جائحة فيروس كورونا (COVID-19)، بالابتعاد عن مهاجمة المستشفيات وكيانات الرعاية الصحية الأخرى.

يقول سيرجي شيكيفيتش، مدير مجموعة استخبارات التهديدات في شركة Check Point Software، التي تتعقب عملية Rhysida، إنه يستطيع تأكيد أن مجموعة Rhysida نشرت مؤخرًا عينة صغيرة من البيانات التي يبدو أنها تنتمي إلى Singing River على موقع الكشف عن التسريب الخاص بها. قالت المجموعة إنها على استعداد لبيع جميع البيانات التي لديها من نظام الرعاية الصحية مقابل 30 بيتكوين - أو ما يقرب من 780,000 ألف دولار بأسعار اليوم. وأشار منشور المجموعة إلى: "نحن نبيع بيد واحدة فقط، ولن تكون المالك الوحيد لإعادة البيع".

ظهرت Rhysida - التي سُميت على اسم جنس حريش - في شهر مايو وسرعان ما أثبتت نفسها كتهديد قوي في مجال برامج الفدية. استهدفت المجموعة في البداية المؤسسات في مجالات التعليم والتصنيع والتكنولوجيا ومقدمي الخدمات المُدارة والقطاعات الحكومية. يشير هجومها على Prospect إلى توسع مجموعة التهديد في قطاع الرعاية الصحية.

واجهت Check Point لأول مرة Rhysida عند التحقيق في هجوم فدية على مؤسسة تعليمية في وقت سابق من هذا العام. ال التحقيق مع بائع الأمن كشفت تكتيكات وتقنيات وإجراءات جهة التهديد عن تداخل مع TTPs نائب المجتمع، وهو جهة تهديد أخرى غزيرة الإنتاج بشكل خاص والتي تستهدف قطاعي التعليم والصحة منذ عام 2021 على الأقل.

البرنامج الضار نفسه عبارة عن تطبيق تشفير محمول قابل للتنفيذ لنظام التشغيل Windows 64 بت، والذي، وفقًا لمركز تنسيق الأمن السيبراني التابع لقطاع الصحة، لا يزال يبدو أنه في المراحل الأولى من التطوير. تقوم الجهات الفاعلة في مجال التهديد بتوزيع البرامج الضارة عبر رسائل البريد الإلكتروني التصيدية وباستخدام Cobalt Strike وأدوات هجوم ما بعد الاستغلال الأخرى لإسقاطها على الأنظمة التي تم اختراقها مسبقًا.

تقول Check Point إن باحثيها لاحظوا أن ممثلي Rhysida يستخدمون مجموعة متنوعة من التكتيكات للحركة الجانبية على الشبكات المخترقة، بما في ذلك عبر بروتوكول سطح المكتب البعيد، وجلسات Remote PowerShell، وأداة الإدارة عن بعد PSExec. مثل كل مجموعات برامج الفدية الكبرى الأخرى تقريبًا، يقوم ممثلو Rhysida بسرقة البيانات من ضحيتهم قبل تشفيرها. ثم استخدموا التهديد بالكشف عن البيانات كوسيلة ضغط إضافية لمحاولة انتزاع الأموال من ضحاياهم.

قطاع غني بالأهداف

إن توسع عملية Rhysida في مجال الرعاية الصحية هو انعكاس لمدى أهمية هذا القطاع بالنسبة للجهات الفاعلة في مجال التهديد. بالنسبة لأولئك الذين لديهم نوايا إجرامية، تقدم منظمات الرعاية الصحية كنزًا حقيقيًا من الهوية الشخصية والمعلومات الصحية التي يمكنهم تحقيق الدخل منها بطرق لا تعد ولا تحصى. وتعلم الجهات التهديدية أيضًا أن الكيانات الصحية من المرجح أن تكون أكثر ميلًا إلى التفاوض للخروج من الهجوم - عن طريق دفع فدية، على سبيل المثال - لتجنب الاضطرابات التي يمكن أن تعيق قدرتها على تقديم الرعاية للمرضى.

يقول شيكيفيتش: "إن الهجمات على مقدمي الرعاية الصحية لها نتيجتان رئيسيتان مهمتان". "قدرة المستشفى على تقديم الخدمات الأساسية لمرضاه و[على] البيانات الحساسة للمرضى. وبعد مثل هذه الهجمات الإلكترونية، تشق البيانات طريقها بسرعة إلى أسواق ومنتديات الويب المظلم.

على سبيل المثال، أجبر الهجوم على شركة Singer Health كيان الرعاية الصحية على إيقاف جميع أنظمته الداخلية واللجوء إلى خطط الطوارئ الطارئة لمواصلة تقديم رعاية المرضى. الخدمات الهامة مثل لها منصات السجلات الطبية الإلكترونية وكان الوصول إلى نتائج المختبر غير متاح مؤقتًا حيث كان نظام الرعاية الصحية يكافح من أجل استعادة أنظمته. إذا رفضت المنظمة دفع فدية، فقد ينتهي الأمر ببيع بياناتها لمن يدفع أعلى سعر.

يعد الهجوم واحدًا من مئات برامج الفدية وأنواع أخرى من الحوادث التي تعرضت لها مؤسسات الرعاية الصحية هذا العام. وفي الأشهر الستة الأولى من عام 2023 وحدها، كشفت الهجمات عن أكثر من 41 مليون سجل بشكل تراكمي. تظهر البيانات التي يحتفظ بها مكتب الحقوق المدنية التابع لوزارة الصحة والخدمات الإنسانية الأمريكية أن الوكالة تجري تحقيقًا حاليًا أكثر من 440 حوادث التي أبلغت عنها منظمات الرعاية الصحية في الأشهر الثمانية الأولى من هذا العام.

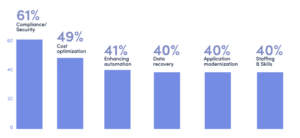

A دراسة الأمن السيبراني للرعاية الصحية العالمية أظهرت دراسة Claroty التي أجرتها في وقت سابق من هذا العام أن قادة تكنولوجيا الرعاية الصحية يصنفون حاليًا برامج الفدية كواحدة من أكبر ثلاثة تهديدات إلكترونية لديهم.

يقول تاي جرينهالغ، مدير صناعة الرعاية الصحية في Claroty: "في دراسة Claroty لأمن الرعاية الصحية العالمية لعام 2023، أشار 61% من المشاركين البالغ عددهم 1,110 إلى وجود تأثير كبير أو معتدل على جودة الرعاية، مع اعتراف 15% آخرين بالتأثيرات الشديدة على سلامة المرضى".

يقول جرينهالغ إن حوالي 43% من حوادث برامج الفدية في دراسة الأمن السيبراني للرعاية الصحية التي أجرتها كلاروتي تضمنت فدية تتراوح بين 100,000 ألف دولار ومليون دولار، مشيرًا إلى أن هجمات برامج الفدية على الأنظمة الصحية لها تأثير مضاعف.

ويقول: "قد تشهد المستشفيات المجاورة لمؤسسات تقديم الرعاية الصحية المتضررة من هجمات برامج الفدية زيادات في تعداد المرضى وقد تواجه قيودًا على الموارد تؤثر على الرعاية الحساسة للوقت لحالات مثل السكتة الدماغية الحادة". "قد تتسبب أيضًا في تعطيل تقديم الرعاية الصحية في المستشفيات المجاورة داخل المجتمع ويمكن اعتبارها كارثة إقليمية."

بالنسبة لبعض كيانات الرعاية الصحية الصغيرة، يمكن أن تشكل برامج الفدية تهديدًا وجوديًا. في وقت سابق من هذا العام، أعلنت شركة St. Margaret's Health of Illinois عن قرارها بوقف العمليات بشكل دائم، على الأقل جزئيًا بسبب هجوم برنامج الفدية المعوق عام 2021.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون السيارات / المركبات الكهربائية ، كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- تشارت بريم. ارفع مستوى لعبة التداول الخاصة بك مع ChartPrime. الوصول هنا.

- BlockOffsets. تحديث ملكية الأوفست البيئية. الوصول هنا.

- المصدر https://www.darkreading.com/attacks-breaches/recent-rhysida-attacks-show-focus-on-healthcare-sector-by-ransomware-actors

- :لديها

- :يكون

- 1 مليون دولار

- $ UP

- 000

- 1

- 10

- 15%

- 16

- 160

- 19

- 2021

- 2023

- 30

- 7

- a

- القدرة

- الوصول

- وفقا

- الجهات الفاعلة

- إضافي

- المجاور

- مشرف

- تؤثر

- بعد

- ضد

- وكالة

- الكل

- تقريبا

- وحده

- أيضا

- an

- و

- أعلن

- آخر

- التطبيق

- يبدو

- هي

- حول

- AS

- At

- مهاجمة

- مهاجمة

- الهجمات

- أغسطس

- أغسطس

- تجنب

- بعيدا

- الأساسية

- BE

- لان

- كان

- قبل

- وراء

- يجري

- ما بين

- إلى البيتكوين

- by

- كاليفورنيا

- CAN

- يهمني

- سبب

- تتوقف

- التعداد السكاني

- مركز

- التحقق

- مدني

- حقوق مدنيه

- ادعى

- الكوبالت

- مجتمع

- تسوية

- الشروط

- أجرت

- أكد

- نظرت

- القيود

- استمر

- تنسيق

- استطاع

- البلد

- كوفيد-19

- وباء COVID-19

- أوراق اعتماد

- ائتمان

- مجرم

- تشل

- حرج

- حاليا

- هجمات الكترونية

- الأمن السيبراني

- التهديدات السيبرانية

- غامق

- الويب المظلم

- البيانات

- القرار

- نقل

- تقديم

- التوصيل

- القسم

- سطح المكتب

- التطوير التجاري

- كارثة

- إفشاء

- الاضطرابات

- توزيع

- قطرة

- في وقت سابق

- في وقت مبكر

- التعليم

- تربوي

- تأثير

- رسائل البريد الإلكتروني

- حالة طوارئ

- التشفير

- النهاية

- الكيانات

- كيان

- أنشئ

- كل

- وجودي

- توسع

- الخبره في مجال الغطس

- مكشوف

- تعرض

- استخراج

- الاسم الأول

- تركز

- متابعيك

- متابعات

- في حالة

- المنتديات

- تبدأ من

- العالمية

- حكومة

- تجمع

- متزايد

- كان

- يد

- يملك

- he

- صحة الإنسان

- معلومات صحية

- نظام الصحة

- النظم الصحية

- الرعاية الصحية

- الرعاية الصحية الصناعة

- قطاع الرعاية الصحية

- أعلى

- القابضة

- مستشفى

- المستشفيات

- كيفية

- HTTPS

- الانسان

- مئات

- هوية

- if

- إلينوي

- التأثير

- أثر

- الآثار

- آثار

- in

- حادث

- ميال إلى

- بما فيه

- الزيادات

- العالمية

- معلومات

- في البداية

- مثل

- مؤسسة

- رؤيتنا

- نية

- مصلحة

- داخلي

- إلى

- التحقيق

- المشاركة

- IT

- انها

- نفسها

- JPG

- علم

- مختبر

- أكبر

- قادة

- تسرب

- الأقل

- الرافعة المالية

- مثل

- على الأرجح

- الرئيسية

- رائد

- يصنع

- البرمجيات الخبيثة

- تمكن

- مدير

- تصنيع

- الأسواق

- مايو..

- طبي

- مليون

- للكسب

- مال

- المقبلة.

- الأكثر من ذلك

- حركة

- وافر

- عين

- الشبكات

- لا

- وأشار

- ملاحظة

- of

- Office

- حاليا

- on

- ONE

- فقط

- عملية

- عمليات

- or

- منظمة

- المنظمات

- أخرى

- لنا

- خارج

- كاتوا ديلز

- وباء

- خاصة

- المريض

- المرضى

- دفع

- بشكل دائم

- الشخصية

- التصيد

- خطط

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- البوينت

- المحمول

- منشور

- نشر

- بوويرشيل

- يقدم

- سابقا

- رئيسي

- الإجراءات

- احتمال

- بروتوكول

- تزود

- مزود

- مقدمي

- جودة

- بسرعة

- <font style="vertical-align: inherit;"></font> في ايم بي بي ايس

- فدية

- الفدية

- رانسومواري الهجوم

- هجمات الفدية

- الأجور

- الأخيرة

- مؤخرا

- تسجيل

- استعادة

- انعكاس

- إقليمي

- تعزز

- عن بعد

- وذكرت

- الباحثين

- إعادة بيعها

- منتجع

- مورد

- المستطلعين

- النتائج

- أظهرت

- حقوق

- تموج

- نهر

- تقريبا

- s

- السلامة

- قال

- يقول

- نطاق

- القطاع

- قطاعات

- أمن

- انظر تعريف

- بيع

- حساس

- الخدمة

- مقدم الخدمة

- خدماتنا

- دورات

- حاد

- إظهار

- أظهرت

- يظهر

- هام

- منذ

- مطرب

- الموقع

- SIX

- ستة أشهر

- صغير

- الأصغر

- تطبيقات الكمبيوتر

- باعت

- بعض

- الفضاء

- مراحل

- إقامة

- لا يزال

- ضرب

- دراسة

- جوهري

- هذه

- ارتفاع

- نظام

- أنظمة

- التكتيكات

- أخذ

- المستهدفة

- استهداف

- تقنيات

- تكنولوجيا

- من

- أن

- •

- من مشاركة

- then

- هم

- هذا العام

- هؤلاء

- التهديد

- الجهات التهديد

- ثلاثة

- وقت حساس

- إلى

- اليوم

- أداة

- أدوات

- تيشرت

- تتبع الشحنة

- محاولة

- اثنان

- أنواع

- us

- تستخدم

- مستعمل

- استخدام

- القيمة

- تشكيلة

- بائع

- بواسطة

- ضحية

- ضحايا

- طريق..

- طرق

- we

- الويب

- كان

- متى

- التي

- من الذى

- واسع

- سوف

- مستعد

- نوافذ

- مع

- في غضون

- عام

- أنت

- زفيرنت