وقت القراءة: 3 دقائق

وقت القراءة: 3 دقائق

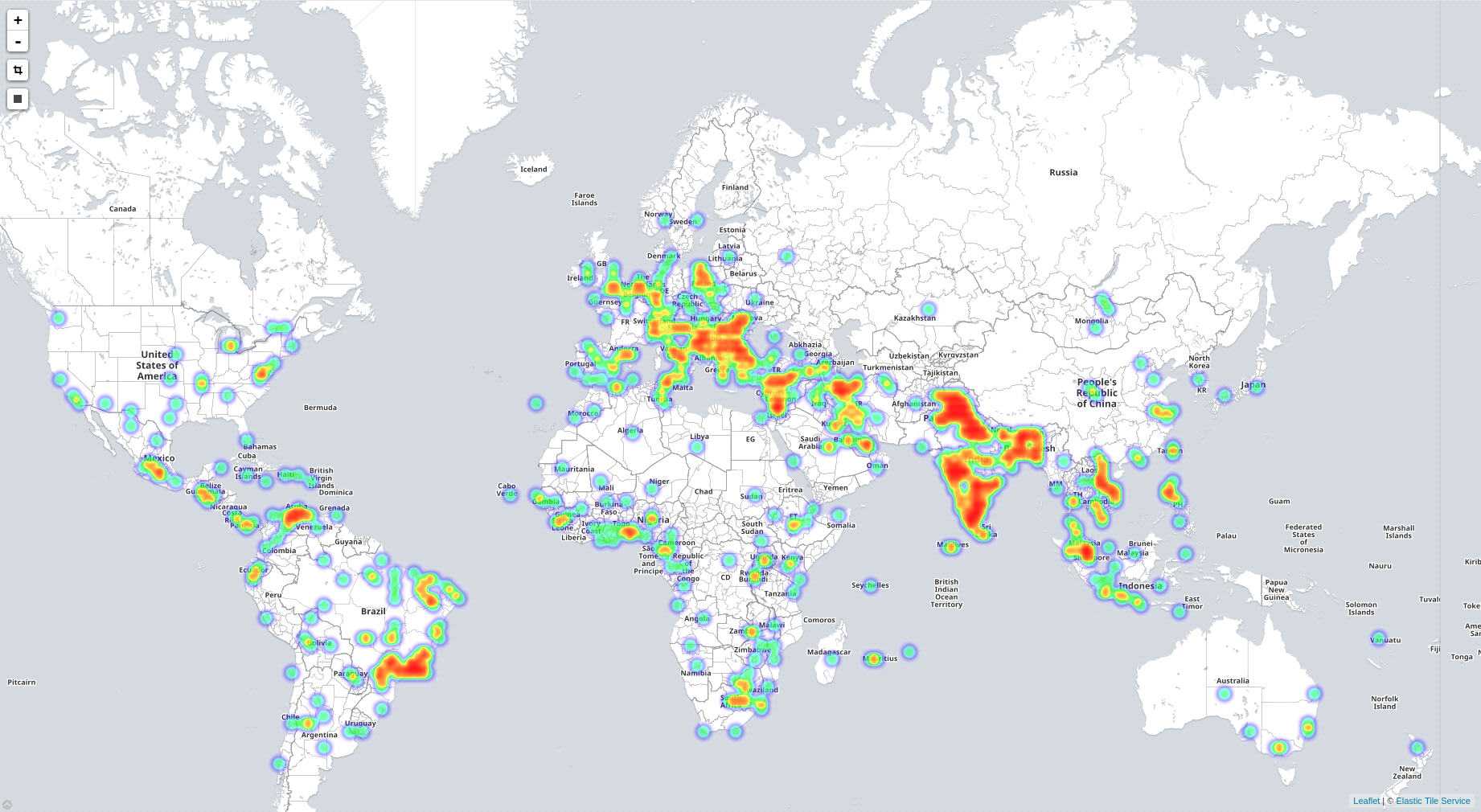

في الربع الثالث 3 ، كومودو مختبرات أبحاث التهديدات اكتشف (CTRL) ما يقرب من 400 مليون حادث ضار من جميع أنحاء العالم - وبعضها داخل كل دولة قومية على هذا الكوكب. حتى دولة جزيرة كيريباتي الصغيرة لديها برامج ضارة. تعتبر البرامج الضارة تحديًا أمنيًا عالميًا يتزايد فقط: في الربع الثالث ، اكتشف Comodo ما يقرب من أربعة أضعاف عدد حوادث البرامج الضارة كما هو الحال في الربع الثاني (3 مليونًا). الجواسيس والمجرمون السيبرانيون مشغولون ، لذا من المهم أن تضع الشركات استراتيجية سليمة للأمن السيبراني في أقرب وقت ممكن.

الربع الثالث من عام 3: البرامج الضارة الأكثر خطورة

كانت أخطر أنواع البرامج الضارة هي:

- كانت أحصنة طروادة (13.7 م) الأكثر شيوعًا نوع البرامج الضارة، وكانت أوكرانيا الضحية العليا.

- الفيروسات (5.4 مليون) ، مع البرازيل باعتبارها الأكثر ضعفا.

- الديدان (2.8 م) ، وكانت روسيا الدولة الأكثر ضحية.

- أبواب خلفية (553 كلفن) ، مع تقدم الولايات المتحدة.

- باكرز (384 كلفن) بروسيا في المركز الأول.

البرامج الخبيثة للتطبيق ، والتي تشمل ليس فقط البرامج الخبيثة ولكن أيضا البرامج غير المرغوب فيها وبرامج الإعلانات الدعائية ، سيتم تغطيتها في Comodo خاص تقرير التهديد بشكل منفصل.

الربع الثالث 3: التحليل العالمي

- أكبر خمس دول تعاني من البرامج الضارة كانت روسيا والولايات المتحدة وبولندا والمملكة المتحدة وألمانيا.

- وشكلت البلدان العشرين الأولى ما يقرب من 20 مليون اكتشاف ، أو أكثر من 319٪ من الإجمالي العالمي.

- كان لدى معظم الدول أحصنة طروادة - سكين الجيش السويسري للبرامج الخبيثة - كتهديدهم الأول.

- تأثرت المناطق ذات المستوى الاجتماعي والاقتصادي المنخفض ، مثل أمريكا الجنوبية وأفريقيا وجنوب شرق أوروبا وجنوب شرق آسيا ، بنسبة أعلى من الفيروسات والديدان.

- كانت الأبواب الخلفية هي نوع البرمجيات الخبيثة الأساسي الذي شوهد في كوريا الشمالية.

لمزيد من التفاصيل حول البرامج الضارة والبلدان وحتى القارات بأكملها ، يرجى تنزيل تقرير تهديدات مختبرات أبحاث كومودو ، الربع الثالث 3.

التصيد ينتشر عالميًا ، بقيادة "Zombie Computers"

كومودو الاستخبارات التهديد Lab (CTIL) كانت أول شركة تحليل للأمن السيبراني تكتشف عددًا من حملات التصيد الاحتيالي الجديدة والواسعة النطاق والمستندة إلى البريد الإلكتروني في هذا الربع. ثلاثة منها كانت مرتبطة بـ Trojan "Locky" واستخدمت الهندسة الاجتماعية لجعل المستخدمين ينقرون على الروابط ، والتي سلمت حمولة فدية.

قال فاتح أورهان ، رئيس CTIL: "كان هذا الهجوم فريدًا من نوعه في الجمع بين التعقيد والحجم ، مدعومًا بشبكة الروبوتات المنتشرة عبر أكثر من 11,000 عنوان IP في 133 دولة في المرحلة الأولى فقط من الهجوم". "أيضًا ، تم تصميم البرامج الضارة لتجنب اكتشافها بواسطة وضع الحماية وتقنيات الذكاء الاصطناعي الشائعة في كثير من الأحيان حماية نقطة النهاية نظم ".

اكتشف CTIL حملات التصيد الاحتيالي في الفترة من آب (أغسطس) إلى أيلول (سبتمبر) 2017. وقد تم إطلاقها في المقام الأول من عناوين IP لـ "أجهزة كمبيوتر الزومبي" المصابة ، والتي تملكها شركات الاتصالات ومقدمي خدمات الإنترنت. من بين عملاء المؤسسة الذين هاجموا ، كان فقط أولئك الذين لديهم وضع أمني "رفض افتراضي" آمنين حقًا.

تعرف على المزيد حول أنماط التهديد الحالية اليوم.

توصيات

يمكن أن يساعد التحليل الاستراتيجي الوارد في تقرير Comodo هذا المدافعين السيبرانيين على المستوى التكتيكي من خلال مساعدتهم على معرفة مكان وقوعهم في المشهد العالمي للبرامج الضارة. تذكر أن الأمن السيبراني يتعلق بالعقول أكثر بكثير من العقل. يجب على الشركات أن تدمج الأمن في ثقافة مؤسستها ، وتعد المقاييس أساسية لعملية صنع القرار. يستغل الجواسيس والمجرمون الإلكترونيون العمارة الدولية للإنترنت على شكل مازي لتحقيق درجة عالية من عدم الكشف عن الهوية. لذلك ، من المهم أن تتعاون المؤسسات معها شركاءسواء داخل حدودها الوطنية أو في البلدان الأخرى ، لفهم من يهاجمها ولماذا.

احصل على التقرير.

حول تقرير مختبرات كومودو لأبحاث التهديدات للربع الثالث من عام 3

تقرير Comodo Threat Research Labs Q3 2017 هو المنشور الفصلي الثالث لمختبرات Comodo Threat Research Labs ، وهي مجموعة تضم أكثر من 120 متخصصًا في مجال الأمن والمتسللين الأخلاقيين وعلماء الكمبيوتر والمهندسين الذين يعملون في Comodo بدوام كامل لتحليل أنماط البرامج الضارة عبر كره ارضيه. Comodo هو مبتكر عالمي لشركة الأمن السيبراني حلول.

موارد ذات الصلة:

بدء محاكمة حرة احصل على بطاقة نقاط الأمان الفورية الخاصة بك مجانًا

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://blog.comodo.com/comodo-news/comodo-q3-2017-threat-report-comodo-detects-malware-every-country-on-earth/

- 000

- 1

- 11

- 2017

- 7

- a

- من نحن

- التأهيل

- في

- عناوين

- مميزات

- أفريقيا

- أمريكا

- تحليل

- تحليل

- و

- الغفلية

- هندسة معمارية

- جيش

- حول

- مصطنع

- الذكاء الاصطناعي

- آسيا

- مهاجمة

- مهاجمة

- أغسطس

- المدعومة

- المدونة

- الروبوتات

- البرازيل

- الأعمال

- الحملات

- تحدى

- تعاون

- COM

- مجموعة

- مشترك

- الكمبيوتر

- أجهزة الكمبيوتر

- منظمة

- دولة

- البلد

- مغطى

- المجرمين

- حرج

- ثقافة

- حالياًّ

- العملاء

- الانترنت

- الأمن السيبراني

- خطير

- اتخاذ القرار

- المدافعين عن حقوق الإنسان

- الدرجة العلمية

- تم التوصيل

- تصميم

- التفاصيل

- الكشف عن

- كشف

- تطوير

- اكتشف

- بإمكانك تحميله

- أرض

- الهندسة

- المهندسين

- مشروع

- الشركات

- أخلاقي

- أوروبا

- حتى

- الحدث/الفعالية

- كل

- فال

- شركة

- الاسم الأول

- مجانًا

- تبدأ من

- ألمانيا

- دولار فقط واحصل على خصم XNUMX% على جميع

- العالمية

- العالم

- يذهب

- تجمع

- متزايد

- قراصنة

- رئيس

- مساعدة

- مساعدة

- مرتفع

- أعلى

- HTTPS

- أهمية

- in

- في أخرى

- شامل

- يشمل

- لحظة

- دمج

- رؤيتنا

- عالميا

- Internet

- IP

- عناوين الانترنت بروتوكول

- جزيرة

- IT

- القفل

- كوريا

- مختبر

- مختبرات

- المشهد

- على نطاق واسع

- أطلقت

- قيادة

- مستوى

- وصلات

- البرمجيات الخبيثة

- كثير

- رسم خريطة

- متاهة

- المقاييس

- مليون

- الأكثر من ذلك

- أكثر

- دولة

- محليات

- الأمم

- تقريبا

- جديد

- شمال

- كوريا الشمالية

- عدد

- طلب

- أخرى

- مملوكة

- أنماط

- التصيد

- PHP

- المكان

- كوكب

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- من فضلك

- بولندا

- ممكن

- يحتمل

- في المقام الأول

- ابتدائي

- عملية المعالجة

- المهنيين

- البرامج

- منشور

- Q2

- Q3

- ربع

- الفدية

- المناطق

- ذات صلة

- تذكر

- تقرير

- بحث

- الموارد

- تقريبا

- روسيا

- خزنة

- قال

- العلماء

- سجل الأداء

- أمن

- سبتمبر

- المقاس

- So

- العدالة

- هندسة اجتماعية

- المستوى الاقتصادي و الاجتماعي

- الحلول

- بعض

- جنوب

- أمريكا الجنوبية

- جنوب شرق آسيا

- تختص

- جواسيس

- انتشار

- المسرح

- إستراتيجي

- الإستراتيجيات

- هذه

- سويسري

- أنظمة

- أخذ

- التكنولوجيا

- •

- العالم

- من مشاركة

- وبالتالي

- الثالث

- التهديد

- تقرير التهديد

- ثلاثة

- صف

- الوقت

- مرات

- إلى

- اليوم

- تيشرت

- الإجمالي

- حصان طروادة

- أنواع

- المملكة المتحدة

- لنا

- أوكرانيا

- فهم

- فريد من نوعه

- غير مرغوب فيه

- المستخدمين

- ضحية

- الفيروسات

- الضعيفة

- ابحث عن

- ما هي تفاصيل

- التي

- من الذى

- كامل

- سوف

- في غضون

- للعمل

- العالم

- ديدان

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت