تعمل البرامج الضارة لسرقة المعلومات التي تستهدف نظام تشغيل macOS من Apple على إجراء عمليات التسلل الإلكتروني ، وسحب المستندات ، وكلمات مرور تشبه بيانات iCloud keychain ، وملفات تعريف الارتباط للمتصفح ، والمزيد من مستخدمي Apple غير الراغبين.

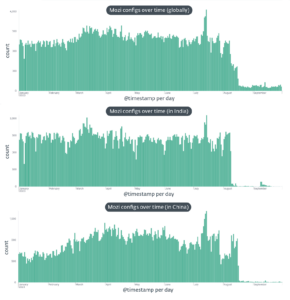

يُطلق على هذا الاسم بشكل مناسب اسم "MacStealer" ، مقابل 100 دولار فقط لكل بناء على الإنترنت تحت الأرض ، لذا فليس من المستغرب أن "المزيد من عينات MacStealer قد انتشرت مؤخرًا" ، وفقًا لتقرير حديث تحليل Uptycs للتهديد.

تؤثر البرامج الضارة على إصدار Catalina من macOS والإصدارات اللاحقة التي تستخدم وحدات المعالجة المركزية Intel M1 و M2. ووجد الباحثون أنه يستخدم أيضًا منصة المراسلة Telegram المشفرة للقيادة والتحكم (C2).

للنشر ، يبحث المشغلون عن ثمار منخفضة ، على أمل جني الضحايا عن طريق إغرائهم بتنزيل ملفات .DMG ، وهي عبارة عن حاويات لتطبيقات macOS. يمكن أن تكون التطبيقات المزيفة في متاجر التطبيقات أو مواقع القرصنة أو مرفقات البريد الإلكتروني جميعها قنوات محتملة للإصابة.

"الفاعل السيئ يستخدم ملف .DMG لنشر البرامج الضارة. أوضح باحثو Uptycs في المنشور أنه بعد أن ينفذ المستخدم الملف ، فإنه يفتح مطالبة بكلمة مرور مزيفة. "بمجرد قيام المستخدم بإدخال بيانات اعتماد تسجيل الدخول الخاصة به ، يقوم السارق… [بضغط] البيانات وإرسالها إلى C2 عبر طلب POST باستخدام طلب Python User-Agent. يقوم بحذف البيانات وملف ZIP من نظام الضحية أثناء عملية مسح لاحقة ".

هذا هو أحدث برنامج ضار لاستهداف أجهزة Mac في الأشهر الأخيرة. في فبراير، إصدارات مقرصنة من Final Cut Pro من Apple تم العثور على برنامج لتحرير الفيديو يقدم إصدارًا من أداة تعدين العملات المشفرة XMRig. والعام الماضي ، مجهول سابقًا ، برنامج تجسس macOS يسمى "CloudMensis" ظهرت في حملة شديدة الاستهداف ، تقوم بسحب المستندات ، وضغطات المفاتيح ، ولقطات الشاشة ، والمزيد من أجهزة Apple.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://www.darkreading.com/attacks-breaches/macstealer-malware-plucks-bushels-data-apple-users

- :يكون

- 7

- a

- وفقا

- بعد

- الكل

- تحليل

- و

- التطبيق

- تفاح

- التطبيقات

- هي

- سيئة

- BE

- المتصفح

- نساعدك في بناء

- by

- تسمى

- الحملات

- يلتقط

- حاويات

- ملفات تعريف الارتباط ( الكوكيز )

- استطاع

- أوراق اعتماد

- العملات المشفرة

- Cryptocurrency التعدين

- قطع

- الانترنت

- البيانات

- تقديم

- وثائق

- يطلق عليها اسم

- أثناء

- البريد الإلكتروني

- مشفرة

- يدخل

- ينفذ

- شرح

- زائف

- تطبيقات وهمية

- فبراير

- قم بتقديم

- ملفات

- نهائي

- في حالة

- وجدت

- تبدأ من

- الذهاب

- موسم الحصاد

- يملك

- جدا

- أمل

- HTTPS

- in

- إنتل

- IT

- JPG

- اسم العائلة

- العام الماضي

- آخر

- أبحث

- M2

- الآلات

- ماك

- القيام ب

- البرمجيات الخبيثة

- الرسائل

- تعدين

- المقبلة.

- الأكثر من ذلك

- of

- on

- يفتح

- تعمل

- نظام التشغيل

- عملية

- مشغلي

- كلمة المرور

- كلمات السر

- المنصة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- منشور

- محتمل

- بايثون

- الأخيرة

- مؤخرا

- طلب

- الباحثين

- s

- شاشة

- So

- تطبيقات الكمبيوتر

- انتشار

- الانتشار

- برامج التجسس

- فروعنا

- لاحق

- مفاجأة

- نظام

- الهدف

- المستهدفة

- الأهداف

- تیلیجرام

- أن

- •

- من مشاركة

- منهم

- إلى

- أداة

- مستخدم

- المستخدمين

- الإصدار

- بواسطة

- ضحية

- ضحايا

- المواقع

- التي

- عام

- زفيرنت

- الرمز البريدي