• إطار عمل AWS Machine Learning Operations (MLOps) هي عملية تكرارية ومتكررة لتطوير نماذج الذكاء الاصطناعي بمرور الوقت. مثل DevOps ، يكتسب الممارسون كفاءات في الترويج لأعمالهم الفنية من خلال بيئات مختلفة (مثل ضمان الجودة والتكامل والإنتاج) لمراقبة الجودة. في موازاة ذلك ، يتبنى العملاء بسرعة استراتيجيات متعددة الحسابات من خلال منظمات AWS و برج التحكم في AWS لخلق بيئات آمنة ومعزولة. يمكن أن يقدم هذا المزيج تحديات لتنفيذ MLOps مع خدمات AI المدربة مسبقًا من AWS ، مثل تسميات Amazon Rekognition المخصصة. يناقش هذا المنشور أنماط التصميم لتقليل هذا التعقيد مع الحفاظ على أفضل ممارسات الأمان.

نبذة

يدرك العملاء في جميع قطاعات الصناعة قيمة تفعيل التعلم الآلي (ML) بكفاءة وتقليل الوقت اللازم لتقديم قيمة الأعمال. تعالج معظم خدمات AI المدربة مسبقًا من AWS هذا الموقف من خلال إمكانات خارج الصندوق لرؤية الكمبيوتر والترجمة واكتشاف الاحتيال ، من بين حالات الاستخدام الشائعة الأخرى. تتطلب العديد من حالات الاستخدام تنبؤات خاصة بالمجال تتجاوز الإجابات العامة. يمكن لخدمات الذكاء الاصطناعي تحسين نتائج النموذج التنبئي باستخدام البيانات التي يطلق عليها العميل لتلك السيناريوهات.

بمرور الوقت ، تتغير المفردات الخاصة بالمجال وتتطور. على سبيل المثال ، افترض أن الشركة المصنعة للأداة قامت بإنشاء نموذج رؤية كمبيوتر لاكتشاف منتجاتها في الصور (مثل المطارق ومفكات البراغي). في إصدار مستقبلي ، تضيف الشركة دعمًا لمفاتيح الربط والمناشير. تتطلب هذه الملصقات الجديدة تغييرات في التعليمات البرمجية على مواقع الويب الخاصة بالشركة المصنعة والتطبيقات المخصصة. الآن ، هناك تبعيات يجب أن تطلقها كلا المشغلين في وقت واحد.

يتعامل إطار عمل AWS MLOps مع تحديات الإصدار هذه من خلال عمليات متكررة ومتكررة. قبل الوصول إلى المستخدمين النهائيين للإنتاج ، يجب أن تجتاز المصنوعات النموذجية بوابات جودة مختلفة مثل كود التطبيق. عادة ما تقوم بتنفيذ بوابات الجودة تلك باستخدام حسابات AWS متعددة داخل مؤسسة AWS. يمنح هذا الأسلوب المرونة لإدارة مجالات التطبيق هذه مركزيًا وفرض الدرابزين ومتطلبات العمل. لقد أصبح من الشائع بشكل متزايد أن يكون لديك عشرات أو حتى مئات الحسابات داخل مؤسستك. ومع ذلك ، يجب أن توازن بين احتياجات عزل عبء العمل وحجم الفريق وتعقيده.

يمتلك ممارسو MLOps إجراءات معيارية لتعزيز المصنوعات اليدوية بين الحسابات (مثل ضمان الجودة للإنتاج). هذه الأنماط سهلة التنفيذ ، وتعتمد على نسخ الكود والموارد الثنائية بينهما خدمة تخزين أمازون البسيطة (Amazon S3) دلاء. ومع ذلك ، لا تدعم خدمات AI المدربة مسبقًا من AWS حاليًا نسخ النموذج المخصص المدرب عبر حسابات AWS. إلى أن توجد مثل هذه الآلية ، تحتاج إلى إعادة تدريب النماذج في كل حساب AWS باستخدام نفس مجموعة البيانات. يتضمن هذا النهج الوقت والتكلفة لإعادة تدريب النموذج في حساب جديد. يمكن أن تكون هذه الآلية خيارًا قابلاً للتطبيق لبعض العملاء. ومع ذلك ، في هذا المنشور ، نوضح وسائل تحديد هذه النماذج المخصصة وتطويرها مركزيًا أثناء مشاركتها بأمان عبر حسابات مؤسسة AWS.

حل نظرة عامة

يناقش هذا المنشور أنماط التصميم من أجل المشاركة الآمنة للنماذج الخاصة بمجال خدمة AI المدربة مسبقًا من AWS. تشمل هذه الخدمات كاشف احتيال الأمازون, الأمازون النسخو الأمازون إعادة الاعتراف، على سبيل المثال لا الحصر. على الرغم من أن هذه الاستراتيجيات قابلة للتطبيق على نطاق واسع ، فإننا نركز على Rekognition Custom Labels كمثال ملموس. نتجنب عمدًا الغوص بعمق في الفروق الدقيقة الخاصة بـ Rekognition Custom Labels.

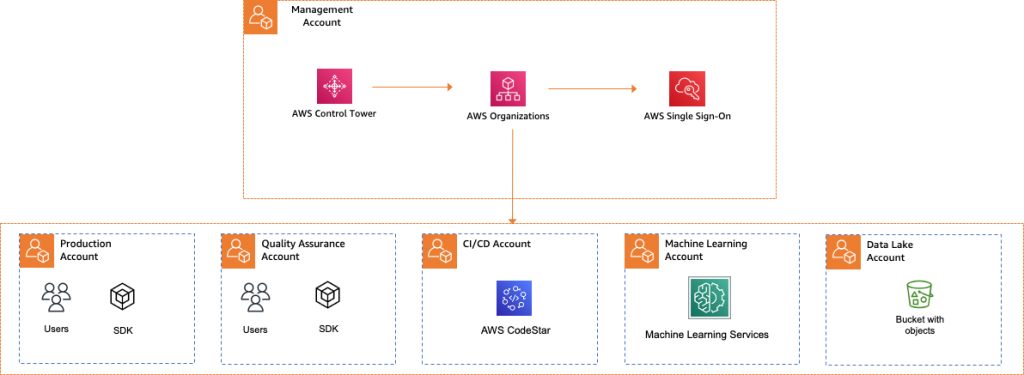

تبدأ البنية ببرج تحكم AWS مهيأ في حساب الإدارة. يوفر AWS Control Tower أسهل طريقة لإعداد بيئة AWS آمنة متعددة الحسابات وإدارتها. كما هو موضح في الرسم البياني التالي ، نستخدم مصنع الحساب في AWS Control Tower لإنشاء خمسة حسابات AWS:

- حساب CI / CD لتزامن النشر (على سبيل المثال ، مع أوس كود ستار)

- حساب الإنتاج للمستخدمين الخارجيين (على سبيل المثال ، موقع ويب عام)

- حساب ضمان الجودة لفرق التطوير الداخلية (مثل مرحلة ما قبل الإنتاج)

- حساب ML للنماذج المخصصة والأنظمة الداعمة

- AWS ليك هاوس حساب يحتفظ ببيانات العميل الخاصة

قد يكون هذا التكوين دقيقًا جدًا أو خشنًا ، بناءً على المتطلبات التنظيمية والصناعة والحجم. تشير إلى إدارة بيئة الحسابات المتعددة باستخدام مؤسسات AWS و AWS Control Tower لمزيد من التوجيه.

قم بإنشاء نموذج Rekognition Custom Labels

تتمثل الخطوة الأولى لإنشاء نموذج Rekognition Custom Labels في اختيار حساب AWS لاستضافته. يمكنك أن تبدأ رحلة ML باستخدام حساب ML واحد. يدمج هذا النهج أي أدوات وإجراءات في مكان واحد. ومع ذلك ، يمكن أن تسبب هذه المركزية سخامًا في الحساب الفردي وتؤدي إلى بيئات متجانسة. تقوم الشركات الأكثر نضجًا بتقسيم حساب ML هذا حسب الفريق أو عبء العمل. بغض النظر عن الدقة ، فإن الكائن هو نفسه لتحديد النماذج المركزية وتدريب مرة واحدة.

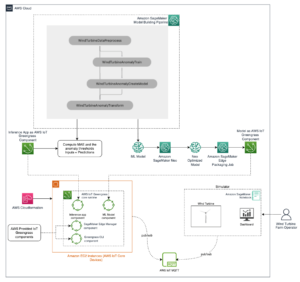

يوضح هذا المنشور استخدام نموذج Rekognition Custom Labels مع حساب ML واحد وحساب بحيرة بيانات منفصل (انظر الرسم البياني التالي). عندما تتواجد البيانات في حساب مختلف ، يجب عليك تكوين نهج مورد إلى توفير وصول عبر الحسابات إلى حاوية S3 أشياء. يشارك هذا الإجراء محتويات الحاوية بأمان مع حساب ML. انظر عينات البدء السريع لمزيد من المعلومات حول إنشاء نموذج خاص بمجال Amazon Rekognition.

{ "Version": "2012-10-17", "Statement": [ { "Sid": "AWSRekognitionS3AclBucketRead20191011", "Effect": "Allow", "Principal": { "Service": "rekognition.amazonaws.com" }, "Action": [ "s3:GetBucketAcl", "s3:GetBucketLocation" ], "Resource": "arn:aws:s3:::S3:" }, { "Sid": "AWSRekognitionS3GetBucket20191011", "Effect": "Allow", "Principal": { "Service": "rekognition.amazonaws.com" }, "Action": [ "s3:GetObject", "s3:GetObjectAcl", "s3:GetObjectVersion", "s3:GetObjectTagging" ], "Resource": "arn:aws:s3:::S3:/*" }, { "Sid": "AWSRekognitionS3ACLBucketWrite20191011", "Effect": "Allow", "Principal": { "Service": "rekognition.amazonaws.com" }, "Action": "s3:GetBucketAcl", "Resource": "arn:aws:s3:::S3:" }, { "Sid": "AWSRekognitionS3PutObject20191011", "Effect": "Allow", "Principal": { "Service": "rekognition.amazonaws.com" }, "Action": "s3:PutObject", "Resource": "arn:aws:s3:::S3:/*", "Condition": { "StringEquals": { "s3:x-amz-acl": "bucket-owner-full-control" } } } ]

}تمكين الوصول عبر الحسابات

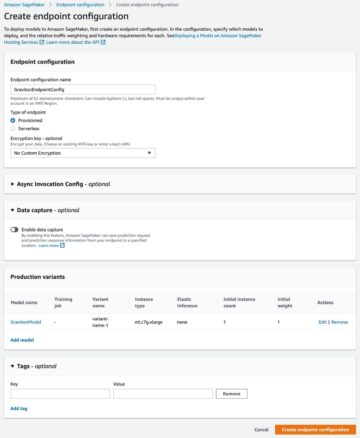

بعد إنشاء النموذج ونشره ، تكون نقطة النهاية متاحة فقط داخل حساب ML. لا تستخدم أ مفتاح ثابت لمشاركة الوصول. يجب عليك أن تفويض الوصول إلى حساب الإنتاج (أو QA) باستخدام إدارة الهوية والوصول AWS (IAM) الأدوار. لإنشاء دور عبر الحسابات في حساب ML ، أكمل الخطوات التالية:

- في وحدة التحكم Rekognition Custom Labels ، اختر المشاريع واختر اسم مشروعك.

- اختار الموديلات واسم الموديل الخاص بك.

- على استخدم النموذج علامة التبويب ، قم بالتمرير لأسفل إلى ملف استخدم النموذج الخاص بك والقسم الخاص به.

- انسخ نموذج Amazon Resource Name (ARN). يجب تنسيقها على النحو التالي:

arn:aws:rekognition:region-name:account-id:project/model-name/version/version-id/timestamp. - إنشاء دور مع

rekognition:DetectCustomLabelsأذونات ARN النموذجية وسياسة ثقة تسمحsts:AssumeRoleمن حساب الإنتاج (أو QA) (على سبيل المثال ،arn:aws:iam::PROD_ACCOUNT_ID_HERE:root). - اختياريًا ، قم بإرفاق سياسات إضافية لأي إجراءات خاصة بحمل العمل (مثل الوصول إلى حاويات S3).

- اختياريًا ، قم بتكوين ملف عنصر الشرط لفرض متطلبات التفويض الإضافية.

- سجل ARN الخاص بالدور الجديد لاستخدامه في القسم التالي.

استدعاء نقطة النهاية

مع تطبيق سياسات الأمان ، حان الوقت لاختبار التكوين. يتضمن الأسلوب البسيط إنشاء ملف الأمازون الحوسبة المرنة السحابية (Amazon EC2) واستخدام امتداد واجهة سطر الأوامر AWS (AWS CLI). استدعاء نقطة النهاية من خلال الخطوات التالية:

- في حساب الإنتاج (أو QA) ، أنشئ دورًا لـ Amazon EC2.

- إرفاق سياسة تسمح

sts:AssumeRoleإلى ARN متعدد الأدوار لحساب ML. - قم بتشغيل مثيل Amazon Linux 2 بالدور من الخطوة السابقة.

- انتظر حتى يتم توفيرها ، إذن الاتصال بمثيل Linux باستخدام SSH.

- استدعاء الأمر

aws iam assume-roleللتبديل إلى دور عبر الحسابات من القسم السابق. - ابدأ نقطة نهاية النموذج، إذا لم يكن قيد التشغيل بالفعل ، فاستخدم Rekognition console أو ملف بدء إصدار المشروع أمر AWS CLI.

- استدعاء الأمر تصنيفات مخصصة للكشف عن AWS لاختبار العملية.

يمكنك أيضًا إجراء هذا الاختبار باستخدام AWS SDK ومورد حساب آخر (على سبيل المثال ، AWS لامدا).

تجنب الإنترنت العام

في القسم السابق ، يستخدم طلب الملصقات المخصصة للكشف عن بوابة الإنترنت الخاصة بالسحابة الخاصة الافتراضية (VPC) ويجتاز الإنترنت العام. يؤمن تشفير TLS / SSL بشكل كافٍ قناة الاتصال للعديد من أحمال العمل. يمكنك استخدام AWS الرابط الخاص إلى تمكين الاتصالات بين VPC والخدمات الداعمة دون الحاجة إلى بوابة إنترنت أو جهاز NAT أو اتصال VPN أو بوابة عبور أو AWS Direct Connect الإتصال. بعد ذلك ، لا يترك طلب الملصقات المخصصة للكشف عن شبكة AWS مطلقًا مكشوفة للإنترنت العام. يدعم AWS PrivateLink جميع الخدمات المستخدمة في هذا المنشور. يمكنك أيضًا فرض خدمات الذكاء الاصطناعي المدربة مسبقًا باستخدام الاتصال الخاص مع IAM في سياسة الأدوار المتقاطعة. يضيف عنصر التحكم هذا مستوى آخر من الحماية يمنع العملاء الذين تم تكوينهم بشكل خاطئ من استخدام نقطة نهاية مواجهة الإنترنت لخدمة AI المدربة مسبقًا. للحصول على معلومات إضافية ، انظر استخدام Amazon Rekognition مع نقاط نهاية Amazon VPC, AWS PrivateLink لـ Amazon S3و استخدام نقاط نهاية VPC لواجهة AWS STS.

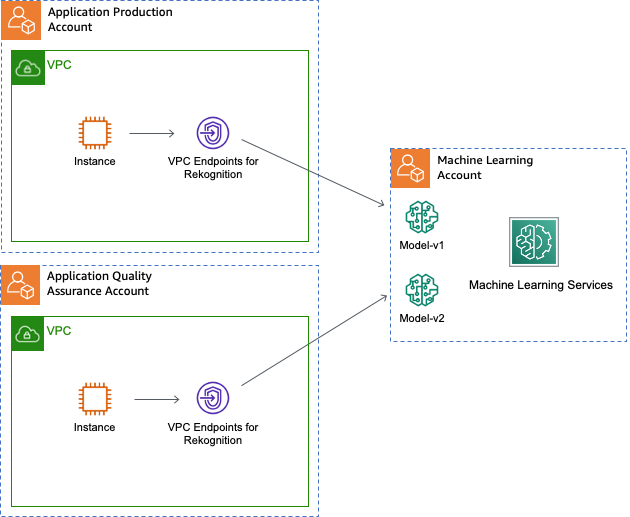

يوضح الرسم التخطيطي التالي تكوين نقطة نهاية VPC بين حساب الإنتاج وحساب ML وحساب ضمان الجودة.

بناء خط أنابيب CI / CD لتعزيز النماذج

توصي AWS باستمرار بتوفير المزيد من بيانات التدريب والاختبار لتخصيص مجموعة بيانات مشروع Amazon Rekognition لتخصيصها تحسين النماذج. بعد إضافة المزيد من البيانات إلى مشروع ، يمكن للنموذج الجديد تحسين الدقة أو تغيير التسميات.

في MLOps ، يجب أن تكون القطع الأثرية في النموذج متسقة. لإنجاز ذلك من خلال خدمات AI المدربة مسبقًا ، توصي AWS بالترويج لنقطة نهاية النموذج عن طريق تحديث مرجع الكود إلى ARN الخاص بإصدار النموذج الجديد. يتجنب هذا الأسلوب إعادة تدريب النموذج الخاص بالمجال في كل بيئة (مثل حسابات ضمان الجودة والإنتاج). يمكن لتطبيقاتك استخدام ARN للنموذج الجديد كمتغير وقت تشغيل باستخدام مدير أنظمة AWS ضمن حساب متعدد أو بيئة متعددة المراحل.

تحد ثلاثة مستويات من الدقة من الوصول إلى نموذج عبر الحسابات ، وتحديداً على مستوى إصدار الحساب والمشروع والنموذج. النماذج غير فعالة ولديها ARN فريد من نوعه يرصد تدريبًا محددًا في الوقت المناسب: arn:aws:rekognition:account:region:project/project_name/version/name/timestamp.

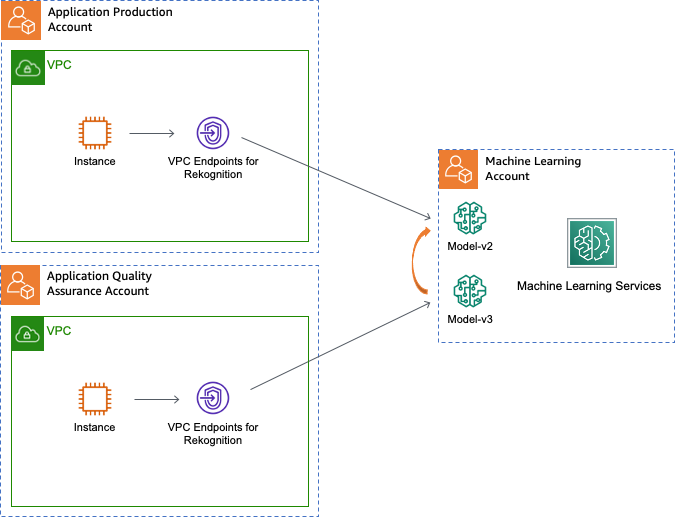

يوضح الرسم البياني التالي دوران النموذج من ضمان الجودة إلى الإنتاج.

في البنية السابقة ، تجري تطبيقات الإنتاج وتطبيقات ضمان الجودة استدعاءات API لاستخدام نقاط نهاية نموذج v2 أو v3 من خلال نقاط نهاية VPC الخاصة بها. يتلقون ARN من متجر التكوين الخاص به (على سبيل المثال ، متجر معلمات Amazon Systems Manager or تكوين تطبيق AWS). هذه العملية تعمل مع n عدد البيئات ، لكننا نعرض فقط باستخدام حسابين من أجل البساطة. اختياريًا ، تمنع إزالة إصدارات النموذج المستبدلة الاستهلاك الإضافي لتلك الموارد.

حساب ML له دور IAM لكل بيئة محددة (مثل حساب الإنتاج) تتطلب الوصول. يغير خط أنابيب CI / CD كجزء من النشر السياسة المضمنة لدور IAM للسماح بالوصول إلى النموذج المناسب.

ضع في اعتبارك سيناريو ترقية Model-v2 من حساب ضمان الجودة إلى حساب الإنتاج. تتطلب هذه العملية الخطوات التالية:

- في وحدة التحكم Rekognition Custom Labels ، انقل نقطة نهاية الطراز v2 إلى حالة التشغيل.

- امنح دور IAM عبر الحسابات في حساب ML للوصول إلى الإصدار الجديد من Model-v2.

نلاحظ أن عنصر الموارد يدعم أحرف البدل في ARN.

- أرسل استدعاء اختبار إلى Model-v2 من تطبيق الإنتاج باستخدام دور التفويض.

- اختياريًا ، قم بإزالة وصول الدور عبر الحسابات إلى Model-v1.

- اختياريًا ، كرر الخطوات من 2 إلى 3 لكل حساب AWS إضافي.

- اختياريًا ، قم بإيقاف نقطة نهاية Model-v1 لتجنب تكبد التكاليف.

يعد انتشار السياسة العالمية من مستوى التحكم IAM إلى مستوى بيانات IAM في كل منطقة عملية متسقة في النهاية. يمكن أن يؤدي هذا التصميم إلى حدوث تأخيرات طفيفة في التكوينات متعددة المناطق.

إنشاء حواجز حماية من خلال سياسات مراقبة الخدمة

يؤدي استخدام الأدوار عبر الحسابات إلى إنشاء آلية آمنة لمشاركة موارد الذكاء الاصطناعي المدارة مسبقًا. ولكن ماذا يحدث عندما تكون سياسة هذا الدور متساهلة للغاية؟ يمكنك التخفيف من هذه المخاطر عن طريق استخدام سياسات التحكم في الخدمة (SCPs) لتعيين حواجز حماية الأذونات عبر الحسابات. تحدد حواجز الحماية الحد الأقصى من الأذونات متاح لهوية IAM. يمكن لهذه الإمكانات أن تمنع حساب المستهلك النموذجي ، على سبيل المثال ، من إيقاف نقطة نهاية Amazon Rekognition المشتركة. بعد تحديد متطلبات الدرابزين المناسب ، الوحدات التنظيمية داخل المنظمات السماح بإدارة هذه السياسات مركزيًا عبر حسابات متعددة.

{ "Version": "2012-10-17", "Statement": [ { "Sid": "DenyModifyingRekgnotionProjects", "Effect": "Deny", "Action": [ "rekognition:CreateProject*", "rekognition:DeleteProject*", "rekognition:StartProject*", "rekognition:StopProject*", ], "Resource": [ “arn:aws:rekognition:*:*:project/* ] } ]

}

يمكنك أيضًا تكوين عناصر تحكم المباحث لمراقبة تكوينها والتأكد من عدم خروجها عن الامتثال. محلل الوصول إلى AWS IAM يدعم تقييم السياسات عبر المنظمة والإبلاغ عن الأذونات غير المستخدمة. بالإضافة إلى ذلك، تكوين AWS تمكن من تقييم ومراجعة وتقييم تكوينات موارد AWS. تدعم هذه القدرة متطلبات الأمان والامتثال القياسية ، مثل التحقق والمعالجة إعدادات تشفير دلو S3.

وفي الختام

أنت بحاجة إلى حلول جاهزة لإضافة إمكانيات ML مثل رؤية الكمبيوتر والترجمة واكتشاف الاحتيال. تحتاج أيضًا إلى حدود أمان تعزل بيئاتك المختلفة لمراقبة الجودة والامتثال والأغراض التنظيمية. تقدم خدمات AI المدربة مسبقًا من AWS و AWS Control Tower تلك الوظيفة بطريقة يسهل الوصول إليها وآمنة.

لا تدعم خدمات الذكاء الاصطناعي المدربة مسبقًا من AWS حاليًا نسخ النموذج المخصص المدرب عبر حسابات AWS. إلى أن توجد مثل هذه الآلية ، تحتاج إلى إعادة تدريب النماذج في كل حساب AWS باستخدام نفس مجموعة البيانات. يوضح هذا المنشور نهج تصميم بديل باستخدام سياسات IAM عبر الحسابات لمشاركة نقاط النهاية النموذجية مع الحفاظ على تحكم أمني قوي. علاوة على ذلك ، يمكنك التوقف عن الدفع مقابل وظائف التدريب الزائدة عن الحاجة! لمزيد من المعلومات حول السياسات عبر الحسابات ، راجع برنامج IAM التعليمي: تفويض الوصول عبر حسابات AWS باستخدام أدوار IAM.

حول المؤلف

نيت باشماير هو مهندس حلول كبير في AWS يستكشف مدينة نيويورك بدويًا ، تكاملًا سحابيًا واحدًا في كل مرة. متخصص في ترحيل أعباء عمل العملاء وتحديثها. إلى جانب ذلك ، نيت طالب بدوام كامل ولديه طفلان.

نيت باشماير هو مهندس حلول كبير في AWS يستكشف مدينة نيويورك بدويًا ، تكاملًا سحابيًا واحدًا في كل مرة. متخصص في ترحيل أعباء عمل العملاء وتحديثها. إلى جانب ذلك ، نيت طالب بدوام كامل ولديه طفلان.

ماريو بورجوين هو مهندس حلول شريك أول في AWS ، ومتخصص في الذكاء الاصطناعي / تعلم الآلة ، وقائد تقني عالمي في MLOps. إنه يعمل مع عملاء المؤسسات والشركاء الذين ينشرون حلول الذكاء الاصطناعي في السحابة. يتمتع بخبرة تزيد عن 30 عامًا في التعلم الآلي والذكاء الاصطناعي في الشركات الناشئة والمؤسسات ، بدءًا من إنشاء أحد أنظمة التعلم الآلي التجارية الأولى للبيانات الضخمة. يقضي ماريو وقته في اللعب مع ترفورين البلجيكيين الثلاثة ، وطهي العشاء لعائلته ، وتعلم الرياضيات وعلم الكونيات.

ماريو بورجوين هو مهندس حلول شريك أول في AWS ، ومتخصص في الذكاء الاصطناعي / تعلم الآلة ، وقائد تقني عالمي في MLOps. إنه يعمل مع عملاء المؤسسات والشركاء الذين ينشرون حلول الذكاء الاصطناعي في السحابة. يتمتع بخبرة تزيد عن 30 عامًا في التعلم الآلي والذكاء الاصطناعي في الشركات الناشئة والمؤسسات ، بدءًا من إنشاء أحد أنظمة التعلم الآلي التجارية الأولى للبيانات الضخمة. يقضي ماريو وقته في اللعب مع ترفورين البلجيكيين الثلاثة ، وطهي العشاء لعائلته ، وتعلم الرياضيات وعلم الكونيات.

تيم ميرفي هو مهندس حلول أول لـ AWS ، ويعمل مع عملاء من المؤسسات في مختلف الصناعات لبناء حلول قائمة على الأعمال في السحابة. أمضى العقد الماضي في العمل مع الشركات الناشئة ، والمؤسسات غير الربحية ، والمؤسسات التجارية ، والوكالات الحكومية ، ونشر البنية التحتية على نطاق واسع. في أوقات فراغه عندما لا يتلاعب بالتكنولوجيا ، ستجده على الأرجح في مناطق نائية من الأرض يتسلق الجبال أو يتزلج على الأمواج أو يركب الدراجات في مدينة جديدة.

تيم ميرفي هو مهندس حلول أول لـ AWS ، ويعمل مع عملاء من المؤسسات في مختلف الصناعات لبناء حلول قائمة على الأعمال في السحابة. أمضى العقد الماضي في العمل مع الشركات الناشئة ، والمؤسسات غير الربحية ، والمؤسسات التجارية ، والوكالات الحكومية ، ونشر البنية التحتية على نطاق واسع. في أوقات فراغه عندما لا يتلاعب بالتكنولوجيا ، ستجده على الأرجح في مناطق نائية من الأرض يتسلق الجبال أو يتزلج على الأمواج أو يركب الدراجات في مدينة جديدة.

- "

- 100

- 98

- من نحن

- الوصول

- حسابي

- في

- اكشن

- الإجراءات

- إضافي

- العنوان

- AI

- خدمات الذكاء الاصطناعي

- الكل

- السماح

- سابقا

- بالرغم ان

- أمازون

- من بين

- آخر

- API

- ذو صلة

- تطبيق

- التطبيقات

- نهج

- هندسة معمارية

- متاح

- AWS

- أفضل

- أفضل الممارسات

- البيانات الكبيرة

- سخام

- نساعدك في بناء

- الأعمال

- قدرات

- الحالات

- سبب

- التحديات

- المدينة

- سحابة

- الكود

- مجموعة

- تجاري

- مشترك

- Communication

- الالتزام

- إحصاء

- حالة

- الاعداد

- صلة

- التواصل

- الإتصال

- كنسولات

- مستهلك

- استهلاك

- محتويات

- مراقبة

- التكاليف

- خلق

- العملاء

- البيانات

- عقد

- التأخير

- نشر

- نشر

- نشر

- تصميم

- كشف

- التطوير التجاري

- جهاز

- مختلف

- لا

- المجالات

- إلى أسفل

- أرض

- بسهولة

- تأثير

- التشفير

- نقطة النهاية

- مشروع

- البيئة

- مثال

- الخبره في مجال الغطس

- للعائلات

- الاسم الأول

- مرونة

- تركز

- متابعيك

- الإطار

- احتيال

- وظيفة

- مستقبل

- البوابات و حواجز اللعب

- العالمية

- حكومة

- HTTPS

- مئات

- هوية

- تنفيذ

- تتضمن

- فرد

- الصناعات

- العالمية

- معلومات

- البنية التحتية

- التكامل

- السطح البيني

- Internet

- عزل

- IT

- اطفال

- ملصقات

- قيادة

- تعلم

- مستوى

- خط

- لينكس

- آلة

- آلة التعلم

- إدارة

- مدير

- إدارة

- الشركة المصنعة

- برنامج Maps

- الرياضيات

- ML

- نموذج

- عارضات ازياء

- أكثر

- شبكة

- نيويورك

- عمليات

- خيار

- تزامن

- منظمة

- المنظمات

- أخرى

- الشريكة

- شركاء

- سياسات الخصوصية والبيع

- سياسة

- تنبؤات

- رئيسي

- خاص

- عملية المعالجة

- العمليات

- الإنتــاج

- المنتجات

- تنفيذ المشاريع

- الملكية

- الحماية

- ويوفر

- جمهور

- أغراض

- جودة

- تسلم

- توصي

- تقليص

- المنظمين

- الافراج عن

- تطلب

- المتطلبات الأساسية

- مورد

- الموارد

- النتائج

- المخاطر

- تشغيل

- حجم

- الإستراحة

- تأمين

- أمن

- السياسات الأمنية

- الخدمة

- خدماتنا

- طقم

- مشاركة

- شاركت

- مشاركة

- الاشارات

- المقاس

- الحلول

- تتخصص

- على وجه التحديد

- بداية

- البدء

- الولايه او المحافظه

- ملخص الحساب

- تخزين

- متجر

- استراتيجيات

- طالب

- الدعم

- الدعم

- مفاتيح

- أنظمة

- فريق

- التكنولوجيا

- تكنولوجيا

- تجربه بالعربي

- عبر

- الوقت

- قادة الإيمان

- عبور

- خدمات ترجمة

- الثقة

- فريد من نوعه

- تستخدم

- قيمنا

- افتراضي

- رؤيتنا

- VPN

- أمواج

- الموقع الإلكتروني

- المواقع

- ابحث عن

- في غضون

- بدون

- عامل

- أعمال

- سنوات