تستهدف حملة البرمجيات الخبيثة باللغة الكورية والمعروفة باسم Stark # Mule الضحايا باستخدام وثائق التجنيد العسكرية الأمريكية كإغراءات ، ثم تشغيل برامج ضارة من مواقع التجارة الإلكترونية الكورية المشروعة ولكن المخترقة.

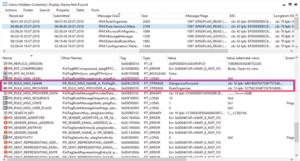

اكتشفت شركة الأمن Securonix حملة هجوم Stark # Mule ، والتي قالت إنها تسمح للجهات الفاعلة بالتهديد بإخفاء نفسها وسط حركة المرور العادية على الموقع.

يبدو أن الحملة تستهدف ضحايا يتحدثون الكورية في كوريا الجنوبية ، مما يشير إلى مصدر هجوم محتمل من كوريا الشمالية المجاورة.

أحد الأساليب المستخدمة هو إرسال رسائل بريد إلكتروني تصيد مستهدفة مكتوبة باللغة الكورية ، والتي تُسقط مستندات تبدو شرعية في أرشيف مضغوط مع إشارات إلى تجنيد الجيش الأمريكي و شئون القوى العاملة والاحتياطية الموارد المدرجة في الوثائق.

أنشأ المهاجمون نظامًا معقدًا يسمح لهم بالمرور لزوار موقع الويب الشرعيين ، مما يجعل من الصعب اكتشافهم عند نقلهم لبرامج ضارة والاستيلاء على جهاز الضحية.

كما أنهم يستخدمون مواد خادعة تزعم أنها تقدم معلومات عن الجيش الأمريكي والتجنيد العسكري ، مثل الكثير من مواضع الجذب.

من خلال خداع المستلمين لفتح المستندات ، يتم تنفيذ الفيروس عن غير قصد. تتضمن المرحلة الأخيرة إصابة صعبة تنتقل عبر HTTP وتدمج نفسها في كمبيوتر الضحية ، مما يجعل العثور عليها وإزالتها أمرًا صعبًا.

يقول زاك وارين ، كبير مستشاري الأمن في أوروبا والشرق الأوسط وأفريقيا في تانيوم: "يبدو أنهم يستهدفون مجموعة معينة ، مما يلمح إلى أن الجهود قد تكون مرتبطة بكوريا الشمالية ، مع التركيز على الضحايا الناطقين باللغة الكورية". وهذا يثير احتمال وقوع هجمات إلكترونية أو تجسس ترعاها الدولة ".

قد يكون Stark # Mule قد وضع يده على احتمال عدم وجود ثغرة أمنية أو على الأقل متغير من ثغرة أمنية معروفة في Microsoft Office ، مما يسمح لممثلي التهديد بالحصول على موطئ قدم على النظام المستهدف فقط من خلال جعل المستخدم المستهدف يفتح المرفق.

يقول أوليج كوليسنيكوف ، نائب الرئيس لأبحاث التهديدات والأمن السيبراني لشركة Securonix ، استنادًا إلى الخبرة السابقة وبعض المؤشرات الحالية التي رآها ، هناك فرصة جيدة لأن التهديد يأتي من كوريا الشمالية.

"ومع ذلك ، لا يزال العمل على الإسناد النهائي قيد التقدم" ، كما يقول. "أحد الأشياء التي تجعلها تبرز هي محاولات استخدام الوثائق ذات الصلة بالجيش الأمريكي لجذب الضحايا بالإضافة إلى تشغيل برامج ضارة من مواقع كورية شرعية ومخترقة."

ويضيف أن تقييم Securonix لمستوى تطور سلسلة الهجوم متوسط ويشير إلى أن هذه الهجمات تتماشى مع الأنشطة السابقة لمجموعات كورية شمالية نموذجية مثل APT37، مع كوريا الجنوبية ومسؤوليها الحكوميين كأهداف رئيسية.

يقول: "الطريقة الأولية لنشر البرمجيات الخبيثة تافهة نسبيًا". "يبدو أن الحمولات اللاحقة التي لوحظت فريدة إلى حد ما ومبهمة نسبيًا."

يقول وارن إنه نظرًا لمنهجيتها المتقدمة واستراتيجياتها الماكرة والاستهداف الدقيق ومشاركة الدولة المشتبه بها واستمرار الفيروس الصعب ، فإن Stark # Mule "مهم للغاية".

النجاح من خلال الهندسة الاجتماعية

يشير Mayuresh Dani ، مدير أبحاث التهديدات في Qualys ، إلى تجاوز ضوابط النظام ، والتهرب من خلال الاندماج مع حركة التجارة الإلكترونية المشروعة ، والحصول على سيطرة كاملة على هدف مخصص ، مع عدم اكتشافه طوال الوقت ، كل هذا يجعل هذا التهديد جديرًا بالملاحظة.

"كانت الهندسة الاجتماعية دائمًا الهدف الأسهل في سلسلة الهجوم. عندما تخلط بين التنافس السياسي الذي يؤدي إلى فضول البحث ، يكون لديك وصفة مثالية للتسوية ، "كما يقول.

يوافق مايك باركين ، كبير المهندسين التقنيين في شركة فولكان سايبر ، على أن هجوم الهندسة الاجتماعية الناجح يتطلب ربطًا جيدًا.

يقول: "هنا ، يبدو أن ممثل التهديد قد نجح في خلق مواضيع مثيرة للاهتمام بما يكفي لأخذ أهدافهم الطُعم". "إنه يظهر معرفة المهاجم بهدفه ، وما الذي يحتمل أن يثير اهتمامه."

ويضيف أن كوريا الشمالية هي واحدة من عدة دول معروفة بأنها تطمس الخطوط الفاصلة بين الحرب الإلكترونية والتجسس الإلكتروني والنشاط الإجرامي الإلكتروني.

يقول باركين: "نظرًا للوضع الجيوسياسي ، فإن مثل هذه الهجمات هي إحدى الطرق التي يمكن من خلالها شن هجومهم لتعزيز أجندتهم السياسية دون التعرض لخطر جاد من تصاعدها إلى حرب فعلية".

حرب إلكترونية تحتدم في بلد مقسم

تاريخيا ، كانت كوريا الشمالية وكوريا الجنوبية على خلاف منذ انفصالهما - نرحب دائمًا بأي معلومات تمنح الطرف الآخر اليد العليا.

حاليًا ، تصعد كوريا الشمالية هجومها في العالم المادي من خلال اختبار الصواريخ الباليستية ، وهي تحاول أيضًا أن تفعل الشيء نفسه في العالم الرقمي.

يقول داني: "على هذا النحو ، في حين أن أصل الهجوم وثيق الصلة ، يجب أن تركز جهود الأمن السيبراني على الكشف الشامل عن التهديدات ، والاستعداد للاستجابة ، وتنفيذ أفضل الممارسات للحماية من مجموعة واسعة من التهديدات المحتملة ، بغض النظر عن مصدرها".

بالطريقة التي يراها ، سيتعاون الجيش الأمريكي مع الدول الشريكة له ، بما في ذلك الوكالات الحكومية الأخرى ، والحلفاء الدوليين ، ومنظمات القطاع الخاص ، لتبادل معلومات التهديد المتعلقة بـ Stark # Mule وإجراءات العلاج الممكنة.

ويشير إلى أن "هذا النهج التعاوني سيعزز جهود الأمن السيبراني الشاملة وهو أمر حاسم لتعزيز التعاون الدولي في مجال الأمن السيبراني". "تمكن تكنولوجيا المعلومات الدول والمنظمات الأخرى من تعزيز دفاعاتها والاستعداد لهجمات محتملة ، مما يؤدي إلى استجابة عالمية أكثر تنسيقاً للتهديدات الإلكترونية."

عادت مجموعة لازاروس المتطورة للتهديد المستمر (APT) التي ترعاها الدولة في كوريا الشمالية آخر عملية احتيال انتحال الهوية، هذه المرة متنكرين كمطورين أو مجندين بحسابات GitHub شرعية أو على وسائل التواصل الاجتماعي.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون السيارات / المركبات الكهربائية ، كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- BlockOffsets. تحديث ملكية الأوفست البيئية. الوصول هنا.

- المصدر https://www.darkreading.com/attacks-breaches/stark-mule-malware-campaign-targets-koreans-uses-us-army-documents

- :لديها

- :يكون

- $ UP

- 7

- a

- إطلاقا

- الحسابات

- اكشن

- أنشطة

- نشاط

- الجهات الفاعلة

- يقدم

- يضيف

- متقدم

- المستشار

- شئون

- ضد

- وكالات

- جدول أعمال

- محاذاة

- الكل

- السماح

- يسمح

- أيضا

- دائما

- وسط

- من بين

- an

- و

- آخر

- أي وقت

- تظهر

- يبدو

- نهج

- APT

- أرشيف

- هي

- جيش

- AS

- التقييم المناسبين

- At

- مهاجمة

- الهجمات

- محاولات

- الى الخلف

- طعم

- على أساس

- BE

- كان

- أفضل

- أفضل الممارسات

- مزج

- شىء ضبابي

- لكن

- by

- الحملات

- CAN

- سلسلة

- تحدي

- فرصة

- رئيس

- تعاون

- متعاون

- إكمال

- مجمع

- حل وسط

- تسوية

- الكمبيوتر

- مراقبة

- ضوابط

- تعاون

- منسق

- دولة

- خلق

- حاسم

- حالياًّ

- الانترنت

- هجمات الكترونية

- الجريمة الإلكترونية

- الأمن السيبراني

- نشر

- بكشف أو

- كشف

- المطورين

- صعبة

- رقمي

- اكتشف

- منقسم

- do

- وثائق

- قطرة

- اثنان

- التجارة الإلكترونية

- أسهل

- التجارة الإلكترونية

- جهد

- جهود

- رسائل البريد الإلكتروني

- EMEA

- تشديد

- تمكن

- مهندس

- الهندسة

- تعزيز

- كاف

- تجسس

- تملص

- أعدم

- الخبره في مجال الغطس

- بإنصاف

- نهائي

- شركة

- تركز

- في حالة

- تعزيز

- تبدأ من

- إضافي

- ربح

- كسب

- الجغرافية السياسية

- GitHub جيثب:

- معطى

- يعطي

- العالمية

- استجابة عالمية

- خير

- حكومة

- المسؤولون الحكوميون

- تجمع

- مجموعات

- يد

- العناية باليد

- يملك

- وجود

- he

- هنا

- تلميحات

- تاريخيا

- لكن

- HTTP

- HTTPS

- تحقيق

- in

- شامل

- بما فيه

- من مؤشرات

- معلومات

- في البداية

- رؤيتنا

- مصلحة

- وكتابة مواضيع مثيرة للاهتمام

- عالميا

- إلى

- مشاركة

- IT

- انها

- نفسها

- JPG

- م

- المعرفة

- معروف

- كوريا

- الكوريّة

- اسم العائلة

- لازاروس

- قيادة

- الأقل

- شرعي

- مستوى

- مثل

- على الأرجح

- خطوط

- آلة

- جعل

- يصنع

- القيام ب

- البرمجيات الخبيثة

- مدير

- المواد

- مايو..

- الوسائط

- متوسط

- طريقة

- آلية العمل

- مایکروسافت

- عسكر

- الصواريخ

- مزيج

- الأكثر من ذلك

- كثيرا

- الأمم

- عادي

- شمال

- كوريا الشمالية

- ملاحظة

- جدير بالملاحظة

- of

- عرض

- Office

- مسؤولون

- on

- ONE

- جاكيت

- افتتاح

- or

- المنظمات

- الأصل

- أخرى

- خارج

- على مدى

- الكلي

- خاص

- الشريكة

- pass

- الماضي

- إصرار

- التصيد

- مادي

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- نقاط

- سياسي

- إمكانية

- ممكن

- محتمل

- الممارسات

- حاجة

- إعداد

- رئيس

- ابتدائي

- قبل

- خاص

- القطاع الخاص

- التقدّم

- حماية

- يثير

- نطاق

- استعداد

- وصفة

- تجنيد

- تجنيد

- المراجع

- بغض النظر

- ذات صلة

- نسبيا

- ذات الصلة

- إزالة

- يتطلب

- بحث

- حجز

- استجابة

- المخاطرة

- منافسة

- تشغيل

- s

- قال

- يقول

- القطاع

- أمن

- يبدو

- رأيت

- يرى

- إرسال

- كبير

- جدي

- طقم

- عدة

- مشاركة

- ينبغي

- يظهر

- جانب

- هام

- منذ

- حالة

- العدالة

- هندسة اجتماعية

- وسائل التواصل الاجتماعي

- بعض

- مصدر

- جنوب

- كوريا الجنوبية

- المسرح

- موقف

- الولايه او المحافظه

- المحافظة

- يخطو

- لا يزال

- استراتيجيات

- تعزيز

- لاحق

- ناجح

- هذه

- نظام

- التكتيكات

- أخذ

- الهدف

- المستهدفة

- استهداف

- الأهداف

- تقني

- الاختبار

- أن

- •

- من مشاركة

- منهم

- أنفسهم

- then

- هناك.

- تشبه

- هم

- الأشياء

- التهديد

- الجهات التهديد

- التهديدات

- عبر

- الوقت

- إلى

- حركة المرور

- نقل

- نموذجي

- فريد من نوعه

- us

- لنا جيش

- جيش الولايات المتحدة

- تستخدم

- مستعمل

- مستخدم

- يستخدم

- استخدام

- متنوع

- رذيلة

- Vice President

- ضحية

- ضحايا

- فيروس

- الزوار

- فولكان

- الضعف

- منطقة مكتظة

- طريق..

- الموقع الإلكتروني

- المواقع

- ترحيب

- حسن

- ابحث عن

- ما هي تفاصيل

- متى

- التي

- في حين

- واسع

- مدى واسع

- سوف

- مع

- في غضون

- بدون

- للعمل

- العالم

- مكتوب

- أنت

- زفيرنت

- الرمز البريدي