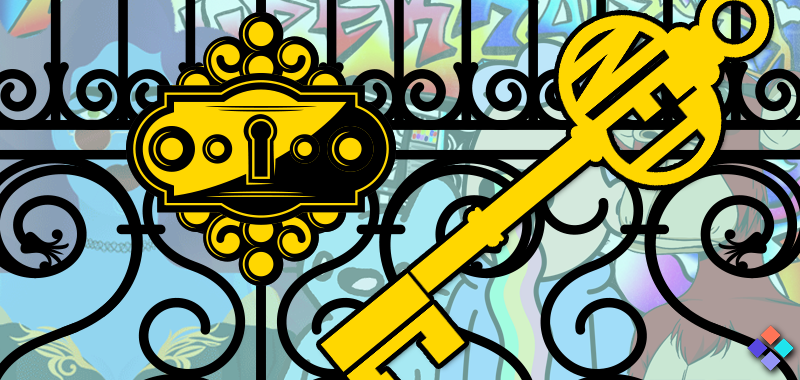

- في عالم الأنظمة البيئية اللامركزية للبلوكتشين، ظهر عنصر رئيسي كأداة قوية للتحكم في الوصول إلى المحتوى والوظائف: الرموز المميزة للتحكم في الوصول.

- تعمل هذه الرموز كمفاتيح رقمية لفتح جوانب مختلفة من منصات النظام البيئي اللامركزي، أو منح الإذن للوصول إلى المحتوى المتميز (بوابة الرمز المميز)، أو تنفيذ إجراءات محددة، أو المشاركة في الحوكمة.

- في حين أن استخدام الرموز المميزة يوفر العديد من الفوائد، يجب على المطورين ومشغلي المنصات النظر بعناية في تصميمهم وتنفيذهم والامتثال للمتطلبات التنظيمية لتسخير إمكاناتهم الكاملة.

لقد أحدثت تقنية Blockchain ثورة في طريقة تفكيرنا بشأن البيانات والمعاملات، حيث توفر الشفافية والأمن واللامركزية. في عالم الأنظمة البيئية اللامركزية للبلوكتشين، ظهر عنصر رئيسي كأداة قوية للتحكم في الوصول إلى المحتوى والوظائف: الرموز المميزة للتحكم في الوصول. تعمل هذه الرموز كمفاتيح رقمية لفتح جوانب مختلفة من منصات النظام البيئي اللامركزي، أو منح الإذن للوصول إلى المحتوى المتميز (بوابة الرمز المميز)، أو تنفيذ إجراءات محددة، أو المشاركة في الحوكمة. في هذه المقالة، سنستكشف مفهوم Token-Gating وحالات استخدامه وتنفيذه الفني وأهميته في عالم blockchain.

فهم رمز البوابات

تعد الرموز المميزة للتحكم في الوصول مكونًا أساسيًا للأنظمة الأساسية المستندة إلى blockchain والتي تمكن المطورين من إنشاء وصول مرخص إلى موارد أو خدمات أو ميزات محددة. أنها توفر طريقة منظمة وآمنة لإدارة الوصول داخل النظم البيئية اللامركزية. في جوهرها، الرموز المميزة للتحكم في الوصول هي رموز blockchain تلتزم بالمعايير المعمول بها مثل ERC-20 (Ethereum) أو BEP-20 (Binance Smart Chain). على الرغم من أن هذه الرموز تمتلك العديد من خصائص العملات المشفرة، إلا أنها تختلف في غرضها الأساسي – وهو منح حقوق الوصول بدلاً من العمل كوسيلة للتبادل.

حالات الاستخدام لرموز التحكم في الوصول

يصبح تعدد الاستخدامات واضحًا عند فحص مجموعة واسعة من حالات الاستخدام داخل شبكات blockchain. وفيما يلي بعض الأمثلة البارزة:

التحكم في الوصول إلى المحتوى

أحد التطبيقات الأكثر شيوعًا لرموز التحكم في الوصول هو تنظيم الوصول إلى المحتوى المتميز أو الحصري على منصات مشاركة المحتوى اللامركزية. هذه الممارسة يشار إليها عادة باسم رمزية النابضة. يجب على المستخدمين الاحتفاظ برموز الوصول المقابلة واستخدامها لعرض هذا المحتوى أو تنزيله أو التفاعل معه.

الاستفادة من الخدمة

في قطاع التمويل اللامركزي (DeFi)، تلعب الرموز المميزة للتحكم في الوصول دورًا محوريًا. يُطلب من المستخدمين الاحتفاظ برموز محددة للوصول إلى خدمات الإقراض أو الاقتراض أو توفير السيولة. غالبًا ما تتضاعف هذه الرموز المميزة كضمان لتأمين القروض والمشاركة في بروتوكولات الإقراض.

المشاركة في الحكم

في شبكات blockchain مع الحكم اللامركزيوتمنح رموز الوصول أصحابها حقوق التصويت وامتيازات المشاركة في اتخاذ القرارات على الشبكة. يمكن لحاملي الرمز المميز التأثير على المقترحات والتصويت على ترقيات البروتوكول وتشكيل اتجاه النظام البيئي.

تفعيل ميزة المنصة

يمكن استخدام بوابة الرمز المميز لتنشيط أو فتح ميزات أو وظائف معينة داخل النظام الأساسي. على سبيل المثال، قد يحتاج المستخدمون إلى رموز مميزة محددة للوصول إلى التحليلات المتقدمة أو تخزين البيانات أو أدوات التطوير.

التحقق من الهوية والامتثال

في تطبيقات blockchain الخاضعة للتنظيم، يتم استخدام الرموز المميزة للتحكم في الوصول لأغراض التحقق من الهوية والامتثال. قد يُطلب من المستخدمين الاحتفاظ بالرموز المميزة واستخدامها التي تشير إلى امتثال KYC (اعرف عميلك) قبل الوصول إلى خدمات معينة.

الأسواق الثانوية والتجارة

اعتمادًا على فائدتها وندرتها، يمكن تداول رموز التحكم في الوصول في الأسواق الثانوية. يمكن للمستخدمين شراء هذه الرموز أو بيعها أو تداولها، مما يؤدي إلى إنشاء نظام بيئي حيث تحدد فائدتها والطلب عليها قيمة الرموز المميزة.

التنفيذ الفني لرموز التحكم في الوصول

يتبع التنفيذ الفني لرموز التحكم في الوصول المعايير المعمول بها لمنصة blockchain الأساسية. وفيما يلي نظرة عامة على الجوانب الفنية الهامة:

معايير الرمز

عادةً ما يتم إنشاء الرموز المميزة للتحكم في الوصول وفقًا لمعايير الرموز المميزة المعترف بها على نطاق واسع مثل ERC-20 (إيثريوم) or BEP-20 (سلسلة ذكية بينانس). تحدد هذه المعايير الوظائف والواجهات المطلوبة للرموز، مما يجعلها متوافقة مع تطبيقات المحفظة المختلفة وعمليات التبادل.

تأكيد الملكية

يتم التحقق من ملكية الرمز المميز من خلال عناوين المحفظة والتوقيعات الرقمية. يعتبر المستخدمون الذين لديهم رموز التحكم في الوصول في عنوان محفظة blockchain الخاصة بهم أن لديهم الأذونات المرتبطة. يضمن النظام البيئي اللامركزي لـ blockchain ودفتر الأستاذ غير القابل للتغيير دقة سجلات الملكية.

العقود الذكية

غالبًا ما تعتمد الرموز المميزة للتحكم في الوصول على العقود الذكية لفرض قواعد الوصول والأذونات. تحدد هذه العقود الشروط التي بموجبها يمكن للمستخدمين الوصول إلى الموارد أو الخدمات. على سبيل المثال، قد يتطلب العقد الذكي من المستخدمين الاحتفاظ بكمية معينة من الرموز لفتح ميزات محددة.

التحكم في الوصول المستند إلى الدور (RBAC)

تتضمن بعض تطبيقات بوابة الرموز التحكم في الوصول على أساس الدور، مما يسمح بمستويات مختلفة من الوصول بناءً على دور المستخدم داخل النظام البيئي. وهذا يعزز المرونة في إدارة الأذونات وسياسات التحكم في الوصول.

أهمية بوابة الرمز المميز في Blockchain

تخدم الرموز المميزة للتحكم في الوصول العديد من الوظائف الحيوية داخل الأنظمة البيئية لـ blockchain، مما يساهم في نموها واستدامتها. فيما يلي بعض الأسباب التي تجعل هذه الرموز المميزة مهمة:

الأمان المحسن

تضيف رموز التحكم في الوصول طبقة إضافية من الأمان إلى منصات blockchain من خلال ضمان أن المستخدمين المصرح لهم فقط هم من يمكنهم الوصول إلى الموارد أو الخدمات الحساسة. وهذا يمنع الوصول غير المصرح به وإساءة استخدام الأصول القيمة.

التخصيص وتحقيق الدخل

بالنسبة لمطوري المنصات، يوفر استخدام الرموز المميزة وسيلة لتخصيص أنظمتهم البيئية وتحقيق الدخل منها. من خلال تقييد الوصول إلى الميزات أو المحتوى المتميز، يمكن للمطورين إنشاء تدفقات إيرادات جديدة وتحفيز الحصول على الرمز المميز واستخدامه.

المشاركة المجتمعية

غالبًا ما تمنح الرموز المميزة للتحكم في الوصول لحامليها القدرة على المشاركة في إدارة النظام الأساسي. وهذا يشجع مشاركة المجتمع ويحقق اللامركزية في عملية صنع القرار، ومواءمة تطوير المنصة مع مصالح قاعدة مستخدميها.

ديناميات السوق

يمكن لرموز التحكم في الوصول أن تحفز الأسواق الثانوية حيث يتداول المتداولون هذه الرموز. وهذا يخلق بيئة سوق ديناميكية حيث تعكس قيمة الرموز المنفعة والطلب للوصول إلى موارد أو خدمات محددة.

الامتثال والتنظيم

في البيئات المنظمة، يمكن أن يسهل استخدام الرموز المميزة الامتثال للمتطلبات القانونية، مثل لوائح KYC وAML. من خلال دمج تدابير الامتثال في النظام البيئي المميز، يمكن لمنصات blockchain العمل ضمن حدود القانون.

التحديات والاعتبارات

على الرغم من أن استخدام الرموز المميزة يوفر فوائد عديدة، إلا أنه يأتي أيضًا مع تحديات واعتبارات:

تجربة المستخدم

يعد تحقيق التوازن بين الأمان وسهولة الاستخدام من خلال استخدام الرموز المميزة أمرًا ضروريًا. يمكن لآليات التحكم في الوصول المعقدة أن تردع المستخدمين، لذلك يجب على المطورين أن يسعوا جاهدين لإنشاء تجارب سلسة وسهلة الاستخدام.

التدرجية

مع نمو شبكات blockchain، أصبحت قابلية التوسع مصدر قلق. يعد ضمان قدرة آليات التحكم في الوصول على التعامل مع أعداد متزايدة من المستخدمين والمعاملات أمرًا حيويًا.

التدقيق المطلوب

في البيئات المنظمة، يعد الامتثال للقوانين المحلية والدولية أمرًا بالغ الأهمية. يجب أن يكون المطورون على دراية بالمتطلبات التنظيمية المتعلقة ببوابة الرمز المميز واستخدام الرمز المميز ويلتزمون بها.

رمز الاقتصاد

يعد تصميم النماذج الاقتصادية لرموز التحكم في الوصول أمرًا بالغ الأهمية. تؤثر ندرة الرمز المميز والتضخم وآليات التوزيع على قيمتها وفعاليتها داخل النظام البيئي.

تشكيل مستقبل اللامركزية

تعد الرموز المميزة للتحكم في الوصول جانبًا أساسيًا من تقنية blockchain، مما يمكّن المطورين من تنظيم الوصول إلى الموارد والخدمات والميزات داخل النظم البيئية اللامركزية. ويمتد تنوعها وأهميتها إلى حالات الاستخدام المختلفة، بدءًا من التحكم في الوصول إلى المحتوى وحتى المشاركة المالية والحوكمة اللامركزية. في حين أن استخدام الرموز المميزة يوفر العديد من الفوائد، يجب على المطورين ومشغلي المنصات النظر بعناية في تصميمهم وتنفيذهم والامتثال للمتطلبات التنظيمية لتسخير إمكاناتهم الكاملة. مع استمرار تطور تقنية البلوكتشين، من المرجح أن يلعب تبادل العملات الرقمية دورًا محوريًا متزايدًا في تشكيل مستقبل النظام البيئي اللامركزي. باختصار، يمثل استخدام الرموز المميزة كيف تعمل تقنية blockchain على تمكين المستخدمين والمطورين من التحكم في تفاعلاتهم الرقمية والتحكم فيها في عالم لا مركزي.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://web3africa.news/2023/10/25/news/access-control-tokens-token-gating-in-blockchain/

- :لديها

- :يكون

- :أين

- a

- القدرة

- من نحن

- الوصول

- الوصول

- دقة

- استحواذ

- الإجراءات

- تضيف

- العنوان

- عناوين

- انضمت

- الانضمام

- متقدم

- المحاذاة

- السماح

- أيضا

- AML

- لوائح مكافحة غسل الأموال

- an

- تحليلات

- و

- التطبيقات

- هي

- البند

- AS

- جانب

- الجوانب

- ممتلكات

- أسوشيتد

- At

- مخول

- علم

- قاعدة

- على أساس

- BE

- يصبح

- قبل

- أقل من

- الفوائد

- binance

- سلسلة Binance الذكية

- سلسلة كتلة

- تطبيقات blockchain

- شبكات Blockchain

- منصة blockchain

- بلوكشين التكنولوجيا

- Blockchain المحفظة

- استنادا blockchain-

- الاقتراض

- الحدود

- يشترى

- by

- CAN

- بعناية

- الحالات

- معين

- سلسلة

- التحديات

- الخصائص

- مطبوعات

- يأتي

- مشترك

- مجتمع

- متوافق

- الالتزام

- تدابير الامتثال

- معقد

- عنصر

- مفهوم

- قلق

- الشروط

- نظر

- الاعتبارات

- نظرت

- محتوى

- تواصل

- عقد

- عقود

- المساهمة

- مراقبة

- جوهر

- المقابلة

- خلق

- خلق

- يخلق

- خلق

- حرج

- حاسم

- العملات الرقمية

- زبون

- تصميم

- البيانات

- تخزين البيانات

- لامركزية

- اللامركزية

- التمويل اللامركزي

- التمويل اللامركزي (DeFi)

- اتخاذ القرار

- الصدمة

- حدد

- الطلب

- تصميم

- حدد

- المطورين

- التطوير التجاري

- ادوات التطوير

- اختلف

- مختلف

- رقمي

- اتجاه

- توزيع

- مضاعفة

- بإمكانك تحميله

- ديناميكي

- اقتصادي

- النظام الإيكولوجي

- النظم البيئية

- فعالية

- العنصر

- ظهرت

- يعمل

- إمباورز

- تمكين

- تمكين

- يشجع

- فرض

- اشتباك

- يعزز

- ضمان

- ضمان

- البيئة

- البيئات

- ERC-20

- أساسي

- أنشئ

- ethereum

- واضح

- يتطور

- دراسة

- مثال

- أمثلة

- تبادل

- الاستبدال

- حصري

- يجسد

- خبرة

- اكتشف

- مد

- احتفل على

- تسهيل

- الميزات

- المميزات

- تمويل

- مرونة

- متابعيك

- متابعات

- في حالة

- تبدأ من

- بالإضافة إلى

- وظائف

- وظائف

- أساسي

- مستقبل

- الحكم

- الحكم

- منح

- منح

- النمو

- التسويق

- مقبض

- ظفيرة

- يملك

- هنا

- عقد

- أصحاب

- كيفية

- HTTPS

- هوية

- التحقق من الهوية

- غير قابل للتغيير

- دفتر الأستاذ الثابت

- التأثير

- التنفيذ

- تطبيقات

- in

- تحفيز

- دمج

- في ازدياد

- على نحو متزايد

- تضخم مالي

- تأثير

- مثل

- دمج

- تفاعل

- التفاعلات

- السريرية

- واجهات

- عالميا

- إلى

- IT

- انها

- القفل

- مفاتيح

- علم

- تعرف عميلك

- KYC

- القانون

- القوانين

- طبقة

- دفتر الحسابات

- شروط وأحكام

- الإقراض

- ومستوياتها

- مثل

- على الأرجح

- سيولة

- توفير السيولة

- القروض

- محلي

- القيام ب

- إدارة

- إدارة

- كثير

- تجارة

- بيئة السوق

- الأسواق

- مايو..

- يعني

- الإجراءات

- آليات

- متوسط

- متوسط الصرف

- سوء استخدام

- عارضات ازياء

- للكسب

- أكثر

- يجب

- حاجة

- شبكة

- الشبكات

- جديد

- أرقام

- كثير

- فوائد عديدة

- of

- الوهب

- عروض

- غالبا

- on

- ONE

- فقط

- طريقة التوسع

- مشغلي

- or

- نظرة عامة

- ملكية

- شارك

- المشاركة

- مشاركة

- خاص

- نفذ

- إذن

- permissioned

- أذونات

- محوري

- المنصة

- منصات التداول

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- بلايستشن

- سياسات الخصوصية والبيع

- محتمل

- قوي

- ممارسة

- بريميوم

- يمنع

- ابتدائي

- الامتيازات

- بارز

- اقتراحات

- بروتوكول

- ترقيات البروتوكول

- البروتوكولات

- تزود

- ويوفر

- تقديم

- غرض

- أغراض

- كمية

- نطاق

- بدلا

- مملكة

- الأسباب

- المعترف بها

- تسجيل

- يشار

- يعكس

- ضبط

- ما هو مقنن

- تنظيم

- قوانين

- المنظمين

- ذات صلة

- اعتمد

- تطلب

- مطلوب

- المتطلبات الأساسية

- الموارد

- تقييد

- إيرادات

- ثورة

- حقوق

- النوع

- القواعد

- التدرجية

- السبب الاساسي لوجود علم الاقتصاد هو مشكلة الندرة

- سلس

- ثانوي

- الأسواق الثانوية

- القطاع

- تأمين

- تأمين

- أمن

- بيع

- حساس

- خدمة

- خدماتنا

- خدمة

- عدة

- الشكل

- تشكيل

- التوقيعات

- أهمية

- هام

- دلالة

- سمارت

- سلسلة ذكية

- عقد الذكية

- العقود الذكية

- So

- بعض

- محدد

- المعايير

- تخزين

- تيارات

- السعي

- منظم

- هذه

- ملخص

- الاستدامة

- تقني

- تكنولوجيا

- من

- أن

- •

- المستقبل

- القانون

- العالم

- من مشاركة

- منهم

- تشبه

- هم

- اعتقد

- عبر

- إلى

- رمز

- أصحاب رمزية

- الرموز

- أداة

- أدوات

- تجارة

- تداول

- التجار

- المعاملات

- الشفافية

- صحيح

- عادة

- غير مصرح

- مع

- التي تقوم عليها

- فتح

- ترقيات

- قابليتها للاستخدام

- الأستعمال

- تستخدم

- مستعمل

- مستخدم

- سهل الاستعمال

- المستخدمين

- سهل حياتك

- القيمة

- قيمنا

- مختلف

- التحقق

- التحقق

- طلاقة الحركة

- المزيد

- حيوي

- تصويت

- تصويت

- محفظة

- طريق..

- we

- متى

- التي

- في حين

- من الذى

- لماذا

- واسع

- مدى واسع

- على نحو واسع

- سوف

- مع

- في غضون

- العالم

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت