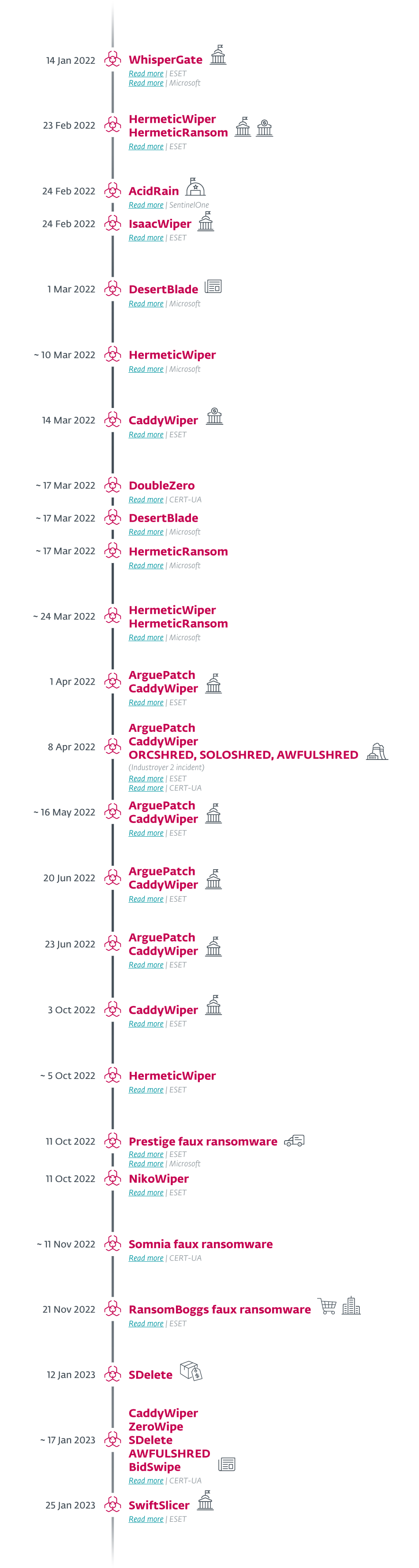

جمعت ESET Research جدولًا زمنيًا للهجمات الإلكترونية التي استخدمت برامج ضارة للممسحات وحدثت منذ الغزو الروسي لأوكرانيا في عام 2022

تقدم هذه المدونة نظرة عامة مجمعة على هجمات المساحات التخريبية التي لاحظناها في أوكرانيا منذ بداية عام 2022 ، قبل وقت قصير من بدء الغزو العسكري الروسي. تمكنا من أن ننسب غالبية هذه الهجمات إلى الديدان الرمليةبدرجات متفاوتة من الثقة. يتضمن التجميع الهجمات التي شاهدتها ESET ، بالإضافة إلى بعض الهجمات التي أبلغت عنها مصادر أخرى حسنة السمعة مثل CERT-UA و Microsoft و SentinelOne.

ملاحظة: يتم استخدام التواريخ التقريبية (~) عندما يكون التاريخ الدقيق للنشر غير مؤكد أو غير معروف. في بعض الحالات ، يتم استخدام تاريخ الاكتشاف أو (في حالة الاكتشافات غير التابعة لـ ESET) تاريخ نشر الهجوم.

قبل الغزو

من بين موجات عديدة من هجمات DDoS التي كانت تستهدف المؤسسات الأوكرانية في ذلك الوقت ، فإن ويسبرجيت تم ضرب البرامج الضارة في 14 كانون الثاني (يناير)th، 2022. تنكر الممسحة كبرنامج فدية ، مرددة صدى NotPetya من يونيو 2017 - وهو تكتيك يمكن رؤيته أيضًا في الهجمات اللاحقة.

على 23 فبرايرrd، 2022 ، حملة مدمرة باستخدام ممسحة محكم استهدفت مئات الأنظمة في خمس منظمات أوكرانية على الأقل. تم رصد ممسحة البيانات هذه لأول مرة قبل الساعة 17:00 بالتوقيت المحلي (15:00 بالتوقيت العالمي): سبق الهجوم الإلكتروني ، بساعات قليلة فقط ، غزو قوات الاتحاد الروسي لأوكرانيا. إلى جانب HermeticWiper ، تم أيضًا نشر الفيروس المتنقل HermeticWizard و HermeticRansom faux ransomware في الحملة.

الغزو وموجة الربيع

على 24 فبرايرthفي عام 2022 ، مع ذوبان الجليد في أوكرانيا ، بدأ هجوم مدمر ثان على شبكة حكومية أوكرانية ، باستخدام ممسحة أطلقنا عليها اسم IsaacWiper.

أيضا في يوم الغزو ، أمطار حمضية استهدفت حملة المساحات أجهزة مودم Viasat KA-SAT ، مع انتشارها خارج أوكرانيا أيضًا.

ممسحة أخرى ، كشفت عنها Microsoft في البداية ، هي شفرة الصحراء، ورد أنه تم نشره في 1 مارسst، 2022 ومرة أخرى في حوالي 17 مارسth، 2022. يشير التقرير نفسه أيضًا إلى الهجمات باستخدام مساحات من حملة Hermetic ، وهي HermeticWiper (تسميها Microsoft FoxBlade) في حوالي 10 مارس 2022 ، HermeticRansom (تسميها Microsoft SonicVote) حوالي 17 مارسth، 2022 ، وهجوم حوالي 24 مارسth، 2022 باستخدام كل من HermeticWiper و Hermetic Ransom.

أبلغ CERT-UA عن اكتشافه لـ صفر مزدوج ممسحة في 17 مارسth، 2022.

في مارس شنومكسth، 2022 ، اكتشف باحثو ESET هجومًا باستخدام CaddyWiper، والتي استهدفت بنكًا أوكرانيًا.

على 1 أبريلst، 2022 ، اكتشفنا CaddyWiper مرة أخرى ، هذه المرة يتم تحميله بواسطة ملف ArguePatch مُحمل ، وهو عادةً ثنائي مُعدّل وشرعي يُستخدم لتحميل كود القشرة من ملف خارجي. اكتشفنا سيناريو مشابهًا في 16 مايو 2022 ، حيث اتخذت ArguePatch شكل تعديل ثنائي ESET.

اكتشفنا أيضًا ترادف ArguePatch-CaddyWiper في 8 أبريلth، 2022 ، ربما في أكثر هجمات الدودة الرملية طموحًا منذ بداية الغزو: محاولتهم الفاشلة لتعطيل تدفق الكهرباء باستخدام Industroyer2. بالإضافة إلى ArguePatch و CaddyWiper ، في هذا الحادث ، اكتشفنا أيضًا مساحات لمنصات غير Windows: ORCSHRED و SOLOSHRED و AWFULSHRED. لمزيد من التفاصيل ، انظر إخطار بواسطة CERT-UA، ولنا مدونة WeLiveSecurity.

صيف أكثر هدوءًا

شهدت أشهر الصيف عددًا أقل من الاكتشافات لحملات المساحات الجديدة في أوكرانيا مقارنة بالأشهر السابقة ، ومع ذلك فقد حدثت عدة هجمات ملحوظة.

لقد عملنا مع CERT-UA في حالات نشر ArguePatch (و CaddyWiper) ضد المؤسسات الأوكرانية. وقع الحادث الأول في الأسبوع الذي يبدأ في 20 يونيوth، 2022 ، وآخر في 23 يونيوrd، 2022.

موجة الخريف

مع انخفاض درجات الحرارة استعدادًا لفصل الشتاء الشمالي ، في 3 أكتوبرrd، 2022 اكتشفنا إصدارًا جديدًا من CaddyWiper تم نشره في أوكرانيا. على عكس المتغيرات المستخدمة سابقًا ، تم تجميع CaddyWiper هذه المرة على أنه ثنائي x64 Windows.

على 5 أكتوبرth، 2022 ، حددنا إصدارًا جديدًا من HermeticWiper تم تحميله على VirusTotal. كانت وظيفة عينة HermeticWiper هذه هي نفسها كما في الحالات السابقة ، مع بعض التغييرات الطفيفة.

على 11 أكتوبرthفي عام 2022 ، اكتشفنا استخدام Prestige ransomware ضد شركات الخدمات اللوجستية في أوكرانيا وبولندا. كانت هذه الحملة أيضا ذكرت من قبل مايكروسوفت.

في نفس اليوم ، حددنا أيضًا ممسحة غير معروفة سابقًا ، والتي أطلقنا عليها اسم NikoWiper. تم استخدام هذه الماسحة ضد شركة في قطاع الطاقة في أوكرانيا. يعتمد NikoWiper على ملف من SDelete أداة سطر أوامر Microsoft لحذف الملفات بأمان.

نوفمبر 11th، 2022، نشرت CERT-UA مدونة حول هجوم باستخدام برنامج Somia faux ransomware.

نوفمبر 21st، 2022 ، اكتشفنا في أوكرانيا برامج فدية جديدة مكتوبة في .NET أطلقنا عليها اسمًا رانسومبوغز. يحتوي برنامج الفدية على مراجع متعددة لفيلم Monsters، Inc. وقد لاحظنا أن مشغلي البرامج الضارة استخدموا نصوص POWERGAP النصية لنشر برنامج ترميز الملف هذا.

٢٨

في عام 2023 ، استمرت الهجمات التخريبية ضد المؤسسات الأوكرانية.

على 1 ينايرst، 2023 ، اكتشفنا إعدام من SDelete فائدة في موزع برامج أوكراني.

ووقع هجوم آخر باستخدام مساحات متعددة ، هذه المرة ضد وكالة أنباء أوكرانية ، في 17 ينايرth، 2023، وفقًا لـ CERT-UA. تم اكتشاف المساحات التالية في هذا الهجوم: CaddyWiper و ZeroWipe و SDelete و AwfulShred و BidSwipe. BidSwipe جدير بالملاحظة ، لأنه ممسحة FreeBSD OS.

على 25 ينايرth، 2023 ، اكتشفنا ممسحة جديدة ، مكتوبة في Go والتي قمنا بتسميتها SwiftSlicer، يجري نشرها ضد كيانات الحكومة المحلية الأوكرانية.

في جميع الحالات المذكورة أعلاه تقريبًا ، استخدمت Sandworm سياسة مجموعة Active Directory (T1484.001) لنشر الماسحات وبرامج الفدية الخاصة به ، وتحديدًا باستخدام البرنامج النصي POWERGAP.

وفي الختام

إن استخدام المساحات التخريبية - وحتى المساحات التي تتنكر في هيئة برامج الفدية - من قبل مجموعات APT الروسية ، وخاصة Sandworm ، ضد المنظمات الأوكرانية ليس بالأمر الجديد. منذ حوالي عام 2014 ، استخدمت BlackEnergy مكونات إضافية معطلة ؛ كانت ممسحة KillDisk قاسمًا مشتركًا في هجمات الديدان الرملية في الماضي ؛ وشنت المجموعة الفرعية Telebots العديد من هجمات المساحات ، وأشهرها NotPetya.

ومع ذلك ، كان تكثيف حملات المساحات منذ الغزو العسكري في فبراير 2022 غير مسبوق. على الجانب الإيجابي ، تم الكشف عن العديد من الهجمات وإحباطها. ومع ذلك ، فإننا نواصل مراقبة الوضع بيقظة ، حيث نتوقع استمرار الهجمات.

تقدم ESET Research أيضًا تقارير استخباراتية خاصة لـ APT وموجزات بيانات. لأية استفسارات حول هذه الخدمة ، قم بزيارة استخبارات التهديدات من إسيت صفحة

شركات النفط العالمية

ملفات

| SHA-1 | اسم الملف | اسم اكتشاف ESET | الوصف |

|---|---|---|---|

| 189166D382C73C242BA45889D57980548D4BA37E | Stage1.exe | Win32 / KillMBR.NGI | WhisperGate المرحلة 1 MBR الكتابة. |

| A67205DC84EC29EB71BB259B19C1A1783865C0FC | N / A | Win32 / KillFiles.NKU | WhisperGate المرحلة 2 الحمولة النهائية. |

| 912342F1C840A42F6B74132F8A7C4FFE7D40FB77 | com.exe | Win32 / KillDisk.NCV | ممسحة محكم. |

| 61B25D11392172E587D8DA3045812A66C3385451 | conhosts.exe | Win32 / KillDisk.NCV | ممسحة محكم. |

| F32D791EC9E6385A91B45942C230F52AFF1626DF | cc2.exe | WinGo / Filecoder.BK | المحكم فدية. |

| 86906B140B019FDEDAABA73948D0C8F96A6B1B42 | ukrop | لينكس / AcidRain.A | أمطار حمضية. |

| AD602039C6F0237D4A997D5640E92CE5E2B3BBA3 | cl64.dll | Win32 / KillMBR.NHP | IsaacWiper. |

| 736A4CFAD1ED83A6A0B75B0474D5E01A3A36F950 | ملف cld.dll | Win32 / KillMBR.NHQ | IsaacWiper. |

| E9B96E9B86FAD28D950CA428879168E0894D854F | clean.exe | Win32 / KillMBR.NHP | IsaacWiper. |

| 5C01947A49280CE98FB39D0B72311B47C47BC5CC | clean.exe | Win32 / KillMBR.NHP | IsaacWiper. |

| 59F5B9AECE751E58BE16E7F7A7A6D8C044F583BE | cl.exe | Win32 / KillMBR.NHQ | IsaacWiper. |

| 172FBE91867C1D6B7F3E2899CEA69113BB1F21A0 | notes.exe | WinGo / KillFiles.A | ممسحة DesertBlade. |

| 46671348C1A61B3A8BFBA025E64E5549B7FDFA98 | N / A | Win32 / KillDisk.NCV | ممسحة محكم. |

| DB0DA0D92D90657EA91C02336E0605E96DB92C05 | clrs.exe | Win32 / KillDisk.NCV | ممسحة محكم. |

| 98B3FB74B3E8B3F9B05A82473551C5A77B576D54 | caddy.exe | Win32 / KillDisk.NCX | CaddyWiper. |

| 320116162D78AFB8E00FD972591479A899D3DFEE | cpcrs.exe | MSIL / KillFiles.CK | ممسحة DoubleZero. |

| 43B3D5FFAE55116C68C504339C5D953CA25C0E3F | csrss.exe | MSIL / KillFiles.CK | ممسحة DoubleZero. |

| 48F54A1D93C912ADF36C79BB56018DEFF190A35C | ملف ukcphone.exe | Win32 / وكيل | ArguePatch محمل كود القشرة. |

| 6FA04992C0624C7AA3CA80DA6A30E6DE91226A16 | peremoga.exe | Win32 / وكيل | ArguePatch محمل كود القشرة. |

| 9CE1491CE69809F92AE1FE8D4C0783BD1D11FBE7 | pa1.pay | Win32 / KillDisk.NDA | كود قشرة CaddyWiper المشفر. |

| 3CDBC19BC4F12D8D00B81380F7A2504D08074C15 | wobf.sh | Linux / KillFiles.C | ممسحة AwfulShred Linux. |

| 8FC7646FA14667D07E3110FE754F61A78CFDE6BC | wsol.sh | لينكس / كيلفايلز ب | SoloShred Solaris يمسح. |

| 796362BD0304E305AD120576B6A8FB6721108752 | eset_ssl_filtered_cert_importer.exe | Win32 / Agent.AEGY | ArguePatch محمل كود القشرة. |

| 8F3830CB2B93C21818FDBFCF526A027601277F9B | spn.exe | Win32 / Agent.AEKA | ArguePatch محمل كود القشرة. |

| 3D5C2E1B792F690FBCF05441DF179A3A48888618 | mslrss.exe | Win32 / Agent.AEKA | ArguePatch محمل كود القشرة. |

| EB437FF79E639742EE36E89F30C6A21072B86CBC | ملف caclcly.exe | Win64 / وكيل | CaddyWiper إلى x64. |

| 57E3D0108636F6EE56C801F128306AD43AF60EE6 | cmrss.exe | Win32 / KillDisk.NCV | ممسحة محكم. |

| 986BA7A5714AD5B0DE0D040D1C066389BCB81A67 | open.exe | Win32 / Filecoder.Prestige.A | هيبة الملف. |

| C7186DEF5E9C3E1B01BF506F538F5D6185377A9C | sysate32.exe | Win32 / Filecoder.Prestige.A | هيبة الملف. |

| 59621F5EFC311FDFE66683266CE9CB17F8227B23 | mstc_niko.exe | Win32 / DelAll.NAH | نيكويبر. |

| 84E6A010B372D845C723A8B8D7DDD8D79675DCE5 | سوليفان.1.v2.0.exe | MSIL / Filecoder.RansomBoggs.A | برنامج ترميز الملفات RansomBoggs. |

| F4D1C047923B9D10031BB709AABF1A250AB0AAA2 | سوليفان.1.v4.5.exe | MSIL / Filecoder.RansomBoggs.A | برنامج ترميز الملفات RansomBoggs. |

| 9A3D63C6E127243B3036BC0E242789EC1D2AB171 | سوليفان.2.v2.exe | MSIL / Filecoder.RansomBoggs.A | برنامج ترميز الملفات RansomBoggs. |

| BB187EB125070176BD7EC6C57CFF166708DD60E1 | سوليفان.2.v4.exe | MSIL / Filecoder.RansomBoggs.A | برنامج ترميز الملفات RansomBoggs. |

| 3D593A39FA20FED851B9BEFB4FF2D391B43BDF08 | سوليفان.v2.5.exe | MSIL / Filecoder.RansomBoggs.A | برنامج ترميز الملفات RansomBoggs. |

| 021308C361C8DE7C38EF135BC3B53439EB4DA0B4 | سوليفان.v4.5.exe | MSIL / Filecoder.RansomBoggs.A | برنامج ترميز الملفات RansomBoggs. |

| 7346E2E29FADDD63AE5C610C07ACAB46B2B1B176 | help.exe | WinGo / KillFiles.C | ممسحة SwiftSlicer. |

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://www.welivesecurity.com/2023/02/24/year-wiper-attacks-ukraine/

- 1

- 2014

- 2017

- 2021

- 2022

- 2023

- 9

- a

- ماهرون

- من نحن

- نشط

- نشاط

- إضافة

- ضد

- وكالة

- الكل

- جنبا إلى جنب

- طموح

- و

- آخر

- ابريل

- APT

- حول

- مهاجمة

- الهجمات

- مصرف

- على أساس

- قبل

- البداية

- يجري

- دعوات

- الحملات

- الحملات

- حقيبة

- الحالات

- التغييرات

- سم

- COM

- مشترك

- الشركات

- حول الشركة

- مقارنة

- الثقة

- التواصل

- استمر

- هجوم الانترنت

- هجمات الكترونية

- البيانات

- التاريخ

- تمور

- يوم

- نشر

- نشر

- نشر

- نشر

- تفاصيل

- الكشف عن

- كشف

- فعل

- اكتشف

- اكتشاف

- تعطيل

- التخريبية

- إلى أسفل

- إسقاط

- كهرباء

- طاقة

- الكيانات

- أبحاث إسيت

- خاصة

- أوروبا

- حتى

- توقع

- خارجي

- فبراير

- اتحاد

- قليل

- قم بتقديم

- ملفات

- نهائي

- الاسم الأول

- تدفق

- متابعيك

- القوات

- النموذج المرفق

- فري

- تبدأ من

- وظيفة

- Go

- حكومة

- حكومي

- تجمع

- مجموعات

- ساعات العمل

- لكن

- HTTPS

- مئات

- محدد

- الآثار

- in

- Inc.

- حادث

- يشمل

- في البداية

- المؤسسات

- رؤيتنا

- غزو

- IT

- يناير

- أطلقت

- خط

- لينكس

- تحميل

- محمل

- محلي

- حكومة محلية

- الخدمات اللوجستية

- أغلبية

- البرمجيات الخبيثة

- كثير

- مارس

- يذكر

- مایکروسافت

- عسكر

- قاصر

- تم التعديل

- مراقبة

- المقبلة.

- أكثر

- فيلم

- متعدد

- عين

- أي

- صاف

- شبكة

- جديد

- أخبار

- جدير بالذكر

- جدير بالملاحظة

- نوفمبر

- كثير

- حدث

- شهر اكتوبر

- عروض

- مشغلي

- المنظمات

- OS

- أخرى

- في الخارج

- نظرة عامة

- الماضي

- ربما

- المكان

- منصات التداول

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- من فضلك

- الإضافات

- بولندا

- سياسة

- إيجابي

- الهدايا

- برستيج

- سابق

- سابقا

- خاص

- منشور

- نشرت

- الفدية

- المراجع

- تقرير

- وذكرت

- التقارير

- حسن السمعة

- بحث

- الباحثين

- rt

- الروسية

- الاتحاد الروسي

- نفسه

- سيناريو

- مخطوطات

- الثاني

- القطاع

- آمن

- الخدمة

- عدة

- قريبا

- مماثل

- منذ

- حالة

- تطبيقات الكمبيوتر

- سولاريس

- بعض

- مصادر

- على وجه التحديد

- الربيع

- المسرح

- بدأت

- ابتداء

- الضربات

- الصيف

- أنظمة

- ترادفيا

- المستهدفة

- استهداف

- •

- من مشاركة

- التهديد

- الوقت

- الجدول الزمني

- إلى

- سويا

- عادة

- أوكرانيا

- الأوكرانية

- غير مؤكد

- غير مسبوق

- تم التحميل

- us

- تستخدم

- بالتوقيت العالمي

- سهل حياتك

- الإصدار

- أمواج

- أسبوع

- التي

- واسع

- نوافذ

- الشتاء

- عمل

- دودة

- سوف

- مكتوب

- عام

- زفيرنت