الحيل

إليك كيفية استهداف مجرمي الإنترنت للعملات المشفرة وكيف يمكنك الحفاظ على عملات البيتكوين الخاصة بك أو العملات المشفرة الأخرى آمنة

أبريل 15 2024

•

,

6 دقيقة. اقرأ

البيتكوين في حالة تمزق. تجاوزت أكبر عملة رقمية في العالم من حيث القيمة السوقية قيمتها القياسية السابقة البالغة حوالي 69,000 دولار في أوائل مارس. إنها تثلج تقدر قيمتها 1.3 تريليون دولار. ومع ذلك، فإن القيمة المتقلبة للعملات المشفرة لا تتوافق بالضرورة مع مستوى نشاط الجرائم الإلكترونية الذي يمكننا ملاحظته. في الحقيقة، لقد ازدهرت تهديدات العملات المشفرة لسنوات.

في الوقت الحالي، يستعد عالم العملات المشفرة لتخفيض عملة البيتكوين إلى النصف في وقت لاحق من هذا الشهر. لا تجتذب هذه الأحداث اهتمامًا إعلاميًا كبيرًا واهتمامًا عامًا بالعملات المشفرة فحسب، بل تجتذب أيضًا الجهات الفاعلة الخبيثة التي تسعى إلى استغلال الضجيج المحيط بها لإطلاق عمليات التصيد الاحتيالي أو مخططات الاستثمار الاحتيالية التي تستهدف الأفراد المطمئنين.

دعونا نلقي نظرة على ما تحتاج إلى معرفته والقيام به للحفاظ على عملتك الرقمية آمنة.

تأخذ مخاطر العملة المشفرة أشكالًا مختلفة

يمكن أن يكون امتلاك العملات المشفرة أمرًا جذابًا للكثيرين، بسبب عدم الكشف عن هويته (الزائفة)، وانخفاض تكاليف المعاملات، وكخيار استثماري بديل. لكن مساحة العملات المشفرة هي أيضًا شيء من الغرب المتوحش غير المنظم. الجهات الفاعلة في مجال التهديد مستعدة ومستعدة لاستغلال أي مستخدمين يفتقرون إلى الخبرة الرقمية بلا رحمة - عبر عمليات الاحتيال والبرامج الضارة المتطورة. في بعض الحالات، قد يتجاوزونك تمامًا ويلاحقون بورصات العملات المشفرة والجهات الخارجية الأخرى.

يمكننا تقسيم التهديدات الرئيسية إلى ثلاثة أنواع: البرامج الضارة وعمليات الاحتيال وانتهاكات الجهات الخارجية.

1. البرامج الضارة والتطبيقات الضارة

ارتفعت عمليات اكتشاف البرامج الضارة المصممة خصيصًا لسرقة العملات المشفرة من محافظ المستخدمين (سرقة العملات المشفرة) بنسبة 68% من النصف الأول إلى النصف الثاني من عام 1، وفقًا لتقرير جديد. أحدث تقرير عن تهديدات ESET. أحد أشهر هذه البرامج هو Lumma Stealer، المعروف أيضًا باسم LummaC2 Stealer، والذي يستهدف المحافظ الرقمية وبيانات اعتماد المستخدم وحتى ملحقات متصفح المصادقة الثنائية (2FA). كما أنه يقوم بإخراج المعلومات من الأجهزة المخترقة. تضاعفت عمليات اكتشاف أداة سرقة العملات المشفرة هذه - والتي يتم تقديمها كخدمة لمجرمي الإنترنت - ثلاث مرات بين النصف الأول والنصف الثاني من عام 1.

تشمل تهديدات البرامج الضارة الأخرى لسرقة العملات المشفرة ما يلي:

- استنزاف العملات المشفرة: نوع من البرامج الضارة مصمم لتحديد قيمة الأصول في محفظتك (محفظاتك)، واستخدام العقود الذكية الضارة لسحب الأموال بسرعة، ثم استخدام الخلاطات أو عمليات النقل المتعددة لإخفاء مساراتها. متغير واحد، MS Drainer، سرق 59 مليون دولار على مدى تسعة أشهر

- تتمتع أدوات سرقة المعلومات الشائعة مثل RedLine Stealer وAgent Tesla وRacoon Stealer بقدرات سرقة العملات المشفرة

- أحصنة طروادة ClipBanker – نوع آخر من سرقة المعلومات العامة – تقوم أيضًا بتصفية عناوين حساب محفظة العملة المشفرة

- غالبًا ما يتم العثور على البرامج الضارة التي تعمل على سرقة العملات المشفرة مخفية في التطبيقات المزيفة. في الآونة الأخيرة، على سبيل المثال، وجد الباحثون في شركة ESET العشرات من متغيرات البرامج الضارة ClipBanker الموجودة في تطبيقات WhatsApp وTelegram المصابة بفيروس طروادة والمصممة لسرقة عناوين محفظة العملات المشفرة التي يرسلها المستخدمون في رسائل الدردشة الخاصة بهم

- البرمجيات الخبيثة الروبوتية مثل Amadey، دانا بوت ويمكن أن يحتوي LaplasBanker أيضًا على وظيفة لسرقة معلومات محفظة العملات المشفرة

2. عمليات الاحتيال والهندسة الاجتماعية

في بعض الأحيان، يستغني الأشرار عن البرامج الضارة تمامًا، و/أو يجمعونها مع هجمات مصممة بعناية للاستفادة من سذاجتنا. احترس من الشائع التالي عمليات الاحتيال التي تستهدف العملات المشفرة:

- تقنيات التصيد كثيرا ما تستخدم ل جذب الضحايا للنقر على الروابط الضارة مصممة لسرقة معلومات/أموال محفظة التشفير. في حالة استنزاف العملات المشفرة، غالبًا ما تكون جهة الاتصال الأولى عبارة عن إعلانات على حسابات وسائل التواصل الاجتماعي المخادعة والمزيفة لتبدو وكأنها حسابات شرعية رفيعة المستوى. يتم بعد ذلك توجيه المستخدمين إلى موقع ويب للتصيد الاحتيالي يبدو وكأنه منصة توزيع رمزية أصلية، ثم يُطلب منهم بعد ذلك ربط محافظهم بالموقع. سيتم بعد ذلك تقديم معاملة (ضارة) للضحية للتوقيع عليها، والتي ستستنزف أموال محفظته تلقائيًا. الضحايا خسر 47 مليون دولار في فبراير من هذا النوع من الاحتيال.

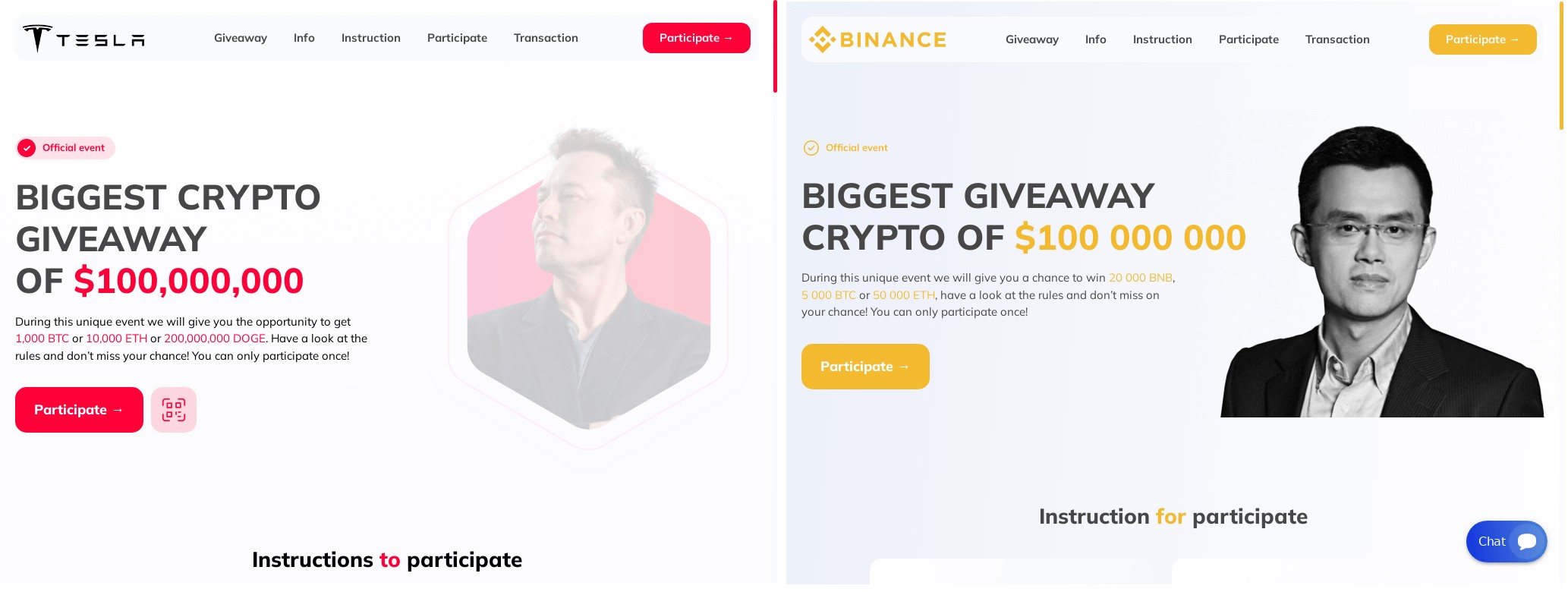

- تقليد المشاهير هي خدعة شائعة للمحتالين. سيقومون بإنشاء حساب محاكاة ساخرة على وسائل التواصل الاجتماعي و انتحال شخصيات شعبية مثل إيلون ماسك لإطلاق هبات تشفير زائفة أو الإعلان عن فرص استثمارية مزيفة. ستحتوي هذه الحسابات على روابط ضارة و/أو تطلب إيداعات تشفير مباشرة من الضحايا.

- الاحتيال الرومانسي جعلت المحتالين أكثر من 652 مليون دولار في العام الماضي، وفقا ل مكتب التحقيقات الفدرالي. المحتالون بناء علاقة مع ضحاياهم على مواقع المواعدة ثم يخترعون قصة، ويطلبون منهم الأموال - ربما عبر عملات مشفرة يصعب تتبعها.

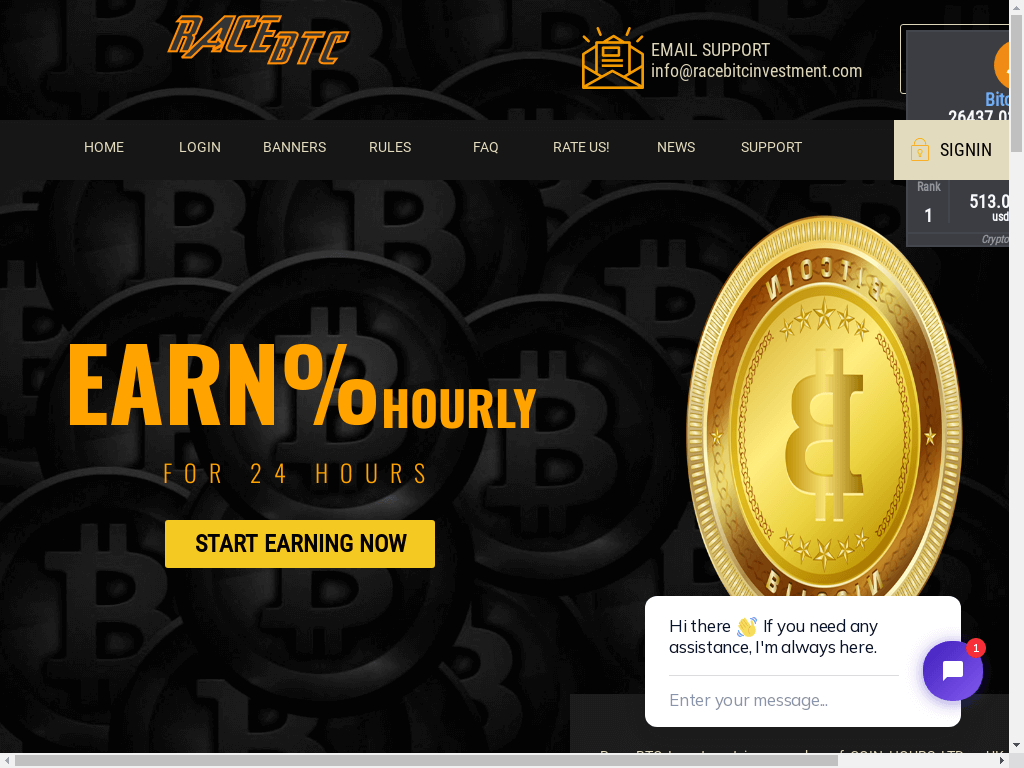

- الحيل الاستثمار هي أكثر أنواع الجرائم الإلكترونية ربحًا على الإطلاق، مما يجعل الأشرار أكثر من 4.5 مليار دولار في عام 2023، وفقًا لمكتب التحقيقات الفيدرالي. رسائل البريد الإلكتروني غير المرغوب فيها أو إعلانات وسائل التواصل الاجتماعي تجذب الضحايا بوعدهم عوائد كبيرة على استثماراتهم في العملات المشفرة. سيتم ربطهم عادةً بتطبيق أو موقع استثماري ذي مظهر شرعي. ومع ذلك، كل هذا مزيف، ولن يتم استثمار أموالك أبدًا.

- ذبح الخنازير هو مزيج من الرومانسية والاحتيال الاستثماري. يتم إغراء الضحايا بإحساس زائف بالأمان من قبل المحتالين الذين يلتقون بهم على مواقع المواعدة، والذين يحاولون بعد ذلك إقناعهم بالاستثمار في مخططات تشفير وهمية. وقد يتظاهر البعض أيضًا بأن المستخدم يجني الأموال من "استثماراته" - حتى يحاول سحب الأموال. ال ضبطت وزارة العدل الأمريكية أكثر من 112 مليون دولار من مشغلي ذبح الخنازير في ضربة واحدة العام الماضي.

- ضخ و تفريغ تعمل المخططات عندما يستثمر المحتالون في رمز مميز/سهم ثم يروجون له بشكل كبير من أجل رفع السعر، قبل البيع بربح وترك المستثمرين الحقيقيين بأصول تكاد لا قيمة لها. المتلاعبين بالسوق من هذا النوع ربما صنعت أكثر من 240 مليون دولار العام الماضي عن طريق تضخيم قيمة رموز Ethereum بشكل مصطنع.

3. اختراقات الطرف الثالث

هل تعتقد أن العملات المشفرة الخاصة بك آمنة في البورصة أو أي منظمة خارجية شرعية أخرى؟ فكر مرة اخرى. تستهدف مجموعات الجرائم الإلكترونية وحتى الدول القومية مثل هذه الكيانات بوتيرة ونجاح متزايدين. قراصنة كوريا الشمالية هم تقدرها الأمم المتحدة لسرقة ما لا يقل عن 3 مليارات دولار من العملات المشفرة منذ عام 2017، بما في ذلك 750 مليون دولار في العام الماضي وحده. ويعني الافتقار إلى الرقابة التنظيمية أنه من الصعب مساءلة بورصات العملات المشفرة في حالة حدوث انتهاك خطير، في حين أن الطبيعة اللامركزية للعملة الرقمية تجعل استرداد الأموال أمرًا صعبًا.

لا يقتصر الأمر على التبادلات التي يمكن استهدافها. تمت سرقة بيانات الاعتماد من شركة إدارة كلمات المرور LastPass في عام 2022 ربما تم استخدامها لسرقة ما يصل إلى 35 مليون دولار من العملاء المهتمين بالأمن.

الدفاع عن التشفير 101

لحسن الحظ، لا تزال قواعد الأمان لأفضل الممارسات مطبقة في عالم العملات المشفرة. ضع في اعتبارك ما يلي للحفاظ على الأصول الافتراضية الخاصة بك تحت القفل والمفتاح.

- قم بتنزيل التطبيقات فقط من متاجر التطبيقات الرسمية و لا تقم أبدًا بتنزيل البرامج المقرصنة

- تأكد من تحميل جهازك ببرنامج مكافحة البرامج الضارة من مزود موثوق به

- استخدم مدير كلمات المرور لكلمات مرور طويلة وفريدة على جميع الحسابات

- استخدم المصادقة الثنائية (2FA) لمحفظتك وجهازك

- كن متشككًا: لا تنقر على الروابط الموجودة في المرفقات غير المرغوب فيها أو في إعلانات/منشورات وسائل التواصل الاجتماعي - حتى لو بدت وكأنها من مصادر مشروعة

- قم بتخزين العملات المشفرة الخاصة بك في "محفظة باردة" (أي محفظة غير متصلة بالإنترنت) مثل Trezor، حيث سيؤدي ذلك إلى عزلها عن التهديدات عبر الإنترنت

- قم دائمًا بالبحث قبل القيام بأي استثمارات في العملات المشفرة

- احرص دائمًا على تحديث الأجهزة والبرامج

- تجنب تسجيل الدخول إلى شبكة Wi-Fi العامة بدون شبكة خاصة افتراضية (VPN)

- لا ترسل أبدًا عملات مشفرة للغرباء - حتى لو "التقيت" بهم عبر الإنترنت

- قبل اختيار البورصة، قم بإجراء بعض الأبحاث للتحقق من بيانات اعتماد الأمان الخاصة بها

- افصل تداول العملات المشفرة الخاص بك عن أجهزتك وحساباتك الشخصية وأجهزة العمل. وهذا يعني استخدام عنوان بريد إلكتروني مخصص لمحفظتك

- لا تتفاخر عبر الإنترنت بحجم محفظة/محفظة العملات المشفرة الخاصة بك

من الواضح أن مجرمي الإنترنت قد لاحظوا الاهتمام الواسع النطاق بالعملات المشفرة والارتفاع المذهل في قيمتها. ففي نهاية المطاف، فإنهم يميلون إلى الانجذاب نحو الفرص التي تنطوي على مكاسب مالية كبيرة. لذلك، من المهم بالنسبة لك أن تظل حذرًا وأن تتخذ احتياطات أخرى للتأكد من بقاء العملات الرقمية الخاصة بك بعيدًا عن براثن مجرمي الإنترنت.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.welivesecurity.com/en/scams/bitcoin-scams-hacks-heists-protect-yourself/

- :يكون

- :ليس

- :أين

- $ UP

- 000

- 1

- 2017

- 2022

- 2023

- 2FA

- 33

- a

- من نحن

- وفقا

- حسابي

- مسؤول

- الحسابات

- نشاط

- الجهات الفاعلة

- العنوان

- عناوين

- بعد

- مرة أخرى

- الوكيل

- يعرف أيضا باسم

- الكل

- وحده

- أيضا

- البديل

- تماما

- an

- و

- آخر

- أي وقت

- التطبيق

- تظهر

- التقديم

- التطبيقات

- أبريل

- هي

- AS

- يسأل

- ممتلكات

- At

- الهجمات

- اهتمام

- جذب

- جذاب

- التحقّق من المُستخدم

- تلقائيا

- تجنب

- سيئة

- BE

- كان

- قبل

- أفضل

- ما بين

- إلى البيتكوين

- بيتكوين النصف

- بيتكوين الغش

- خرق

- مخالفات

- المتصفح

- لكن

- by

- تجنب

- CAN

- قبعة

- الاستفادة

- بعناية

- حقيبة

- الحالات

- الفئة

- chainalysis

- تحدي

- الدردشة

- التحقق

- اختيار

- انقر

- CO

- دمج

- مشترك

- تسوية

- التواصل

- متصل

- نظر

- التواصل

- تحتوي على

- عقود

- التكاليف

- استطاع

- وضعت

- خلق

- أوراق اعتماد

- حاسم

- التشفير

- تبادل تشفير

- تشفير الفضاء

- تشفير التداول

- محفظة تشفير

- العملات الرقمية

- العملات المشفرة

- محفظة العملة المشفرة

- سرقة الكريبتو

- العملة

- العملاء

- جرائم الإنترنت

- مجرمو الإنترنت

- التعارف

- اللامركزية

- مخصصة

- الدفاع

- تم التوصيل

- القسم

- وزارة العدل

- الودائع

- تصميم

- جهاز

- الأجهزة

- صعبة

- رقمي

- العملة الرقمية

- محافظ رقمية

- توجه

- توزيع

- تفرق

- do

- لا

- لا

- بإمكانك تحميله

- عشرات

- استنزاف

- قيادة

- اثنان

- في وقت مبكر

- البريد الإلكتروني

- رسائل البريد الإلكتروني

- الكيانات

- ethereum

- رموز Ethereum

- حتى

- الحدث/الفعالية

- أحداث

- مثال

- أمثلة

- تبادل

- الاستبدال

- استغلال

- اضافات المتصفح

- حقيقة

- زائف

- تطبيقات وهمية

- زائف

- مكتب التحقيقات الفدرالي

- فبراير

- الشكل

- مالي

- شركة

- الاسم الأول

- الاتصال الاول

- متابعيك

- في حالة

- وجدت

- احتيال

- المحتالين

- محتال

- تردد

- كثيرا

- تبدأ من

- وظيفة

- أموال

- الرأس مالية

- لعبة

- العلاجات العامة

- حقيقي

- هبات

- Go

- مجموعات

- قراصنة

- الخارقة

- بمقدار النصف

- يملك

- بشكل كبير

- مخفي

- إخفاء

- رقيقة

- أعلى ربح

- عقد

- كيفية

- كيفية

- لكن

- HTTPS

- الضجيج

- تحديد

- if

- صورة

- in

- تتضمن

- بما فيه

- في ازدياد

- الأفراد

- تضخم

- معلومات

- مصلحة

- Internet

- إلى

- استثمر

- استثمرت

- استثمار

- فرص الاستثمار

- المستثمرين

- المشاركة

- IT

- انها

- نفسها

- الحياة السياسية في فرنسا

- JPG

- م

- الاجتماعية

- احتفظ

- القفل

- نوع

- علم

- الكوريّة

- نقص

- تفتقر

- أكبر

- اسم العائلة

- العام الماضي

- LastPass

- الى وقت لاحق

- إطلاق

- الأقل

- مغادرة

- شرعي

- مستوى

- مثل

- LINK

- وصلات

- قفل

- تسجيل

- طويل

- بحث

- يبدو مثل

- منخفض

- الآلات

- الرئيسية

- جعل

- يصنع

- القيام ب

- خبيث

- البرمجيات الخبيثة

- مدير

- كثير

- مارس

- تجارة

- كابيتال كاب

- ماكس العرض

- مايو..

- يعني

- الوسائط

- تعرف علي

- ربما

- دقيقة

- خلاطات

- مال

- شهر

- أكثر

- الاكثر شهره

- MS

- كثيرا

- متعدد

- دولة

- الطبيعة

- تقريبا

- بالضرورة

- حاجة

- أبدا

- شمال

- قراصنة كوريا الشمالية

- يلاحظ..

- الآن

- رصد

- of

- خصم

- رسمي

- غالبا

- on

- ONE

- online

- فقط

- مشغلي

- الفرص

- خيار

- or

- طلب

- منظمة

- أخرى

- لنا

- خارج

- صريح

- على مدى

- مراقبة

- خاص

- الأحزاب

- مرت

- كلمة المرور

- إدارة كلمة المرور

- كلمات السر

- الشخصية

- PHIL

- التصيد

- حيل الخداع

- موقع التصيد

- ذبح الخنازير

- المنصة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- العب لتربح

- الرائج

- ربما

- ممارسة

- قدم

- سابق

- السعر

- خاص

- الربح

- وعد

- تعزيز

- جمهور

- بسرعة

- راكون حيوان

- استعداد

- مؤخرا

- سجل

- يتعافى

- المنظمين

- الرقابة التنظيمية

- تقرير

- طلب

- بحث

- الباحثين

- عائدات

- ارتفاع

- المخاطرة

- الرومانسية

- القواعد

- s

- خزنة

- ذكاء

- احتيال

- المحتالين

- الحيل

- مخططات

- أمن

- تسعى

- بيع

- إرسال

- إحساس

- أرسلت

- جدي

- الخدمة

- حاد

- إشارة

- هام

- منذ

- الموقع

- المواقع

- المقاس

- مشكك

- سمارت

- العقود الذكية

- العدالة

- وسائل التواصل الاجتماعي

- تطبيقات الكمبيوتر

- بعض

- شيء

- متطور

- مصدر

- الفضاء

- على وجه التحديد

- صاعق

- المحافظة

- إقامة

- إقامة

- سرقة

- لا يزال

- نهب

- مسروق

- فروعنا

- قصتنا

- تحقيق النجاح

- هذه

- بالتأكيد

- ارتفعت

- المحيط

- أخذ

- اتخذت

- الهدف

- المستهدفة

- استهداف

- الأهداف

- تیلیجرام

- تميل

- تسلا

- أن

- •

- العالم

- من مشاركة

- منهم

- then

- وبالتالي

- تشبه

- هم

- اعتقد

- الثالث

- طرف ثالث

- طرف ثالث

- التهديد

- الجهات التهديد

- تقرير التهديد

- التهديدات

- ثلاثة

- إلى

- رمز

- الرموز

- نحو

- المسارات

- تجارة

- صفقة

- مصاريف التحويلات

- التحويلات

- خزانة

- خدعة

- تريليون

- افضل

- محاولة

- نوع

- أنواع

- مع

- فريد من نوعه

- غير المنظم

- غير المرغوب فيها

- المطمئنين

- حتى

- تستخدم

- مستعمل

- مستخدم

- المستخدمين

- استخدام

- عادة

- قيمنا

- متنوع

- مختلف

- بواسطة

- ضحية

- ضحايا

- فيديو

- لعبة فيديو

- افتراضي

- الأصول الافتراضية

- VPN

- محفظة

- محافظ

- شاهد

- we

- الموقع الإلكتروني

- West Side

- ابحث عن

- الواتساب

- متى

- التي

- في حين

- من الذى

- واي فاي

- واسع الانتشار

- عرض

- بري

- الغرب المتوحش

- سوف

- مع

- سحب

- بدون

- للعمل

- العالم

- العالم

- عام

- سنوات

- حتى الآن

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت