ربما تكون على دراية بالكلمة gaslighting، يستخدم للإشارة إلى الأشخاص الذين لديهم عادة بغيضة للكذب ليس فقط للتستر على أخطائهم ، ولكن أيضًا لجعل الأمر يبدو كما لو أن شخصًا آخر هو المخطئ ، حتى لدرجة جعل الشخص الآخر يشك في ذاكرته ، الحشمة والعقل.

ومع ذلك ، قد لا تعرف أن المصطلح يأتي من مسرحية الإثارة النفسية في ثلاثينيات القرن العشرين المسماة ضوء الغاز (تنبيه المفسد) حيث يتظاهر الزوج المتلاعب والقاتل بقضاء أمسياته في البلدة مع أصدقائه ، متخليًا عن زوجته التي طالت معاناتها في المنزل في بؤس.

في الواقع، فهو يتسلل سرًا إلى الشقة في الطابق العلوي، حيث قتل ساكنتها سابقًا لسرقة مجوهراتها.

على الرغم من أنه أفلت من عملية القتل ، إلا أنه خرج خالي الوفاض في ذلك الوقت ، لذلك استمر في العودة إلى مسرح الجريمة للبحث بشكل يائس في شقة المرأة المقتولة عن الأشياء الثمينة.

تكمن الهبة في إجرامه في أنه ، في زياراته الليلية ، لا يُصدر ضوضاء يمكن سماعها في الطابق السفلي فحسب ، بل يحتاج أيضًا إلى تشغيل أضواء الغاز ليرى ما يفعله.

نظرًا لأن المبنى بأكمله متصل بنفس مصدر الغاز (تدور أحداث المسرحية في لندن في ثمانينيات القرن التاسع عشر، قبل أن تحل الكهرباء المنزلية محل الغاز للإضاءة)، فإن فتح وإشعال موقد غاز في أي غرفة يؤدي إلى انخفاض مؤقت في الضغط في النظام بأكمله، بحيث تلاحظ زوجة القاتل تعتيمًا قصيرًا ولكن منبئًا لأضواءها في كل مرة يكون فيها في الطابق العلوي.

هذا الأثر الجانبي الذي لا مفر منه ، أي أن استخدام الأضواء في جزء من المنزل ينتج عنه اضطراب يمكن اكتشافه في مكان آخر ، يؤدي في النهاية إلى اصطدام الزوج من قبل الشرطة.

في حال كنت تتساءل ، الاستعارة اللفظية على ضوء الغاز بمعناها الحديث يأتي من حقيقة أن المجرم في المسرحية يشرح بصراحة كل من الأضواء الخافتة والضوضاء الغامضة كدليل على جنون زوجته. تتمثل خطته الشريرة في تحويل الشك عن جريمته الأصلية وإعلان جنونها ، من أجل التخلص منها بمجرد أن يجد الثروات التي يبحث عنها. عندما تلاحقه الشرطة ، تقلب الطاولة بالتظاهر بمساعدته على الهروب ، فقط للتأكد من أنه تم القبض عليه في النهاية. كما تشير إلى ذلك ، نظرًا لأنه واجه مثل هذه المشاكل "لإثبات" طوال الوقت أنها مجنونة ، لن يصدق أحد الآن أو حتى يشك في أنها قد خانته إلى حبل المشنقة تمامًا عن قصد ...

عودة Rowhammer

نحن نعلم ما تفكر فيه: ما العلاقة بين مصابيح الغاز وسلوكها المتقلب تحت الحمل ، وتحدي الأمن السيبراني المعروف باسم قصف?

حسنًا، تعد لعبة Rowhammering مشكلة إلكترونية تنتج عن التفاعلات غير المرغوب فيها داخل النظام، تمامًا مثل ضوء الغاز الوامض في المسرحية التي تحمل نفس الاسم.

في الأيام الأولى لأجهزة الكمبيوتر ، تم تخزين البيانات باستخدام مجموعة متنوعة من المخططات لتمثيل سلسلة من الأرقام الثنائية ، أو البتات ، بما في ذلك: نبضات صوتية تمر عبر أنابيب طويلة من الزئبق ؛ الحقول المغناطيسية مخزنة في شبكة من حلقات الفريت الصغيرة المعروفة باسم النوى ، والتي نحصل منها على المصطلح اللغوي الحديث تفريغ الأساسية عند حفظ ذاكرة الوصول العشوائي (RAM) بعد تعطل البرنامج؛ والشحنات الكهروستاتيكية المخزنة على شكل نقاط من الضوء على شاشة راسم الذبذبات.

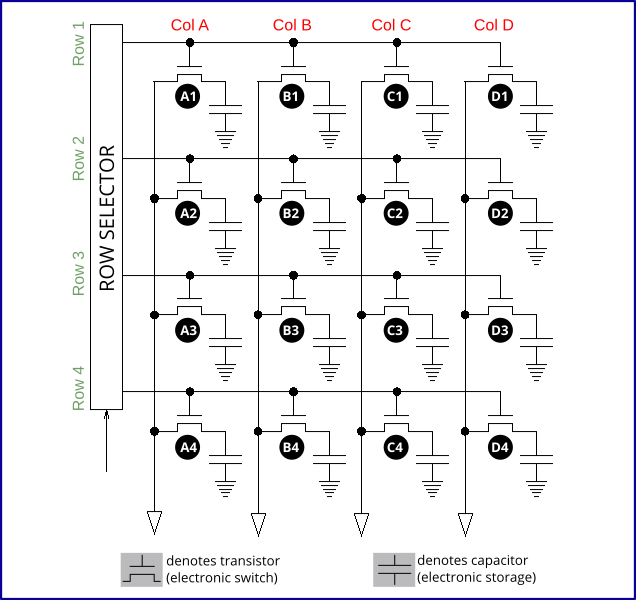

رقائق DRAM الحديثة (ذاكرة الوصول العشوائي الديناميكية) ، بالمقابل ، تعتمد على شبكة متماسكة للغاية من المكثفات النانوية ، يمكن لكل منها تخزين شحنة كهربائية (والتي سنعتبرها ثنائية 1) ، أو لا (لـ 0 بت).

من المثير للدهشة ، ربما ، أن رقائق DRAM تشترك مع تخزين خط تأخير الزئبق في أربعينيات وخمسينيات القرن الماضي أكثر مما تعتقد ، وهي:

- يمكنك فقط قراءة سطر كامل من البيانات في كل مرة. لقراءة البتة 112 في خط تأخير الزئبق 1024 بت يعني قراءة كل الـ 1024 بت (يسافرون على الرغم من الزئبق في تسلسل يزيد قليلاً عن 5000 كم / ساعة ، مما يجعل أوقات الوصول إلى خط التأخير سريعة بشكل مدهش). تستخدم رقائق DRAM نظامًا مشابهًا لتفريغ خط واحد من المكثفات في شبكتها دفعة واحدة ، لتجنب وجود دائرة تحكم فردية لكل مكثف نانوي في المصفوفة.

- قراءة البيانات تمحو الذاكرة. في خطوط التأخير ، لا يمكن السماح للنبضات الصوتية بالارتداد مرة أخرى على طول الأنبوب أو أن الأصداء ستدمر البتات المتداولة حاليًا. لذلك ، تتم قراءة البيانات في أحد طرفيها ثم إعادة كتابتها مرة أخرى ، بعد تعديلها اختياريًا ، في الطرف الآخر من أنبوب خط التأخير. وبالمثل ، فإن قراءة المكثفات في DRAM تفريغ أي من المكثفات التي كانت تخزن حاليًا 1 بت ، وبالتالي يتم التخلص من هذا الخط من البيانات بشكل فعال ، لذلك يجب أن يتبع أي قراءة إعادة كتابة.

- تتلاشى البيانات إذا لم تتم إعادة كتابتها بانتظام. خطوط التأخير أحادية الاتجاه، لأن الصدى غير مسموح به، لذلك تحتاج إلى قراءة البتات وإعادة كتابتها في دورة مستمرة ومنتظمة للحفاظ على البيانات حية، وإلا فإنها تختفي بعد عبور واحد عبر أنبوب الزئبق. تعاني مكثفات DRAM أيضًا من تبديد البيانات بشكل لا مفر منه، لأنها يمكنها عادةً الاحتفاظ بالشحن بشكل موثوق لمدة لا تزيد عن عُشر ثانية قبل أن تتسرب الشحنة. لذلك، تتم قراءة وإعادة كتابة كل سطر من المكثفات في الشريحة تلقائيًا كل 64 مللي ثانية (حوالي 1/15 من الثانية) للحفاظ على البيانات حية إلى أجل غير مسمى.

الكتابة لذاكرة القراءة فقط

إذن ، من أين يأتي ما يسمى بالمطرقة؟

في كل مرة تكتب فيها إلى سطر من المكثفات في شبكة ذاكرة شريحة DRAM ، هناك فرصة ضئيلة جدًا لأن النشاط الكهربائي في هذا الخط قد يؤثر بشكل عرضي على واحد أو أكثر من المكثفات في الخطوط المجاورة له ، بنفس الطريقة. أن تشغيل ضوء الغاز في إحدى الغرف يتسبب في وميض واضح في الغرف الأخرى.

كلما قمت بالكتابة بشكل متكرر على سطر واحد من المكثفات (أو، بطريقة أكثر دهاء، إذا كان بإمكانك معرفة عناوين الذاكرة الصحيحة لاستخدامها، إلى سطرين من المكثفات على جانبي المكثفات المستهدفة للحصول على طاقة انفجار بت أكبر)، من المرجح أنك ستثير نوعًا من قلب البتات شبه العشوائي.

والأخبار السيئة هنا هي أنه نظرًا لأن القراءة من DRAM تجبر الأجهزة على إعادة كتابة البيانات إلى خلايا الذاكرة نفسها على الفور ، فأنت تحتاج فقط الوصول للقراءة إلى مجموعة معينة من خلايا الذاكرة من أجل تحفيز المستوى المنخفض إعادة الكتابة الإلكترونية من تلك الخلايا.

(هناك تشبيه في مشكلة "الإضاءة بالغاز" من المسرحية ، أي أنك لست مضطرًا في الواقع إلى إضاءة مصباح للأضواء القريبة لإعطائك بعيدًا ؛ يكفي فقط فتح صنبور الغاز وإغلاقه مؤقتًا دون إشعال اللهب فعليًا لتحريك تأثير تعتيم الضوء.)

ببساطة، بمجرد القراءة من نفس كتلة ذاكرة DRAM مرارًا وتكرارًا في حلقة ضيقة، فإنك تتسبب تلقائيًا في إعادة كتابتها بنفس المعدل، مما يزيد بشكل كبير من فرصة قيامك عمدًا، وإن لم يكن متوقعًا، بإحداث واحدة أو تقلب المزيد من البتات في خلايا الذاكرة القريبة.

استخدام هذا النوع من الغدر لإثارة أخطاء في الذاكرة عن قصد هو ما يُعرف في المصطلحات بالاسم الوصفي للذات قصف.

Rowhammer كأسلوب هجوم

تم اقتراح العديد من هجمات الأمن السيبراني بناءً على المشاغبين ، على الرغم من صعوبة التنبؤ بالآثار الجانبية.

يصعب تنفيذ بعض هذه الهجمات ، لأنها تتطلب من المهاجم أن يتحكم بدقة في تخطيط الذاكرة ، وإعداد المعالج ، وتكوين نظام التشغيل.

على سبيل المثال ، لم تعد معظم شرائح المعالج (وحدات المعالجة المركزية) وأنظمة التشغيل تسمح للبرامج غير المتميزة بمسح ذاكرة التخزين المؤقت للمعالج ، وهي ذاكرة تخزين مؤقت وسريعة في ذاكرة الوصول العشوائي داخل وحدة المعالجة المركزية نفسها التي تُستخدم للبيانات التي يتم الوصول إليها بشكل متكرر.

كما يمكنك أن تتخيل ، توجد ذاكرة التخزين المؤقت لوحدة المعالجة المركزية في المقام الأول لتحسين الأداء ، ولكنها أيضًا تخدم الغرض المفيد المتمثل في منع حلقة برنامج ضيقة من قراءة مكثفات DRAM نفسها مرارًا وتكرارًا ، من خلال توفير البيانات المطلوبة دون الوصول إلى أي شرائح DRAM في الجميع.

أيضا ، بعض اللوحات الأم تسمح بما يسمى DRAM معدل التحديث ليتم تعزيزها بحيث تكون أسرع من القيمة التقليدية مرة واحدة كل 64 ميللي ثانية التي ذكرناها أعلاه.

يقلل هذا من أداء النظام (تتوقف البرامج لفترة وجيزة إذا حاولت قراءة البيانات خارج الذاكرة الحيوية أثناء تحديثها بواسطة الجهاز) ، ولكنها تقلل من احتمالية التعثر عن طريق "زيادة" الشحنات في جميع المكثفات الموجودة على الشريحة بشكل أكثر انتظامًا من بشكل صارم.

من المرجح أن تكون المكثفات المعاد كتابتها حديثًا عند مستوى الجهد الذي يشير بشكل لا لبس فيه إلى ما إذا كانت مشحونة بالكامل (1 بت) أو فارغة تمامًا (0 بت) ، بدلاً من الانجراف بشكل غير مؤكد في مكان ما بين الاثنين.

وهذا يعني أن المكثفات الفردية أقل عرضة للتأثر بالتداخل الناتج عن الكتابة في خلايا الذاكرة القريبة.

والعديد من شرائح DRAM الحديثة تحتوي على ذكاء إضافي مدمج في أجهزة تحديث الذاكرة هذه الأيام ، بما في ذلك التخفيف المسمى TRR (الهدف تحديث الصف).

يقوم هذا النظام بشكل متعمد وبشكل تلقائي بإعادة كتابة مكثفات التخزين في أي خطوط ذاكرة قريبة من مواقع الذاكرة التي يتم الوصول إليها بشكل متكرر.

وبالتالي ، فإن TRR تخدم نفس الغرض الكهربائي من "زيادة المكثفات" كزيادة معدل التحديث الإجمالي ، ولكن دون فرض تأثير على الأداء على الشريحة بأكملها.

Rowhammering باعتباره supercookie

المثير للاهتمام ، ورقة مؤخرا نشرت من قبل باحثين في جامعة كاليفورنيا ، يبحث ديفيس (UCD) في استخدام طريقة التجديف ليس لغرض اقتحام جهاز كمبيوتر عن طريق تعديل الذاكرة بطريقة قابلة للاستغلال وبالتالي فتح ثغرة أمنية في تنفيذ التعليمات البرمجية ...

... ولكن بدلاً من ذلك لمجرد "أخذ البصمات" للكمبيوتر حتى يتمكنوا من التعرف عليه مرة أخرى لاحقًا.

بطريقة مبسطة إلى حد كبير ، وجدوا أن شرائح DRAM من بائعين مختلفين تميل إلى التمييز بين أنماط مختلفة من سوء السلوك في تقليب البتات عندما تعرضوا لهجمات مطرقة.

كما يمكنك أن تتخيل ، هذا يعني أنه فقط من خلال لعبة التجديف ، قد تتمكن من تمييز تفاصيل الأجهزة المتعلقة بجهاز كمبيوتر الضحية والتي يمكن دمجها مع خصائص أخرى (مثل إصدار نظام التشغيل ، ومستوى التصحيح ، وإصدار المتصفح ، ومجموعة ملفات تعريف الارتباط للمتصفح ، وما إلى ذلك. on) لمساعدتك في تمييزه عن أجهزة الكمبيوتر الأخرى على الإنترنت.

بأربع كلمات: تتبع ومراقبة متستر!

والأمر الأكثر إثارة هو أن الباحثين وجدوا أنه حتى شرائح DRAM المتطابقة خارجيًا من نفس الشركة المصنعة أظهرت عادةً أنماطها المميزة والقابلة للاكتشاف من تقلبات البتات، إلى درجة أنه يمكن التعرف على الرقائق الفردية لاحقًا ببساطة عن طريق طرقها مرة أخرى.

بعبارة أخرى ، الطريقة التي تتصرف بها وحدة ذاكرة DRAM محددة عندما تتصرف بطريقة الروث كنوع من "ملف تعريف الارتباط الفائق" الذي يحدد ، وإن كان بشكل غير كامل ، الكمبيوتر الذي تم توصيله به.

نادراً ما يقوم مستخدمو سطح المكتب بتغيير أو ترقية ذاكرتهم ، والعديد من مستخدمي الكمبيوتر المحمول لا يستطيعون ذلك ، لأن وحدات DRAM تكون ملحومة مباشرة باللوحة الأم وبالتالي لا يمكن تبديلها.

لذلك يحذر الباحثون من أن لعبة التجديف ليست مجرد طريقة مخادعة ولكنها غير موثوقة لاقتحام جهاز كمبيوتر ، ولكنها أيضًا طريقة ممكنة لتتبع وتحديد جهازك ، حتى في حالة عدم وجود بيانات أخرى مثل الأرقام التسلسلية وملفات تعريف الارتباط للمتصفح والبيانات الوصفية لنظام الملفات وما إلى ذلك.

الصيانة الوقائية تجعل الأمور أسوأ

من المثير للدهشة أن الباحثين يزعمون أنهم عندما حاولوا ضمان المثل بالمثل في عملهم عن طريق إزالة واستبدال (إعادة الجلوس) بعناية وحدات الذاكرة في اللوحات الأم بين الاختبارات ...

... أصبح اكتشاف تطابق وحدة الذاكرة في الواقع أسهل.

على ما يبدو ، فإن ترك وحدات الذاكرة القابلة للإزالة بمفردها يجعل من المرجح أن تتغير بصمات أصابعهم المتصاعدة بمرور الوقت.

نحن نعتقد أن ذلك يرجع إلى عوامل مثل زحف الحرارة وتغيرات الرطوبة والتغيرات البيئية الأخرى التي تسبب تغيرات في الموصلية في نقاط التلامس المعدنية الموجودة على شريحة الذاكرة، وبالتالي تغيير الطريقة التي يتدفق بها التيار إلى داخل الشريحة وبالتالي داخلها.

ومن المفارقات ، أن وحدة الذاكرة التي تزداد سوءًا بمرور الوقت في مقاومة الآثار الجانبية للثغرات الجانبية ، من الناحية النظرية على الأقل ، ستصبح أكثر وأكثر عرضة لمآثر تنفيذ التعليمات البرمجية.

وذلك لأن الهجمات المستمرة ستؤدي تدريجياً إلى المزيد والمزيد من التقلبات ، وبالتالي من المحتمل أن تفتح المزيد والمزيد من فرص فساد الذاكرة القابلة للاستغلال.

لكن وحدة الذاكرة نفسها ، بحكم طبيعة الحال، تصبح أكثر مقاومة من أي وقت مضى لهجمات مطرقة التجديف القائمة على تحديد الهوية ، لأن هؤلاء يعتمدون على سوء سلوك الشريحة التي تظل متسقة بمرور الوقت لتحقيق نتائج مع "الدقة" الكافية (إذا كانت هذه هي الكلمة الصحيحة) لتحديد الشريحة بشكل موثوق.

ومن المثير للاهتمام ، ذكر الباحثون أنهم لم يتمكنوا من تشغيل تقنية البصمات الخاصة بهم على الإطلاق على وحدات ذاكرة لبائع معين ، لكنهم رفضوا تسمية الشركة المصنعة لأنهم غير متأكدين من السبب.

من خلال ما يمكننا رؤيته ، فإن المناعة الملحوظة لتلك الرقائق للتعرّف الإلكتروني قد تعود إلى الصدفة ، استنادًا إلى السلوك الذي تم تغييره بسهولة في الكود الذي استخدمه الباحثون للقيام بالمطرقة.

وبالتالي ، قد لا تعود المرونة الواضحة لهذه العلامة التجارية للذاكرة إلى أي تفوق تقني محدد في المنتج المعني ، مما يجعل من غير العدل على أي شخص آخر تسمية الشركة المصنعة.

ماذا ستفعلين.. إذًا؟

يجب أن تكون قلقا؟

ليس هناك الكثير الذي يمكنك القيام به الآن لتجنب هذه المشكلة، نظرًا لأنها مشكلة تسرب شحنة كهربائية أساسية تنبع من الحجم الصغير للغاية وقرب المكثفات في شرائح DRAM الحديثة.

ومع ذلك ، لا نعتقد أنه يجب أن تشعر بالقلق الشديد.

بعد كل شيء ، لاستخراج "ملفات تعريف الارتباط الفائقة" DRAM ، يحتاج الباحثون إلى إقناعك بتشغيل تطبيق مشفر بعناية من اختيارهم.

لا يمكنهم الاعتماد على المتصفحات وجافا سكريبت المستندة إلى المستعرض للحصول على حيل من هذا النوع ، لأسباب ليس أقلها أن الشفرة المستخدمة في هذا البحث ، يطلق عليها اسم قنطورسيحتاج إلى وصول إلى نظام بمستوى أقل مما تسمح به معظم المتصفحات المعاصرة ، إن لم يكن كلها.

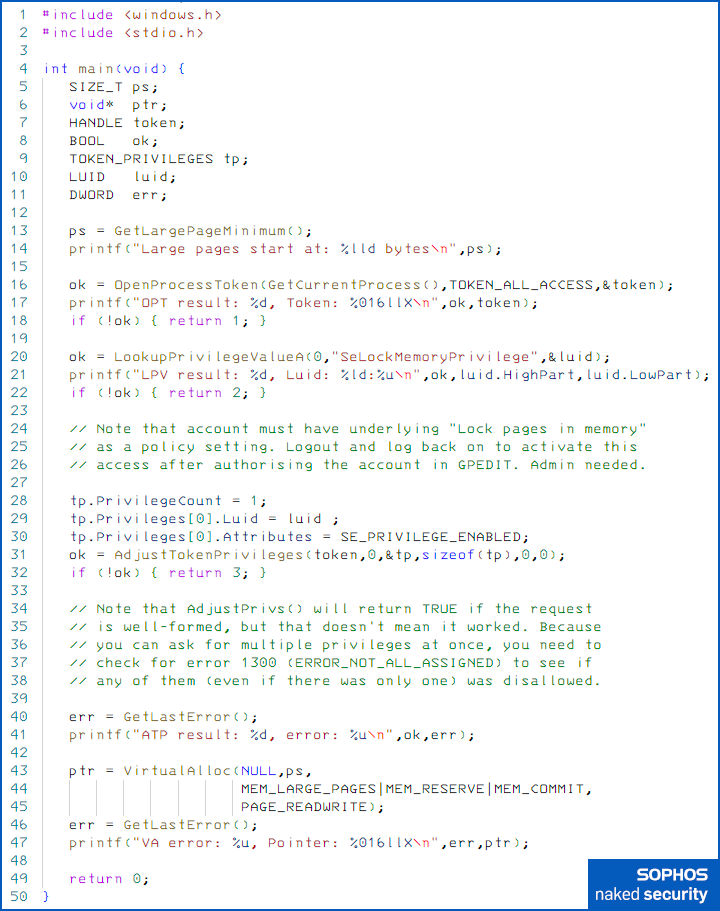

أولاً ، يحتاج كود Cenaturi إلى امتياز مسح ذاكرة التخزين المؤقت لذاكرة وحدة المعالجة المركزية عند الطلب ، بحيث تؤدي كل ذاكرة تمت قراءتها بالفعل إلى وصول كهربائي مباشر إلى شريحة DRAM.

وبدون ذلك، فإن التسارع الذي توفره ذاكرة التخزين المؤقت لن يسمح بإعادة كتابة ما يكفي من ذاكرة الوصول العشوائي الديناميكية (DRAM) الفعلية لإنتاج عدد كبير من الناحية الإحصائية من تقلبات البتات.

ثانيًا ، يعتمد كود Centauri على وجود وصول كافٍ على مستوى النظام لإجبار نظام التشغيل على تخصيص ذاكرة في أجزاء متجاورة 2 ميغابايت (تُعرف في المصطلحات باسم صفحات كبيرة) ، وليس كمجموعة من صفحات ذاكرة 4KB ، كما يفعل كل من Windows و Linux افتراضيًا.

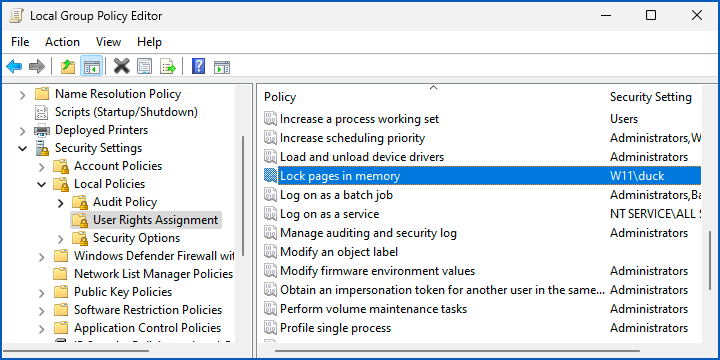

كما هو موضح أدناه، تحتاج إلى إجراء استدعاءات خاصة لوظائف النظام لتنشيط حقوق تخصيص ذاكرة الصفحات الكبيرة لأحد البرامج؛ يحتاج حساب المستخدم الخاص بك إلى سلطة لتفعيل هذا الامتياز في المقام الأول؛ ولا تتمتع أي حسابات لمستخدمي Windows بهذا الامتياز افتراضيًا. بشكل عام، على الأقل في شبكة الشركة، ستحتاج على الأرجح إلى صلاحيات مسؤول النظام مقدمًا لتعيين لنفسك الحق في تنشيط تخصيص صفحة كبيرة الامتياز المطلوب لتشغيل كود Centauri.

لبصمة جهاز الكمبيوتر الخاص بك ، سيحتاج الباحثون إلى خداعك لتشغيل برامج ضارة ، وربما يخدعك أيضًا في تسجيل الدخول باستخدام حقوق المسؤول المحلي على الأقل في المقام الأول.

بالطبع ، إذا كان بإمكانهم فعل ذلك ، فهناك العديد من الطرق الأخرى الأكثر موثوقية وتحديدًا التي يمكنهم من خلالها استكشاف جهازك أو معالجته لاستخراج معرّفات نظام قوية.

وتشمل هذه: إجراء جرد كامل للأجهزة مع معرفات الجهاز ؛ استرجاع الأرقام التسلسلية للقرص الصلب ؛ البحث عن أسماء الملفات والطوابع الزمنية الفريدة ؛ فحص إعدادات تكوين النظام ؛ تنزيل قائمة التطبيقات المثبتة ؛ وأكثر بكثير.

أخيرًا، نظرًا لأن كود Centauri لا يهدف إلى مهاجمة جهاز الكمبيوتر الخاص بك واستغلاله بشكل مباشر (وفي هذه الحالة، قد يكون المخاطرة بحدوث عطل على طول الطريق أمرًا يستحق العناء)، فهناك خطر مقلق يتمثل في أن جمع البيانات اللازمة لبصمات جهاز الكمبيوتر الخاص بك قد يؤدي إلى تعطله بشكل كبير، وبالتالي جذب انتباهك الكامل للأمن السيبراني.

Rowhammering لأغراض تنفيذ التعليمات البرمجية عن بُعد هو نوع الأشياء التي يمكن للمحتالين تجربتها لفترة وجيزة ولطف نسبيًا ، على أساس أنها تعمل ، فهم موجودون ، ولكن إذا لم يحدث ذلك ، فلن يخسروا شيئًا.

لكن Centauri يعتمد بشكل واضح على إثارة ما يكفي من الأخطاء لإنشاء بصمة ذات دلالة إحصائية، والتي بدونها لا يمكن أن تعمل كتقنية تعريف "supercookie".

عندما يتعلق الأمر ببرنامج غير معروف تمت دعوتك لتشغيله "لأنك تعلم أنك تريد ذلك" ، يرجى تذكر: إذا كنت في شك، وترك ذلك!

تمكين تخصيصات الصفحات الكبيرة في WINDOWS

لتجميع هذا البرنامج وتشغيله بنفسك، يمكنك استخدام مجموعة تطوير كاملة مثل Clang for Windows (مجاني، مفتوح المصدر) أو Visual Studio Community (مجاني للاستخدام الشخصي ومفتوح المصدر)، أو فقط قم بتنزيل المنفذ الخاص بنا من روعة فابريس بيلارد مترجم C صغيرة For 64 بت ويندوز. (أقل من 500 كيلوبايت ، بما في ذلك الرؤوس الأساسية والملفات الثنائية الجاهزة للاستخدام وشفرة المصدر الكاملة إذا كنت تريد معرفة كيفية عملها!)

شفرة المصدر التي يمكنك نسخها ولصقها:

#يشمل #يشمل int main (باطل) {SIZE_T ps ؛ باطل * ptr ؛ رمز المقبض BOOL موافق ؛ TOKEN_PRIVILEGES tp؛ سائل LUID DWORD يخطئ ؛ ps = GetLargePageMinimum () ، printf ("الصفحات الكبيرة تبدأ في:٪ lld bytesn" ، ps) ؛ ok = OpenProcessToken (GetCurrentProcess () ، TOKEN_ALL_ACCESS ، & الرمز المميز) ؛ printf ("نتيجة OPT:٪ d ، رمز:٪ 016llXn" ، حسنًا ، رمز مميز) ؛ إذا (! ok) {return 1؛ } ok = LookupPrivilegeValueA (0، "SeLockMemoryPrivilege"، & luid)؛ printf ("نتيجة LPV:٪ d ، Luid:٪ ld:٪ un" ، حسنًا ، luid.HighPart ، luid.LowPart) ؛ إذا (! ok) {return 2؛ } // لاحظ أن الحساب يجب أن يحتوي على "تأمين الصفحات في الذاكرة" الأساسي // كإعداد نهج. قم بتسجيل الخروج ثم تسجيل الدخول مرة أخرى لتنشيط // الوصول هذا بعد تفويض الحساب في GPEDIT. مطلوب مشرف. tp.PrivilegeCount = 1 ، tp.Privileges [0] .Luid = luid؛ tp.Privileges [0] .Attributes = SE_PRIVILEGE_ENABLED ، ok = AdjustTokenPrivileges (الرمز المميز ، 0 ، & tp ، sizeof (tp) ، 0,0،3) ؛ إذا (! ok) {return 1300؛ } // لاحظ أن AdjustPrivs () ستعيد TRUE إذا كان الطلب // منسقًا جيدًا ، لكن هذا لا يعني أنه يعمل. نظرًا لأن // يمكنك طلب امتيازات متعددة في وقت واحد ، فأنت بحاجة إلى // التحقق من الخطأ 016 (ERROR_NOT_ALL_ASSIGNED) لمعرفة ما إذا كان // أيًا منها (حتى لو كان هناك واحدًا فقط) محظورًا. يخطئ = GetLastError () ، printf ("نتيجة ATP:٪ d ، خطأ:٪ un" ، حسنًا ، يخطئ) ؛ ptr = VirtualAlloc (NULL، ps، MEM_LARGE_PAGES | MEM_RESERVE | MEM_COMMIT، PAGE_READWRITE) ، يخطئ = GetLastError () ، printf ("خطأ VA:٪ u ، المؤشر:٪ 0llXn" ، Err ، ptr) ؛ العودة XNUMX ؛ }

قم بالبناء والتشغيل باستخدام الأمر كما هو موضح أدناه.

في محاولتي الأولى ، تلقيت الخطأ 1300 (ERROR_NOT_ALL_ASSIGNED) لأن حسابي لم يكن مفوضًا مسبقًا لطلب قفل الصفحات في الذاكرة امتياز في المقام الأول ، والخطأ 1314 (ERROR_PRIVILEGE_NOT_HELD) بالإضافة إلى NULL (صفر) المؤشر يعود من VirtualAlloc() كتأثير غير مباشر لذلك:

C: UsersduckPAGES> petcc64 -v -stdinc -stdlib p1.c -ladvapi32 Tiny C Compiler - حقوق النشر (C) 2001-2023 Fabrice Bellard تم تجريده من قبل Paul Ducklin لاستخدامه كأداة تعليمية الإصدار petcc64-0.9.27 [0006] - يولد PEs 64 بت فقط -> p1.c ------------------------------- قسم حجم الملف الافتراضي 1000. نص 200 318c .data 2000 a600 35 .pdata ------------------------------- <- p3000.exe (00 بايت ) C: UsersduckPAGES> p18 تبدأ الصفحات الكبيرة في: 1 بايت نتيجة OPT: 3072 ، الرمز المميز: 1C2097152 نتيجة LPV: 1 ، Luid: 00000000000000: 4 نتيجة ATP: 1 ، الخطأ: 0 VA error: 4 ، المؤشر: 1

لتفويض نفسي لطلب الامتياز ذي الصلة (يخصص Windows دائمًا الصفحات الكبيرة المحجوزة في ذاكرة الوصول العشوائي الفعلية ، لذلك لا يمكنك الحصول عليها بدون هذا الامتياز الخاص قفل الصفحات في الذاكرة تم تشغيل الإعداد)، لقد استخدمت GPEDIT.MSC فائدة لتعيين نفسي الحق محليا.

انتقل إلى البرنامج المساعد في التأليف نهج الكمبيوتر المحلي > تكوين الكمبيوتر > إعدادات ويندوز > إعدادات الأمان > السياسات المحلية > تعيين حقوق المستخدم وأضف اسم المستخدم الخاص بك إلى قفل الصفحات في الذاكرة الخيار.

لا تفعل ذلك على كمبيوتر العمل دون أن تسأل أولاً ، وتجنب القيام بذلك على جهاز الكمبيوتر المنزلي العادي (استخدم جهاز كمبيوتر احتياطيًا أو جهازًا افتراضيًا بدلاً من ذلك):

بعد تخصيص الحق اللازم لنفسي ، ثم تسجيل الخروج وتسجيل الدخول مرة أخرى للحصول عليه ، نجح طلبي للحصول على 2 ميغابايت من ذاكرة الوصول العشوائي الافتراضية المخصصة ككتلة واحدة من ذاكرة الوصول العشوائي الفعلية كما هو موضح:

C: UsersduckPAGES> p1 تبدأ الصفحات الكبيرة في: 2097152 بايت نتيجة OPT: 1 ، الرمز المميز: 00000000000000AC نتيجة LPV: 1 ، Luid: 0: 4 ATP نتيجة: 1 ، خطأ: 0 خطأ VA: 0 ، المؤشر: 0000000001600000

مخطط خلايا DRAM أعيدت صياغتها من ويكيميديا تحت CC BY-SA-3.0.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون السيارات / المركبات الكهربائية ، كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- BlockOffsets. تحديث ملكية الأوفست البيئية. الوصول هنا.

- المصدر https://nakedsecurity.sophos.com/2023/07/10/serious-security-rowhammer-returns-to-gaslight-your-computer/

- :يكون

- :ليس

- :أين

- $ UP

- 1

- 15%

- 200

- 2000

- 25

- 27

- 3000

- 50

- 5000

- 70

- 700

- 9

- a

- ماهرون

- من نحن

- فوق

- مطلق

- الوصول

- الوصول

- الوصول

- حسابي

- الحسابات

- كسب

- نشاط

- الأفعال

- يقدم

- في الواقع

- تضيف

- عناوين

- مشرف

- تؤثر

- بعد

- مرة أخرى

- وتهدف

- ملاحظه

- الكل

- تخصيص

- يخصص

- توزيع

- المخصصات

- السماح

- سمح

- السماح

- وحده

- على طول

- أيضا

- دائما

- an

- و

- أي وقت

- بعيدا

- شقة

- واضح

- تطبيق

- التطبيقات

- التقديم

- هي

- مجموعة

- AS

- At

- مهاجمة

- الهجمات

- اهتمام

- جذب

- سمات

- سمعي

- المؤلفة

- السلطة

- السيارات

- تلقائيا

- تجنب

- بعيدا

- الى الخلف

- خلفية الصورة

- سيئة

- على أساس

- الأساسية

- BE

- وأصبح

- لان

- أصبح

- كان

- قبل

- يجري

- اعتقد

- أقل من

- ما بين

- قطعة

- حظر

- عززت

- الحدود

- على حد سواء

- الملابس السفلية

- وثب

- العلامة تجارية

- كسر

- موجز

- المتصفح

- المتصفحات

- ابني

- بنيت

- باقة

- لكن

- by

- مخبأ

- كاليفورنيا

- تسمى

- دعوات

- أتى

- CAN

- القبض

- بعناية

- حقيبة

- سبب

- تسبب

- الأسباب

- مما تسبب في

- خلايا

- مركز

- تحدى

- فرصة

- تغيير

- التغييرات

- الخصائص

- تهمة

- متهم

- اسعارنا محددة من قبل وزارة العمل

- التحقق

- رقاقة

- شيبس

- خيار

- تعميم

- مطالبة

- اغلاق

- إغلاق

- الكود

- جمع

- اللون

- عمود

- الجمع بين

- تأتي

- يأتي

- مشترك

- مجتمع

- نسبيا

- إكمال

- الكمبيوتر

- أجهزة الكمبيوتر

- قلق

- الاعداد

- متصل

- صلة

- ثابتة

- بناء

- جهات الاتصال

- معاصر

- متواصل

- تباين

- مراقبة

- إقناع

- ملفات تعريف الارتباط ( الكوكيز )

- حقوق الطبع والنشر

- منظمة

- فساد

- استطاع

- الدورة

- بهيكل

- تحطم

- نسبة الجريمة

- مجرم

- حالياًّ

- حاليا

- الأمن السيبراني

- دورة

- البيانات

- ديفيس

- أيام

- يقلل

- الترتيب

- نهائي

- تأخير

- الطلب

- ترمز

- فاقد الامل

- تفاصيل

- مصمم

- التطوير التجاري

- جهاز

- مختلف

- الأرقام

- مباشرة

- العرض

- خامد

- do

- هل

- لا توجد الآن

- لا

- فعل

- لا

- الشك

- إلى أسفل

- بإمكانك تحميله

- بشكل كبير

- قطرة

- يطلق عليها اسم

- اثنان

- كل

- في وقت مبكر

- أسهل

- أصداء

- تأثير

- على نحو فعال

- إما

- كهرباء

- إلكتروني

- الإلكترونيات

- آخر

- في مكان آخر

- النهاية

- طاقة

- كاف

- ضمان

- كامل

- تماما

- بيئي

- خطأ

- أخطاء

- هرب

- حتى

- EVER

- كل

- كل شخص

- دليل

- دراسة

- مثال

- يوجد

- ويوضح

- استغلال

- مآثر

- خارجيا

- احتفل على

- استخراج

- حقيقة

- العوامل

- يتلاشى

- مألوف

- FAST

- أسرع

- مجال

- الشكل

- قم بتقديم

- ملفات

- ويرى

- بصمة

- البصمات

- الاسم الأول

- نقف

- تقلب

- يطفو

- يتبع

- في حالة

- القوة

- القوات

- وجدت

- أربعة

- مجانا

- كثيرا

- الاصدقاء

- تبدأ من

- جبهة

- بالإضافة إلى

- تماما

- وظيفة

- أساسي

- GAS

- يولد

- دولار فقط واحصل على خصم XNUMX% على جميع

- الحصول على

- منح

- الهبة

- معطى

- Go

- الذهاب

- ذهب

- انتزاع

- تدريجيا

- أكبر

- جدا

- شبكة

- أساس

- مقبض

- في المتناول

- الثابت

- أجهزة التبخير

- يملك

- وجود

- he

- رؤوس

- سمعت

- ارتفاع

- مساعدة

- لها

- هنا

- وسلم

- له

- الصفحة الرئيسية

- منـزل

- منزلي

- تحوم

- كيفية

- لكن

- HTTPS

- i

- مطابق

- هوية

- معرفات

- يحدد

- تحديد

- تحديد

- if

- إشعال

- أنار

- تخيل

- حصانة

- التأثير

- فرض

- تحسن

- in

- تتضمن

- بما فيه

- في ازدياد

- لا يصدق

- فرد

- مجنون

- في الداخل

- تثبيت

- بدلًا من ذلك

- التفاعلات

- تدخل

- Internet

- إلى

- المخزون

- يحقق في

- دعوة

- IT

- انها

- نفسها

- رطانة

- جافا سكريبت

- م

- احتفظ

- نوع

- علم

- معروف

- كمبيوتر محمول

- كبير

- الى وقت لاحق

- تصميم

- يؤدي

- التسريبات

- تعلم

- الأقل

- يترك

- مغادرة

- اليسار

- أقل

- اسمحوا

- مستوى

- ضوء

- الإضاءة

- مثل

- أرجحية

- على الأرجح

- خط

- خطوط

- لينكس

- قائمة

- تحميل

- محلي

- محليا

- المواقع

- مقفل

- سجل

- تسجيل

- لندن

- طويل

- يعد

- بحث

- ضائع

- الكثير

- آلة

- صيانة

- جعل

- صانع

- يصنع

- القيام ب

- البرمجيات الخبيثة

- الشركة المصنعة

- كثير

- هامش

- ماكس العرض

- مايو..

- تعني

- يعني

- مكبر الصوت : يدعم، مع دعم ميكروفون مدمج لمنع الضوضاء

- المذكورة

- ميركوري

- مجرد

- البيانات الوصفية

- معدن

- ربما

- تخفيف

- تقدم

- تم التعديل

- وحدة

- الوحدات

- الأكثر من ذلك

- أكثر

- كثيرا

- متعدد

- يجب

- my

- غامض

- الاسم

- أي

- ضروري

- حاجة

- بحاجة

- إحتياجات

- شبكة

- أخبار

- التالي

- لا

- عادي

- لا شى

- الآن

- عدد

- أرقام

- of

- خصم

- on

- مرة

- ONE

- جارية

- فقط

- جاكيت

- المصدر المفتوح

- افتتاح

- تعمل

- نظام التشغيل

- أنظمة التشغيل

- خيار

- or

- طلب

- أصلي

- أخرى

- لنا

- خارج

- على مدى

- الكلي

- الخاصة

- صفحات

- ورق

- جزء

- خاص

- مرت

- بقعة

- أنماط

- بول

- PC

- مجتمع

- أداء

- ربما

- شخص

- الشخصية

- مادي

- المكان

- خطة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- بلايستشن

- من فضلك

- مسدود

- المزيد

- البوينت

- نقاط

- Police

- سياسة

- ان يرتفع المركز

- ممكن

- المنشورات

- قوة

- القوى

- حاجة

- تنبأ

- الضغط

- منع

- سابقا

- في المقام الأول

- امتياز

- الامتيازات

- المحتمل

- مسبار

- المشكلة

- المعالج

- إنتاج

- ينتج عنه

- المنتج

- البرنامج

- البرامج

- المقترح

- المقدمة

- غرض

- أغراض

- وضع

- رامات

- عشوائية

- نادرا

- معدل

- بدلا

- عرض

- نادي القراءة

- في الحقيقة

- مؤخرا

- تعرف

- معروف

- يقلل

- منتظم

- بانتظام

- نسبي

- ذات الصلة

- الخدمة الموثوقة

- اعتمد

- المتبقية

- تذكر

- عن بعد

- إزالة

- مرارا وتكرارا

- استبدال

- مثل

- طلب

- تطلب

- مطلوب

- بحث

- الباحثين

- مرونة

- مقاومة

- نتيجة

- النتائج

- احتفظ

- عائد أعلى

- عودة

- عائدات

- تخلص من

- حق

- حقوق

- المخاطرة

- المخاطرة

- غرفة

- غرفة

- صف

- خراب

- يجري

- تشغيل

- نفسه

- إنقاذ

- مشهد

- مخططات

- شاشة

- بحث

- البحث

- الثاني

- القسم

- أمن

- انظر تعريف

- إحساس

- تسلسل

- مسلسل

- مسلسلات

- جدي

- خدمة

- يخدم

- طقم

- ضبط

- إعدادات

- الإعداد

- هي

- ينبغي

- أظهرت

- أظهرت

- جانب

- هام

- التوقيع

- مماثل

- وبالمثل

- مبسط

- ببساطة

- عزباء

- جلسة

- المقاس

- صغير

- So

- تطبيقات الكمبيوتر

- الصلبة

- بعض

- شخص ما

- في مكان ما

- مصدر

- شفرة المصدر

- تحدث

- تختص

- محدد

- أنفق

- بداية

- الولايه او المحافظه

- السيقان

- تخزين

- متجر

- تخزين

- تخزين

- قوي

- ستوديو

- هذه

- كاف

- تزويد

- تموين

- بالتأكيد

- SVG

- نظام

- أنظمة

- أخذ

- مع الأخذ

- نقر

- الهدف

- تقني

- اقول

- مؤقت

- مصطلح

- من

- أن

- •

- من مشاركة

- منهم

- then

- نظرية

- هناك.

- وبالتالي

- وبالتالي

- تشبه

- هم

- شيء

- الأشياء

- اعتقد

- تفكير

- هؤلاء

- على الرغم من؟

- عبر

- بإحكام

- الوقت

- مرات

- إلى

- رمز

- أداة

- تيشرت

- tp

- تتبع الشحنة

- تقليدي

- عبور

- انتقال

- شفاف

- سفر

- حاول

- يثير

- مشكلة

- مفاعل طهران البحثي

- صحيح

- محاولة

- منعطف أو دور

- تحول

- تحول

- يتحول

- اثنان

- عادة

- في النهاية

- مع

- التي تقوم عليها

- غير منصف

- فريد من نوعه

- جامعة

- جامعة كاليفورنيا

- غير معروف

- غير مرغوب فيه

- ترقية

- الطابق العلوي

- URL

- تستخدم

- مستعمل

- مستخدم

- المستخدمين

- استخدام

- سهل حياتك

- قيمنا

- القيم

- تشكيلة

- الباعة

- الإصدار

- جدا

- افتراضي

- الجهاز الظاهري

- الزيارات

- الجهد االكهربى

- الضعيفة

- تريد

- وكان

- طريق..

- طرق

- we

- حسن

- كان

- ابحث عن

- متى

- سواء

- التي

- في حين

- كامل

- لماذا

- عرض

- زوجة

- سوف

- نوافذ

- الأسلاك

- مع

- بدون

- يتساءل

- كلمة

- كلمات

- للعمل

- عمل

- عامل

- أعمال

- قلق

- أسوأ

- قيمة

- سوف

- اكتب

- مكتوب

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- نفسك

- زفيرنت

- صفر