يتضمن إنشاء حل جاهز للإنتاج في AWS سلسلة من المفاضلات بين الموارد والوقت وتوقعات العملاء ونتائج الأعمال. ال إطار عمل AWS المصمم جيدًا يساعدك على فهم فوائد ومخاطر القرارات التي تتخذها أثناء بناء أعباء العمل على AWS. باستخدام إطار العمل، سوف تتعلم التوصيات التشغيلية والمعمارية الحالية لتصميم وتشغيل أعباء عمل موثوقة وآمنة وفعالة وفعالة من حيث التكلفة ومستدامة في AWS.

عادةً ما يجمع مشروع المعالجة الذكية للمستندات (IDP) بين التعرف البصري على الأحرف (OCR) ومعالجة اللغة الطبيعية (NLP) لقراءة مستند وفهمه واستخراج كيانات أو عبارات محددة. هذا عدسة IDP المخصصة جيدة التصميم يوفر لك التوجيه لمواجهة التحديات المشتركة التي نراها في هذا المجال. من خلال الإجابة على سلسلة من الأسئلة في هذه العدسة المخصصة، ستحدد المخاطر المحتملة وستكون قادرًا على حلها من خلال اتباع خطة التحسين.

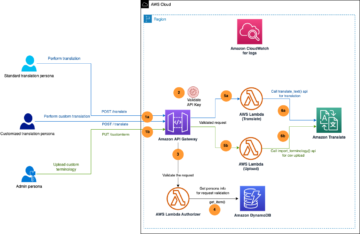

يركز هذا المنشور على الركيزة الأمنية لحل IDP. بدءًا من مقدمة الركيزة الأمنية ومبادئ التصميم، نقوم بعد ذلك بفحص تصميم الحلول وتنفيذها في أربعة مجالات تركيز: التحكم في الوصول، وحماية البيانات، وإدارة المفاتيح والسرية، وتكوين عبء العمل. من خلال قراءة هذا المنشور، ستتعرف على الركيزة الأمنية في إطار العمل المصمم جيدًا وتطبيقه على حلول IDP.

مبادئ التصميم

يشمل عمود الأمان قدرة حل IDP على حماية مستندات الإدخال وأنظمة معالجة المستندات وأصول المخرجات، مع الاستفادة من تقنيات AWS لتحسين الأمان أثناء معالجة المستندات بذكاء.

جميع خدمات AWS AI (على سبيل المثال، أمازون تيكستراك, فهم الأمازونالطرق أو الأمازون فهم الطبية) المستخدمة في حلول IDP هي خدمات الذكاء الاصطناعي المُدارة بالكامل حيث تقوم AWS بتأمين بنيتها التحتية المادية ونقاط نهاية API ونظام التشغيل ورمز التطبيق، وتتعامل مع مرونة الخدمة وتجاوز الفشل داخل منطقة معينة. باعتبارك أحد عملاء AWS، يمكنك بالتالي التركيز على استخدام هذه الخدمات لإنجاز مهام IDP الخاصة بك، بدلاً من التركيز على تأمين هذه العناصر. هناك عدد من مبادئ التصميم التي يمكن أن تساعدك على تعزيز أمان أحمال عمل IDP لديك:

- تنفيذ أساس هوية قوي – تنفيذ مبدأ الامتيازات الأقل وفرض الفصل بين الواجبات مع التفويض المناسب لكل تفاعل مع موارد AWS الخاصة بك في تطبيقات IDP. إدارة الهوية بشكل مركزي، وتهدف إلى التخلص من الاعتماد على بيانات الاعتماد الثابتة طويلة المدى.

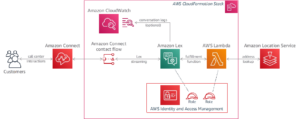

- الحفاظ على إمكانية التتبع – تم دمج خدمات الذكاء الاصطناعي المستخدمة في IDP مع أوس كلاود تريل، والذي يمكّنك من مراقبة الإجراءات والتغييرات التي تطرأ على بيئة IDP الخاصة بك والتنبيه بها ومراجعتها مع زمن استجابة منخفض. اندماجهم مع الأمازون CloudWatch يسمح لك بدمج مجموعة السجلات والمقاييس مع نظام IDP الخاص بك للتحقيق تلقائيًا واتخاذ الإجراءات.

- أتمتة توصيات الأمان الحالية – تعمل آليات الأمان الآلية القائمة على البرامج على تحسين قدرتك على التوسع بشكل آمن بسرعة أكبر وبتكلفة أقل. قم بإنشاء بنيات IDP آمنة، بما في ذلك تنفيذ عناصر التحكم التي تم تعريفها وإدارتها كرمز في القوالب التي يتم التحكم فيها بالإصدار باستخدام تكوين سحابة AWS.

- حماية البيانات أثناء النقل وأثناء الراحة - يتم دعم التشفير أثناء النقل افتراضيًا لجميع خدمات الذكاء الاصطناعي المطلوبة لـ IDP. انتبه إلى حماية البيانات غير النشطة والبيانات المنتجة في مخرجات IDP. قم بتصنيف بياناتك إلى مستويات حساسية واستخدم آليات، مثل التشفير والترميز والتحكم في الوصول حيثما كان ذلك مناسبًا.

- منح أذونات الامتياز الأقل للأشخاص – يقلل IDP إلى حد كبير من الحاجة إلى الوصول المباشر والمعالجة اليدوية للمستندات. إن إشراك الأشخاص الضروريين فقط للقيام بمهام التحقق من صحة الحالة أو تعزيزها يقلل من خطر سوء التعامل مع المستندات والخطأ البشري عند التعامل مع البيانات الحساسة.

- الاستعداد للأحداث الأمنية - الاستعداد لأي حادث من خلال وجود سياسة وعمليات لإدارة الحوادث والتحقيق فيها تتوافق مع متطلباتك التنظيمية. قم بتشغيل عمليات محاكاة الاستجابة للحوادث واستخدم الأدوات مع التشغيل الآلي لزيادة سرعة الاكتشاف والتحقيق والاسترداد.

مناطق التركيز

قبل تصميم عبء عمل IDP، يتعين عليك وضع ممارسات لتلبية متطلبات الأمان الخاصة بك. يركز هذا المنشور على ركيزة الأمن مع أربعة مجالات تركيز:

- التحكم بالوصول – في تطبيق IDP، يعد التحكم في الوصول هو الجزء الأساسي لضمان أمن المعلومات. ولا يتعلق الأمر فقط بضمان أن المستخدمين المصرح لهم فقط هم من يتمكنون من الوصول إلى التطبيق، ولكن أيضًا بضمان أن الخدمات الأخرى قادرة فقط على الوصول إلى البيئة والتفاعل مع بعضها البعض بطريقة آمنة مناسبة.

- حماية البيانات - نظرًا لأن تشفير البيانات أثناء النقل مدعوم افتراضيًا لجميع خدمات الذكاء الاصطناعي المطلوبة لـ IDP، فإن حماية البيانات في تطبيق IDP تركز بشكل أكبر على تشفير البيانات غير النشطة وإدارة المعلومات الحساسة مثل معلومات التعريف الشخصية (PII).

- إدارة المفاتيح والسرية – قد يتضمن أسلوب التشفير الذي تستخدمه لتأمين سير عمل IDP الخاص بك مفاتيح مختلفة لتشفير البيانات وتفويض المستخدمين عبر خدمات متعددة وأنظمة ذات صلة. يوفر تطبيق نظام شامل لإدارة المفاتيح والسرية آليات متينة وآمنة لمزيد من الحماية لتطبيقات وبيانات IDP الخاصة بك.

- تكوين عبء العمل – يتضمن تكوين عبء العمل مبادئ تصميم متعددة، بما في ذلك استخدام خدمات المراقبة والتدقيق للحفاظ على إمكانية تتبع المعاملات والبيانات في عبء عمل IDP الخاص بك، وإعداد إجراءات الاستجابة للحوادث، وفصل أعباء عمل IDP المختلفة عن بعضها البعض.

التحكم بالوصول

في مجال التركيز الخاص بالتحكم في الوصول، ضع في اعتبارك التوصيات الحالية التالية:

- استخدم نقاط نهاية VPC لإنشاء اتصال خاص مع الخدمات ذات الصلة بـ IDP – يمكنك استخدام Amazon Textract وAmazon Comprehend و خدمة تخزين أمازون البسيطة واجهات برمجة التطبيقات (Amazon S3) من خلال شبكة قابلة للتوجيه عالميًا أو احتفظ بحركة مرور الشبكة داخل شبكة AWS باستخدام نقاط نهاية VPC. لمتابعة توصيات الأمان الحالية، يجب عليك الاحتفاظ بحركة مرور IDP الخاصة بك داخل VPCs الخاصة بك، وإنشاء اتصال خاص بين VPC الخاص بك وAmazon Textract أو Amazon Comprehend عن طريق إنشاء نقاط نهاية VPC للواجهة. يمكنك أيضًا الوصول إلى Amazon S3 من VPC الخاص بك باستخدام نقاط نهاية VPC للبوابة.

- قم بإعداد موفر هوية مركزي – لمصادقة المستخدمين والأنظمة لتطبيق IDP الخاص بك، فإن إعداد موفر هوية مركزي يجعل من السهل إدارة الوصول عبر تطبيقات وخدمات IDP المتعددة. وهذا يقلل من الحاجة إلى مجموعات متعددة من بيانات الاعتماد ويوفر فرصة للتكامل مع عمليات الموارد البشرية الحالية.

- استخدم أدوار IAM للتحكم في الوصول وفرض أقل امتيازات الوصول – لإدارة وصول المستخدم إلى خدمات IDP، يجب عليك إنشاء أدوار IAM لوصول المستخدم إلى الخدمات في تطبيق IDP وإرفاق السياسات والعلامات المناسبة لتحقيق أقل قدر من الوصول إلى الامتيازات. يجب بعد ذلك تعيين الأدوار للمجموعات المناسبة كما تتم إدارتها في موفر الهوية الخاص بك. يمكنك أيضًا استخدام أدوار IAM لتعيين أذونات استخدام الخدمة، وبالتالي استخدام بيانات اعتماد خدمة AWS Security Token Service (STS) المؤقتة لاستدعاء واجهات برمجة تطبيقات الخدمة. بالنسبة للظروف التي يلزم فيها استدعاء خدمات AWS لأغراض IDP من أنظمة لا تعمل على AWS، استخدم أدوار AWS IAM في أي مكان للحصول على بيانات اعتماد أمان مؤقتة في IAM لأحمال العمل التي يتم تشغيلها خارج AWS.

- قم بحماية Amazon Textract وAmazon Comprehend في حسابك من انتحال الهوية عبر الخدمات - عادةً ما يستخدم تطبيق IDP خدمات AWS متعددة، بحيث يمكن لخدمة واحدة أن تستدعي خدمة أخرى. لذلك، تحتاج إلى منع الخدمات المتبادلة "نائب الخلط"سيناريوهات. نوصي باستخدام

aws:SourceArnوaws:SourceAccountمفاتيح سياق الحالة العامة في سياسات الموارد للحد من الأذونات التي يمنحها Amazon Textract أو Amazon Comprehend خدمة أخرى للمورد.

حماية البيانات

فيما يلي بعض التوصيات الحالية التي يجب مراعاتها لحماية البيانات:

- اتبع التوصيات الحالية لتأمين البيانات الحساسة في مخازن البيانات – يتضمن IDP عادةً مخازن بيانات متعددة. يجب تأمين البيانات الحساسة في مخازن البيانات هذه. تتضمن توصيات الأمان الحالية في هذا المجال تحديد ضوابط IAM، وطرق متعددة لتنفيذ ضوابط المباحث على قواعد البيانات، وتعزيز أمان البنية التحتية المحيطة ببياناتك عبر التحكم في تدفق الشبكة، وحماية البيانات من خلال التشفير والترميز.

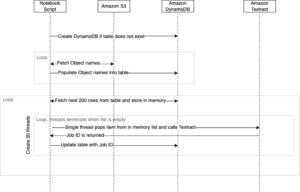

- تشفير البيانات غير النشطة في Amazon Texttract – يستخدم Amazon Textract نقاط نهاية Transport Layer Security (TLS) وVPC لتشفير البيانات أثناء النقل. طريقة تشفير البيانات غير النشطة لاستخدامها بواسطة Amazon Textract هي التشفير من جانب الخادم. يمكنك الاختيار من بين الخيارات التالية:

- التشفير من جانب الخادم مع Amazon S3 (SSE-S3) - عند استخدام المفاتيح المُدارة في Amazon S3، يتم تشفير كل كائن بمفتاح فريد. وكإجراء وقائي إضافي، تقوم هذه الطريقة بتشفير المفتاح نفسه باستخدام مفتاح أساسي يقوم بتدويره بانتظام.

- التشفير من جانب الخادم باستخدام AWS KMS (SSE-KMS) - هناك أذونات منفصلة لاستخدام خدمة إدارة مفتاح AWS (AWS KMS) الذي يوفر الحماية ضد الوصول غير المصرح به إلى العناصر الخاصة بك في Amazon S3. يوفر لك SSE-KMS أيضًا مسار تدقيق في CloudTrail يُظهر متى تم استخدام مفتاح KMS الخاص بك ومن قام باستخدامه. بالإضافة إلى ذلك، يمكنك إنشاء وإدارة مفاتيح KMS الفريدة لك ولخدمتك ومنطقتك.

- قم بتشفير المخرجات من واجهة برمجة تطبيقات Amazon Textract غير المتزامنة في حاوية S3 مخصصة - عند بدء مهمة Amazon Textract غير المتزامنة عن طريق الاتصال

StartDocumentTextDetectionorStartDocumentAnalysis، يتم استدعاء معلمة اختيارية في إجراء APIOutputConfig. تتيح لك هذه المعلمة تحديد مجموعة S3 لتخزين المخرجات. معلمة إدخال اختيارية أخرىKMSKeyIdيسمح لك بتحديد المفتاح المُدار للعميل KMS (CMK) لاستخدامه في تشفير الإخراج. - استخدم تشفير AWS KMS في Amazon Comprehend – يعمل Amazon Comprehend مع AWS KMS لتوفير تشفير محسّن لبياناتك. يمكّنك التكامل مع AWS KMS من تشفير البيانات الموجودة في وحدة التخزين

Start*وCreate*وظائف، ويقوم بتشفير نتائج الإخراجStart*وظائف باستخدام مفتاح KMS الخاص بك.- للاستخدام عبر وحدة تحكم إدارة AWS، يقوم Amazon Comprehend بتشفير النماذج المخصصة باستخدام مفتاح KMS الخاص به.

- للاستخدام عبر واجهة سطر الأوامر AWS (AWS CLI)، يمكن لـ Amazon Comprehend تشفير النماذج المخصصة باستخدام مفتاح KMS الخاص به أو CMK المقدم، ونحن نوصي بالأخير.

- حماية معلومات تحديد الهوية الشخصية (PII) في مخرجات IDP – بالنسبة للمستندات التي تشتمل على معلومات تحديد الهوية الشخصية (PII)، يجب أيضًا حماية أي معلومات تحديد هوية شخصية (PII) في مخرجات IDP. يمكنك إما تأمين مخرجات معلومات تحديد الهوية الشخصية (PII) في مخزن البيانات لديك أو تنقيح معلومات تحديد الهوية الشخصية (PII) في مخرجات IDP الخاصة بك.

- إذا كنت بحاجة إلى تخزين معلومات تحديد الهوية الشخصية (PII) في IDP الخاص بك، فانظر في تحديد ضوابط IAM، وتنفيذ ضوابط الحماية والكشف على قواعد البيانات، وتعزيز أمان البنية التحتية المحيطة ببياناتك عبر التحكم في تدفق الشبكة، وتنفيذ حماية البيانات من خلال التشفير والترميز.

- إذا لم تكن بحاجة إلى تخزين معلومات تحديد الهوية الشخصية (PII) في IDP الخاص بك، ففكر في تنقيح معلومات تحديد الهوية الشخصية (PII) في مخرجات IDP (IDP) الخاصة بك. يمكنك تصميم أ خطوة تنقيح معلومات تحديد الهوية الشخصية (PII) باستخدام Amazon Comprehend في سير عمل IDP الخاص بك.

إدارة المفاتيح والسرية

خذ بعين الاعتبار التوصيات الحالية التالية لإدارة المفاتيح والأسرار:

- استخدم AWS KMS لتنفيذ الإدارة الآمنة للمفاتيح لمفاتيح التشفير - أنت بحاجة إلى تحديد أسلوب تشفير يتضمن تخزين المفاتيح وتدويرها والتحكم في الوصول إليها، مما يساعد على توفير الحماية للمحتوى الخاص بك. يساعدك AWS KMS على إدارة مفاتيح التشفير ويتكامل مع العديد من خدمات AWS. فهو يوفر تخزينًا متينًا وآمنًا ومتكررًا لمفاتيح KMS الخاصة بك.

- استخدم AWS Secrets Manager لتنفيذ الإدارة السرية – قد يحتوي سير عمل IDP على أسرار مثل بيانات اعتماد قاعدة البيانات في خدمات أو مراحل متعددة. أنت بحاجة إلى أداة لتخزين هذه الأسرار وإدارتها واستردادها وربما تدويرها. مدير أسرار AWS يساعدك على إدارة واسترداد وتدوير بيانات اعتماد قاعدة البيانات وبيانات اعتماد التطبيق والأسرار الأخرى طوال دورات حياتها. يساعد تخزين بيانات الاعتماد في Secrets Manager على التخفيف من مخاطر تسرب بيانات الاعتماد المحتملة من قبل أي شخص يمكنه فحص رمز التطبيق الخاص بك.

تكوين عبء العمل

لتكوين عبء العمل، اتبع هذه التوصيات الحالية:

- قم بفصل أعباء عمل IDP المتعددة باستخدام حسابات AWS مختلفة – نوصي بإنشاء حواجز حماية مشتركة والعزل بين البيئات (مثل الإنتاج والتطوير والاختبار) وأحمال العمل من خلال استراتيجية متعددة الحسابات. توفر AWS أدوات لـ إدارة أعباء العمل لديك على نطاق واسع من خلال استراتيجية متعددة الحسابات لإنشاء حدود العزلة هذه. عندما يكون لديك حسابات AWS متعددة تحت الإدارة المركزية، يجب تنظيم حساباتك في تسلسل هرمي محدد بواسطة مجموعات من الوحدات التنظيمية (OUs). يمكن بعد ذلك تنظيم ضوابط الأمان وتطبيقها على الوحدات التنظيمية وحسابات الأعضاء، مما يؤدي إلى إنشاء ضوابط وقائية متسقة على حسابات الأعضاء في المؤسسة.

- قم بتسجيل مكالمات Amazon Textract وAmazon Comprehend API باستخدام CloudTrail - تم دمج Amazon Textract وAmazon Comprehend مع CloudTrail. تتضمن المكالمات التي تم التقاطها مكالمات من وحدة تحكم الخدمة ومكالمات من التعليمات البرمجية الخاصة بك إلى نقاط نهاية واجهة برمجة التطبيقات الخاصة بالخدمات.

- وضع إجراءات الاستجابة للحوادث – حتى مع وجود الضوابط الشاملة والوقائية والكشفية، يجب أن يكون لدى مؤسستك عمليات قائمة للاستجابة للتأثير المحتمل للحوادث الأمنية والتخفيف من حدته. إن وضع الأدوات وعناصر التحكم قبل وقوع أي حادث أمني، ثم ممارسة الاستجابة للحوادث بشكل روتيني من خلال عمليات المحاكاة، سيساعدك على التحقق من أن بيئتك يمكن أن تدعم التحقيق والتعافي في الوقت المناسب.

وفي الختام

في هذا المنشور، شاركنا مبادئ التصميم والتوصيات الحالية الخاصة بـ Security Pillar في بناء حلول IDP جيدة التصميم.

للخطوات التالية، يمكنك قراءة المزيد عن إطار عمل AWS المصمم جيدًا والرجوع إلى لدينا إرشادات لمعالجة المستندات الذكية على AWS لتصميم وبناء تطبيق IDP الخاص بك. يُرجى أيضًا التواصل مع فريق حسابك لإجراء مراجعة جيدة التصميم لأعباء عمل IDP لديك. إذا كنت بحاجة إلى إرشادات إضافية من الخبراء، فاتصل بفريق حسابات AWS الخاص بك لإشراك مهندس حلول متخصص في IDP.

تلتزم AWS بـ IDP Well-Architected Lens كأداة حية. مع تطور حلول IDP وخدمات AWS AI ذات الصلة، سنقوم بتحديث IDP Well-Architected Lens وفقًا لذلك.

حول المؤلف

شيري دينج هو مهندس حلول متخصص في الذكاء الاصطناعي (AI) والتعلم الآلي (ML) في Amazon Web Services (AWS). تتمتع بخبرة واسعة في التعلم الآلي وحصلت على درجة الدكتوراه في علوم الكمبيوتر. وهي تعمل بشكل أساسي مع عملاء القطاع العام على مختلف تحديات الأعمال المتعلقة بالذكاء الاصطناعي/التعلم الآلي، مما يساعدهم على تسريع رحلة التعلم الآلي الخاصة بهم على سحابة AWS. عندما لا تساعد العملاء، فإنها تستمتع بالأنشطة الخارجية.

شيري دينج هو مهندس حلول متخصص في الذكاء الاصطناعي (AI) والتعلم الآلي (ML) في Amazon Web Services (AWS). تتمتع بخبرة واسعة في التعلم الآلي وحصلت على درجة الدكتوراه في علوم الكمبيوتر. وهي تعمل بشكل أساسي مع عملاء القطاع العام على مختلف تحديات الأعمال المتعلقة بالذكاء الاصطناعي/التعلم الآلي، مما يساعدهم على تسريع رحلة التعلم الآلي الخاصة بهم على سحابة AWS. عندما لا تساعد العملاء، فإنها تستمتع بالأنشطة الخارجية.

بريجيش باتي هو مهندس حلول المؤسسات في AWS. ينصب تركيزه الأساسي على مساعدة عملاء المؤسسات على اعتماد التقنيات السحابية لأعباء عملهم. لديه خلفية في تطوير التطبيقات وهندسة المؤسسات وعمل مع عملاء من مختلف الصناعات مثل الرياضة والتمويل والطاقة والخدمات المهنية. تشمل اهتماماته البنى التحتية بدون خادم والذكاء الاصطناعي/التعلم الآلي.

بريجيش باتي هو مهندس حلول المؤسسات في AWS. ينصب تركيزه الأساسي على مساعدة عملاء المؤسسات على اعتماد التقنيات السحابية لأعباء عملهم. لديه خلفية في تطوير التطبيقات وهندسة المؤسسات وعمل مع عملاء من مختلف الصناعات مثل الرياضة والتمويل والطاقة والخدمات المهنية. تشمل اهتماماته البنى التحتية بدون خادم والذكاء الاصطناعي/التعلم الآلي.

روي كاردوسو هو مهندس حلول شريك في Amazon Web Services (AWS). وهو يركز على الذكاء الاصطناعي/التعلم الآلي وإنترنت الأشياء. يعمل مع شركاء AWS ويدعمهم في تطوير الحلول في AWS. عندما لا يعمل، يستمتع بركوب الدراجات والمشي لمسافات طويلة وتعلم أشياء جديدة.

روي كاردوسو هو مهندس حلول شريك في Amazon Web Services (AWS). وهو يركز على الذكاء الاصطناعي/التعلم الآلي وإنترنت الأشياء. يعمل مع شركاء AWS ويدعمهم في تطوير الحلول في AWS. عندما لا يعمل، يستمتع بركوب الدراجات والمشي لمسافات طويلة وتعلم أشياء جديدة.

ميا تشانغ هو مهندس حلول متخصص في ML لخدمات الويب من Amazon. وهي تعمل مع العملاء في أوروبا والشرق الأوسط وأفريقيا وتشارك أفضل الممارسات لتشغيل أعباء عمل الذكاء الاصطناعي/تعلم الآلة على السحابة بفضل خلفيتها في الرياضيات التطبيقية وعلوم الكمبيوتر والذكاء الاصطناعي/تعلم الآلة. وهي تركز على أعباء العمل الخاصة بالبرمجة اللغوية العصبية، وتشارك تجربتها كمتحدثة في المؤتمر ومؤلفة كتاب. وفي أوقات فراغها، تستمتع بالمشي لمسافات طويلة وألعاب الطاولة وتحضير القهوة.

ميا تشانغ هو مهندس حلول متخصص في ML لخدمات الويب من Amazon. وهي تعمل مع العملاء في أوروبا والشرق الأوسط وأفريقيا وتشارك أفضل الممارسات لتشغيل أعباء عمل الذكاء الاصطناعي/تعلم الآلة على السحابة بفضل خلفيتها في الرياضيات التطبيقية وعلوم الكمبيوتر والذكاء الاصطناعي/تعلم الآلة. وهي تركز على أعباء العمل الخاصة بالبرمجة اللغوية العصبية، وتشارك تجربتها كمتحدثة في المؤتمر ومؤلفة كتاب. وفي أوقات فراغها، تستمتع بالمشي لمسافات طويلة وألعاب الطاولة وتحضير القهوة.

سوين وانغ هو مهندس حلول متخصص في الذكاء الاصطناعي/تعلم الآلة في AWS. تتمتع بخلفية تعليمية متعددة التخصصات في التعلم الآلي وخدمة المعلومات المالية والاقتصاد، إلى جانب سنوات من الخبرة في بناء تطبيقات علوم البيانات والتعلم الآلي التي تحل مشاكل الأعمال في العالم الحقيقي. إنها تستمتع بمساعدة العملاء على تحديد أسئلة العمل المناسبة وبناء حلول الذكاء الاصطناعي/تعلم الآلة المناسبة. وفي أوقات فراغها تحب الغناء والطبخ.

سوين وانغ هو مهندس حلول متخصص في الذكاء الاصطناعي/تعلم الآلة في AWS. تتمتع بخلفية تعليمية متعددة التخصصات في التعلم الآلي وخدمة المعلومات المالية والاقتصاد، إلى جانب سنوات من الخبرة في بناء تطبيقات علوم البيانات والتعلم الآلي التي تحل مشاكل الأعمال في العالم الحقيقي. إنها تستمتع بمساعدة العملاء على تحديد أسئلة العمل المناسبة وبناء حلول الذكاء الاصطناعي/تعلم الآلة المناسبة. وفي أوقات فراغها تحب الغناء والطبخ.

تيم كونديلو هو مهندس حلول متخصص في الذكاء الاصطناعي (AI) والتعلم الآلي (ML) في Amazon Web Services (AWS). ينصب تركيزه على معالجة اللغة الطبيعية ورؤية الكمبيوتر. يستمتع تيم بأخذ أفكار العملاء وتحويلها إلى حلول قابلة للتطوير.

تيم كونديلو هو مهندس حلول متخصص في الذكاء الاصطناعي (AI) والتعلم الآلي (ML) في Amazon Web Services (AWS). ينصب تركيزه على معالجة اللغة الطبيعية ورؤية الكمبيوتر. يستمتع تيم بأخذ أفكار العملاء وتحويلها إلى حلول قابلة للتطوير.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://aws.amazon.com/blogs/machine-learning/build-well-architected-idp-solutions-with-a-custom-lens-part-2-security/

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 100

- 120

- 150

- 7

- a

- القدرة

- ماهرون

- من نحن

- تسريع

- الوصول

- إنجاز

- وفقا لذلك

- حسابي

- الحسابات

- التأهيل

- في

- اكشن

- الإجراءات

- أنشطة

- إضافي

- وبالإضافة إلى ذلك

- تبنى

- مميزات

- ضد

- قدما

- AI

- خدمات الذكاء الاصطناعي

- AI / ML

- هدف

- ملاحظه

- محاذاة

- الكل

- يسمح

- على طول

- أيضا

- أمازون

- فهم الأمازون

- أمازون تيكستراك

- أمازون ويب سيرفيسز

- أمازون ويب سيرفيسز (أوس)

- an

- و

- آخر

- أي وقت

- أي شخص

- API

- واجهات برمجة التطبيقات

- تطبيق

- تطوير التطبيقات

- التطبيقات

- تطبيقي

- تطبيق

- نهج

- مناسب

- معماري

- هندسة معمارية

- هي

- المنطقة

- المناطق

- مصطنع

- الذكاء الاصطناعي

- الذكاء الاصطناعي (منظمة العفو الدولية)

- AS

- ممتلكات

- تعيين

- At

- يرفق

- اهتمام

- التدقيق

- التدقيق

- المؤلفة

- ترخيص

- يأذن

- مخول

- الآلي

- تلقائيا

- أتمتة

- AWS

- عميل AWS

- خلفية

- BE

- لان

- الفوائد

- أفضل

- أفضل الممارسات

- ما بين

- مجلس

- العاب طاولة

- كتاب

- حدود

- نساعدك في بناء

- ابني

- الأعمال

- لكن

- by

- دعوة

- تسمى

- دعوة

- دعوات

- CAN

- القبض

- حقيبة

- مركزي

- مركزية

- التحديات

- التغييرات

- حرف

- التعرف على الشخصية

- اختار

- ظروف

- صنف

- سحابة

- الكود

- قهوة

- مجموعة شتاء XNUMX

- يجمع بين

- ملتزم

- مشترك

- فهم

- شامل

- الكمبيوتر

- علوم الكمبيوتر

- رؤية الكمبيوتر

- حالة

- مؤتمر

- الاعداد

- صلة

- نظر

- ثابتة

- كنسولات

- التواصل

- محتوى

- سياق الكلام

- مراقبة

- ضوابط

- فعاله من حيث التكلفه

- خلق

- خلق

- الاعتماد

- أوراق اعتماد

- التشفير

- حالياًّ

- على

- زبون

- العملاء

- البيانات

- حماية البيانات

- علم البيانات

- قاعدة البيانات

- قواعد البيانات

- تعامل

- القرارات

- الترتيب

- حدد

- تعريف

- تحديد

- الدرجة العلمية

- تصميم

- مبادئ التصميم

- تصميم

- كشف

- تطوير

- التطوير التجاري

- مختلف

- مباشرة

- الوصول المباشر

- do

- وثيقة

- وثائق

- لا

- كل

- أسهل

- الاقتصاد - Economics

- التعليم

- فعال

- إما

- عناصر

- القضاء

- EMEA

- توظيف

- توظف

- تمكن

- يشمل

- مشفرة

- التشفير

- طاقة

- فرض

- جذب

- تعزيز

- ضمان

- ضمان

- مشروع

- الكيانات

- البيئة

- البيئات

- خطأ

- إنشاء

- تأسيس

- حتى

- يتطور

- بحث

- مثال

- exfiltration

- القائمة

- توقع

- الخبره في مجال الغطس

- خبير

- واسع

- خبرة واسعة

- استخراج

- حقل

- تمويل

- مالي

- معلومات مالية

- تدفق

- تركز

- ويركز

- التركيز

- اتباع

- متابعيك

- في حالة

- أربعة

- الإطار

- مجانا

- تبدأ من

- تماما

- إضافي

- ألعاب

- بوابة

- معطى

- يعطي

- العالمية

- مجموعات

- توجيه

- مقابض

- يملك

- وجود

- he

- مساعدة

- مساعدة

- يساعد

- لها

- تسلسل

- له

- hr

- HTML

- HTTP

- HTTPS

- الانسان

- الموارد البشرية

- الأفكار

- تحديد

- هوية

- إدارة الهوية

- if

- التأثير

- تنفيذ

- التنفيذ

- تحقيق

- تحسن

- تحسين

- in

- حادث

- استجابة الحادث

- تتضمن

- يشمل

- بما فيه

- القيمة الاسمية

- الصناعات

- معلومات

- امن المعلومات

- البنية التحتية

- إدخال

- دمج

- المتكاملة

- يدمج

- التكامل

- رؤيتنا

- ذكي

- معالجة المستندات بذكاء

- تفاعل

- تفاعل

- السريرية

- السطح البيني

- إلى

- المُقدّمة

- بحث

- تحقيق

- تنطوي

- تنطوي

- قام المحفل

- عزل

- IT

- انها

- نفسها

- وظيفة

- المشــاريــع

- رحلة

- JPG

- احتفظ

- القفل

- مفاتيح

- لغة

- إلى حد كبير

- كمون

- طبقة

- تعلم

- تعلم

- الأقل

- ومستوياتها

- دورات حياة

- مما سيحدث

- خط

- الذين يعيشون

- سجل

- طويل الأجل

- بحث

- يحب

- منخفض

- آلة

- آلة التعلم

- في الأساس

- المحافظة

- جعل

- يصنع

- إدارة

- تمكن

- إدارة

- مدير

- إدارة

- أسلوب

- كتيب

- كثير

- الرياضيات

- مايو..

- آليات

- تعرف علي

- عضو

- طريقة

- متري

- سوء

- تخفيف

- ML

- عارضات ازياء

- مراقبة

- مراقبة

- الأكثر من ذلك

- متعدد

- طبيعي

- معالجة اللغات الطبيعية

- ضروري

- حاجة

- إحتياجات

- شبكة

- ازدحام انترنت

- جديد

- التالي

- البرمجة اللغوية العصبية

- عدد

- موضوع

- الأجسام

- تحصل

- التعرف الضوئي على الحروف

- of

- on

- ONE

- فقط

- تعمل

- تشغيل

- الفرصة

- التعرف الضوئي على الحروف

- مزيد من الخيارات

- or

- منظمة

- التنظيمية

- منظم

- OS

- أخرى

- لنا

- خارج

- نتيجة

- الناتج

- النتائج

- في الخارج

- الخاصة

- المعلمة

- جزء

- الشريكة

- شركاء

- مجتمع

- أذونات

- شخصيا

- رسالة دكتوراه

- عبارات

- مادي

- دعامة

- المكان

- خطة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- من فضلك

- سياسات الخصوصية والبيع

- سياسة

- ممكن

- منشور

- محتمل

- يحتمل

- الممارسات

- إعداد

- منع

- ابتدائي

- مبدأ

- مبادئ

- خاص

- امتياز

- مشاكل

- الإجراءات

- العمليات

- معالجة

- أنتج

- الإنتــاج

- محترف

- تنفيذ المشاريع

- حماية

- محمي

- الحماية

- الحماية والوقاية

- تزود

- المقدمة

- مزود

- ويوفر

- جمهور

- أغراض

- وضع

- وضع

- الأسئلة المتكررة

- بسرعة

- بدلا

- الوصول

- عرض

- نادي القراءة

- العالم الحقيقي

- اعتراف

- نوصي

- ساندي خ. ميليك

- استرجاع

- يقلل

- الرجوع

- منطقة

- بانتظام

- ذات صلة

- الخدمة الموثوقة

- اعتماد

- تطلب

- مطلوب

- المتطلبات الأساسية

- مرونة

- حل

- مورد

- الموارد

- الرد

- استجابة

- REST

- النتائج

- مراجعة

- حق

- المخاطرة

- المخاطر

- الأدوار

- بصورة روتينية

- يجري

- تشغيل

- تحجيم

- حجم

- سيناريوهات

- علوم

- سيكريت

- أسرار

- القطاع

- تأمين

- مضمون

- آمن

- يؤمن

- تأمين

- أمن

- رمز الأمان

- انظر تعريف

- كبير

- حساس

- حساسية

- مستقل

- فصل

- مسلسلات

- Serverless

- الخدمة

- خدماتنا

- باكجات

- ضبط

- شاركت

- مشاركة

- هي

- ينبغي

- يظهر

- الاشارات

- حل

- الحلول

- بعض

- مكبرات الصوت

- متخصص

- محدد

- سرعة

- رياضة

- مراحل

- بداية

- ابتداء

- ساكن

- خطوة

- خطوات

- لا يزال

- تخزين

- متجر

- فروعنا

- تخزين

- الإستراتيجيات

- تعزيز

- تقوية

- قوي

- هذه

- الدعم

- مدعومة

- المحيط

- استدامة

- نظام

- أنظمة

- معالجة

- أخذ

- مع الأخذ

- المهام

- فريق

- التكنولوجيا

- النماذج

- مؤقت

- تجربه بالعربي

- من

- أن

- •

- من مشاركة

- منهم

- then

- هناك.

- وبالتالي

- وبالتالي

- تشبه

- الأشياء

- عبر

- طوال

- تيم

- الوقت

- في حينه

- إلى

- رمز

- Tokenization

- أداة

- أدوات

- التتبع

- حركة المرور

- أثر

- المعاملات

- عبور

- نقل

- تحول

- غير مصرح

- مع

- فهم

- فريد من نوعه

- الوحدات

- تحديث

- الأستعمال

- تستخدم

- مستعمل

- مستخدم

- المستخدمين

- يستخدم

- استخدام

- عادة

- التحقق من صحة

- مختلف

- تحقق من

- بواسطة

- رؤيتنا

- حجم

- وكان

- طرق

- we

- الويب

- خدمات ويب

- متى

- التي

- في حين

- من الذى

- سوف

- مع

- في غضون

- عمل

- سير العمل

- عامل

- أعمال

- سنوات

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت