إن الكمبيوتر الذي يطير مئات أو حتى آلاف الكيلومترات في السماء ، بسرعة عشرات الآلاف من الكيلومترات في الساعة ، لا يزال مع ذلك جهاز كمبيوتر. ولكل جهاز كمبيوتر متصل سطح هجوم.

الباحثين, الدول القومية، وحتى مجرمو الإنترنت العاديون لقد أثبتوا منذ فترة طويلة كيفية اختطاف جوانب التحكم والاتصالات في تكنولوجيا الأقمار الصناعية. في العام الماضي فقط ، في يوم الغزو البري ، تسبب المتسللون الروس في حدوث هجوم انقطاع خدمة الإنترنت عبر الأقمار الصناعية الأوكرانية Viasat. وفي 18 تشرين الثاني (نوفمبر) ، قامت مجموعة Killnet الموالية لروسيا بأداء عرض هجوم رفض الخدمة الموزع (DDoS) ضد نظام Starlink الخاص بـ SpaceX، والتي كانت توفر الاتصال بالمناطق المعزولة في أوكرانيا. في الآونة الأخيرة ، أعلنت مجموعة فاغنر مسؤوليتها عن أ انقطاع مؤقت في مزود الإنترنت الروسي Dozor-Teleport. من المفترض أن المجموعة قامت بذلك عن طريق تحميل برامج ضارة على محطات قمر صناعي متعددة.

من الواضح أنه يمكننا تعطيل روابط الأقمار الصناعية ، لكن ماذا عن الأقمار الصناعية نفسها؟ البرامج الثابتة والبرامج تحوم هناك في السماء؟ يمكن القول ، إنهم مكشوفون تمامًا.

In عرض تقديمي الشهر المقبل في Black Hat USA في لاس فيجاس ، سيوضح يوهانس ويلبولد ، طالب الدكتوراه في جامعة الرور في بوخوم بألمانيا ، كيف يمكن للقراصنة التعامل مع الأقمار الصناعية. (تلميح: الأمر ليس بهذه الصعوبة.)

ويقر قائلاً: "هناك بالتأكيد أمان غامض هناك ، ولكن بصرف النظر عن ذلك ، فإن الكثير من الأقمار الصناعية لا تفعل أي شيء آخر لمنع سوء الاستخدام."

الأقمار الصناعية تتشبث بالأمن بالغموض

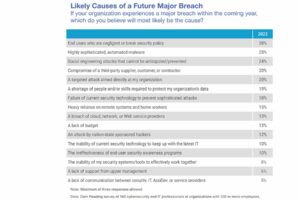

In ورقة نشرت في وقت سابق من هذا العام، ويلبولد وخمسة من زملائه استطلع رأي 19 مهندسًا ومطورًا يمثلون 17 نموذجًا مختلفًا من الأقمار الصناعية. من بين هؤلاء الـ 17 ، اعترف ثلاثة من المستجيبين بأنهم لم ينفذوا أي تدابير لمنع تدخل طرف ثالث. في خمس حالات ، كان المستجيبون غير متأكدين أو رفضوا التعليق ، بينما نفذ التسعة الباقون بالفعل بعض الدفاعات. ومع ذلك ، فإن بعض تلك الحالات الأفضل كانت مشكوك فيها - خمسة فقط من تلك الحالات التسع ، على سبيل المثال ، نفذت أي نوع من ضوابط الوصول.

يقول ويلبولد: "الكثير من الأقمار الصناعية التي نظرنا إليها بشكل مباشر لم يكن لديها أي حماية ضد شخص ما يتلاعب بالقمر الصناعي ، باستثناء الأمن من خلال الغموض".

يمكن للمصنعين أن يفلتوا من العقاب لأنه ، كما يقول ، لأن القطاع مطوق للغاية. تضاعف محترفو الصناعة منذ فترة طويلة كحراس بوابة ، مما منع كل من المهاجمين المحتملين والمحللين الأمنيين من الحصول على أي نوع من النظرة الخاطفة داخل أجهزتهم.

واجه ويلبولد وفريقه هذا الواقع وجهاً لوجه. استغرق الأمر منهم أربعة أشهر كاملة لتوظيف 19 مشاركًا في الاستطلاع. "بشكل عام ، لاحظنا أن الناس كانوا مترددين جدًا في مشاركة أي تفاصيل حول أقمارهم الصناعية والجوانب الأمنية الخاصة بهم ،" كما أعربوا عن أسفهم في ورقتهم.

تكمن المشكلة في أن الأقمار الصناعية لم تعد غامضة كما كانت تبدو في السابق.

مما تصنع الأقمار الصناعية

يشرح ويلبولد قائلاً: "في الأقمار الصناعية الأعلى تكلفة والأكبر ، يمكنك تخيل جميع أنواع الأجهزة المتخصصة جدًا والمقاومة للإشعاع والتي تكون مطلوبة بشكل واضح عندما تذهب بعيدًا إلى الفضاء".

ومع ذلك ، فإن غالبية الأقمار الصناعية تشغل مدارًا أرضيًا منخفضًا (LEO) ، حيث يقول إنها ليست مشكلة.

يشرح قائلاً: "الأجهزة الحاسوبية في المدار الأرضي المنخفض مشابهة للأشياء المضمنة على الأرض ، لأنها رخيصة ومتوفرة بسهولة". على سبيل المثال ، "قد تجد لوحات ARM عادية ، تمامًا مثل الأجهزة المضمنة العادية على الأرض - نفس المعالجات صنعت لقطاع السيارات."

على جانب البرنامج ، غالبًا ما تستخدم الأقمار الصناعية نظام تشغيل في الوقت الفعلي (RTOS) مثل VxWorks ، أو حتى Linux الأساسي ، كما هو الحال مع Starlink من SpaceX. في السنوات الأخيرة ، بدأوا في تبني المزيد من المكونات الجاهزة والمفتوحة المصدر ، وأنظمة الاتصالات والتحكم التي يتصلون بها بطرق عديدة تستحضر شبكات المؤسسات العادية.

تفتح هذه التقنيات المألوفة جميع أنواع الأبواب المحتملة للتطفل ، مثل تسوية سلسلة التوريد عبر مكونات جاهزة.

ربما يكون الطريق الأسهل هو خطف مركبة فضائية عبرها رابط اتصالات مفتوح على مصراعيه.

"يمكن للقراصنة الحصول على محطة أرضية خاصة بهم لتردد UHF و VHF ، والتي يمكن أن تكون رخيصة مثل 10,000 دولار لطبق بطول مترين. ثم يمكنك بالفعل التحدث إلى الكثير من الأقمار الصناعية التي تدور حول الأرض المنخفضة ، "يحذر ويلبولد.

ومع ذلك ، فإن إحدى العقبات الرئيسية هي التوقيت. روابط الأقمار الصناعية بطيئة بالفعل ، "وبالطريقة التي تتشكل بها الأرض ، يمكنك رؤيتها لمدة 10 دقائق في كل مرة ،" يشير ويلبولد.

السفر بسرعة عشرات الآلاف من الكيلومترات في الساعة ، قد يشق قمر صناعي واحد LEO طريقه حول الأرض كل 90 دقيقة أو نحو ذلك.

يقول: "إذا كنت ترغب في زيادة الوقت الذي يتعين عليك التحدث إليه ، فأنت بحاجة إلى محطات أرضية متعددة". "إذا كان لديك ما يكفي من المحطات الأرضية ، يمكنك التحدث إليها في النهاية طوال الوقت ، ولكن من الواضح أن هذا يصبح مكلفًا للغاية."

قراصنة يطلقون النار على النجوم

تدعم الأقمار الصناعية بعضًا من أهم جوانب حياتنا - وبعضها من أكثر الأمور اليومية -. أنها توفر لنا نظام تحديد المواقع والتلفزيون. يساعدوننا في تتبع الطقس والتنبؤ به وربط الناس في أماكن بعيدة. يعتمد المهندسون والباحثون والمزارعون ومسؤولو المخابرات العسكرية على حد سواء على المسابير الفضائية.

يقول ويلبولد: "من الواضح أن العواقب تعتمد على أي جزء من القمر الصناعي تم اختراقه بالفعل". "على سبيل المثال ، تخيل المساومة على نظام BUS الخاص بقمر صناعي للمراقبة. ثم ربما يمكنك تصعيد التكنولوجيا الخاصة بك إلى نظام الحمولة. بعد ذلك ، يمكنك سرقة الصور التي لا يُفترض بك الوصول إليها أو حتى إدخال القطع الأثرية أو إزالة القطع الأثرية من الصور ، مثل التلاعب بالبيانات ".

تصبح الاحتمالات خيالية أكثر من هناك ، خاصة إذا كنت تفكر في الدوافع التي توجه المركبة الفضائية.

على سبيل المثال ، يمكن لمشغل غير مصرح له أن يوجه القمر الصناعي نحو الشمس لإحداث ضرر مادي ورفض الخدمة ، أو يمكنه تغيير مدار الجهاز لإحداث تصادم.

ويوضح قائلاً: "إذا تطابق مداران ، فهناك على الأقل احتمال أن تحاول ضرب أقمار صناعية أخرى ، أو يمكنك فعلاً تعريض أشخاص آخرين في المدار للخطر."

مستقبل أمن الأقمار الصناعية

في الخطوط الأمامية للدفاع عبر الأقمار الصناعية ، توجد الحكومات والجيوش التي تعتمد عليها أكثر من غيرها.

للبدء في معالجة التهديد ، في 2022 مارس ال نصح مكتب التحقيقات الفيدرالي و CISA موفري الاتصالات عبر الأقمار الصناعية لتنفيذ احتياطات الأمان الأساسية ، مثل التشفير والمراقبة والتصحيح. بعد شهرين ، سبيس دلتا 6 التابعة لقوة الفضاء الأمريكية أضاف أربعة أسراب جديدة لتعزيز الدفاع العسكري وتحديث البنية التحتية القديمة للتحكم في الأقمار الصناعية. قام المعهد الوطني للمعايير والتكنولوجيا (NIST) و MITER ، بالإضافة إلى شركة المقاولات الحكومية غير الربحية Aerospace Corp ، ببناء أطر لنمذجة التهديدات وتخطيط الإجراءات المضادة ضد التهديدات الفضائية.

كما يشارك المجتمع الأمني بشكل عام. في 6 حزيران (يونيو) ، اشتركت القوات الجوية والقوات الفضائية الأمريكية مع شركة المقاولات الحكومية غير الربحية Aerospace من أجل "هاك سات، "مسابقة قرصنة عبر الأقمار الصناعية على غرار العلم لمدة 30 ساعة تتمحور حول" Moonlighter "، صندوق حماية للقرصنة في المدار. في مكان آخر ، اختبر المطورون أ قناة مقاومة للحوسبة الكمومية لنقل البيانات من وإلى مركبة فضائية.

ليس هناك من يخبرنا أين سيذهب أمن الأقمار الصناعية في السنوات القادمة.

يقول ويلبولد: "كانت صناعة الفضاء موجودة منذ عقود". من ناحية أخرى ، يضيف ، "كم مرة رأينا شيئًا نجح بطريقة ما لعقود من التغيير في وقت قصير جدًا؟"

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون السيارات / المركبات الكهربائية ، كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- BlockOffsets. تحديث ملكية الأوفست البيئية. الوصول هنا.

- المصدر https://www.darkreading.com/edge/how-researchers-hijacked-a-satellite

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 000

- 10

- 17

- 19

- 2022

- 7

- a

- من نحن

- الوصول

- في الواقع

- معالجة

- يضيف

- اعترف

- تبنى

- فضاء

- ضد

- • التقدم في العمر.

- AIR

- قوة جوية

- سواء

- الكل

- سابقا

- an

- المحللين

- و

- أي وقت

- اى شى

- بعيدا

- هي

- يمكن القول

- ARM

- حول

- AS

- الجوانب

- At

- مهاجمة

- السيارات

- متاح

- بعيدا

- الأساسية

- BE

- لان

- يصبح

- كان

- بدأ

- بدأت

- أفضل

- أكبر

- اسود

- قبعة سوداء

- قبعة سوداء

- زيادة

- على حد سواء

- بنيت

- حافلة

- لكن

- by

- CAN

- يستطيع الحصول على

- حقيبة

- الحالات

- سبب

- تسبب

- مركز

- بالتأكيد

- سلسلة

- تغيير

- قناة

- رخيص

- ادعى

- واضح

- CNBC

- الزملاء

- تأتي

- التعليق

- مجال الاتصالات

- مجتمع

- منافسة

- مكونات

- حل وسط

- تسوية

- مساومة

- الكمبيوتر

- الحوسبة

- التواصل

- متصل

- الإتصال

- النتائج

- نظر

- مقاول

- مراقبة

- ضوابط

- شركة

- استطاع

- حاسم

- البيانات

- يوم

- دوس

- عقود

- الدفاع

- دلتا

- شرح

- تظاهر

- الحرمان من الخدمة

- تفاصيل

- المطورين

- الأجهزة

- فعل

- مختلف

- تعطيل

- فعل

- الأبواب

- مضاعف

- في وقت سابق

- أرض

- أسهل

- آخر

- في مكان آخر

- جزءا لا يتجزأ من

- التشفير

- المهندسين

- كاف

- مشروع

- يتصعد

- خاصة

- حتى

- في النهاية

- كل

- كل يوم

- مثال

- إلا

- ذو تكلفة باهظة

- ويوضح

- مكشوف

- مألوف

- خيالي

- المزارعين

- طيران

- في حالة

- القوة

- أربعة

- الأطر

- تردد

- تبدأ من

- إضافي

- مستقبل

- العلاجات العامة

- ألمانيا

- دولار فقط واحصل على خصم XNUMX% على جميع

- الحصول على

- Go

- حكومة

- الحكومات

- نظام تحديد المواقع

- أرض

- تجمع

- القراصنة

- قراصنة

- القرصنة

- كان

- يد

- الثابت

- أجهزة التبخير

- قبعة

- يملك

- he

- مساعدة

- خطف

- له

- ضرب

- ساعة

- كيفية

- كيفية

- لكن

- HTML

- HTTPS

- مئات

- if

- صور

- تخيل

- تنفيذ

- نفذت

- in

- القيمة الاسمية

- في الواقع

- العالمية

- البنية التحتية

- في الداخل

- معهد

- رؤيتنا

- Internet

- إلى

- تقديم

- غزو

- المشاركة

- قضية

- IT

- انها

- JPG

- يونيو

- م

- نوع

- LAS

- لاس فيغاس

- اسم العائلة

- العام الماضي

- الى وقت لاحق

- الأقل

- LEO

- أقل

- مثل

- وصلات

- لينكس

- حياة

- طويل

- يعد

- بدا

- الكثير

- منخفض

- آلة

- الآلات

- صنع

- رائد

- أغلبية

- جعل

- البرمجيات الخبيثة

- التلاعب

- تلاعب

- الشركات المصنعة

- كثير

- مارس

- مباراة

- يمكن

- الإجراءات

- ربما

- الجيوش

- عسكر

- دقيقة

- تصميم

- عارضات ازياء

- تحديث

- مراقبة

- شهر

- المقبلة.

- الأكثر من ذلك

- أكثر

- متعدد

- محليات

- حاجة

- الشبكات

- جديد

- التالي

- نيست

- لا

- غير ربحية

- of

- مسؤولون

- غالبا

- on

- مرة

- ONE

- فقط

- جاكيت

- المصدر المفتوح

- تعمل

- نظام التشغيل

- عامل

- or

- فلك

- العادي

- أخرى

- لنا

- خارج

- انقطاع

- الخاصة

- ورق

- جزء

- شراكة

- الترقيع

- مجتمع

- إلى

- تنفيذ

- ربما

- مادي

- وجهات

- تخطيط

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- نقاط

- إمكانيات

- إمكانية

- محتمل

- تنبأ

- <font style="vertical-align: inherit;"> كمادة تطعيم في تجديد عيوب محيط بالذورة (الحنك) الكبيرة:</font>

- منع

- منع

- المشكلة

- المعالجات

- الإيجابيات

- الحماية

- تزود

- مزود

- توفير

- نشرت

- RE

- في الوقت الحقيقي

- واقع

- الأخيرة

- مؤخرا

- تجنيد

- المناطق

- منتظم

- اعتمد

- المتبقية

- إزالة

- تمثل

- مطلوب

- الباحثين

- المستطلعين

- مسؤولية

- طريق

- الروسية

- s

- نفسه

- رمل

- الأقمار الصناعية

- الأقمار الصناعية

- يقول

- القطاع

- أمن

- انظر تعريف

- بدت

- رأيت

- الخدمة

- مقدم الخدمة

- شكل

- مشاركة

- أطلق النار

- قصير

- جانب

- مماثل

- سماء

- بطيء

- So

- تطبيقات الكمبيوتر

- بعض

- شيء

- مصدر

- الفضاء

- قوة الفضاء

- صناعة الفضاء

- (سبيس اكس)

- متخصص

- سرعة

- المعايير

- ستارلينك

- محطة

- محطات

- لا يزال

- طالب

- هذه

- تعرض جيد للشمس

- تزويد

- سلسلة التوريد

- مفترض

- المساحة

- الدراسة الاستقصائية

- شملهم الاستطلاع

- نظام

- أنظمة

- حديث

- فريق

- التكنولوجيا

- التكنولوجيا

- تكنولوجيا

- تلفزيون

- عشرات

- اختبار

- أن

- •

- من مشاركة

- منهم

- أنفسهم

- then

- هناك.

- هم

- طرف ثالث

- هؤلاء

- الآلاف

- التهديد

- التهديدات

- ثلاثة

- عبر

- الوقت

- توقيت

- إلى

- استغرق

- نحو

- مسار

- محاولة

- منعطف أو دور

- اثنان

- أوكرانيا

- الأوكرانية

- ترتكز

- جامعة

- تحميل

- us

- Ve

- VEGAS

- جدا

- بواسطة

- تريد

- يحذر

- وكان

- طريق..

- طرق

- we

- الطقس

- حسن

- كان

- ابحث عن

- متى

- التي

- في حين

- كامل

- سوف

- مع

- عمل

- سوف

- عام

- سنوات

- حتى الآن

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت