وقت القراءة: 4 دقائق

تخيل أنك وضعت أموالك في بروتوكول تتوقع عائدًا جيدًا ، ولكن بعد مرور شهر إلى شهرين ، اكتشفت أن الأموال ضاعت بسبب خرق أمني لمجرد أن البروتوكول لم يواكب نواقل الهجوم أو كان غير فعال في مراقبة الهجوم ، أين يتركك ذلك؟

لإنقاذ نفسك من مثل هذه الظروف المؤسفة ، ننصحك دائمًا بعدم التعامل إلا مع البروتوكولات التي تأخذ الأمان على محمل الجد ، وفي هذا الصدد ، لا يعد الأمان استثمارًا لمرة واحدة. إنه ينطوي على تقدم وتطوير مستمرين على أساس مشهد التهديدات المتطور باستمرار.

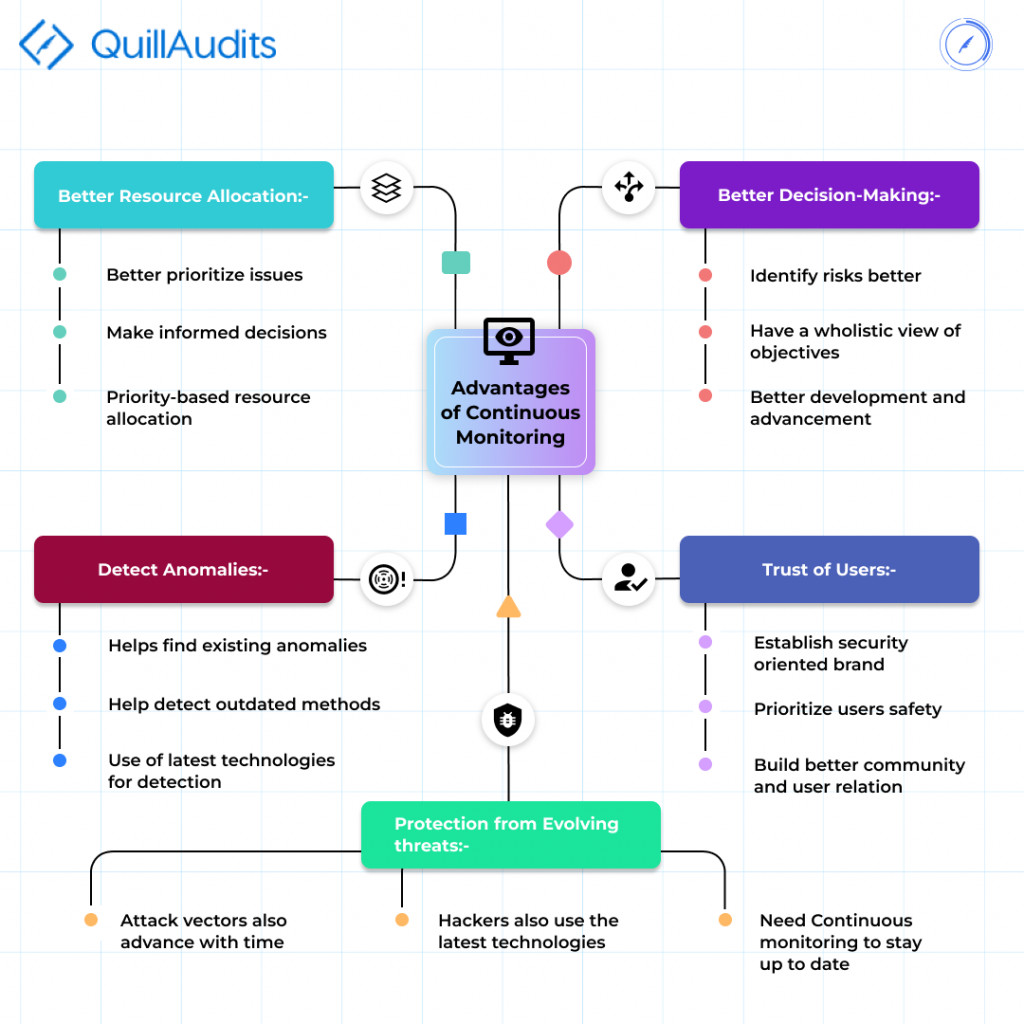

في هذه المدونة ، سنتعرف على سبب كون المراقبة المستمرة أحد أهم أجزاء الحفاظ على أمان البروتوكولات وكيف تساعدنا في تأمين Web3 ، فلنبدأ واحدًا تلو الآخر.

الحماية من التهديدات المتطورة

مع تقدم التكنولوجيا ، تزداد استراتيجيات الهجوم والتهديدات التي يواجهها Web3. يستخدم المجرمون الإلكترونيون أدوات متطورة ويستخدمون أحدث التقنيات مثل الأتمتة والذكاء الاصطناعي وما إلى ذلك. تظهر المشكلة عندما لا يبذل البروتوكول أو المشاريع جهدًا لإبقاء أنفسهم في مقدمة المهاجمين.

يجب أن تتخذ الشركات دائمًا كل الإجراءات اللازمة لخلق بيئة آمنة للمستخدمين ، ويجب أن تحاول دائمًا توقع الثغرات الأمنية المحتملة والاستعداد لها. تتضمن حلول الأمن السيبراني هذه أنظمة مراقبة منتظمة وتحديد نقاط الضعف و منع انتهاكات البيانات والأمن.

تخصيص أفضل للموارد

عندما يتم العثور على عيب أو مشكلة في جسر قيد الإنشاء ، بناءً على مدى خطورة المشكلة وأهميتها ، يتم تخصيص الموارد البشرية لها. إذا كانت المشكلة خطيرة ، فإن الموارد المخصصة تميل إلى أن تكون عالية ، وإذا لم تكن المشكلة يمكن تخصيص الموارد المنخفضة بشكل كبير. ومع ذلك ، يمكن التغلب على المشكلة.

يمكن ملاحظة نفس الظاهرة في Web3 Enterprises. عندما نراقب تطبيقات Web3 الخاصة بنا باستمرار ، بناءً على المشكلات التي نجدها ، يمكننا تخصيص موارد مناسبة للمشكلة وإنشاء نظام أكثر كفاءة لمعالجة المشكلات على أساس الأولوية. وبالتالي ، فإن المراقبة والتتبع المستمر يساعدان في بناء برنامج قوي للأمن السيبراني.

يكتشف الشذوذ

عندما نميل نحو المراقبة المستمرة ، فإننا لا نوجه أنفسنا فقط من الهجمات ولكن أيضًا نبحث باستمرار عن أي عيوب أو أي شذوذ موجود في نهايتنا. للقيام بذلك ، يتم استخدام العديد من الأدوات المتقدمة تقنيًا. تحتوي هذه الأدوات بشكل أساسي على إمكانية ملاحظة البيانات أو الذكاء الاصطناعي أو التعلم الآلي باعتباره العمود الفقري لها.

قدرة أفضل على اتخاذ القرار

تأتي القدرة الأفضل على اتخاذ القرار مع عمل آمن للغاية. تساعدنا المراقبة المستمرة على تحديد المخاطر التي تواجهها المؤسسة ، وتصبح هذه المعلومات بالغة الأهمية عندما نكون في مرحلة اتخاذ القرار. من الواضح أنه كلما زادت المعلومات والمعرفة التي لدينا حول ضعف نظامنا ، كان القرار الأفضل الذي يمكننا اتخاذه.

نظرًا لأن القرارات تعد عاملاً مهمًا حقًا يفرض نجاح بروتوكولنا والاتجاه الذي تسير فيه المؤسسة ، فإن المراقبة المستمرة ترتبط ارتباطًا مباشرًا بالتنمية والتقدم الأفضل للمؤسسة.

ثقة المستخدمين

نظرًا لأن المستخدمين يدركون الحاجة إلى الأمن السيبراني وأهميته ، فكلما زاد طلب المستخدمين عليه ، وببطء وثبات ، فإن الشخص الذي يوفر أفضل ممارسات الأمن السيبراني والسلامة سوف يجتذب المزيد من المستخدمين ويبني علاقة ثقة أفضل.

مع تقدم Web3 ، ستكون هناك معلمات مختلفة سيحكم المستخدمون على موثوقيتها بناءً عليها. سيتفهم المستخدمون الحاجة إلى العديد من الضروريات المتعلقة بالأمان مثل تقرير التدقيق ونظام المراقبة المستمرة وآلية الفشل. بدون هذه ، سيكون من الصعب على المستخدمين وضع الثقة. وبالتالي يصبح من الضروري استخدام نظام مراقبة مستمر لتوفير احتياجات المستخدم وسلامته.

وفي الختام

مع نواقل الهجوم المتطورة باستمرار وأنواع الهجمات الجديدة التي تشق طريقها إلى الصناعة ، فمن الأهمية بمكان أن نبقي أنفسنا مستعدين ومطلعين عليها. الطريقة الوحيدة للقيام بذلك هي من خلال استخدام المراقبة المستمرة لصالحنا.

توفر لك المراقبة المستمرة العديد من المزايا ، كما تمت مناقشته أعلاه. بالإضافة إلى المراقبة المستمرة ، نحتاج أيضًا إلى الاستعداد للتأثير في حالة تعرض بروتوكولنا للاختراق ، وسنتعرف على ذلك في إحدى مدوناتنا التالية ، لذا ترقبوا ذلك.

بالإضافة إلى المراقبة المستمرة ، لدينا أيضًا منشأة مذهلة لـ تدقيق العقود الذكية. إنها بوابة ثقة المستخدمين في البروتوكول وواحدة من أهم المعلمات في تحديد مدى أمان البروتوكول. نحن في QuillAudits خبراء في صناعة التدقيق ، لذا قم بزيارتنا على موقعنا الإلكتروني وقم بتدقيق مشروعك اليوم.

6 المشاهدات

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://blog.quillhash.com/2023/04/14/the-advantages-of-continuous-monitoring-for-web3-security/

- :يكون

- $ UP

- 7

- a

- من نحن

- فوق

- إضافة

- متقدم

- تقدم

- السلف

- مميزات

- مزايا

- قدما

- تخصيص

- دائما

- مدهش

- و

- توقع

- التطبيقات

- هي

- مصطنع

- الذكاء الاصطناعي

- AS

- At

- مهاجمة

- مهاجمة

- الهجمات

- التدقيق

- دققنا

- التدقيق

- أتمتة

- العمود الفقري

- على أساس

- أساس

- BE

- لان

- يصبح

- أفضل

- المدونة

- المدونة

- خرق

- BRIDGE

- نساعدك في بناء

- الأعمال

- by

- CAN

- حقيبة

- ظروف

- واضح

- تسوية

- ثابت

- باستمرار

- إنشاء

- متواصل

- بشكل متواصل

- عقد

- خلق

- حاسم

- مجرمو الإنترنت

- الأمن السيبراني

- البيانات

- البيانات والأمن

- اتخاذ القرار

- القرار

- اتخاذ القرار

- القرارات

- الطلب

- التطوير التجاري

- فعل

- مختلف

- اتجاه

- مباشرة

- ناقش

- إلى أسفل

- فعال

- جهد

- مشروع

- الشركات

- البيئة

- الضروريات

- إلخ

- كل

- المتطورة

- تتوقع

- خبرائنا

- واجه

- تسهيل

- مواجهة

- فشل

- عيب

- العيوب

- في حالة

- وجدت

- تبدأ من

- أموال

- بوابة

- دولار فقط واحصل على خصم XNUMX% على جميع

- يذهب

- الذهاب

- خير

- الثابت

- يملك

- مساعدة

- يساعد

- مرتفع

- جدا

- كيفية

- HTTPS

- الانسان

- الموارد البشرية

- تحديد

- تحديد

- التأثير

- أهمية

- أهمية

- in

- ميال إلى

- تتضمن

- العالمية

- غير فعال

- معلومات

- وأبلغ

- رؤيتنا

- استثمار

- قضية

- مسائل

- IT

- انها

- القاضي

- احتفظ

- حفظ

- المعرفة

- المشهد

- آخر

- تعلم

- تعلم

- يترك

- مثل

- خط

- أبحث

- منخفض

- آلة

- آلة التعلم

- صنع

- جعل

- القيام ب

- كثير

- أمر

- ماكس العرض

- قياس

- آلية

- مراقبة

- مراقبة

- المقبلة.

- الأكثر من ذلك

- أكثر فعالية

- أكثر

- حاجة

- إحتياجات

- جديد

- التالي

- of

- on

- ONE

- تغلب

- المعلمات

- أجزاء

- ظاهرة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- محتمل

- الممارسات

- إعداد

- أعدت

- يقدم

- منع

- الأولوية

- المشكلة

- مشاكل

- البرنامج

- تنفيذ المشاريع

- مشروع ناجح

- بروتوكول

- البروتوكولات

- تزود

- ويوفر

- توفير

- وضع

- وضع

- كويلهاش

- استعداد

- منتظم

- ذات صلة

- صلة

- تقرير

- مورد

- الموارد

- عائد أعلى

- المخاطر

- قوي

- خزنة

- السلامة

- نفسه

- حفظ

- تأمين

- أمن

- عدة

- حاد

- ينبغي

- هام

- ببطء

- So

- الحلول

- متطور

- المسرح

- بداية

- إقامة

- لا يزال

- استراتيجيات

- تحقيق النجاح

- هذه

- مناسب

- نظام

- أنظمة

- أخذ

- خذ الأمن

- التكنولوجيا

- تكنولوجيا

- أن

- •

- الخط

- المشاريع

- من مشاركة

- منهم

- أنفسهم

- تشبه

- التهديد

- التهديدات

- الوقت

- إلى

- اليوم

- أدوات

- نحو

- تتبع الشحنة

- الثقة

- أنواع

- مع

- فهم

- يؤسف له

- us

- تستخدم

- المستخدمين

- قم بزيارتنا

- نقاط الضعف

- طريق..

- ضعف

- Web3

- تطبيقات الويب 3

- الموقع الإلكتروني

- التي

- سوف

- مع

- بدون

- للعمل

- سوف

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- نفسك

- زفيرنت