- أدت الطبيعة المزدهرة لـ Metaverse إلى زيادة عدد المحتالين والمحتالين ومهاجمي يوم الصفر ومخترقي العملات المشفرة.

- وفقًا للإحصاءات، تتأثر أكثر من 34% من الشركات والأنظمة بالتهديدات الداخلية.

- إحدى السمات الرئيسية التي تفشل معظم مشاريع الأمن والمشروعات Metaverse في الالتزام بها هي عنصر اللامركزية.

لقد وعدت عناصر Web3 المختلفة، والعملات المشفرة، والذكاء الاصطناعي، وNFT، وMetaverse، وتقنية blockchain، بثورة تكنولوجية وحققتها. لقد عمل كل عنصر في انسجام مع الآخر، مما يوضح مدى مرونة وقابلية التشغيل البيني والاستقلالية التي يمكن أن يعمل بها كل عنصر.

على الرغم من المفهوم الثوري، لا يزال Web3 كيانًا جديدًا في عالم التكنولوجيا، وبالتالي به العديد من الثغرات. في العام الماضي، حدثت عمليات اختراق للعملات المشفرة بشكل منتظم، وبدأ الكثيرون في الشك في نظام الإثبات الكامل الذي وعدت به تقنية blockchain ذات يوم. ولسوء الحظ، لا يزال أمان blockchain قيد التقدم للتخفيف من أي محاولة. ومع ذلك، فإن إنجازات أحد عناصر Web3 تلقي بظلالها على عيوبها، وهي Metaverse، ومع ذلك يحتاج الأفراد إلى فهم أن اختراقات Metaverse أمر معقول.

لقد اكتسب مفهوم الواقع الافتراضي عددًا هائلاً من المؤيدين. ونتيجة لذلك، لا يستطيع الكثيرون فهم مدى تعرض بيئة الواقع الافتراضي المتنامية للبرمجة الضارة. لسوء الحظ، نظرًا للطبيعة الواسعة لـ Metaverse، فهي تحتوي على واحدة من أعلى المساحات السطحية للعملات المشفرة والاختراقات السيبرانية. فيما يلي نظرة على الاختراق داخل أمان blockchain الخاص بـ Metaverse.

المفهوم الثوري لل Metaverse

تم تصميم جميع عناصر web3 خصيصًا لتبرز وتعمل بشكل مستقل ولكن يمكنها أيضًا دمج سماتها المختلفة. يعد Metaverse بمثابة لبنة بناء لعقدين من الجهد ويعمل من قبل مطوري blockchain. في عام 1992، صاغ نيل ستيفنسون مصطلح Metaverse عندما كان مجرد خيال علمي. إن إنشاء مساحة افتراضية ثلاثية الأبعاد تسمح للمستخدمين بالتفاعل وممارسة الأعمال والتواصل مع العالم لم يكن يُرى إلا في الأفلام في ذلك الوقت، ولكن ما كان حلمًا سرعان ما أصبح حقيقة.

يوفر Metaverse البيئة اللازمة لازدهار تطبيقات blockchain. إنه التكرار الأول لنظام Web3 البيئي المحقق بالكامل. من المؤكد أن الاندماج بين تقنية blockchain وMetaverse جاء مؤخرًا نسبيًا. مع وجود النظام البيئي، تعمل NFTs كشكل من أشكال ملكية أي محتوى رقمي للمستخدمين. وهذا يقلل من احتمالية الأنشطة الاحتيالية أو عمليات الاحتيال، مما يسمح للمستخدمين بامتلاك أرض افتراضية.

أيضا ، اقرأ أمن Blockchain: الدروس المستفادة في عام 2022، والتوقعات لعام 2023.

مع الملكية الرقمية، إحدى العقبات الرئيسية التي واجهت Metaverse والتي تم التغلب عليها، تدخلت العملة المشفرة لإنشاء نظام مالي للعالم الافتراضي. يضيف المطورون الذكاء الاصطناعي والعقود الذكية لإدارة وأتمتة أي معاملة للمستخدم. أصبح Metaverse المنتج الذي يمكنه استيعاب جميع عناصر Web3 وإنشاء نظام بيئي قريب بشكل مخيف من العالم الحقيقي.

صعود تطبيقات Metaverse

أدى هذا المفهوم إلى قيام العديد من الشركات مثل Meta وMicrosoft وIBM وغيرها من المؤسسات الكبرى بالدخول في مشروع تطوير Metaverse. نجحت أفريقيا أيضًا في إنشاء Metaverse وAFricarare وNandi Metaverse. لقد قامت هاتان المساحتان الافتراضيتان بتلبية احتياجات العديد من الفنانين وجامعي NFT الأفارقة وعززت نمو العملات المشفرة في القارة.

لقد اكتسب metaverse عددًا كبيرًا من المتابعين نظرًا لمفهومه الثوري.[صورة/متوسطة]

لسوء الحظ، فإن الإمكانات الهائلة لـ Metaverse وطبيعتها تجعلها هدفًا أساسيًا لاختراقات العملات المشفرة والهجمات الإلكترونية. قد يعتقد الكثيرون أن دمج تقنية blockchain يمكن أن يحد من مثل هذه الهجمات ولكن ضع في اعتبارك أن هذه التقنيات لا تزال في مرحلة مهدها. وهذا يعني أن المطورين يرتكبون الكثير من الأخطاء أثناء إنشائه مما يؤدي إلى ارتفاع معدل الهجمات الصفرية.

الطبيعة المتداعية لأمن Metaverse

Metaverse عبارة عن مساحة افتراضية تتضمن أمان blockchain وإجراءات أمنية أخرى. ولسوء الحظ، فقد أدى هذا إلى تخفيف معظم حالات Web2 طوال عمرها الافتراضي. أدت الطبيعة المزدهرة لـ Metaverse إلى زيادة عدد المحتالين والمحتالين مهاجمي يوم الصفر واختراقات العملات المشفرة، حيث يحاول كل منها تجاوز الإجراءات الأمنية المحددة لـ blockchain.

العديد من المشكلات الأمنية التي ابتليت بها metaverse.[صورة/CNBC]

يعد اختراق Metaverse مشهدًا نادرًا، لكن هذا لا يعني عدم حدوثه. يتجاوز العديد من المحرضين أمان metaverse للوصول إلى العديد من NFTs والعملات المشفرة ذات القيمة المالية. على الرغم من إضافة العديد من الإجراءات الأمنية الخاصة بتقنية blockchain، إلا أن طبيعتها التفاعلية أدت في النهاية إلى التراجع عنها. وفقا للإحصاءات، انتهى 34% من الشركات والأنظمة تتأثر بالتهديدات الداخلية. في لغة الشخص العادي، قد يكون المستخدم الذي ينوي أمان metaverse حمايته هو مرتكب الجريمة.

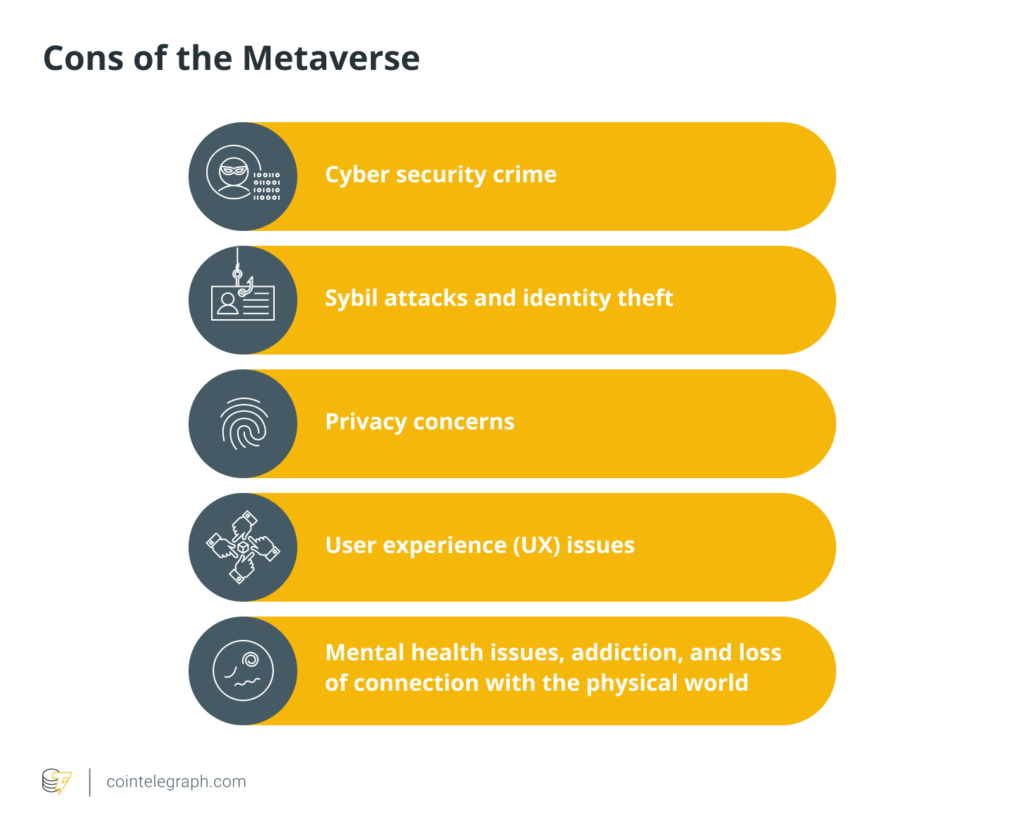

المشكلات التي يعاني منها Metaverse Security

فيما يلي بعض مشكلات الأمن السيبراني التي تواجه مشاريع Mtetaverse صعوبة في التعامل معها.

غزو الخصوصية

كما ذكرنا سابقًا، يحاكي Metaverse ما يحاول Web3 القيام به. إن طبيعتها القابلة للتشغيل البيني لبناء مساحة افتراضية تتضمن جميع عناصر Web3 الأخرى تعكس هدفها الأساسي. لسوء الحظ، هذا هو أبعد ما يمكن أن يذهب. إحدى السمات الرئيسية التي تفشل معظم مشاريع الأمن والمشروعات Metaverse في الالتزام بها هي عنصر اللامركزية.

قد تقوم بدمج العملات المشفرة لبناء نظامها المالي، ولكن لا تزال هناك كيانات واحدة أو مجموعة من الكيانات تتحكم في المشروع بأكمله. وهذا يثير تساؤلات حول خصوصية المستخدم وحماية البيانات. تقوم شركات التكنولوجيا الكبرى عادةً ببيع بيانات العملاء أو إقراضها لشركات أخرى. بسبب الطبيعة التفاعلية والواسعة للمساحة الافتراضية، فإنها يمكن أن تستوعب العديد من المستخدمين.

تقوم الشركات المالكة بتسجيل كل إجراء يقوم به المستخدم وهواياته ومعاملاته المالية. تعتبر هذه البيانات بمثابة الذهب بالنسبة لأقسام الإعلان، لذلك غالبًا ما يشتريها الكثيرون من هذه الشركات. لسوء الحظ، مع الطبيعة المتنامية لأمن blockchain، هناك عدم وجود أطر تنظيمية صارمة لحماية خصوصية بيانات المستخدم في Metaverse. بعد فوات الأوان، تحدث عمليات اختراق metaverse عادةً عندما تقوم أطراف ثالثة باختراق الشركات المالكة للوصول إلى البيانات.

اختراقات التشفير وعمليات الاحتيال

لسوء الحظ، مع دمج العملة الرقمية لبناء نظام مالي، يتعين على معظم الأوراق المالية Metaverse التعامل مع عمليات الاختراق والاحتيال الخاصة بالعملات المشفرة. إن وجود أمان blockchain مدمج قد يحد من الانهيار المفاجئ للعملات المشفرة، لكنه لا يمكنه فعل الكثير. تعد عمليات اختراق العملات المشفرة، مثل هجمات جسر Axie Infinity وWomhole Token، أمثلة على عمليات اختراق Metaverse التي تتضمن رموز العملات المشفرة.

أيضا ، اقرأ Metaverse وتطور التكنولوجيا الحديثة.

بالإضافة إلى ذلك، Metaverse عبارة عن منصة تفاعلية. على الرغم من كونه عنصرًا في web3، إلا أنه لا يزال يدعو إلى التنمية الاجتماعية بين المستخدمين. لسوء الحظ، قد يؤدي هذا إلى اختراقات خطيرة من خلال الهندسة الاجتماعية. وبما أن المستخدمين يتفاعلون مع الصور الرمزية، فإن الثقة تتراكم من خلال التفاعل اليومي مع المستخدمين الآخرين.

في معظم الحالات، يستخدم كل شخص ضمن مشروع metaverse واحد أسماء مستعارة، كما يؤدي إخفاء الهوية الحقيقية للمستخدم إلى الحماية والتسبب في الضرر في نفس الوقت. يزدهر المتسللون والمحتالون في مثل هذه البيئة ويستخدمون تقنيات الهندسة الاجتماعية المختلفة للوصول. وقد أدى ذلك إلى عمليات اختراق ضخمة للعملات المشفرة، وعلى الرغم من دمج العملات المشفرة اللامركزية، إلا أنه لا يزال هناك طريق طويل لنقطعه.

صعوبة التعامل مع العقود الذكية

قامت معظم مشاريع metaverse المرتبطة بـ Web3 بدمج العديد من العقود الذكية للتعامل مع المعاملات اليومية للمستخدمين. وقد أدت أتمتة هذه الخدمة إلى زيادة سريعة في كفاءة معاملات العملات المشفرة واختيار الملكية الرقمية. أدى دمجها إلى بناء سمعة Metaverse. ولسوء الحظ، نشأت مشكلة أساسية بسرعة على مر السنين. أحد هذه العناصر هو الطبيعة الآخذة في التوسع لـ Metaverse.

الهدف الرئيسي من كل إجراء أمني Metaverse هو توفير تدابير الرقابة اللازمة لضمان الأمن السيبراني في بيئة دائمة التوسع. ولتحقيق ذلك، قام محللو الأمن بمراجعة وإضافة العديد من اللوائح الجديدة إلى النظام. لسوء الحظ، يعد تغيير العقود الذكية أكثر تعقيدًا مما يعتقده الكثيرون.

السمة الأساسية لها، وهي تقنية blockchain، تجعلها غير قابلة للتغيير ولا يمكن تغييرها إلا من خلال إجماع الشبكة بأكملها. يمكن أن تحدث العديد من عمليات الاختراق Metaverse من خلال استغلال هذا النظام الصارم. مع قيام المزيد من المستخدمين بتوسيع مجال Metaverse، يتم أيضًا اختراع اختراعات وطرق تفاعل جديدة. يؤدي هذا إلى إنشاء هجوم صفري لا يستطيع العديد من محللي الأمن اكتشافه.

وفي الختام

للحصول على إشارة فخرية، تعد سرقة الهوية أيضًا عاملاً مهمًا يساهم في عمليات اختراق Metaverse المعروفة اليوم. يعد استخدام الصور الرمزية إحدى نقاط الضعف المهمة في أمان Metaverse. يمكن للقراصنة إيجاد طريقة للتسوية وتجاوز أمان blockchain الخاص بهم وأخذ هوية مستخدم آخر.

يتيح ذلك للمتسللين تنفيذ عمليات اختراق العملات المشفرة أثناء التنكر كأفراد آخرين. إن تداعيات تحديد الثقل في أمن Metaverse تتجاوز الضحية الفردية. من المعروف أن المتسللين يستخدمون صورًا رمزية أخرى لإجراء الهندسة الاجتماعية والأنشطة الاحتيالية. ولحسن الحظ، فإن إنشاء NFT يمكن أن يحد من هذه المعضلة. يمكن أن توفر خصائص الملكية الرقمية الخاصة بها أدلة قانونية ضد أي فرد ما لم يقدم المستخدم تفاصيله.

أيضا ، اقرأ دراسة التقدم المحرز في Metaverse الأفريقية.

لا يزال Metaverse Security قيد التقدم حيث يجد المطورون طرقًا أحدث لتحسين تجارب مستخدميه. يمكن للمطورين الحد من عمليات الاختراق Metaverse من خلال إعادة تعريف أمان blockchain الخاص بهم دون الحاجة إلى تحليلات أمنية من طرف ثالث.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- سك المستقبل مع أدرين أشلي. الوصول هنا.

- المصدر https://web3africa.news/2023/04/18/news/metaverse-security-unable-to-defend-from-attackers/

- :لديها

- :يكون

- 2022

- a

- من نحن

- الوصول

- استيعاب

- وفقا

- التأهيل

- الإنجازات

- اكشن

- أنشطة

- نشاط

- وأضاف

- إضافة

- انضمت

- دعاية

- أفريقيا

- الأفريقي

- فناني NFT الأفارقة

- افريكارير

- ضد

- AI

- الكل

- السماح

- يسمح

- بالرغم ان

- من بين

- كمية

- تحليل

- المحللين

- و

- آخر

- أي وقت

- التطبيقات

- هي

- المناطق

- الفنانين

- AS

- أسوشيتد

- At

- مهاجمة

- الهجمات

- سمات

- أتمتة

- أتمتة

- الآلهة

- Axie

- أكسي إنفينيتي

- BE

- لان

- يجري

- ما بين

- Beyond

- كبير

- التكنولوجيا الكبيرة

- حظر

- سلسلة كتلة

- تطبيقات blockchain

- أمان blockchain

- بلوكشين التكنولوجيا

- خرق

- BRIDGE

- نساعدك في بناء

- ابني

- يبني

- بنيت

- الأعمال

- الأعمال

- يشترى

- by

- CAN

- لا تستطيع

- حمل

- الحالات

- الأسباب

- متغير

- اغلاق

- البرمجة

- صاغ

- عملات معدنية

- جامعي

- عادة

- الشركات

- مجمع

- فهم

- حل وسط

- مفهوم

- إدارة

- التواصل

- إجماع

- كبير

- محتوى

- قارة

- عقود

- المساهمة

- مراقبة

- الشركات

- استطاع

- صدع

- تحطم

- خلق

- خلق

- يخلق

- خلق

- التشفير

- عملات تشفير

- اختراق التشفير

- رموز CRYPTO

- المعاملات التشفير

- العملات المشفرة

- العملة

- زبون

- بيانات العميل

- الانترنت

- الهجمات الإلكترونية

- الأمن الإلكتروني

- يوميا

- المعاملات اليومية

- البيانات

- خصوصية البيانات

- صفقة

- تعامل

- عقود

- لامركزية

- اللامركزية

- تم التوصيل

- الإدارات

- تصميم

- على الرغم من

- تفاصيل

- المطورين

- التطوير التجاري

- مختلف

- صعوبة

- رقمي

- المحتوى الرقمي

- العملة الرقمية

- الملكية الرقمية

- نطاق

- الشك

- حمامة

- حلم

- أثناء

- كل

- النظام الإيكولوجي

- كفاءة

- جهد

- العنصر

- عناصر

- الهندسة

- ضخم

- ضمان

- كامل

- الكيانات

- كيان

- البيئة

- أخطاء

- تأسيس

- المتنامية

- كل

- كل شخص

- دليل

- تطور

- أمثلة

- توسيع

- التوقعات

- خبرة

- استغلال

- يفشلون

- خيال

- مالي

- نظام مالي

- الاسم الأول

- مرن

- متابعيك

- في حالة

- النموذج المرفق

- لحسن الحظ

- المحتالين

- محتال

- نشاط احتيالي

- تبدأ من

- تماما

- وظيفة

- أساسي

- ربح

- معطى

- يعطي

- Go

- هدف

- يذهب

- ذهبي

- منح

- تجمع

- التسويق

- الإختراق

- قراصنة

- الخارقة

- الانسجام

- يملك

- هنا

- مرتفع

- أعلى

- الإدراك المتأخر

- منـزل

- كيفية

- HTTPS

- العقبات

- IBM

- تحديد

- هوية

- غير قابل للتغيير

- تحسن

- in

- دمج

- دمج

- زيادة

- مستقل

- بشكل مستقل

- فرد

- الأفراد

- اللامحدودية

- المتكاملة

- تعتزم

- تفاعل

- تفاعل

- التفاعلية

- قابلة للتشغيل المتبادل

- تدخل

- في ميتافيرس

- اخترع

- الاختراعات

- مسائل

- IT

- تكرير

- انها

- JPG

- Kaspersky

- احتفظ

- القفل

- معروف

- البلد

- لغة

- قيادة

- قيادة

- ليد

- شروط وأحكام

- الدروس

- فترة الحياة

- مثل

- قرض

- طويل

- بحث

- الثغرات

- الرئيسية

- جعل

- يصنع

- كثير

- هائل

- ماكس العرض

- مايو..

- يعني

- قياس

- الإجراءات

- المذكورة

- دمج

- الاندماج

- مييتااا

- ميتافيرس من

- تطوير ميتافيرس

- مشروع ميتافيرس

- مشاريع ميتافيرس

- الأمن metaverse

- مایکروسافت

- ربما

- مانع

- تخفيف

- تقدم

- الأكثر من ذلك

- أكثر

- أفلام

- متعدد

- أسماء

- الطبيعة

- نيل ستيفنسون

- ضروري

- حاجة

- الحاجة

- شبكة

- جديد

- NFT

- فنانو NFT

- NFTS

- أنف

- عدد

- كثير

- حدث

- of

- ONE

- المنظمات

- أخرى

- على مدى

- الكلي

- الخاصة

- كاتوا ديلز

- ملكية

- الأحزاب

- الماضي

- المكان

- طاعون

- المنصة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- معقول

- وفرة

- محتمل

- سابقا

- ابتدائي

- خصوصية

- المشكلة

- المنتج

- التقدّم

- تنفيذ المشاريع

- مشروع ناجح

- وعد

- الترويج

- HAS

- حماية

- الحماية

- تزود

- ويوفر

- الأسئلة المتكررة

- بسرعة

- يثير

- بسرعة

- نادر

- معدل

- عرض

- حقيقي

- العالم الحقيقي

- واقع

- أدركت

- مؤخرا

- سجل

- إعادة تعريف

- يقلل

- بانتظام

- قوانين

- المنظمين

- نسبيا

- سمعة

- نتيجة

- ثورة

- ثوري

- جامد

- s

- المحتالين

- الحيل

- مشهد

- علوم

- القصص الخيالي

- ضمانات

- أمن

- التدابير الأمنية

- اختيار

- بيع

- خدمة

- طقم

- عدة

- حاد

- هام

- بشكل ملحوظ

- معا

- منذ

- عزباء

- سمارت

- العقود الذكية

- So

- العدالة

- هندسة اجتماعية

- بعض

- الفضاء

- المساحات

- على وجه التحديد

- المسرح

- موقف

- إحصائيات

- لا يزال

- بنجاح

- هذه

- مفاجئ

- أنصار

- المساحة

- نظام

- أنظمة

- أخذ

- الهدف

- التكنولوجيا

- شركات التكنولوجيا

- تقنيات

- التكنولوجية

- التكنولوجيا

- تكنولوجيا

- أن

- •

- الميتافيرس الأفريقي

- ميتافيرس

- العالم

- سرقة

- من مشاركة

- منهم

- تشبه

- الثالث

- طرف ثالث

- طرف ثالث

- التهديدات

- تزدهر

- مزدهر

- عبر

- إلى

- اليوم

- رمز

- الرموز

- صفقة

- المعاملات

- صحيح

- الثقة

- في النهاية

- فهم

- تستخدم

- مستخدم

- خصوصية المستخدم

- المستخدمين

- عادة

- قيمنا

- مختلف

- كبير

- ضحية

- افتراضي

- الأرض الافتراضية

- الواقع الافتراضي

- الفضاء الافتراضي

- العالم الافتراضي

- نقاط الضعف

- الضعيفة

- طريق..

- طرق

- Web2

- Web3

- Web3 النظام البيئي

- ويب بي

- ابحث عن

- في حين

- مع

- في غضون

- بدون

- عمل

- أعمال

- العالم

- عام

- سنوات

- زفيرنت

- صفر