برعاية سلفادور تكنولوجيز

يقول أليكس ييفتوشينكو ، الرئيس التنفيذي في شركة سلفادور تكنولوجيز: "يجب أن تكون الحاجة إلى حل الاسترداد المتمحور حول التكنولوجيا التشغيلية والتي يمكن أن توفر الاستمرارية التشغيلية أولوية قصوى لكل متخصص في مجال الأمن السيبراني في OT / ICS".

ريهوفوت ، إسرائيل (PRWEB)

23 كانون الأول، 2022

بالإضافة إلى ذلك ، كشف تقرير الاستطلاع أن 40 بالمائة من المستجيبين كشفوا أن عملية الاسترداد في مؤسستهم مملوكة لفرق تكنولوجيا المعلومات. قد يؤدي هذا التنافر إلى تعريض أنظمة التشغيل التقني لخطر التوقف المكلف بعد الهجوم.

"بينما يمكن لتكنولوجيا المعلومات والحلول الحالية المستندة إلى السحابة استعادة / استرداد - لا يمكنهم القيام بذلك بسرعة أو بدون تدخل موظفين خبراء. هذا يخلق اختناقات خطيرة وغالبًا ما يؤدي إلى تكاليف خفية وتأخيرات ومخاطر "، كما يدعي Alex Yevtushenko ، الرئيس التنفيذي لشركة تقنيات السلفادور. "يجب أن تكون الحاجة إلى حل الاسترداد الذي يتمحور حول التكنولوجيا التشغيلية ويمكن أن يوفر الاستمرارية التشغيلية أولوية قصوى لكل متخصص في الأمن السيبراني في أنظمة التشغيل / أنظمة التحكم الذكية."

بينما تم إحراز تقدم في هذا الصدد ، استمر التقرير في تقييم أنه لا يزال هناك تحول كبير يجب أن يحدث لوضع تعافي التكنولوجيا التشغيلية / ICS في أيدي قطاع التكنولوجيا التشغيلية.

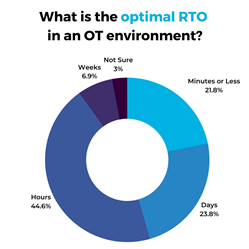

برعاية تقنيات السلفادور، مزود الحلول التكنولوجية للاستمرارية التشغيلية واستعادة الهجمات الإلكترونية لبيئات ICS و OT ، وجمع الاستطلاع البيانات من أكثر من 100 مدير صناعي وخبير وقادة عبر الشركات للكشف عن ما يفعلونه من حيث التعافي من حادث إلكتروني. إنه يعطي مغرفة داخلية حول ما يفكر فيه محترفو الأمن السيبراني في تكنولوجيا المعلومات التشغيلية / ICS حول استعادة الهجمات الإلكترونية بشكل عام وفيما يتعلق بمؤسستهم الصناعية الخاصة.

أبرز النتائج:

- قال أكثر من 60٪ من المشاركين في الاستطلاع إن خطة استرداد الهجمات الإلكترونية الحالية لا تدعم بشكل كاف OT / ICS

- 63٪ من المستجيبين غير واثقين من خطة استرداد الهجمات الإلكترونية (أي استمرارية الأعمال) لمحطات عمل وآلات العمليات التشغيلية الهامة

- 90٪ من المجيبين يقولون إن بيئات OT / ICS تختلف اختلافًا كبيرًا عن تكنولوجيا المعلومات وتتطلب نهجًا خاصًا بالتكنولوجيا التشغيلية لأجهزة الأمن السيبراني.

- فقط 10٪ من المستجيبين يقومون بالتحقق المستمر أو الأسبوعي من عمليات النسخ الاحتياطي والاستعادة لمحطة العمل / النظام. يتحقق معظمهم من نسخ OT الاحتياطية مرة واحدة في السنة أو مرة كل ثلاثة أشهر لأن العملية غازية للغاية وتستغرق وقتًا طويلاً

تتزايد فيروسات الفدية في بيئات OT وتصبح أكثر اضطرابًا من أي وقت مضى ، مما يؤدي إلى مزيد من الضرر ووقت التوقف عن العمل ، بصرف النظر عن الفدية الكبيرة التي يمكن أن يطلبها الأعداء من ضحاياهم. من أبرز ما يميز قراصنة برامج الفدية هؤلاء أنهم دائمًا ما يطورون لعبتهم ويحسّنون أساليبهم. في السنوات الأخيرة ، أظهروا قدرتهم المتزايدة على الاقتراب من تقنيات OT / ICS ، كما هو موضح في اختراق خط الأنابيب المستعمرة ، مما تسبب في انقطاع الطاقة على طول الساحل الشرقي للولايات المتحدة في مايو الماضي. بالإضافة إلى ذلك ، أغلق مهاجمو برامج الفدية تقريبًا شبكة الطاقة في CS Energy في كوينزلاند في أستراليا في نوفمبر الماضي.

أشار تقرير مسح TPR أيضًا إلى أنه على الرغم من دفع مبلغ الفدية ، لا يوجد ضمان بأن مجرمي الإنترنت سوف يحترمون نهاية الصفقة. في حين أن البعض قد يجادل بأن كل دفعة فدية تصبح حافزًا للمجرمين للهجوم مرارًا وتكرارًا ، فمن الواضح أن المؤسسات الصناعية بحاجة إلى طريقة أفضل للخروج من مصيدة برامج الفدية وشبح التوقف عن العمل.

يلفت التقرير الانتباه إلى حقيقة أنه في البيئات الصناعية ، يجب أن تلعب فرق OT / ICS دورًا في استعادة الهجمات الإلكترونية ، حيث لا يدرك خبراء تكنولوجيا المعلومات والحوسبة السحابية استمرارية العمليات الصناعية الهامة في أقصر وقت ممكن. بينما قطعت حلول النسخ الاحتياطي والاسترداد السحابية خطوات كبيرة في الكفاءة ، يمكن أن تصبح السحابة عنق الزجاجة عندما يلزم استعادة مصنع بأكمله أو خط إنتاج OT.

إلى حد كبير ، يعد النهج المتناغم هو أفضل طريقة لمواءمة توقعات الإدارة لاستعادة الهجمات الإلكترونية مع واقع بيئة إنتاج التكنولوجيا التشغيلية. يجب أن تعمل فرق التكنولوجيا التشغيلية وتكنولوجيا المعلومات معًا وتتشارك المسؤولية عن Attack Recovery لأن اتباع نهج أحادي الجانب لن يؤدي إلا إلى إحساس زائف بالأمان.

بالنظر إلى تقرير الاستطلاع ، تكتسب حلول استعادة الهجمات الإلكترونية أهمية واعترافًا بالدور الحاسم الذي تلعبه في تجنب التوقف بعد الهجوم وإعادة العمليات الصناعية إلى مسارها الصحيح. بينما يتم تضمين التعافي في إطار عمل الأمن السيبراني (NIST) (المعهد الوطني للمعايير والتكنولوجيا) ، فقد تم استثمار وظيفة "الاسترداد" بشكل محزن لصالح التدابير الوقائية.

نظرًا لأن المنظمات الصناعية لا تستطيع تحمل أي وقت تعطل ، يجب أن تكون مستعدة بشكل أفضل عندما تسوء الأمور. عندما يتم اختراق أنظمة التشغيل ، فإن أولئك الذين ليسوا مستعدين يخاطرون بتأثيرات ضارة على أعمالهم ، بما في ذلك التكاليف الفورية والخسائر المتوقعة من تعطل عمليات OT / ICS ، وخطوط الإنتاج ، وما إلى ذلك ، والتكاليف المباشرة لمعالجة الهجوم واستعادة وقت التعطل ، والتكاليف المباشرة رسوم مدفوعات برامج الفدية ، أو زيادة أقساط التأمين إذا كان على التأمين أن يدفع. علاوة على ذلك ، يجب أن تتحمل المؤسسات الصناعية أيضًا نفقات غير مباشرة ناتجة عن التقاضي و / أو الغرامات التنظيمية ، بصرف النظر عن مواجهة الخرق والإفشاء المحتمل لبيانات الشركة الحساسة والعلامة التجارية والضرر بالسمعة.

حول سلفادور تكنولوجيز

تقنيات السلفادور يوفر حلولًا تقنية متطورة لاستمرارية التشغيل واستعادة الهجمات الإلكترونية لـ ICS & OT ، مما يضمن التحقق السهل من سلامة النسخ الاحتياطي من خلال اختبار الاستعادة الفوري. تتيح تقنية فجوة الهواء الحاصلة على براءة اختراع استردادًا كاملاً لمدة 30 ثانية من أي سيناريو. تستند خبرة الشركة إلى أكثر من عشر سنوات من الخبرة في وحدة الإنترنت الوطنية وفرق المخابرات النخبة في جيش الدفاع الإسرائيلي (IDF) وعلى شغفنا بالمساهمة في الأمن السيبراني العالمي.

حصة المقال على وسائل الاعلام الاجتماعية أو البريد الإلكتروني: