الإنترنت وسيلة فوضوية، حيث تميل الحزم إلى التدفق من مجموعة مصادر موزعة بشكل موحد إلى مجموعة متنوعة من الوجهات.

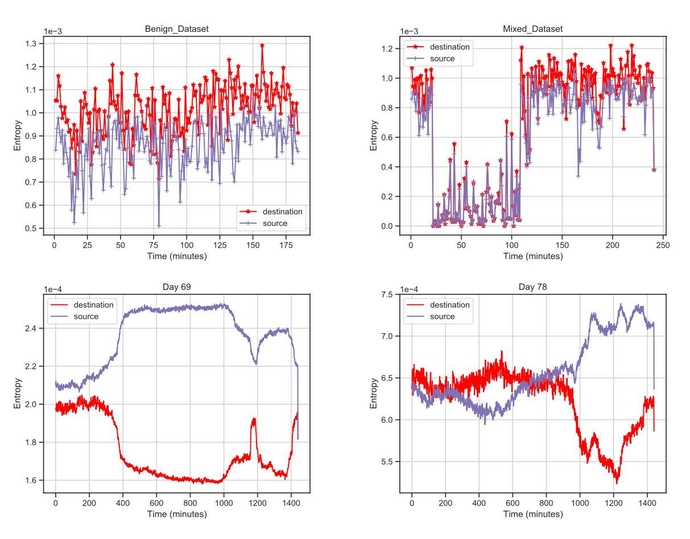

ومع ذلك، أثناء هجوم حجب الخدمة الموزع (DDoS)، تصبح الفوضى فجأة أكثر تنظيمًا: حيث يرسل عدد كبير من الأجهزة حزم الشبكة إلى عدد محدود من العناوين في إطار زمني صغير. ومن خلال تحليل مثل هذه التغييرات غير العادية في إنتروبيا الإنترنت، قال مجموعة من الباحثين في مختبر شمال غرب المحيط الهادئ الوطني (PNNL) إنهم يستطيعون تحديد 99% من هجمات DDoS مع معدل إيجابي كاذب يبلغ 2٪ فقط في المتوسط. وقارنوا طريقتهم بمجموعة من 10 خوارزميات قياسية، والتي حددت فقط 52% من الهجمات في المتوسط و62% من الهجمات في أفضل السيناريوهات.

يقول عمر سوباسي، عالم الكمبيوتر في PNNL والمؤلف، إن الخوارزمية - التي أطلق عليها الباحثون اسم "اكتشاف هجوم DDoS عبر التحليل التفاضلي للإنتروبيا المعممة" أو DoDGE - أكثر دقة وأقل عرضة لتحديد الهجوم بشكل خاطئ مقارنة بالمقاييس الأخرى. من ورقة حول الموضوع المقدم إلى مؤتمر IEEE الدولي حول الأمن السيبراني والمرونة.

ويقول: "في ظل الظروف العادية، تكون حركة المرور من المرسلين والمستقبلين موزعة بشكل جيد نسبيًا، ويظل هذا المستوى من الإنتروبيا مستقرًا إلى حد ما". "ومع ذلك، في ظل سيناريوهات الهجوم، نكتشف عدم التوازن بين المرسلين والمستقبلين. ومن خلال قياس كيفية تغير ذلك بمرور الوقت ودرجة التغيير، يمكننا تحديد الهجمات المستمرة.

في حين أن هجمات برامج الفدية والبريد الإلكتروني التجاري (BEC) تميل إلى جذب أكبر قدر من الاهتمام من مجموعات الأمان، فإن هجمات DDoS تظل الأكثر تأثيرًا على الشركات. على مدى السنوات الأربع الماضية، شكلت هجمات DDoS الحصة الأكبر من الحوادث الأمنية التي أبلغت عنها الشركات، وفقًا لتقرير Verizon السنوي "تقرير التحقيقات خرق البيانات".

يقول ألين ويست، الباحث في أكاماي، إن طرق الكشف الأفضل يمكن أن تساعد الشركات على الاستجابة بسرعة أكبر للهجمات ووضع تدابير مضادة أفضل.

ويقول: "إن القدرة على تأكيد ما إذا كان هجوم DDoS يحدث حاليًا يسمح للمدافعين بنشر آليات دفاع مستهدفة بثقة، مثل التصفية الدقيقة لحركة المرور وغيرها من خدمات الحماية الخاصة بـ DDoS". "كما أنه يمكّن المنظمة المستهدفة من جمع المزيد من المعلومات حول الحادث والتي تعتبر ذات قيمة من وجهة نظر استخباراتية، والتي قد تسمح لهم باستنتاج المصدر أو السبب وراء الهجمات".

فوضى الإنترنت أمر طبيعي

الطريقة الأكثر شيوعًا لاكتشاف هجمات رفض الخدمة (DoS) هي إنشاء عتبة - أعلى عرض نطاق ترددي أو عدد حزم، والذي يعتبر تجاوزه زيادة في حركة المرور بمثابة هجوم. بدلاً من ذلك، يقيس بحث PNNL إنتروبيا حركة مرور الشبكة، مع التركيز بشكل خاص على كيفية تغيير مقياسين للإنتروبيا: عند الهدف، طلبات زيادة موارد محددة أثناء هجوم DDoS، مما يؤدي إلى إنتروبيا أقل، بينما ينمو عدد المصادر، مما يعزز الإنتروبيا .

من خلال النظر إلى التغييرات الصغيرة مع مرور الوقت، ميز الباحثون بين الزيادات في حركة المرور المشروعة - ما يسمى "الأحداث الخاطفة" - والهجمات الفعلية، كما يقول كيفن باركر، الباحث الرئيسي في PNNL.

يقول: "فقط بعض الأعمال الحالية تحاول معالجة مشكلة التمايز هذه". "الحلول البديلة إما تستخدم حدودًا معينة أو تعتمد على التعلم الآلي/الذكاء الاصطناعي، مما يتطلب بيانات كبيرة ويتطلب تدريبًا وإعادة تدريب مكلفين للتكيف."

يقول ويست أكاماي إن القدرة على التمييز بسرعة بين الهجوم الحقيقي والزيادة في حركة المرور المشروعة بسبب حدث إخباري أو محتوى واسع الانتشار، على سبيل المثال، أمر بالغ الأهمية لتحديد الرد.

يقول ويست: "مع هجوم DDoS، ستكون الجهود المبذولة لتحديد ومنع حركة المرور الضارة مع الحفاظ على حركة المرور المشروعة هي الأولوية الرئيسية". "ومع ذلك، فمن خلال "الأحداث الخاطفة"، يمكن اتخاذ إجراءات مختلفة للتعامل مع هذا العبء بأمان قدر الإمكان دون اتخاذ إجراءات أكثر عدوانية."

الإيجابيات الكاذبة لا تزال بحاجة إلى الانخفاض

وفقًا للباحثين، يتحسن الكشف القائم على الإنتروبيا لهجمات DDoS بشكل كبير باستخدام الأساليب القائمة على العتبة، مع معدل صغير نسبيًا من سوء تصنيف المحتوى الشرعي (المعروف بالإيجابية الكاذبة). كانت لهذه التقنية معدلات إيجابية كاذبة أقل من 7% في جميع الحالات وأقل من 2% في المتوسط عبر 10 مجموعات بيانات في العالم الحقيقي.

ومع ذلك، لكي تكون هذه التقنيات مفيدة في العالم الحقيقي، يجب أن يكون لها معدل إيجابي كاذب يقترب من الصفر، كما يقول باتريك دوناهو، نائب رئيس المنتج في Cloudflare.

ويقول: "على مر السنين، رأينا تقنيات بحثية منشورة يبدو أنها تعمل بشكل جيد في المعايير المحددة بدقة للمختبر، ولكنها ليست فعالة، أو غير قادرة على التوسع". "على سبيل المثال، فإن المعدلات الإيجابية الكاذبة التي سيتحملها العملاء في العالم الحقيقي ومعدلات أخذ العينات المطلوبة للكشف على نطاق واسع غالبًا ما تختلف ماديًا عما هو مقبول في المختبر."

يؤكد باحثو PNNL على أن خوارزمياتهم قابلة للتكيف، لذا يمكن تقليل المعدل الإيجابي الكاذب عن طريق التضحية ببعض الدقة في اكتشاف الهجوم. علاوة على ذلك، في سيناريوهات العالم الحقيقي، يمكن استخدام بيانات إضافية لتعزيز الخوارزمية الأساسية.

نظرًا لأنها خفيفة الوزن نسبيًا من منظور حسابي، يمكن أن يكون لخوارزمية DoDGE فوائد لبناء بنية تحتية مرنة لشبكات 5G، والتي من المتوقع أن تزيد بشكل كبير عدد الأجهزة المتصلة، حسبما ذكر باركر من PNNL في إعلان المختبر.

وقال باركر: "مع وجود عدد كبير جدًا من الأجهزة والأنظمة المتصلة بالإنترنت، هناك فرص أكثر بكثير من ذي قبل لمهاجمة الأنظمة بشكل ضار". "وتتم إضافة المزيد والمزيد من الأجهزة مثل أنظمة أمان المنزل وأجهزة الاستشعار وحتى الأدوات العلمية إلى الشبكات كل يوم. علينا أن نفعل كل ما في وسعنا لوقف هذه الهجمات”.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون السيارات / المركبات الكهربائية ، كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- BlockOffsets. تحديث ملكية الأوفست البيئية. الوصول هنا.

- المصدر https://www.darkreading.com/dr-tech/analyzing-network-chaos-leads-to-better-ddos-detection

- :يكون

- 10

- 2%

- 5G

- 7

- a

- القدرة

- ماهرون

- من نحن

- فوق

- مقبول

- وفقا

- دقيق

- في

- الإجراءات

- يقدم

- تكيف

- وأضاف

- إضافي

- العنوان

- عناوين

- العدواني

- خوارزمية

- خوارزميات

- الكل

- السماح

- يسمح

- أيضا

- البديل

- an

- تحليل

- تحليل

- و

- اشعارات

- سنوي

- تظهر

- نهج

- تقترب

- هي

- AS

- At

- مهاجمة

- الهجمات

- اهتمام

- المؤلفة

- المتوسط

- عرض النطاق الترددي

- الأساسية

- BE

- BEC

- يصبح

- قبل

- وراء

- يجري

- الفوائد

- أفضل

- ما بين

- حظر

- زيادة

- تعزيز

- على حد سواء

- خرق

- ابني

- الأعمال

- حل وسط البريد الإلكتروني للأعمال

- الأعمال

- لكن

- by

- CAN

- الحالات

- تسبب

- تغيير

- التغييرات

- فوضى

- الرسوم البيانية

- ظروف

- كلودفلاري

- مشترك

- الشركات

- مقارنة

- حل وسط

- الكمبيوتر

- مؤتمر

- بثقة

- أكد

- متصل

- نظرت

- محتوى

- مكلفة

- استطاع

- خلق

- حرج

- حاليا

- العملاء

- الانترنت

- الأمن الإلكتروني

- البيانات

- مجموعات البيانات

- قواعد البيانات

- يوم

- دوس

- دوس هجوم

- المدافعين عن حقوق الإنسان

- الدفاع

- تعريف

- الدرجة العلمية

- نشر

- لأفضل الأماكن السياحية

- بكشف أو

- كشف

- تحديد

- الأجهزة

- اختلف

- فرق

- مختلف

- تميز

- متباينة

- التفاضل

- وزعت

- do

- DOS

- يطلق عليها اسم

- اثنان

- أثناء

- الطُرق الفعّالة

- جهود

- إما

- البريد الإلكتروني

- إمباورز

- حتى

- الحدث/الفعالية

- أحداث

- كل

- كل يوم

- كل شىء

- مثال

- القائمة

- متوقع

- بإنصاف

- زائف

- تصفية

- Flash

- تدفق

- التركيز

- في حالة

- أربعة

- FRAME

- تبدأ من

- جمع

- أعظم

- تجمع

- مجموعات

- ينمو

- كان

- مقبض

- يملك

- he

- مساعدة

- الصفحة الرئيسية

- كيفية

- لكن

- HTTPS

- محدد

- تحديد

- عدم التوازن

- تأثيرا

- in

- حادث

- القيمة الاسمية

- معلومات

- البنية التحتية

- بدلًا من ذلك

- الصكوك

- رؤيتنا

- عالميا

- Internet

- التحقيقات

- IT

- JPG

- حفظ

- معروف

- مختبر

- مختبر

- كبير

- قيادة

- يؤدي

- اليسار

- شرعي

- أقل

- مستوى

- خفيفة الوزن

- مثل

- محدود

- تحميل

- أبحث

- الرئيسية

- كثير

- ماديا

- ماكس العرض

- مايو..

- الإجراءات

- آليات

- متوسط

- طريقة

- طرق

- الأكثر من ذلك

- علاوة على ذلك

- أكثر

- محليات

- حاجة

- شبكة

- ازدحام انترنت

- الشبكات

- أخبار

- عادي

- عدد

- of

- غالبا

- on

- جارية

- فقط

- الفرص

- or

- منظمة

- أخرى

- على مدى

- سلمي

- الحزم

- ورق

- المعلمات

- الماضي

- باتريك

- منظور

- المكان

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- البوينت

- بسبب، حظ

- إيجابي

- ممكن

- حاجة

- دقة

- قدم

- رئيس

- رئيسي

- الأولوية

- المشكلة

- المنتج

- الحماية

- نشرت

- وضع

- بسرعة

- الفدية

- معدل

- الأجور

- حقيقي

- العالم الحقيقي

- سبب

- نسبيا

- بقايا

- وذكرت

- طلبات

- تطلب

- مطلوب

- بحث

- الباحث

- الباحثين

- مرن

- مورد

- الرد

- استجابة

- حق

- s

- التضحية

- قال

- يقول

- حجم

- سيناريو

- سيناريوهات

- علمي

- عالم

- أمن

- رأيت

- إرسال

- أجهزة الاستشعار

- خدماتنا

- طقم

- باكجات

- مشاركة

- إظهار

- بشكل ملحوظ

- صغير

- So

- كرة القدم

- الحلول

- بعض

- مصدر

- مصادر

- محدد

- على وجه التحديد

- مستقر

- معيار

- ذكر

- لا يزال

- قلة النوم

- إجهاد

- هذه

- موجة

- العواصف

- أنظمة

- اتخذت

- مع الأخذ

- الهدف

- المستهدفة

- تقنيات

- من

- أن

- •

- المصدر

- من مشاركة

- منهم

- هناك.

- تشبه

- هم

- عتبة

- الوقت

- إلى

- تيشرت

- موضوع

- حركة المرور

- قادة الإيمان

- صحيح

- اثنان

- غير قادر

- مع

- تستخدم

- مستعمل

- القيمة

- تشكيلة

- Ve

- فيريزون

- بواسطة

- رذيلة

- Vice President

- المزيد

- فيروسي

- محتوى الفيروسية

- we

- حسن

- West Side

- سواء

- التي

- في حين

- سوف

- مع

- بدون

- للعمل

- العالم

- سنوات

- زفيرنت

- صفر