في حين أن تقديم ضرائبك عبر الإنترنت يمكن أن يساعد في جعل العملية برمتها أسهل كثيرًا ، يستخدم ممثل التهديد eFile ، وهي خدمة ضريبية مرخصة من مصلحة الضرائب الأمريكية ، لخداع المستخدمين لتنزيل برامج ضارة على أجهزتهم.

اكتشف باحثون أمنيون أن ملف eFile تم اختراقه من قبل قراصنة قاموا بإخفاء تعليمات برمجية ضارة في الموقع. كانت الشفرة عبارة عن ملف جافا سكريبت خبيث يُشار إليه باسم "popper.js" ، وقد تم تحميل رسالة خطأ خاطئة على كل صفحة من صفحات موقع الويب تقريبًا.

حذرت رسالة الخطأ الخاطئة المستخدمين من أنه لا يمكن الوصول إلى الصفحة وقدمت للمستخدمين رابطًا لتحديث متصفحهم. يحتوي هذا "التحديث" على رمز ضار مخفي يطالب المستخدمين بتنزيل ملف آخر يسمى "update.exe". هذا التنزيل الثاني هو ما يحتوي على الجزء الأكبر من البرامج الضارة.

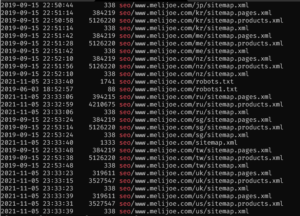

ما يميز popper.js هو أنه يستخدم رمزًا غامضًا لإخفاء اتصال بـ infoamanewonliag [.] عبر الإنترنت ، والذي تم تسجيله على VirusTotal في 12 مارس وتم تحديثه الأخير في 17 مارس. إنه نفس اليوم الذي بدأ فيه مستخدمو Reddit في إجراء المشاركات التي تعالج مخاوفهم بشأن رسائل خطأ SSL المفاجئة الخاصة بـ eFile والتي ستظهر على شاشاتهم. يتم أيضًا استضافة عنوان IP الخاص بهذا الاتصال على Alibaba.

نظرًا لأنه لم يتم اكتشاف الرمز حتى الأول من أبريل ، فهذا يعني أن البرنامج الضار كان أمامه عدة أسابيع لإصابة أجهزة الأشخاص. مرة أخرى في كانون الثاني (يناير) ، ادعت عصابة LockBit ransomware أنها اخترقت eFile. على الرغم من عدم وجود هجوم على ما يبدو ، إلا أنه قد يفسر كيف تمكنت مجموعة ما من تنظيم هجوم مكثف ودقيق على الموقع بعناية.

استفاد ممثلو التهديد من الثقة الضمنية التي يتمتع بها المستخدمون في خدمة مدعومة من مصلحة الضرائب الأمريكية ، وللأسف ، لا توجد طريقة لتحديد النطاق الكامل للموقف ، أو عدد المستخدمين المتأثرين ، أو بالضبط ما حصل عليه ممثلو التهديد. يجب أن يعرف الجمهور أكثر بمجرد إصدار eFile بيانًا حول الموقف.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://www.safetydetectives.com/news/irs-authorized-tax-service-efile-contains-malicious-link/

- :يكون

- $ UP

- 1

- 7

- a

- ماهرون

- من نحن

- الجهات الفاعلة

- العنوان

- معالجة

- مميزات

- علي بابا

- و

- آخر

- ابريل

- AS

- مهاجمة

- الصورة الرمزية

- الى الخلف

- BE

- بدأ

- المتصفح

- by

- تسمى

- CAN

- بعناية

- ادعى

- الكود

- اهتمامات

- صلة

- يحتوي

- عبر

- يوم

- الكشف عن

- حدد

- الأجهزة

- اكتشف

- بإمكانك تحميله

- أسهل

- خطأ

- كل

- بالضبط

- شرح

- واسع

- قم بتقديم

- إيداع

- بالإضافة إلى

- عصابة

- تجمع

- اخترق

- قراصنة

- يملك

- مساعدة

- مخفي

- إخفاء

- استضافت

- كيفية

- HTTPS

- in

- IP

- عنوان IP

- IT

- انها

- يناير

- جافا سكريبت

- علم

- اسم العائلة

- آخر تحديث

- LINK

- الكثير

- جعل

- القيام ب

- البرمجيات الخبيثة

- كثير

- مارس

- يعني

- الرسالة

- رسائل

- الأكثر من ذلك

- تقريبا

- تم الحصول عليها

- of

- on

- online

- صفحة

- الشعب

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- فرقعة

- المنشورات

- عملية المعالجة

- المقدمة

- جمهور

- الفدية

- التي تم الوصول إليها

- رديت

- مسجل

- النشرات

- الباحثين

- نفسه

- نطاق

- شاشات

- الثاني

- الخدمة

- عدة

- ينبغي

- حالة

- SSL

- ملخص الحساب

- مفاجئ

- ضريبة

- خدمة الضرائب

- الضرائب

- أن

- •

- من مشاركة

- التهديد

- الجهات التهديد

- إلى

- الثقة

- فريد من نوعه

- تحديث

- المستخدمين

- طريق..

- ويب بي

- الموقع الإلكتروني

- أسابيع

- ابحث عن

- التي

- من الذى

- كامل

- مع

- سوف

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت