كما هو الحال مع أي شيء ، كلما كان هناك شيء واعد يحدث في المجتمع ، يجب أن يكون هناك دائمًا شخص واحد على الأقل يدمره للجميع. يبدو أن هذا ينطبق بالتأكيد على مساحة العملات المشفرة ، والتي كانت تشهد المزيد والمزيد من عمليات الاحتيال والاحتيال المعقدة حيث أصبحت مساحة العملة المشفرة نفسها أكثر شرعية. شهد العام الماضي وحده اختراقات ضخمة مثل هاك أكسي إنفينيتي مقابل 540 مليون دولار من NFTs من قبل كوريا الشمالية ، بالإضافة إلى الاحتيال العالمي عبر FTX التي خسرت المليارات من أموال مستثمريها ، والعديد من أموال أصغر سحب البساط المخططات.

جدول المحتويات

1. تحقق من الإثبات

الخطوة الأولى لاكتشاف عملية احتيال هي قراءة ملف المستند التقني والتحقق من وجود خطة متماسكة قائمة. يتضمن ذلك النظر في ما إذا كان هذا المشروع نسخة مقلدة لمشروع آخر وما إذا كان لديهم خطة إستراتيجية واقعية ذات أهداف دورية محددة.

هناك الآلاف من الموجودة التطبيقات اللامركزية (dApps) والعديد من البرامج الأخرى التي يتم إصدارها يوميًا ، لذلك من المستحيل ألا تكون هناك مشاريع مماثلة موجودة بالفعل للمشروع الذي تبحث عنه حاليًا.

لذا أيضًا ، إذا كانت الورقة البيضاء عبارة عن صفحة أو صفحتين فقط ومليئة بالأفكار الغامضة واللغة الزائدية ، فمن المحتمل أن تكون هذه علامة جيدة لتجنب المشروع. مثال مشهور على ذلك هو TRON.

أصدرت TRON ورقتها البيضاء في يناير 2018 وكان المراجعون كذلك سريع للإشارة يبدو أن الكثير من محتوى ورقتهم البيضاء مسروق من ورقتين أبيضتين على الأقل تم إصدارهما بواسطة Protocol Labs لمشروعي blockchain IPFS و Filecoin.

بينما لم يتم نسخ النص حرفيًا ، أوضح جوهر الفقرات وتخطيط أقسام معينة أنها كانت مجرد نسخ وتغيير العمل الذي أنتجته Protocol Labs.

لاحقًا ، اتضح أن ذلك كان بسبب كسل المترجمين ، وسرعان ما أزال فريق TRON تلك الأوراق البيضاء ووجد شخصًا آخر لترجمة أوراقهم البيضاء بشكل أكثر دقة ودون فقدان المعلومات الهامة التي حذفتها النسخة الأصلية.

2. بحث الفريق

الخطوة الأساسية التي يتجاهلها الكثير من الناس هي إجراء بحث شامل لجميع أعضاء الفريق. حتى لو بدت الورقة البيضاء والعرض التقديمي مقنعين ، فإن هذا لا يعني أن المشروع سيؤتي ثماره. هذا لأن الكثير من المشاريع تعتمد على موثوقية وتماسك الفريق الذي يقف وراءها. لذلك ، من المهم فحص أوراق اعتمادهم.

يتضمن ذلك طرح أسئلة على نفسك مثل ما إذا كانوا قد عملوا في مشاريع blockchain أو أعمال تجارية ناجحة في الماضي ، وما إذا كان لديهم تاريخ من الاحتيال أو الأنشطة المشبوهة ، وما إذا كان لديهم هويات يمكن تتبعها.

الشخص الذي يخرج من العدم والذي لا يمكن التحقق من هويته وبيانات اعتماده يكون مريبًا للغاية.

علاوة على ذلك ، إذا كان لدى شخص ما تاريخ من سوء الإدارة ، أو السلوك الاحتيالي ، أو القفز من مخطط لتحقيق الثراء إلى آخر ، فهذه علامات تحذير واضحة لا ينبغي تجاهلها ، بغض النظر عن مدى روعة اعتذاره أو تعهده بالتعلم من الماضي اخطاء.

مثال على ذلك هو Logan Paul و CryptoZoo saga. لوغان بول من مستخدمي YouTube المثير للجدل له سمعة لسوء الحكم والجنح المعتدلة التي أدت إلى حظره من YouTube وإلغاء تحقيق الدخل منه عدة مرات في الماضي.

وتشمل هذه تصوير جثة في الغابة الانتحارية باليابان ، وتحليق طائرة بدون طيار بشكل غير قانوني فوق الكولوسيوم في روما ، والتغريد عن تحدي المد والجزر. في جميع المناسبات ، اعتذر ، وبدا أنه قد هدأ ، وسرعان ما عاد إلى المزيد من الأذى الذي يجذب الانتباه.

في حين أن هذه في حد ذاتها قد لا تبدو سيئة للغاية ، فإن فضح بواسطة "محقق blockchain" CoffeeZilla كشف أن بعض الأشخاص في مشروع CryptoZoo الخاص به ، مثل Eddie Ibanez ، الذي كان المطور الرئيسي للمشروع ، لديهم تاريخ من الاحتيال والفشل في الوفاء بالتزاماتهم المالية ، على الرغم من أن ذلك يتطلب الكثير من البحث لاكتشافه.

3. هل المطورين مجهولون؟

إذا كان المطورون غير معروفين ، فيجب أن تكون هذه علامة حمراء لمعظم الناس. على الرغم من أنه من المغري الاعتقاد بأنه يتناسب مع روح blockchain وأنه حتى أصل العملة المشفرة ، ساتوشي ناكاموتو، غير معروف ، تنطبق هذه الاعتبارات على جوانب مختلفة من مساحة العملة المشفرة.

في الحالة الأولى ، يكون إخفاء الهوية أمرًا جيدًا حيث يتم إجراء المعاملات المباشرة عبر العقد الذكي نظرًا لإزالة العنصر البشري من المعادلة نظرًا لأن الترميز هو الذي يتحقق من وجود العملة المشفرة في كل محفظة ، والذي يقوم أيضًا بإجراء المعاملة بشكل لا رجعة فيه. أصحاب العنوان يوقعون عليه.

في الحالة الأخيرة ، لم تكن Bitcoin تساوي شيئًا ، ولم يكن لدى blockchain أي تطبيق حقيقي قبل إطلاق Bitcoin blockchain. ومن ثم ، فإن قراره بالبقاء مجهول الهوية لن يكون له تداعيات على المشاركين ، حيث لم يكن هناك مستثمرون.

ولكن عندما يتعلق الأمر بعدم الكشف عن هويتك مع فريق تطوير لمشروع يهدف إلى كسب المال أو تزويدك بنوع من المنتجات ، فإن الافتقار إلى الشفافية أمر مقلق. بعد كل شيء ، لماذا يختار رجل الأعمال الشرعي إخفاء هويته ، بينما تساعد هويته في كسب ثقة المستثمرين؟ في الواقع ، كثير ، لكن ليس كلهم سحب البساط عمليات الاحتيال التي يديرها ممثلون مجهولون.

مثال معروف على ذلك هو الحبار لعبة رمز احتيال في نوفمبر 2021 ، حيث روج المطورون المجهولون لبيع الرموز مع وعد بإنشاء لعبة على غرار لعبة Squid حيث سيبقى لاعب واحد فقط ؛ الفائز بجميع الرموز.

بكل إنصاف ، لقد أوفوا بهذا الوعد ، حيث يمكن القول إنهم الفائزون الوحيدون الذين سرقوا كل رأس مال ضحاياهم عندما ألقوا الرموز في السوق في أعلى مستوى على الإطلاق (ATH) السعر.

كملاحظة جانبية ، أثار المشروع أيضًا بعض مخاوف أعضاء مجتمع التشفير بسبب أوراقهم البيضاء غير المصقولة والضعيفة.

شهدت عملية الاحتيال هذه سرقة أكثر من 3.3 مليون دولار أمريكي ، دون العثور على أي أثر. بالطبع ، هناك العديد من عمليات الاحتيال التي يقوم بها المؤثرون أيضًا ، ولكن على الأقل يسهل على الضحايا اللجوء إلى القضاء ضدهم.

4. احذر المواقع المزيفة

عملية احتيال شائعة أخرى هي إعلانات Google أو وسائل التواصل الاجتماعي التي تدعي الإسقاط الجوي أو فرص الاستثمار من الشركات أو الامتيازات الشهيرة. ومع ذلك ، سينقلك الرابط بعد ذلك إلى موقع ويب تصيد وهمي.

أفضل طريقة لتأكيد ما إذا كانت هذه العروض مشروعة هي زيارة حسابات الشركة على مواقع التواصل الاجتماعي الرسمية أو موقع الويب للتحقق من الإعلانات أو البيانات الصحفية التي تؤكد شرعية العرض. إذا لم يكن هناك أي ذكر في أي مكان ، فتجاهله. ولكن إذا كان هناك عرض ، فاستخدم الرابط المدرج في الموقع الرسمي.

بشكل عام ، من الأفضل عدم المخاطرة بمواقع الطرف الثالث غير المعروفة.

تحقق من عنوان URL لموقع الويب عن كثب. ستكون عناوين URL الشرعية واضحة ، ولن تكون خليطًا غريبًا من الأحرف أو مجموعات من الكلمات. في بعض الأحيان ، ستستخدم عملية الاحتيال عنوان URL قريبًا من عنوان URL الخاص بالموقع الرسمي أيضًا ، لذلك يجدر التحقق مرة أخرى من وجودك على الموقع الرسمي.

• لعبة NFT Pokémon وهمية المسماة "Pokémon Card Game" هي مثال جيد على ذلك. على الرغم من وجود لعبة بطاقات بوكيمون رسمية تسمى Pokemon: The Trading Card Game Online (Pokemon TCG Online) ، إلا أنها ليست لعبة قائمة على blockchain. لم تكن هناك لعبة NFT Pokemon أبدًا.

لكن هذه اللعبة المزيفة ظهرت كإعلان تم الترويج له على Google ومنصات التواصل الاجتماعي. يؤدي النقر فوق الرابط إلى موقع ويب ذو مظهر احترافي ومزيف تمامًا يحتوي على برامج ضارة في طروادة. ثم تم تنزيل برنامج يسمى "NetSupport Manager" ودفن في أجهزة كمبيوتر المستخدمين المطمئنين.

سمح هذا البرنامج للمحتالين بالوصول إلى المعلومات والبيانات الشخصية للضحايا. وشمل ذلك الوصول إلى البريد الإلكتروني والمتاجر عبر الإنترنت وحسابات الوسائط الاجتماعية التي تم تسجيل الدخول إليها في ذلك الوقت ، بالإضافة إلى أي كلمات مرور ربما حفظوها على أجهزتهم.

طريقة بسيطة للتحقق مما إذا كانت هذه اللعبة أصلية أم لا هي الزيارة موقع بوكيمون الرسمي، نظرًا لأن كل لعبة عبر الإنترنت تم إصدارها مدرجة في ذلك الموقع ويمكن الوصول إليها من خلال ذلك الموقع. بالإضافة إلى ذلك ، كان بإمكانهم التواصل مع دعم العملاء للسؤال عما إذا كان المشروع حقيقيًا أم لا. يجب أن تحذر من الفرص المماثلة التي يتم تقديمها لك عبر البريد الإلكتروني.

5. احذر من التطبيقات المزيفة

تعمل عمليات الاحتيال هذه بنفس طريقة خداع مواقع الويب المزيفة. هناك إعلانات على مواقع التواصل الاجتماعي وإعلانات جوجل للتطبيق المزيف وعندما تقوم بتنزيله ، فإن برامج التجسس أو البرامج الضارة ستسمح للمحتالين بالوصول إلى مفاتيحك الخاصة أو بياناتك المالية. يمكن العثور على بعض هذه التطبيقات المزيفة في متجر Google Play و iOS.

تكون هذه عادةً في شكل محفظة تشفير مزيفة أو تطبيقات DeFi الأخرى مثل النسخ المكررة الضارة لـ Trust Wallet أو MetaMask. كما هو الحال مع مواقع الويب والروابط المزيفة ، فإن أفضل طريقة للتأكد من تنزيل التطبيق الأصلي هي زيارة الموقع الرسمي للمنصة ثم اتباع رابط الهاتف المحمول من هناك.

جانب آخر يجب البحث عنه هو المراجعات. سيحصل التطبيق الذي تم إنشاؤه على آلاف المراجعات التي تكون في الغالب إيجابية. إذا لم يكن هناك سوى عدد قليل أو لا شيء ، فهذه علامة حمراء.

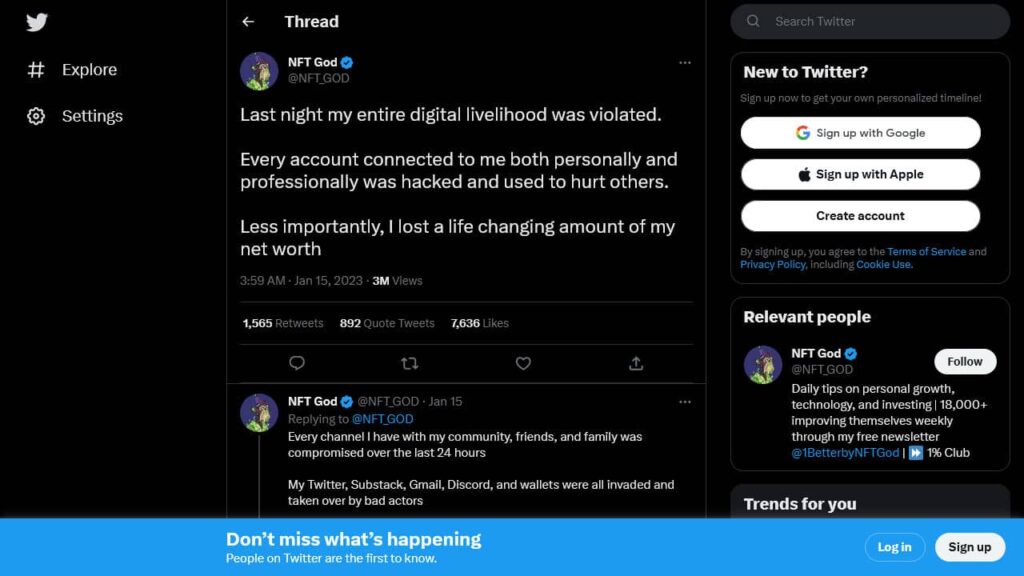

وقع NFT God ، أحد المؤثرين المشهورين في مجال التشفير ، في عملية الاحتيال هذه في يناير 2023 عندما بحث Google عن رابط لمجموعة البث المجانية OBS. ومع ذلك ، عندما فعل ذلك ، ظهر إعلان ضار في الجزء العلوي من الشاشة ، قام بالنقر فوقه وقام بتنزيل برامج التجسس وبرامج التصيد عن غير قصد بدلاً من ذلك.

اعتقد في البداية أن البرنامج ببساطة لا يعمل على جهاز الكمبيوتر الخاص به وتركه عند هذا الحد. هذا يعني أن الأمر استغرق بعض الوقت حتى يدرك أن هناك خطأ ما.

كان ذلك فقط بعد أن تلقى 16,000 من معجبيه رسائل بريد إلكتروني تصيدية من المتسللين ؛ تمت سرقة أكثر من 30,000،XNUMX دولار أمريكي من NFTs من محفظته ، وقام المحتالون بتغريد رابطين ضارين على حساب Twitter الخاص به أنه أدرك ما حدث.

كشف الله NFT القصة بأكملها على مدى سلسلة من تغريدات بعد أن حذف تغريدات التصيد.

6. المشاهير والمؤثرين ليسوا مصادر موثوقة للمشورة الاستثمارية

لقد نظرنا بالفعل إلى مثال Logan Paul ، ولكن القاعدة العامة هي أنه لا يمكن الوثوق بالمؤثر عندما يقوم بشحن منتجه الخاص. ولكن حتى لو لم يكن هذا منتجًا خاصًا بهم ، فيجب أن تكون متشككًا بشأن المشروعات التي يروجون لها.

عندما يروج أي شخص لمشروع ما كوسيلة سريعة لكسب المال ، يجب أن تكون حذرًا ، بغض النظر عما إذا كان هذا في مساحة العملات المشفرة أو فرصة استثمارية أكثر شيوعًا. مع استثناءات قليلة ، هناك طرق قليلة جدًا لكسب الكثير من المال بسرعة ، وحتى مع ذلك ، يكون الحظ في الغالب.

علاوة على ذلك ، غالبًا ما يتم الدفع للمؤثرين والمشاهير للترويج لمشروع معين أو منحهم رموزًا مجانية من قبل المطورين. هذا يجعلها منحازة تلقائيًا وبالتالي لا يمكن الاعتماد عليها فيما يتعلق بالمشروع. بشكل أساسي ، يجب أن تكون حذرًا من الأشخاص الذين لديهم مصلحة في نجاح المشروع.

ظهر هذا مؤخرًا مع Bored Ape Yacht Club والمشاهير الذين أصدروا أ دعوى جماعية بعد إنشاء ضجة مصطنعة حول مشروع NFT.

كان أساس المزاعم هو أن مجتمع العملات الرقمية قد دفع إلى الاعتقاد بأن المشاهير أنفسهم ، مثل جاستن بيبر ومادونا وسنوب دوج وجوينيث بالترو وجيمي فالون ، قد أنفقوا مئات الآلاف من الدولارات على BAYC NFTs. لكن في الواقع ، لقد استلموها مجانًا بشرط توقيعهم على اتفاقيات عدم إفشاء تتعلق بالمكان الذي تلقوا منه NFTs.

أدى الاهتمام الذي استحوذ على العناوين الرئيسية من قبل هؤلاء المشاهير الذين يمتلكون BAYC NFTs إلى ارتفاع الأسعار بشكل كبير. ترك المستثمرون مكشوفين عندما انخفضت الأسعار في وقت لاحق.

7. احذر من حيل الخداع

الخداع الشائع الآخر هو عندما يتصل المحتال بالضحية عبر البريد الإلكتروني أو الرسائل المباشرة بحيلة للحصول على المفتاح الخاص للضحية. يمكن أن يكون هذا من خلال تهديدات برامج الفدية ، أو التظاهر كعضو في فريق أمان المحفظة ، أو حتى مجرد إنشاء قصة يمكن تصديقها حيث يعتقد الضحية أنه سيحقق ربحًا كبيرًا من خلال مساعدة الممثل السيئ.

تندرج عمليات الاحتيال المتعلقة بالتحويلات أيضًا ضمن هذه الفئة. يستلزم ذلك طلب المحتال المساعدة في فتح الأموال المقفلة بهدف خداع الضحية لإرسال تشفيرها أو إعادة توجيهها إلى عنوان آخر مخفي في ترميز العقد الذكي.

هذا مشابه لمنح شخص ما وصولاً غير محدود إلى حسابك المصرفي ، لكن الأسوأ من ذلك هو أن جميع المعاملات لا رجعة فيها. ويصعب تعقب الفنان المحتال أكثر مما هو عليه في عمليات الاحتيال الأكثر شيوعًا.

لا تعطي مفتاحك الخاص لشخص ما. لا يحق لأي شخص الحصول على مفاتيحك ، خاصة عبر الهاتف أو البريد الإلكتروني.

غالبًا ما يتم استهداف مالكي NFT في نادي اليخوت القرد الملل (BAYC) لعمليات الخداع الاحتيالي. كانت إحدى أقدم الحالات في 25 أغسطس 2021 ، عندما مر مستخدم Twitter Sohrob.eth الفرودي تم خداعه للكشف عن مفتاحه الخاص في MetaMask على Discord. أدى ذلك إلى حصوله على 250 ETH من NFTs يتم سرقتها بسرعة من محفظته.

8. احذر من العروض المجانية

قاعدة عامة لأي شيء في الحياة: أي شيء يبدو جيدًا جدًا لدرجة يصعب تصديقه بشكل عام.

مع التشفير و NFTs ، يكون هذا صحيحًا بشكل خاص إذا كان العرض يتطلب رسومًا مقدمة. بالإضافة إلى ذلك ، أحيانًا تحتوي الرموز المميزة المجانية المرسلة إليك على برامج ضارة يمكن أن تسحب حسابك إذا تمت الموافقة على المعاملة. لا بأس بشكل عام في استخدام Airdrops من الموقع الرسمي للشركة أو من مصادر رسمية مثل بورصات العملات المشفرة. ولكن تجنب النقر فوق إعلانات YouTube العشوائية أو النوافذ المنبثقة على مواقع الويب للحصول على قطرات مجانية.

هذه حيلة شائعة مع عمليات التصيد الاحتيالي العكسي حيث سيحاول المحتال كسب الضحية من خلال تقديم مفتاحه الخاص له كرمز للنوايا الحسنة. عادةً ما تتضمن عمليات الاحتيال هذه قيام المستخدم بالتحقق من أن محفظة المحتال تحتوي بالفعل على التشفير الموعود.

ومع ذلك ، عندما يحاولون إرسالها إلى حسابهم الخاص ، يكتشفون أن هذا يتطلب رسوم معاملة. ولكن عندما يحاولون دفع الرسوم ، يتم إعادة توجيهها إلى محفظة أخرى. وبالتالي يتم خداعهم لفقدان كمية صغيرة نسبيًا من العملات المشفرة.

9. لا تتعامل مع DMs

عادةً ما يتواصل المحتالون مع المستخدم في رسالة مباشرة عبر منصة وسائط اجتماعية بأشكال مختلفة. معظم الناس على دراية بـ "الأمير النيجيري" و "شخص ما عالق في بلد أجنبي" ، لكن النوع الرئيسي المستخدم عادة في الوقت الحاضر هو الحيل الرومانسي.

يستلزم هذا أن يقوم المحتال بالتواصل مع الضحية عبر وسائل التواصل الاجتماعي والخداع أو خداعهم للاعتقاد بأنهم متورطون في قصة حب حقيقية على الإنترنت مع شخص ما.

سيفوز هذا الشخص ببطء بثقة ضحيته قبل إقناعه بالاستثمار في مشروع غير موجود أو مخطط بونزي أو إرسال بعض العملات المشفرة له لمساعدته في خردة مالية صعبة.

يمكن لهؤلاء المحتالين أيضًا أن يتخذوا ستار مستشاري الاستثمار. من المهم أن ندرك أنه لا النساء الجميلات ولا مستشاري الاستثمار عادة ما يتواصلون مع غرباء عشوائيين على الإنترنت. عادة ما تستخدم النساء موقع أو تطبيق مواعدة ، بينما عادة ما يتم الاتصال بالمستثمرين من قبل الأطراف المهتمة ، خاصة إذا كانوا مستشارين ناجحين.

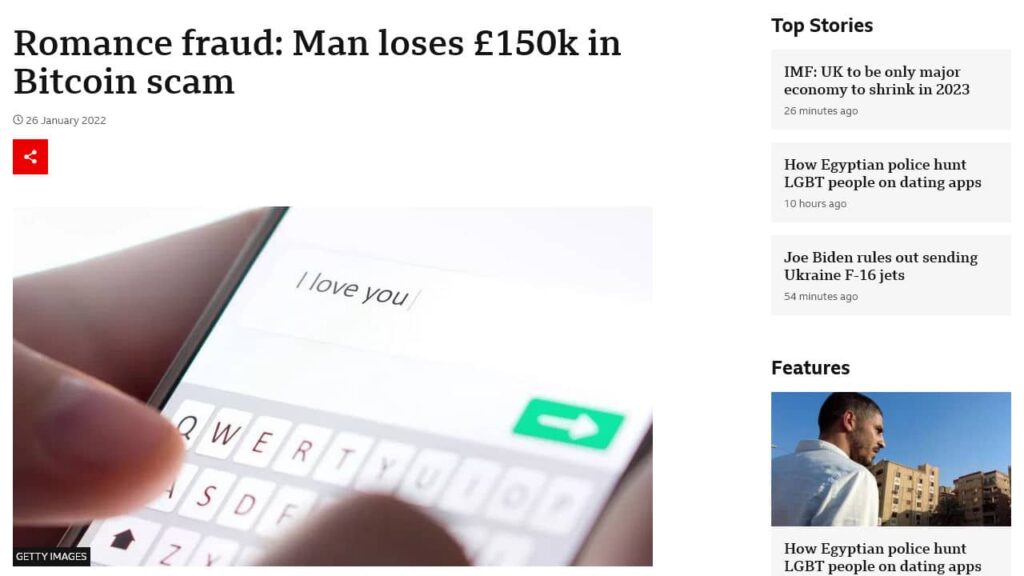

في يناير 2021 ، و ذكرت بي بي سي عن مثل هذه الحالة. وقع الضحية التعيسة في عملية احتيال رومانسية كلفته 150,000 ألف جنيه إسترليني (184,000 ألف دولار أمريكي). كان الرجل هو الهدف المثالي. شخص عانى للتو من انفصال وكان يبحث عن رفقة عبر الإنترنت. في حالته ، تم الإمساك به من خلال تطبيق مواعدة حيث استحوذت عليه "المرأة" المسماة "جيا" وادعت أنها تريد الانتقال إلى المملكة المتحدة لتكون معه.

خدعته جيا بالكشف عن ملكيته لـ BTC ثم قام بتنزيل تطبيق تداول أوصت به. لقد استخدم التطبيق وكسب المال من كل استثمار أوصت به تقريبًا ، مما أدى إلى تهدئته إلى شعور زائف بالأمان حتى استثمر أخيرًا كل BTC الخاص به ، والذي تم مسحه سريعًا من حسابه. كان هذا مزيجًا من العديد من عمليات الاحتيال والرومانسية والثراء السريع ومنصة تداول مزيفة.

10. احتفظ بعيدًا عن الأنظار وقم بتأمين جهازك المحمول

عملية احتيال أخرى يمكن أن يقع الناس ضحية لها هي مبادلة بطاقة SIM ، حيث يستغل المحتال ثغرة أمنية في المصادقة الثنائية (2FA) للوصول إلى حساب الضحية. هذه عملية احتيال يصعب تجنبها نظرًا لأن المحتالين عادةً ما يتصلون بمزود الخدمة ويخدعونهم للسيطرة على رقم هاتفك. هذا يعني أنهم سيتلقون جميع رسائلك ، بما في ذلك رموز 2FA للهاتف المحمول للتحقق من المعاملات المالية والعملات المشفرة.

حدث هذا لمايكل تيربين في يناير 2018 عندما تمكنت مجموعة من المحتالين ، بما في ذلك إليس بينسكي البالغ من العمر 15 عامًا ، من خداع مشغل الهاتف المحمول AT&T لإجراء تبادل بطاقة SIM. أتاح ذلك للمحتالين الوصول إلى محفظة تشفير Terpin ، التي تبلغ قيمتها 24 مليون دولار ، والتي قاموا بسحبها. ومع ذلك ، كانت هناك نهاية سعيدة لهذه القصة ، حيث نجح Terpin في رفع دعوى قضائية ضد مشغل الهاتف المحمول وتم تكريمه 75.8 مليون دولار في رسوم الاسترداد. كما تم تعقب حلقة المخادعين واعتقالها وهي تقضي وقتًا حاليًا.

أفضل طريقة لتجنب عمليات الاحتيال هذه هي محاولة عدم الكشف عن هويتك. بمجرد أن يعرف الناس أن لديك تشفيرًا ، فإنه يجعلك هدفًا ، سواء في الفضاء الإلكتروني أو في الحياة الواقعية.

نصيحة أخرى هي تجنب مشاركة المعلومات الشخصية عبر الإنترنت. لارتكاب عملية احتيال ، يحتاج المحتالون إلى المعلومات الأساسية التي يطلبها مقدمو الخدمة للتحقق من هوية العميل. لذلك من الضروري الحفاظ على خصوصية ملفات تعريف الوسائط الاجتماعية الخاصة بك قدر الإمكان - يجب ألا يتمكن الغرباء من عرض ملفك الشخصي على Facebook ، على سبيل المثال.

بعد ذلك ، تأكد من أن هاتفك وبطاقة SIM محمية بكلمة مرور. تعد بصمة الإصبع والتعرف على الوجه من الأدوات المفيدة أيضًا للحفاظ على أمان هاتفك. بهذه الطريقة ، إذا سُرق ، يصعب على المجرمين الوصول إلى هاتفك للوصول إلى بريدك الإلكتروني وأكواد 2FA الأخرى.

هناك طريقة أخرى تتمثل في قفل رقم هاتفك مع مزود الخدمة الخاص بك. يمكنك الاتصال بهم على Number Lock رقمك من عمليات تبديل SIM غير المصرح بها. هذا يعني أن الطريقة الوحيدة لإجراء تبديل بطاقة SIM هي إما تقديم كلمة المرور أو زيارة متجرهم فعليًا.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://bitcoinchaser.com/crypto-scams/

- $3

- 000

- 10

- 2018

- 2021

- 2023

- 2FA

- a

- ماهرون

- من نحن

- الوصول

- يمكن الوصول

- حسابي

- الحسابات

- بدقة

- اكشن

- أنشطة

- Ad

- وبالإضافة إلى ذلك

- العنوان

- الإعلانات

- المستشارين

- بعد

- ضد

- اتفاقيات

- إنزال جوي

- الكل

- كل الحركات المالية

- مزاعم

- وحده

- سابقا

- بالرغم ان

- دائما

- كمية

- و

- الإعلانات

- الغفلية

- مجهول

- آخر

- أي شخص

- في أى مكان

- APE

- التطبيق

- تطبيق

- التطبيقات

- التقديم

- من وزارة الصحة

- التطبيقات

- حول

- القى القبض

- مصطنع

- فنان

- جانب

- الجوانب

- AT & T

- ATH

- اهتمام

- أغسطس

- الأصالة

- التحقّق من المُستخدم

- تلقائيا

- الى الخلف

- سيئة

- مصرف

- حساب البنك

- المحظورة

- الأساسية

- أساس

- بايك

- بي بي سي

- جميل

- لان

- قبل

- وراء

- يجري

- اعتقد

- الاعتقاد

- أفضل

- أفضل

- احترس

- المليارات

- إلى البيتكوين

- بيتكوين Blockchain

- سلسلة كتلة

- مشاريع blockchain

- استنادا blockchain-

- الجسدي

- بالملل

- القرد الممل

- نادي اليخوت القرد الملل

- BTC

- الأعمال

- رجل اعمال

- دعوة

- تسمى

- لا تستطيع

- الموارد

- فيزا وماستركارد

- حقيبة

- النقد

- الفئة

- مشاهير

- معين

- بالتأكيد

- تحدى

- متغير

- الأحرف

- التحقق

- تدقيق

- اختار

- مطالبة

- ادعى

- واضح

- اغلاق

- عن كثب

- ناد

- البرمجة

- متماسك

- مجموعات

- تأتي

- ارتكاب

- مشترك

- مجتمع

- الشركات

- الشركة

- نسبيا

- قهري

- تماما

- الكمبيوتر

- أجهزة الكمبيوتر

- اهتمامات

- حالة

- إجراء

- السلوك

- أكد

- الاعتبارات

- التواصل

- جهات الاتصال

- محتوى

- عقد

- مراقبة

- المثير للجدل

- تقليد

- التكلفة

- استطاع

- البلد

- الدورة

- خلق

- أوراق اعتماد

- المجرمين

- حاسم

- التشفير

- مجتمع التشفير

- محفظة التشفير

- الحيل crypto

- محفظة تشفير

- العملات المشفرة

- تبادل كريبتوكيرنسي

- حاليا

- زبون

- دعم العملاء

- الفضاء الإلكتروني

- يوميا

- DApps

- البيانات

- التعارف

- تطبيق المواعدة

- ميت

- القرار

- الصدمة

- تطبيقات Defi

- المطور

- المطورين

- التطوير التجاري

- جهاز

- فعل

- مختلف

- صعبة

- مباشرة

- خلاف

- اكتشف

- DM

- دولار

- مضاعفة

- إلى أسفل

- بإمكانك تحميله

- طيارات

- قطرات

- التكرارات

- كل

- كسب

- أسهل

- إما

- البريد الإلكتروني

- رسائل البريد الإلكتروني

- جذب

- ضمان

- كامل

- خاصة

- أساسيا

- أنشئ

- ETH

- يستحق eth

- روح الشعب

- حتى

- EVER

- كل

- كل شخص

- مثال

- الاستبدال

- القائمة

- استغلال

- مكشوف

- فيسبوك

- تجميل الوجه

- التعرف على الوجه

- فشل

- الإنصاف

- زائف

- تطبيقات وهمية

- فال

- مشهور

- المشجعين

- FAST

- رسوم

- الرسوم الدراسية

- قليل

- Filecoin

- فيليكوين بلوكشين

- معبأ

- تصوير سينمائي

- أخيرا

- مالي

- البيانات المالية

- نهاية

- بصمة

- الاسم الأول

- طيران

- اتباع

- أجنبي

- غابة

- النموذج المرفق

- سابق

- أشكال

- وجدت

- احتيال

- محتال

- مجانا

- تبدأ من

- إثمار

- FTX

- الوفاء

- أموال

- ربح

- كسب

- لعبة

- العلاجات العامة

- على العموم

- ولدت

- دولار فقط واحصل على خصم XNUMX% على جميع

- منح

- معطى

- إعطاء

- هدف

- الأهداف

- الله

- يذهب

- الذهاب

- خير

- رضا

- شراء مراجعات جوجل

- Google Play

- تجمع

- نابعة

- قراصنة

- الخارقة

- حفنة

- حدث

- سعيد

- وجود

- مساعدة

- مساعدة

- مخفي

- مرتفع

- جدا

- تاريخ

- عقد

- أصحاب

- كيفية

- كيفية

- لكن

- HTTPS

- الانسان

- العنصر البشري

- مئات

- الضجيج

- الأفكار

- المتطابقات

- هوية

- بشكل غير قانوني

- أهمية

- مستحيل

- in

- تتضمن

- شامل

- يشمل

- بما فيه

- اللامحدودية

- تأثير

- المؤثرين

- معلومات

- في البداية

- مثل

- بدلًا من ذلك

- يستفد

- Internet

- استثمر

- استثمرت

- استثمار

- مستشاري الاستثمار

- المستثمرين

- تنطوي

- المشاركة

- آيفون

- التي اعتمدها الفريق الحكومي

- نشر

- IT

- نفسها

- يناير

- ٢٨

- اليابان

- جوستين

- جاستن بيبر

- احتفظ

- حفظ

- القفل

- مفاتيح

- نوع

- علم

- كوريا

- مختبرات

- نقص

- لغة

- كبير

- اسم العائلة

- العام الماضي

- إطلاق

- تصميم

- قيادة

- تعلم

- ليد

- شروط وأحكام

- شرعية

- الحياة

- ضوء

- على الأرجح

- LINK

- وصلات

- المدرج

- مقفل

- لوجان

- لوجان بول

- طويل

- بحث

- بدا

- أبحث

- فقدان

- الكثير

- منخفض

- حظ

- صنع

- الرئيسية

- التيار

- جعل

- يصنع

- القيام ب

- البرمجيات الخبيثة

- رجل

- تمكن

- كثير

- كثير من الناس

- تجارة

- هائل

- ماكس العرض

- يعني

- الوسائط

- عضو

- الأعضاء

- الرسالة

- رسائل

- MetaMask

- طريقة

- مايكل

- مايكل تيربين

- مليون

- مفقود

- الأخطاء

- الجوال

- مال

- الأكثر من ذلك

- أكثر

- خطوة

- عين

- حاجة

- لا هذا ولا ذاك

- NFT

- أصحاب NFT

- مشروع NFT

- NFTS

- شمال

- كوريا الشمالية

- نوفمبر

- نوفمبر 2021

- عدد

- الالتزامات

- مناسبات

- عرض

- عرضت

- الوهب

- عروض

- رسمي

- الموقع الرسمي

- ONE

- online

- عامل

- الفرص

- الفرصة

- أصلي

- أخرى

- الخاصة

- مملوكة

- أصحاب

- مدفوع

- جزء

- المشاركون

- الأحزاب

- كلمة المرور

- كلمات السر

- الماضي

- بول

- مجتمع

- نفذ

- دوري

- شخص

- الشخصية

- التصيد

- حيل الخداع

- موقع التصيد

- للهواتف

- جسديا

- خطة

- المنصة

- منصات التداول

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- بلايستشن

- لاعب

- البوينت

- بوكيمون

- بونزي

- مخطط بونزي

- فقير

- الملوثات العضوية الثابتة

- محفظة

- إيجابي

- ممكن

- <font style="vertical-align: inherit;"> كمادة تطعيم في تجديد عيوب محيط بالذورة (الحنك) الكبيرة:</font>

- صحافة

- الأخبار الصحفية

- جميل

- السعر

- الأسعار

- قبل

- خاص

- المفتاح الخاص

- مفاتيح خاصة

- أنتج

- المنتج

- ملفي الشخصي

- ملامح

- الربح

- البرنامج

- تنفيذ المشاريع

- مشروع ناجح

- وعد

- وعد

- واعد

- تعزيز

- الترويج

- يعزز

- تعزيز

- محمي

- بروتوكول

- مختبرات البروتوكول

- تزود

- مزود

- مقدمي

- الأسئلة المتكررة

- سريع

- بسرعة

- رفع

- عشوائية

- الفدية

- الوصول

- التي تم الوصول إليها

- عرض

- حقيقي

- الحياه الحقيقيه

- العالم الحقيقي

- واقعي

- أدرك

- أدركت

- تسلم

- تلقى

- مؤخرا

- اعتراف

- موصى به

- أحمر

- بخصوص

- بغض النظر

- صدر

- النشرات

- الموثوقية

- الخدمة الموثوقة

- مصادر موثوقة

- لا تزال

- إزالة

- وذكرت

- طلب

- مطلوب

- يتطلب

- بحث

- أظهرت

- كاشفا

- عكس

- التعليقات

- حلقة

- المخاطر

- احتيال الرومانسية

- أثار

- قاعدة

- يجري

- الملحمة

- تخفيضات

- نفسه

- احتيال

- المحتالين

- الاحتيال

- الحيل

- مخطط

- مخططات

- شاشة

- أقسام

- تأمين

- أمن

- بدت

- يبدو

- إرسال

- إحساس

- الخدمة

- مقدم الخدمة

- مقدمي الخدمة

- خدمة

- عدة

- مشاركة

- شلن

- ينبغي

- جانب

- إشارة

- وقعت

- لوحات

- الشريحة

- مبادلة SIM

- تبديل SIM

- مماثل

- الاشارات

- ببساطة

- منذ

- الموقع

- المواقع

- مشكك

- ببطء

- صغير

- الأصغر

- سمارت

- عقد الذكية

- تجسس

- سنوب دوج

- So

- العدالة

- وسائل التواصل الاجتماعي

- المنصات الإعلامية الاجتماعية

- جاليات

- تطبيقات الكمبيوتر

- بعض

- شخص ما

- شيء

- متطور

- مصادر

- الفضاء

- قضى

- المدعومة

- برامج التجسس

- المحك

- خطوة

- مسروق

- متجر

- فروعنا

- قصتنا

- إستراتيجي

- متدفق

- بعد ذلك

- تحقيق النجاح

- ناجح

- بنجاح

- هذه

- دعوى قضائية ضد

- جناح

- الدعم

- مشكوك فيه

- مقايضة

- أخذ

- الهدف

- المستهدفة

- فريق

- •

- المشاريع

- المملكة المتحدة

- من مشاركة

- أنفسهم

- وبالتالي

- وبالتالي

- يعتقد

- طرف ثالث

- بعناية

- فكر

- الآلاف

- التهديدات

- عبر

- مد و جزر

- الوقت

- مرات

- معلومات سرية

- إلى

- رمز

- بيع رمزي

- الرموز

- جدا

- أدوات

- تيشرت

- أثر

- مسار

- تجارة

- منصة التداول

- صفقة

- المعاملات

- ترجمه

- الشفافية

- حصان طروادة

- TRON

- صحيح

- الثقة

- الثقة في المحفظة

- افضل

- تحول

- تويت

- أو تويتر

- نموذجي

- عادة

- Uk

- مع

- غير محدود

- فتح

- URL

- USD

- تستخدم

- مستخدم

- عادة

- قيمتها

- مختلف

- التحقق

- تحقق من

- التحقق

- الإصدار

- بواسطة

- ضحية

- ضحايا

- المزيد

- حيوي

- الضعف

- محفظة

- مطلوب

- تحذير

- طرق

- الموقع الإلكتروني

- المواقع

- معروف

- ابحث عن

- سواء

- التي

- في حين

- منهجنا

- هيتيبابرز

- من الذى

- سوف

- كسب

- الفائزين

- بدون

- تشهد

- نسائي

- وون

- كلمات

- للعمل

- عمل

- عامل

- قيمة

- سوف

- خاطئ

- أبحر بيخت

- نادي اليخت

- عام

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- نفسك

- موقع YouTube

- اليوتيوب

- زفيرنت