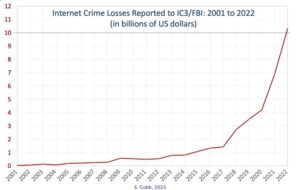

ليس من المستغرب أن تطور الذكاء الاصطناعي (AI) – ومخاطره وفوائده – تهيمن على العناوين الرئيسية الخروج من القبعة السوداء في أغسطس. بحسب ديلويت، تخطط أكثر من 50% من المؤسسات لدمج تقنيات الذكاء الاصطناعي والأتمتة في عام 2023. ومع ذلك، هناك شيء واحد يجب مراقبته عن كثب، وهو تطوير التعليمات البرمجية باستخدام أدوات الذكاء الاصطناعي. تتجه العديد من المؤسسات إلى التعليمات البرمجية المطورة بواسطة الذكاء الاصطناعي باعتبارها الحدود الجديدة، ولكن يجب عليها وضع نظام ضوابط وتوازنات لمنع تشغيل التعليمات البرمجية غير المصرح بها في شبكاتها.

تتطور التعليمات البرمجية الضارة بسرعة وتسبب الفوضى في المؤسسات. وبدون وجود حواجز الحماية الاحترازية الصحيحة، ستستمر مخاطر الأمن السيبراني الرئيسية المتعلقة بالشفرات الضارة التي طورتها أدوات الذكاء الاصطناعي في الارتفاع. هناك ثلاث خطوات قابلة للتنفيذ يتعين على مسؤولي أمن المعلومات وقادة الأعمال اتخاذها لمنع تشغيل التعليمات البرمجية غير المصرح بها في شبكاتهم.

شهادات توقيع التعليمات البرمجية الآمنة مطلوبة، وليس "من الجيد الحصول عليها"

أدى التوقيع على التعليمات البرمجية إلى حماية الشركات لعقود من الزمن، لكن مجرمي الإنترنت يقومون بشكل متزايد بسرقة الثغرات الأمنية أو تزويرها أو استغلالها من خلال توقيع التعليمات البرمجية غير الآمنة العمليات. وبدون اتخاذ الاحتياطات اللازمة، يمكن أن تتعرض بيانات الشبكة والبنية التحتية للخطر. لم يعد توقيع التعليمات البرمجية التقليدي كافيًا لحماية أدوات المؤسسة، خاصة عندما يتعلق الأمر بالذكاء الاصطناعي.

لم يعد المبرمجون يطورون ويطلقون التعليمات البرمجية فقط في مسار CI/CD. تأتي التعليمات البرمجية من خارج المؤسسة، ويتم تطويرها بشكل متزايد في أدوات الذكاء الاصطناعي التوليدية. يجب على المؤسسات منع تشغيل أي تعليمات برمجية لم يتم ضمانها بشهادة توقيع التعليمات البرمجية الآمنة لضمان شرعيتها. يؤدي القيام بذلك إلى إزالة جزء كبير من سطح الهجوم ويجعلها عملية قابلة للتنفيذ وقابلة للتطوير في المستقبل.

يجب أن تكون البنى الأمنية ذاتية التكرار

في عالم السحابة الأصلي الذي نعيش فيه، أصبحت أجزاء اللغز الأمني للمؤسسة التي كانت تعمل في مراكز البيانات تعمل الآن في كل مكان بدءًا من السحابة ووصولاً إلى الحاويات وداخل شبكات العملاء. يجب بناء هذه البنية الأمنية بطريقة ذاتية التكرار لمواكبة سرعة التغيير في مشهد التهديدات. تحتاج المؤسسات إلى رؤية شبكاتها حتى تتمكن من رؤية جميع الأنشطة والأذونات وعادات الاستخدام والتحكم فيها بكفاءة. عندما يكون الأمر كذلك، تتمتع فرق الأمان برؤية واضحة لكل هذا النشاط ويمكن أن يكون لديها سياسات مناسبة مطبقة لاستخدام التعليمات البرمجية بأمان ومراعاةها محليًا.

حتى إذا لم تكن مؤسستك تقوم على وجه التحديد ببناء ونشر البرامج للعملاء، فمن المحتمل أن يكون لديك مبرمجون داخليون يقومون بتسليم البرامج النصية لأتمتة عمليات تكنولوجيا المعلومات الهامة، والتي تتضمن تعليمات برمجية حساسة. اطرح الأسئلة التالية للتأكد من أن جميع التعليمات البرمجية المستخدمة في مؤسستك آمنة ومصرح بها:

- من في مؤسستك يقوم بتوقيع الكود؟

- أين يتم تخزين مفاتيح توقيع التعليمات البرمجية الخاصة؟

- ما هي البرامج التي يتم التوقيع عليها؟

قم بالتوافق مع مالك نشر التعليمات البرمجية الآمنة

في أغلب الأحيان، يقوم مؤلف البرنامج بالتوقيع على الكود للتأكد من أنه مصرح به ولم يتم تطويره بواسطة أدوات ذكاء اصطناعي غير مصرح بها. تاريخيًا، كانت فرق أمن المعلومات هي المسؤولة عن توقيع التعليمات البرمجية، ولكن منذ بداية فرق DevOps، يكاد يكون من المستحيل على مجموعة مركزية واحدة مواكبة الطلب من مئات أو آلاف المطورين داخل الشركة. من المهم أن تقوم المؤسسات بالتنسيق بشأن هوية مالك نشر التعليمات البرمجية الآمنة - بين فرق الأمان وتكنولوجيا المعلومات والمطورين - حتى لا يكون هناك أي ارتباك.

يمكن أن يؤدي الافتقار إلى الرؤية والملكية إلى تعرض المؤسسات لخطر تلاعب مجرمي الإنترنت بالرموز البرمجية. بينما يخطط قادة الأمن والأعمال لعام 2024، ضع في اعتبارك الاحتياطات والأدوات اللازمة لضمان تشغيل التعليمات البرمجية المعتمدة فقط في شبكاتك لتجنب المخاطر الإلكترونية الكبرى في العام المقبل.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.darkreading.com/risk/3-ways-to-stop-unauthorized-code-from-running-in-your-network

- :لديها

- :يكون

- :ليس

- $ UP

- 2023

- 2024

- a

- فعالة

- نشاط

- AI

- محاذاة

- الكل

- an

- و

- أي وقت

- مناسب

- هندسة معمارية

- هي

- مصطنع

- الذكاء الاصطناعي

- الذكاء الاصطناعي (منظمة العفو الدولية)

- AS

- تطلب

- At

- مهاجمة

- أغسطس

- المؤلفة

- مخول

- أتمتة

- أتمتة

- تجنب

- BE

- كان

- يجري

- الفوائد

- ما بين

- اسود

- قبعة سوداء

- ابني

- بنيت

- الأعمال

- قادة الاعمال التجارية

- الأعمال

- لكن

- by

- CAN

- حقيبة

- مراكز

- مركزي

- شهادة

- الشهادات

- تغيير

- عن كثب

- سحابة

- الكود

- آت

- حول الشركة

- تسوية

- ارتباك

- نظر

- حاويات

- استمر

- مراقبة

- حرج

- العملاء

- مجرمو الإنترنت

- الأمن السيبراني

- البيانات

- مراكز البيانات

- عقود

- تقديم

- الطلب

- نشر

- نشر

- المتقدمة

- المطور

- المطورين

- تطوير

- التطوير التجاري

- فعل

- بكفاءة

- ضمان

- خاصة

- نتواجد في كل مكان

- تطور

- المتطورة

- متابعيك

- في حالة

- الشرق الأوسط

- تزوير

- تبدأ من

- حدود

- مستقبل

- توليدي

- الذكاء الاصطناعي التوليدي

- عملاق

- تجمع

- ضمان

- عادات

- قبعة

- يملك

- تاريخيا

- لكن

- HTTPS

- مئات

- if

- أهمية

- مستحيل

- in

- بداية

- دمج

- على نحو متزايد

- معلومات

- امن المعلومات

- البنية التحتية

- رؤيتنا

- داخلي

- إلى

- المشاركة

- يسن

- IT

- انها

- JPG

- احتفظ

- حفظة

- مفاتيح

- نقص

- المشهد

- قادة

- يترك

- شرعية

- الاستفادة من

- الذين يعيشون

- محليا

- يعد

- رائد

- يصنع

- التلاعب

- كثير

- الأكثر من ذلك

- أكثر

- يجب

- تقريبا

- ضروري

- حاجة

- إحتياجات

- شبكة

- بيانات الشبكة

- الشبكات

- جديد

- التالي

- رحلة جميلة

- لا

- الآن

- of

- on

- ONE

- فقط

- عمليات

- or

- منظمة

- المنظمات

- خارج

- في الخارج

- كاتوا ديلز

- ملكية

- جزء

- أذونات

- قطعة

- قطعة

- خط أنابيب

- المكان

- خطة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- سياسات الخصوصية والبيع

- منع

- خاص

- المحتمل

- عملية المعالجة

- العمليات

- حماية

- محمي

- وضع

- لغز

- الأسئلة المتكررة

- بسرعة

- RE

- ذات صلة

- إطلاق

- يزيل

- مطلوب

- حق

- ارتفاع

- المخاطرة

- المخاطر

- يجري

- تشغيل

- s

- خزنة

- بسلام

- تحجيم

- مخطوطات

- تأمين

- أمن

- انظر تعريف

- حساس

- وقعت

- التوقيع

- لوحات

- منذ

- So

- تطبيقات الكمبيوتر

- على وجه التحديد

- سرعة

- خطوات

- قلة النوم

- تخزين

- كاف

- المساحة

- مفاجأة

- نظام

- أخذ

- فريق

- التكنولوجيا

- من

- أن

- •

- المستقبل

- من مشاركة

- هناك.

- هم

- شيء

- الآلاف

- التهديد

- ثلاثة

- عبر

- إلى

- أدوات

- تقليدي

- تحول

- غير مصرح

- الأستعمال

- مستعمل

- استخدام

- جدا

- رؤية

- نقاط الضعف

- شاهد

- طريق..

- طرق

- we

- كان

- متى

- التي

- من الذى

- سوف

- مع

- في غضون

- بدون

- العالم

- عام

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت