واقع الأمن السيبراني بالنسبة للشركات هو أن الخصوم يعرضون الأنظمة والشبكات للخطر طوال الوقت، وحتى برامج منع الاختراق المُدارة بشكل جيد غالبًا ما يتعين عليها التعامل مع المهاجمين داخل محيطهم.

في 5 مارس، واصلت وكالة الأمن القومي توصيتها بشأن أفضل الممارسات للوكالات الفيدرالية، ونشرت أحدث صحيفة معلومات الأمن السيبراني (CIS) حول ركيزة الشبكة والبيئة في إطار الثقة المعدومة. توصي وثيقة وكالة الأمن القومي بأن تقوم المؤسسات بتقسيم شبكاتها للحد من المستخدمين غير المصرح لهم من الوصول إلى المعلومات الحساسة من خلال التجزئة. وذلك لأن تدابير الأمن السيبراني القوية يمكن أن تمنع تحول التنازلات إلى انتهاكات كاملة عن طريق الحد من وصول جميع المستخدمين إلى مناطق الشبكة التي ليس لهم دور مشروع فيها.

• توجيهات من وكالة الأمن القومي كما يسمح أيضًا لفرق الأمان بتقديم حالات عمل أقوى للإدارة من أجل الحماية الأمنية، لكن يحتاج مدراء أمن المعلومات إلى تحديد التوقعات لأن التنفيذ عبارة عن عملية متدرجة ومعقدة.

في حين أن الوثيقة تستهدف المنظمات والصناعات الحكومية ذات الصلة بالدفاع، فإن عالم الأعمال الأوسع يمكن أن يستفيد من إرشادات الثقة الصفرية، كما يقول ستيف وينترفيلد، كبير مسؤولي أمن المعلومات الاستشاري في شركة Akamai العملاقة لخدمات الإنترنت.

ويقول: "الحقيقة ليست [ما إذا] وقعت حوادث وصول غير مصرح بها، بل هي ما إذا كان بإمكانك القبض عليها قبل أن تصبح انتهاكات". "المفتاح هو "الرؤية مع السياق" التي يمكن أن يوفرها التجزئة الدقيقة، مدعومة بالقدرة على عزل السلوك الضار بسرعة."

الشركات لديها شرعت في مبادرات الثقة المعدومة لجعل بياناتهم وأنظمتهم وشبكاتهم أكثر صعوبة في اختراقها، وعندما يتم اختراقها، لإبطاء المهاجمين. إن إطار العمل عبارة عن مجموعة قوية من الإرشادات حول كيفية المضي قدمًا، لكن تنفيذه ليس بالأمر السهل، كما يقول مايك ميستروفيتش، كبير مسؤولي أمن المعلومات في شركة Rubrik، وهي شركة مزودة لأمن البيانات والثقة المعدومة.

ويقول: "لقد تطورت معظم الشبكات بمرور الوقت، ومن الصعب جدًا العودة وإعادة تصميمها مع الحفاظ على استمرارية الأعمال". "إنه أمر ممكن التنفيذ، لكنه قد يكون مكلفا من حيث الوقت والمال."

فيما يلي ستة نصائح سريعة من توجيهات وكالة الأمن القومي.

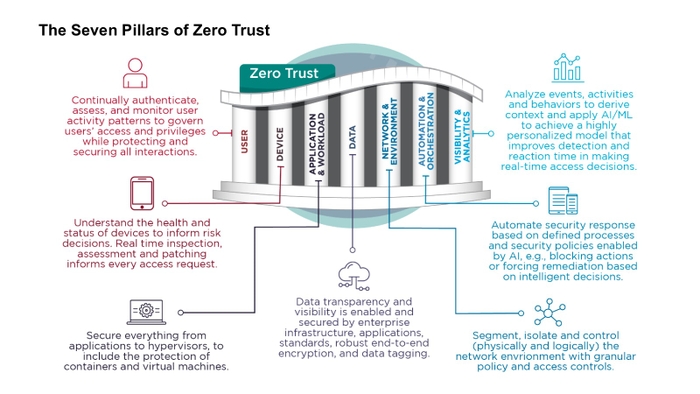

1. تعلم جميع الركائز السبعة للثقة المعدومة

تغوص أحدث وثيقة من وكالة الأمن القومي في الركيزة الخامسة من الركائز السبعة للثقة المعدومة: الشبكة والبيئة. ومع ذلك، فإن الركائز الستة الأخرى لها نفس القدر من الأهمية وتظهر "مدى اتساع نطاق استراتيجية الثقة المعدومة وتحويلها لتكون ناجحة"، كما يقول آشلي ليونارد، الرئيس التنفيذي لشركة Syxsense، وهي شركة آلية لإدارة نقاط النهاية والثغرات الأمنية.

"الشبكة والبيئة" هي الركيزة الخامسة في الركائز السبعة للثقة المعدومة لوكالة الأمن القومي. المصدر: وكالة الأمن القومي

يقول: "بالنسبة للشركات التي تتطلع إلى البدء بثقة معدومة، فإنني أشجعها بشدة على مراجعة أوراق معلومات وكالة الأمن القومي بشأن ركائز المستخدم والجهاز - الركائز الأولى والثانية لثقة معدومة، على التوالي". "إذا كانت الشركة قد بدأت للتو، فإن النظر إلى ركيزة الشبكات والبيئة هذه يشبه إلى حد ما وضع العربة أمام الحصان."

2. توقع أن يقوم المهاجمون باختراق محيطك

تدور ركيزة الشبكة والبيئة في خطة الثقة الصفرية لوكالة الأمن القومي حول محاولة منع المهاجمين من توسيع الاختراق بعد أن قاموا بالفعل باختراق النظام. تشير إرشادات وكالة الأمن القومي إلى الهدف خرق عام 2013 - دون تسمية الشركة بشكل صريح - لأن المهاجمين دخلوا عبر ثغرة أمنية في نظام التدفئة والتهوية وتكييف الهواء (HVAC) التابع لجهة خارجية للشركة، لكنهم تمكنوا بعد ذلك من التحرك عبر الشبكة وإصابة أجهزة نقاط البيع بالبرامج الضارة.

يجب على الشركات أن تفترض أنها ستتعرض للاختراق، وأن تجد طرقًا للحد من المهاجمين أو إبطائهم، وقال روب جويس، مدير الأمن السيبراني في وكالة الأمن القومي، في بيان: الإعلان عن إصدار وثيقة وكالة الأمن القومي.

وقال: "تحتاج المنظمات إلى العمل بعقلية مفادها أن التهديدات موجودة داخل حدود أنظمتها". "يهدف هذا التوجيه إلى تزويد مالكي الشبكات ومشغليها بالعمليات التي يحتاجون إليها لمقاومة التهديدات التي تستغل نقاط الضعف أو الثغرات في بنية مؤسساتهم واكتشافها والاستجابة لها بيقظة."

3. قم بتعيين تدفقات البيانات للبدء

تعد إرشادات وكالة الأمن القومي نموذجًا متدرجًا، حيث يجب على الشركات أن تبدأ بالأساسيات: رسم خرائط لتدفقات البيانات في شبكاتها لفهم من يصل إلى ماذا. في حين تم توثيق نهج الثقة الصفرية الأخرى، مثل NIST's SP 800-207 بنية الثقة المعدومةيقول وينترفيلد من أكاماي إن ركائز وكالة الأمن القومي توفر طريقة للمؤسسات للتفكير في ضوابطها الأمنية.

ويقول: "إن فهم تدفق البيانات يوفر في المقام الأول الوعي الظرفي بمكان المخاطر المحتملة وماهيتها". "تذكر أنه لا يمكنك حماية ما لا تعرفه."

4. الانتقال إلى التقسيم الكلي

بعد معالجة أي ركائز أساسية أخرى، يجب على الشركات أن تبدأ غزوها لركيزة الشبكة والبيئة من خلال تجزئة شبكاتها - ربما على نطاق واسع في البداية، ولكن مع زيادة التفاصيل. تشمل المجالات الوظيفية الرئيسية قطاعات الأعمال (B2B)، والقطاعات التي تواجه المستهلك (B2C)، والتكنولوجيا التشغيلية مثل إنترنت الأشياء، وشبكات نقاط البيع، وشبكات التطوير.

بعد تقسيم الشبكة على مستوى عالٍ، يجب على الشركات أن تهدف إلى تحسين هذه القطاعات بشكل أكبر، كما يقول ميستروفيتش من شركة روبيريك.

ويقول: "إذا تمكنت من تحديد مجالات التشغيل الوظيفية هذه، فيمكنك البدء في تقسيم الشبكة بحيث لا تتمكن الكيانات المصادق عليها في أي من هذه المناطق من الوصول دون المرور بتمارين مصادقة إضافية إلى أي مناطق أخرى". "في كثير من النواحي، ستجد أنه من المحتمل جدًا أن المستخدمين والأجهزة وأعباء العمل التي تعمل في منطقة واحدة لا يحتاجون في الواقع إلى أي حقوق للعمل أو موارد في مناطق أخرى."

5. ناضجة للشبكات المعرفة بالبرمجيات

تتطلب شبكات الثقة المعدومة أن تتمتع الشركات بالقدرة على الاستجابة بسرعة للهجمات المحتملة، مما يجعل الشبكات المعرفة بالبرمجيات (SDN) نهجًا رئيسيًا ليس فقط لمتابعة التجزئة الدقيقة ولكن أيضًا لتأمين الشبكة أثناء التسوية المحتملة.

ومع ذلك، فإن SDN ليس هو النهج الوحيد، كما يقول وينترفيلد من أكاماي.

ويقول: "إن SDN يدور حول حوكمة العمليات، ولكن الاعتماد على البنية التحتية الخاصة بك قد لا يكون الحل الأمثل". "ومع ذلك، فأنت بحاجة إلى أنواع المزايا التي توفرها شبكة SDN بغض النظر عن كيفية تصميم بيئتك."

6. إدراك أن التقدم سيكون تكراريًا

وأخيرًا، فإن أي مبادرة لانعدام الثقة ليست مشروعًا لمرة واحدة، بل هي مبادرة مستمرة. لا تحتاج المؤسسات إلى التحلي بالصبر والمثابرة في نشر التكنولوجيا فحسب، بل تحتاج فرق الأمان إلى إعادة النظر في الخطة وتعديلها أثناء مواجهتها للتحديات والتغلب عليها.

يقول وينترفيلد: "عند التفكير في البدء في رحلة الثقة المعدومة، فإن إرشاداتهم حول البدء برسم خرائط لتدفقات البيانات ثم تقسيمها إلى شرائح دقيقة، ولكني أود أن أضيف أن هذا غالبًا ما يكون متكررًا حيث سيكون لديك فترة من الاكتشاف ستتطلب تحديث الخطة."

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.darkreading.com/cybersecurity-operations/6-ciso-takeaways-nsa-zero-trust-guidance

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 1

- 7

- 8

- a

- القدرة

- ماهرون

- من نحن

- الوصول

- الوصول

- في الواقع

- تضيف

- إضافي

- استشاري

- بعد

- وكالات

- وكالة

- هدف

- الكل

- يسمح

- سابقا

- أيضا

- an

- و

- اعلان

- أي وقت

- نهج

- هندسة معمارية

- هي

- المنطقة

- المناطق

- ARM

- حول

- AS

- افترض

- At

- الهجمات

- موثق

- التحقّق من المُستخدم

- الآلي

- وعي

- دليل الشركات

- B2C

- الى الخلف

- المدعومة

- الأساسيات

- BE

- لان

- أصبح

- كان

- قبل

- بدأ

- سلوك

- تستفيد

- الفوائد

- قطعة

- على حد سواء

- الحدود

- خرق

- مخالفات

- بصورة عامة

- الأعمال

- لكن

- by

- CAN

- الحالات

- يو كاتش

- الرئيس التنفيذي

- التحديات

- رابطة الدول المستقلة

- CISO

- الشركات

- حول الشركة

- مجمع

- حل وسط

- تسوية

- سياق الكلام

- واصل

- ضوابط

- مكلفة

- الأمن السيبراني

- البيانات

- أمن البيانات

- صفقة

- حدد

- اعتمادا

- نشر

- بكشف أو

- التطوير التجاري

- جهاز

- الأجهزة

- صعبة

- مدير المدارس

- اكتشاف

- do

- وثيقة

- دون

- لا

- إلى أسفل

- أثناء

- سهل

- شجع

- نقطة النهاية

- دخل

- مشروع

- الكيانات

- البيئة

- بالتساوي

- حتى

- تطورت

- يوجد

- توسيع

- توقع

- التوقعات

- صراحة

- استغلال

- الوجه

- اتحادي

- شركة

- الاسم الأول

- تدفق

- يطفو

- في حالة

- غزوة

- الإطار

- تبدأ من

- وظيفي

- أساسي

- إضافي

- الفجوات

- دولار فقط واحصل على خصم XNUMX% على جميع

- الحصول على

- عملاق

- Go

- الذهاب

- الحكم

- حكومة

- توجيه

- المبادئ التوجيهية

- أصعب

- يملك

- he

- مرتفع

- جدا

- خيل

- كيفية

- كيفية

- HTTPS

- i

- if

- صورة

- التنفيذ

- تحقيق

- أهمية

- in

- في أخرى

- تتضمن

- في ازدياد

- الصناعات

- معلومات

- البنية التحتية

- مبادرة

- في الداخل

- معد

- Internet

- إلى

- قام المحفل

- IT

- انها

- رحلة

- JPG

- م

- حفظ

- القفل

- ركلة

- علم

- آخر

- تعلم

- شرعي

- ليونارد

- مستوى

- مثل

- على الأرجح

- مما سيحدث

- الحد من

- قفل

- بحث

- أبحث

- رائد

- جعل

- القيام ب

- خبيث

- البرمجيات الخبيثة

- إدارة

- كثير

- رسم خريطة

- رسم الخرائط

- مارس

- ناضج

- الإجراءات

- ربما

- مايك

- عقلية

- نموذج

- تعديل

- مال

- الأكثر من ذلك

- أكثر

- خطوة

- تسمية

- محليات

- الأمن القومي

- حاجة

- شبكة

- الشبكات

- الشبكات

- لا

- NSA

- of

- خصم

- غالبا

- on

- ONE

- جارية

- فقط

- طريقة التوسع

- عملية

- تشغيل

- عمليات

- مشغلي

- الأمثل

- or

- المنظمات

- أخرى

- على مدى

- تغلب

- أصحاب

- الصبر

- ربما

- فترة

- إصرار

- دعامة

- أعمدة

- خطة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- البوينت

- محتمل

- في المقام الأول

- والمضي قدما

- عملية المعالجة

- العمليات

- البرامج

- التقدّم

- تنفيذ المشاريع

- حماية

- تزود

- مزود

- ويوفر

- نشر

- وضع

- بسرعة

- بسرعة

- رد فعل

- واقع

- أدرك

- توصية مجاناً

- توصي

- صقل

- بغض النظر

- التحيات

- الافراج عن

- تذكر

- تطلب

- يتطلب

- الموارد

- على التوالي

- الرد

- مراجعة

- حقوق

- المخاطر

- سلب

- النوع

- تشغيل

- s

- قال

- يقول

- شبكة التنمية المستدامة

- الثاني

- أمن

- قطعة

- تقسيم

- شرائح

- حساس

- خدماتنا

- طقم

- سبعة

- ورقة

- صحائف

- ينبغي

- إظهار

- SIX

- بطيء

- So

- الصلبة

- حل

- مصدر

- بقعة

- بداية

- بدأت

- ابتداء

- ستيف

- قلة النوم

- الإستراتيجيات

- قوي

- أقوى

- ناجح

- هذه

- نظام

- أنظمة

- العرقلة

- الوجبات السريعة

- الأهداف

- فريق

- تكنولوجيا

- سياسة الحجب وتقييد الوصول

- أن

- •

- أساسيات

- من مشاركة

- منهم

- then

- تشبه

- هم

- اعتقد

- تفكير

- طرف ثالث

- على الرغم من؟

- التهديدات

- عبر

- الوقت

- إلى

- التحويلية

- الثقة

- يحاول

- تحول

- أنواع

- غير مصرح

- فهم

- فهم

- تحديث

- مستخدم

- المستخدمين

- جدا

- بواسطة

- رؤية

- الضعف

- طريق..

- طرق

- نقاط الضعف

- كان

- ابحث عن

- متى

- سواء

- التي

- في حين

- من الذى

- على نطاق أوسع

- سوف

- مع

- في غضون

- بدون

- العالم

- سوف

- حتى الآن

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت

- صفر

- الثقة صفر