عندما نكون متصلين بالإنترنت، نترك وراءنا سلسلة من البيانات. بما أن حياتنا تتشابك بشكل متزايد مع التكنولوجيا الرقمية، فإن حياتنا آثار أقدام رقمية الاستمرار في النمو بشكل أكبر. يمكن لبعض البيانات التي ننتجها، مثل النشر على وسائل التواصل الاجتماعي أو شراء المنتجات عبر الإنترنت، أن تحمل قيمة هائلة لمجرمي الإنترنت الذين يتربصون في ظلال الإنترنت.

وفي الوقت نفسه، لا تزال خروقات البيانات وتسريباتها متفشية بينما يقوم مجرمو الإنترنت بصقل مهاراتهم لاستغلال كنوز البيانات المنتشرة عبر المشهد الرقمي. كلما زاد عدد الخدمات عبر الإنترنت التي تستخدمها وتشارك معلوماتك معها، زادت فرصة وقوع بياناتك في الأيدي الخطأ، على سبيل المثال عندما تكون إحدى هذه الشركات للخطر من قبل المتسللين. حيث من المحتمل أن يواجه كل واحد منا مجموعة من التهديدات من الاحتيال المالي إلى حملات الابتزاز، لا يمكن المبالغة في أهمية حماية معلوماتنا الشخصية.

فهم قيمة البيانات الشخصية

أول الأشياء أولاً، ما الذي نتحدث عنه بالضبط عندما نتحدث عن البيانات الشخصية؟ ببساطة، فهو يشمل أي معلومات - مثل الأسماء وتواريخ الميلاد وأرقام الضمان الاجتماعي وعناوين المنازل وأرقام الهواتف وعناوين البريد الإلكتروني والبيانات الصحية والتفاصيل المالية والصور والمعلومات البيومترية وبيانات الموقع وحتى عناوين IP - التي يمكن أن تكون تستخدم، إما بمفردها أو بالاشتراك مع معلومات أخرى، لتحديد هوية شخص معين.

مع توضيح ذلك، ما الذي يدفع المجرمين إلى استهداف معلوماتنا الشخصية بلا هوادة؟

1. الاحتيال المالي

يعد الاحتيال المالي من أكثر التهديدات انتشارًا في العصر الرقمي. تعمل البيانات الشخصية كبوابة لأصولك المالية، مما يجعلها هدفًا رئيسيًا لمجرمي الإنترنت، الذين يعتزمون دائمًا جني أموال جيدة. على الرغم من أن حماية معلومات البطاقة المصرفية أمر منطقي، إلا أنه من المهم أيضًا توسيع نطاق هذه اليقظة لتشمل أي معلومات أخرى تحدد هويتنا - وأن نكون استباقيين في حماية أي نوع من المعلومات الشخصية من أجل منع الوصول غير المصرح به إلى حساباتنا المصرفية.

وبعيدًا عن بيانات الاعتماد المالية، يمكن لمجرمي الإنترنت استغلال عدد كبير من البيانات الشخصية، بما في ذلك الأسماء والعناوين وأرقام الضمان الاجتماعي، وحتى عادات التسوق عبر الإنترنت، لابتكار مخططات احتيالية. من خلال تجميع أجزاء من معلوماتك الشخصية، يمكن للمهاجمين انتحال شخصيتك والتلاعب بحساباتك وإجراء معاملات غير مصرح بها، والتي غالبًا ما تكون لها عواقب بعيدة المدى.

2. سرقة الهوية

تمنح هويتك الأشخاص غير المعروفين القدرة على الانخراط في أنشطة احتيالية باسمك، الأمر الذي لا يعرض سلامتك المالية للخطر فحسب، بل يشوه أيضًا سمعتك ومصداقيتك ورفاهيتك بشكل عام. يمكن لمجرمي الإنترنت الذين يستخدمون هويات مسروقة ارتكاب مجموعة واسعة من الأنشطة الاحتيالية "نيابة عن" الضحايا المطمئنين، مما يعرض استقرارهم المالي وسلامتهم الشخصية للخطر.

كلما زاد عدد البيانات التي يحصل عليها المحتالون، زادت ترسانتهم لجميع أنواع الإجراءات الضارة من خداع جهات الاتصال الخاصة بك بحملات احتيالية، ربما بمساعدة ملفات تعريف الوسائط الاجتماعية المحتالة، وصولاً إلى ارتكاب أشكال متنوعة من الاحتيال، بما في ذلك الاحتيال في الضرائب والتأمين والتسوق عبر الإنترنت.

3. برامج الفدية والابتزاز

ظل خطر برامج الفدية يلوح في الأفق لسنوات عديدة على الساحة الرقمية. إن التأثير النفسي الناجم عن منع الوصول فجأة إلى أجهزتك وبياناتك عميق، خاصة إذا كان الأمر يتعلق بمستندات شخصية وبيانات عمل حساسة وذكريات لا يمكن تعويضها.

وفي مواجهة مثل هذه الظروف الأليمة، يشعر العديد من الضحايا بأنهم مجبرون على الاستسلام لمطالب المهاجمين وينتهي بهم الأمر دفع رسوم فدية ضخمة على أمل أن يستعيدوا السيطرة على أصولهم الرقمية. ويؤكد هذا الواقع أهمية اتخاذ تدابير قوية للأمن السيبراني والدفاعات الاستباقية ضد التهديد المتطور باستمرار لهجمات برامج الفدية.

4. بيع الويب المظلم

أصبحت البيانات الشخصية سلعة مربحة، سواء في الجزء السفلي غير الطبيعي من الإنترنت المعروف باسم الويب المظلم أو في فترات الاستراحة الغامضة للتيار الرئيسي. منصات التواصل الاجتماعي مثل Telegram. كل شيء بدءًا من بيانات اعتماد تسجيل الدخول المسروقة وتفاصيل بطاقة الضمان الاجتماعي وصولاً إلى البيانات الشخصية للأطفال is لقمة سائغة – لا توجد معلومات مقدسة للغاية بحيث لا يمكن لمجرمي الإنترنت استغلالها.

يزدهر هذا السوق السري كمركز تكثر فيه معاملات البيانات غير المشروعة، مما يسمح لمجرمي الإنترنت بالاستفادة من المعلومات المسروقة للقيام بمزيد من الأنشطة الشائنة أو بيعها إلى جهات ضارة. ومع استمرارهم في إدامة دورة الاستغلال هذه، لا يحقق مجرمو الإنترنت الربح فحسب، بل يساهمون أيضًا في ازدهار اقتصاد العالم السفلي للويب المظلم.

5. سرقة الحساب

تعد سرقة الحسابات بمثابة مسار مباشر للمجرمين لاختراق جوانب مختلفة من تواجدك عبر الإنترنت، بما في ذلك مواقع التواصل الاجتماعي وخدمات البريد الإلكتروني والمنصات الأخرى. وبمجرد دخولهم، يستغلون هذا الوصول لارتكاب أنشطة احتيالية أو نشر برامج ضارة أو تعريض هويتك للخطر. سواء كان ذلك بسبب أ خرق البيانات في الشركةأو الحساب أو الخدمة التي خزنت بياناتنا أو بفضل المعلومات التي نشاركها عن طيب خاطر عبر الإنترنت، يستطيع المهاجمون ذلك كسر كلمات المرور الخاصة بنا، غالبًا ما يتم ذلك ببساطة باستخدام مجموعات من الأسماء الأولى أو أسماء العائلة أو تواريخ الميلاد أو غيرها من البيانات التي تم الحصول عليها.

للتخفيف من هذه المخاطر، من الضروري تعزيز دفاعاتك من خلال إجراءات أمنية قوية مثل استخدام كلمات مرور أو عبارات مرور قوية وفريدة من نوعها وتنفيذ المصادقة الثنائية. تعمل هذه الخطوات الاستباقية بمثابة ضمانات حاسمة ضد مخاطر سرقة الحساب وتساعد على حماية أصولك الرقمية من التهديدات.

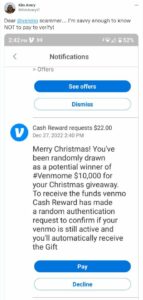

6. (الرمح) رسائل التصيد

يمكن للتصيد الاحتيالي، وخاصة النوع المستهدف المعروف باسم التصيد الاحتيالي، الاستفادة من البيانات الشخصية لصياغة رسائل مقنعة تستهدف أفرادًا أو مؤسسات محددة. يمكن لمجرمي الإنترنت إجراء بحث دقيق عن أهدافهم لجمع معلومات مثل أسمائهم والمسميات الوظيفية وانتماءات الشركة وحتى الاهتمامات أو الأنشطة الشخصية. وبوجود هذه البيانات في متناول اليد، يمكن للمهاجمين تصميم حيلهم لتبدو مشروعة وذات صلة، مما يزيد من احتمالية النجاح.

على سبيل المثال، قد يقوم محتال مسلح بالمعرفة المتعلقة بمشترياتك عبر الإنترنت بصياغة بريد إلكتروني مقنع يظهر كإيصال أو عرض ترويجي من بائع تجزئة مألوف. وفي سيناريوهات أخرى، قد ينتحلوا شخصية زميل أو رئيس داخل مؤسستك، باستخدام المعرفة الداخلية المستمدة من المعلومات المتاحة للجمهور لتعزيز مصداقية رسالتهم.

7. التجسس على الشركات

لا تعد البيانات الشخصية ذات أهمية لمجرمي الإنترنت "العاديين" فحسب؛ كما تسعى الشركات المنافسة والحكومات والمجموعات الأخرى إلى الحصول على هذه المعلومات الحساسة. في مجال التجسس على الشركات، تعتبر البيانات الشخصية مرغوبة لقدرتها على منح مزايا استراتيجية وتسهيل الهجمات المستهدفة. سرقة البيانات من الموظفين يمكن أن تصبح أدوات للهجمات المستهدفة والتي يمكن أن تتجاوز تداعياتها الخصوصية الشخصية.

من التجسس الصناعي الذي يهدف إلى الحصول على معلومات ثاقبة عن عمليات المنافسين إلى الحملات التي ترعاها الدولة والتي تستهدف البنية التحتية الحيوية والأنظمة الحكومية الحساسة، فإن المخاطر كبيرة في عالم التجسس على الشركات.

7 نصائح لحماية نفسك

هناك بعض الإجراءات البسيطة التي من شأنها أن تقلل إلى حد كبير من خطر وقوع بياناتك في مرمى مجرمي الإنترنت.

- كن حذرًا من رسائل البريد الإلكتروني أو الرسائل أو طلبات المعلومات الشخصية غير المرغوب فيها، وتجنب النقر على الروابط المشبوهة أو تنزيل المرفقات من مصادر غير مألوفة.

- كن حذرا عندما يتعلق الأمر تبادل المعلومات عبر الإنترنت.

- استعمل كلمات مرور قوية وفريدة من نوعها لكل حساب من حساباتك.

- تفعيل المصادقة الثنائية على كل حساب يقدم هذا الخيار.

- قم بمراقبة حساباتك المصرفية وتقاريرك الائتمانية والحسابات المالية الأخرى بانتظام بحثًا عن أي نشاط غير مصرح به. الإبلاغ عن أي معاملات مشبوهة أو علامات سرقة الهوية على الفور.

- راقب تنبيهات كلمة المرور المخترقة واتخاذ إجراءات فورية بعد تلقي مثل هذا الإخطار.

- قم بتثبيت برامج الأمان ذات السمعة الطيبة على جميع أجهزتك.

"ليس لدي أي شيء ذو قيمة للقراصنة"، "لماذا يهتم أي شخص؟" أو "ليس لدي ما أخفيه" - تعكس عبارات مثل هذه المفاهيم الخاطئة الشائعة فيما يتعلق بأهمية البيانات الشخصية والأمن السيبراني. نأمل أن تساعد القائمة الموضحة أعلاه في توضيح مدى أهمية المعلومات، حتى التي تبدو غير ضارة، بالنسبة للجهات الفاعلة الخبيثة.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.welivesecurity.com/en/privacy/7-reasons-why-cybercriminals-want-your-personal-data/

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 7

- a

- القدرة

- من نحن

- فوق

- الوصول

- حسابي

- الحسابات

- كسب

- في

- اكشن

- الإجراءات

- أنشطة

- نشاط

- الجهات الفاعلة

- عناوين

- مزايا

- الانتماءات

- بعد

- ضد

- السن

- تهدف

- الكل

- السماح

- أيضا

- an

- و

- أي وقت

- اى شى

- تظهر

- هي

- مسلح

- ارسنال

- AS

- ممتلكات

- At

- الهجمات

- التحقّق من المُستخدم

- متاح

- تجنب

- مصرف

- حسابات بنكية

- BE

- أصبح

- لحم البقر

- باسمى او لاجلى

- وراء

- يجري

- Beyond

- بصمات

- الولادة

- على حد سواء

- خرق

- مخالفات

- الأعمال

- لكن

- by

- الحملات

- CAN

- لا تستطيع

- الاستفادة

- فيزا وماستركارد

- يهمني

- فرصة

- ظروف

- الزميل

- مجموعة

- تركيبات

- يأتي

- يرتكب جريمة

- سلعة

- مشترك

- الفطرة السليمة

- الشركات

- حول الشركة

- اضطرت

- المنافسين

- حل وسط

- إدارة

- النتائج

- جهات الاتصال

- استمر

- المساهمة

- مراقبة

- منظمة

- استطاع

- مرغوب

- حرفة

- أوراق اعتماد

- المصداقية

- ائتمان

- المجرمين

- حرج

- بنية تحتية حرجة

- مرمى

- حاسم

- مجرمو الإنترنت

- الأمن السيبراني

- دورة

- غامق

- الويب المظلم

- البيانات

- خرق البيانات

- تمور

- الدفاعات

- مطالب

- تفاصيل

- الأجهزة

- وضع

- رقمي

- العصر الرقمي

- الأصول الرقمية

- التكنولوجيا الرقمية

- ماسة

- مباشرة

- عدة

- do

- وثائق

- دون

- تحميل

- محركات

- اثنان

- كل

- اقتصاد

- إما

- البريد الإلكتروني

- رسائل البريد الإلكتروني

- يشمل

- النهاية

- إنهاء

- ينتهي

- جذب

- تعزيز

- بالتساوي

- خاصة

- تجسس

- حتى

- EVER

- كل

- كل شىء

- بالضبط

- مثال

- استغلال

- استغلال

- مد

- عين

- وجوه

- جوانب

- تسهيل

- مألوف

- بعيد المدى

- شعور

- قليل

- مالي

- استقرار مالي

- الرفاه المالي

- الاسم الأول

- مزدهر

- في حالة

- أشكال

- احتيال

- محتال

- تبدأ من

- إضافي

- كسب

- بوابة

- جمع

- توليد

- منح

- يعطي

- Go

- حكومة

- الحكومات

- أكبر

- مجموعات

- النمو

- عادات

- يد

- العناية باليد

- يملك

- صحة الإنسان

- ضخم

- مساعدة

- ساعد

- مرتفع

- عقد

- الصفحة الرئيسية

- أمل

- كيفية

- HTTPS

- محور

- يحدد

- تحديد

- المتطابقات

- هوية

- if

- غير مشروع

- توضيح

- فوري

- فورا

- هائلة

- التأثير

- صيغة الامر

- انتحال

- تحقيق

- أهمية

- in

- في أخرى

- بما فيه

- في ازدياد

- على نحو متزايد

- الأفراد

- صناعي

- معلومات

- البنية التحتية

- في الداخل

- مطلع

- رؤى

- مثل

- التأمين

- سلامة

- نية

- مصلحة

- السريرية

- Internet

- تتشابك

- إلى

- ينطوي

- IP

- عناوين الانترنت بروتوكول

- IT

- انها

- وظيفة

- المسميات الوظيفية

- الحياة السياسية في فرنسا

- م

- نوع

- المعرفة

- معروف

- المشهد

- كبير

- أكبر

- اسم العائلة

- التسريبات

- يترك

- شرعي

- الرافعة المالية

- مثل

- أرجحية

- وصلات

- حياة

- موقع

- مقفل

- تسجيل الدخول

- خفض

- مربح

- التيار

- القيام ب

- خبيث

- البرمجيات الخبيثة

- كثير

- السوق

- الإجراءات

- الوسائط

- ذكريات

- الرسالة

- رسائل

- بدقة

- ربما

- المفاهيم الخاطئة

- تخفيف

- مراقبة

- الأكثر من ذلك

- أكثر

- الاسم

- أسماء

- لا

- لا شى

- إعلام

- أرقام

- تم الحصول عليها

- of

- عرض

- عروض

- غالبا

- on

- مرة

- ONE

- online

- المشتريات عبر الإنترنت

- التسوق عبر الانترنت

- فقط

- عمليات

- خيار

- or

- طلب

- منظمة

- المنظمات

- أخرى

- لنا

- خارج

- على مدى

- الكلي

- مبالغ فيه

- الخاصة

- خاصة

- كلمة المرور

- كلمات السر

- ممر

- ربما

- تخليد

- شخص

- الشخصية

- البيانات الشخصية

- للهواتف

- الصور

- قطعة

- وضع

- منصات التداول

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- وفرة أو فرط

- مما

- محتمل

- يحتمل

- وجود

- جميل

- منع

- رئيسي

- خصوصية

- استباقية

- المنتجات

- الربح

- عميق

- الترويجية

- حماية

- حماية

- نفسي

- علانية

- مشتريات

- المشتريات

- وضع

- تداعيات

- نطاق

- فدية

- الفدية

- هجمات الفدية

- واقع

- مملكة

- الأسباب

- يستلم

- تعكس

- استعادة

- بخصوص

- بلا هوادة

- ذات الصلة

- لا تزال

- تقرير

- التقارير

- حسن السمعة

- سمعة

- طلبات

- بحث

- متاجر التجزئة

- المخاطرة

- المخاطر

- منافس

- قوي

- حماية

- الضمانات

- مبعثر

- سيناريوهات

- مخططات

- أمن

- التدابير الأمنية

- طلب

- على ما يبدو

- إحساس

- حساس

- خدمة

- يخدم

- الخدمة

- خدماتنا

- مشاركة

- التسوق والترفيه

- الاشارات

- ببساطة

- المواقع

- So

- العدالة

- وسائل التواصل الاجتماعي

- تطبيقات الكمبيوتر

- بعض

- مصادر

- محدد

- انتشار

- استقرار

- أوتاد

- البيانات

- خطوات

- مسروق

- تخزين

- إستراتيجي

- قوي

- تحقيق النجاح

- هذه

- أعلى

- مشكوك فيه

- أنظمة

- خياط

- أخذ

- حديث

- الهدف

- المستهدفة

- استهداف

- الأهداف

- ضريبة

- تكنولوجيا

- شكر

- أن

- •

- المعلومات

- سرقة

- من مشاركة

- تشبه

- هم

- الأشياء

- هؤلاء

- التهديد

- التهديدات

- يزدهر

- نصائح

- عناوين

- إلى

- سويا

- جدا

- أثر

- المعاملات

- في النهاية

- غير مصرح

- مع

- يؤكد

- غير مألوف

- فريد من نوعه

- غير المرغوب فيها

- المطمئنين

- us

- تستخدم

- مستعمل

- استخدام

- القيمة

- قيمنا

- تشكيلة

- مختلف

- إلى حد كبير

- ضحايا

- يقظة

- تريد

- طريق..

- we

- الويب

- ابحث عن

- ما هي تفاصيل

- متى

- سواء

- التي

- في حين

- من الذى

- لمن

- لماذا

- واسع

- مدى واسع

- شاهرا

- سوف

- عن طيب خاطر

- مع

- في غضون

- سوف

- خاطئ

- الأيدي الخطأ

- سنوات

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت