نحن نشهد زيادة سريعة في اعتماد نماذج اللغات الكبيرة (LLM) التي تدعم تطبيقات الذكاء الاصطناعي التوليدية عبر الصناعات. LLM قادر على القيام بمجموعة متنوعة من المهام، مثل إنشاء محتوى إبداعي، والإجابة على الاستفسارات عبر برامج الدردشة الآلية، وإنشاء التعليمات البرمجية، والمزيد.

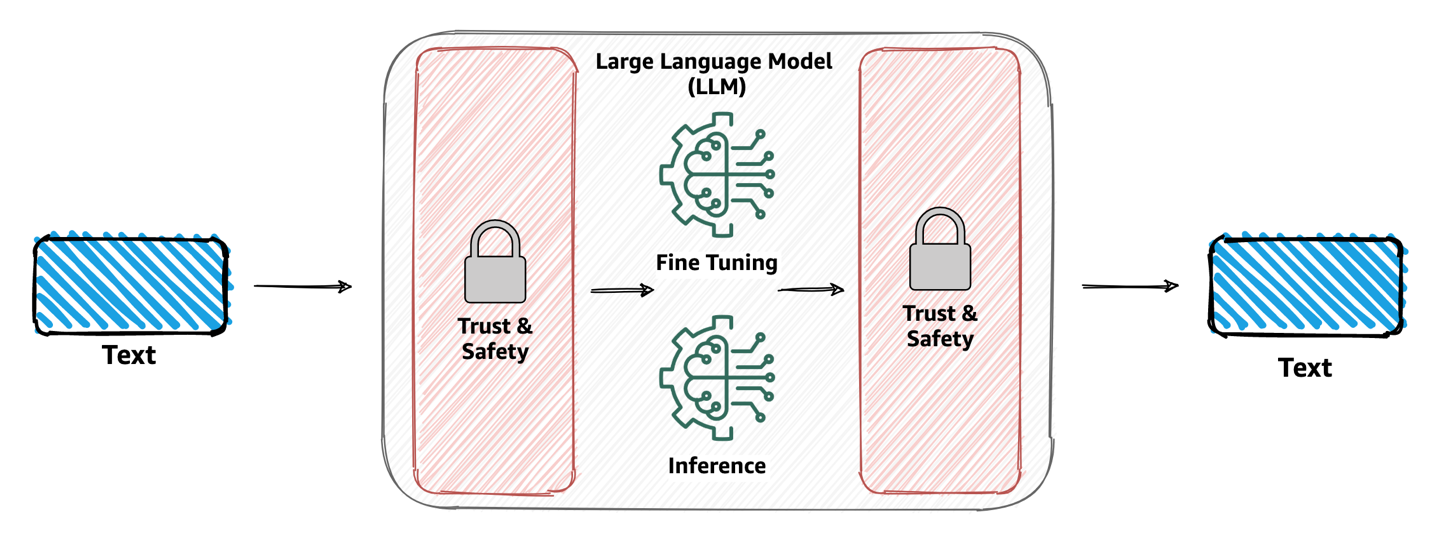

المنظمات التي تتطلع إلى استخدام LLMs لتشغيل تطبيقاتها تشعر بالقلق بشكل متزايد بشأن خصوصية البيانات لضمان الحفاظ على الثقة والسلامة داخل تطبيقات الذكاء الاصطناعي التوليدية الخاصة بها. يتضمن ذلك التعامل مع بيانات معلومات التعريف الشخصية (PII) الخاصة بالعملاء بشكل صحيح. ويتضمن أيضًا منع نشر المحتوى المسيء وغير الآمن إلى LLMs والتحقق من أن البيانات التي تم إنشاؤها بواسطة LLMs تتبع نفس المبادئ.

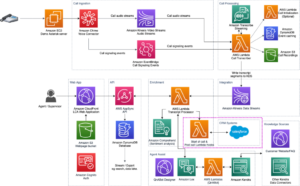

في هذا المنشور، نناقش الميزات الجديدة التي يدعمها فهم الأمازون التي تتيح التكامل السلس لضمان خصوصية البيانات وسلامة المحتوى والسلامة السريعة في تطبيقات الذكاء الاصطناعي التوليدية الجديدة والحالية.

Amazon Comprehend هي خدمة معالجة لغة طبيعية (NLP) تستخدم التعلم الآلي (ML) للكشف عن المعلومات في البيانات غير المنظمة والنصوص داخل المستندات. في هذا المنشور، نناقش أهمية الثقة والأمان مع LLMs بالنسبة لأعباء العمل لديك. نحن نتعمق أيضًا في كيفية استخدام إمكانات الإشراف الجديدة هذه مع إطار تطوير الذكاء الاصطناعي التوليدي الشائع لانجشين لتقديم آلية ثقة وأمان قابلة للتخصيص لحالة الاستخدام الخاصة بك.

ما أهمية الثقة والسلامة مع LLMs؟

تعتبر الثقة والأمان أمرًا بالغ الأهمية عند العمل مع LLMs نظرًا لتأثيرها العميق على مجموعة واسعة من التطبيقات، بدءًا من برامج الدردشة الآلية لدعم العملاء وحتى إنشاء المحتوى. ومع قيام هذه النماذج بمعالجة كميات هائلة من البيانات وتوليد استجابات شبيهة بالاستجابة البشرية، تزداد احتمالات إساءة الاستخدام أو النتائج غير المقصودة. يعد التأكد من أن أنظمة الذكاء الاصطناعي هذه تعمل ضمن حدود أخلاقية وموثوقة أمر بالغ الأهمية، ليس فقط لسمعة الشركات التي تستخدمها، ولكن أيضًا للحفاظ على ثقة المستخدمين النهائيين والعملاء.

علاوة على ذلك، مع ازدياد اندماج حاملي شهادات الماجستير في تجاربنا الرقمية اليومية، فإن تأثيرهم على تصوراتنا ومعتقداتنا وقراراتنا ينمو. إن ضمان الثقة والسلامة مع LLMs يتجاوز مجرد التدابير الفنية؛ إنه يتحدث عن المسؤولية الأوسع لممارسي ومنظمات الذكاء الاصطناعي لدعم المعايير الأخلاقية. ومن خلال إعطاء الأولوية للثقة والسلامة، لا تقوم المؤسسات بحماية مستخدميها فحسب، بل تضمن أيضًا النمو المستدام والمسؤول للذكاء الاصطناعي في المجتمع. ويمكن أن يساعد أيضًا في تقليل مخاطر إنشاء محتوى ضار، والمساعدة في الالتزام بالمتطلبات التنظيمية.

في مجال الثقة والأمان، يعد الإشراف على المحتوى آلية تتناول جوانب مختلفة، بما في ذلك على سبيل المثال لا الحصر:

- سياسة – يمكن للمستخدمين عن غير قصد تقديم نص يحتوي على معلومات حساسة، مما يعرض خصوصيتهم للخطر. يعد اكتشاف وتنقيح أي معلومات تحديد هوية شخصية (PII) أمرًا ضروريًا.

- سمية – يعد التعرف على المحتوى الضار وتصفيته، مثل خطاب الكراهية أو التهديدات أو الإساءة، أمرًا في غاية الأهمية.

- نية المستخدم – يعد تحديد ما إذا كان إدخال المستخدم (الموجه) آمنًا أم غير آمن أمرًا بالغ الأهمية. يمكن للمطالبات غير الآمنة أن تعبر بشكل صريح أو ضمني عن نوايا خبيثة، مثل طلب معلومات شخصية أو خاصة وإنشاء محتوى مسيء أو تمييزي أو غير قانوني. قد تعبر المطالبات أيضًا ضمنيًا أو تطلب المشورة بشأن الأمور الطبية أو القانونية أو السياسية أو المثيرة للجدل أو الشخصية أو المالية

الإشراف على المحتوى باستخدام Amazon Comprehend

في هذا القسم، نناقش فوائد الإشراف على المحتوى باستخدام Amazon Comprehend.

معالجة الخصوصية

تعالج Amazon Comprehend بالفعل الخصوصية من خلال قدرات الكشف عن معلومات تحديد الهوية الشخصية (PII) الحالية وتنقيحها عبر DetectPIIEntities و يحتوي علىPIIEntities واجهات برمجة التطبيقات. يتم دعم واجهتي برمجة التطبيقات هاتين بواسطة نماذج البرمجة اللغوية العصبية (NLP) التي يمكنها اكتشاف عدد كبير من كيانات PII مثل أرقام الضمان الاجتماعي (SSNs) وأرقام بطاقات الائتمان والأسماء والعناوين وأرقام الهواتف وما إلى ذلك. للحصول على قائمة كاملة بالكيانات، راجع أنواع الكيانات العالمية لمعلومات تحديد الهوية الشخصية (PII).. يوفر DetectPII أيضًا موضعًا على مستوى الحرف لكيان PII داخل النص؛ على سبيل المثال، موضع حرف البداية لكيان NAME (John Doe) في الجملة "My name is Jأوه دوe" هو 12، وموضع الحرف النهائي هو 19. ويمكن استخدام هذه الإزاحات لإجراء إخفاء أو تنقيح القيم، وبالتالي تقليل مخاطر نشر البيانات الخاصة في LLMs.

معالجة السمية والسلامة السريعة

اليوم، نعلن عن ميزتين جديدتين لخدمة Amazon Comprehend في شكل واجهات برمجة التطبيقات: اكتشاف السمية عبر DetectToxicContent API، وتصنيف السلامة الفوري عبر ClassifyDocument API. نلاحظ أن DetectToxicContent هي واجهة برمجة تطبيقات جديدة، في حين أن ClassifyDocument هي واجهة برمجة تطبيقات موجودة تدعم الآن تصنيف الأمان الفوري.

كشف السمية

باستخدام Amazon Comprehend لكشف السمية، يمكنك تحديد المحتوى الذي قد يكون ضارًا أو مسيئًا أو غير مناسب والإبلاغ عنه. تعتبر هذه الإمكانية ذات قيمة خاصة بالنسبة للأنظمة الأساسية التي يقوم المستخدمون فيها بإنشاء المحتوى، مثل مواقع التواصل الاجتماعي والمنتديات وروبوتات الدردشة وأقسام التعليقات والتطبيقات التي تستخدم LLMs لإنشاء المحتوى. الهدف الأساسي هو الحفاظ على بيئة إيجابية وآمنة من خلال منع نشر المحتوى السام.

في جوهره، يقوم نموذج الكشف عن السمية بتحليل النص لتحديد احتمالية احتوائه على محتوى يحض على الكراهية أو تهديدات أو بذاءات أو أشكال أخرى من النصوص الضارة. تم تدريب النموذج على مجموعات بيانات واسعة تحتوي على أمثلة للمحتوى السام وغير السام. تقوم واجهة برمجة تطبيقات السمية بتقييم جزء معين من النص لتوفير تصنيف السمية ودرجة الثقة. يمكن لتطبيقات الذكاء الاصطناعي التوليدية بعد ذلك استخدام هذه المعلومات لاتخاذ الإجراءات المناسبة، مثل إيقاف انتشار النص إلى LLMs. حتى كتابة هذه السطور، كانت التصنيفات التي تم اكتشافها بواسطة واجهة برمجة التطبيقات (API) للكشف عن السمية هي HATE_SPEECH, GRAPHIC, HARRASMENT_OR_ABUSE, SEXUAL, VIOLENCE_OR_THREAT, INSULTو PROFANITY. يوضح التعليمة البرمجية التالية استدعاء واجهة برمجة التطبيقات (API) باستخدام Python Boto3 لاكتشاف السمية من خلال Amazon Comprehend:

تصنيف السلامة الفوري

يساعد تصنيف الأمان الفوري باستخدام Amazon Comprehend في تصنيف مطالبة نص الإدخال على أنها آمنة أو غير آمنة. تعد هذه الإمكانية أمرًا بالغ الأهمية لتطبيقات مثل برامج الدردشة الآلية أو المساعدين الظاهريين أو أدوات الإشراف على المحتوى حيث يمكن لفهم سلامة الموجه تحديد الاستجابات أو الإجراءات أو نشر المحتوى إلى LLMs.

في جوهره، يقوم تصنيف الأمان الفوري بتحليل المدخلات البشرية بحثًا عن أي نية خبيثة صريحة أو ضمنية، مثل طلب معلومات شخصية أو خاصة وإنشاء محتوى مسيء أو تمييزي أو غير قانوني. كما أنه يطالبك بالبحث عن المشورة بشأن المواضيع الطبية أو القانونية أو السياسية أو المثيرة للجدل أو الشخصية أو المالية. التصنيف الفوري يُرجع فئتين، UNSAFE_PROMPT و SAFE_PROMPT، للنص المرتبط، مع درجة الثقة المرتبطة لكل منهما. تتراوح درجة الثقة بين 0-1 وسيصل مجموعها إلى 1. على سبيل المثال، في برنامج الدردشة الآلي لدعم العملاء، يظهر النص "كيف يمكنني إعادة تعيين كلمة المرور الخاصة بي؟" يشير إلى نية طلب التوجيه بشأن إجراءات إعادة تعيين كلمة المرور ويتم تصنيفه على أنه SAFE_PROMPT. وبالمثل، عبارة مثل "أتمنى أن يحدث لك شيء سيء" يمكن وضع علامة عليها لوجود نية ضارة محتملة وتصنيفها على أنها UNSAFE_PROMPT. من المهم ملاحظة أن تصنيف الأمان الفوري يركز بشكل أساسي على اكتشاف النية من المدخلات البشرية (المطالبات)، بدلاً من النص الذي تم إنشاؤه آليًا (مخرجات LLM). يوضح التعليمة البرمجية التالية كيفية الوصول إلى ميزة تصنيف السلامة السريعة باستخدام ClassifyDocument API:

نلاحظ أن endpoint_arn في الكود السابق يتم توفيره من قبل AWS رقم موارد أمازون (ARN) للنمط arn:aws:comprehend:<region>:aws:document-classifier-endpoint/prompt-safety، حيث <region> هي منطقة AWS التي تختارها فهم الأمازون متاح.

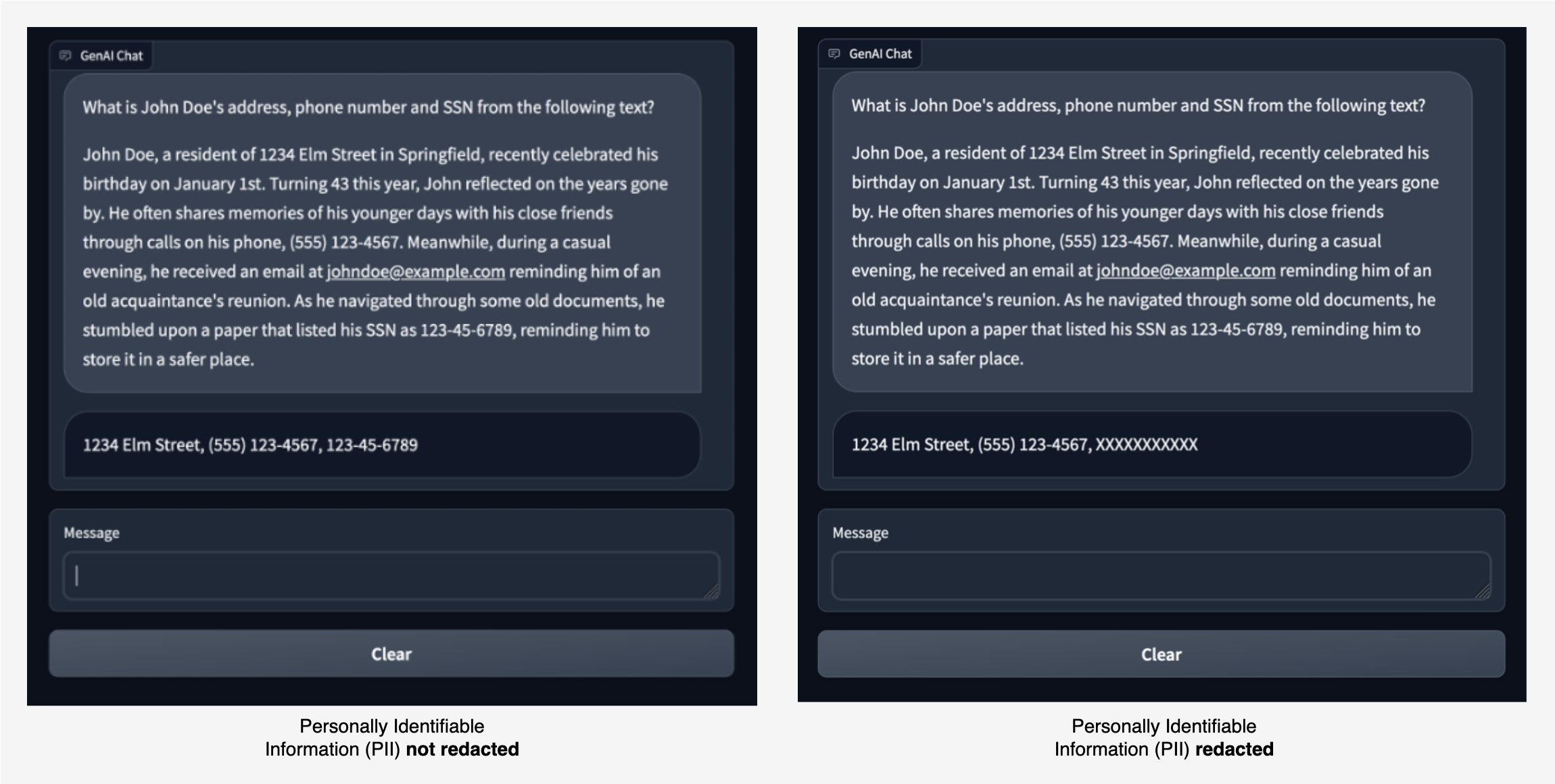

لتوضيح هذه الإمكانات، قمنا ببناء نموذج لتطبيق دردشة حيث نطلب من ماجستير إدارة الأعمال (LLM) استخراج كيانات معلومات تحديد الهوية الشخصية (PII) مثل العنوان ورقم الهاتف ورقم الضمان الاجتماعي (SSN) من جزء معين من النص. تقوم LLM بالبحث عن كيانات PII المناسبة وإرجاعها، كما هو موضح في الصورة على اليسار.

من خلال الإشراف على Amazon Comprehend، يمكننا تنقيح المدخلات إلى LLM والمخرجات من LLM. في الصورة الموجودة على اليمين، يُسمح بتمرير قيمة SSN إلى LLM دون تنقيح. ومع ذلك، يتم تنقيح أي قيمة SSN في استجابة LLM.

ما يلي هو مثال لكيفية منع المطالبة التي تحتوي على معلومات PII من الوصول إلى LLM تمامًا. يوضح هذا المثال مستخدمًا يطرح سؤالاً يحتوي على معلومات تحديد الهوية الشخصية (PII). نحن نستخدم الإشراف على Amazon Comprehend لاكتشاف كيانات PII في الموجه وإظهار خطأ عن طريق مقاطعة التدفق.

توضح أمثلة الدردشة السابقة كيف يطبق الإشراف على Amazon Comprehend القيود على البيانات المرسلة إلى LLM. في الأقسام التالية، نوضح كيفية تنفيذ آلية الإشراف هذه باستخدام LangChain.

التكامل مع لانجشين

مع الإمكانيات التي لا نهاية لها لتطبيق LLMs في حالات الاستخدام المختلفة، أصبح من المهم بنفس القدر تبسيط تطوير تطبيقات الذكاء الاصطناعي التوليدية. لانجشين هو إطار عمل مفتوح المصدر شائع يجعل من السهل تطوير تطبيقات الذكاء الاصطناعي التوليدية. يعمل الإشراف على Amazon Comprehend على توسيع إطار عمل LangChain ليقدم تحديد معلومات تحديد الهوية الشخصية (PII) وتنقيحها، واكتشاف السمية، وإمكانيات تصنيف السلامة السريعة عبر AmazonComprehendModerationChain.

AmazonComprehendModerationChain هو تنفيذ مخصص ل سلسلة قاعدة LangChain واجهه المستخدم. وهذا يعني أنه يمكن للتطبيقات استخدام هذه السلسلة بمفردها سلاسل ماجستير لتطبيق الاعتدال المطلوب على موجه الإدخال وكذلك على النص الناتج من LLM. يمكن بناء السلاسل عن طريق دمج العديد من السلاسل أو عن طريق خلط السلاسل مع مكونات أخرى. يمكنك استخدام AmazonComprehendModerationChain مع سلاسل LLM الأخرى لتطوير تطبيقات الذكاء الاصطناعي المعقدة بطريقة معيارية ومرنة.

ولتوضيح ذلك بشكل أكبر، نقدم بعض العينات في الأقسام التالية. الكود المصدري لـ AmazonComprehendModerationChain يمكن العثور على التنفيذ داخل مستودع LangChain مفتوح المصدر. للحصول على التوثيق الكامل لواجهة API، راجع وثائق LangChain API لمعرفة سلسلة الاعتدال لفهم أمازون. يعد استخدام سلسلة الإشراف هذه أمرًا بسيطًا مثل تهيئة مثيل للفئة بالتكوينات الافتراضية:

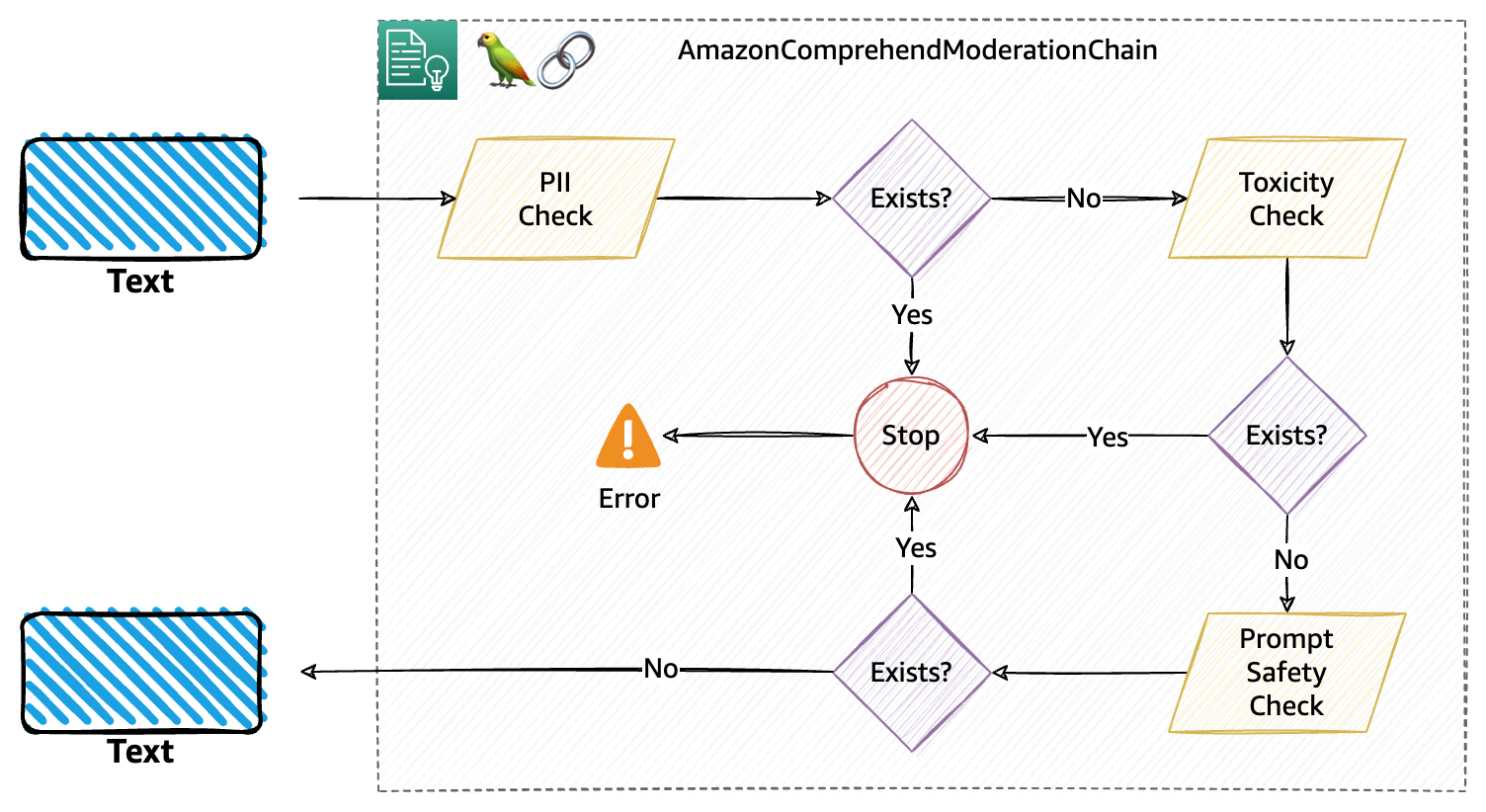

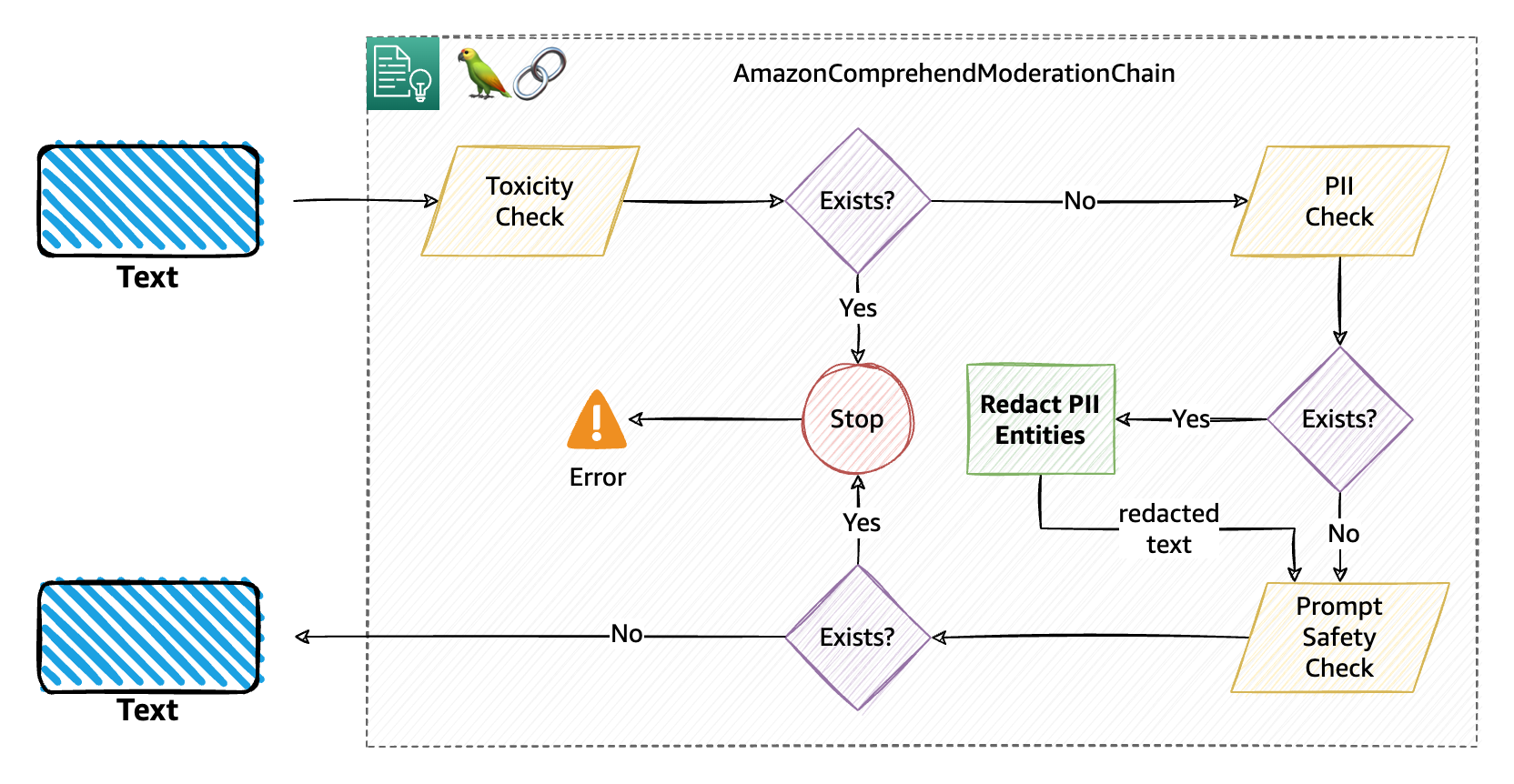

خلف الكواليس، تقوم سلسلة الإشراف بإجراء ثلاثة فحوصات إشراف متتالية، وهي تحديدًا معلومات تحديد الهوية الشخصية (PII)، والسمية، والسلامة السريعة، كما هو موضح في الرسم البياني التالي. هذا هو التدفق الافتراضي للاعتدال.

يعرض مقتطف التعليمات البرمجية التالي مثالاً بسيطًا لاستخدام سلسلة الإشراف مع أمازون فالكون لايت LLM (وهي نسخة كمية من طراز فالكون 40B SFT OASST-TOP1) استضافت في Hugging Face Hub:

في المثال السابق، قمنا بتعزيز سلسلتنا مع comprehend_moderation لكل من النص الذي يدخل في LLM والنص الذي تم إنشاؤه بواسطة LLM. سيؤدي هذا إلى إجراء الإشراف الافتراضي الذي سيتحقق من معلومات تحديد الهوية الشخصية والسمية وتصنيف الأمان الفوري في هذا التسلسل.

تخصيص الاعتدال الخاص بك مع تكوينات التصفية

يمكنك استخدام AmazonComprehendModerationChain بتكوينات محددة، مما يمنحك القدرة على التحكم في عمليات الإشراف التي ترغب في تنفيذها في تطبيقك القائم على الذكاء الاصطناعي. في جوهر التكوين، لديك ثلاثة تكوينات مرشح متاحة.

- ModerationPiiConfig - يستخدم لتكوين مرشح PII.

- الاعتدالالسميةConfig - يستخدم لتكوين مرشح المحتوى السام.

- ModerationIntentConfig - يستخدم لتكوين مرشح النية.

يمكنك استخدام كل من تكوينات التصفية هذه لتخصيص سلوك كيفية تصرف عمليات الإشراف الخاصة بك. تحتوي تكوينات كل مرشح على عدد قليل من المعلمات الشائعة وبعض المعلمات الفريدة التي يمكن تهيئتها بها. بعد تحديد التكوينات، يمكنك استخدام BaseModerationConfig فئة لتحديد التسلسل الذي يجب أن تنطبق به المرشحات على النص. على سبيل المثال، في التعليمة البرمجية التالية، نحدد أولاً تكوينات عوامل التصفية الثلاثة، ثم نحدد الترتيب الذي يجب أن يتم تطبيقها به:

دعونا نتعمق قليلاً لفهم ما يحققه هذا التكوين:

- أولاً، بالنسبة لمرشح السمية، حددنا عتبة قدرها 0.6. وهذا يعني أنه إذا كان النص يحتوي على أي من العلامات السامة المتاحة أو الكيانات ذات درجة أكبر من العتبة، فسيتم مقاطعة السلسلة بأكملها.

- إذا لم يكن هناك محتوى سام في النص، فسيتم إجراء فحص PII. في هذه الحالة، نحن مهتمون بالتحقق مما إذا كان النص يحتوي على قيم SSN. بسبب ال

redactتم تعيين المعلمة لTrue، ستقوم السلسلة بإخفاء قيم SSN المكتشفة (إن وجدت) حيث تكون درجة ثقة كيان SSN أكبر من أو تساوي 0.5، مع تحديد حرف القناع (X). لوredactومن المقرر أنFalse، سيتم مقاطعة السلسلة عند اكتشاف أي رقم ضمان اجتماعي (SSN). - أخيرًا، تقوم السلسلة بإجراء تصنيف أمان سريع، وستمنع المحتوى من الانتشار بشكل أكبر أسفل السلسلة إذا تم تصنيف المحتوى مع

UNSAFE_PROMPTبدرجة ثقة أكبر من أو تساوي 0.8.

يوضح الرسم البياني التالي سير العمل هذا.

في حالة انقطاع سلسلة الإشراف (في هذا المثال، ينطبق ذلك على مرشحات تصنيف السمية والسلامة الفورية)، سترفع السلسلة قيمة استثناء بايثون، بشكل أساسي إيقاف السلسلة قيد التقدم والسماح لك بالتقاط الاستثناء (في كتلة محاولة الالتقاط) وتنفيذ أي إجراء ذي صلة. أنواع الاستثناءات الثلاثة المحتملة هي:

ModerationPIIErrorModerationToxicityErrorModerationPromptSafetyError

يمكنك تكوين مرشح واحد أو أكثر من مرشح باستخدام BaseModerationConfig. يمكنك أيضًا الحصول على نفس نوع المرشح بتكوينات مختلفة داخل نفس السلسلة. على سبيل المثال، إذا كانت حالة الاستخدام الخاصة بك تتعلق فقط بمعلومات تحديد الهوية الشخصية (PII)، فيمكنك تحديد التكوين الذي يجب أن يقاطع السلسلة في حالة اكتشاف رقم الضمان الاجتماعي (SSN)؛ وبخلاف ذلك، يجب إجراء تنقيح على كيانات العمر وتسمية معلومات تحديد الهوية الشخصية (PII). يمكن تعريف التكوين لهذا على النحو التالي:

استخدام عمليات الاسترجاعات والمعرفات الفريدة

إذا كنت على دراية بمفهوم سير العمل، فقد تكون أيضًا على دراية به الاسترجاعات. عمليات الاسترجاعات ضمن سير العمل هي أجزاء مستقلة من التعليمات البرمجية التي يتم تشغيلها عند استيفاء شروط معينة داخل سير العمل. يمكن أن يكون رد الاتصال محظورًا أو غير محظور لسير العمل. تعد سلاسل LangChain، في جوهرها، بمثابة سير عمل لـ LLMs. AmazonComprehendModerationChain يسمح لك بتحديد وظائف رد الاتصال الخاصة بك. في البداية، يقتصر التنفيذ على وظائف رد الاتصال غير المتزامنة (غير المحظورة) فقط.

ويعني هذا بشكل فعال أنه إذا استخدمت عمليات الاسترجاعات مع سلسلة الإشراف، فسيتم تشغيلها بشكل مستقل عن تشغيل السلسلة دون حظرها. بالنسبة لسلسلة الإشراف، تحصل على خيارات لتشغيل أجزاء من التعليمات البرمجية، مع أي منطق عمل، بعد تشغيل كل إشراف، بشكل مستقل عن السلسلة.

يمكنك أيضًا توفير سلسلة معرفات فريدة عشوائية بشكل اختياري عند إنشاء ملف AmazonComprehendModerationChain لتمكين التسجيل والتحليلات لاحقًا. على سبيل المثال، إذا كنت تقوم بتشغيل برنامج chatbot مدعوم من LLM، فقد ترغب في تتبع المستخدمين الذين يسيئون باستمرار أو الذين يكشفون عن معلومات شخصية عن عمد أو عن غير قصد. في مثل هذه الحالات، يصبح من الضروري تتبع أصل هذه المطالبات وربما تخزينها في قاعدة بيانات أو تسجيلها بشكل مناسب لاتخاذ مزيد من الإجراءات. يمكنك تمرير معرف فريد يحدد المستخدم بشكل واضح، مثل اسم المستخدم أو البريد الإلكتروني الخاص به، أو اسم التطبيق الذي يقوم بإنشاء المطالبة.

يوفر لك الجمع بين عمليات الاسترجاعات والمعرفات الفريدة طريقة قوية لتنفيذ سلسلة إشراف تناسب حالة الاستخدام الخاصة بك بطريقة أكثر تماسكًا مع تعليمات برمجية أقل يسهل صيانتها. معالج رد الاتصال متاح عبر BaseModerationCallbackHandler، مع ثلاث عمليات رد اتصال متاحة: on_after_pii(), on_after_toxicity()و on_after_prompt_safety(). يتم استدعاء كل وظيفة من وظائف رد الاتصال هذه بشكل غير متزامن بعد إجراء فحص الإشراف المعني داخل السلسلة. تتلقى هذه الوظائف أيضًا معلمتين افتراضيتين:

- moderation_beacon - قاموس يحتوي على تفاصيل مثل النص الذي تم إجراء الإشراف عليه، ومخرجات JSON الكاملة لواجهة برمجة تطبيقات Amazon Comprehend، ونوع الإشراف، وما إذا كانت التسميات المتوفرة (في التكوين) موجودة داخل النص أم لا

- معرف فريد – المعرف الفريد الذي قمت بتعيينه أثناء تهيئة مثيل لـ

AmazonComprehendModerationChain.

ما يلي هو مثال لكيفية عمل التنفيذ مع رد الاتصال. في هذه الحالة، قمنا بتحديد رد اتصال واحد نريد من السلسلة تشغيله بعد إجراء فحص معلومات تحديد الهوية الشخصية (PII):

ثم نستخدم ملف my_callback كائن أثناء تهيئة سلسلة الإشراف وكذلك تمرير a unique_id. يمكنك استخدام عمليات الاسترجاعات والمعرفات الفريدة مع أو بدون تكوين. عندما تكون فئة فرعية BaseModerationCallbackHandler، يجب عليك تنفيذ إحدى طرق رد الاتصال أو جميعها اعتمادًا على عوامل التصفية التي تنوي استخدامها. للإيجاز، يوضح المثال التالي طريقة لاستخدام عمليات الاسترجاعات و unique_id دون أي تكوين:

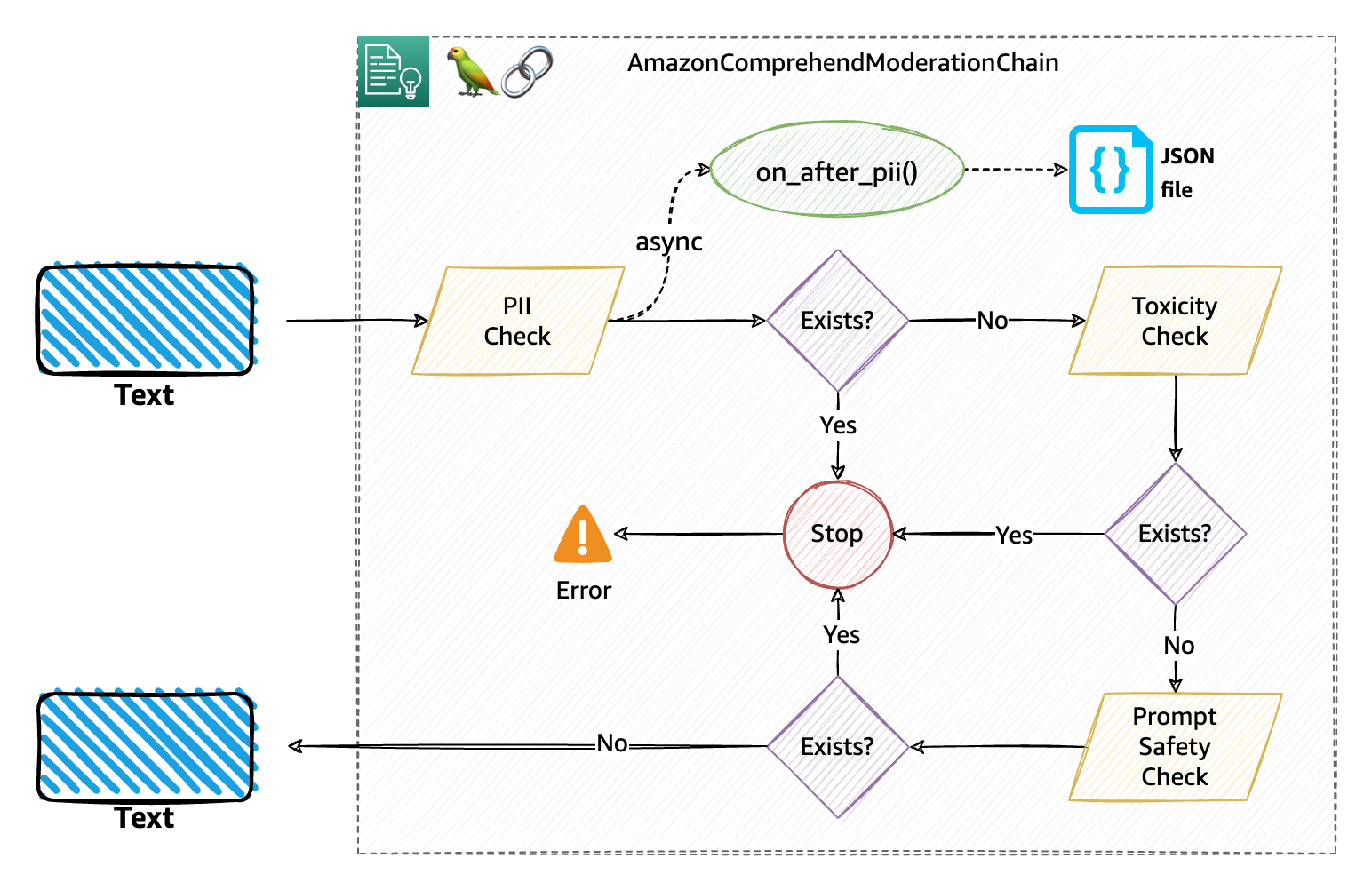

يشرح الرسم البياني التالي كيفية عمل سلسلة الإشراف هذه مع عمليات الاسترجاعات والمعرفات الفريدة. على وجه التحديد، قمنا بتنفيذ رد اتصال PII الذي يجب أن يكتب ملف JSON مع البيانات المتوفرة في ملف moderation_beacon و unique_id مرت (البريد الإلكتروني للمستخدم في هذه الحالة).

في ما يلي مفكرة بايثون، لقد قمنا بتجميع بعض الطرق المختلفة التي يمكنك من خلالها تكوين سلسلة الإشراف واستخدامها مع دورات LLM المتنوعة، مثل دورات LLM المستضافة مع أمازون سيج ميكر جومب ستارت واستضافت في معانقة الوجه المحور. لقد قمنا أيضًا بتضمين نموذج تطبيق الدردشة الذي ناقشناه سابقًا مع ما يلي مفكرة بايثون.

وفي الختام

لا يمكن إنكار الإمكانات التحويلية التي تتمتع بها نماذج اللغات الكبيرة والذكاء الاصطناعي التوليدي. ومع ذلك، فإن استخدامها المسؤول والأخلاقي يتوقف على معالجة المخاوف المتعلقة بالثقة والسلامة. ومن خلال الاعتراف بالتحديات والتنفيذ الفعال للتدابير الرامية إلى تخفيف المخاطر، يمكن للمطورين والمنظمات والمجتمع ككل الاستفادة من فوائد هذه التقنيات مع الحفاظ على الثقة والسلامة التي يدعمها تكاملها الناجح. استخدم Amazon Comprehend ContentModerationChain لإضافة ميزات الثقة والأمان إلى أي سير عمل LLM، بما في ذلك مسارات عمل إنشاء الاسترجاع المعزز (RAG) المطبقة في LangChain.

للحصول على معلومات حول إنشاء حلول قائمة على RAG باستخدام تقنية LangChain وAmazon Kendra عالية الدقة والمدعومة بالتعلم الآلي (ML) البحث الذكي، يرى - أنشئ تطبيقات ذكاء اصطناعي توليدية عالية الدقة بسرعة على بيانات المؤسسة باستخدام Amazon Kendra و LangChain ونماذج اللغات الكبيرة. كخطوة تالية، راجع عينات التعليمات البرمجية أنشأنا لاستخدام الإشراف على Amazon Comprehend مع LangChain. للحصول على التوثيق الكامل لواجهة برمجة تطبيقات سلسلة الإشراف الخاصة بـ Amazon Comprehend، راجع LangChain API الوثائق.

عن المؤلفين

ويريك تالوكدار هو مهندس معماري أول مع فريق Amazon Comprehend Service. إنه يعمل مع عملاء AWS لمساعدتهم على تبني التعلم الآلي على نطاق واسع. خارج العمل ، يستمتع بالقراءة والتصوير.

ويريك تالوكدار هو مهندس معماري أول مع فريق Amazon Comprehend Service. إنه يعمل مع عملاء AWS لمساعدتهم على تبني التعلم الآلي على نطاق واسع. خارج العمل ، يستمتع بالقراءة والتصوير.

أنجان بيسواس هو كبير مهندسي حلول خدمات الذكاء الاصطناعي مع التركيز على الذكاء الاصطناعي / التعلم الآلي وتحليلات البيانات. أنجان هو جزء من فريق خدمات الذكاء الاصطناعي على مستوى العالم ويعمل مع العملاء لمساعدتهم على فهم وتطوير حلول لمشاكل العمل باستخدام الذكاء الاصطناعي والتعلم الآلي. يتمتع Anjan بأكثر من 14 عامًا من الخبرة في العمل مع سلسلة التوريد العالمية ، والتصنيع ، ومؤسسات البيع بالتجزئة ، وهو يساعد العملاء بنشاط على البدء وتوسيع نطاق خدمات AWS AI.

أنجان بيسواس هو كبير مهندسي حلول خدمات الذكاء الاصطناعي مع التركيز على الذكاء الاصطناعي / التعلم الآلي وتحليلات البيانات. أنجان هو جزء من فريق خدمات الذكاء الاصطناعي على مستوى العالم ويعمل مع العملاء لمساعدتهم على فهم وتطوير حلول لمشاكل العمل باستخدام الذكاء الاصطناعي والتعلم الآلي. يتمتع Anjan بأكثر من 14 عامًا من الخبرة في العمل مع سلسلة التوريد العالمية ، والتصنيع ، ومؤسسات البيع بالتجزئة ، وهو يساعد العملاء بنشاط على البدء وتوسيع نطاق خدمات AWS AI.

نيخيل جها هو مدير الحساب الفني الأول في Amazon Web Services. تشمل مجالات تركيزه الذكاء الاصطناعي / تعلم الآلة والتحليلات. في أوقات فراغه ، يستمتع بلعب تنس الريشة مع ابنته واستكشاف الأماكن الخارجية.

نيخيل جها هو مدير الحساب الفني الأول في Amazon Web Services. تشمل مجالات تركيزه الذكاء الاصطناعي / تعلم الآلة والتحليلات. في أوقات فراغه ، يستمتع بلعب تنس الريشة مع ابنته واستكشاف الأماكن الخارجية.

تشين راني هو مهندس حلول متخصص في AI / ML في Amazon Web Services. إنها شغوفة بالرياضيات التطبيقية والتعلم الآلي. تركز على تصميم حلول معالجة المستندات الذكية لعملاء AWS. خارج العمل ، تستمتع برقص السالسا والباشاتا.

تشين راني هو مهندس حلول متخصص في AI / ML في Amazon Web Services. إنها شغوفة بالرياضيات التطبيقية والتعلم الآلي. تركز على تصميم حلول معالجة المستندات الذكية لعملاء AWS. خارج العمل ، تستمتع برقص السالسا والباشاتا.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://aws.amazon.com/blogs/machine-learning/build-trust-and-safety-for-generative-ai-applications-with-amazon-comprehend-and-langchain/

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 1

- 100

- 11

- 12

- 14

- 15%

- 17

- 19

- 500

- 7

- 8

- 9

- a

- القدرات

- القدرة

- من نحن

- سوء المعاملة

- الوصول

- حسابي

- دقيق

- يحقق

- في

- اكشن

- الإجراءات

- بنشاط

- تضيف

- العنوان

- عناوين

- معالجة

- انضمت

- تبنى

- تبني

- نصيحة

- بعد

- السن

- AI

- خدمات الذكاء الاصطناعي

- أنظمة الذكاء الاصطناعي

- AI / ML

- الكل

- سمح

- السماح

- يسمح

- سابقا

- أيضا

- تماما

- أمازون

- فهم الأمازون

- أمازون كندرا

- أمازون ويب سيرفيسز

- المبالغ

- an

- تحليلات

- تحليل

- و

- اعلان

- إجابة

- أي وقت

- API

- واجهات برمجة التطبيقات

- ذو صلة

- تطبيق

- التطبيقات

- تطبيقي

- ينطبق

- التقديم

- مناسب

- بشكل مناسب

- هي

- المناطق

- AS

- تطلب

- يسأل

- الجوانب

- تعيين

- مساعدين

- أسوشيتد

- At

- زيادة

- المعزز

- متاح

- AWS

- المدعومة

- سيئة

- قاعدة

- على أساس

- BE

- لان

- أصبح

- يصبح

- سلوك

- يجري

- المعتقدات

- الفوائد

- ما بين

- Beyond

- حظر

- حجب

- على حد سواء

- الحدود

- أوسع

- نساعدك في بناء

- بناء الثقة

- ابني

- بنيت

- الأعمال

- الأعمال

- لكن

- by

- دعوة

- الاسترجاعات

- تسمى

- CAN

- قدرات

- قدرة

- قادر على

- الموارد

- فيزا وماستركارد

- حقيبة

- الحالات

- يو كاتش

- معين

- سلسلة

- السلاسل

- التحديات

- حرف

- chatbot

- chatbots

- التحقق

- تدقيق

- الشيكات

- ذقن

- خيار

- فئة

- فصول

- تصنيف

- مبوب

- صنف

- زبون

- الكود

- متماسك

- COM

- مجموعة

- الجمع بين

- التعليق

- مشترك

- مجمع

- مكونات

- فهم

- مفهوم

- قلق

- اهتمامات

- الشروط

- الثقة

- الاعداد

- على التوالي

- باتساق

- يحتوي

- محتوى

- جيل المحتوى

- مراقبة

- المثير للجدل

- جوهر

- خلق

- خلق

- الإبداع

- ائتمان

- بطاقة إئتمان

- حرج

- حاسم

- على

- زبون

- دعم العملاء

- العملاء

- للتخصيص

- تصميم

- يوميا

- رقص

- البيانات

- تحليلات البيانات

- خصوصية البيانات

- قاعدة البيانات

- قواعد البيانات

- القرارات

- أعمق

- الترتيب

- حدد

- تعريف

- الخوض

- شرح

- يوضح

- اعتمادا

- تصميم

- مطلوب

- تفاصيل

- بكشف أو

- الكشف عن

- كشف

- حدد

- تطوير

- المطورين

- التطوير التجاري

- مختلف

- رقمي

- بحث

- ناقش

- بوضوح

- غطس

- do

- وثيقة

- توثيق

- وثائق

- أنثى ظبية

- إلى أسفل

- اثنان

- e

- كل

- في وقت سابق

- أسهل

- على نحو فعال

- هين

- إما

- آخر

- البريد الإلكتروني

- تمكين

- النهاية

- التي لا نهاية لها

- ضمان

- ضمان

- مشروع

- الكيانات

- كيان

- البيئة

- متساو

- بالتساوي

- خطأ

- جوهر

- أساسي

- أساسيا

- أخلاقي

- مثال

- أمثلة

- إلا

- استثناء

- القائمة

- الخبره في مجال الغطس

- خبرة

- شرح

- شرح

- ويوضح

- صراحة

- استكشاف

- التعبير

- يمتد

- استخراج

- الوجه

- مألوف

- الميزات

- المميزات

- قليل

- قم بتقديم

- تصفية

- تصفية

- مرشحات

- مالي

- ويرى

- الاسم الأول

- مرصوف

- الأعلام

- مرن

- تدفق

- تركز

- ركز

- ويركز

- متابعيك

- متابعات

- في حالة

- النموذج المرفق

- شكل

- أشكال

- المنتديات

- وجدت

- الإطار

- فرنسا

- تبدأ من

- بالإضافة إلى

- وظائف

- إضافي

- توليد

- ولدت

- توليد

- جيل

- توليدي

- الذكاء الاصطناعي التوليدي

- دولار فقط واحصل على خصم XNUMX% على جميع

- GIF

- منح

- معطى

- يعطي

- العالمية

- هدف

- يذهب

- الذهاب

- خير

- أكبر

- ينمو

- التسويق

- توجيه

- معالجة

- يحدث

- الضارة

- ظفيرة

- كراهية

- يملك

- وجود

- he

- مساعدة

- مساعدة

- يساعد

- جدا

- يتوقف

- له

- استضافت

- كيفية

- كيفية

- لكن

- HTML

- HTTPS

- محور

- الانسان

- مثل البشر

- i

- ID

- هوية

- معرف

- معرفات

- يحدد

- تحديد

- تحديد

- if

- غير شرعي

- يوضح

- صورة

- التأثير

- تنفيذ

- التنفيذ

- نفذت

- تحقيق

- استيراد

- أهمية

- أهمية

- in

- دون قصد

- تتضمن

- شامل

- يشمل

- بما فيه

- القيمة الاسمية

- الزيادات

- على نحو متزايد

- مستقل

- بشكل مستقل

- الصناعات

- تأثير

- معلومات

- في البداية

- إدخال

- المدخلات

- استفسارات

- مثل

- المتكاملة

- التكامل

- ذكي

- معالجة المستندات بذكاء

- تعتزم

- نية

- يستفد

- السطح البيني

- متقطع

- إلى

- تقديم

- IT

- انها

- جون

- فلان الفلاني

- JPG

- جسون

- م

- ملصقات

- لغة

- كبير

- الى وقت لاحق

- تعلم

- اليسار

- شروط وأحكام

- أقل

- مثل

- أرجحية

- محدود

- قائمة

- القليل

- أعمق قليلا

- LLM

- سجل

- تسجيل

- منطق

- أبحث

- آلة

- آلة التعلم

- المحافظة

- يصنع

- مدير

- أسلوب

- تصنيع

- قناع

- الرياضيات

- أمر

- مايو..

- me

- يعني

- الإجراءات

- آلية

- الوسائط

- طبي

- دمج

- قابل

- طرق

- سوء استخدام

- تخفيف

- خلط

- ML

- نموذج

- عارضات ازياء

- الاعتدال

- وحدات

- الأكثر من ذلك

- كثيرا

- يجب

- my

- الاسم

- أي

- أسماء

- طبيعي

- معالجة اللغات الطبيعية

- ضروري

- جديد

- مزايا جديدة

- التالي

- البرمجة اللغوية العصبية

- لا

- الآن

- عدد

- أرقام

- كثير

- موضوع

- of

- هجومي

- عرض

- إزاحة

- on

- ONE

- فقط

- جاكيت

- المصدر المفتوح

- طريقة التوسع

- تعمل

- مزيد من الخيارات

- or

- طلب

- المنظمات

- الأصل

- أخرى

- وإلا

- لنا

- خارج

- النتائج

- في الهواء الطلق

- الناتج

- النتائج

- في الخارج

- على مدى

- الخاصة

- المعلمة

- المعلمات

- أساسي

- جزء

- خاصة

- pass

- مرت

- عاطفي

- كلمة المرور

- إعادة ضبط كلمة المرور

- نمط

- نفذ

- تنفيذ

- ينفذ

- ربما

- الشخصية

- شخصيا

- للهواتف

- تصوير

- قطعة

- قطعة

- منصات التداول

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- لعب

- سياسي

- الرائج

- ان يرتفع المركز

- إيجابي

- إمكانيات

- ممكن

- منشور

- محتمل

- يحتمل

- قوة

- مدعوم

- قوي

- الحفاظ على

- منع

- في المقام الأول

- ابتدائي

- مبادئ

- ترتيب الاولويات

- خصوصية

- خاص

- معلومات خاصة

- مشاكل

- الإجراءات

- عملية المعالجة

- معالجة

- عميق

- التقدّم

- بصورة صحيحة

- حماية

- تزود

- ويوفر

- بايثون

- سؤال

- رفع

- نطاق

- نطاقات

- سريع

- بدلا

- الوصول إلى

- نادي القراءة

- مملكة

- تسلم

- يميز

- تخفيض

- تقليص

- الرجوع

- منطقة

- المنظمين

- ذات الصلة

- الخدمة الموثوقة

- سمعة

- طلب

- المتطلبات الأساسية

- مورد

- هؤلاء

- استجابة

- ردود

- مسؤولية

- مسؤول

- القيود

- بيع بالتجزئة

- عائدات

- حق

- المخاطرة

- المخاطر

- يجري

- s

- خزنة

- السلامة

- sagemaker

- نفسه

- حجم

- مشاهد

- أحرز هدفاً

- سلس

- القسم

- أقسام

- أمن

- انظر تعريف

- طلب

- SELF

- كبير

- حساس

- أرسلت

- عقوبة

- تسلسل

- الخدمة

- خدماتنا

- طقم

- هي

- ينبغي

- إظهار

- عرض

- أظهرت

- يظهر

- إشارات

- وبالمثل

- الاشارات

- تبسيط

- عزباء

- المواقع

- قصاصة

- So

- العدالة

- وسائل التواصل الاجتماعي

- جاليات

- الحلول

- بعض

- شيء

- مصدر

- شفرة المصدر

- يتحدث

- متخصص

- محدد

- على وجه التحديد

- محدد

- خطاب

- المعايير

- بداية

- بدأت

- ملخص الحساب

- خطوة

- قلة النوم

- وقف

- متجر

- خيط

- بعد ذلك

- ناجح

- هذه

- زودت

- تزويد

- سلسلة التوريد

- الدعم

- الدعم

- استدامة

- أنظمة

- أخذ

- المهام

- فريق

- تقني

- التكنولوجيا

- قالب

- نص

- من

- أن

- •

- العاصمة

- المصدر

- من مشاركة

- منهم

- then

- هناك.

- وبالتالي

- تشبه

- هم

- التهديدات

- ثلاثة

- عتبة

- عبر

- الوقت

- إلى

- أدوات

- مسار

- متدرب

- التحويلية

- الثقة

- محاولة

- اثنان

- نوع

- أنواع

- كشف

- لا ينكر

- ترتكز

- فهم

- فهم

- فريد من نوعه

- عالمي

- دعم

- تستخدم

- حالة الاستخدام

- مستعمل

- مستخدم

- المستخدمين

- يستخدم

- استخدام

- الاستفادة من

- تستخدم

- القيمة

- قيمنا

- القيم

- تشكيلة

- مختلف

- كبير

- الإصدار

- بواسطة

- افتراضي

- W

- تريد

- وكان

- طريق..

- طرق

- we

- الويب

- خدمات ويب

- حسن

- كان

- ابحث عن

- ما هي تفاصيل

- متى

- في حين

- سواء

- التي

- في حين

- من الذى

- كامل

- لماذا

- واسع

- مدى واسع

- سوف

- رغبة

- مع

- في غضون

- بدون

- تشهد

- للعمل

- سير العمل

- سير العمل

- عامل

- أعمال

- اكتب

- جاري الكتابة

- X

- سنوات

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت