وقت القراءة: 3 دقائق

وقت القراءة: 3 دقائق

حدد فريق Comodo Antispam Labs (CASL) تهديدًا عالميًا جديدًا للتصيد الاحتيالي ، يستهدف جميع الشركات والمستهلكين الذين لديهم معرفات Apple - وهو تهديد تصيد احتيالي مصمم لمحاولة سرقة المعرفات وكلمات المرور ومعلومات بطاقة الائتمان. أبلغت Apple أن لديها أكثر من 800 مليون حساب iTunes. *

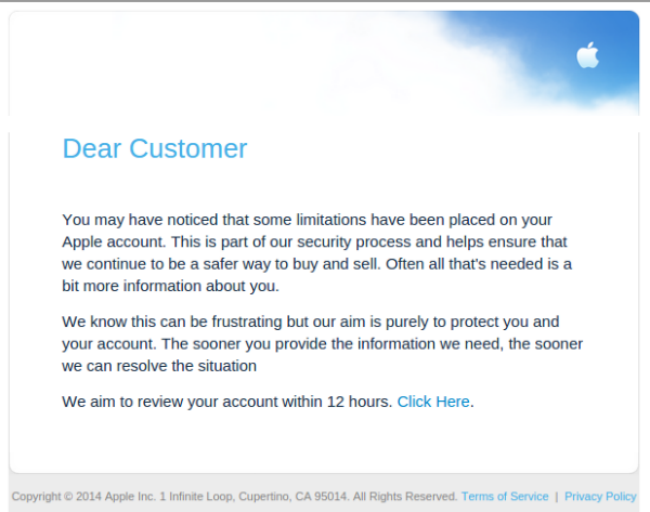

تبدو رسالة التصيد الاحتيالي "المزيفة من Apple" وكأنها بريد إلكتروني رسمي من Apple يحمل شعار Apple ويتضمن عنوان Apple الفعلي مدرجًا ، بالإضافة إلى عنوان بريد إلكتروني يبدو أنه من مسؤولي Apple - مما يمنح المستلم الوهم بأن البريد الإلكتروني حقيقي.

يخبر البريد الإلكتروني المستلم بوجود بعض القيود على حساب Apple الخاص به ومن أجل إصلاحه ، يجب على المستلم تقديم بعض المعلومات في الرابط المقدم. عندما ينقر المستلم على الرابط ، فإنه يأخذهم إلى صفحات إضافية ذات شكل وأسلوب Apple مشابه ، ويطلب منهم التحقق من معلومات بطاقة الائتمان وكلمات المرور. هذا هو المكان الذي يسرق فيه اللص عبر الإنترنت المعلومات.

• كومودو أنتيسبام حدد فريق Labs البريد الإلكتروني للتصيد الاحتيالي من Apple من خلال تحليل IP والمجال وعنوان URL ومراقبة المعامل المستمرة ومسح البيانات من مستخدمي Comodo أنظمة أمن الإنترنت.

”كومودو مكافحة البريد التطفلي Lab هو مورد خبير للمهندسين ومحترفي علوم الكمبيوتر ، الذين يستخدمون تقنية Comodo للأمن السيبراني المبتكرة والمملوكة لحماية وتأمين عالم الإنترنت "، فاتح أورهان ، مدير التكنولوجيا في Comodo. "سنواصل العمل بجد في إنشاء وتنفيذ حلول تقنية مبتكرة تتقدم بخطوة على مجرمي الإنترنت ، وتحافظ على أمان المؤسسات وبيئات تكنولوجيا المعلومات."

إذا كنت تشعر أن بيئة تكنولوجيا المعلومات الخاصة بشركتك تتعرض للهجوم من التصيد الاحتيالي أو البرامج الضارة أو برامج التجسس أو الهجمات الإلكترونية ، فاتصل بمستشاري الأمن في Comodo Antispam Labs: https://enterprise.comodo.com/contact-us.php

يتكون فريق Comodo Antispam Labs من أكثر من 35 متخصصًا في أمن تكنولوجيا المعلومات ، ومتسللين أخلاقيين ، وعلماء ومهندسين كمبيوتر ، وجميعهم يعملون بدوام كامل في Comodo ، ويقومون بتحليل وتصفيح البريد العشوائي والتصيد الاحتيالي والبرامج الضارة من جميع أنحاء العالم. من خلال مكاتب في الولايات المتحدة وتركيا وأوكرانيا والفلبين والهند ، يحلل فريق CASL أكثر من مليون قطعة محتملة من التصيد الاحتيالي أو البريد العشوائي أو رسائل البريد الإلكتروني الضارة / غير المرغوب فيها الأخرى يوميًا ، وذلك باستخدام الرؤى والنتائج لتأمين وحماية قاعدة عملائها الحاليين والجمهور العام والمؤسسات والإنترنت.

تم الاستيلاء عليها من كومودو مكافحة البريد التطفلي فيما يلي المعامل ومقتطفات الشاشة والمعلومات حول رسائل البريد الإلكتروني للتصيد من Apple.

* البيانات المسحوبة من Apple Shareholders Call ، كما ورد في Forbes.com: http://www.forbes.com/sites/nigamarora/2014/04/24/seeds-of-apples-new-growth-in-mobile-payments-800-million-itune-accounts/

الاستيلاء على شاشة التصيد والمعلومات

محتوى البريد الإلكتروني

من: تفاح

إلى: * مخفي *

الرد على: Apple

الموضوع: تحقق من معرف Apple الخاص بك - دعم AppleID

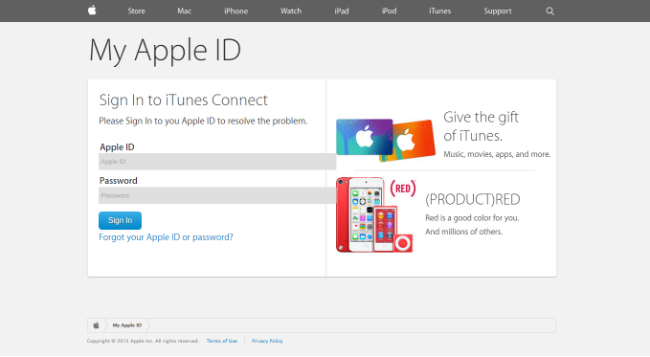

عندما يضغط المستلم على رابط "انقر هنا" أعلاه ، يأخذهم إلى الصفحة التالية:

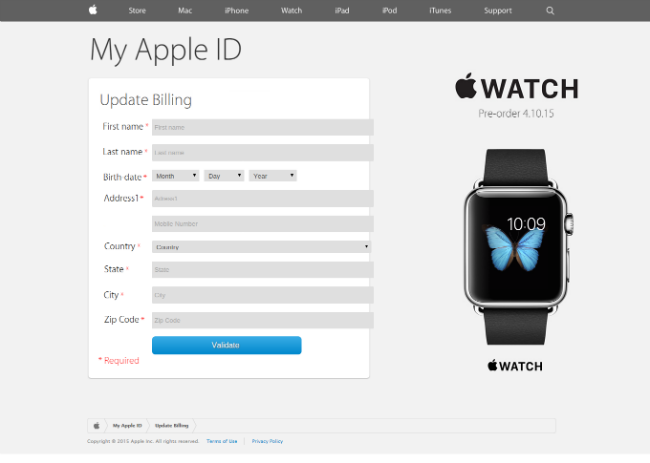

عندما تقوم الضحية بإدخال معرف Apple وكلمة المرور والنقر فوق "تسجيل الدخول" ، فإنها تأخذ الضحية إلى الصفحة الأخيرة ، الصفحات الرئيسية للسارق الإلكتروني - المعلومات الشخصية ثم معلومات بطاقة الائتمان:

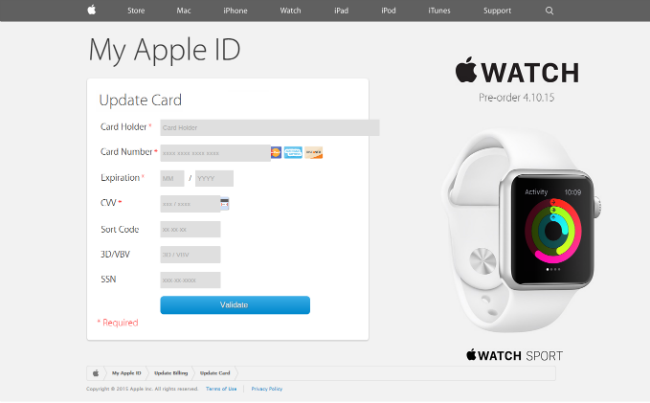

تحصل هذه الصفحة الأخيرة على معلومات بطاقة الائتمان وبمجرد أن تنقر الضحية المجهولة على "التحقق من الصحة" ، يكون لدى السارق الإلكتروني جميع معلوماته في متناول اليد.

بالنسبة لمسؤولي تكنولوجيا المعلومات في النظام الذين يعتقدون أن تكنولوجيا المعلومات الخاصة بهم قد تكون عرضة للبريد الإلكتروني المخادع المزيف من Apple ، ستجد أدناه العنوان وعنوان URL الضار والمجال وعنوان IP.

البريد الإلكتروني من العنوان: ver@appe.com

عنوان URL ضار داخل البريد الإلكتروني: https://srv80.prodns.com.br/~good/my-account/en/

مجال URL: prodns.com.br

IP العنوان: 192.185.215.210

بدء محاكمة حرة احصل على بطاقة نقاط الأمان الفورية الخاصة بك مجانًا

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- أفلاطونايستريم. ذكاء بيانات Web3. تضخيم المعرفة. الوصول هنا.

- سك المستقبل مع أدرين أشلي. الوصول هنا.

- شراء وبيع الأسهم في شركات ما قبل الاكتتاب مع PREIPO®. الوصول هنا.

- المصدر https://blog.comodo.com/antispam/apple-ids-targeted-in-new-global-phishing-email-scam/

- :لديها

- :يكون

- :أين

- $ UP

- 000

- 1

- a

- فوق

- حسابي

- الحسابات

- في

- إضافي

- العنوان

- الإداريين

- قدما

- الكل

- an

- تحليل

- تحليل

- تحليل

- و

- تفاح

- هي

- AS

- At

- مهاجمة

- الأصالة

- قاعدة

- BE

- يجري

- أقل من

- المدونة

- الأعمال

- دعوة

- فيزا وماستركارد

- انقر

- COM

- مجتمع

- الشركة

- الكمبيوتر

- علوم الكمبيوتر

- الاستشاريين

- المستهلكين

- التواصل

- استمر

- متواصل

- خلق

- ائتمان

- بطاقة إئتمان

- المجرمين

- حالياًّ

- زبون

- الانترنت

- الأمن الإلكتروني

- هجمات الكترونية

- الأمن السيبراني

- البيانات

- يوم

- تصميم

- بجد

- مدير المدارس

- نطاق

- البريد الإلكتروني

- رسائل البريد الإلكتروني

- الموظفين

- المهندسين

- مشروع

- الشركات

- يدخل

- البيئة

- البيئات

- أخلاقي

- الحدث/الفعالية

- خبير

- زائف

- شعور

- تصفية

- نهائي

- حل

- متابعيك

- في حالة

- الشرق الأوسط

- مجانا

- تبدأ من

- بالإضافة إلى

- دولار فقط واحصل على خصم XNUMX% على جميع

- إعطاء

- العالمية

- العالم

- قراصنة

- يد

- يملك

- وجود

- المشاهدات

- HTTP

- HTTPS

- ID

- محدد

- IDS

- وهم

- تحقيق

- in

- بما فيه

- الهند

- معلومات

- مبتكرة

- التكنولوجيا المبتكرة

- رؤى

- لحظة

- Internet

- IP

- عنوان IP

- IT

- أمن تكنولوجيا المعلومات

- انها

- JPG

- احتفظ

- القفل

- مختبر

- مختبرات

- مثل

- القيود

- LINK

- المدرج

- شعار

- بحث

- تبدو

- لجنة الهدنة العسكرية

- صنع

- البرمجيات الخبيثة

- هجوم البرمجيات الخبيثة

- ماكس العرض

- مايو..

- مليون

- مراقبة

- الأكثر من ذلك

- يجب

- جديد

- of

- مكاتب

- رسمي

- on

- مرة

- online

- or

- طلب

- أخرى

- صفحة

- كلمة المرور

- كلمات السر

- الشخصية

- الفلبين

- التصيد

- PHP

- مادي

- قطعة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- محتمل

- المهنيين

- الملكية

- حماية

- تزود

- المقدمة

- جمهور

- وذكرت

- مورد

- خزنة

- احتيال

- مسح

- علوم

- العلماء

- سجل الأداء

- شاشة

- تأمين

- أمن

- إرسال

- المساهمين

- مماثل

- الحلول

- بعض

- البريد المزعج

- برامج التجسس

- إقامة

- تسرق

- خطوة

- عرضة

- نظام

- يأخذ

- المستهدفة

- فريق

- تكنولوجيا

- يروي

- من

- أن

- •

- المعلومات

- الفلبين

- من مشاركة

- منهم

- then

- هناك.

- اعتقد

- التهديد

- عبر

- الوقت

- إلى

- تركيا

- أوكرانيا

- مع

- غير معروف

- URL

- us

- تستخدم

- المستخدمين

- استخدام

- تحقق من

- ضحية

- حسن

- متى

- من الذى

- سوف

- مع

- للعمل

- العالم

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت