وقت القراءة: 4 دقائق

يوم الإثنين ، أعلنت وزارة العدل الأمريكية أن أجهزة إنفاذ القانون التي تعمل في عدة دول قد استولت بنجاح على شبكة الروبوتات "Gameover Zeus" التي توزع زيوس المصرفية طروادة وشبكة بوت نت ثانية توزع برنامج Cryptolocker Ransomware. تمكّن زيوس ومتغيراته الاحتيال المالي عن طريق سرقة بيانات اعتماد تسجيل الدخول وتحويل المسار المعاملات المالية إلى حسابات المجرم. يحظر Cyrptolocker الوصول إلى ملفات بيانات المستخدم من خلال تشفيرها ولن يسمح بالوصول إلا عندما يدفع الضحية فدية ، عادة 500 دولار.

يوم الإثنين ، أعلنت وزارة العدل الأمريكية أن أجهزة إنفاذ القانون التي تعمل في عدة دول قد استولت بنجاح على شبكة الروبوتات "Gameover Zeus" التي توزع زيوس المصرفية طروادة وشبكة بوت نت ثانية توزع برنامج Cryptolocker Ransomware. تمكّن زيوس ومتغيراته الاحتيال المالي عن طريق سرقة بيانات اعتماد تسجيل الدخول وتحويل المسار المعاملات المالية إلى حسابات المجرم. يحظر Cyrptolocker الوصول إلى ملفات بيانات المستخدم من خلال تشفيرها ولن يسمح بالوصول إلا عندما يدفع الضحية فدية ، عادة 500 دولار.

يُعتقد أن ضحايا هذه البرامج الضارة قد تكبدوا خسائر لمجرمي الإنترنت تجاوزت 100 مليون دولار على مدار العامين الماضيين!

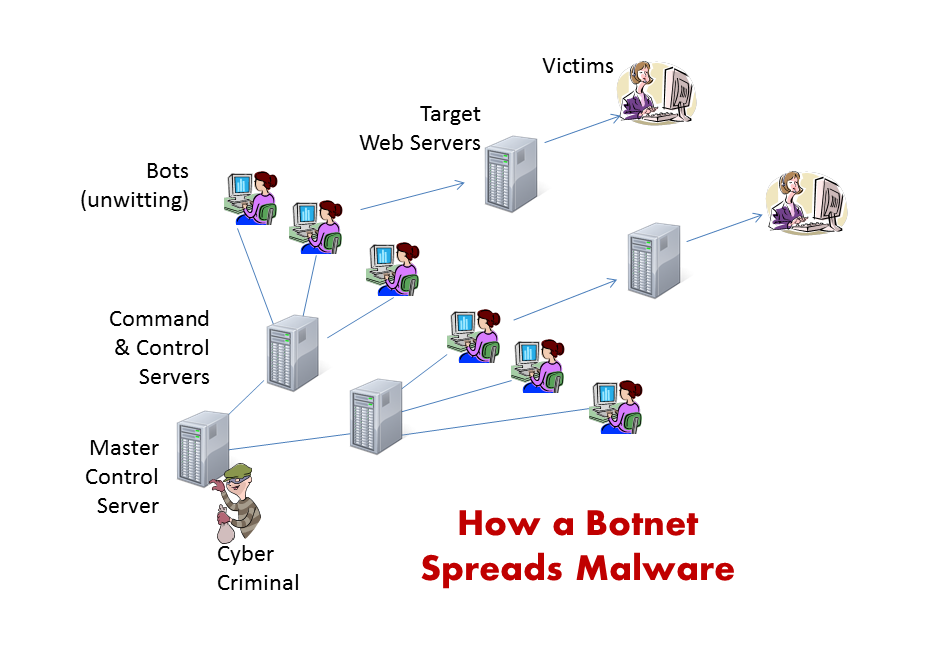

يتم إنشاء الروبوتات عن طريق إصابة جهاز كمبيوتر ببرامج ضارة تتحكم في كمبيوتر الضحية بحيث يمكن استخدامها لتوزيع البرامج الضارة الأخرى أو البريد الإلكتروني العشوائي أو لشن هجمات رفض الخدمة. لا يدرك مستخدمو معظم المشاركين في الروبوتات (الروبوتات) حتى أن أجهزة الكمبيوتر الخاصة بهم تُستخدم لأغراض شائنة.

تتيح إجراءات الحكومة لمستخدمي الكمبيوتر فرصة لتخليص أجهزة الكمبيوتر الخاصة بهم من برامج الروبوتات وحماية أنفسهم من الوقوع ضحايا في المستقبل. لسوء الحظ ، يعتقد الخبراء أن منشئي الروبوتات سيتمكنون من إعادة الاتصال بعملائهم غير الراغبين وتوزيع برامجهم الضارة مرة أخرى في غضون أسبوعين أو أقل.

إذا كنت تريد حماية نفسك من أن تكون جزءًا من شبكة الروبوتات أو تتجنب الوقوع ضحية لمثل هذه البرامج الضارة للجرائم الإلكترونية ، فإن أمان Comodo يوفر أقصى حماية ممكنة. سواء كنت تستخدم Comodo الإنترنت الأمن (CIS) لمستخدم سطح المكتب أو نظام Comodo Endpoint Security Management (CESM) للمؤسسة ، تضمن إستراتيجية Comodo Default / Deny مع Auto Sandboxing أن هذه البرامج الضارة لن تضر أبدًا بنظامك أو ملفاتك.

يركز أمن Comodo على الوقاية ، وليس الاكتشاف البحت. تعمل تقنية Auto Sandboxing المعلقة ببراءة اختراع من Comodo على إنشاء بيئة معزولة في الوقت الفعلي تحدد الملفات والملفات التنفيذية الآمنة وغير الآمنة والمشكوك فيها و تلقائيا يعزل كل من الملفات غير الآمنة وغير المعروفة ، مما يسمح فقط للملفات المعروفة والموثوقة باختراق نظامك.

إذا كان التهديد معروف أن تكون خبيثة ، كومودو Antivirus (AV) سيكتشف توقيعه ويمنع حدوث أي ضرر ، مثل تشفير ملفاتك. إذا كان التهديد غير معروف، سيقوم HIPS و Auto-Sandbox باعتراض البرامج الضارة وإيقافها في مساراتها ، حيث لم يتم تثبيت الفيروس فعليًا على نظامك. تكتشف مختبرات Comodo AV توقيعات القائمة السوداء للملفات الضارة مثل CryptoLocker ، لذلك ستنتقل برامج الفدية مباشرة إلى وحدات تحكم إدارة Quarantine أو Sandbox في أمان نقطة النهاية كمودو مدير (CESM) حيث يمكن للمسؤول حذفه.

حزم CESM 3 قوة حماية لا مثيل لها داخل الجيل القادم من وحدة التحكم الإدارية. يمكّن هذا المسؤول من تلقي تنبيهات في الوقت الفعلي من خلال القائمة أو طرق العرض البانورامية لجميع نقاط النهاية وقدرات إدارة النظام ، وهي ميزة لا توجد عادةً إلا في المراقبة والإدارة عن بعد (RMM) أنظمة. لذلك ، عندما يفتح المستخدم الرسالة الخبيثة التي تحتوي على CryptoLocker ، سيكتشف CES الملف الضار (أو غير المعروف) ، ووضع الحماية له تلقائيًا ، وتنبيه المسؤول. إذا وصل المسؤول إلى التنبيه قبل مختبرات Comodo ، يمكن للمسؤول أن يقوم بذلك عن بُعد إزالة برامج الفدية من جهاز كمبيوتر المستخدم النهائي ، بغض النظر عن موقع المستخدم النهائي.

أربع نقرات للأمان:

- يعرض المسؤول قائمة الملفات داخل وضع الحماية.

- يقوم المسؤول بتحديد الملفات القابلة للتنفيذ الخبيثة المراد إزالتها.

- يصل المسؤول عن بعد إلى كمبيوتر المستخدم النهائي لتحديد الملف الضار الذي يعمل على وضع الحماية.

- يقوم المسؤول بحذف موقع الملف لتخليص نظام المستخدم من التطبيق الضار.

أربع نقرات للأمان. انها حقا بهذه البساطة! ولكن لا تأخذ كلامنا فقط. يتم تشغيل Comodo Endpoint Security (CES) بنفس تقنية منع براءات الاختراع المعلقة التي يستخدمها منتجنا المستهلك ، Comodo الإنترنت الأمن (CIS) ، يستخدم لحماية المستهلكين من CryptoLocker. مُنحت رابطة الدول المستقلة مؤخرًا المرتبة الأولى في تحدي الأمان الوقائي 64 بواسطة matousec.com ، وهو مشروع تديره مجموعة محترمة من خبراء الأمن المستقلين المكرسين لتحسين أمان المستخدم النهائي. بعد التحدي ، أطلق matousec.com على CIS اسم "آلة الحماية القصوى".

بالإضافة إلى قدرتها على حماية المؤسسات من البرامج الضارة مثل CryptoLocker ، تمتلك ESM العديد من القدرات الرائعة الأخرى. على سبيل المثال ، أضافت الترقية الأخيرة لـ ESM العديد من القدرات مثل المراقبة المركزية للملفات الرملية (غير المعروفة) والملفات الضارة ، والمزامنة التلقائية لنقطة النهاية عبر Active Directory ، وجلسات VNC المشفرة إلى نقاط النهاية المحلية والبعيدة ، ودعم Windows 7 Embedded Standard.

لكي تصبح محميًا ضد الروبوتات ، قم بتنزيل Cryptolocker و Zeus وجميع المتغيرات الخاصة بهم 60 يومًا ، 60 إصدار تجريبي مجاني للمستخدم الآن أو اتصل cesmsales@comodo.com لتاريخ لدينا المقبل الويبينار.

بدء محاكمة حرة احصل على بطاقة نقاط الأمان الفورية الخاصة بك مجانًا

- سلسلة كتلة

- عملة عبقرية

- أخبار كومودو

- محافظ cryptocurrency

- cryptoexchange

- الأمن الإلكتروني

- مجرمو الإنترنت

- الأمن السيبراني

- كومودو الأمن السيبراني

- وزارة الأمن الداخلي

- محافظ رقمية

- جدار الحماية

- Kaspersky

- البرمجيات الخبيثة

- مكافي

- NexBLOC

- أفلاطون

- أفلاطون ع

- الذكاء افلاطون البيانات

- لعبة أفلاطون

- أفلاطون داتا

- بلاتوغمينغ

- VPN

- أمن الانترنت

- زفيرنت