للاحتيال عبر الإنترنت تأثير واسع النطاق على الأعمال التجارية ويتطلب استراتيجية شاملة فعالة لاكتشاف ومنع الاحتيال على الحسابات الجديدة وعمليات الاستيلاء على الحسابات ، ووقف معاملات الدفع المشبوهة. يعد اكتشاف الاحتيال بالقرب من وقت حدوث الاحتيال أمرًا أساسيًا لنجاح نظام الكشف عن الاحتيال والوقاية منه. يجب أن يكون النظام قادرًا على اكتشاف الاحتيال بأكبر قدر ممكن من الفعالية ، كما يجب أن ينبه المستخدم النهائي في أسرع وقت ممكن. يمكن للمستخدم بعد ذلك اختيار اتخاذ إجراء لمنع المزيد من إساءة الاستخدام.

في هذا المنشور ، نعرض نهجًا بدون خادم لاكتشاف الاحتيال في المعاملات عبر الإنترنت في الوقت الفعلي تقريبًا. نوضح كيف يمكنك تطبيق هذا النهج على العديد من هياكل تدفق البيانات والأحداث ، اعتمادًا على النتيجة المرجوة والإجراءات التي يجب اتخاذها لمنع الاحتيال (مثل تنبيه المستخدم بشأن الاحتيال أو وضع علامة على المعاملة لمراجعة إضافية).

ينفذ هذا المنشور ثلاثة أبنية:

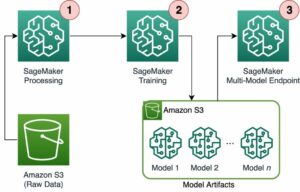

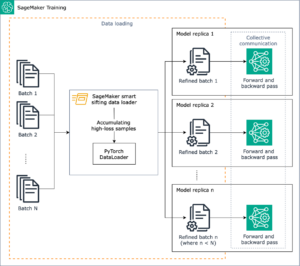

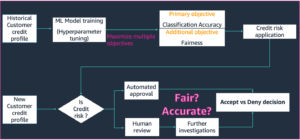

لاكتشاف المعاملات الاحتيالية ، نستخدم Amazon Fraud Detector ، وهي خدمة مُدارة بالكامل تتيح لك تحديد الأنشطة الاحتيالية المحتملة واكتشاف المزيد من عمليات الاحتيال عبر الإنترنت بشكل أسرع. لإنشاء نموذج Amazon Fraud Detector استنادًا إلى البيانات السابقة ، يرجى الرجوع إلى اكتشف الاحتيال في المعاملات عبر الإنترنت باستخدام ميزات Amazon Fraud Detector الجديدة. تستطيع ايضا استخذام الأمازون SageMaker لتدريب نموذج خاص للكشف عن الاحتيال. لمزيد من المعلومات ، يرجى الرجوع إلى تدريب اكتشاف الدفع الاحتيالي باستخدام Amazon SageMaker.

فحص البيانات المتدفقة وكشف / منع الاحتيال

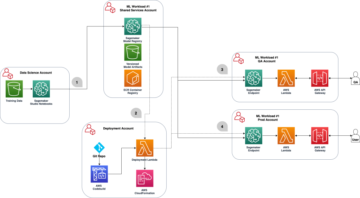

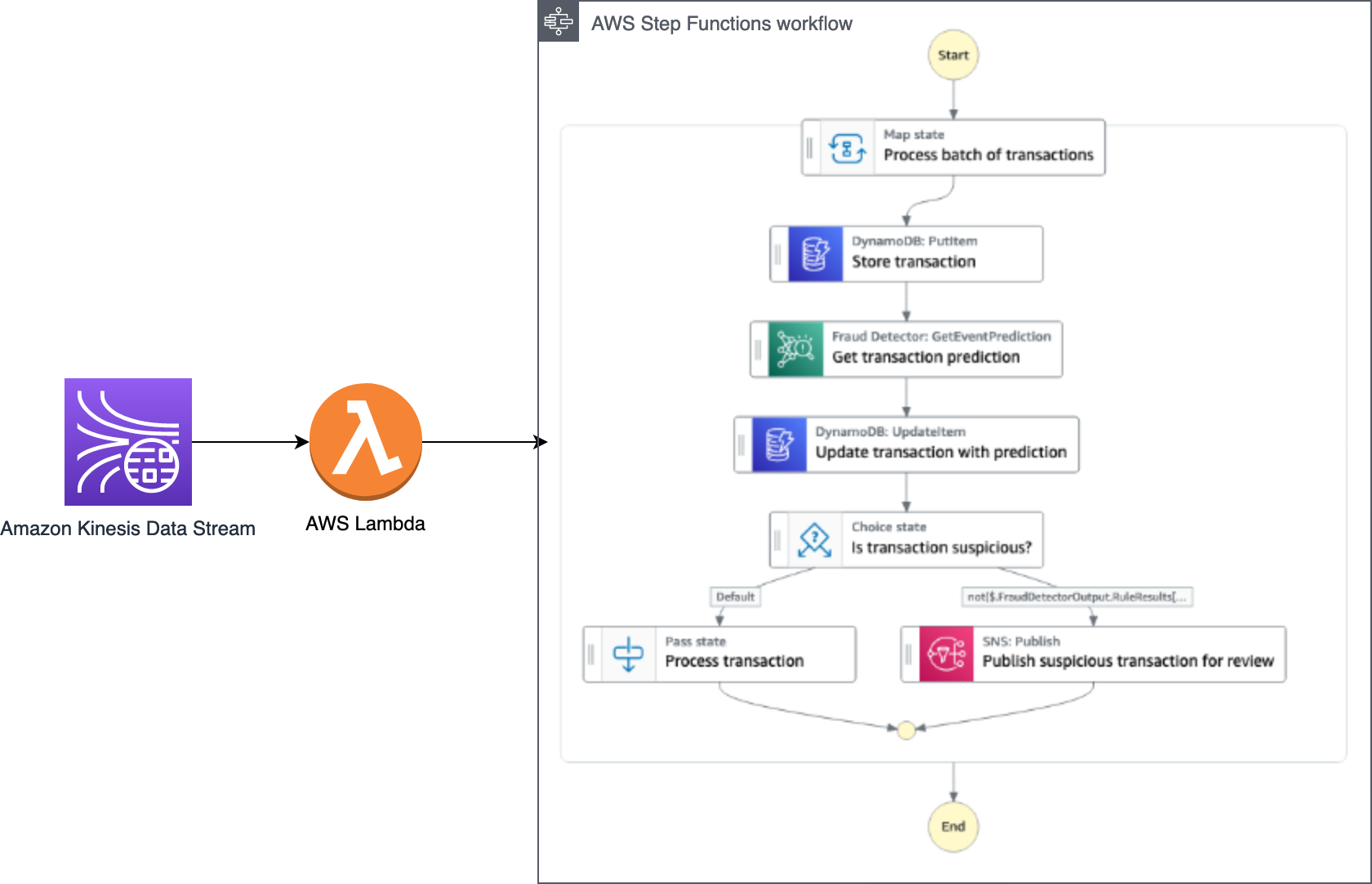

تستخدم هذه البنية وظائف Lambda و Step لتمكين فحص بيانات تدفق بيانات Kinesis في الوقت الفعلي واكتشاف الاحتيال والوقاية منه باستخدام Amazon Fraud Detector. تنطبق نفس البنية إذا كنت تستخدم Amazon Managed Streaming لأباتشي كافكا (Amazon MSK) كخدمة دفق البيانات. يمكن أن يكون هذا النمط مفيدًا لاكتشاف الاحتيال في الوقت الفعلي والإخطار والوقاية المحتملة. يمكن أن تكون حالات الاستخدام لهذا الغرض معالجة الدفع أو إنشاء حساب بكميات كبيرة. يوضح الرسم البياني التالي بنية الحل.

سير العملية في هذا التنفيذ على النحو التالي:

- نستوعب المعاملات المالية في تدفق بيانات Kinesis. يمكن أن يكون مصدر البيانات نظامًا يُنشئ هذه المعاملات - على سبيل المثال ، التجارة الإلكترونية أو الخدمات المصرفية.

- تتلقى وظيفة Lambda المعاملات على دفعات.

- تبدأ وظيفة Lambda سير عمل Step Functions للدُفعة.

- لكل معاملة ، يقوم سير العمل بتنفيذ الإجراءات التالية:

- استمر في المعاملة في ملف الأمازون DynamoDB الجدول.

- اتصل ب واجهة برمجة تطبيقات Amazon Fraud Detector باستخدام الإجراء GetEventPrediction. تعرض واجهة برمجة التطبيقات إحدى النتائج التالية: الموافقة أو الحظر أو التحقيق.

- قم بتحديث المعاملة في جدول DynamoDB بنتائج التنبؤ بالاحتيال.

- بناءً على النتائج ، قم بتنفيذ أحد الإجراءات التالية:

- إرسال إخطار باستخدام خدمة إعلام أمازون البسيطة (Amazon SNS) في حالة الحظر أو التحقيق في الاستجابة من Amazon Fraud Detector.

- قم بمعالجة المعاملة بشكل أكبر في حالة استجابة الموافقة.

يسمح لك هذا الأسلوب بالتفاعل مع المعاملات التي يُحتمل أن تكون احتيالية في الوقت الفعلي حيث تقوم بتخزين كل معاملة في قاعدة بيانات وتفحصها قبل إجراء المزيد من المعالجة. في التنفيذ الفعلي ، يمكنك استبدال خطوة الإخطار للمراجعة الإضافية بإجراء خاص بعملية عملك - على سبيل المثال ، فحص المعاملة باستخدام بعض نماذج الكشف عن الاحتيال الأخرى ، أو إجراء مراجعة يدوية.

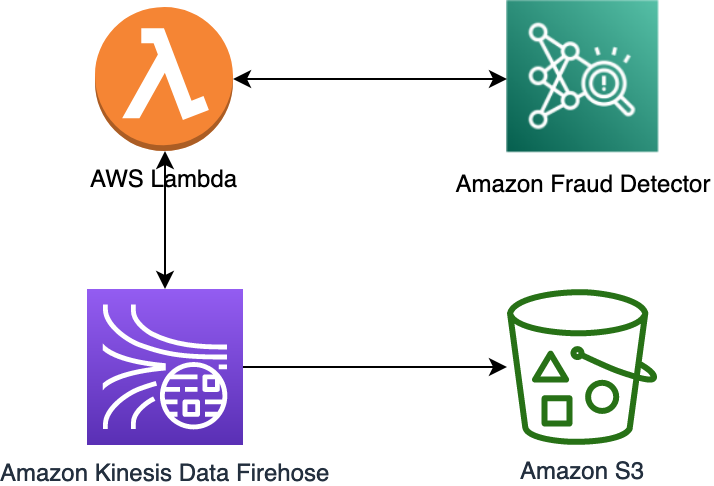

إثراء تدفق البيانات لاكتشاف / منع الاحتيال

في بعض الأحيان ، قد تحتاج إلى الإبلاغ عن بيانات يحتمل أن تكون احتيالية ولكن لا تزال تقوم بمعالجتها ؛ على سبيل المثال ، عندما تقوم بتخزين المعاملات لمزيد من التحليلات وجمع المزيد من البيانات لضبط نموذج الكشف عن الاحتيال باستمرار. مثال على حالة الاستخدام هو معالجة المطالبات. أثناء معالجة المطالبات ، تقوم بجمع جميع مستندات المطالبات ثم تشغيلها من خلال نظام كشف الاحتيال. ثم يتم اتخاذ قرار بمعالجة أو رفض مطالبة - ليس بالضرورة في الوقت الفعلي. في مثل هذه الحالات ، قد يناسب تدفق البيانات المتدفقة حالة استخدامك بشكل أفضل.

تستخدم هذه البنية Lambda لتمكين إثراء بيانات Kinesis Data Firehose في الوقت الفعلي باستخدام Amazon Fraud Detector و Kinesis Data Firehose تحويل البيانات.

هذا النهج لا ينفذ خطوات منع الاحتيال. نحن نقدم بيانات غنية إلى خدمة تخزين أمازون البسيطة (Amazon S3) دلو. يمكن لخدمات المصب التي تستهلك البيانات استخدام نتائج الكشف عن الاحتيال في منطق الأعمال الخاصة بهم والتصرف وفقًا لذلك. الرسم البياني التالي يوضح هذه العمارة.

سير العملية في هذا التنفيذ على النحو التالي:

- نحن نستوعب المعاملات المالية في Kinesis Data Firehose. يمكن أن يكون مصدر البيانات نظامًا يُنشئ هذه المعاملات ، مثل التجارة الإلكترونية أو الخدمات المصرفية.

- تستقبل وظيفة Lambda المعاملات على دفعات وتثريها. لكل معاملة في الدُفعة ، تقوم الوظيفة بتنفيذ الإجراءات التالية:

- اتصل بواجهة برمجة تطبيقات Amazon Fraud Detector باستخدام إجراء GetEventPrediction. تعرض واجهة برمجة التطبيقات إحدى النتائج الثلاث: الموافقة أو الحظر أو التحقيق.

- تحديث بيانات المعاملات عن طريق إضافة نتائج الكشف عن الاحتيال كبيانات وصفية.

- أعد دفعة المعاملات المحدثة إلى تدفق توصيل Kinesis Data Firehose.

- يوفر Kinesis Data Firehose البيانات إلى الوجهة (في حالتنا ، دلو S3).

نتيجة لذلك ، لدينا بيانات في حاوية S3 لا تتضمن فقط البيانات الأصلية ولكن أيضًا استجابة Amazon Fraud Detector كبيانات وصفية لكل معاملة. يمكنك استخدام هذه البيانات الوصفية في حلول تحليلات البيانات أو مهام تدريب نموذج التعلم الآلي أو التصورات ولوحات المعلومات التي تستهلك بيانات المعاملات.

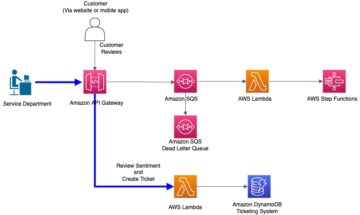

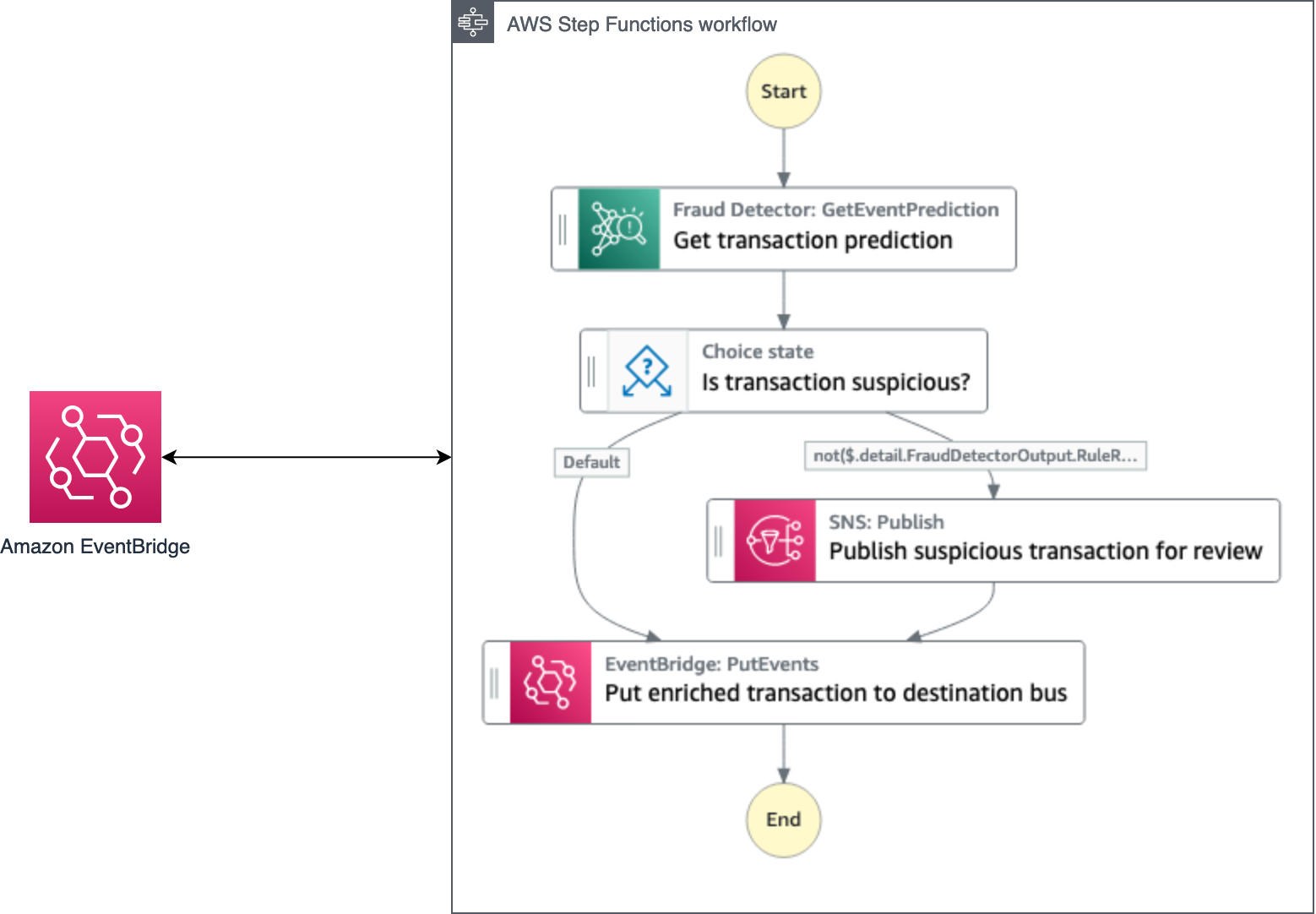

فحص بيانات الأحداث وكشف / منع الاحتيال

لا تأتي كل البيانات إلى نظامك كتدفق. ومع ذلك ، في حالات البنى القائمة على الأحداث ، لا يزال بإمكانك اتباع نهج مماثل.

تستخدم هذه البنية وظائف الخطوة لتمكين فحص أحداث EventBridge في الوقت الفعلي واكتشاف / منع الاحتيال باستخدام Amazon Fraud Detector. فهي لا تتوقف عن معالجة المعاملة التي يُحتمل أن تكون احتيالية ، بل تقوم بإعلام المعاملة لمراجعة إضافية. ننشر معاملات غنية إلى ناقل الحدث الذي يختلف عن الذي يتم نشر بيانات الأحداث الأولية إليه. بهذه الطريقة ، يمكن لمستهلكي البيانات التأكد من أن جميع الأحداث تتضمن نتائج الكشف عن الاحتيال كبيانات وصفية. يمكن للمستهلكين بعد ذلك فحص البيانات الوصفية وتطبيق قواعدهم الخاصة بناءً على البيانات الوصفية. على سبيل المثال ، في تطبيق التجارة الإلكترونية المستند إلى الأحداث ، يمكن للمستهلك اختيار عدم معالجة الطلب إذا كان من المتوقع أن تكون هذه المعاملة احتيالية. يمكن أن يكون نمط البنية هذا مفيدًا أيضًا في اكتشاف ومنع الاحتيال في إنشاء حساب جديد أو أثناء تغييرات ملف تعريف الحساب (مثل تغيير عنوانك أو رقم هاتفك أو بطاقة الائتمان المسجلة في ملف تعريف حسابك). يوضح الرسم البياني التالي بنية الحل.

سير العملية في هذا التنفيذ على النحو التالي:

- ننشر المعاملات المالية في ناقل الحدث EventBridge. يمكن أن يكون مصدر البيانات نظامًا يُنشئ هذه المعاملات - على سبيل المثال ، التجارة الإلكترونية أو الخدمات المصرفية.

- تبدأ قاعدة EventBridge سير عمل Step Functions.

- يتلقى سير عمل Step Functions المعاملة ويعالجها بالخطوات التالية:

- اتصل بواجهة برمجة تطبيقات Amazon Fraud Detector باستخدام ملف

GetEventPredictionفعل. تعرض واجهة برمجة التطبيقات إحدى النتائج الثلاث: الموافقة أو الحظر أو التحقيق. - تحديث بيانات المعاملات عن طريق إضافة نتائج كشف الاحتيال.

- إذا تم حظر نتيجة التنبؤ بالاحتيال في المعاملة أو التحقيق فيها ، فأرسل إشعارًا باستخدام Amazon SNS لمزيد من التحقيق.

- انشر المعاملة المحدّثة في ناقل EventBridge للحصول على بيانات غنية.

- اتصل بواجهة برمجة تطبيقات Amazon Fraud Detector باستخدام ملف

كما هو الحال في طريقة إثراء بيانات Kinesis Data Firehose ، لا تمنع هذه البنية البيانات الاحتيالية من الوصول إلى الخطوة التالية. يضيف البيانات الوصفية للكشف عن الاحتيال إلى الحدث الأصلي ويرسل إعلامات حول المعاملات التي يُحتمل أن تكون احتيالية. قد يكون مستهلكو البيانات الغنية لا يدرجون منطق الأعمال التي تستخدم البيانات الوصفية للكشف عن الاحتيال في قراراتهم. في هذه الحالة ، يمكنك تغيير سير عمل Step Functions بحيث لا يضع مثل هذه المعاملات في ناقل الوجهة ويوجهها إلى ناقل حدث منفصل ليتم استهلاكه بواسطة تطبيق منفصل لمعالجة المعاملات المشبوهة.

تطبيق

يمكنك العثور على كل من الأبنية الموضحة في هذا المنشور نموذج تطبيق AWS Serverless (AWS SAM) وتعليمات النشر والاختبار في ملف مستودع العينة.

وفي الختام

تناول هذا المنشور طرقًا مختلفة لتنفيذ حل للكشف عن الاحتيال والوقاية منه في الوقت الفعلي باستخدام آلة التعلم الأمازون الخدمات و معماريات بدون خادم. تسمح لك هذه الحلول باكتشاف الاحتيال في أقرب وقت لحدوث الاحتيال والتصرف بشأنه في أسرع وقت ممكن. تسمح لك مرونة التنفيذ باستخدام وظائف الخطوة بالتفاعل بالطريقة الأكثر ملاءمة للموقف وكذلك ضبط خطوات الوقاية مع الحد الأدنى من التغييرات في التعليمات البرمجية.

لمزيد من موارد التعلم بدون خادم ، قم بزيارة أرض بلا خوادم.

حول المؤلف

فيدا رامان هو مهندس حلول متخصص أول للتعلم الآلي ومقره في ماريلاند. تعمل Veda مع العملاء لمساعدتهم على تصميم تطبيقات التعلم الآلي الفعالة والآمنة والقابلة للتطوير. تهتم Veda بمساعدة العملاء على الاستفادة من التقنيات بدون خادم للتعلم الآلي.

فيدا رامان هو مهندس حلول متخصص أول للتعلم الآلي ومقره في ماريلاند. تعمل Veda مع العملاء لمساعدتهم على تصميم تطبيقات التعلم الآلي الفعالة والآمنة والقابلة للتطوير. تهتم Veda بمساعدة العملاء على الاستفادة من التقنيات بدون خادم للتعلم الآلي.

جيدريوس براسباليوسكاس هو كبير مهندسي الحلول المتخصصين بدون خادم ومقره في كاليفورنيا. يعمل Giedrius مع العملاء لمساعدتهم على الاستفادة من الخدمات التي لا تحتاج إلى خادم لإنشاء تطبيقات قابلة للتطوير ، وتتحمل الأخطاء ، وعالية الأداء ، وفعالة من حيث التكلفة.

جيدريوس براسباليوسكاس هو كبير مهندسي الحلول المتخصصين بدون خادم ومقره في كاليفورنيا. يعمل Giedrius مع العملاء لمساعدتهم على الاستفادة من الخدمات التي لا تحتاج إلى خادم لإنشاء تطبيقات قابلة للتطوير ، وتتحمل الأخطاء ، وعالية الأداء ، وفعالة من حيث التكلفة.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://aws.amazon.com/blogs/machine-learning/real-time-fraud-detection-using-aws-serverless-and-machine-learning-services/

- :يكون

- 100

- 28

- 7

- a

- ماهرون

- من نحن

- سوء المعاملة

- وفقا لذلك

- حسابي

- عمل

- اكشن

- الإجراءات

- أنشطة

- إضافي

- العنوان

- يضيف

- ملاحظه

- الكل

- يسمح

- أمازون

- كاشف احتيال الأمازون

- تحليلات

- و

- أباتشي

- API

- تطبيق

- التطبيقات

- التقديم

- نهج

- مناسب

- الموافقة على

- هندسة معمارية

- AS

- AWS

- البنوك والمصارف

- على أساس

- BE

- قبل

- يجري

- أفضل

- حظر

- نساعدك في بناء

- حافلة

- الأعمال

- الأعمال

- by

- كاليفورنيا

- CAN

- فيزا وماستركارد

- حقيبة

- الحالات

- يو كاتش

- تغيير

- التغييرات

- متغير

- اختار

- مطالبة

- مطالبات

- أقرب

- الكود

- جمع

- جمع

- إدارة

- باستمرار

- تستهلك

- مستهلك

- مستهلك

- المستهلكين

- فعاله من حيث التكلفه

- استطاع

- خلق

- ائتمان

- بطاقة إئتمان

- العملاء

- البيانات

- تحليلات البيانات

- إثراء البيانات

- قاعدة البيانات

- القرار

- القرارات

- نقل

- يسلم

- التوصيل

- اعتمادا

- نشر

- وصف

- مطلوب

- افضل الرحلات السياحية

- كشف

- مختلف

- وثائق

- لا

- لا

- أثناء

- كل

- التجارة الإلكترونية

- الطُرق الفعّالة

- على نحو فعال

- فعال

- تمكين

- تمكين

- النهائي إلى نهاية

- المخصب

- الحدث/الفعالية

- أحداث

- مثال

- أسرع

- قم بتقديم

- مالي

- تناسب

- الأعلام

- مرونة

- تدفق

- اتباع

- متابعيك

- متابعات

- في حالة

- احتيال

- الكشف عن الغش

- منع الغش

- محتال

- تبدأ من

- تماما

- وظيفة

- وظائف

- إضافي

- يولد

- يملك

- مساعدة

- مساعدة

- عالية الأداء

- كيفية

- لكن

- HTML

- HTTPS

- i

- تحديد

- التأثير

- تنفيذ

- التنفيذ

- الأدوات

- in

- تتضمن

- يشمل

- معلومات

- تعليمات

- يستفد

- بحث

- تحقيق

- IT

- القفل

- Kinesis Data Firehose

- تعلم

- الرافعة المالية

- مثل

- آلة

- آلة التعلم

- تمكن

- كتيب

- ميريلاند

- البيانات الوصفية

- طريقة

- طرق

- أدنى

- نموذج

- الأكثر من ذلك

- أكثر

- بالضرورة

- حاجة

- جديد

- التالي

- إعلام

- الإخطارات

- عدد

- of

- on

- ONE

- online

- طلب

- أصلي

- أخرى

- نتيجة

- الخاصة

- الماضي

- نمط

- وسائل الدفع

- معالجة الدفع

- معاملات الدفع

- نفذ

- ينفذ

- للهواتف

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- ممكن

- منشور

- محتمل

- يحتمل

- وتوقع

- تنبؤ

- منع

- منع

- الوقاية

- عملية المعالجة

- العمليات

- معالجة

- ملفي الشخصي

- الملكية

- نشر

- نشرت

- وضع

- بسرعة

- بدلا

- الخام

- الوصول إلى

- رد فعل

- حقيقي

- في الوقت الحقيقي

- يتلقى

- يحل محل

- يتطلب

- الموارد

- استجابة

- نتيجة

- النتائج

- عائدات

- مراجعة

- طرق

- قاعدة

- القواعد

- يجري

- سام

- نفسه

- تحجيم

- تأمين

- كبير

- مستقل

- Serverless

- الخدمة

- خدماتنا

- ينبغي

- إظهار

- مماثل

- الاشارات

- حالة

- So

- حل

- الحلول

- بعض

- مصدر

- متخصص

- محدد

- يبدأ

- خطوة

- خطوات

- لا يزال

- قلة النوم

- تخزين

- متجر

- الإستراتيجيات

- مجرى

- متدفق

- خدمة البث

- تحقيق النجاح

- هذه

- مشكوك فيه

- نظام

- جدول

- أخذ

- المهام

- التكنولوجيا

- النماذج

- الاختبار

- أن

- •

- المصدر

- من مشاركة

- منهم

- تشبه

- ثلاثة

- عبر

- الوقت

- إلى

- قطار

- قادة الإيمان

- صفقة

- المعاملات

- تحديث

- تستخدم

- حالة الاستخدام

- مستخدم

- مختلف

- قم بزيارتنا

- مشى

- طريق..

- واسع الانتشار

- مع

- أعمال

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت