كم عدد مصممي التشفير؟

لا يوجد مشغل صوت أدناه؟ يستمع مباشرة على Soundcloud.

مع دوج آموث وبول دوكلين. موسيقى مقدمة وخاتمة بواسطة إديث مودج.

يمكنك الاستماع إلينا على SoundCloud لل, Apple Podcasts, Google Podcasts, سبوتيفي وفي أي مكان توجد فيه ملفات بودكاست جيدة. أو قم بإسقاط ملف عنوان URL لخلاصة RSS الخاصة بنا في podcatcher المفضل لديك.

اقرأ النص

دوغ. مصابيح كهربائية متسربة، وأخطاء في برنامج WinRAR، وعلامة استفهام "وضع الطائرة، [HIGH RISING TONE]؟"

كل ذلك وأكثر على بودكاست Naked Security.

[مودم موسيقي]

مرحبا بكم في البودكاست ، الجميع.

أنا دوغ عاموث. هو بول دوكلين.

بول، أفكارك؟

بطة. أفكاري هي، دوج، أن...

... كان ذلك تمثيلاً جيدًا جدًا لعلامة الاستفهام.

دوغ. نعم، لقد حولت رأسي تقريبًا إلى الوضع الأفقي.

بطة. [يضحك] ثم يقوم نقار الخشب بضربة صغيرة في الأسفل، بلوك، فقط للحصول على التأثير الكامل.

دوغ. حسنًا، بالحديث عن الأسئلة، لدينا سؤال رائع... أنا متحمس جدًا له هذا الأسبوع في تاريخ التكنولوجيا.

بطة. واحدة جيدة جدا هناك!

لقد عاد Seguemeister!

دوغ. إذا كان أي شخص قد سمع عن Miss Manners، فهي كاتبة عمود النصائح جوديث مارتن.

تبلغ من العمر 84 عامًا وما زالت تقدم النصائح.

لذلك، في مقالتها بتاريخ 26 أغسطس 1984، أجابت على سؤال مهم للغاية.

الآن، أحتاج إلى قراءة هذا حرفيًا لأن الكتابة جيدة جدًا: هذا من موقع Computerhistory.org، وهو موقع رائع إذا كنت مهتمًا بتاريخ التكنولوجيا.

تواجه Miss Manners عالمًا جديدًا من الآداب في عمودها الصادر في 26 أغسطس ...

تذكر، هذا هو عام 1984!

... كما استجابت لقلق أحد القراء بشأن كتابة المراسلات الشخصية على جهاز كمبيوتر شخصي.

قال الشخص المعني إن استخدام الكمبيوتر كان أكثر ملاءمة، لكنه كان قلقًا بشأن رداءة نوعية الطابعة النقطية الخاصة به وحول نسخ أجزاء من حرف إلى حرف آخر.

ردت الآنسة مانرز بأن أجهزة الكمبيوتر، مثل الآلات الكاتبة، غير مناسبة بشكل عام للمراسلات الشخصية.

قد يخلط المستلم بين الرسالة وإدخال مسابقة اليانصيب.

بطة. [ضحك بصوت عال] هل لديك أربعة ارسالا ساحقا؟

إليك ثلاثة... اخدش رسالتك المحظوظة وانظر. [المزيد من الضحك]

دوغ. ولاحظت:

إذا رأى أي من أصدقائك أن رسالتك الموجهة إلى شخص آخر تحتوي على مكونات متطابقة، فلن تواجه أي مشاكل أخرى في المراسلة.

كما هو الحال، لقد انتهيت من المراسلة مع هذا الصديق لأن الصداقة انتهت.

بطة. نعم، السؤال سوف يجيب على نفسه. [ضحك]

دوغ. بالضبط.

حسنًا ، دعنا ندخله.

لدينا هنا زوج من الأخطاء في برنامج WinRAR... هل تتذكر برنامج WinRAR؟

الأول هو "مشكلة أمنية تتعلق بالكتابة خارج الحدود".

والأمر الثاني، "قد يقوم WinRAR بتشغيل ملف خاطئ بعد أن يقوم المستخدم بالنقر المزدوج فوق عنصر في أرشيف معد خصيصًا."

بول، ماذا يحدث هنا مع برنامج WinRAR؟

باستخدام برنامج وينرار؟ تأكد من تصحيح أخطاء تنفيذ التعليمات البرمجية هذه...

بطة. حسنًا، WinRAR... سيتذكر الكثير من الأشخاص ذلك منذ الأيام الخوالي، عندما كانت الأرشيفات تأتي عادةً على أقراص مرنة متعددة، أو كانت تأتي على شكل الكثير والكثير من المنشورات الصغيرة المنفصلة المرمزة بالنص في منتدى الإنترنت.

WinRAR، إذا أردت، قم بتعيين المعيار لتسهيل تجميع الكثير من المصادر المنفصلة، وإعادة تجميعها معًا والحصول على ما أعتقد أنه يشير إليه بـ "حجم الاسترداد".

كان ذلك عبارة عن جزء إضافي واحد أو أكثر، بحيث إذا تعرض جزء أو أكثر من الأجزاء الأصلية للتلف أو التلف أو حتى (كما تتخيل في حالة الأقراص المرنة أو الأجزاء التي تم تحميلها في منتدى عبر الإنترنت) مفقودًا تمامًا، يمكن للبرنامج إعادة بناء الجزء تلقائيًا الجزء المفقود استنادًا إلى بيانات تصحيح الأخطاء في وحدة تخزين الاسترداد هذه.

ولسوء الحظ، في (على ما أعتقد) الكود الأقدم في المنتج الذي تعامل مع نظام استرداد الأخطاء ذي الطراز القديم…

...بقدر ما أستطيع أن أفهم (من الواضح أنهم لا يكشفون عن التفاصيل الدقيقة لهذا)، فإنك ترسل لشخص ما أرشيفًا يحتوي على جزء تالف مما يجبر WinRAR على الانتقال واستخدام حجم الاسترداد الخاص به لمحاولة التعامل مع هذا الجزء التي تضررت.

وعند التعامل مع بيانات الاسترداد، هناك تجاوز في المخزن المؤقت والذي يتم كتابته بعد نهاية المخزن المؤقت، مما قد يتسبب في تنفيذ التعليمات البرمجية عن بعد.

هذا هو CVE-2023-40477، حيث تؤدي محاولة الاسترداد من الخطأ إلى حدوث خطأ يمكن استغلاله لتنفيذ التعليمات البرمجية عن بُعد.

لذا، إذا كنت من مستخدمي برنامج WinRAR، فتأكد من قيامك بالتصحيح.

لأنه كان هناك كشف منسق عن هذا من قبل مبادرة Zero Day وWinRAR مؤخرًا؛ يعلم الجميع أن هذا الخطأ موجود الآن.

دوغ. الخطأ الثاني أقل خطورة، لكنه لا يزال خطأ على الرغم من ذلك…

بطة. من الواضح أن المحتالين استخدموا هذا البرنامج لخداع الأشخاص لتثبيت برامج ضارة لسرقة البيانات أو الاحتيال على العملات المشفرة، من كان يظن؟

نظرًا لأنني لست من مستخدمي WinRAR، لم أتمكن من اختبار ذلك، ولكن ما أفهمه هو أنه يمكنك فتح أرشيف وعندما تذهب للوصول إلى شيء ما في الأرشيف، *تحصل على الملف الخطأ* عن طريق الخطأ.

دوغ. حسنًا، الإصدار 6.23 إذا كنت لا تزال تستخدم WinRAR.

قصتنا التالية هي من "كيف وجدوا هذا الخطأ؟" ملف.

اكتشف الباحثون كيفية خداعك للاعتقاد بأن جهاز iPhone الخاص بك في وضع الطائرة بينما يترك بيانات الهاتف قيد التشغيل بالفعل.

"الثعابين في وضع الطائرة" - ماذا لو قال هاتفك إنه غير متصل بالإنترنت ولكنه ليس كذلك؟

بطة. لقد فكرت في كتابة هذا لأنه تذكير رائع بأنه عندما تعتمد على المؤشرات المرئية التي يوفرها نظام التشغيل أو التطبيق، على سبيل المثال في شريط الحالة أو، على iPhone، في ما يسمى بمركز التحكم، والذي هي الأزرار التي تحصل عليها عند التمرير لأعلى من أسفل الشاشة...

هناك أيقونة صغيرة للطائرة، وإذا نقرت عليها، ستنتقل إلى وضع الطائرة.

وهكذا توصل الباحثون في Jamf، نظرًا لأن هذا هو سير العمل الذي يقوم به معظم الأشخاص إذا أرادوا مؤقتًا التأكد من أن هواتفهم غير متصلة بالإنترنت، "إلى أي مدى يمكنك الاعتماد على مؤشرات مثل مركز التحكم الذي تقوم بتمريره لأعلى على جهاز iPhone الخاص بك؟"

واكتشفوا أنه يمكنك بالفعل خداع معظم الناس في معظم الأوقات!

لقد وجدوا طريقة، عندما تضغط على أيقونة الطائرة، من المفترض أن تتحول إلى اللون البرتقالي ومن المفترض أن تصبح جميع الرموز الأخرى التي تظهر اتصال الراديو خافتة... حسنًا، وجدوا أنه يمكنهم تحويل تلك الطائرة إلى اللون البرتقالي، لكنهم يمكن إيقاف تشغيل بت بيانات الهاتف المحمول.

يبدو أنك في وضع الطائرة، ولكن في الواقع لا يزال اتصال بيانات هاتفك المحمول صالحًا في الخلفية.

ومن ثم فكروا في أنه إذا كان شخص ما جادًا حقًا فيما يتعلق بالأمن، فسيقول: "حسنًا، أريد التأكد من انقطاع الاتصال بي."

وكنت سأتبع بالضبط سير العمل الذي يقترحونه في مقالتهم البحثية، أي: سأفتح متصفحي، وأتصفح موقعًا (nakedsecurity.sophos.com، على سبيل المثال)، وأتحقق من أن النظام أعطاني خطأ قائلاً: "أنت في وضع الطائرة. لا يمكنك الاتصال بالإنترنت."

كنت أميل، في تلك المرحلة، إلى الاعتقاد بأنني قمت بالفعل بفصل هاتفي عن الشبكة.

لكن الباحثين وجدوا طريقة لخداع التطبيقات الفردية لإقناعك بأنك في وضع الطائرة بينما في الواقع كل ما فعلوه هو رفض الوصول إلى بيانات الهاتف المحمول لهذا التطبيق المحدد.

عادةً، عندما تدخل إلى Safari وتقول إن Safari غير مسموح له باستخدام بيانات الجوال الخاصة بي، فإن ما من المفترض أن تحصل عليه هو رسالة خطأ على غرار "تم إيقاف تشغيل بيانات الجوال في Safari".

إذا رأيت هذه الرسالة عندما كنت تختبر الاتصال، فسوف تدرك، "مرحبًا، هذا يعني أن بيانات الهاتف المحمول لا تزال قيد التشغيل بشكل عام؛ إنه متوقف فقط لهذا التطبيق المحدد. هذا ليس ما أريده: أريده للجميع.

لذلك وجدوا طريقة لتزوير تلك الرسالة.

يعرض الرسالة التي تقول: "أنت في وضع الطائرة. لا يمكنك الاتصال بالإنترنت."

إنه تذكير رائع بأنه في بعض الأحيان لا يمكنك تصديق ما تراه على الشاشة.

من المفيد أن يكون لديك طريقتان للتحقق من أن جهاز الكمبيوتر الخاص بك في حالة الأمان، أو في مستوى الأمان الذي تريد أن يكون فيه.

فقط في حالة قيام شخص ما بسحب الصوف فوق عينيك.

دوغ. حسنًا، يسعدني جدًا أن أعلن أننا سنراقب ذلك.

وأخيرًا، ولكن بالتأكيد ليس آخرًا، أي شخص قام بإعداد جهاز ذكي يعرف هذه العملية الآن.

ينقل الجهاز نفسه كنقطة وصول.

يمكنك الاتصال بنقطة الوصول هذه باستخدام هاتفك، وإخباره بنقطة الوصول *الخاصة بك*، مع كلمة مرور Wi-Fi.

وما الخطأ الذي يمكن أن يحدث؟

حسنًا، اتضح أن هناك عدة أشياء، يا بول، يمكن أن تسوء!

بطة. نعم.

في هذه الورقة بالذات، ركز الباحثون على منتج يسمى TP-Link Tapo L530E.

الآن، لا أريد أن أشير بأصابع الاتهام بشكل خاص إلى TP-Link هنا... في الورقة، قالوا إنهم اختاروا ذلك لأنه، بقدر ما يمكنهم رؤيته (والباحثون جميعًا، على ما أعتقد، إيطاليون)، كان ذلك ما يسمى بالمصباح الكهربائي الذكي الأكثر مبيعًا عبر أمازون في إيطاليا.

دوغ. حسنًا، هذا هو الأمر المثير للاهتمام أيضًا... نتحدث عن أجهزة إنترنت الأشياء هذه وجميع المشكلات الأمنية التي تواجهها، لأنه لا يتم التفكير كثيرًا في تأمينها.

لكن شركة مثل TP-Link هي شركة كبيرة وتحظى بتقدير كبير.

ويمكنك أن تفترض أنه من بين شركات أجهزة إنترنت الأشياء، ستكون هذه هي الشركة التي ستضع القليل من الخشب الإضافي وراء الأمن.

بطة. نعم، كانت هناك بالتأكيد بعض الأخطاء الفادحة في الترميز والتي لا ينبغي ارتكابها في هذه الثغرات الأمنية، وسنصل إلى ذلك.

وهناك بعض المشكلات المتعلقة بالمصادقة والتي يصعب حلها إلى حد ما بالنسبة لجهاز صغير وبسيط مثل المصباح الكهربائي.

والخبر السار هو أنه، كما كتب الباحثون في ورقتهم البحثية، "لقد اتصلنا بـ TP-Link عبر برنامج أبحاث الثغرات الأمنية الخاص بهم، وهم يعملون الآن على نوع من التصحيح."

والآن، لا أعرف لماذا اختاروا الكشف عنها ونشر الصحيفة الآن.

لم يذكروا ما إذا كانوا قد وافقوا على تاريخ الكشف، ولم يذكروا متى أخبروا TP-Link والمدة التي منحوها لهم حتى الآن، وهو الأمر الذي اعتقدت أنه كان مؤسفًا بعض الشيء.

إذا كانوا سيكشفون عن الأمر لأنهم يعتقدون أن TP-Link قد استغرق وقتًا طويلاً جدًا، لكان من الممكن أن يقولوا ذلك.

لو لم يكن الأمر طويلاً، لكان من الممكن أن ينتظروا بعض الوقت.

لكنهم لم يقدموا أي تعليمات برمجية للنسخ واللصق يمكنك استخدامها لاستغلال نقاط الضعف هذه، لذلك هناك مع ذلك بعض الدروس الجيدة التي يمكنك تعلمها منها.

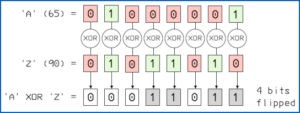

يبدو أن السبب الرئيسي هو أنه عندما تقوم بإعداد المصباح الكهربائي لأول مرة، هناك بعض الجهد المبذول للتأكد من أن التطبيق والمصباح الكهربائي يتواصلان بالنوع الصحيح من التعليمات البرمجية في نهاية أخرى.

ولكن على الرغم من وجود بعض الجهود للقيام بذلك، إلا أنه يعتمد على ما يمكن أن نسميه مازحًا "تجزئة التشفير ذات المفاتيح"... لكن المفتاح موصول، وكما اكتشف الباحثون، لم يكونوا بحاجة حتى إلى الذهاب وتفكيك المفتاح رمز للعثور على المفتاح، لأنه كان بطول 32 بت فقط.

لذلك تمكنوا من استعادتها بالقوة الغاشمة في 140 دقيقة.

دوغ. لكي نكون واضحين، يجب أن يكون المهاجم ضمن نطاقك، وأن يقوم بإعداد نقطة وصول مارقة تشبه المصباح الكهربائي الخاص بك، وأن تتصل به.

وبعد ذلك سيكونون قادرين على مطالبتك بكتابة كلمة مرور Wi-Fi الخاصة بك، وكلمة المرور الخاصة بك لحساب TP-Link الخاص بك، وسيحصلون على هذه الأشياء.

لكنهم يجب أن يكونوا فعليًا ضمن نطاقك.

بطة. لا يمكن شن الهجوم عن بعد.

لا يبدو الأمر وكأن شخصًا ما يمكنه أن يرسل لك رابطًا مشكوكًا فيه من الجانب الآخر من العالم ويحصل على كل تلك البيانات.

ولكن كانت هناك بعض الأخطاء الأخرى أيضًا يا دوج.

دوغ. نعم، حدثت عدة أمور خاطئة، كما ذكرنا.

ويبدو أن هذا النقص في المصادقة انتقل إلى عملية الإعداد أيضًا.

بطة. نعم.

من الواضح أن ما يهم حقًا عندما يبدأ الإعداد فعليًا هو أن يتم تشفير حركة المرور بين التطبيق والجهاز.

الطريقة التي يعمل بها في هذه الحالة هي أن التطبيق يرسل مفتاح RSA العام إلى المصباح الكهربائي، ويستخدم المصباح ذلك لتشفير وإرسال مفتاح AES 128 بت لمرة واحدة للجلسة.

المشكلة هي أنه، مرة أخرى، تمامًا كما حدث في ذلك التبادل الأولي، لم يبذل المصباح الكهربائي أي جهد للتواصل مع التطبيق، "نعم، أنا حقًا مصباح كهربائي".

من خلال إنشاء نقطة وصول مزيفة في المقام الأول، ومعرفة المفتاح السحري لتبادل "هل أنت هناك؟ / نعم، أنا هنا"... ومن خلال استغلال تلك الثغرة، يمكن أن يجذبك المحتال إلى نقطة الوصول الخاطئة.

وبعد ذلك ليس هناك مزيد من المصادقة.

يمكن للمصباح الكهربائي المزيف أن يعود ويقول: "هذا هو المفتاح السري للغاية الذي لا يعرفه أحد سواك وأنا أعرفه."

لذلك أنت تتواصل بشكل آمن ...

…مع الدجال!

دوغ. بالتأكيد، الآن، لقد انتهينا من المشاكل، أليس كذلك؟

بطة. حسنًا، لقد وجدوا نقطتي ضعف إضافيتين، وبطريقة ما، الثالثة هي التي أقلقتني أكثر.

بمجرد إنشاء مفتاح الجلسة هذا للاتصال الآمن، ستفترض أنك ستنفذ عملية التشفير بشكل صحيح.

وما أفهمه هو أن المبرمجين في TP-Link ارتكبوا خطأً فادحًا في تنفيذ التشفير.

لقد استخدموا AES فيما يسمى CBC، أو وضع "تسلسل كتلة التشفير".

هذا هو الوضع الذي يهدف إلى التأكد من أنه إذا قمت بإرسال حزمة تحتوي على نفس البيانات تمامًا مرتين أو ثلاث أو أربع مرات أو أكثر، فلن تتمكن من التعرف على أنها نفس البيانات.

من خلال البيانات المتكررة، حتى لو كان المهاجم لا يعرف ما هي البيانات، فيمكنه رؤية أن نفس الشيء يحدث مرارًا وتكرارًا.

عندما تستخدم AES في وضع CBC، فإن الطريقة التي تفعل بها ذلك هي أن تقوم بتجهيز عملية التشفير بما يسمى IV أو "متجه التهيئة" قبل البدء في تشفير كل حزمة.

الآن، المفتاح يجب أن يكون سرا.

لكن متجه التهيئة لا يفعل ذلك: فأنت تضعه بالفعل في البيانات في البداية.

الشيء المهم هو أنه يجب أن يكون مختلفًا في كل مرة.

بخلاف ذلك، إذا قمت بتكرار IV، فعندما تقوم بتشفير نفس البيانات بنفس المفتاح، فإنك تحصل على نفس النص المشفر في كل مرة.

وهذا ينتج أنماطًا في بياناتك المشفرة.

ولا ينبغي أبدًا أن تعرض البيانات المشفرة أي أنماط؛ يجب أن لا يمكن تمييزه عن التدفق العشوائي للأشياء.

يبدو أن ما فعله هؤلاء المبرمجون هو إنشاء المفتاح ومتجه التهيئة في البداية، وبعد ذلك كلما كانت لديهم بيانات لإرسالها، كانوا يعيدون استخدام نفس المفتاح ونفس متجه التهيئة.

[خطير جدًا] لا تفعل ذلك!

ومن المفيد في المذكرات المساعدة أن تتذكر كلمة أخرى في لغة التشفير: "nonce"، وهي اختصار لعبارة "الرقم المستخدم مرة واحدة".

والتلميح موجود في الاسم، دوج

دوغ. حسنًا، هل غطينا كل شيء الآن، أم لا تزال هناك مشكلة أخرى؟

بطة. المشكلة الأخيرة التي وجدها الباحثون، وهي مشكلة ما إذا تم استخدام متجهات التهيئة بشكل صحيح أم لا (على الرغم من أنها مشكلة أكثر حدة إذا لم تكن كذلك)، هي أن أيًا من الطلبات والردود التي يتم إرسالها ذهابًا وإيابًا لم يتم ختمها زمنيًا بشكل موثوق، مما يعني أنه كان من الممكن إعادة إرسال حزمة بيانات قديمة دون معرفة مضمونها.

تذكر أنه مشفر. لا يمكنك القراءة بداخله؛ لا يمكنك إنشاء واحدة خاصة بك... ولكن يمكنك أن تأخذ حزمة قديمة، على سبيل المثال من الأمس، وتعيد تشغيلها اليوم، ويمكنك أن ترى (حتى عندما لا يعرف المهاجم ما من المحتمل أن تفعله حزمة البيانات هذه) لماذا من المحتمل أن يخلق الفوضى.

دوغ. حسنًا، يبدو أن فريق TP-Link الهندسي سيواجه تحديًا ممتعًا في الأسابيع أو الأشهر القليلة القادمة.

وبالحديث عن المرح، يتناغم ريتشارد مع هذه القصة ويطرح نسخة جديدة من سؤال قديم:

كم عدد خبراء التشفير اللازم لتحديث المصباح الكهربائي؟

هذا السؤال دغدغني كثيرا.

بطة. أنا أيضاً. [يضحك]

فكرت: "أوه، كان يجب أن أتوقع ذلك".

دوغ. وجوابك :

على الأقل 280 للتجهيزات القديمة وما يصل إلى 2256 للإضاءة المعاصرة.

أجاب بشكل جميل! [ضحك]

بطة. هذه إشارة إلى معايير التشفير الحالية، حيث من المفترض أن يكون لديك ما يُعرف على نطاق واسع بـ 128 بت من الأمان على الأقل للتطبيقات الحالية.

ولكن، على ما يبدو، في الأنظمة القديمة، فإن 80 بتًا من الأمان، على الأقل في الوقت الحالي، تكفي تقريبًا.

تلك كانت خلفية تلك النكتة.

دوغ. ممتازة.

حسنًا ، شكرًا جزيلاً لك ريتشارد على إرسال هذا.

إذا كانت لديك قصة أو تعليق أو سؤال مثير للاهتمام ترغب في إرساله ، فنحن نحب أن نقرأه في البودكاست.

يمكنك إرسال بريد إلكتروني إلى tips@sophos.com ، أو التعليق على أي من مقالاتنا ، أو يمكنك التواصل معنا على مواقع التواصل الاجتماعي:nakedsecurity.

هذا هو عرضنا لهذا اليوم. شكرا جزيلا على الاستماع.

بالنسبة لبول دوكلين ، أنا دوج آموث ، أذكرك حتى المرة القادمة بـ ...

على حد سواء. كن آمنا!

[مودم موسيقي]

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون السيارات / المركبات الكهربائية ، كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- تشارت بريم. ارفع مستوى لعبة التداول الخاصة بك مع ChartPrime. الوصول هنا.

- BlockOffsets. تحديث ملكية الأوفست البيئية. الوصول هنا.

- المصدر https://nakedsecurity.sophos.com/2023/08/24/s3-ep149-how-many-cryptographers-does-it-take-to-change-a-light-bulb/

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 1984

- 23

- 26%

- 32

- 80

- 84

- a

- ماهرون

- من نحن

- الوصول

- حسابي

- في الواقع

- إضافي

- نصيحة

- AES

- بعد

- مرة أخرى

- ضد

- متفق عليه

- مساعدة

- الطائرات

- الكل

- سمح

- على طول

- حسنا

- بالرغم ان

- am

- أمازون

- an

- و

- أعلن

- آخر

- إجابة

- الأجوبة

- أي وقت

- أي شخص

- في أى مكان

- التطبيق

- تفاح

- التطبيقات

- أرشيف

- أرشيف

- هي

- البند

- مقالات

- AS

- افترض

- At

- مهاجمة

- سمعي

- أغسطس

- التحقّق من المُستخدم

- المؤلفة

- تلقائيا

- بعيدا

- الى الخلف

- خلفية

- شريط

- على أساس

- BE

- لان

- أصبح

- كان

- قبل

- وراء

- يجري

- اعتقد

- أقل من

- ما بين

- Beyond

- كبير

- قطعة

- حظر

- ضربة

- الملابس السفلية

- بصورة عامة

- المتصفح

- القوة الغاشمة

- العازلة

- تجاوز سعة المخزن المؤقت

- علة

- البق

- لكن

- by

- دعوة

- تسمى

- أتى

- CAN

- نفذت

- حقيبة

- سبب

- الأسباب

- مركز

- بالتأكيد

- تحدى

- تغيير

- التحقق

- تدقيق

- اختار

- واضح

- الكود

- البرمجة

- عمود

- COM

- تأتي

- التعليق

- التواصل

- التواصل

- Communication

- الشركات

- حول الشركة

- إكمال

- تماما

- الكمبيوتر

- أجهزة الكمبيوتر

- قلق

- قلق

- التواصل

- صلة

- الإتصال

- بناء

- يحتوي

- معاصر

- مراقبة

- مناسب

- منسق

- تقليد

- المقابلة

- تالف

- استطاع

- زوجان

- مغطى

- خلق

- خلق

- العملات المشفرة

- التشفير

- حالياًّ

- البيانات

- الوصول إلى البيانات

- التاريخ

- يوم

- أيام

- صفقة

- قطعا

- تفاصيل

- جهاز

- الأجهزة

- فعل

- مختلف

- كشف

- إفشاء

- قطع

- اكتشف

- العرض

- يعرض

- do

- هل

- لا

- فعل

- لا

- DOT

- دوغ

- قطرة

- كل

- سهل

- تأثير

- جهد

- البريد الإلكتروني

- مشفرة

- التشفير

- النهاية

- الهندسة

- كاف

- ضمان

- دخول

- خطأ

- أنشئ

- حتى

- EVER

- كل

- كل شخص

- كل شىء

- بالضبط

- مثال

- ممتاز

- تبادل

- متحمس

- استغلال

- استغلال

- استغلال

- احتفل على

- عين

- العيون

- حقيقة

- زائف

- بعيدا

- ساحر

- الشكل

- أحسب

- قم بتقديم

- الاسم الأول

- لأول مرة

- ركز

- يتبع

- في حالة

- القوة

- القوات

- عليها

- المنتدى

- وجدت

- أربعة

- صديق

- الاصدقاء

- الصداقة

- تبدأ من

- بالإضافة إلى

- مرح

- أساسي

- إضافي

- العلاجات العامة

- على العموم

- توليد

- دولار فقط واحصل على خصم XNUMX% على جميع

- منح

- معطى

- يعطي

- إعطاء

- Go

- يذهب

- الذهاب

- خير

- شراء مراجعات جوجل

- عظيم

- جدا

- كان

- معالجة

- العناية باليد

- حدث

- يملك

- وجود

- he

- رئيس

- سمعت

- يساعد

- لها

- هنا

- مرتفع

- تاريخ

- ضرب

- حفرة

- كيفية

- كيفية

- HTTPS

- i

- اي كون

- أيقونات

- مطابق

- if

- تخيل

- التنفيذ

- تطبيقات

- أهمية

- in

- ميال إلى

- من مؤشرات

- فرد

- في البداية

- مبادرة

- في الداخل

- تركيب

- وكتابة مواضيع مثيرة للاهتمام

- Internet

- إلى

- تنطوي

- قام المحفل

- جهاز إنترنت الأشياء

- أجهزة IOT

- اي فون

- قضية

- مسائل

- IT

- الإيطالي

- إيطاليا

- انها

- نفسها

- رطانة

- م

- احتفظ

- القفل

- علم

- معرفة

- معروف

- نقص

- المشهد

- اسم العائلة

- تعلم

- الأقل

- مغادرة

- إرث

- أقل

- الدروس

- خطاب

- مستوى

- ضوء

- المصابيح الكهربائية

- الإضاءة

- مثل

- على الأرجح

- خطوط

- LINK

- استماع

- القليل

- طويل

- تبدو

- الكثير

- عال

- حب

- صنع

- سحر

- الرئيسية

- جعل

- يصنع

- القيام ب

- البرمجيات الخبيثة

- كثير

- علامة

- مارتن

- مصفوفة

- مايو..

- me

- يعني

- يعني

- المذكورة

- الرسالة

- ربما

- التفكير

- دقيقة

- مفقود

- خطأ

- الجوال

- موضة

- المقبلة.

- الأكثر من ذلك

- أكثر

- كثيرا

- متعدد

- موسيقى

- موسيقي

- my

- الأمن عارية

- بودكاست الأمن العاري

- الاسم

- أي

- حاجة

- إحتياجات

- شبكة

- أبدا

- مع ذلك

- جديد

- أخبار

- التالي

- لا

- بدون اضاءة

- وأشار

- الآن

- عدد

- of

- خصم

- حاليا

- قديم

- on

- مرة

- ONE

- online

- فقط

- جاكيت

- تعمل

- نظام التشغيل

- or

- برتقال

- أصلي

- أخرى

- لنا

- خارج

- على مدى

- زوج

- ورق

- جزء

- خاص

- خاصة

- أجزاء

- كلمة المرور

- بقعة

- أنماط

- بول

- مجتمع

- الشخصية

- للهواتف

- جسديا

- المكان

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- لاعب

- متعة

- بودكاست

- بودكاست

- البوينت

- فقير

- ممكن

- ربما

- المنشورات

- رئيسي

- المشكلة

- مشاكل

- عملية المعالجة

- ينتج عنه

- المنتج

- البرنامج

- المبرمجين

- المقدمة

- جمهور

- مفتاح العام

- نشر

- سحب

- وضع

- وضع

- جودة

- سؤال

- الأسئلة المتكررة

- راديو

- عشوائية

- نطاق

- عرض

- في الحقيقة

- مملكة

- سبب

- مؤخرا

- تعرف

- استعادة

- استرجاع

- يشير

- يعتبر

- اعتمد

- الاعتماد

- تذكر

- عن بعد

- كرر

- متكرر

- التمثيل

- طلبات

- بحث

- الباحثين

- إعادة استخدام

- ريتشارد

- حق

- ارتفاع

- آر إس إيه

- آر إس إس

- سفاري

- قال

- نفسه

- رأى

- قول

- قول

- يقول

- خدش

- شاشة

- الثاني

- سيكريت

- تأمين

- تأمين

- أمن

- انظر تعريف

- يبدو

- يرى

- إرسال

- إرسال

- يرسل

- أرسلت

- مستقل

- جدي

- الجلسة

- طقم

- ضبط

- الإعداد

- عدة

- هي

- قصير

- ينبغي

- إظهار

- جانب

- الاشارات

- الموقع

- صغير

- سمارت

- So

- حتى الآن

- العدالة

- باعت

- حل

- بعض

- شخص ما

- شيء

- قليلا

- SoundCloud لل

- مصادر

- تحدث

- خصيصا

- محدد

- سبوتيفي

- معيار

- المعايير

- بداية

- يبدأ

- الحالة

- إقامة

- لا يزال

- قصتنا

- مجرى

- بقوة

- تقدم

- اقترح

- مفترض

- بالتأكيد

- بالتأكيد

- يا نصيب

- نظام

- أنظمة

- أخذ

- اتخذت

- حديث

- نقر

- فريق

- التكنولوجيا

- اقول

- تجربه بالعربي

- الاختبار

- شكر

- شكر

- أن

- •

- العالم

- من مشاركة

- منهم

- then

- هناك.

- تشبه

- هم

- شيء

- الأشياء

- اعتقد

- تفكير

- الثالث

- على الرغم من؟

- فكر

- ثلاثة

- عبر

- الوقت

- مرات

- إلى

- اليوم

- سويا

- TONE

- جدا

- حركة المرور

- محاولة

- تحول

- يتحول

- اثنان

- نوع

- عادة

- فهم

- فهم

- لسوء الحظ

- حتى

- تحديث

- تم التحميل

- URL

- us

- تستخدم

- مستعمل

- مستخدم

- يستخدم

- استخدام

- الإصدار

- جدا

- بواسطة

- حجم

- نقاط الضعف

- الضعف

- تريد

- وكان

- طريق..

- طرق

- we

- أسبوع

- أسابيع

- حسن

- ذهب

- كان

- ابحث عن

- متى

- كلما

- سواء

- التي

- في حين

- من الذى

- لماذا

- واي فاي

- على نحو واسع

- سوف

- مع

- في غضون

- بدون

- خشب

- كلمة

- سير العمل

- عامل

- أعمال

- العالم

- قلق

- سوف

- اكتب

- خاطئ

- كتب

- سنوات

- نعم فعلا

- أمس

- أنت

- شاب

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت

- صفر

- يوم الصفر

![S3 Ep104: هل يجب حبس مهاجمي برامج الفدية في المستشفيات مدى الحياة؟ [صوت + نص] S3 Ep104: هل يجب حبس مهاجمي برامج الفدية في المستشفيات مدى الحياة؟ [صوت + نص] ذكاء بيانات PlatoBlockchain. البحث العمودي. عاي.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep104-cover-1200-360x188.png)