وقت القراءة: 6 دقائق

تدور مساحة Web3 حول إنشاء خدمات لامركزية وتدفق شفاف للمعلومات. لقد كان الإقراض والاقتراض ، وهو جزء مهم من النماذج المالية في جميع أنحاء العالم ، جزءًا من النظام البيئي web3 منذ فترة حتى الآن.

بروتوكولات مثل AAVE و Compound و dYdX جلب الإقراض والاقتراض إلى مساحة الويب 3 الخاصة بنا متجاوزًا إجراءات وقيود أخذ القروض التقليدية القائمة على البنوك. هذه البروتوكولات هي رواد الإقراض والاقتراض اللامركزي.

مع نمو مجتمع Web3 ، أصبح الإقراض والاقتراض مفيدًا للغاية ، مما جعل TVL (القيمة الإجمالية المقفلة) لهذه البروتوكولات تتخطى المليارات بسرعة.

تخيل أن شخصًا ما أعطاك 4 مليارات دولار ليأخذها منك لاحقًا. ما الذي لن تفعله في العالم للحفاظ على سلامته؟ وبالمثل ، تخيل مدى أهمية مسألة الأمن لهذه البروتوكولات. انها بسيطة مثل هذا. لا يوجد بروتوكول للإقراض والاقتراض بدون ضمان ، ولا يمكن أن يستمر أي نموذج مالي بدون خدمات الإقراض والاقتراض.

كمحاولة لخدمة مجتمع web3 وتثقيفك حول الفحوصات المهمة التي يجب أن تمر بها هذه البروتوكولات لضمان الثقة الكاملة والعدالة للمستخدمين ، فإن QuillAudits ، كما هو الحال دائمًا ، هنا لمساعدتك على فهم العديد من فحوصات الأمان التي تحتاج إلى العناية قبل طرحها للجمهور. لنبدأ.

نصائح لتأمين الإقراض والاقتراض

في هذا القسم ، سنتطرق إلى بعض الجوانب المهمة وخدمات الإقراض والاقتراض ، وسنبني تفاهمًا ثم نشارك بعض النصائح حول كيفية جعلها آمنة. في النهاية ، سنرى بعض الفحوصات الشائعة التي يجب ضمانها. دعنا نذهب.

1. القروض السريعة

هذا شيء مثير للاهتمام حقًا. تمتلك هذه الآلية القدرة على جعلك مليونيراً (لبضع ثوانٍ فقط) ، ولكن إذا تم استخدامها بشكل صحيح ، فهي مفيدة جدًا في العديد من السيناريوهات. ولكن ما هو؟

تخيل هذا في سن المراهقة. أنت على دراجة لشراء شيء ما من متجر كنت تزوره لفترة طويلة ، وصاحب المتجر يعرفك. تصل إلى هناك ، وتقول لصاحب المتجر ، "اسمع ، لدي خطة. احتاج بعض المال. أعدك بإعادته إليك قبل العودة إلى المنزل. عليّ فقط إجراء بعض المعاملات "، لكن صاحب المتجر لا يزال يريد بعض التأكيدات بشأن ما إذا كان سيستعيدها ، لذلك يستمع إلى خطتك ، فتقول له" أعطني 10 دولارات ، سأفعل عن طريق التفاح من السوق حيث السعر هو 5 دولارات لكل تفاحة ، وبيعها في السوق ب حيث يبلغ سعر التفاح 7 دولارات ، أكد صاحب المتجر الآن أن المبلغ سيعود إليه يعطيه المال ، وهذا كل شيء ، يمكنك القيام بذلك والحصول على عائد جيد قدره 4 دولارات والعودة 10 دولارات لصاحب المتجر ثم اذهب إلى المنزل سعيدًا!

هذا ما هو قرض فلاش ، فقط مع مزيد من الأمان الإضافي. يتيح لك القرض السريع اقتراض مبلغ ضخم من المال ، بالملايين ، دون أي ضمانات ولكن بشرط واحد: أن تعيد كل الأموال قبل إضافة كتلة جديدة في السلسلة (في غضون ثوانٍ). ولكن حتى في ثوانٍ ، هناك تطبيقات ضخمة للقروض السريعة. كما تم استخدام القروض السريعة لبعض عمليات الاختراق الأكثر ضررًا التي تم تنفيذها على بعض البروتوكولات في الويب 3. تضمنت هذه الاختراقات أيضًا عمل أوراكل. دعنا نتعرف على oracles من وجهة نظر أمنية.

2. وحي

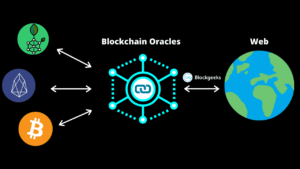

Blockchain هو عالم جديد تمامًا في حد ذاته يتم اقتطاعه من بيانات العالم المادي ، ولكن بمساعدة أوراكل ، يمكننا سد الفجوة بين بيانات blockchain وبيانات العالم المادي. لماذا هذا ضروري؟

إذا فكرت في الأمر ، فهذا يلعب دورًا مهمًا في blockchain. لنفترض أنك قمت بإنشاء بروتوكول يوفر التأمين للمزارعين. أنت مسودة عقدًا ينص على أن كل مزارع في نهاية الشهر سيقدم علاوة قدرها 100 دولار ، وإذا كانت هناك درجة حرارة أعلى من 100 فهرنهايت لمدة خمسة أيام متتالية ، فهو مؤهل للحصول على مطالبة بمبلغ 1000 دولار عن خسارة محاصيله. عقد بسيط يضمن للمزارعين. ولكن كيف تعرف البلوك تشين أن درجة الحرارة تجاوزت 100 فهرنهايت لمدة خمسة أيام؟ هنا يأتي دور الوسام.

2.1 الأمن

توفر Oracles بيانات العالم المادي الفعلية للحسابات والظروف على السلسلة. وبالتالي ، فإن بروتوكولنا يعتمد على صحة الأوراكل. كما ترى ، غالبًا ما تستند الحسابات إلى شروط معينة يتم توفير بياناتها بواسطة oracles. ومع ذلك ، إذا كانت هذه البيانات تالفة أو تم اختراق أوراكل بطريقة ما ، فهذا يعني أن البروتوكول قد تم اختراقه. ولديهم خسائر فادحة فقط بسبب هذه الحقيقة.

بالنسبة لبروتوكولات الإقراض لتحديد سعر الأصل ، يتم استخدام أوراكل السعر لجلب الأسعار سواء على السلسلة أو خارج السلسلة. لقد عانت الأوراكل على السلسلة الكثير من المشاكل التي تسمح بالتلاعب بالأسعار. لذلك تعتمد هذه البروتوكولات على oracles خارج السلسلة ، مثل Chainlink ، للإبلاغ عن الأسعار. هذا أكثر أمانًا لأن الأسعار يتم جلبها من مصادر مختلفة (مثل البورصات) من أطراف موثوقة. يُنصح دائمًا بالذهاب إلى أوراكل المعروف جيدًا في مساحة الويب 3 ، ويجب الاهتمام بإدماجها في البروتوكول بشكل صحيح.

3. الاقتراض على أساس NFT

يمكننا استعارة التوكنات عن طريق الاحتفاظ بصناديق التمويل غير المتداولة المملوكة كضمان في الإقراض والاقتراض اللامركزي. طريقة العمل هي أن أحد الأطراف يحتفظ بـ NFT المملوك مغلقًا لفترة زمنية محددة ، وفي المقابل ، يحصل على قرض بالمبلغ المتفق عليه بسعر الفائدة المتفق عليه. الآن إذا فشل الطرف في سداد أصل المبلغ + مبلغ الفائدة ، يتلقى المُقرض ملكية NFT. هذا النظام يعادل الاحتفاظ بأرضك كضمان للاقتراض ، والتي كانت موجودة منذ فترة طويلة في المجتمع.

3.1 الأمن

كما نوقش أعلاه ، يجب أن يكون السعر المطلوب موثوقًا به وغير قابل للمساومة. في حالة NFT ، النماذج المعروفة هي opeansea / lookrare ، لذلك عند العمل على هذا ، يجب التأكد من أن سعر oracles من openea / lookrare.

تسمح بعض البروتوكولات بتغيير شروط القرض / الفائدة بين القرض المأخوذ على NFT. إذا كنت ترغب في العمل على مثل هذه الميزة ، فيجب عليك التحقق والعمل على إضفاء الطابع الرسمي على كيفية تأثير التغييرات على قيم القرض / الفائدة ثم دمجها بشكل آمن.

4. الاستراتيجيات المشتركة

في الأقسام أعلاه ، تعلمنا عن بعض الجوانب التي لا تتعلق مباشرة بالبروتوكول. إنها جوانب الأمان القائمة على التصميم والميزات التي تلعب دورًا رئيسيًا في القضايا المتعلقة بالأمن في البروتوكول. الآن سنركز على عمليات فحص البروتوكول المختلفة.

- CounterTokens: - عندما يقوم المستخدم بإيداع بعض الرموز المميزة ، فإنه يتلقى في المقابل aTokens ، والتي يمكن استبدالها بالرمز المميز أو استخدامها كضمان. يجب أن تتوافق عقود aToken هذه مع جميع عمليات التدقيق المتعلقة بالسلامة التي تمر بها رموز ERC20.

- النعناع / الحرق: - عندما يكون هناك إيداع أو استعارة ، فهناك عملية سك وحرق التوكينز. تأكد من دمج المنطق بشكل صحيح.

- <span class="glossaryLink" aria-describedby="tt" data-cmtooltip="

انزلاق<! - wp: paragraph -> سوق العملات المشفرة متقلبة للغاية ، مما يدل على زيادة فرصة فرق السعر بين الوقت الذي يضع فيه المشتري أمرًا ويتم تنفيذ الصفقة. وهذا هو السبب في أن البورصات تسمح للمتداولين بإدخال قيمة تحمل الانزلاق المقبول. في أي حال ، إذا تجاوزت قيمة الصفقة تفاوت الانزلاق ، فلن يتم تنفيذ الصفقات. & nbsp؛ & nbsp؛ <br/> <! - / wp: paragraph ->

”data-gt-translate-attributes =” [{"attribute": "data-cmtooltip"، "format": "html"}] ”> رسوم الانزلاق السعري: - <span class="glossaryLink" aria-describedby="tt" data-cmtooltip="

انزلاق<! - wp: paragraph -> سوق العملات المشفرة متقلبة للغاية ، مما يدل على زيادة فرصة فرق السعر بين الوقت الذي يضع فيه المشتري أمرًا ويتم تنفيذ الصفقة. وهذا هو السبب في أن البورصات تسمح للمتداولين بإدخال قيمة تحمل الانزلاق المقبول. في أي حال ، إذا تجاوزت قيمة الصفقة تفاوت الانزلاق ، فلن يتم تنفيذ الصفقات. & nbsp؛ & nbsp؛ <br/> <! - / wp: paragraph ->”data-gt-translate-attributes =” [{"attribute": "data-cmtooltip"، "format": "html"}] ”> الانزلاق السعري هو فرق السعر بين وقت إرسال المعاملة ووقت تأكيد المعاملة على blockchain. نحتاج إلى التأكد من أن المستخدم لا يمكنه معالجة ملف

انزلاق<! - wp: paragraph -> سوق العملات المشفرة متقلبة للغاية ، مما يدل على زيادة فرصة فرق السعر بين الوقت الذي يضع فيه المشتري أمرًا ويتم تنفيذ الصفقة. وهذا هو السبب في أن البورصات تسمح للمتداولين بإدخال قيمة تحمل الانزلاق المقبول. في أي حال ، إذا تجاوزت قيمة الصفقة تفاوت الانزلاق ، فلن يتم تنفيذ الصفقات. & nbsp؛ & nbsp؛ <br/> <! - / wp: paragraph ->”data-gt-translate-attributes =” [{"attribute": "data-cmtooltip"، "format": "html"}] ”> رسوم الانزلاق السعري.

- حالات الحافة: - اختبر دائمًا حالات الحافة في مرحلة الاختبار لتطوير البروتوكول ، مثل إخراج نسبة كبيرة من أحد الأصول من ملف

تجمع السيولة<! - wp: paragraph -> تشير تجمعات السيولة إلى الرموز المميزة المشفرة المقفلة في عقد ذكي لتوفير السيولة للبورصات اللامركزية. يعتمد مجمع السيولة على صانع السوق الآلي (AMM) لتحديد سعر التوكنات من خلال صيغة رياضية والمساعدة في أداء التداولات بكفاءة. <br/> <! - / wp: paragraph ->

”data-gt-translate-attributes =” [{"attribute": "data-cmtooltip"، "format": "html"}] ”> تجمع السيولة وشاهد كيف يتصرف وما إلى ذلك لمعرفة المزيد حول الاختبار والتحقق الرسمي ، تشير إلى https://blog.quillhash.com/2023/02/16/testing-and-formal-verification/

وفي الختام

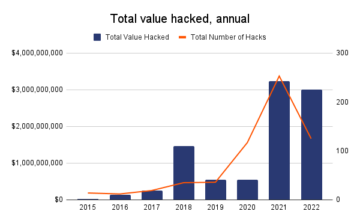

لقد كان بروتوكول الإقراض والاقتراض جزءًا من النظام البيئي web3 لبعض الوقت ، وكانت هذه المنطقة هي أول منطقة يتم استكشافها في مساحة الويب 3 ، لذلك شهدت الكثير من الهجمات والاختراقات. لقد نجحت من خلال وجود هجمات جديدة مستمرة تحتاج إلى العناية بها من خلال هذه البروتوكولات ، كما أن الترقية المستمرة لمثل هذه البروتوكولات تخلق أيضًا مجالًا للهجمات.

تتفهم البروتوكولات الكبيرة مثل AAVE أيضًا الحاجة إلى الأمان وقد أسندت مسؤولية الأمان إلى المدققين. أنشأت QuillAudits اسمها في مساحة أمان الويب 3 ، ومع عمليات تدقيق ملحوظة ، فهي تتمتع بخبرة في تأمين بعض البروتوكولات الأكثر تعقيدًا وإثارة للاهتمام. إذا كنت ترغب في إجراء تدقيق ، قم بزيارة موقعنا على الإنترنت وقم بتدقيق البروتوكول الخاص بك اليوم.

17 المشاهدات

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://blog.quillhash.com/2023/03/01/securing-the-lending-and-borrowing-in-web3-space/

- $1000

- 1

- 100

- 7

- a

- aave

- من نحن

- حوله

- فوق

- وأضاف

- تؤثر

- الكل

- يسمح

- دائما

- AMM

- كمية

- amp

- و

- تفاح

- التطبيقات

- المنطقة

- الجوانب

- الأصول

- توكيد

- مؤكد

- أ توكين

- الهجمات

- التدقيق

- دققنا

- المدققين

- التدقيق

- الآلي

- الى الخلف

- على أساس

- لان

- قبل

- ما بين

- مليار

- المليارات

- حظر

- سلسلة كتلة

- بيانات blockchain

- الاقتراض

- الاقتراض

- BRIDGE

- نساعدك في بناء

- يشترى

- الحسابات

- لا تستطيع

- يهمني

- حقيبة

- الحالات

- معين

- سلسلة ربط

- فرصة

- التغييرات

- متغير

- التحقق

- الشيكات

- مطالبة

- مطبوعات

- تأتي

- مشترك

- مجتمع

- إكمال

- مجمع

- مركب

- تسوية

- الحسابات

- حالة

- الشروط

- تم تأكيد

- ثابت

- متواصل

- عقد

- عقود

- تالف

- خلق

- خلق

- يخلق

- خلق

- المحاصيل

- عبر

- حاسم

- التشفير

- سوق تشفير

- رموز CRYPTO

- قطع

- إتلاف

- البيانات

- أيام

- اللامركزية

- اللامركزية

- الإقراض اللامركزي

- التبادلات اللامركزية

- تابع

- الايداع

- الودائع

- تصميم

- حدد

- التطوير التجاري

- فرق

- مختلف

- مباشرة

- ناقش

- مسودة

- النظام الإيكولوجي

- حافة

- تثقيف

- بكفاءة

- إما

- مؤهل

- ضمان

- يضمن

- أدخل

- معادل

- ERC20

- رموز ERC20

- إلخ

- حتى

- كل

- يتجاوز

- تبادل

- الاستبدال

- خبرة

- استكشاف

- جدا

- فشل

- المزارعين

- الميزات

- رسوم

- المنال

- قليل

- مالي

- الاسم الأول

- ثابت

- Flash

- قروض فلاش

- تدفق

- تركز

- رسمي

- معادلة

- تبدأ من

- فجوة

- دولار فقط واحصل على خصم XNUMX% على جميع

- يعطي

- Go

- الذهاب

- الخارقة

- مساعدة

- مفيد

- هنا

- يحمل

- الصفحة الرئيسية

- كيفية

- HTTPS

- ضخم

- أهمية

- in

- دمج

- زيادة

- معلومات

- التأمين

- التكامل

- مصلحة

- سعر الفائدة

- وكتابة مواضيع مثيرة للاهتمام

- المشاركة

- مسائل

- IT

- نفسها

- الاجتماعية

- احتفظ

- حفظ

- علم

- معروف

- البلد

- تعلم

- تعلم

- المقرض

- الإقراض

- القيود

- سيولة

- تجمع السيولة

- تجمعات السيولة

- قرض

- القروض

- مقفل

- طويل

- وقت طويل

- خسارة

- خسائر

- الكثير

- صنع

- رائد

- جعل

- القيام ب

- تلاعب

- كثير

- تجارة

- رياضي

- أمر

- آلية

- تعرف علي

- ملايين

- سك

- نموذج

- عارضات ازياء

- مال

- الأكثر من ذلك

- أكثر

- الاسم

- ضروري

- حاجة

- جديد

- NFT

- NFTS

- جدير بالذكر

- على السلسلة

- ONE

- أوراكل

- الايحاءات

- طلب

- مملوكة

- ملكية

- جزء

- الأحزاب

- حفلة

- نفذ

- مرحلة جديدة

- مادي

- الرواد

- وجهات

- خطة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- بلايستشن

- البوينت

- بسبب، حظ

- تجمع

- حمامات

- قوة

- بريميوم

- السعر

- الأسعار

- رئيسي

- مشاكل

- الإجراءات

- عملية المعالجة

- مشروع ناجح

- وعد

- بصورة صحيحة

- بروتوكول

- البروتوكولات

- تزود

- جمهور

- بسرعة

- كويلهاش

- معدل

- الوصول

- يتلقى

- ذات صلة

- الخدمة الموثوقة

- رد

- التقارير

- مسؤولية

- عائد أعلى

- النوع

- غرفة

- خزنة

- سيناريوهات

- ثواني

- القسم

- أقسام

- تأمين

- آمن

- تأمين

- أمن

- بيع

- خدمة

- خدماتنا

- عدة

- مشاركة

- تسوق

- ينبغي

- وبالمثل

- الاشارات

- انزلاق

- سمارت

- عقد الذكية

- So

- جاليات

- بعض

- شخص ما

- شيء

- مصادر

- الفضاء

- بداية

- لا يزال

- مستقيم

- تقدم

- هذه

- زودت

- نظام

- أخذ

- مع الأخذ

- مراهق

- سياسة الحجب وتقييد الوصول

- تجربه بالعربي

- الاختبار

- •

- العالم

- من مشاركة

- وبالتالي

- عبر

- الوقت

- نصائح

- إلى

- اليوم

- رمز

- الرموز

- تسامح

- الإجمالي

- تأمين القيمة الإجمالية

- تجارة

- التجار

- الصفقات

- تقليدي

- صفقة

- شفاف

- الثقة

- افضل

- فهم

- فهم

- ترقية

- مستخدم

- المستخدمين

- قيمنا

- القيم

- مختلف

- التحقق

- المزيد

- متقلب

- Web3

- مجتمع Web3

- Web3 النظام البيئي

- مساحة Web3

- الموقع الإلكتروني

- معروف

- ابحث عن

- ما هي تفاصيل

- سواء

- التي

- في حين

- كامل

- سوف

- بدون

- للعمل

- عمل

- عامل

- أعمال

- العالم

- في جميع أنحاء العالم

- سوف

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت