تقسيم

برنامج ضار "Cuttlefish" بدون نقرة يسرق البيانات السحابية الخاصة

عقدة المصدر: 1970047

الطابع الزمني: 1 مايو 2024

نشر نموذج تدوين مكبر الصوت Hugging Face (PyAnnote) على Amazon SageMaker كنقطة نهاية غير متزامنة | خدمات الويب الأمازون

عقدة المصدر: 1968300

الطابع الزمني: أبريل 25، 2024

برامج ضارة جديدة خطيرة لـ ICS تستهدف مؤسسات في روسيا وأوكرانيا

عقدة المصدر: 1965359

الطابع الزمني: أبريل 17، 2024

أمن البنية التحتية الحيوية: ملاحظات من الخطوط الأمامية

عقدة المصدر: 1964230

الطابع الزمني: أبريل 12، 2024

Solar Spider تستهدف البنوك السعودية عبر برمجيات خبيثة جديدة

عقدة المصدر: 1962330

الطابع الزمني: أبريل 8، 2024

Nielsen Sports تشهد انخفاضًا في تكلفة تحليل الفيديو بنسبة 75% باستخدام نقاط النهاية متعددة النماذج من Amazon SageMaker | خدمات الويب الأمازون

عقدة المصدر: 1961495

الطابع الزمني: أبريل 4، 2024

شركة APT الروسية تطلق نسخة أكثر فتكا من البرمجيات الخبيثة AcidRain Wiper

عقدة المصدر: 1958260

الطابع الزمني: مارس 22 ،2024

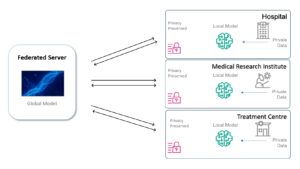

تمكين مشاركة البيانات من خلال التعلم الموحد: نهج سياسي لكبار المسؤولين الرقميين | خدمات الويب الأمازون

عقدة المصدر: 1956731

الطابع الزمني: مارس 15 ،2024

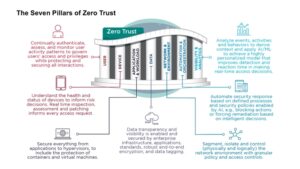

6 نصائح لـ CISO من إرشادات انعدام الثقة الصادرة عن وكالة الأمن القومي

عقدة المصدر: 1956800

الطابع الزمني: مارس 15 ،2024

Claroty Team82: 63% من الثغرات الأمنية المستغلة المعروفة التي تتبعها CISA موجودة على شبكات مؤسسات الرعاية الصحية

عقدة المصدر: 1956133

الطابع الزمني: مارس 13 ،2024

الأمن السيبراني للانتخابات: حماية صناديق الاقتراع وبناء الثقة في نزاهة الانتخابات

عقدة المصدر: 1956129

الطابع الزمني: مارس 12 ،2024

Horizon3.ai تكشف عن خدمات الاختبار للامتثال قبل طرح الإصدار 4.0 من PCI DSS

عقدة المصدر: 1953826

الطابع الزمني: مارس 5 ،2024

إن Gen AI ليس التقنية الوحيدة التي تقود الأتمتة في مجال الخدمات المصرفية

عقدة المصدر: 1952711

الطابع الزمني: فبراير 29، 2024

الاستراتيجيات المبنية على البيانات للمدفوعات المؤسسية: التنقل في الحدود الجديدة

عقدة المصدر: 1952126

الطابع الزمني: فبراير 27، 2024