আক্রমণকারীরা ম্যালওয়্যার সরবরাহ করার জন্য ব্যাপকভাবে ব্যবহৃত ক্লাউড পরিষেবা এবং অ্যাপ্লিকেশনগুলির অপব্যবহার করছে এবং ম্যালওয়্যারের সংক্রমণ-পরবর্তী ক্রিয়াকলাপগুলিকে সাধারণ নেটওয়ার্ক পোর্টগুলিতে রাউটিং করে এবং কন্টেন্ট ডেলিভারি নেটওয়ার্ক (সিডিএন) এবং ক্লাউড সরবরাহকারীদের ভালভাবে চিনতে পারে, নেটস্কোপ তার প্রতিবেদনে বলেছে। সর্বশেষ "ক্লাউড এবং হুমকি প্রতিবেদন" প্রতিবেদনটি এন্টারপ্রাইজ ব্যবহারকারীদের বিরুদ্ধে সক্রিয় ম্যালওয়্যার হুমকির বিষয়ে বুদ্ধিমত্তা প্রদান করে। গড়ে, প্রতি 1,000 এন্টারপ্রাইজ ব্যবহারকারীদের মধ্যে পাঁচজন 2023 সালের প্রথম ত্রৈমাসিকে ম্যালওয়্যার ডাউনলোড করার চেষ্টা করেছিল, এটি বলে।

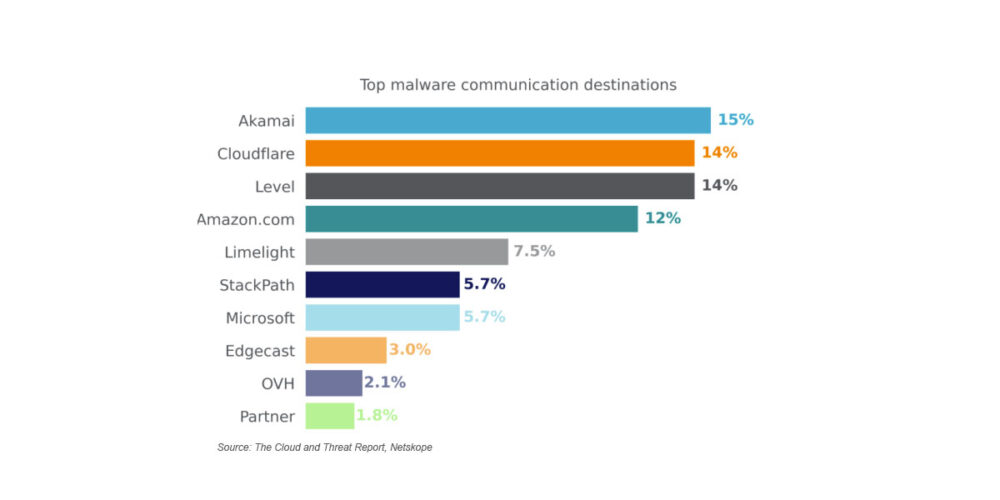

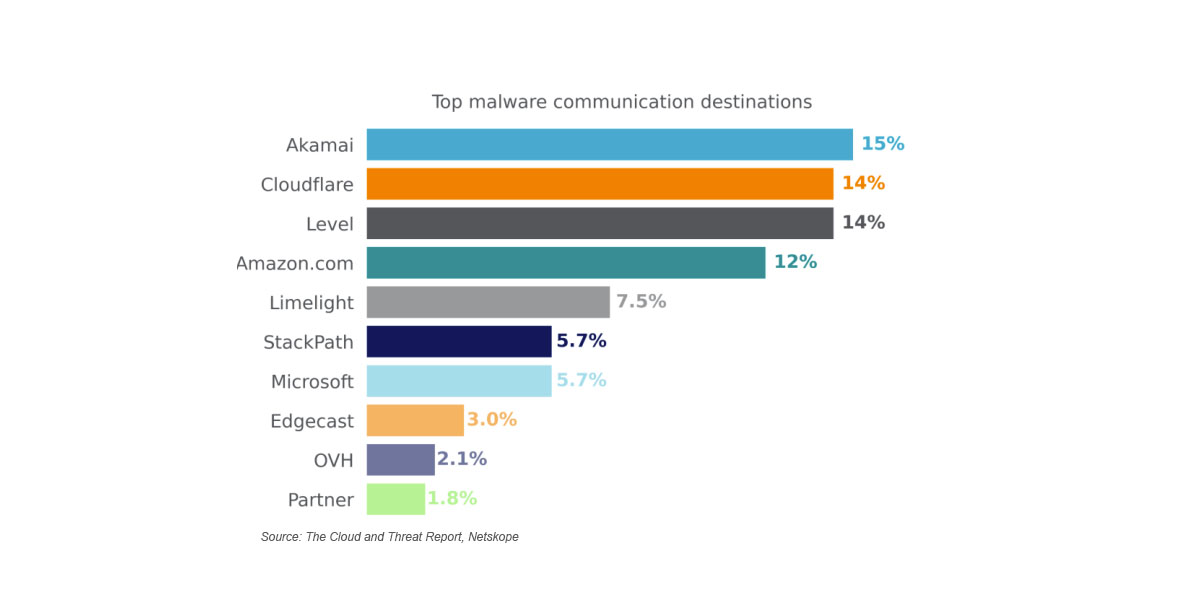

ম্যালওয়্যারটি একটি ভিকটিম মেশিনকে সংক্রামিত করার পরে, এটি অতিরিক্ত ম্যালওয়্যার পেলোড ডাউনলোড করতে, কমান্ড কার্যকর করতে এবং ডেটা বের করে দেওয়ার জন্য তার হোম সার্ভারের সাথে একটি যোগাযোগ চ্যানেল স্থাপন করে। আক্রমণকারীরা ক্রমবর্ধমানভাবে সুপরিচিত CDN এবং ক্লাউড পরিষেবা প্রদানকারী, প্রাথমিকভাবে Akamai এবং Cloudflare-এর অন্তর্গত IP ঠিকানাগুলির মাধ্যমে ম্যালওয়্যার যোগাযোগগুলিকে রুট করছে৷ Amazon Web Services, Microsoft Azure, এবং Limelight এছাড়াও সাধারণত অপব্যবহার করা হয়।

রিপোর্টে উল্লেখ করা হয়েছে যে, মোট ওয়েব ম্যালওয়্যার ডাউনলোডের একটি ছোট অংশই ঝুঁকিপূর্ণ হিসাবে স্বীকৃত পদ্ধতির মাধ্যমে বিতরণ করা হয়েছে, যেমন নতুন নিবন্ধিত ডোমেন এবং অশ্রেণীভুক্ত সাইটগুলি।

প্রথম ত্রৈমাসিকে, Netskope দ্বারা সনাক্ত করা সমস্ত ম্যালওয়্যার ডাউনলোডের 72% নতুন ছিল, কোম্পানির রিপোর্ট। আক্রমণকারীরা ম্যালওয়্যার বিতরণ করা হয়েছে OneDrive, SharePoint, Amazon S3 buckets, GitHub, Weebly, Dropbox, Google Drive, Box, Google-এর Gmail পরিষেবা এবং Azure Blob Storage-এর মতো বহুল ব্যবহৃত পরিষেবা এবং অ্যাপ্লিকেশনগুলির অপব্যবহার করে৷ Netskope অনুযায়ী, আক্রমণকারীরা ম্যালওয়্যার ডাউনলোডের জন্য প্রথম ত্রৈমাসিকে 261টি স্বতন্ত্র অ্যাপ ব্যবহার করেছিল।

"ক্লাউড অ্যাপগুলিকে সাধারণত সামাজিক প্রকৌশলের একটি রূপ হিসাবে অপব্যবহার করা হয়, যেখানে আক্রমণকারীরা ম্যালওয়্যার ডাউনলোড করার জন্য তাদের প্রলুব্ধ করার জন্য ক্ষতিগ্রস্থদের পরিচিত অ্যাপ বৈশিষ্ট্যগুলি ব্যবহার করে," নেটস্কোপের দল বলে।

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- প্লেটোএআইস্ট্রিম। Web3 ডেটা ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- অ্যাড্রিয়েন অ্যাশলির সাথে ভবিষ্যত মিন্টিং। এখানে প্রবেশ করুন.

- PREIPO® এর সাথে PRE-IPO কোম্পানিতে শেয়ার কিনুন এবং বিক্রি করুন। এখানে প্রবেশ করুন.

- উত্স: https://www.darkreading.com/edge-threat-monitor/attackers-route-malware-activity-over-popular-cdns

- :কোথায়

- 000

- 1

- 2023

- 7

- a

- অনুযায়ী

- সক্রিয়

- ক্রিয়াকলাপ

- কার্যকলাপ

- অতিরিক্ত

- ঠিকানাগুলি

- বিরুদ্ধে

- সব

- এছাড়াও

- মর্দানী স্ত্রীলোক

- অ্যামাজন ওয়েব সার্ভিসেস

- এবং

- অ্যাপ্লিকেশন

- অ্যাপ্লিকেশন

- অ্যাপস

- রয়েছি

- AS

- চেষ্টা

- গড়

- নভোনীল

- বক্স

- by

- চ্যানেল

- মেঘ

- মেঘ পরিষেবা

- CloudFlare

- সাধারণ

- সাধারণভাবে

- যোগাযোগ

- যোগাযোগমন্ত্রী

- কোম্পানি

- বিষয়বস্তু

- উপাত্ত

- প্রদান করা

- নিষ্কৃত

- বিলি

- সনাক্ত

- স্বতন্ত্র

- ডোমেইনের

- ডাউনলোড

- ডাউনলোড

- ড্রাইভ

- ড্রপবক্স

- প্রকৌশল

- উদ্যোগ

- প্রতিষ্ঠা করে

- প্রতি

- এক্সিকিউট

- পরিচিত

- বৈশিষ্ট্য

- প্রথম

- জন্য

- ফর্ম

- ভগ্নাংশ

- GitHub

- গুগল

- Google এর

- ছিল

- হোম

- HTTPS দ্বারা

- in

- ক্রমবর্ধমানভাবে

- বুদ্ধিমত্তা

- মধ্যে

- IP

- আইপি ঠিকানা

- IT

- এর

- JPG

- খ্যাতির ছটা

- মেশিন

- ম্যালওয়্যার

- পদ্ধতি

- মাইক্রোসফট

- মাইক্রোসফট Azure

- নেটওয়ার্ক

- নেটওয়ার্ক

- নতুন

- of

- on

- বাইরে

- শেষ

- পিডিএফ

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- পয়েন্ট

- জনপ্রিয়

- প্রাথমিকভাবে

- প্রদানকারীর

- উপলব্ধ

- সিকি

- স্বীকৃত

- নিবন্ধভুক্ত

- রিপোর্ট

- প্রতিবেদন

- ঝুঁকিপূর্ণ

- রুট

- প্রমাথী

- s

- বলেছেন

- সেবা

- সেবা প্রদানকারী

- সেবা

- সাইট

- ছোট

- সামাজিক

- সামাজিক প্রকৌশলী

- যুক্তরাষ্ট্র

- স্টোরেজ

- এমন

- টীম

- সার্জারির

- তাহাদিগকে

- হুমকি

- হুমকি

- দ্বারা

- থেকে

- মোট

- ইসলাম

- ব্যবহার

- ব্যবহৃত

- ব্যবহারকারী

- শিকার

- ক্ষতিগ্রস্তদের

- ওয়েব

- ওয়েব ম্যালওয়্যার

- ওয়েব সার্ভিস

- সুপরিচিত

- ছিল

- ব্যাপকভাবে

- সঙ্গে

- zephyrnet