| জানা বিষয়গুলি: |

| - ইভিএম ইকোসিস্টেমের বৃদ্ধি এটিকে ক্রিপ্টো আক্রমণের প্রধান লক্ষ্য করে তোলে।

– ঠিকানা বিষাক্ত ছাতার অধীনে স্ক্যামারদের দ্বারা ব্যবহৃত অনেক বৈচিত্র এবং কৌশল রয়েছে। - লেজার সবসময় ইভিএম চেইন ব্যবহারকারীদের জন্য উদ্ভাবনী প্রতিরক্ষামূলক ব্যবস্থা অন্বেষণ করে। |

আমরা সম্প্রতি ইভিএম চেইনকে লক্ষ্য করে "অ্যাড্রেস পয়জনিং" হিসাবে লেবেলযুক্ত আক্রমণের সংখ্যা বৃদ্ধি দেখেছি। এটি আমাদের ক্লায়েন্টদের প্রভাবিত করে যারা ক্ষতিকারক ঠিকানা বিশ্বাস করে এবং কপি/পেস্ট করার কারণে তহবিল হারাচ্ছে। এই হয়েছে আলোচনা পুরোপুরি অনেক দ্বারা প্রধান অভিনেতা, কিন্তু অনলাইন বিষয়বস্তু পুনরাবৃত্তিমূলক এবং তবুও প্রযুক্তিগতভাবে অসম্পূর্ণ, স্পষ্ট উদাহরণ অনুপস্থিত।

তাহলে আসুন বিভিন্ন ধরনের ঠিকানা বিষক্রিয়ায় খনন করা যাক! কারণ হ্যাঁ, এটি আসলে আক্রমণের একটি পরিবার, তাদের বাস্তবায়নে ভিন্নতা রয়েছে।

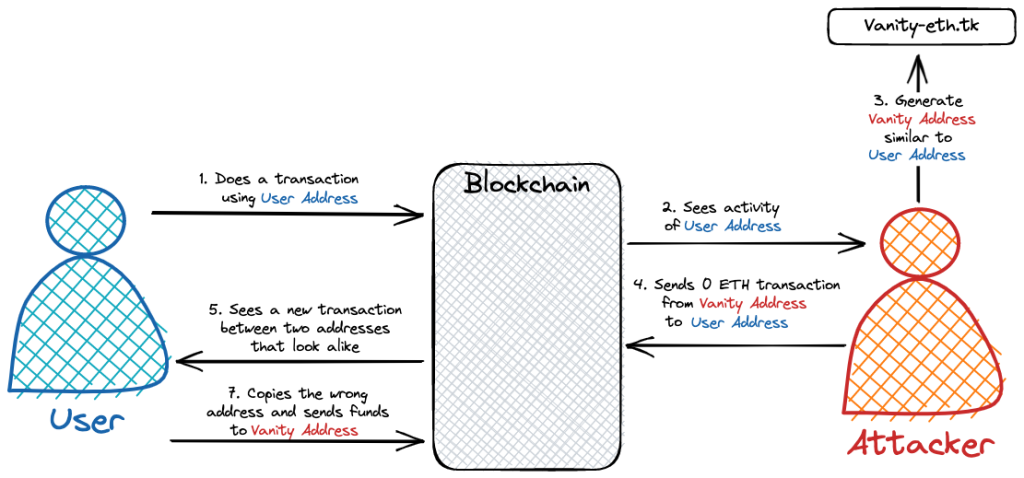

ভ্যানিটি পয়জনিং: ব্রুট-ফোর্সিং আপনার ঠিকানা

এই প্রথম ধরনের অ্যাড্রেস পয়জনিং হল সবচেয়ে সহজ, এবং এটি অনলাইনে বেশিরভাগ নিবন্ধ দ্বারা আচ্ছাদিত। এটি বোঝার জন্য, আমাদের প্রথমে ভ্যানিটি ঠিকানা এবং আমাদের নিজস্ব মানবিক সীমাবদ্ধতা সম্পর্কে কথা বলতে হবে।

ভ্যানিটি ঠিকানা

ইভিএম চেইনে, অ্যাকাউন্টের পাবলিক কী হ্যাশ করে এবং শুধুমাত্র শেষ (ডান-সবচেয়ে) 20 বাইট রেখে ঠিকানাগুলি পাওয়া যায়। এই 20 বাইটগুলিকে তারপর একটি 40 অক্ষরের হেক্সাডেসিমেল স্ট্রিং হিসাবে ফর্ম্যাট করা হয় এবং ইটিএইচ বা টোকেনগুলি প্রেরণ/গ্রহণ করার সময় আমরা সবাই এটিই ম্যানিপুলেট করি।

এখন, মানুষ হচ্ছে মানুষ, তারা একটি নির্দিষ্ট হেক্সাডেসিমেল প্যাটার্ন অনুসরণ করে ঠিকানাগুলি খুঁজতে শুরু করেছে, কারণ এটি একটি চটকদার চেহারা ছিল। একটি পরিচিত উদাহরণ হল 1INCH এর টোকেন চুক্তি যার ঠিকানা আছে 0x111111111117dc0aa78b770fa6a738034120c302, অনেক 1s দিয়ে শুরু 😍। যে আমরা একটি কল কি ভ্যানিটি ঠিকানা.

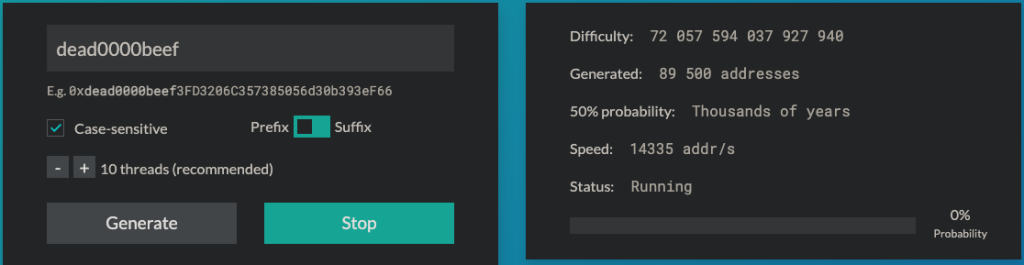

1 ইঞ্চি দল অনেকগুলি পাবলিক কী তৈরি করে এবং হ্যাশ করার মাধ্যমে এটি তৈরি করেছে, যতক্ষণ না তারা তাদের পছন্দ মতো একটি দেখতে পায়৷ তারা সম্ভবত মত একটি টুল ব্যবহার ভ্যানিটি ETH এটি করা, যা কঠিন নয় বরং সময়সাপেক্ষ।

"কিন্তু অপেক্ষা করুন, এর মানে কি আমি যেকোন ইথেরিয়াম ঠিকানার ব্যক্তিগত কী খুঁজে পেতে পারি??" আপনি জিজ্ঞাসা করতে পারেন। যার আমি উত্তর দেব: আশা করি না, অথবা আমার বন্ধকী কভার করার জন্য আমাকে দ্রুত একটি নতুন চাকরি খুঁজতে হবে।

বাস্তবে, ভ্যানিটি অ্যাড্রেস তৈরি করার অসুবিধা আপনার ঠিক করা অক্ষরের সংখ্যার সাথে অরৈখিকভাবে বৃদ্ধি পায়। ব্যবহার ভ্যানিটি ETH, 10টি নির্দিষ্ট অক্ষর সহ একটি ঠিকানা পেতে আপনার বেশ কয়েক মাস সময় লাগবে৷ 12টি স্থির অক্ষরের জন্য, এটি কয়েকশ বছর পর্যন্ত বুদবুদ হয়ে থাকে। 40টি অক্ষরের সম্পূর্ণ ঠিকানার জন্য কতক্ষণ লাগবে তা আমি আপনাকে এক্সট্রাপোলেট করতে দেব।

এই ঠিকানা দিয়ে আমার বংশধরেরা কত শান্ত দেখবে!

মূল জিনিসটি হ'ল, যথেষ্ট প্রচেষ্টার সাথে, এটির কয়েকটি অক্ষরের উপর একটি নির্দিষ্ট প্যাটার্ন অনুসরণ করে এমন একটি ঠিকানা তৈরি করা সম্ভব।

মানুষ বাইট পর্যালোচনা

মানুষ হিসাবে আমরা ঠিকানাগুলি পড়ার সময় শুধুমাত্র আংশিকভাবে পর্যালোচনা করি। সবচেয়ে সাধারণ প্যাটার্ন হল ঠিকানার প্রথম এবং শেষ অক্ষরের কয়েকটি পর্যালোচনা করা। যদিও এটি তাদের তুলনা করার চেয়ে কম নিরাপদ, অক্ষর অনুসারে, এটি চোখের উপর অনেক সহজ এবং এটি সর্বনিম্ন প্রতিরোধের পথ।

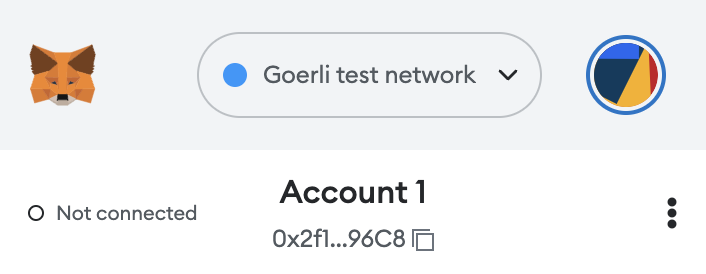

এটি আমাদের কাছে উপলব্ধ সরঞ্জামগুলি দ্বারা কিছুটা উত্সাহিত হয় কারণ তাদের মধ্যে বেশিরভাগ ঠিকানাগুলিকে দূরে লুকিয়ে রাখে।

মেটামাস্ক শুধুমাত্র আপনার ঠিকানার শুরু এবং শেষ দেখায়

আক্রমণ

উপরে দেওয়া, কিছু খারাপ অভিনেতা বুঝতে পেরেছেন যে তারা পারেন:

- একটি সক্রিয় ব্যবহারকারীর ঠিকানা সন্ধান করুন যা যাদু ইন্টারনেট অর্থ দিয়ে ফ্লাশ।

- একটি ভ্যানিটি ঠিকানা তৈরি করুন যা ব্যবহারকারীর ঠিকানার প্রথম এবং শেষ কয়েকটি বাইটের সাথে মেলে।

- ভ্যানিটি ঠিকানা থেকে ব্যবহারকারীর ঠিকানায় 0 বা প্রায় 0 পরিমাণ সহ একটি লেনদেন পাঠান। এটাই আসল বিষ: ব্যবহারকারী এখন তাদের নিজস্ব লেনদেনের ইতিহাসে আক্রমণকারীর ভ্যানিটি ঠিকানা দেখতে পান।

- আক্রমণকারী এখন অপেক্ষা করে এবং আশা করে যে ব্যবহারকারী একটি ভুল করবে এবং নিজের কাছে তহবিল পাঠানোর চেষ্টা করার সময় তাদের ভ্যানিটি ঠিকানা কপি-পেস্ট করবে।

যেহেতু এলোমেলো বাইটগুলি পরিচালনা করা মানুষের পক্ষে কঠিন, তাই আমরা যখন তাড়াহুড়ো করে তখন আমাদের মতো দেখায় এমন কোনও ঠিকানা অনুলিপি করার প্রবণতা রয়েছে, যা এই আক্রমণটিকে বেশ কার্যকর করে তোলে।

ভ্যানিটি অ্যাড্রেস তৈরি করা সময়সাপেক্ষ, যা এই আক্রমণটিকে স্কেল করা কঠিন করে তোলে। এটি মনে রাখা গুরুত্বপূর্ণ যে প্রক্রিয়াটিকে সস্তা করার জন্য বিপরীত করা যেতে পারে:

- আক্রমণকারী যতটা সম্ভব ভ্যানিটি ঠিকানা তৈরি করে, যা তারা নিয়ন্ত্রণ করে।

- আক্রমণকারী সমস্ত অন-চেইন কার্যকলাপ এবং সমস্ত সক্রিয় ব্যবহারকারীর ঠিকানা দেখে।

- যদি কোনো সক্রিয় ব্যবহারকারীর ঠিকানা ভ্যানিটি ঠিকানার একটির সাথে মিলে যায়, তাহলে বিষক্রিয়া শুরু করুন।

এইভাবে, আক্রমণকারী একটি নির্দিষ্ট অ্যাকাউন্টকে টার্গেট করা ছেড়ে দেয়, কিন্তু আক্রমণের পৃষ্ঠকে প্রশস্ত করে।

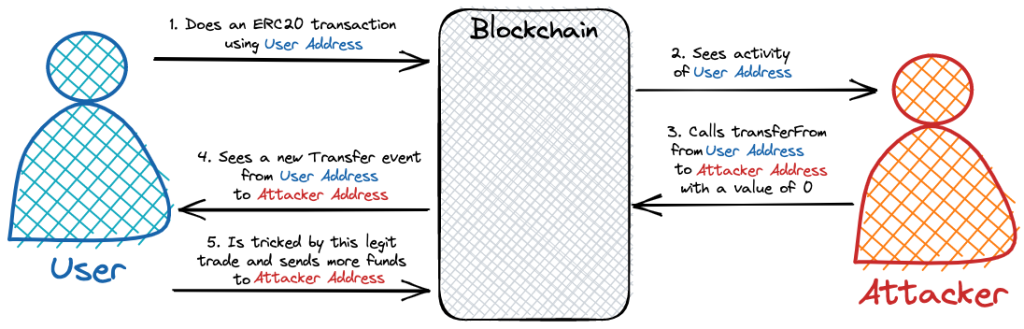

জিরো-ভ্যালু টোকেন ট্রান্সফার অ্যাটাক: চেইন ট্রিকিং

এই দ্বিতীয় প্রকারের বিষ আরও বেশি প্রতারক কারণ এটি ERC20s লেনদেন তৈরির উপর নির্ভর করে আপনার পক্ষে, এবং আপনার অনুমতি ছাড়া!

এটি বোঝার জন্য, আপনাকে অন-চেইন ইভেন্ট, টোকেন ভাতা এবং সামান্য সলিডিটির সাথে পরিচিত হতে হবে।

অন-চেইন ইভেন্ট

ইভিএম চেইনে, একটি লেনদেন চেইনের অবস্থাকে একাধিক উপায়ে প্রভাবিত করতে পারে। সবচেয়ে সাধারণটি হল ঠিকানাগুলির মধ্যে ETH সরানো, কার্যকরভাবে জড়িত অ্যাকাউন্টগুলির অন-চেইন ব্যালেন্স পরিবর্তন করা।

রাষ্ট্রের আরেকটি পরিবর্তন হল ইভেন্টের প্রকাশনা। ইথারস্ক্যানে একটি লেনদেন দেখার সময়, আপনি দেখতে পারেন যে ঘটনাগুলো তৈরি হয়েছে. এই ঘটনাগুলি হল কীভাবে টোকেনগুলির স্থানান্তর (ERC20s, NFTs, …) চেইনে বাস্তবায়িত হয়৷

আপনার ERC20 লেনদেনের ইতিহাস দেখার সময়, আপনি সত্যিই সব দেখছেন স্থানান্তর (ঠিকানা সূচীকৃত _from, ঠিকানা সূচীকৃত _to, uint256 _value) আপনার ঠিকানা জড়িত ইভেন্ট.

টোকেন ভাতা সম্পর্কে

ERC20 টোকেনের অনেক উন্নত ব্যবহার ব্যবহারকারীর পক্ষ থেকে তহবিল স্থানান্তরের অনুমতিপ্রাপ্ত তৃতীয় পক্ষের চুক্তির উপর নির্ভর করে। এটি ভাতাগুলির একটি মানচিত্রের মাধ্যমে পরিচালনা করা হয় যেখানে চাবিটি অনুমোদিত ঠিকানা, এবং মান হল ঠিকানাটি স্থানান্তর করতে পারে এমন তহবিলের সর্বাধিক পরিমাণ।

স্ট্যান্ডার্ডে ERC-20: টোকেন স্ট্যান্ডার্ড ভাতা শুধুমাত্র ব্যবহারকারী দ্বারা পরিবর্তন করা যেতে পারে, ফাংশন কল করে অনুমোদন (ঠিকানা _spender, uint256 _value).

আপনার নামে স্থানান্তর করুন

আক্রমণকারী পাঠানোর একমাত্র উপায় X অন্য ব্যবহারকারীর পক্ষ থেকে টোকেনের পরিমাণ ফাংশন কল করতে হয় স্থানান্তর থেকে (ঠিকানা _from, ঠিকানা _to, uint256 _value). তবে তা করতে সক্ষম হওয়ার জন্য, লক্ষ্য ব্যবহারকারীকে অবশ্যই ইতিমধ্যে কল করতে হবে approve({_spender: <attacker_address>, _value: X}) , তাদের প্রয়োজনীয় ভাতা প্রদান।

প্রথম দর্শনে, এটি অতিক্রম করা কঠিন সীমা বলে মনে হচ্ছে।

যাইহোক, সলিডিটিতে ম্যাপিং এবং ডিফল্ট মানগুলি কীভাবে কাজ করে তা বিবেচনা করে, প্রতিটি ঠিকানায় একটি মূল্যের ভাতা রয়েছে 0 ERC20 চুক্তির প্রমিত বাস্তবায়নের প্রতিটি অন্য ঠিকানায়। সুতরাং, এই বাস্তবায়নে, লক্ষ্য ব্যবহারকারী সক্রিয়ভাবে তাদের ভাতা দিয়েছেন কিনা তা নির্বিশেষে, যে কেউ নিম্নলিখিত স্থানান্তর সম্পাদন করতে পারবেন:

transferFrom({from: <user_address>, to: <attacker_address>, _value: 0})আরও ভাল, ERC20 মান বলে যে:

0 মানের স্থানান্তরকে অবশ্যই স্বাভাবিক স্থানান্তর হিসাবে বিবেচনা করতে হবে এবং 'ট্রান্সফার' ইভেন্টটি চালু করতে হবে।

এটি গ্যারান্টি দেয় যে এই খালি স্থানান্তর সর্বদা একটি বৈধ উৎপন্ন করবে Transfer ইভেন্ট যা ব্যবহারকারীর লেনদেনের ইতিহাসে প্রদর্শিত হবে।

আক্রমণ

উপরের নতুন পাওয়া জ্ঞান ব্যবহার করে, আমরা নিম্নলিখিত আক্রমণ করতে পারি:

- কল

transferFromএকটি মান সঙ্গে0সুপরিচিত ERC20 চুক্তিতে যেমন USDC, Matic, Uniswap... - এটিকে ব্যবহারকারীর ঠিকানা থেকে আক্রমণকারীর ঠিকানায় স্থানান্তর করুন।

- এটি ব্যবহারকারীর ঠিকানা থেকে আক্রমণকারীর ঠিকানায় চেইনে একটি বৈধ স্থানান্তর ইভেন্ট তৈরি করবে।

- এই ইভেন্টটি তারপর ব্যবহারকারীর ওয়ালেট দ্বারা সিঙ্ক্রোনাইজ করা হবে, এবং একটি বৈধ স্থানান্তর হিসাবে প্রদর্শিত হবে৷

আক্রমণকারী তার লক্ষ্যে পৌঁছেছে: একটি লক্ষ্যের অ্যাকাউন্ট থেকে তাদের নিজস্ব একটি বৈধ ERC20 লেনদেন তৈরি করা.

যেকোনো স্ট্যান্ডার্ড ওয়ালেটে, তাদের ঠিকানা এখন একটি বৈধ ট্রেডের অংশ হিসেবে লক্ষ্যের লেনদেনের ইতিহাসে প্রদর্শিত হবে। ব্যবহারকারীকে বিষ দেওয়া হয়েছে। কিছু ভাগ্যের সাথে (আক্রমণকারীর জন্য) লক্ষ্য ভুলভাবে ভবিষ্যতের ট্রেডগুলিতে খারাপ ঠিকানা ব্যবহার করতে পারে।

চেইনে এই ধরনের আক্রমণের কয়েকটি উদাহরণ এখানে দেওয়া হল:

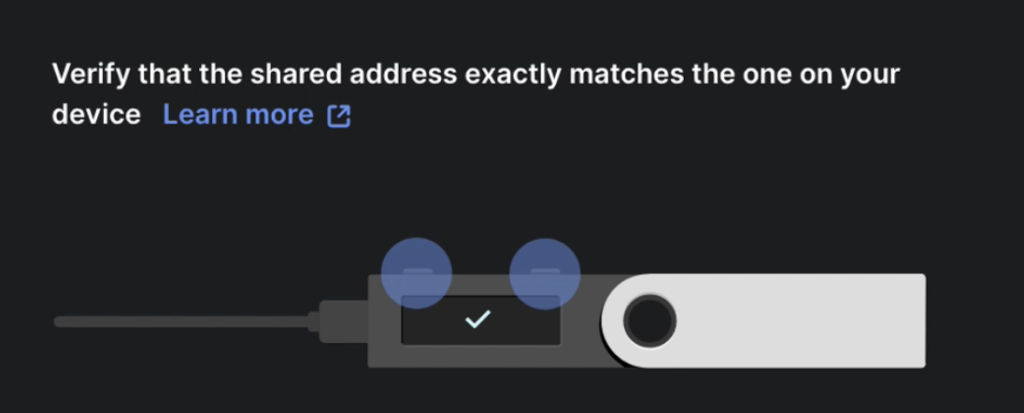

ব্যবহারকারীদের সুরক্ষা

আমরা যে আক্রমণগুলি বর্ণনা করেছি তা ক্রিপ্টো ব্যবহারকারীদের উপর প্রকৃত প্রভাব ফেলে। এগুলিও হিমশৈলের কেবল অগ্রভাগ। ব্যবহারকারীদের দূষিত ঠিকানাগুলির সাথে যোগাযোগ করার জন্য তাদের অনুসন্ধানে, স্ক্যামাররা যে কোনও ধরণের প্রযুক্তিগত বা মানবিক ত্রুটিকে কাজে লাগাবে৷ মানিব্যাগ নির্মাতারা যে কোনো পাল্টা ব্যবস্থার সাথে তাদের কৌশলগুলিকে মানিয়ে নিতেও তারা খুব দ্রুত।

রক্ষণাবেক্ষণকারী হিসাবে লেজার লাইভ, নিরাপদ এবং ব্যবহারকারীর অভিজ্ঞতা উন্নত করে এমন সমাধান প্রদান করার দায়িত্ব আমাদের রয়েছে। আক্রমণের প্রকৃতির পরিপ্রেক্ষিতে, তাদের সম্পূর্ণরূপে ঘটতে বাধা দেওয়া খুব কঠিন। পরিবর্তে, ব্যবহারকারীর সম্ভাব্য ভুল এড়াতে বিষাক্ত লেনদেনগুলিকে ভিন্নভাবে পরিচালনা করা ওয়ালেটের ভূমিকা।

তাই এগিয়ে সেরা উপায় কি?

আমাদের জন্য সহজ উত্তর হল যে আপনি কখনই আপনার মানিব্যাগ থেকে একটি ঠিকানা কপি করবেন না, প্রথমে ছাড়া আপনার হার্ডওয়্যার ডিভাইসের বিশ্বস্ত স্ক্রিনে এটি যাচাই করা হচ্ছে. প্রথম ন্যানো এস বাণিজ্যিকীকরণের পর থেকে এই পাল্টা ব্যবস্থাটি পাওয়া যাচ্ছে এবং এর কোনো পরিচিত প্রযুক্তিগত ত্রুটি নেই।

কিন্তু এটা ছেড়ে দেওয়া একটি ভুল হবে। মানুষ মেশিন নয়: আমরা অলস হতে পারি, আমরা তাড়াহুড়ো করতে পারি, হয়তো আমাদের সাথে আমাদের ন্যানো নেই, কিছু লোক এমনকি একটি লেজার ডিভাইসের মালিকও নেই 😱 দৈনন্দিন জীবনে, আমরা সর্বদা ন্যূনতম প্রতিরোধের পথ অনুসরণ করি। এই উদাহরণে, এটি একটি ঠিকানা পুঙ্খানুপুঙ্খভাবে যাচাই না করে অনুলিপি করা হবে।

এই প্রেক্ষাপটে, পণ্য, বিকাশকারী এবং গ্রাহক সহায়তা পক্ষের আমাদের দলগুলি একাধিক সমাধান অন্বেষণ করছে৷ সবচেয়ে সহজ, তবুও তাদের মধ্যে সবচেয়ে দক্ষ, সর্বশেষ লেজার লাইভ রিলিজে যোগ করা হয়েছে: নিখুঁত শূন্য পরিমাণে লেনদেন লুকানো।

এখন, সবচেয়ে ঘৃণ্য আক্রমণ (জিরো-ভ্যালু টোকেন ট্রান্সফার অ্যাটাক) দাঁতবিহীন রেন্ডার করা হয়েছে কারণ এটি সম্পাদন করার জন্য পরিমাণ অবশ্যই শূন্য হতে হবে। এটি একটি নিরাপদ পরিবর্তনও কারণ 99.9% ব্যবহারকারী কখনই ইচ্ছাকৃতভাবে পরম শূন্য লেনদেন ব্যবহার করেন না। বাকি 0.1% এর জন্য, অবশ্যই লেজার লাইভের উন্নত সেটিংস টুইক করে লেনদেন দেখানো চালিয়ে যাওয়া সম্ভব।

সামগ্রিকভাবে এই পরিবর্তনের একটি দুর্দান্ত প্রভাব রয়েছে, খুব কম ত্রুটি রয়েছে এবং বাজারের জন্য খুব কম সময় রয়েছে। ঠিকানা বিষাক্ত আক্রমণের অন্যান্য সংস্করণের জন্য, আমরা নিরাপদ ঠিকানা বই, কেলেঙ্কারির ঠিকানা সনাক্তকরণ এবং আরও অনেক কিছুর মতো বিভিন্ন সমাধান অন্বেষণ করছি!

ভবিষ্যত সুরক্ষিত

ক্রিপ্টো-ওয়ার্ল্ড ক্রমাগত বিকশিত হওয়ার সাথে সাথে, খারাপ অভিনেতারা নিরলসভাবে দুর্বলতাগুলিকে কাজে লাগাতে এবং সন্দেহভাজন ব্যবহারকারীদের টার্গেট করার জন্য নতুন উপায় অনুসন্ধান করে। অ্যাড্রেস পয়জনিং এই ধরনের দূষিত আক্রমণের একটি প্রধান উদাহরণ যা প্রযুক্তি এবং মানব প্রকৃতি উভয়ের সীমাবদ্ধতার শিকার হয়। বিভিন্ন ধরণের অ্যাড্রেস পয়জনিং আক্রমণের উপর আলোকপাত করে এবং তাদের অন্তর্নিহিত প্রক্রিয়াগুলিকে ব্যবচ্ছেদ করার মাধ্যমে, আমরা সচেতনতা বাড়াতে এবং আপনার ক্রিপ্টো যাত্রায় আপনাকে সচেতন সিদ্ধান্ত নেওয়ার ক্ষমতা দিতে লক্ষ্য করি।

এইসব ক্রমবর্ধমান হুমকির মোকাবিলা করার জন্য, লেজার লাইভের মতো ওয়ালেট প্রদানকারী এবং বৃহত্তর ক্রিপ্টো সম্প্রদায়ের জন্য সতর্ক থাকা, সহযোগিতা করা এবং ব্যবহারকারীদের সুরক্ষার জন্য উদ্ভাবনী সমাধান বিকাশ করা অত্যন্ত গুরুত্বপূর্ণ। যেহেতু আমরা ক্রমাগত নিরাপত্তা ব্যবস্থা এবং ব্যবহারকারীর অভিজ্ঞতা উন্নত করি, আমরা ব্যবহারকারীদেরকে সচেতন থাকতে, সতর্কতা অনুশীলন করতে এবং প্রস্তাবিত সেরা অনুশীলনগুলি গ্রহণ করতে উত্সাহিত করি।

আপনাকে প্রতারণা করার জন্য স্ক্যামারদের প্রচেষ্টার মতোই, আপনাকে রক্ষা করার জন্য লেজার টিমের দলবদ্ধ প্রচেষ্টা সর্বদা চলমান। এটি লেজার লাইভে আপনার প্রতিদিনের অভিজ্ঞতায় নিয়মিত উন্নতি ঘটাবে, তাই ভবিষ্যতের রিলিজে পরিবর্তনের দিকে নজর রাখুন!

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- প্লেটোএআইস্ট্রিম। Web3 ডেটা ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- অ্যাড্রিয়েন অ্যাশলির সাথে ভবিষ্যত মিন্টিং। এখানে প্রবেশ করুন.

- PREIPO® এর সাথে PRE-IPO কোম্পানিতে শেয়ার কিনুন এবং বিক্রি করুন। এখানে প্রবেশ করুন.

- উত্স: https://www.ledger.com/blog/address-poisoning

- : আছে

- : হয়

- :না

- :কোথায়

- $ ইউপি

- 10

- 12

- 1inch

- 20

- 22

- 250

- 40

- a

- সক্ষম

- সম্পর্কে

- উপরে

- পরম

- হিসাব

- অ্যাকাউন্টস

- সক্রিয়ভাবে

- কার্যকলাপ

- অভিনেতা

- আসল

- প্রকৃতপক্ষে

- খাপ খাওয়ানো

- যোগ

- ঠিকানা

- ঠিকানাগুলি

- পোষ্যপুত্র গ্রহণ করা

- অগ্রসর

- প্রভাবিত

- লক্ষ্য

- সব

- ইতিমধ্যে

- এছাড়াও

- সর্বদা

- পরিমাণ

- পরিমাণে

- an

- এবং

- অন্য

- উত্তর

- প্রতিষেধক

- কোন

- যে কেউ

- রয়েছি

- প্রবন্ধ

- AS

- At

- আক্রমণ

- আক্রমন

- প্রচেষ্টা

- সহজলভ্য

- এড়াতে

- সচেতনতা

- দূরে

- খারাপ

- ভারসাম্য

- BE

- কারণ

- হয়েছে

- হচ্ছে

- সর্বোত্তম

- সেরা অভ্যাস

- উত্তম

- মধ্যে

- binance

- বিট

- বই

- উভয়

- বৃহত্তর

- কিন্তু

- by

- কল

- কলিং

- CAN

- সাবধানতা

- কিছু

- চেন

- চেইন

- পরিবর্তন

- পরিবর্তিত

- পরিবর্তন

- পরিবর্তন

- চরিত্র

- অক্ষর

- সস্তা

- পরিষ্কার

- ক্লায়েন্ট

- সহযোগিতা করা

- যুদ্ধ

- সাধারণ

- সম্প্রদায়

- তুলনা

- সম্পূর্ণ

- বিষয়বস্তু

- প্রসঙ্গ

- চলতে

- একটানা

- চুক্তি

- চুক্তি

- নিয়ন্ত্রণ

- শীতল

- নকল

- পারা

- পথ

- আবরণ

- আবৃত

- তৈরি করা হচ্ছে

- কঠোর

- ক্রিপ্টো

- ক্রিপ্টো সম্প্রদায়

- ক্রিপ্টো ব্যবহারকারীরা

- ক্রিপ্টো-ওয়ার্ল্ড

- ক্রেতা

- গ্রাহক সমর্থন

- দিন-দিন

- সিদ্ধান্ত

- ডিফল্ট

- স্থাপন

- বর্ণিত

- সনাক্তকরণ

- বিকাশ

- বিকাশকারী

- বিভিন্ন

- কঠিন

- অসুবিধা

- খনন করা

- do

- না

- Dont

- অপূর্ণতা

- সহজ

- সহজ

- বাস্তু

- কার্যকর

- কার্যকরীভাবে

- দক্ষ

- প্রচেষ্টা

- ক্ষমতাপ্রদান করা

- উত্সাহিত করা

- প্রণোদিত

- শেষ

- সম্পূর্ণরূপে

- ERC20

- ERC20 টোকেন

- ETH

- ethereum

- etherscan

- এমন কি

- ঘটনা

- ঘটনাবলী

- প্রতি

- প্রতিদিন

- ইভিএম

- গজান

- ঠিক

- উদাহরণ

- উদাহরণ

- এক্সিকিউট

- অভিজ্ঞতা

- কাজে লাগান

- এক্সপ্লোরিং

- চোখ

- পরিচিত

- পরিবার

- কয়েক

- আবিষ্কার

- আগুন

- প্রথম

- ঠিক করা

- স্থায়ী

- ত্রুটি

- অনুসরণ করা

- অনুসরণ

- অনুসরণ

- জন্য

- অগ্রবর্তী

- পাওয়া

- থেকে

- তহবিল

- ভবিষ্যৎ

- উত্পাদন করা

- উত্পন্ন

- উত্পন্ন

- উৎপাদিত

- পাওয়া

- প্রদত্ত

- দেয়

- দান

- লক্ষ্য

- মহান

- উন্নতি

- গ্যারান্টী

- ছিল

- হাতল

- হ্যান্ডলিং

- ঘটনা

- কঠিন

- হার্ডওয়্যারের

- হ্যাশ

- আছে

- লুকান

- ইতিহাস

- আশা রাখি,

- আশা

- কিভাবে

- যাহোক

- HTTP

- HTTPS দ্বারা

- মানবীয়

- মানুষেরা

- শত

- i

- আমি আছি

- প্রভাব

- প্রভাব

- বাস্তবায়ন

- গুরুত্বপূর্ণ

- উন্নত করা

- উন্নতি

- in

- বৃদ্ধি

- বৃদ্ধি

- অবগত

- উদ্ভাবনী

- উদাহরণ

- পরিবর্তে

- গর্ভনাটিকা

- Internet

- মধ্যে

- জড়িত করা

- জড়িত

- IT

- এর

- কাজ

- যাত্রা

- রাখা

- পালন

- চাবি

- কী

- রকম

- জানা

- জ্ঞান

- পরিচিত

- গত

- সর্বশেষ

- অন্তত

- ছোড়

- খতিয়ান

- লেজার লাইভ

- বাম

- বৈধ

- কম

- দিন

- জীবন

- আলো

- মত

- LIMIT টি

- সীমাবদ্ধতা

- সামান্য

- জীবিত

- দীর্ঘ

- দেখুন

- খুঁজছি

- সৌন্দর্য

- হারানো

- অনেক

- ভাগ্য

- মেশিন

- জাদু

- যাদু ইন্টারনেট অর্থ

- করা

- প্রস্তুতকর্তা

- তৈরি করে

- অনেক

- মানচিত্র

- বাজার

- Matic

- সর্বোচ্চ

- সর্বোচ্চ প্রস্থ

- মে..

- গড়

- পরিমাপ

- মেকানিজম

- হতে পারে

- অনুপস্থিত

- ভুল

- টাকা

- মাসের

- অধিক

- বন্ধক

- সেতু

- পদক্ষেপ

- চলন্ত

- অনেক

- বহু

- অবশ্যই

- my

- ন্যানো

- প্রকৃতি

- প্রয়োজন

- না

- নতুন

- এনএফটি

- না।

- সাধারণ

- এখন

- সংখ্যা

- প্রাপ্ত

- of

- on

- অন-চেইন

- অন-চেইন কার্যকলাপ

- ONE

- নিরন্তর

- অনলাইন

- কেবল

- or

- অন্যান্য

- আমাদের

- বাইরে

- পরাস্ত

- নিজের

- অংশ

- পথ

- প্যাটার্ন

- সম্প্রদায়

- সম্পাদন করা

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- সম্ভব

- অনুশীলন

- চর্চা

- চমত্কার

- প্রতিরোধ

- প্রধান

- ব্যক্তিগত

- ব্যক্তিগত কী

- সম্ভবত

- প্রক্রিয়া

- পণ্য

- রক্ষা করা

- প্রতিরক্ষামূলক

- প্রদান

- প্রদানকারীর

- প্রকাশ্য

- পাবলিক কী

- সর্বজনীন কী

- প্রকাশন

- খোঁজা

- দ্রুত

- দ্রুত

- বৃদ্ধি

- এলোমেলো

- বরং

- পৌঁছেছে

- পড়া

- বাস্তব

- বাস্তবতা

- প্রতীত

- সত্যিই

- সুপারিশ করা

- তথাপি

- নিয়মিত

- মুক্তি

- অবশিষ্ট

- পুনরাবৃত্তিমূলক

- প্রয়োজনীয়

- সহ্য করার ক্ষমতা

- দায়িত্ব

- এখানে ক্লিক করুন

- পর্যালোচনা

- ভূমিকা

- নলখাগড়া

- s

- নিরাপদ

- স্কেল

- কেলেঙ্কারি

- জোচ্চোরদের

- স্ক্রিন

- দ্বিতীয়

- নিরাপদ

- নিরাপত্তা

- সুরক্ষা ব্যবস্থা

- খোঁজ

- মনে হয়

- দেখা

- দেখেন

- পাঠান

- সেটিংস

- বিভিন্ন

- সংক্ষিপ্ত

- উচিত

- শো

- পক্ষই

- দৃষ্টিশক্তি

- থেকে

- So

- ঘনত্ব

- সলিউশন

- কিছু

- কিছুটা

- নির্দিষ্ট

- মান

- শুরু

- শুরু

- শুরু হচ্ছে

- রাষ্ট্র

- যুক্তরাষ্ট্র

- থাকা

- কৌশল

- স্ট্রিং

- এমন

- যথেষ্ট

- সমর্থন

- পৃষ্ঠতল

- গ্রহণ করা

- আলাপ

- লক্ষ্য

- লক্ষ্য করে

- টীম

- দল

- কারিগরী

- প্রযুক্তি

- প্রযুক্তিঃ

- চেয়ে

- যে

- সার্জারির

- রাষ্ট্র

- তাদের

- তাহাদিগকে

- নিজেদের

- তারপর

- সেখানে।

- এইগুলো

- তারা

- তৃতীয় পক্ষের

- এই

- পুঙ্খানুপুঙ্খভাবে

- যদিও?

- হুমকি

- দ্বারা

- সময়

- ডগা

- থেকে

- টোকেন

- টোকেন

- টুল

- সরঞ্জাম

- বাণিজ্য

- ব্যবসা

- লেনদেন

- লেনদেন

- হস্তান্তর

- স্থানান্তর

- বিশ্বস্ত

- বিশ্বাস

- টোয়েকিং

- আদর্শ

- ধরনের

- ছাতা

- অধীনে

- নিম্নাবস্থিত

- বোঝা

- পর্যন্ত

- us

- ব্যবহার

- USDC

- ব্যবহার

- ব্যবহৃত

- ব্যবহারকারী

- ব্যবহারকারীর অভিজ্ঞতা

- ব্যবহারকারী

- মূল্য

- মানগুলি

- ভ্যানিটি

- যাচাই

- খুব

- দুর্বলতা

- অপেক্ষা করুন

- মানিব্যাগ

- ওয়ালেট নির্মাতারা

- ওয়ালেট

- চেয়েছিলেন

- ছিল

- ঘড়ির

- উপায়..

- উপায়

- we

- সুপরিচিত

- কি

- কখন

- কিনা

- যে

- যখন

- হু

- ইচ্ছা

- সঙ্গে

- ছাড়া

- হয়া যাই ?

- would

- বছর

- হাঁ

- এখনো

- উত্পাদ

- আপনি

- আপনার

- Zendesk

- zephyrnet

- শূন্য