গ্লোবাল ডেটা গোপনীয়তা আইনগুলি ব্যক্তিগত গোপনীয়তা সম্পর্কে ক্রমবর্ধমান ভোক্তাদের উদ্বেগের সমাধান করার জন্য তৈরি করা হয়েছিল। এই আইনগুলিতে ভোক্তাদের ব্যক্তিগত ডেটা সংরক্ষণ এবং ব্যবহার করার বিষয়ে ব্যবসার জন্য বেশ কয়েকটি সর্বোত্তম অনুশীলন অন্তর্ভুক্ত রয়েছে যাতে ডেটা লঙ্ঘনের ক্ষেত্রে ব্যক্তিগতভাবে শনাক্তযোগ্য তথ্যের (PII) প্রকাশ সীমিত থাকে।

তবে সাম্প্রতিক বেশ কয়েকটি তথ্য লঙ্ঘন প্রমাণ করুন যে ভোক্তাদের ডেটা অরক্ষিত থাকে। কেন এমন কঠোর প্রবিধানগুলি ভোক্তাদের ডেটা সুরক্ষিত করতে সক্ষম হয়নি — গোপনীয়তা উদ্বেগকে নির্লজ্জভাবে উড়িয়ে দেয় এমন কয়েকটি ব্যবসাকে শাস্তি দেওয়ার মাধ্যমে অ্যাড-হক রাজস্ব তৈরির বাইরে? উত্তরটি হতে পারে কীভাবে কোম্পানিগুলিকে ভোক্তাদের গোপনীয়তা সুরক্ষার মধ্যে একটি সূক্ষ্ম নাচ করতে হবে, তাদের পণ্যের কার্যকারিতা বজায় রাখতে হবে এবং সাইবার লঙ্ঘন ঝুঁকিমুক্ত.

ডিজিটাল ওয়ার্ল্ডে ডেটা ডি-আইডেন্টিফিকেশন দুর্বলতা

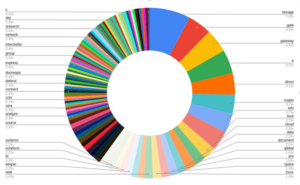

অনলাইন গোপনীয়তা নির্দেশক দুটি প্রাথমিক আইন রয়েছে: জেনারেল ডেটা প্রোটেকশন রেগুলেশন (GDPR) এবং ক্যালিফোর্নিয়া প্রাইভেসি রাইটস অ্যাক্ট (CPRA), যদিও অনেক দেশ এবং রাজ্য তাদের নিজস্ব লিখতে শুরু করেছে। বিভিন্ন সুরক্ষা ব্যবস্থার মধ্যে, ডেটা ডি-আইডেন্টিফিকেশন একটি প্রধান।

উভয়ই PII বেনামী করার প্রক্রিয়া হিসাবে ডেটা ডি-আইডেন্টিফিকেশনকে এমনভাবে সংজ্ঞায়িত করে যাতে ব্যক্তিগত ডেটার সাথে যুক্ত থাকাকালীন কোনও গৌণ তথ্য ব্যক্তিকে সনাক্ত করতে পারে না। ইন্ডাস্ট্রি সর্বসম্মতিক্রমে নাম, ঠিকানা, ইমেল ঠিকানা এবং ফোন নম্বর সহ ব্যক্তিগত ডেটা হিসাবে কিছু সত্তার উপর সম্মত হয়। অন্যান্য, যেমন একটি IP ঠিকানা (এবং এর সংস্করণ) ব্যাখ্যার উপর ভিত্তি করে। এই আইনগুলি ব্যক্তিগত বৈশিষ্ট্যগুলিকে স্পষ্টভাবে তালিকাভুক্ত করে না বা কিছু সর্বোত্তম অনুশীলন ভাগ করে নেওয়ার বাইরেও কীভাবে এবং কখন বেনামী করা যায় তা উল্লেখ করে না৷

যাইহোক, ব্যক্তিগত তথ্যের সম্পূর্ণ বেনামীকরণ এবং এর সাথে সংযুক্ত ডেটা এই চির-ডিজিটাল বিশ্বের ব্যবসার জন্য অকেজো। প্রতিটি নতুন প্রযুক্তিগত অগ্রগতি ডেটা সেটের ব্যাপক ইনপুট দাবি করে — ব্যক্তিগত এবং সমষ্টি উভয়ই। উদাহরণ স্বরূপ, কোম্পানিগুলিকে তাদের ব্যবহারকারীদের লগইন প্রচেষ্টা বৈধ করতে, অ্যাকাউন্ট টেকওভার রোধ করতে, ব্যক্তিগতকৃত সুপারিশ প্রদান করতে এবং আরও অনেক কিছুর জন্য অ-বেনামী ডেটা সেট বজায় রাখতে হবে। একটি আর্থিক প্রতিষ্ঠানকে মেনে চলার জন্য ব্যক্তিগত তথ্যের কয়েকটি মূল অংশের প্রয়োজন আপনার ক্রেতাকে জানুন (KYC) নিয়ম; উদাহরণস্বরূপ, একটি ই-কমার্স প্রদানকারীর তার শেষ ব্যবহারকারীর ডেলিভারি ঠিকানা প্রয়োজন।

এই ধরনের ব্যবহারের ক্ষেত্রে সম্পূর্ণরূপে ডি-আইডেন্টিফাইড ডেটা সেট দিয়ে পূরণ করা যাবে না। তাই, কোম্পানিগুলি ছদ্ম-অনামীকরণ নামে পরিচিত একটি প্রক্রিয়া ব্যবহার করে, একটি অপরিবর্তনীয় ডেটা হ্যাশিং কৌশল যা ব্যক্তিগত ডেটাকে র্যান্ডম অক্ষরের একটি স্ট্রিংয়ে রূপান্তরিত করে যা বিপরীত ইঞ্জিনিয়ার করা যায় না। কিন্তু এই কৌশলটির একটি গুরুতর ত্রুটি রয়েছে: একই ব্যক্তিগত ডেটা রিহ্যাশ করলে একই স্ট্রিং র্যান্ডম অক্ষর পাওয়া যায়।

ডেটা লঙ্ঘনের ক্ষেত্রে, হ্যাকার যদি ছদ্ম-অনামী ব্যক্তিগত ডেটার একটি ডাটাবেসে অ্যাক্সেস পায় এবং ব্যক্তিগত ডেটা ছদ্ম-বেনামী করার জন্য ব্যবহৃত কী (এটিকে লবণ হিসাবেও উল্লেখ করা হয়) অ্যাক্সেস পায়, তবে তারা প্রকৃত ভোক্তা ডেটা অনুমান করতে পারে ডার্ক ওয়েবে উপলব্ধ লঙ্ঘিত ব্যক্তিগত ডেটার একাধিক তালিকা চালিয়ে এবং নিছক পাশবিক শক্তি দ্বারা আউটপুট মেলে। কি খারাপ: ব্যক্তিগত ডিভাইস এবং ব্রাউজার মেটাডেটা প্রায় সবসময় কাঁচা বিন্যাসে সংরক্ষণ করা হয়, এটি হ্যাকারের পক্ষে অ্যাসোসিয়েশন চালানো এবং অতীতের জালিয়াতি-সনাক্তকরণ সিস্টেমগুলি পেতে সহজ করে তোলে৷

হ্যাকার যদি একটি আর্থিক প্রতিষ্ঠানের ডাটাবেসে অ্যাক্সেস পায় যার সাথে ছদ্ম-অনামী ব্যক্তিগত ফোন নম্বর সহ বিভিন্ন ব্রাউজার এবং ডিভাইসের বৈশিষ্ট্য রয়েছে যা শেষ ব্যবহারকারীর সাথে সংযুক্ত থাকে, হ্যাকার একই অ্যালগরিদমের মাধ্যমে সম্ভাব্য ফোন নম্বর সংমিশ্রণ চালাতে পারে এবং আউটপুট মেলে। ডাটাবেসের সাথে। একটি সাধারণ SHA-256 ক্রিপ্টোগ্রাফিক অ্যালগরিদমের মাধ্যমে মার্কিন যুক্তরাষ্ট্রে সমস্ত সম্ভাব্য ফোন নম্বর চালানোর জন্য একটি আধুনিক ম্যাকবুকে দুই ঘণ্টারও কম সময় লাগে৷ ম্যাচ চালাতে আরও কম সময় লাগবে।

ফোন নম্বর, ব্রাউজার এবং ডিভাইসের বৈশিষ্ট্যগুলি ব্যবহার করে, আক্রমণকারী একটি অ্যাকাউন্ট টেকওভার করার চেষ্টা করতে পারে। আরও খারাপ, তারা একটি ফিশিং বার্তা ট্রিগার করতে পারে, যা সম্ভাব্যভাবে হাইজ্যাক করা কুকি বা টোকেনগুলির দিকে পরিচালিত করে এবং শেষ ব্যবহারকারীর আর্থিক অ্যাকাউন্টে অ্যাক্সেস পেতে সেই বৈশিষ্ট্যগুলি পুনরায় প্লে করে৷

ছদ্ম-অনামীকরণের যুগে ভোক্তা ডেটা সুরক্ষিত করা

ব্যক্তিগত ডেটা সুরক্ষিত করার জন্য অত্যাধুনিক হ্যাকারদের বিরুদ্ধে অবিরাম পর্যবেক্ষণ এবং হুমকি প্রশমন প্রয়োজন। ডেটা অবকাঠামোর দিক থেকে, গোপনীয়তা ভল্টগুলি ব্যবসার মূল অবকাঠামো থেকে সংবেদনশীল ডেটা বিচ্ছিন্ন করতে পারে। লঙ্ঘনের ক্ষেত্রে, সংবেদনশীল ডেটা একটি নির্জন ভল্টে থাকে। ছদ্ম-অনামী ডেটাতে কী (লবণ) সংরক্ষণের জন্য পৃথক পরিকাঠামো ব্যবহার করারও সুপারিশ করা হয় লঙ্ঘনের প্রভাব কমাতে।

অন্যান্য সুপারিশগুলির মধ্যে একটি সর্বোত্তম ব্যবধানে কী ঘোরানো অন্তর্ভুক্ত (সাধারণত, প্রতি তিন মাসে)। একবার ঘোরানো হলে, কীটি শুধুমাত্র সেই সময় পর্যন্ত ব্যক্তিগত ডেটা আনলক করতে পারে, ঝুঁকিতে থাকা ডেটার ভলিউম হ্রাস করে৷ একাধিক কী তৈরি করা একটি অতিরিক্ত প্রতিরক্ষা কৌশল। ব্যক্তিগত ডেটা আনলক করতে ব্যবহৃত একটি কী ছাড়াও, অতিরিক্ত "ডামি" কীগুলি সংরক্ষণ করা হ্যাকারদের বিভ্রান্ত করে যে কোন কী ব্যবহার করতে হবে। প্রতিটি অতিরিক্ত ডামি কী দ্রুতগতিতে ডেটা আনলক করার সময় বাড়ায়, এইভাবে ব্যবসার প্রশমনের পদক্ষেপ নেওয়ার জন্য অতিরিক্ত সময় কেনা হয়।

ভোক্তার সাথে সম্পর্কিত ডিভাইস এবং নেটওয়ার্ক ডেটার মতো অব্যক্তিগত তথ্য বেনামী করাও হ্যাকারের জন্য জটিলতা বাড়ায় কারণ তাদের কাছে ব্যক্তিগত ডেটার চেয়ে সম্ভবত উচ্চতর কার্ডিনালিটি সহ আনলক করার জন্য আরও বেশি ডেটা রয়েছে।

যদিও ব্যবসার সক্রিয় পর্যবেক্ষণ এবং প্রশমনের ব্যবস্থা নেওয়া উচিত, প্রতিটি সক্রিয় পদক্ষেপ প্রতিটি আক্রমণকে ব্যর্থ করতে পারে না। তাই, শক্তিশালী পূর্ববর্তী প্রশমন ব্যবস্থা সমানভাবে সুপারিশ করা হয়।

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- প্লেটো হেলথ। বায়োটেক এবং ক্লিনিক্যাল ট্রায়াল ইন্টেলিজেন্স। এখানে প্রবেশ করুন.

- উত্স: https://www.darkreading.com/risk/data-de-identification-balancing-privacy-efficacy-cybersecurity-

- : আছে

- : হয়

- :না

- a

- সক্ষম

- সম্পর্কে

- প্রবেশ

- হিসাব

- আইন

- আসল

- অতিরিক্ত

- ঠিকানা

- বিরুদ্ধে

- অ্যালগরিদম

- সব

- প্রায়

- বরাবর

- এছাড়াও

- যদিও

- সর্বদা

- মধ্যে

- an

- এবং

- উত্তর

- কোন

- রয়েছি

- AS

- যুক্ত

- সমিতি

- At

- আক্রমণ

- প্রয়াস

- প্রচেষ্টা

- বৈশিষ্ট্যাবলী

- সহজলভ্য

- মিট

- ভিত্তি

- BE

- হয়েছে

- সর্বোত্তম

- সেরা অভ্যাস

- মধ্যে

- তার পরেও

- উভয়

- লঙ্ঘন

- শত্রুবূহ্যভেদ

- ব্রাউজার

- পাশবিক বল

- ব্যবসায়

- ব্যবসা

- কিন্তু

- ক্রয়

- by

- ক্যালিফোর্নিয়া

- CAN

- না পারেন

- কেস

- মামলা

- অক্ষর

- সমন্বয়

- কোম্পানি

- সম্পূর্ণরূপে

- জটিলতা

- মেনে চলতে

- উদ্বেগ

- ধ্রুব

- ভোক্তা

- গ্রাহক তথ্য

- গ্রাহক গোপনীয়তা

- কনজিউমার্স

- চলতে

- রূপান্তর

- বিস্কুট

- মূল

- পারা

- দেশ

- নির্মিত

- তৈরি করা হচ্ছে

- ক্রিপ্টোগ্রাফিক

- সাইবার

- সাইবার নিরাপত্তা

- নাচ

- অন্ধকার

- ডার্ক ওয়েব

- উপাত্ত

- তথ্য ভঙ্গ

- ডেটা অবকাঠামো

- তথ্য গোপনীয়তা

- তথ্য সুরক্ষা

- ডেটা সেট

- ডেটাবেস

- প্রতিরক্ষা

- নির্ধারণ করা

- বিলি

- দাবি

- যন্ত্র

- ডিজিটাল

- do

- ই-কমার্স

- প্রতি

- সহজ

- কার্যক্ষমতা

- ইমেইল

- শেষ

- engineered

- সত্ত্বা

- সমানভাবে

- যুগ

- এমন কি

- ঘটনা

- প্রতি

- উদাহরণ

- স্পষ্টভাবে

- ব্যাখ্যা মূলকভাবে

- প্রকাশ

- কয়েক

- আর্থিক

- আর্থিক প্রতিষ্ঠান

- ত্রুটি

- জন্য

- বল

- বিন্যাস

- থেকে

- সম্পূর্ণ

- লাভ করা

- GDPR

- সাধারণ

- সাধারণ তথ্য

- সাধারণ তথ্য সুরক্ষা রেগুলেশন

- উৎপাদিত

- পাওয়া

- ক্রমবর্ধমান

- হ্যাকার

- হ্যাকার

- হ্যাশ

- আছে

- অত: পর

- ঊর্ধ্বতন

- ঘন্টার

- কিভাবে

- HTTPS দ্বারা

- সনাক্ত করা

- if

- প্রভাব

- in

- অন্তর্ভুক্ত করা

- সুদ্ধ

- বৃদ্ধি

- স্বতন্ত্র

- শিল্প

- তথ্য

- পরিকাঠামো

- অবকাঠামো

- ইনপুট

- প্রতিষ্ঠান

- ব্যাখ্যা

- মধ্যে

- IP

- আইপি ঠিকানা

- IT

- এর

- নিজেই

- JPG

- মাত্র

- চাবি

- কী

- পরিচিত

- কেওয়াইসি

- আইন

- নেতৃত্ব

- কম

- মিথ্যা

- সীমিত

- সংযুক্ত

- তালিকা

- পাখি

- লগইন

- বজায় রাখা

- মেকিং

- অনেক

- বৃহদায়তন

- ম্যাচ

- ম্যাচিং

- মে..

- মাপ

- পরিমাপ

- বার্তা

- মেটাডাটা

- প্রশমন

- আধুনিক

- পর্যবেক্ষণ

- মাসের

- অধিক

- বহু

- নাম

- প্রয়োজন

- চাহিদা

- তন্ন তন্ন

- নেটওয়ার্ক

- নেটওয়ার্ক ডেটা

- নতুন

- এখন

- সংখ্যা

- সংখ্যার

- of

- on

- একদা

- ONE

- অনলাইন

- অনলাইন গোপনীয়তা

- কেবল

- সর্বোত্তম

- or

- অন্যরা

- আউটপুট

- নিজের

- গত

- সম্পাদন করা

- ব্যক্তিগত

- ব্যক্তিগত তথ্য

- ব্যক্তিগতকৃত

- ব্যক্তিগতভাবে

- ফিশিং

- ফিশিং বার্তা

- ফোন

- টুকরা

- টুকরা

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- সম্ভব

- সম্ভবত

- সম্ভাব্য

- চর্চা

- প্রতিরোধ

- প্রাথমিক

- প্রধান

- গোপনীয়তা

- প্ররোচক

- প্রক্রিয়া

- পণ্য

- রক্ষা

- প্রমাণ করা

- প্রদান

- প্রদানকারী

- এলোমেলো

- পরিসর

- কাঁচা

- সাম্প্রতিক

- সুপারিশ

- সুপারিশ করা

- হ্রাস করা

- হ্রাস

- উল্লেখ করা

- প্রবিধান

- আইন

- রিহ্যাশিং

- সংশ্লিষ্ট

- প্রয়োজন

- রাজস্ব

- বিপরীত

- অধিকার

- ঝুঁকি

- নিয়ম

- চালান

- দৌড়

- s

- লবণ

- একই

- মাধ্যমিক

- সংবেদনশীল

- আলাদা

- গম্ভীর

- সেট

- বিভিন্ন

- শেয়ারিং

- উচিত

- পাশ

- থেকে

- So

- কিছু

- বাস্তববুদ্ধিসম্পন্ন

- শুরু

- যুক্তরাষ্ট্র

- থাকা

- প্রারম্ভিক ব্যবহারের নির্দেশাবলী

- সঞ্চিত

- সংরক্ষণ

- যথাযথ

- স্ট্রিং

- শক্তিশালী

- এমন

- স্যুইফ্ট

- সিস্টেম

- গ্রহণ করা

- টেকওভারের

- লাগে

- প্রযুক্তি

- প্রযুক্তিক

- চেয়ে

- যে

- সার্জারির

- তাদের

- এইগুলো

- তারা

- এই

- সেগুলো

- হুমকি

- তিন

- দ্বারা

- এইভাবে

- অনুপ্রস্থ

- বাঁধা

- সময়

- থেকে

- টোকেন

- ট্রিগার

- দুই

- টিপিক্যাল

- সাধারণত

- অবিসন্বাদিতরুপে

- অবিভক্ত

- মার্কিন যুক্তরাষ্ট

- আনলক

- পর্যন্ত

- সমর্থন

- ব্যবহার

- ব্যবহৃত

- বেহুদা

- ব্যবহারকারী

- ব্যবহারকারী

- ব্যবহার

- যাচাই করুন

- বিভিন্ন

- খিলান

- উপকরণ

- সংস্করণ

- আয়তন

- জেয়

- উপায়..

- ওয়েব

- ছিল

- কি

- কখন

- যে

- কেন

- ইচ্ছা

- সঙ্গে

- বিশ্ব

- খারাপ

- লেখা

- উৎপাদনের

- zephyrnet