![]() পেনকা হরিস্টভস্কা

পেনকা হরিস্টভস্কা

প্রকাশিত: জানুয়ারী 17, 2024

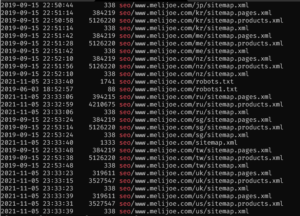

নিরাপত্তা গবেষকরা একটি জনপ্রিয় ওয়ার্ডপ্রেস প্লাগইনে এক জোড়া জটিল দুর্বলতা উন্মোচন করেছেন যা হ্যাকারদের প্রভাবিত ওয়েবসাইটগুলির উপর সম্পূর্ণ নিয়ন্ত্রণের অনুমতি দিতে পারে। ইমেল ডেলিভারি টুল POST SMTP মেইলার ওয়ার্ডপ্রেস প্লাগইনে দুর্বলতাগুলি পাওয়া গেছে, যা 300,000 টিরও বেশি ওয়েবসাইটে ইনস্টল করা হয়েছে।

দুর্বলতাগুলি শন মারফি এবং ইউলিসিস সাইচা দ্বারা সনাক্ত করা হয়েছিল, সেখানকার গবেষকরা Wordfence, একটি নেতৃস্থানীয় সাইবার নিরাপত্তা সংস্থা. তারা ব্যাখ্যা করেছে যে দুর্বলতাগুলি দূষিত অভিনেতাদের মেইলারের প্রমাণীকরণ API কী এবং অ্যাক্সেস লগগুলি পুনরায় সেট করতে সক্ষম করতে পারে, যার মধ্যে পাসওয়ার্ড রিসেট ইমেল অন্তর্ভুক্ত থাকতে পারে।

প্লাগইনের দুটি চিহ্নিত দুর্বলতার মধ্যে সবচেয়ে সমালোচনামূলক হল CVE-2023-6875, যেটিকে CVSS স্কেলে 9.8 রেট দেওয়া হয়েছে এবং 2.8.7 পর্যন্ত প্লাগইনের সমস্ত সংস্করণকে প্রভাবিত করে৷

আরও নির্দিষ্টভাবে, এটি প্লাগইনের সংযোগ-অ্যাপ REST এন্ডপয়েন্টে "টাইপ জাগলিং" এর কারণে একটি অনুমোদন বাইপাস ত্রুটি। এই দুর্বলতা প্রমাণীকরণের জন্য API কী পুনরায় সেট করার অনুমতি দেয়, যা পাসওয়ার্ড রিসেট ইমেল সহ সংবেদনশীল লগ ডেটা অ্যাক্সেস করতে পারে। এর অর্থ হল হ্যাকাররা প্রশাসকের জন্য একটি পাসওয়ার্ড রিসেট শুরু করতে পারে, তাদের ওয়েবসাইট থেকে লক করে দেয়।

CVE-2023-7027 হিসাবে চিহ্নিত অন্যান্য দুর্বলতা হল একটি XSS (স্টোর ক্রস-সাইট স্ক্রিপ্টিং) সমস্যা। এটি সিভিএসএস স্কোরে 7.2-এ নিম্ন স্থান পেয়েছে, তবে এটি এখনও একটি উচ্চ-তীব্রতার সমস্যা হিসাবে বিবেচিত হয়। গবেষকরা ব্যাখ্যা করেছেন যে এটি 2.8.7 এবং তার আগের সংস্করণগুলিতে "অপ্রতুল ইনপুট স্যানিটাইজেশন এবং আউটপুট এস্কেপিং" থেকে উদ্ভূত হয়েছে এবং সম্ভাব্য আক্রমণকারীদের ওয়েব পৃষ্ঠাগুলিতে ক্ষতিকারক স্ক্রিপ্টগুলি এম্বেড করার অনুমতি দেয়, যেগুলি তখন কার্যকর করা হয় যখন কোনও ব্যবহারকারী আপোস করা পৃষ্ঠায় যান।

সম্পূর্ণ অ্যাডমিনিস্ট্রেটর সুবিধার সাথে, একজন হ্যাকার ওয়ার্ডপ্রেস সাইটের উপর সম্পূর্ণ নিয়ন্ত্রণ অর্জন করতে পারে এবং প্লাগইন এবং থিম পরিবর্তন করতে পারে, বিষয়বস্তু সম্পাদনা করতে পারে, প্রকাশ করতে পারে এবং অপ্রকাশিত করতে পারে, ব্যাকডোর প্লান্ট করতে পারে এবং ব্যবহারকারীদের অনিরাপদ গন্তব্যে নিয়ে যেতে পারে।

POST SMTP প্লাগইনের সংস্করণ 2.8.8-এ প্লাগইনের বিক্রেতা-ইস্যু করা নিরাপত্তা সংশোধন করেছে, যা এই বছরের 1 জানুয়ারিতে প্রকাশিত হয়েছিল৷ দুর্ভাগ্যবশত, প্লাগইন ব্যবহার করে প্রায় 50% ওয়েবসাইট একটি দুর্বল সংস্করণ ব্যবহার করছে, অনুযায়ী রিপোর্ট. প্লাগইন ব্যবহারকারীদের দৃঢ়ভাবে তাদের ওয়েবসাইটগুলিকে সম্ভাব্য আক্রমণ থেকে রক্ষা করার জন্য সাম্প্রতিকতম সংস্করণে আপগ্রেড করার জন্য উত্সাহিত করা হয়৷

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- প্লেটো হেলথ। বায়োটেক এবং ক্লিনিক্যাল ট্রায়াল ইন্টেলিজেন্স। এখানে প্রবেশ করুন.

- উত্স: https://www.safetydetectives.com/news/150000-wordpress-sites-at-risk-due-to-vulnerable-plugin/

- : আছে

- : হয়

- $ ইউপি

- 000

- 1

- 150

- 17

- 300

- 40

- 7

- 8

- 9

- a

- প্রবেশ

- অনুযায়ী

- অভিনেতা

- আক্রান্ত

- শাখা

- বিরুদ্ধে

- সব

- অনুমতি

- অনুমতি

- প্রায়

- an

- এবং

- API

- রয়েছি

- AS

- At

- আক্রমন

- প্রমাণীকরণ

- অনুমোদন

- অবতার

- পিছনে

- হয়েছে

- কিন্তু

- by

- পার্শ্বপথ

- CAN

- ঘটিত

- সম্পূর্ণ

- সংকটাপন্ন

- বিবেচিত

- বিষয়বস্তু

- নিয়ন্ত্রণ

- পারা

- সংকটপূর্ণ

- সাইবার নিরাপত্তা

- উপাত্ত

- বিলি

- গন্তব্যস্থল

- সনাক্ত

- সরাসরি

- কারণে

- পূর্বে

- ইমেইল

- ইমেল

- বসান

- সক্ষম করা

- প্রণোদিত

- শেষপ্রান্ত

- মূলত

- নিষ্পন্ন

- ব্যাখ্যা

- দৃঢ়

- সংশোধন করা হয়েছে

- ত্রুটি

- জন্য

- পাওয়া

- থেকে

- সম্পূর্ণ

- লাভ করা

- হ্যাকার

- হ্যাকার

- ক্ষতিকর

- আছে

- HTTPS দ্বারা

- চিহ্নিত

- প্রভাব

- in

- অন্তর্ভুক্ত করা

- সুদ্ধ

- আরম্ভ করা

- ইনপুট

- ইনস্টল

- মধ্যে

- সমস্যা

- IT

- জানুয়ারি

- চাবি

- নেতৃত্ব

- নেতৃত্ব

- LINK

- লগ ইন করুন

- নিম্ন

- বিদ্বেষপরায়ণ

- মানে

- হতে পারে

- পরিবর্তন

- সেতু

- of

- on

- অন্যান্য

- বাইরে

- আউটপুট

- শেষ

- পৃষ্ঠা

- পেজ

- যুগল

- পাসওয়ার্ড

- পাসওয়ার্ড রিসেট

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- প্লাগ লাগানো

- প্লাগ-ইন

- জনপ্রিয়

- পোস্ট

- সম্ভাব্য

- সম্ভাব্য

- বিশেষাধিকার

- রক্ষা করা

- প্রকাশ করা

- স্থান

- তিরস্কার করা যায়

- সাম্প্রতিক

- মুক্ত

- গবেষকরা

- বিশ্রাম

- ঝুঁকি

- স্কেল

- স্কোর

- স্ক্রিপ্ট

- সন

- নিরাপত্তা

- সংবেদনশীল

- সাইট

- সাইট

- বিশেষভাবে

- এখনো

- দোকান

- প্রবলভাবে

- যে

- সার্জারির

- তাদের

- তাহাদিগকে

- থিম

- তারপর

- তারা

- এই

- এই বছর

- থেকে

- টুল

- দুই

- উন্মোচিত

- দুর্ভাগ্যবশত

- আপগ্রেড

- ব্যবহারকারী

- ব্যবহারকারী

- ব্যবহার

- সংস্করণ

- সংস্করণ

- ভিজিট

- দুর্বলতা

- দুর্বলতা

- জেয়

- ছিল

- ওয়েব

- webp

- ওয়েবসাইট

- ওয়েবসাইট

- ছিল

- কখন

- যে

- ওয়ার্ডপ্রেস

- ওয়ার্ডপ্রেস প্লাগইন

- পদ্ধতি এটা XSS

- বছর

- zephyrnet