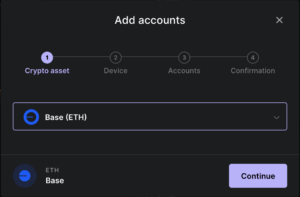

লেজারের উদ্দেশ্য সর্বদা ডিজিটাল সম্পদের জগতে অন্বেষণকারী যে কেউ আপোষহীন নিরাপত্তা এবং ব্যবহারযোগ্যতা প্রদান করে। আপনার ব্যক্তিগত কীগুলিকে নিরাপদ এবং অ্যাক্সেসযোগ্য রাখার জন্য সমস্ত স্ব-হেফাজতের সমাধানগুলির মধ্যে, আমাদের হার্ডওয়্যার ডিভাইসগুলি কারও পিছনে নেই।

একটি লেজার ডিভাইস ব্যবহার করার সময়, আপনি নিশ্চিত যে আপনার সম্মতি ছাড়া কেউ আপনার ব্যক্তিগত কীগুলির সাথে যোগাযোগ করতে পারবে না৷ কখনো। আপনার ডিভাইসে থাকা গোপনীয়তার সাথে যেকোনো মিথস্ক্রিয়া সর্বদা আপনার প্রান্তে একটি ম্যানুয়াল অ্যাকশনের প্রয়োজন হবে: এটি আপনার হার্ডওয়্যার ওয়ালেটের নিরাপত্তার পিছনে মূল নীতি।

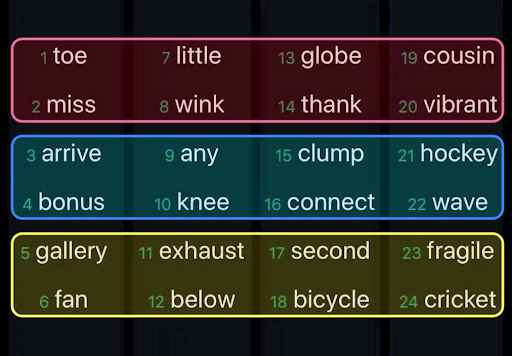

কিন্তু বিশুদ্ধ প্রযুক্তিগত নিরাপত্তা সমীকরণের অংশ মাত্র, এবং ক্রিপ্টোতে ব্যবহারকারীর অভিজ্ঞতার উন্নতির জন্য অনেক জায়গা রয়েছে। স্ব-হেফাজতের পথে যাওয়ার সময় এবং তাদের গোপন পুনরুদ্ধারের বাক্যাংশ তৈরি করার সময় প্রত্যেক নবাগত প্রথম প্রশ্নটি করে: "এই 24টি শব্দ দিয়ে আমি কী করব?"।

যদিও কিছু লোক তাদের গোপন পুনরুদ্ধারের বাক্যাংশ মুখস্ত করতে পারে, আমার মস্তিষ্কের সাথে আমার এই ধরণের বিশ্বাসযোগ্য সম্পর্ক নেই। আদর্শ উপদেশ এখন পর্যন্ত কাগজের টুকরো বা মধ্যে তাদের লিখতে হয়েছে একটি ধাতব দোকান, এবং এটি একটি নিরাপদ অবস্থানে রাখা। এই বিকল্পগুলি আদর্শ নয়, এবং ক্রিপ্টো-দত্তক বৃদ্ধি করা কঠিন করে তোলে।

স্ব-হেফাজতকে আরও সহজে অ্যাক্সেসযোগ্য করার জন্য, লেজার একটি নতুন উত্তর নিয়ে এসেছে: লেজার পুনরুদ্ধার.

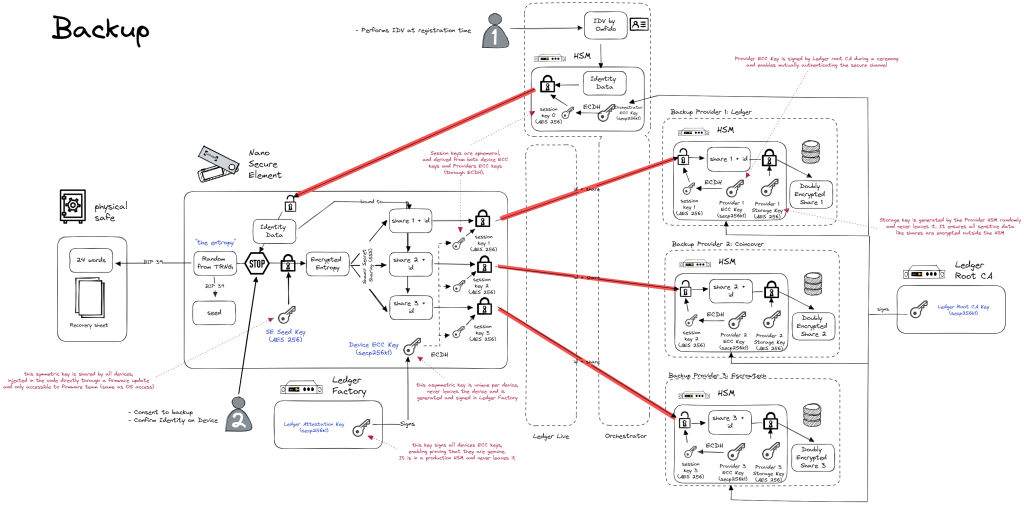

সংক্ষেপে, লেজার রিকভার হল ক্লাউডে আপনার সিক্রেট রিকভারি ফ্রেসকে নিরাপদে ব্যাক আপ করার জন্য একটি স্ব-হেফাজতের সমাধান, যা আপনাকে - এবং শুধুমাত্র আপনাকেই - ভবিষ্যতে আপনার হার্ডওয়্যার ডিভাইসে এটি পুনরুদ্ধার করতে দেয়৷

এটি পড়া, আপনার ক্রিপ্টো-স্পাইডি ইন্দ্রিয়গুলি ঝাঁকুনি দেওয়া উচিত: ক্লাউড এবং সিক্রেট রিকভারি ফ্রেস ব্যাকআপ সাধারণত একসাথে ভাল হয় না। কিন্তু বাস্তবতা হল যে ক্লাউড ব্যাকআপ একটি নিখুঁত সমাধান হতে পারে, যতক্ষণ না এটি ভালভাবে ডিজাইন করা এবং সম্পূর্ণ নিরাপদ।

অন্যান্য ক্লাউড ব্যাকআপ সমাধানগুলির একটি খারাপ খ্যাতি থাকার বিভিন্ন কারণ রয়েছে: গোপন পুনরুদ্ধারের বাক্যাংশটি কিছু সময়ে এনক্রিপ্ট করা হয়নি (আপনার কম্পিউটার, ব্রাউজার বা সার্ভারে হোক না কেন), ব্যাকআপ সাধারণত একটি একক সত্তার হাতে থাকে এবং এটি করা খুব সহজ। এটা অ্যাক্সেস

লেজার রিকভার ডিজাইন করার সময়, আমরা এই আপত্তিগুলিকে (এবং আরও অনেক কিছু) সাবধানে বিবেচনা করেছি এবং ক্রিপ্টো ব্যবহারকারীদের জন্য সবচেয়ে নিরাপদ সমাধান তৈরি করতে সফল হয়েছি যা একটি সহজ কিন্তু শক্তিশালী ব্যক্তিগত খুঁজছেন। OpSec.

এর বরং জটিল নকশা বোঝার জন্য, আসুন কয়েকটি ব্লগ পোস্টের মাধ্যমে এটিকে স্ক্র্যাচ থেকে একসাথে পুনর্নির্মাণ করি। আমাদের সূচনা পয়েন্ট এই সহজ ধারণা হবে:

আমার কাছে একটি বুলেটপ্রুফ হার্ডওয়্যার ওয়ালেটে একটি গোপন পুনরুদ্ধারের বাক্যাংশ রয়েছে এবং নিরাপত্তা বা নিয়ন্ত্রণের সঙ্গে আপস না করেই এটি অনলাইনে ব্যাক আপ করতে চাই৷

প্রথমে, আসুন দেখি কিভাবে আপনি নিজেই এটি করতে পারেন, আপনার গোপন পুনরুদ্ধারের বাক্যাংশটি কাগজের টুকরোতে লেখা থেকে দূরে সরে যান। তারপরে, আমরা একটু গভীরে খনন করব কীভাবে লেজার রিকভার অনলাইনে একই কাজ করে বা আরও ভালো করে।

এই ব্লগ পোস্টে এবং বিভিন্ন লেজার প্রকাশনায়, আমরা প্রায়ই 'সিক্রেট রিকভারি ফ্রেস', 'বীজ' এবং 'এনট্রপি', কিছুটা বিনিময়যোগ্যভাবে উল্লেখ করি।

কঠোরভাবে সমতুল্য না হলেও, এই তিনটি ধারণা শক্তভাবে সংযুক্ত, এবং তাদের ব্যবহার প্রযুক্তিগত প্রেক্ষাপটের উপর নির্ভর করে।

এই সম্পর্কে আরো জানতে চান? লেজার একাডেমি আপনাকে কভার করেছে!

গোপন পুনরুদ্ধারের বাক্যাংশ বিভক্ত করা: নিয়ন্ত্রণ রাখার একটি মূল উপায়

প্রথম যে জিনিসটি আপনি এড়াতে চান তা হল আপনার সম্পূর্ণ গোপন পুনরুদ্ধারের বাক্যাংশ যে কোনও একক সত্তাকে দেওয়া, যতটা নিরাপদ বা বিশ্বস্ত হতে পারে। আবারও, কার্যকর তহবিল ব্যবস্থাপনার জন্য স্ব-হেফাজত গুরুত্বপূর্ণ, তাই আপনার সম্পূর্ণ গোপন পুনরুদ্ধারের বাক্যাংশ কাউকে দেওয়া কখনই গ্রহণযোগ্য নয়।

সিস্টেমের যেকোন দুর্বলতা, মানুষ হোক বা মেশিন, আপনার সমস্ত তহবিল আপস করবে, অথবা আপনাকে আপনার ব্যাক-আপ গোপন পুনরুদ্ধারের বাক্যাংশ হারাবে। এই কারণেই Web3-এ ক্লাউড ব্যাকআপগুলির এত খারাপ খ্যাতি রয়েছে এবং কেন কোনও স্ট্যান্ডার্ড ক্লাউড ব্যাকআপ সিস্টেম গোপন পুনরুদ্ধার বাক্যাংশগুলি পরিচালনা করার জন্য অনুপযুক্ত।

নিয়ন্ত্রণের এই ক্ষতি এড়াতে ক্লাসিক উপায় হল আপনার গোপন পুনরুদ্ধারের বাক্যাংশকে একাধিক অংশে বিভক্ত করে ঝুঁকি বিতরণ করা, যাকে বলা হয় শেয়ার or টুকরা. প্রতিটি শেয়ার আপনার গোপনীয়তার একটি অংশ মাত্র, তাই মূল গোপন পুনরুদ্ধার বাক্যাংশটি পেতে তাদের একত্রিত করতে হবে। স্বতন্ত্রভাবে, তারা অকেজো. অতএব, এই শেয়ারগুলি পৃথকভাবে বিভিন্ন ব্যক্তিকে দেওয়া যেতে পারে যাতে কোনও একক সত্তা গোপন পুনরুদ্ধারের বাক্যাংশটি পুনরায় সংযুক্ত করতে পারে না।

আপনি যদি আপনার গোপন পুনরুদ্ধার বাক্যাংশ পুনরুদ্ধার করতে চান - কারণ আপনি আপনার হার্ডওয়্যার ডিভাইস হারিয়েছেন এবং একটি নতুন শুরু করতে হবে - আপনি প্রতিটি 'ব্যাকআপ বন্ধু'কে তাদের ভাগের জন্য জিজ্ঞাসা করবেন৷

এখন, আপনার গোপন পুনরুদ্ধার বাক্যাংশ বিভক্ত করার সেরা উপায় কি?

একটি বিকল্প হল একটি কাগজের টুকরোতে আপনার 24-শব্দগুলি লিখুন, তারপরে এটিকে তিনটি ভাগে কেটে নিন, উদাহরণস্বরূপ, প্রতিটিটি নিরাপদে ধরে রাখার জন্য বিভিন্ন লোককে দেওয়া হয়। এই সেটআপে, আপনার তিনজন বন্ধুকে আপনার কষ্টার্জিত ক্রিপ্টো চুরি করার জন্য যোগসাজশ করতে হবে।

এই ধরনের নিষ্পাপ বিভাজন সম্পাদন করা সহজ, কিন্তু আদর্শ থেকে অনেক দূরে। যদিও এটি সহজেই আপনার তহবিলের নিয়ন্ত্রণ জমা দেয় না, প্রতিটি শেয়ার আপনার গোপন পুনরুদ্ধার বাক্যাংশের একটি বড় অংশ প্রকাশ করে, যা এটির বাকি অংশ অনুমান করার অসুবিধাকে ব্যাপকভাবে হ্রাস করে। পরিস্থিতি আরও খারাপ হয় যদি আপনার দুইজন ব্যাকআপ বন্ধু মিলে যায় কারণ তাদের কাছে পর্যাপ্ত তথ্য আছে যে বাকী অংশ খুঁজে বের করার জন্য একটি পাশবিক আক্রমণ করার জন্য যথেষ্ট তথ্য রয়েছে। অবশেষে, যদি আপনার বন্ধুদের মধ্যে একজনও সত্যিকার অর্থে তাদের ভাগ হারিয়ে ফেলে, তবে আপনার পক্ষে এটি পুনরুদ্ধার করার একমাত্র উপায় হ'ল নিজেকে 'নিষ্ঠুরভাবে জোর করা'।

কীভাবে বিভক্ত করা হয় তা নিয়েও একটি প্রশ্ন রয়েছে: আপনি আপনার সবচেয়ে মূল্যবান গোপনীয়তা প্রক্রিয়া করার সময় কেউ লুকিয়ে পড়তে চান না। এটি একটি নিরাপদ এবং নিরাপদ পরিবেশে করা আবশ্যক।

কিভাবে লেজার পুনরুদ্ধার করে: শামির সিক্রেট শেয়ারিং

ভাগ্যক্রমে, ডিজিটাল গোপনীয়তার ক্ষেত্রে, ক্রিপ্টোগ্রাফিতে উপরের পদ্ধতির চেয়ে বিভক্ত করার একটি ভাল উপায় রয়েছে শামির সিক্রেট শেয়ারিং স্কিম (সংক্ষেপিত এসএসএস পরে)।

আপনার গোপন পুনরুদ্ধার বাক্যাংশ বিভক্ত করার জন্য SSS ব্যবহার করা গ্যারান্টি দেয় যে প্রতিটি শেয়ার বাকি গোপন পুনরুদ্ধার বাক্যাংশে কোন অতিরিক্ত তথ্য প্রদান করে না। অন্য কথায়, পুরো গোপন পুনরুদ্ধারের বাক্যাংশটি অনুমান করার অসুবিধা একই থাকে যা আপনার শেয়ারগুলির একটি সম্পর্কে পূর্বে জ্ঞান থাকে বা না থাকে।

তার উপরে, SSS সহজেই সমর্থন করে m-of-n সেটআপ, যার মানে আপনি তৈরি করতে পারেন n শেয়ার বিতরণ করা হবে কিন্তু শুধুমাত্র প্রয়োজন m শেয়ার আপনার গোপন পুনরুদ্ধার বাক্যাংশ পুনর্নির্মাণ. অন্য কথায় আপনি আপনার ব্যাকআপের পুনরুদ্ধারের ক্ষমতাকে প্রভাবিত না করে কিছু অংশ হারাতে পারেন। একটি স্থিতিস্থাপক সিস্টেম তৈরি করতে এই অতিরিক্ত অপ্রয়োজনীয়তা খুবই গুরুত্বপূর্ণ।

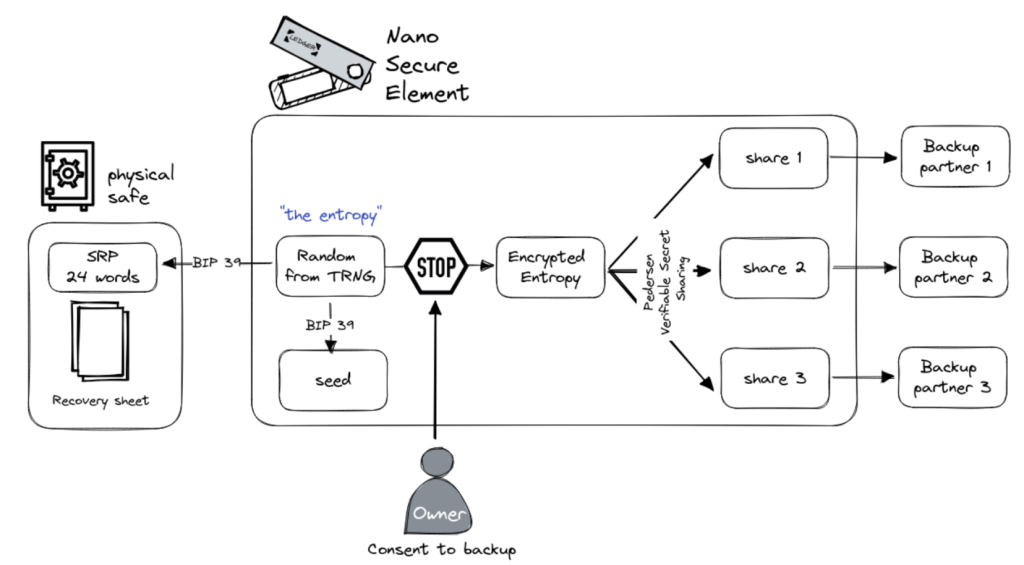

লেজার রিকভারে, আমরা একটি ব্যবহার করতে বেছে নিয়েছি 2-of-3 পরিকল্পনা. এর অর্থ হল মূল গোপন পুনরুদ্ধার বাক্যাংশটি পুনর্নির্মাণের জন্য কমপক্ষে দুটি শেয়ারের প্রয়োজন৷ এইভাবে, কোনও একক ব্যাকআপ প্রদানকারীর আপনার গোপনীয়তার নিয়ন্ত্রণ নেই, তবে ব্যাকআপটি একজন প্রদানকারীর ক্ষতির জন্য স্থিতিস্থাপক।

প্রাথমিক তিনটি ব্যাকআপ প্রদানকারী হল:

- মুদ্রা, যুক্তরাজ্য ভিত্তিক একটি কোম্পানি,

- এসক্রোটেক, মার্কিন যুক্তরাষ্ট্র ভিত্তিক একটি কোম্পানি,

- আর আমরা, খতিয়ান, ফ্রান্স ভিত্তিক।

ভবিষ্যতে, আমরা আরও ব্যাকআপ প্রদানকারীর থেকে বেছে নেওয়ার ইচ্ছা রাখি। এটি ব্যবহারকারীদের নিজেদের জন্য সেরা সেটআপ তৈরি করার অনুমতি দেবে।

আপনি SSS এর একটি চমৎকার ভূমিকা খুঁজে পেতে পারেন এখানে, কিন্তু আসুন আমরা আপনাকে একটি অনুভূতি দিতে পারি যে এটি একটি সাধারণের জন্য কীভাবে কাজ করে 2-of-n পরিকল্পনা.

আমাদের প্রাথমিক বিদ্যালয়ের গণিত কোর্সগুলি ব্যবহার করে, আমরা জানি যে শুধুমাত্র একটি সরল রেখা দুটি স্বতন্ত্র বিন্দুর মধ্য দিয়ে যায়, কিন্তু অসীম সংখ্যক সরল রেখা একটি একক বিন্দুর মধ্য দিয়ে যায়।

আমরা আপনার গোপন শেয়ার তৈরি করতে এটি ব্যবহার করব:

- ধরা যাক গোপন মান

s - আমরা তারপর একটি বাছাই এলোমেলো সরলরেখা যা বিন্দুর মধ্য দিয়ে যায়

(0,s) - আমরা সংজ্ঞায়িত করতে পারেন

nসূচকে এলোমেলো রেখার বিন্দু হিসাবে শেয়ার{x=1, x=2, x=3, …, x=n}

এখন, যদি আপনার কোন দুটি শেয়ার থাকে, আপনি সহজেই তাদের মধ্য দিয়ে যাওয়া একমাত্র সরল রেখাটিকে পুনর্গঠন করতে পারেন। আপনি এই রেখাটিকে y-অক্ষ (x=0) দিয়ে ছেদ করে আপনার প্রাথমিক গোপনীয়তা পুনরুদ্ধার করবেন।

কিন্তু যদি আপনি শুধুমাত্র একটি একক শেয়ার করুন, একটি অসীম সংখ্যক সরল রেখা এটির মধ্য দিয়ে যায়, তাই গোপনটি যে কোনও সংখ্যা হতে পারে এবং সঠিক লাইনটি অনুমান করা প্রথম স্থানে গোপনটি অনুমান করার মতোই কঠিন!

এই ব্লগ পোস্টে এবং বিভিন্ন লেজার প্রকাশনায়, আমরা প্রায়ই 'সিক্রেট রিকভারি ফ্রেস', 'বীজ' এবং 'এনট্রপি', কিছুটা বিনিময়যোগ্যভাবে উল্লেখ করি।

কঠোরভাবে সমতুল্য না হলেও, এই তিনটি ধারণা শক্তভাবে সংযুক্ত, এবং তাদের ব্যবহার প্রযুক্তিগত প্রেক্ষাপটের উপর নির্ভর করে।

এই সম্পর্কে আরো জানতে চান? লেজার একাডেমি আপনাকে কভার করেছে!

আগেই উল্লিখিত হিসাবে, এই ক্রিপ্টোগ্রাফিক প্রক্রিয়াটি একটি সুরক্ষিত পরিবেশে করা দরকার যাতে গোপনের কোনও অংশ সম্ভাব্য আক্রমণকারীদের কাছে প্রকাশ না হয়। লেজার হার্ডওয়্যার ওয়ালেটগুলি ব্যবহার করার সময়, ব্যবহারকারীর পিন কোডের কঠোর নিয়ন্ত্রণের অধীনে, শেয়ার গণনা সম্পূর্ণরূপে সুরক্ষিত উপাদানের মধ্যে সম্পন্ন হয়। এটি নিশ্চিত করে যে ব্যাকআপ প্রক্রিয়া চলাকালীন কোনও বাহ্যিক সফ্টওয়্যার বা মেশিন কখনও গোপন পুনরুদ্ধার বাক্যাংশ অ্যাক্সেস করতে পারবে না। এই সিরিজের পরবর্তী ব্লগ পোস্টে আরো!

ঠিক আছে, এর একটু ব্যাক আপ করা যাক

আমরা শিখেছি যে একটি ব্যাকআপ ডিজাইন করার সময়, আপনার গোপনীয়তা একাধিক শেয়ারে বিভক্ত করা এবং বিভিন্ন ব্যাকআপ প্রদানকারীদের (বন্ধু, বিশ্বস্ত সত্তা, ইত্যাদি) এ বিতরণ করা ভাল অভ্যাস। এটি স্ব-হেফাজতের সাথে সামঞ্জস্যপূর্ণ, কারণ আপনি আপনার তহবিল ব্যবহার করার জন্য তৃতীয় পক্ষের অনুমোদনের উপর নির্ভর না করে সম্পূর্ণ বীজ বাক্যাংশ পুনরুদ্ধার করতে সক্ষম একমাত্র ব্যক্তি। যাইহোক, বিভক্ত স্কিমটি সুযোগের জন্য ছেড়ে দেওয়া যাবে না, কারণ এটি ভুলভাবে বেছে নেওয়া হলে এটি আপনার সামগ্রিক নিরাপত্তাকে মারাত্মকভাবে হ্রাস করতে পারে।

একটি ধন্যবাদ 2-of-3 পেডারসেন ভেরিফাইয়েবল সিক্রেট শেয়ারিং স্কিম ব্যবহার করে সেটআপ, আমরা ব্যাকআপ প্রদানকারীর ব্যর্থতার জন্য লেজার রিকভারকে আরও স্থিতিস্থাপক করে তুলেছি। আপনার হার্ডওয়্যার ওয়ালেটের সিকিউর এলিমেন্টের অভ্যন্তরে সম্পূর্ণভাবে শেয়ার বিভক্ত করার মাধ্যমে, ব্যবহারকারীর গোপন পুনরুদ্ধারের বাক্যাংশটি ক্ষতিকারক পক্ষের জন্য ঝুঁকিপূর্ণ নয়। উপরন্তু, আমরা নিরাপদে যাচাই করতে পারি যে ব্যাকআপগুলি সঠিকভাবে তৈরি হয়েছে, যা আমরা ভবিষ্যতে পুনরুদ্ধার করতে চাইলে এটি অত্যন্ত গুরুত্বপূর্ণ!

এখন এটা জন্য সময় পার্ট 2 রুমের পরবর্তী হাতিটিকে সম্বোধন করতে: আপনার গোপন পুনরুদ্ধারের বাক্যাংশের সাথে আপস না করে আপনি কীভাবে একটি খোলা নেটওয়ার্কে শেয়ারগুলি নিরাপদে তৈরি এবং বিতরণ করতে পারেন?

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। মোটরগাড়ি / ইভি, কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- ব্লকঅফসেট। পরিবেশগত অফসেট মালিকানার আধুনিকীকরণ। এখানে প্রবেশ করুন.

- উত্স: https://www.ledger.com/blog/part-1-genesis-of-ledger-recover-self-custody-without-compromise

- : আছে

- : হয়

- :না

- $ ইউপি

- 1

- 14

- 24

- a

- সক্ষম

- সম্পর্কে

- উপরে

- শিক্ষায়তন

- গ্রহণযোগ্য

- প্রবেশ

- প্রবেশযোগ্য

- কর্ম

- যোগ

- যোগ

- ঠিকানা

- আবার

- সব

- অনুমতি

- অনুমতি

- এছাড়াও

- সর্বদা

- an

- এবং

- উত্তর

- কোন

- যে কেউ

- অনুমোদন

- রয়েছি

- AS

- সম্পদ

- At

- আক্রমণ

- এড়াতে

- দূরে

- পিছনে

- ব্যাকআপ

- ব্যাক-আপ

- খারাপ

- ভিত্তি

- BE

- কারণ

- হয়েছে

- আগে

- পিছনে

- হচ্ছে

- সর্বোত্তম

- উত্তম

- বিশাল

- বিট

- ব্লগ

- ব্লগ এর লেখাগুলো

- মস্তিষ্ক

- আনীত

- ব্রাউজার

- নির্মাণ করা

- ভবন

- বন্দুকের গুলিদ্বারা অভেদ্য

- কিন্তু

- by

- নামক

- CAN

- না পারেন

- ক্ষমতা

- সাবধানে

- কেস

- সুযোগ

- বেছে নিন

- মনোনীত

- সর্বোত্তম

- মেঘ

- কোড

- মুদ্রা

- মিলিত

- কোম্পানি

- উপযুক্ত

- জটিল

- আপস

- সন্দেহজনক

- গণনা

- কম্পিউটার

- ধারণা

- সম্মতি

- বিবেচিত

- প্রসঙ্গ

- নিয়ন্ত্রণ

- মূল

- পারা

- পথ

- গতিপথ

- সৃষ্টি

- সংকটপূর্ণ

- কঠোর

- ক্রিপ্টো

- ক্রিপ্টো ব্যবহারকারীরা

- ক্রিপ্টোগ্রাফিক

- ক্রিপ্টোগ্রাফি

- হেফাজত

- কাটা

- গভীর

- নির্ধারণ করা

- প্রদান করা

- নির্ভর করে

- নির্ভর করে

- নকশা

- ফন্দিবাজ

- যন্ত্র

- ডিভাইস

- বিভিন্ন

- কঠিন

- অসুবিধা

- খনন করা

- ডিজিটাল

- ডিজিটাল সম্পদ

- স্বতন্ত্র

- বিতরণ করা

- বণ্টিত

- do

- না

- সম্পন্ন

- Dont

- নিচে

- আয়তন বহুলাংশে

- সময়

- প্রতি

- সহজে

- সহজ

- কার্যকর

- উপাদান

- শেষ

- যথেষ্ট

- নিশ্চিত

- সমগ্র

- সম্পূর্ণরূপে

- সত্ত্বা

- সত্তা

- পরিবেশ

- সমতুল্য

- ইত্যাদি

- এমন কি

- কখনো

- প্রতি

- উদাহরণ

- চমত্কার

- অভিজ্ঞতা

- এক্সপ্লোরিং

- বহিরাগত

- অতিরিক্ত

- এ পর্যন্ত

- মনে

- কয়েক

- পরিশেষে

- আবিষ্কার

- প্রথম

- প্রবাহ

- জন্য

- ফর্ম

- অগ্রবর্তী

- ফ্রান্স

- বন্ধুদের

- থেকে

- তহবিল

- তহবিল

- ভবিষ্যৎ

- উত্পাদন করা

- উত্পন্ন

- উৎপাদিত

- প্রজন্ম

- জনন

- GIF

- দাও

- প্রদত্ত

- দান

- Go

- Goes

- চালু

- ভাল

- নিশ্চিত

- গ্যারান্টী

- হ্যান্ডলিং

- কঠিনতর

- হার্ডওয়্যারের

- হার্ডওয়্যার ডিভাইস

- হার্ডওয়্যার ডিভাইস

- হার্ডওয়্যার ওয়ালেট

- হার্ডওয়্যার ওয়ালেট

- আছে

- জমিদারি

- প্রচন্ডভাবে

- দখলী

- রাখা

- কিভাবে

- যাহোক

- HTTPS দ্বারা

- মানবীয়

- i

- ধারণা

- আদর্শ

- if

- হানিকারক

- গুরুত্বপূর্ণ

- উন্নতি

- in

- অন্যান্য

- ভুল

- বৃদ্ধি

- ইন্ডিসিস

- স্বতন্ত্রভাবে

- অসীম

- তথ্য

- প্রারম্ভিক

- ভিতরে

- মনস্থ করা

- গর্ভনাটিকা

- মিথষ্ক্রিয়া

- মধ্যে

- ভূমিকা

- IT

- এর

- রাখা

- চাবি

- কী

- রকম

- জানা

- জ্ঞান

- পরে

- শিখতে

- জ্ঞানী

- অন্তত

- খতিয়ান

- বাম

- দিন

- মত

- লাইন

- লাইন

- সংযুক্ত

- সামান্য

- একটু গভীর

- অবস্থান

- দীর্ঘ

- দেখুন

- খুঁজছি

- হারান

- ক্ষতি

- নষ্ট

- মেশিন

- প্রণীত

- করা

- ব্যবস্থাপনা

- ম্যানুয়াল

- গণিত

- সর্বোচ্চ প্রস্থ

- মে..

- হতে পারে

- মানে

- উল্লিখিত

- ধাতু

- পদ্ধতি

- হতে পারে

- অধিক

- সেতু

- চলন্ত

- অনেক

- বহু

- অবশ্যই

- my

- প্রয়োজন

- চাহিদা

- নেটওয়ার্ক

- না

- নতুন

- আগন্তুক

- পরবর্তী

- nst

- না।

- সংখ্যা

- উদ্দেশ্য

- প্রাপ্ত

- of

- প্রায়ই

- on

- একদা

- ONE

- অনলাইন

- কেবল

- খোলা

- খোলা নেটওয়ার্ক

- পছন্দ

- অপশন সমূহ

- or

- ক্রম

- মূল

- অন্যান্য

- আমাদের

- শেষ

- সামগ্রিক

- কাগজ

- অংশ

- দলগুলোর

- যন্ত্রাংশ

- পথ

- সম্প্রদায়

- নির্ভুল

- সম্পাদন করা

- করণ

- ব্যক্তি

- ব্যক্তিগত

- বাক্যাংশ

- বাছাই

- টুকরা

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- বিন্দু

- পয়েন্ট

- পোস্ট

- পোস্ট

- সম্ভাব্য

- অনুশীলন

- নীতি

- পূর্বে

- ব্যক্তিগত

- ব্যক্তিগত কী

- প্রক্রিয়া

- রক্ষিত

- প্রদানকারী

- প্রদানকারীর

- উপলব্ধ

- প্রকাশনা

- প্রশ্ন

- এলোমেলো

- বরং

- বাস্তবতা

- কারণে

- উদ্ধার করুন

- আরোগ্য

- হ্রাস করা

- হ্রাস

- সম্পর্ক

- থাকা

- অবশিষ্ট

- দেহাবশেষ

- খ্যাতি

- প্রয়োজন

- প্রয়োজনীয়

- স্থিতিস্থাপক

- বিশ্রাম

- প্রত্যর্পণ করা

- পুনরূদ্ধার

- প্রকাশিত

- প্রকাশিত

- অধিকার

- ঝুঁকি

- শক্তসমর্থ

- কক্ষ

- s

- নিরাপদ

- নিরাপদে

- একই

- বলা

- পরিকল্পনা

- স্কুল

- আঁচড়ের দাগ

- দ্বিতীয়

- গোপন

- নিরাপদ

- নিরাপদে

- নিরাপত্তা

- বীজ

- বীজ বাক্যাংশ

- আত্ম

- সেলফ কাস্টোডি

- সেটআপ

- বিভিন্ন

- শেয়ার

- শেয়ারগুলি

- শেয়ারিং

- সংক্ষিপ্ত

- উচিত

- সহজ

- সহজ

- একক

- অবস্থা

- So

- যতদূর

- সফটওয়্যার

- সমাধান

- সলিউশন

- কিছু

- কিছুটা

- বিভক্ত করা

- মান

- শুরু হচ্ছে

- সোজা

- যথাযথ

- জমা

- এমন

- সমর্থন

- পদ্ধতি

- গ্রহণ করা

- কারিগরী

- চেয়ে

- যে

- সার্জারির

- ভবিষ্যৎ

- যুক্তরাজ্য

- বিশ্ব

- তাদের

- তাহাদিগকে

- নিজেদের

- তারপর

- অতএব

- এইগুলো

- তারা

- জিনিস

- তৃতীয় পক্ষের

- এই

- তিন

- দ্বারা

- আঁটসাঁটভাবে

- সময়

- থেকে

- একসঙ্গে

- অত্যধিক

- শীর্ষ

- বিশ্বস্ত

- বিশ্বাস

- দুই

- Uk

- অধীনে

- বোঝা

- us

- ব্যবহারযোগ্যতা

- ব্যবহার

- ব্যবহার

- ব্যবহারকারী

- ব্যবহারকারীর অভিজ্ঞতা

- ব্যবহারকারী

- ব্যবহার

- সাধারণত

- দামি

- মূল্য

- বিভিন্ন

- প্রতিপাদ্য

- যাচাই

- খুব

- জেয়

- মানিব্যাগ

- ওয়ালেট

- প্রয়োজন

- উপায়..

- we

- দুর্বলতা

- Web3

- আমরা একটি

- কখন

- কিনা

- যে

- যখন

- কেন

- উইকিপিডিয়া

- ইচ্ছা

- সঙ্গে

- ছাড়া

- শব্দ

- কাজ

- বিশ্ব

- খারাপ

- would

- লেখা

- লিখিত

- এখনো

- আপনি

- আপনার

- নিজেকে

- ইউটিউব

- zephyrnet