পড়ার সময়: 5 মিনিট

পড়ার সময়: 5 মিনিট

আপনি কি ভয় পাবেন বা অন্তত উদ্বিগ্ন হবেন যদি আপনি আপনার ইমেল বক্সে মার্কিন জেলা আদালতে একটি সাবপোনা খুঁজে পান? অধিকাংশ মানুষ অবশ্যই হবে. অত্যাধুনিক এবং ধূর্ত র্যানসমওয়্যার পেলোড সহ রাশিয়া ভিত্তিক আইপি থেকে এই বিশাল আক্রমণ পরিচালনা করার সময় দূষিত আক্রমণকারীরা ঠিক এটিই গণনা করেছিল।

সামাজিক প্রকৌশল: জাল কর্তৃত্ব প্রকৃত ভয়ের কারণ

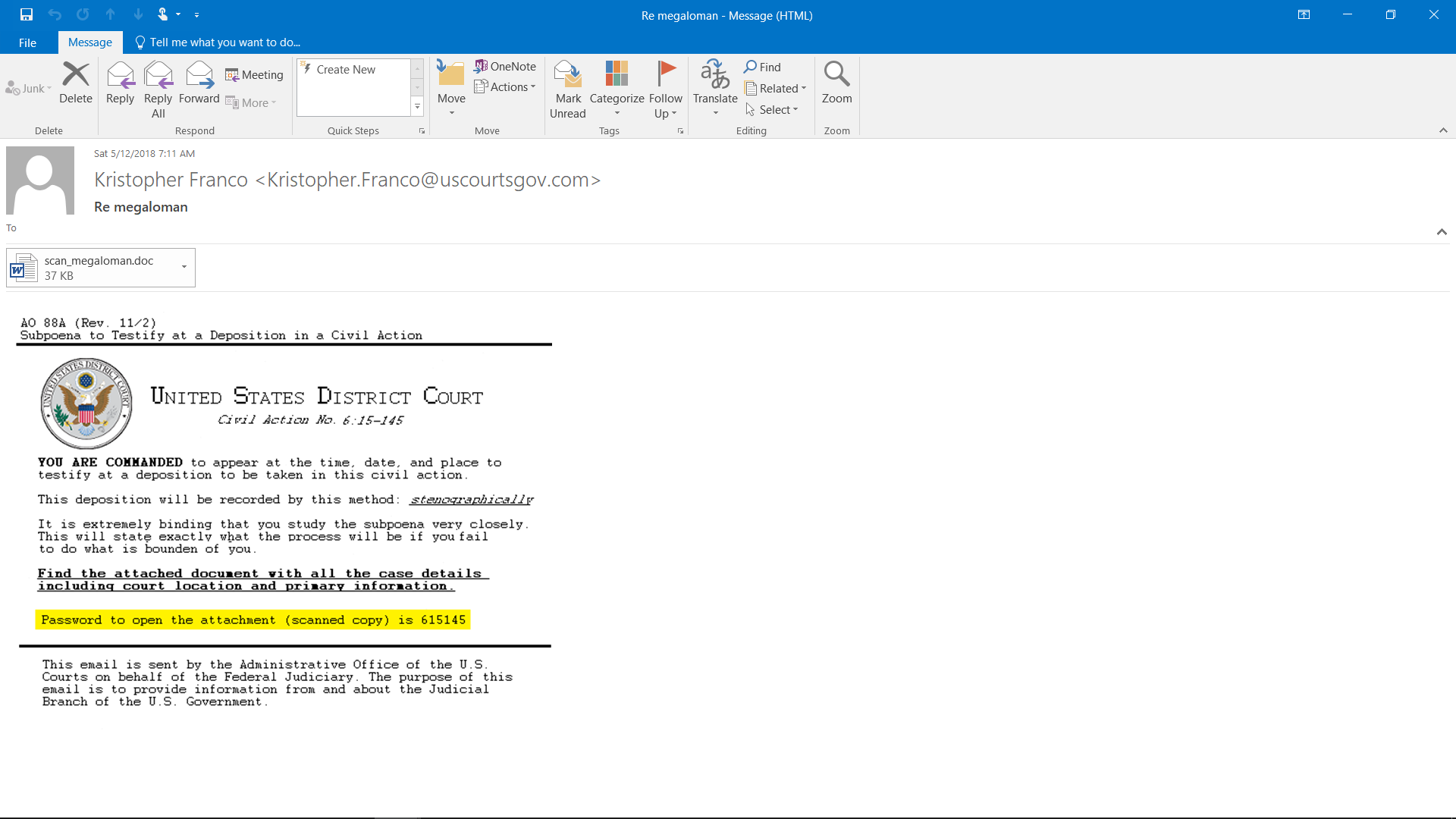

3582 জন ব্যবহারকারী এই দূষিত ইমেলের লক্ষ্যে পরিণত হয়েছে "ইউনাইটেড স্টেটস ডিস্ট্রিক্ট কোর্ট" সাবপোনা হিসাবে ছদ্মবেশে।

আপনি দেখতে পাচ্ছেন, ব্যবহারকারীদের দূষিত সংযুক্তি খুলতে রাজি করার জন্য ইমেলটিতে সামাজিক প্রকৌশল কৌশলগুলির পুরো গুচ্ছ রয়েছে। প্রধানত, অপরাধীরা ভয়, কর্তৃত্ব এবং কৌতূহলের মানসিক স্ট্রিং নিয়ে খেলার চেষ্টা করে ভিকটিমদের ম্যানিপুলেট করার জন্য। রিসিভারদের মনে এই সংবেদনশীল-উদ্দীপিত অবস্থাটি ইনস্টল করার লক্ষ্য তাদের সমালোচনামূলক চিন্তাভাবনার ক্ষমতাকে দমন করা এবং তাদের দ্রুত আচরণ করা।

এছাড়াও, প্রেরকের ইমেল ঠিকানা "uscourtgove.com", যা, অবশ্যই, জাল কিন্তু ইমেলে আরও বিশ্বাসযোগ্যতা যোগ করে। সংযুক্তির জন্য পাসওয়ার্ড থাকা মেইলের দৃঢ়তার স্বাদকে শক্তিশালী করে। ইমেলের বিষয় হল "মেগালোম্যান" এবং সংযুক্ত নথিটির নাম "scan.megaloman.doc" এবং এই ম্যাচটি বিশ্বাসযোগ্যতার কিছু ছোট স্পর্শ যোগ করে। এবং ভুক্তভোগীকে দায়বদ্ধতার হুমকি দেওয়া যদি সে "আপনাদের জন্য করতে ব্যর্থ হয়" (এবং এটি খুঁজে বের করার একমাত্র উপায় হল ফাইলটি সংযুক্ত করা) কেকের উপর আইসিং করা।

এই ব্লো-আপ ম্যানিপুলিটিভ ককটেল অপরাধীদের তারা যা চায় তা পেতে সাহায্য করার জন্য একটি শক্তিশালী হাতিয়ার। তাই অনেক লোকের এই কেলেঙ্কারীর শিকার হওয়ার ঝুঁকি খুব বেশি।

এখন দেখা যাক যদি একজন ব্যবহারকারী সংযুক্তিতে ফাইলটি খোলে তাহলে কি হবে।

ম্যালওয়্যার: প্রথমে লুকায়, তারপর হিট করে

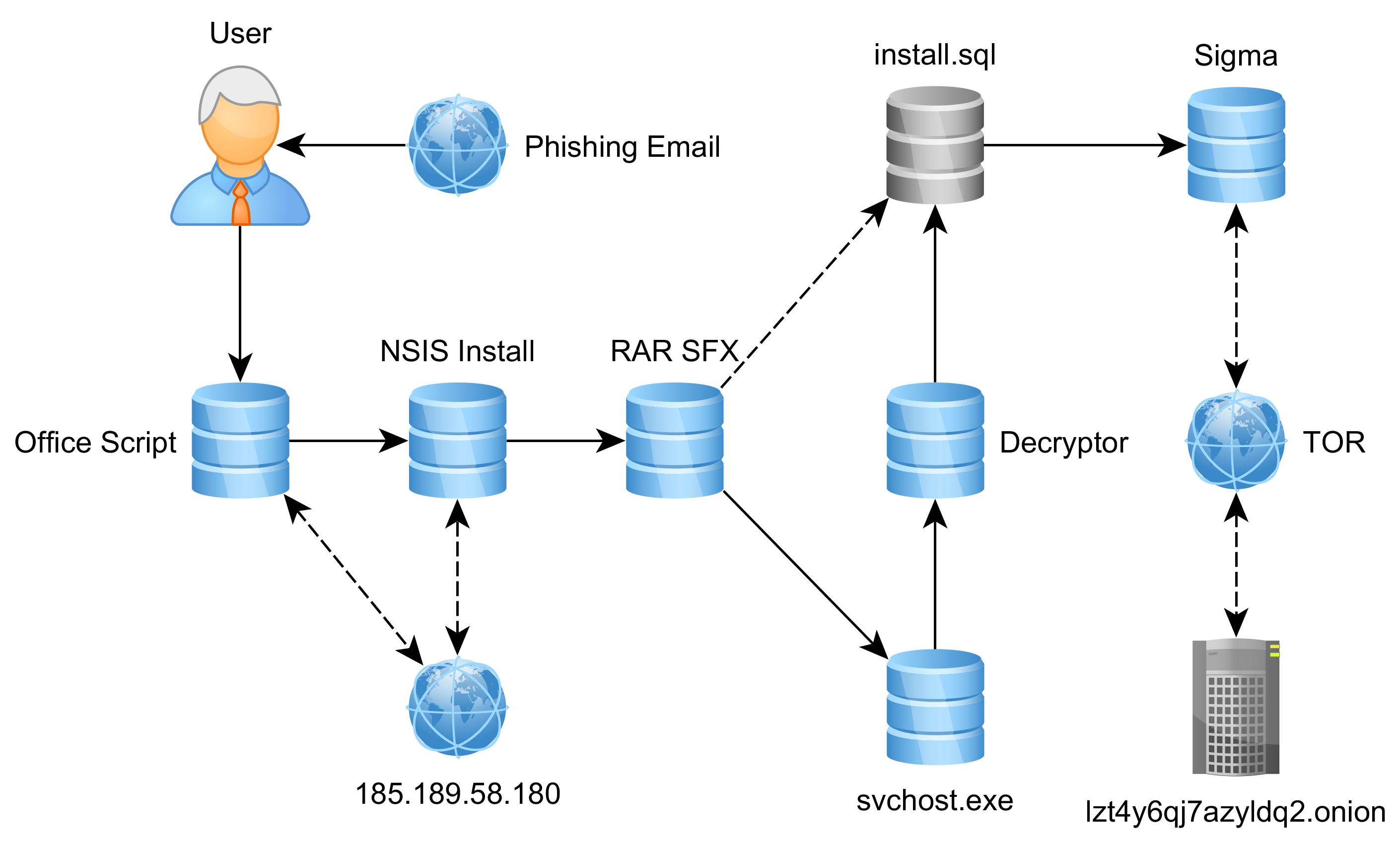

অবশ্যই, সাবপোনার সাথে এর মিল নেই। বাস্তবে, যেমন কমোডো থ্রেট রিসার্চ ল্যাব বিশ্লেষকরা আবিষ্কার করেছেন, এটি ধূর্ত এবং অত্যাধুনিক সিগমা র্যানসমওয়্যারের একটি নতুন রূপ যা সংক্রামিত মেশিনে ফাইলগুলি এনক্রিপ্ট করবে এবং তাদের ডিক্রিপ্ট করার জন্য মুক্তিপণ আদায় করবে।

সিগমা র্যানসমওয়্যার কীভাবে কাজ করে:

সিগমার এই নতুন ভেরিয়েন্টের বিশেষত্ব হল এটি ব্যবহারকারীকে পাসওয়ার্ড দিতে অনুরোধ করে। উম... ম্যালওয়্যারের জন্য পাসওয়ার্ড? এটি জুড়ে অদ্ভুত শোনাতে পারে, বাস্তবে এর স্পষ্ট উদ্দেশ্য রয়েছে: সনাক্তকরণ থেকে ম্যালওয়্যারটির আরও অস্পষ্টতা।

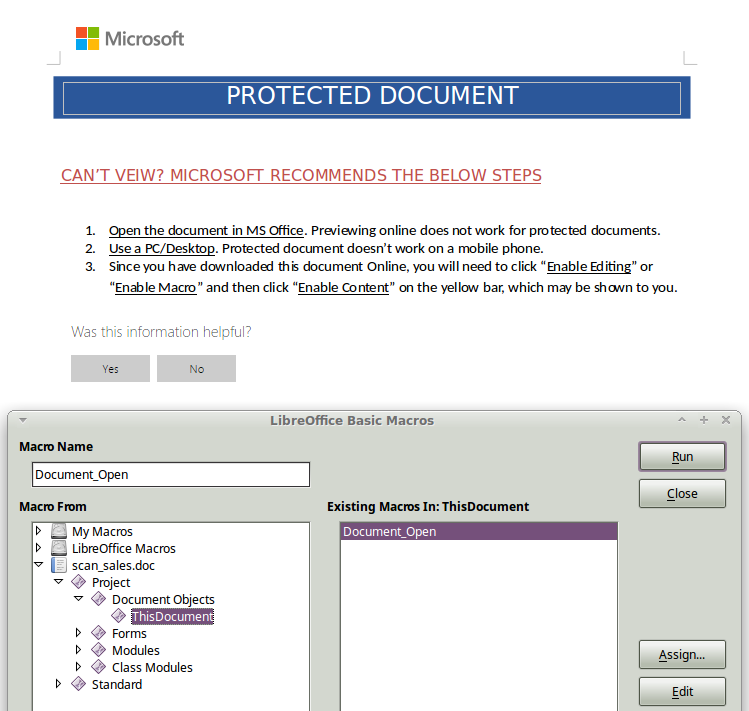

কিন্তু ব্যবহারকারী পাসওয়ার্ড লিখলেও, ফাইলটি অবিলম্বে চালানো হবে না। যদি শিকারের মেশিনে ম্যাক্রোগুলি বন্ধ করা হয় তবে এটি বিশ্বাসযোগ্যভাবে সেগুলি বন্ধ করতে বলে। লক্ষ্য করুন, এটি কীভাবে পুরো আক্রমণকারীদের কৌশলের সাথে ফিট করে: যদি এটি আদালতের বার্তা হয় তবে এটি অবশ্যই একটি সুরক্ষিত নথি হতে পারে, তাই না?

কিন্তু বাস্তবে ফাইলটিতে একটি ক্ষতিকারক VBScript রয়েছে যা ভিকটিমদের কম্পিউটারে ম্যালওয়্যার ইনস্টল করা শুরু করার জন্য চালাতে হবে। এটি আক্রমণকারীদের সার্ভার থেকে ম্যালওয়্যারের পরবর্তী অংশ ডাউনলোড করে, এটিকে %TEMP% ফোল্ডারে সংরক্ষণ করে, এটিকে ছদ্মবেশ ধারণ করে svchost.exe প্রসেস করে এবং এক্সিকিউট করে। এই svchost.exe ম্যালওয়্যারের আরও একটি অংশ ডাউনলোড করতে ড্রপার হিসেবে কাজ করে। তারপরে কর্মের একটি বরং দীর্ঘ শৃঙ্খলের মাধ্যমে - আবার, শক্তিশালী অস্পষ্টতার জন্য - এটি দূষিত পেলোড সম্পূর্ণ করে এবং এটি চালায়।

ম্যালওয়্যারটি লুকানোর এবং সনাক্তকরণ এড়াতে এর বিভিন্ন কৌশলগুলির সাথে সত্যিই চিত্তাকর্ষক দেখায়। চালানোর আগে, এটি ভার্চুয়াল মেশিন বা স্যান্ডবক্সের জন্য পরিবেশ পরীক্ষা করে। যদি এটি একটি আবিষ্কার করে, ম্যালওয়্যারটি নিজেকে হত্যা করে। এটি এর দূষিত প্রক্রিয়া এবং রেজিস্ট্রি এন্ট্রিগুলিকে "svchost.exe" এবং "chrome" এর মতো বৈধ হিসাবে ছদ্মবেশ ধারণ করে৷ এবং যে সব না.

তার ঘনিষ্ঠ কিছু অসদৃশ ransomware আত্মীয়স্বজন, সিগমা অবিলম্বে কাজ করে না কিন্তু লুকিয়ে থাকে এবং প্রথমে গোপন অনুসন্ধান করে। এটি মূল্যবান ফাইলগুলির একটি তালিকা তৈরি করে, সেগুলি গণনা করে এবং এই মানটিকে তার C&C সার্ভারে পাঠায় এবং শিকারের মেশিন সম্পর্কে অন্যান্য তথ্য সহ। যদি কোন ফাইল পাওয়া যায় না, সিগমা শুধু নিজেকে মুছে দেয়। এটি একটি কম্পিউটারকেও সংক্রমিত করে না, যদি জানতে পারে যে এর দেশের অবস্থান রাশিয়ান ফেডারেশন বা ইউক্রেন।

এর কমান্ড-এন্ড-কন্ট্রোল সার্ভারের সাথে ম্যালওয়্যার সংযোগটিও জটিল। যেহেতু সার্ভারটি TOR-ভিত্তিক, সিগমা ধাপগুলির একটি ক্রম নেয়:

1. এই লিঙ্কটি ব্যবহার করে TOR সফ্টওয়্যার ডাউনলোড করুন: https://archive.torproject.org/tor-package-archive/torbrowser/7.0/tor-win32-0.3.0.7.zip

2. System.zip হিসাবে %APPDATA% এ সংরক্ষণ করে৷

3. এটিকে %APPDATA%MicrosoftYOUR_SYSTEM_ID তে আনজিপ করুন

4. System.zip মুছে দেয়

5. Tortor.exe কে svchost.exe হিসাবে পুনঃনামকরণ করুন৷

6. এটি কার্যকর করে

7. কিছুক্ষণ অপেক্ষা করে এবং তার অনুরোধ পাঠায়

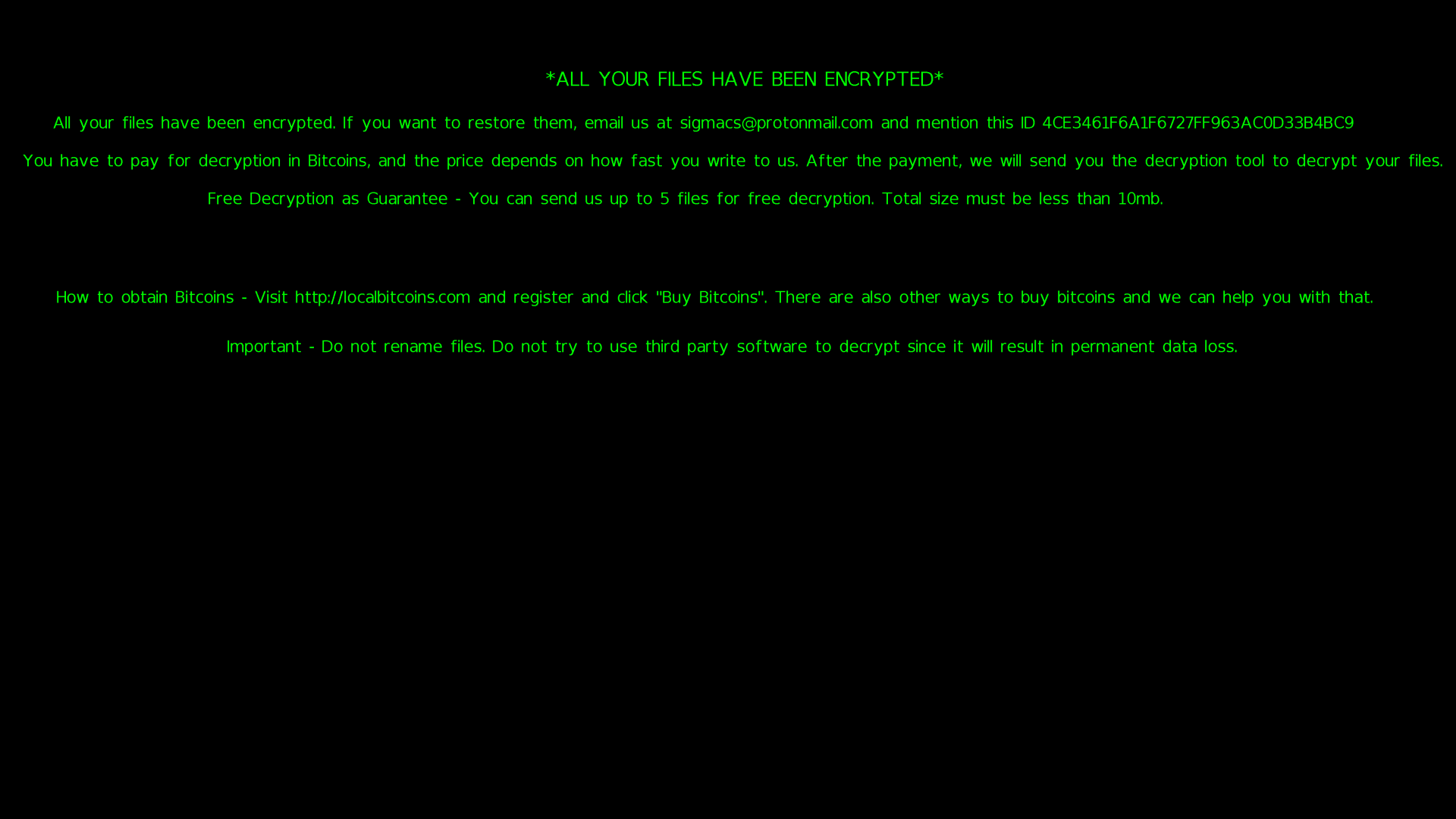

এবং তার পরেই সিগমা শিকারের মেশিনে ফাইলগুলি এনক্রিপ্ট করতে শুরু করে। তারপর মুক্তিপণ নোট বিষ মেশিনের পর্দা ক্যাপচার করা হবে.

এবং … finita la Commedia. যদি শিকার আগে ব্যাকআপ করার ব্যবস্থা না করে, তাহলে তার ডেটা হারিয়ে যায়। তাদের পুনরুদ্ধার করার কোন উপায় নেই।

সুরক্ষা: কীভাবে লড়াই করা যায়

কমোডোর প্রধান ফাতিহ ওরহান বলেছেন, "দুই দিকের এত পরিশীলিত ম্যালওয়্যারের মুখোমুখি হওয়া, সামাজিক প্রকৌশল কৌশল এবং প্রযুক্তিগত নকশা, এমনকি নিরাপত্তা-সচেতন ব্যবহারকারীদের জন্য একটি কঠিন চ্যালেঞ্জ" হুমকি গবেষণা ল্যাব. “এই ধরনের ধূর্ত আক্রমণ থেকে রক্ষা করার জন্য আপনার কেবলমাত্র মানুষের সচেতনতার চেয়ে আরও নির্ভরযোগ্য কিছু থাকা দরকার। এই ক্ষেত্রে, একটি বাস্তব সমাধান অবশ্যই 100% গ্যারান্টি দিতে হবে যে আপনার সম্পদের ক্ষতি হবে না এমনকি কেউ যদি বদমাশের টোপ নেয় এবং ম্যালওয়্যার চালায়।

এটা ঠিক কি একচেটিয়া কমোডো অটো-কন্টেইনমেন্ট প্রযুক্তি আমাদের গ্রাহকদের দেয়: যেকোন আগত অজানা ফাইল স্বয়ংক্রিয়ভাবে সুরক্ষিত পরিবেশে রাখা হয়, যেখানে এটি হোস্ট, সিস্টেম বা নেটওয়ার্কের ক্ষতি করার কোনো একক সম্ভাবনা ছাড়াই চালানো যায়। এবং কমোডো বিশ্লেষকরা এটি পরীক্ষা না করা পর্যন্ত এটি এই পরিবেশে থাকবে। এই কারণেই কমোডো গ্রাহকদের মধ্যে কেউই এই লুকোচুরি আক্রমণের শিকার হননি”।

সাথে নিরাপদে বসবাস করুন শর্তাবলী |!

আক্রমণে ব্যবহৃত হিটম্যাপ এবং আইপিগুলি নীচে দেওয়া হল

ইমেল থেকে 32টি রাশিয়ান ভিত্তিক (সেন্ট পিটার্সবার্গ) আইপি থেকে হামলা চালানো হয়েছিল Kristopher.Franko@uscourtsgov.com কোন ডোমেইনটি সম্ভবত আক্রমণের জন্য বিশেষভাবে তৈরি করা হয়েছিল। এটি 10 মে, 2018, 02:20 UTC-এ শুরু হয়েছিল এবং 14:35 UTC-এ শেষ হয়েছিল৷

| দেশ | প্রেরক আইপি |

| রাশিয়া | 46.161.42.44 |

| রাশিয়া | 46.161.42.45 |

| রাশিয়া | 46.161.42.46 |

| রাশিয়া | 46.161.42.47 |

| রাশিয়া | 46.161.42.48 |

| রাশিয়া | 46.161.42.49 |

| রাশিয়া | 46.161.42.50 |

| রাশিয়া | 46.161.42.51 |

| রাশিয়া | 46.161.42.52 |

| রাশিয়া | 46.161.42.53 |

| রাশিয়া | 46.161.42.54 |

| রাশিয়া | 46.161.42.55 |

| রাশিয়া | 46.161.42.56 |

| রাশিয়া | 46.161.42.57 |

| রাশিয়া | 46.161.42.58 |

| রাশিয়া | 46.161.42.59 |

| রাশিয়া | 46.161.42.60 |

| রাশিয়া | 46.161.42.61 |

| রাশিয়া | 46.161.42.62 |

| রাশিয়া | 46.161.42.63 |

| রাশিয়া | 46.161.42.64 |

| রাশিয়া | 46.161.42.65 |

| রাশিয়া | 46.161.42.66 |

| রাশিয়া | 46.161.42.67 |

| রাশিয়া | 46.161.42.68 |

| রাশিয়া | 46.161.42.69 |

| রাশিয়া | 46.161.42.70 |

| রাশিয়া | 46.161.42.71 |

| রাশিয়া | 46.161.42.72 |

| রাশিয়া | 46.161.42.73 |

| রাশিয়া | 46.161.42.74 |

| রাশিয়া | 46.161.42.75 |

| মোট ফলাফল | 32 |

Ransomware সুরক্ষা সফ্টওয়্যার

বিনামূল্যে পরীক্ষা শুরু করুন নিখরচায় আপনার ইনস্ট্যান্ট সুরক্ষা স্কোরকার্ড পান G

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- প্লেটোব্লকচেন। Web3 মেটাভার্স ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- উত্স: https://blog.comodo.com/pc-security/subpoena-new-variant-of-sigma-ransomware/

- 10

- 2018

- 7

- a

- ক্ষমতা

- সম্পর্কে

- আইন

- স্টক

- কাজ

- ঠিকানা

- যোগ করে

- পর

- বিরুদ্ধে

- সব

- বিশ্লেষকরা

- এবং

- আসার

- সম্পদ

- আক্রমণ

- আক্রমন

- কর্তৃত্ব

- স্বয়ংক্রিয়ভাবে

- সচেতনতা

- ব্যাক-আপ

- টোপ

- আগে

- ব্লগ

- উভয় পক্ষের

- বক্স

- গুচ্ছ

- কেক

- গ্রেপ্তার

- কেস

- কারণ

- কেন্দ্র

- চেন

- চ্যালেঞ্জ

- চেক

- পরিষ্কার

- ঘনিষ্ঠ

- ককটেল

- সাধারণ

- সমাপ্ত

- জটিল

- কম্পিউটার

- সংযোগ

- সন্তুষ্ট

- দেশ

- পথ

- আদালত

- নির্মিত

- সৃষ্টি

- বিশ্বাসযোগ্যতা

- সংকটপূর্ণ

- কৌতুহল

- গ্রাহকদের

- উপাত্ত

- ডিক্রিপ্ট করুন

- স্পষ্টভাবে

- নকশা

- সনাক্তকরণ

- আবিষ্কৃত

- আবিষ্কার

- জেলা

- জেলা আদালত

- দলিল

- না

- ডোমেইন

- ডাউনলোড

- ডাউনলোড

- ইমেইল

- প্রকৌশল

- প্রবেশ করান

- পরিবেশ

- এমন কি

- ঘটনা

- ঠিক

- একচেটিয়া

- executes

- পতন

- ভয়

- সঙ্ঘ

- যুদ্ধ

- ফাইল

- নথি পত্র

- আবিষ্কার

- খুঁজে বের করে

- প্রথম

- পাওয়া

- বিনামূল্যে

- থেকে

- ক্রিয়াকলাপ

- পাওয়া

- দাও

- দেয়

- জামিন

- এরকম

- কঠিন

- জমিদারি

- মাথা

- সাহায্য

- লুকান

- উচ্চ

- নিমন্ত্রণকর্তা

- কিভাবে

- কিভাবে

- HTTPS দ্বারা

- অবিলম্বে

- চিত্তাকর্ষক

- in

- অন্তর্ভুক্ত

- তথ্য

- ইনস্টল করার

- তাত্ক্ষণিক

- IT

- নিজেই

- সম্ভবত

- LINK

- তালিকা

- অবস্থান

- দীর্ঘ

- সৌন্দর্য

- মেশিন

- ম্যাক্রো

- করা

- তৈরি করে

- ম্যালওয়্যার

- অনেক

- অনেক মানুষ

- বৃহদায়তন

- ম্যাচ

- সর্বোচ্চ প্রস্থ

- বার্তা

- মাইক্রোসফট

- হৃদয় ও মন জয়

- অধিক

- সেতু

- নামে

- প্রয়োজন

- নেটওয়ার্ক

- নতুন

- পরবর্তী

- ONE

- খোলা

- প্রর্দশিত

- অন্যান্য

- অংশ

- পাসওয়ার্ড

- সম্প্রদায়

- পিটার্সবার্গ

- পিএইচপি

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- খেলা

- সম্ভাবনা

- পূর্বে

- প্রক্রিয়া

- রক্ষা করা

- রক্ষিত

- রক্ষা

- উদ্দেশ্য

- করা

- মুক্তিপণ

- ransomware

- বাস্তব

- বাস্তবতা

- রেজিস্ট্রি

- আত্মীয়

- বিশ্বাসযোগ্য

- অনুরোধ

- প্রয়োজন

- গবেষণা

- দায়িত্ব

- ঝুঁকি

- চালান

- দৌড়

- রাশিয়া

- রাশিয়ান

- রাশিয়ান ফেডারেশন

- সেন্ট

- স্যান্ডবক্স

- বলেছেন

- কেলেঙ্কারি

- কাঁচুমাচু

- স্কোরকার্ড

- স্ক্রিন

- নিরাপদ

- নিরাপত্তা

- ক্রম

- পক্ষই

- সিগমা

- একক

- ছোট

- গোপন

- So

- সামাজিক

- সামাজিক প্রকৌশলী

- সফটওয়্যার

- ঘনত্ব

- সমাধান

- কিছু

- কেউ

- কিছু

- বাস্তববুদ্ধিসম্পন্ন

- শব্দ

- প্রশিক্ষণ

- বিশেষত

- শুরু

- রাষ্ট্র

- যুক্তরাষ্ট্র

- থাকা

- প্রারম্ভিক ব্যবহারের নির্দেশাবলী

- কৌশল

- শক্তিশালী

- শক্তিশালী

- বিষয়

- সপিনা

- এমন

- পদ্ধতি

- লাগে

- লক্ষ্যমাত্রা

- কারিগরী

- সার্জারির

- তাদের

- চিন্তা

- হুমকি

- সর্বত্র

- সময়

- থেকে

- টুল

- পাহাড়

- চালু

- পরিণত

- ইউক্রেইন্

- us

- ব্যবহারকারী

- ব্যবহারকারী

- ইউটিসি

- দামি

- মূল্য

- বৈকল্পিক

- বৈচিত্র্য

- মাধ্যমে

- শিকার

- ক্ষতিগ্রস্তদের

- ভার্চুয়াল

- ভার্চুয়াল মেশিন

- পাশ্চাত্য

- কি

- যে

- যখন

- সমগ্র

- ইচ্ছা

- would

- আপনি

- আপনার

- zephyrnet