যে হারে বিকাশকারীরা গুরুত্বপূর্ণ সফ্টওয়্যার গোপনীয়তা ফাঁস করেছে, যেমন পাসওয়ার্ড এবং API কী, গিটহাব রিপোজিটরিতে প্রতি 5.5 কমিটের মধ্যে 1,000 তে অর্ধেক বেড়েছে।

এই সপ্তাহে সিক্রেটস-ম্যানেজমেন্ট ফার্ম গিটগার্ডিয়ান দ্বারা প্রকাশিত একটি প্রতিবেদন অনুসারে এটি। যদিও শতাংশটি ছোট বলে মনে হচ্ছে, সামগ্রিকভাবে, ফার্মটি একটি পাবলিক রিপোজিটরিতে গোপনীয়তার ফাঁস হওয়ার কমপক্ষে 10 মিলিয়ন ঘটনা সনাক্ত করেছে, যা মোট 3 মিলিয়নেরও বেশি অনন্য গোপনীয়তার জন্য দায়ী, কোম্পানিটি তার "2022 স্টেট অফ সিক্রেটস স্প্রল" রিপোর্টে বলেছে।

যদিও জেনেরিক পাসওয়ার্ডগুলি বেশিরভাগ (56%) গোপনীয়তার জন্য দায়ী, এক তৃতীয়াংশেরও বেশি (38%) একটি উচ্চ-এনট্রপি সিক্রেট জড়িত যাতে API কী, র্যান্ডম নম্বর জেনারেটর বীজ এবং অন্যান্য সংবেদনশীল স্ট্রিংগুলি অন্তর্ভুক্ত থাকে।

যেহেতু আরও কোম্পানি তাদের অ্যাপ্লিকেশন পরিকাঠামো এবং ক্রিয়াকলাপগুলিকে ক্লাউডে নিয়ে যাচ্ছে, API কী, শংসাপত্র এবং অন্যান্য সফ্টওয়্যার গোপনীয়তাগুলি তাদের ব্যবসার নিরাপত্তার জন্য গুরুত্বপূর্ণ হয়ে উঠেছে। যখন এই গোপনীয়তাগুলি ফাঁস হয়ে যায়, তখন ফলাফলগুলি বিধ্বংসী হতে পারে, বা অন্ততপক্ষে, ব্যয়বহুল।

GitGuardian-এর নিরাপত্তা ও বিকাশকারী অ্যাডভোকেট ম্যাকেঞ্জি জ্যাকসন বলেছেন, "গোপনগুলি হল যে কোনও ব্যবসা বা সংস্থার মুকুট রত্ন - তারা সত্যিই আপনার সমস্ত সিস্টেম এবং অবকাঠামোতে অ্যাক্সেস মঞ্জুর করতে পারে।" "ঝুঁকিটি সম্পূর্ণ সিস্টেম টেকওভার থেকে শুরু করে, ছোট ডেটা এক্সপোজার বা অন্যান্য বিভিন্ন জিনিস হতে পারে।"

"এই ধরনের লক্ষ লক্ষ কী প্রতি বছর জমা হয়, শুধুমাত্র পাবলিক স্পেসে যেমন কোড-শেয়ারিং প্ল্যাটফর্মে নয়, বিশেষ করে ব্যক্তিগত সংগ্রহস্থল বা কর্পোরেট আইটি সম্পদের মতো বন্ধ স্থানগুলিতে," গিটগার্ডিয়ান তার "2023 স্টেট অফ সিক্রেটস স্প্রল" রিপোর্টে বলা হয়েছে.

এমনকি সেই ব্যক্তিগত স্থানগুলিও ঝুঁকিপূর্ণ হতে পারে। উদাহরণস্বরূপ, জানুয়ারিতে, সহযোগিতা এবং মেসেজিং প্ল্যাটফর্ম স্ল্যাক ব্যবহারকারীদের সতর্ক করেছিল যে "সীমিত সংখ্যক স্ল্যাক কর্মচারী টোকেন" ছিল একটি হুমকি অভিনেতা দ্বারা চুরি, যিনি তারপর ব্যক্তিগত কোড সংগ্রহস্থল ডাউনলোড করেছেন। গত মে, ক্লাউড অ্যাপ্লিকেশন প্ল্যাটফর্ম প্রদানকারী হেরোকু, সেলসফোর্সের একটি সহযোগী, স্বীকার করেছে যে একজন আক্রমণকারী হ্যাশড এবং সল্ট করা পাসওয়ার্ডের একটি ডাটাবেস চুরি করেছে GitHub এর সাথে একীভূত করতে ব্যবহৃত OAuth টোকেনগুলিতে অ্যাক্সেস লাভ করা.

পরিকাঠামো — যেমন … ওহো!

গোপনীয়তা ফাঁস বৃদ্ধির একটি অংশ কারণ অবকাঠামো-কোড (IaC) অনেক বেশি জনপ্রিয় হয়ে উঠেছে। IaC হ'ল ম্যানুয়াল প্রক্রিয়ার পরিবর্তে কোডের মাধ্যমে পরিকাঠামো পরিচালনা এবং বিধান করা এবং 2022 সালে, GitHub সংগ্রহস্থলে পুশ করা IaC-সম্পর্কিত ফাইল এবং শিল্পকর্মের সংখ্যা 28% বৃদ্ধি পেয়েছে। গিটগার্ডিয়ানের মতে ডকার, কুবারনেটস বা টেরাফর্মের কনফিগারেশন ফাইল সমন্বিত ফাইলের বিশাল সংখ্যাগরিষ্ঠ (83%)।

IaC ডেভেলপারদের সার্ভার, ডাটাবেস এবং সফ্টওয়্যার-সংজ্ঞায়িত নেটওয়ার্কিং সহ তাদের অ্যাপ্লিকেশন দ্বারা ব্যবহৃত পরিকাঠামোর কনফিগারেশন নির্দিষ্ট করার অনুমতি দেয়। জ্যাকসন বলেছেন, এই সমস্ত উপাদানগুলি নিয়ন্ত্রণ করার জন্য, গোপনীয়তাগুলি প্রায়শই প্রয়োজনীয়।

"আক্রমণের পৃষ্ঠটি প্রসারিত হচ্ছে," তিনি বলেছেন। "কোড হিসাবে অবকাঠামো এই নতুন জিনিস হয়ে উঠেছে এবং এটি জনপ্রিয়তার সাথে বিস্ফোরিত হয়েছে, এবং অবকাঠামোর জন্য গোপনীয়তার প্রয়োজন, তাই অবকাঠামো-এ-কোড [ফাইল] প্রায়শই গোপনীয়তা ধারণ করে।"

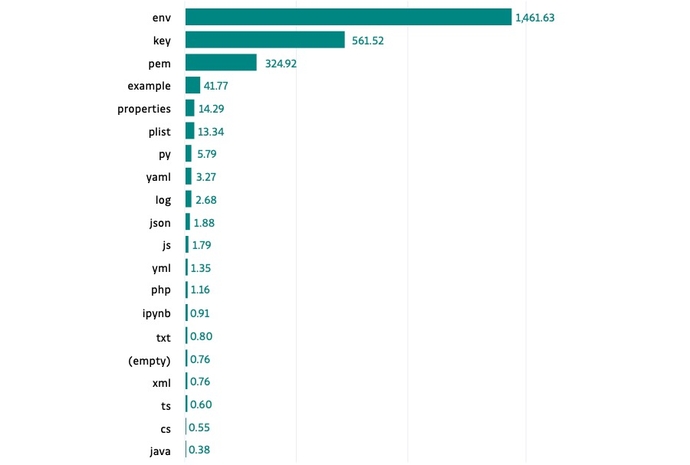

উপরন্তু, তিনটি ফাইল টাইপ সাধারণত সংবেদনশীল অ্যাপ্লিকেশন তথ্যের জন্য ক্যাশে হিসাবে ব্যবহৃত হয় — .env, .key, এবং .pem — সবচেয়ে সংবেদনশীল হিসাবে বিবেচিত হয়, যা প্রতি ফাইলের সর্বাধিক গোপনীয়তা হিসাবে সংজ্ঞায়িত করা হয়। ডেভেলপারদের প্রায় সবসময়ই সেই ফাইলগুলিকে পাবলিক রিপোজিটরিতে প্রকাশ করা এড়ানো উচিত, জ্যাকসন বলেছেন।

"যদি এই ফাইলগুলির মধ্যে একটি আপনার গিট সংগ্রহস্থলে থাকে, তবে আপনি জানেন যে আপনার সুরক্ষায় গর্ত রয়েছে," তিনি বলেছেন। “এমনকি যদি ফাইলটিতে গোপনীয়তা না থাকে, তবে সেগুলি কখনই সেখানে থাকা উচিত নয়। তারা সেখানে নেই তা নিশ্চিত করার জন্য আপনার জায়গায় প্রতিরোধ করা উচিত এবং তারা কখন সেখানে আছে তা জানার জন্য জায়গায় সতর্ক করা উচিত।”

সেই কারণে, কোম্পানিগুলিকে ক্রমাগত গোপনীয়তার জন্য সিস্টেম এবং ফাইলগুলি স্ক্যান করা উচিত, দৃশ্যমানতা এবং সম্ভাব্য বিপজ্জনক ফাইলগুলিকে ব্লক করার ক্ষমতা অর্জন করা উচিত, জ্যাকসন যোগ করেছেন।

"আপনি আপনার দৃশ্যমানতা নিশ্চিত করতে আপনার সমস্ত অবকাঠামো স্ক্যান করতে চান" তিনি বলেছেন। "এবং তারপরে পরবর্তী পদক্ষেপগুলির মধ্যে রয়েছে প্রকৌশলী এবং বিকাশকারীদের পরীক্ষা করার জন্য সরঞ্জামগুলি প্রয়োগ করা … তারা যখন স্খলিত হয় তখন কোনও গোপনীয়তা সনাক্ত করতে।"

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- প্লেটোব্লকচেন। Web3 মেটাভার্স ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- উত্স: https://www.darkreading.com/application-security/inside-threat-developers-leaked-10m-credentials-passwords-2022

- : হয়

- $ 10 মিলিয়ন

- 000

- 1

- 10

- 2022

- 2023

- 7

- a

- ক্ষমতা

- প্রবেশ

- অনুযায়ী

- হিসাবরক্ষণ

- স্তূপাকার করা

- যোগ

- যোগ করে

- উকিল

- পর

- সব

- অনুমতি

- সর্বদা

- এবং

- এবং অবকাঠামো

- API

- API কী

- আবেদন

- রয়েছি

- AS

- সম্পদ

- At

- আক্রমণ

- BE

- কারণ

- পরিণত

- বাধা

- ব্যবসায়

- by

- CAN

- তালিকা

- চেক

- বন্ধ

- মেঘ

- কোড

- সহযোগিতা

- সাধারণভাবে

- কোম্পানি

- কোম্পানি

- সম্পূর্ণ

- উপাদান

- কনফিগারেশন

- বিবেচিত

- গঠিত

- ধারণ করা

- ধারণ

- একটানা

- নিয়ন্ত্রণ

- কর্পোরেট

- পরিচয়পত্র

- সংকটপূর্ণ

- মুকুট

- বিপজ্জনক

- উপাত্ত

- ডেটাবেস

- ডাটাবেস

- সংজ্ঞায়িত

- সনাক্ত

- বিধ্বংসী

- বিকাশকারী

- ডেভেলপারদের

- ডকশ্রমিক

- কর্মচারী

- প্রকৌশলী

- পরিবেশ

- বিশেষত

- এমন কি

- প্রতি

- বিস্তৃত

- ব্যয়বহুল

- ফাইল

- নথি পত্র

- দৃঢ়

- জন্য

- থেকে

- হত্তন

- উত্পাদক

- git

- GitHub

- প্রদান

- অর্ধেক

- হ্যাশ

- আছে

- জমিদারি

- গর্ত

- HTTPS দ্বারা

- বাস্তবায়ন

- in

- অন্তর্ভুক্ত করা

- অন্তর্ভুক্ত

- সুদ্ধ

- বৃদ্ধি

- বর্ধিত

- তথ্য

- পরিকাঠামো

- উদাহরণ

- পরিবর্তে

- সম্পূর্ণ

- জড়িত

- IT

- এর

- জ্যাকসন

- জানুয়ারী

- JPG

- jumped

- চাবি

- কী

- জানা

- গত

- ফুটো

- সীমিত

- সংখ্যাগুরু

- করা

- পরিচালক

- ম্যানুয়াল

- সর্বোচ্চ প্রস্থ

- মেসেজিং

- মিলিয়ন

- লক্ষ লক্ষ

- অধিক

- সেতু

- পদক্ষেপ

- প্রয়োজনীয়

- চাহিদা

- নেটওয়ার্কিং

- নতুন

- পরবর্তী

- সংখ্যা

- শপথ

- of

- ONE

- অপারেশনস

- সংগঠন

- অন্যান্য

- সামগ্রিক

- পাসওয়ার্ড

- পাসওয়ার্ড

- শতকরা হার

- জায়গা

- মাচা

- প্ল্যাটফর্ম

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- জনপ্রিয়

- জনপ্রিয়তা

- সম্ভাব্য

- প্রতিরোধ

- ব্যক্তিগত

- প্রসেস

- প্রদানকারী

- প্রকাশ্য

- প্রকাশিত

- প্রকাশক

- ধাক্কা

- এলোমেলো

- হার

- RE

- নাগাল

- কারণ

- রিপোর্ট

- সংগ্রহস্থলের

- ফলাফল

- ঝুঁকি

- s

- বিক্রয় বল

- বলেছেন

- স্ক্যান

- গোপন

- নিরাপত্তা

- বীজ

- মনে হয়

- সংবেদনশীল

- সার্ভারের

- উচিত

- ঢিলা

- ছোট

- So

- সফটওয়্যার

- উৎস

- শূণ্যস্থান

- রাষ্ট্র

- বিবৃত

- প্রারম্ভিক ব্যবহারের নির্দেশাবলী

- অপহৃত

- সহায়ক

- এমন

- পৃষ্ঠতল

- পদ্ধতি

- সিস্টেম

- Terraform

- যে

- সার্জারির

- তাদের

- সেখানে।

- এইগুলো

- জিনিস

- কিছু

- তৃতীয়

- এই সপ্তাহ

- হুমকি

- তিন

- দ্বারা

- থেকে

- টোকেন

- সরঞ্জাম

- মোট

- ধরনের

- সাধারণত

- অনন্য

- ব্যবহারকারী

- বিভিন্ন

- সুবিশাল

- দৃষ্টিপাত

- জেয়

- সপ্তাহান্তিক কাল

- যে

- হু

- সঙ্গে

- বছর

- আপনি

- আপনার

- zephyrnet