| জানা বিষয়গুলি: |

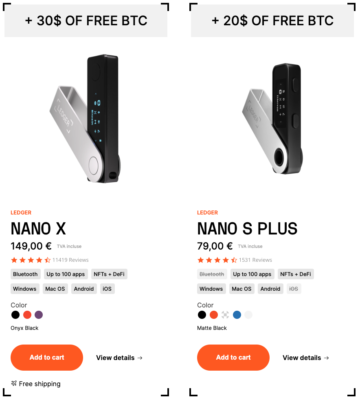

| - মিনিস্ক্রিপ্ট বিটকয়েন সফ্টওয়্যার ওয়ালেট তৈরি করা সম্ভব করে যা ব্যাকডোরকে শোষণ করা অসম্ভব করে তোলে। আমরা বলতে পেরে আনন্দিত যে লেজার হল মিনিস্ক্রিপ্ট সমর্থন করার জন্য প্রথম বাণিজ্যিক হার্ডওয়্যার ওয়ালেট প্রস্তুতকারক৷

- ব্যবহারকারীর অভিজ্ঞতার সাথে আপস না করে অতিরিক্ত বৈশিষ্ট্যগুলি প্রয়োগ করা যেতে পারে। |

হার্ডওয়্যার সাইনিং ডিভাইসগুলি ব্যবহারকারীকে বিভিন্ন সাধারণ আক্রমণ ভেক্টর থেকে রক্ষা করার জন্য ইঞ্জিনিয়ার করা হয়, যেমন:

- অননুমোদিত অ্যাক্সেস এবং বীজ নিষ্কাশন

- ম্যালওয়্যার আপনার সংশ্লিষ্ট সফ্টওয়্যার ওয়ালেটকে সংক্রমিত করছে

- ডিভাইসে সফ্টওয়্যার দুর্বলতা

যেকোনো ব্যবসার মতো, এটি প্রস্তুতকারকের সর্বোত্তম স্বার্থে ডিভাইসগুলি তৈরি করা অটুট তারা যেমন পারে। এই মিশনে সফলতা সর্বাগ্রে, এবং লেজারের মতো নিরাপত্তা সংস্থাগুলি তাদের ট্র্যাক রেকর্ডে নির্মিত খ্যাতির উপর নির্ভর করে।

যাইহোক, কিছু ব্যবহারকারীর এখনও উদ্বেগ থাকতে পারে। কোনটি লুকিয়ে রাখা থেকে কোম্পানিকে নিজেই বাধা দেয় পিছনের দরজা ডিভাইসে?

স্ব-হেফাজতে, আমরা বিশ্বাস করবেন না, আমরা যাচাই করি.

কিন্তু ব্যবহারকারী পারেন সত্যিই একটি ডিভাইস একটি ব্যাকডোর নেই যে যাচাই?

যে মূল প্রশ্ন এই নিবন্ধে delves. আরও স্পষ্টভাবে, এই নিবন্ধটি নিম্নলিখিত বিষয়গুলিকে মোকাবেলা করে:

- একটি পিছনের দরজা কি, এবং কেন এটি কঠিন, যদি অসম্ভব না হয়, প্রমাণ করা যে একটি নেই;

- কেন শুধুমাত্র ব্যবহারকারীরা এই ঝুঁকি থেকে নিজেদের রক্ষা করতে পারেন;

- কিভাবে মিনিস্ক্রিপ্ট বিটকয়েন ওয়ালেটের জন্য এই চ্যালেঞ্জের ব্যবহারিক সমাধান সক্ষম করে।

সমর্থন করার জন্য প্রথম হার্ডওয়্যার ওয়ালেট হওয়ার মাধ্যমে মিনিস্ক্রিপ্ট, আমরা আশা করি ডেভেলপারদের নিরাপদ সমাধান তৈরি করতে এবং আমাদের সমগ্র শিল্পকে আপগ্রেড করতে অনুপ্রাণিত করব, এবং এই ধরনের পদ্ধতিগত ঝুঁকির সম্ভাবনাকে কখনো বাস্তবায়িত করা থেকে দূর করব।

কিভাবে নির্মাণ করতে হয় অপ্রত্যাশিত সাইনিং ডিভাইস

আসুন এটি পরিষ্কারভাবে বলা যাক: আপনি পারবেন না।

একটি সম্ভাব্য ব্যাকডোরের বিরুদ্ধে নিজেকে রক্ষা করার জন্য, আপনাকে আমরা উপরে বর্ণিত একটি থেকে ভিন্ন আক্রমণের মডেলের প্রয়োজন: এই দৃশ্যে, প্রতিপক্ষ নিজেই বিক্রেতা হতে পারে, বা একটি দূষিত অভ্যন্তরীণ ব্যক্তি হতে পারে।

এই সমস্যাটির প্রায়শই-আলোচিত সমাধান হল ওপেন সোর্স: সর্বোপরি, আপনি যদি কোডটি পরিদর্শন করতে পারেন, তাহলে সম্ভবত কী ভুল হতে পারে?

তবে, সত্য আরও জটিল। যেহেতু বিক্রেতা হার্ডওয়্যারটি একত্রিত করে, তাই একটি ব্যাকডোর সম্পূর্ণরূপে এর মধ্যে থাকতে পারে। হার্ডওয়্যারটি নির্দিষ্ট পয়েন্টে সফ্টওয়্যারটিকে উপেক্ষা করার জন্য এবং পরিবর্তে দূষিত কোড চালানোর জন্য ডিজাইন করা যেতে পারে।

সাধারণ-উদ্দেশ্য কম্পিউটিং ডিভাইসে (যেমন আপনার ল্যাপটপ বা ফোন) সফ্টওয়্যার চালানোর বিপরীতে, হার্ডওয়্যার যাচাই করা আজকের প্রযুক্তির সাথে কার্যত অসম্ভব। এমনকি যদি হার্ডওয়্যার স্পেসিফিকেশন সম্পূর্ণরূপে ওপেন সোর্স হয়, সার্কিটের প্রতিটি একক গেটের বিশদ বিবরণ সহ সম্পূর্ণ, তবুও একটি নির্দিষ্ট চিপ তাদের সাথে সঙ্গতিপূর্ণ কিনা তা যাচাই করার জন্য আপনার উচ্চ-মূল্যের সরঞ্জামের প্রয়োজন হবে।

কিভাবে একটি হার্ডওয়্যার মানিব্যাগ ব্যাকডোর

এখানে কয়েকটি সহজ পদ্ধতি রয়েছে যা একটি দূষিত হার্ডওয়্যার বিক্রেতা একটি ব্যাকডোর প্রবর্তন করতে ব্যবহার করতে পারে, সেই সাথে পাওয়ার ব্যবহারকারীরা আজ নিজেদের রক্ষা করতে পারে।

বীজ প্রজন্ম

অনেক ডিভাইস আপনাকে একটি বীজ তৈরি করার ক্ষমতা প্রদান করে (এটিও বলা হয় গোপন পুনরুদ্ধার বাক্যাংশ) সরাসরি ডিভাইসে, একটি ব্যবহার করে সত্যিকারের র্যান্ডম নম্বর জেনারেটর.

😈 মন্দ ডিভাইসটি এমন বীজ তৈরি করতে পারে যা এলোমেলো দেখায় কিন্তু আসলে আক্রমণকারীর কাছে অনুমানযোগ্য।

🛡️ পাওয়ার ব্যবহারকারীরা একটি স্মারক অফলাইন তৈরি করে এই সমস্যাটি কাটিয়ে উঠতে পারে। উপরন্তু, একটি শক্তিশালী অন্তর্ভুক্ত পাসফ্রেজ এছাড়াও একটি সম্পূর্ণ স্বাধীন বীজ তৈরি করতে পারে যা হার্ডওয়্যার বিক্রেতা ভবিষ্যদ্বাণী করতে পারে না। ট্রেড-অফ হল যে ব্যবহারকারীদের অবশ্যই নিশ্চিত করতে হবে যে তারা স্মৃতির শব্দের পাশাপাশি পাসফ্রেজটি সঠিকভাবে ব্যাক আপ করে।

পাবলিক কী ডেরিভেশন

হার্ডওয়্যার ওয়ালেট প্রাপ্ত এবং রপ্তানি সর্বজনীন কী (বলা xpubs, খুব ছোট বর্ধিত পাবলিক কী হিসাবে সংজ্ঞায়িত বিআইপি -32. দ্য xpubs কয়েন গ্রহণের জন্য সম্ভাব্য ঠিকানা তৈরি করতে ব্যবহৃত হয়।

😈 খারাপ ডিভাইসটি বীজ থেকে প্রাপ্ত সঠিক চাবিগুলির পরিবর্তে আক্রমণকারী দ্বারা নিয়ন্ত্রিত পাবলিক কীগুলি ফেরত দিতে পারে৷

🛡️ ব্যবহারকারীরা প্রাপ্ত তথ্য যাচাই করতে পারে xpub অন্য, অফলাইন ডিভাইসে। যাইহোক, অন্যান্য ডিভাইসে বীজ প্রবেশ করা তার নিজস্ব ঝুঁকি বহন করে। সিকিউরিটি-সচেতন ব্যবহারকারীরা যেকোনও ডিভাইসকে বিপজ্জনক হিসাবে বিবেচনা করতে পারে যেটি বীজ অ্যাক্সেস করেছে, সম্ভাব্যভাবে তাদের ধ্বংস করতে পারে। সাধারণ ব্যবহারকারী অতিরিক্ত ঝুঁকিগুলি পরিচালনা করার সময় সঠিকভাবে এই পদ্ধতিটি সম্পাদন করতে সংগ্রাম করতে পারে।

তথ্য ফাঁস

An বায়ু ফাঁক একটি দূষিত বা আপোসযুক্ত ডিভাইসকে প্রাইভেট কীগুলি বের করা থেকে রোধ করার জন্য প্রায়শই একটি সমাধান হিসাবে প্রস্তাব করা হয়। সর্বোপরি, যদি একটি ডিভাইস বাইরের বিশ্বের সাথে যোগাযোগ করতে না পারে তবে এটি ক্ষতিকারক কিছু করতে পারে না, তাই না?

পুরোপুরি না!

ডিভাইসটি সর্বদা যোগাযোগ করতে পারে যখন এটি ব্যবহার করা হয়: এটি স্বাক্ষর তৈরি করে। এই স্বাক্ষরগুলি লেনদেনের মধ্যে শেষ হয় যা সম্প্রচারিত হয় এবং ব্লকচেইনে চিরতরে সংরক্ষণ করা হয়।

একটি স্বাক্ষর হল কমপক্ষে 64 বাইটের একটি এলোমেলো-দেখানো বাইট স্ট্রিং। যাইহোক, যেহেতু একাধিক বৈধ স্বাক্ষর একই বার্তার সাথে সঙ্গতিপূর্ণ হতে পারে, তাই একটি দূষিত যন্ত্র প্রতিবার একটি স্বাক্ষর তৈরি করা হলে, একাধিক স্বাক্ষর তৈরি করে এবং কোনটি প্রকাশ করতে হবে তা বেছে বেছে কিছু বিট তথ্য যোগাযোগ করতে পারে।

😈 একটি দুর্বৃত্ত ডিভাইস নন-এলোমেলো স্বাক্ষর তৈরি করতে পারে যা অনেক লেনদেনের মাধ্যমে আক্রমণকারীর কাছে বীজটি প্রকাশ করে!

এই ধরনের একটি ব্যাকডোর ইনস্টল করতে সফল আক্রমণকারীকে কেবলমাত্র ব্লকচেইনে দূষিত স্বাক্ষরগুলি উপস্থিত হওয়ার জন্য অপেক্ষা করতে হবে যতক্ষণ না তাদের কাছে সম্পূর্ণ বীজ পুনর্গঠনের জন্য যথেষ্ট তথ্য থাকে।

🛡️ ইসিডিএসএ স্বাক্ষরের জন্য, ননস নির্ধারকভাবে বের করার একটি প্রমিত পদ্ধতি ব্যবহার করে (যেমন RFC6979) এই আক্রমণকে ব্যর্থ করে, যদি কেউ প্রমাণ করে যে উত্পাদিত স্বাক্ষরটি প্রত্যাশিতটির সাথে মেলে। যাইহোক, এটি নিশ্চিত করার জন্য একই বীজের সাথে একটি দ্বিতীয় ডিভাইস লোড করা প্রয়োজন, যা পূর্ববর্তী বিভাগে উল্লিখিত একই ব্যবহারিক সমস্যার দিকে পরিচালিত করে।

🛡️ একটি আকর্ষণীয় পদ্ধতি হল একটি স্মার্ট উপায় ব্যবহার করা বল ডিভাইস আসলে একটি র্যান্ডম nonce চয়ন. এই উদ্দেশ্যে একটি প্রোটোকল, হিসাবে পরিচিত অ্যান্টি-এক্সফিল or অ্যান্টি-ক্লেপ্টো, বর্তমানে Blockstream Jade এবং ShiftCrypto BitBox02 হার্ডওয়্যার ওয়ালেটে প্রয়োগ করা হয়েছে। আরো পড়ুন ShiftCrypto এর ব্লগ, যাতে এই ধরনের আক্রমণ কীভাবে সম্পাদিত হতে পারে তার একটি প্রযুক্তিগত বিবরণও রয়েছে।

ঠিক আছে, তাহলে কি কোন আশা নেই?

উপরে তালিকাভুক্ত বেশিরভাগ প্রতিরক্ষা 🛡️ নিজেদের রক্ষা করার জন্য ব্যবহারকারীকে স্পষ্টত, অনুপ্রবেশকারী ক্রিয়া সম্পাদন করতে হয়: হয় নিজেরাই বীজ তৈরি করে (মূলত, হার্ডওয়্যার ওয়ালেট থেকে কার্যকারিতা প্রতিস্থাপন করার জন্য তাদের মস্তিষ্ক ব্যবহার করে), অথবা ব্যবহার করে গণনা সঠিকভাবে সম্পাদিত হয়েছে তা যাচাই করার জন্য অতিরিক্ত ডিভাইস।

যাইহোক, অ্যান্টি-এক্সফিল প্রোটোকল দাঁড়িয়েছে: হার্ডওয়্যার স্বাক্ষরকারী এবং বাইরের বিশ্বের মধ্যে একটি মেশিন সর্বদা মধ্যস্থতাকারী থাকে, এই মেশিনটি সহায়তা করতে পারে। হার্ডওয়্যার স্বাক্ষরকারীর সাথে একটি ইন্টারেক্টিভ প্রোটোকলের মাধ্যমে, এটি করতে পারে জোরদার করা একটি সত্যিকারের র্যান্ডম নন্স ব্যবহার, যার ফলে চূড়ান্ত স্বাক্ষর উল্লেখযোগ্যভাবে হেরফের করার সুযোগ হ্রাস বা বাদ দেওয়া হয়।

এই ব্লগ পোস্টে, আমরা প্রাথমিকভাবে এই ধরণের ব্যবস্থাগুলিতে আগ্রহী: যদিও UX কে উল্লেখযোগ্যভাবে খারাপ করে এমন কৌশলগুলি পাওয়ার ব্যবহারকারীদের কাছে আকর্ষণীয় হতে পারে, তারা সম্ভবত জিনিসগুলি তৈরি করতে পারে খারাপ কম প্রযুক্তিগতভাবে পারদর্শী ব্যবহারকারীদের জন্য অনুশীলনে - যা বিশাল সংখ্যাগরিষ্ঠ।

নিরাপত্তা মডেল

হার্ডওয়্যার স্বাক্ষরকারীদের জন্য স্ট্যান্ডার্ড মডেল

হার্ডওয়্যার স্বাক্ষরকারী নির্মাতারা ব্যবহারকারীদের বিভিন্ন সম্ভাব্য হুমকি থেকে রক্ষা করার লক্ষ্য রাখে (আরো বিশদ বিবরণের জন্য, দেখুন হুমকি মডেল) এই নিবন্ধে, আমরা একটি, অত্যন্ত গুরুত্বপূর্ণ সম্পত্তির উপর ফোকাস করি, যা নিম্নরূপ সংক্ষিপ্ত করা যেতে পারে:

অনুমোদনের আগে তারা অন-স্ক্রিন তথ্য বুঝতে এবং যাচাই করে তবে তহবিলের ক্ষতির ফলে ব্যবহারকারীদের প্রতারিত করা যাবে না।

যেকোনো সংবেদনশীল কর্মের জন্য অনুমোদন প্রয়োজন, বিশেষ করে স্বাক্ষর। বীজ রক্ষা করা নিরর্থক হবে যদি ম্যালওয়্যার নির্বিচারে বার্তাগুলির জন্য স্বাক্ষর তৈরি করতে পারে, যেমন একটি লেনদেন সমস্ত তহবিল নিষ্কাশন করে!

সফ্টওয়্যার ওয়ালেট সম্পূর্ণরূপে আপস করা হলেও উপরোক্ত সম্পত্তি অবশ্যই সত্য হতে হবে তা জোর দেওয়া গুরুত্বপূর্ণ। আপনার ল্যাপটপ/ফোনের স্ক্রিনে যা প্রদর্শিত হয় তা বিশ্বাস করা যায় না: ম্যালওয়্যার ঠিকানাগুলি প্রতিস্থাপন করতে পারে, কোন ঠিকানাগুলি আপনার তা সম্পর্কে আপনাকে প্রতারিত করতে পারে, একটি লেনদেন উপস্থাপন করতে পারে কিন্তু তারপরে স্বাক্ষর করার জন্য ডিভাইসে অন্যটিকে ফরওয়ার্ড করতে পারে ইত্যাদি।

অতএব, একটি হার্ডওয়্যার সাইনিং ডিভাইসে চলমান ফার্মওয়্যার এবং অ্যাপ্লিকেশনগুলি সফ্টওয়্যার ওয়ালেটকে অন্তর্নিহিতভাবে বিবেচনা করে অবিশ্বস্ত এবং অবিশ্বস্ত।

সফ্টওয়্যার ওয়ালেটের জন্য অ্যান্টি-ব্যাকডোর সুরক্ষা মডেল

এই বিভাগে, আমরা সম্পূর্ণরূপে ভূমিকা উল্টানো. আমরা এখন একটি ডিজাইন করতে চাই সফ্টওয়্যার ওয়ালেট যা হার্ডওয়্যার প্রস্তুতকারককে চুরি করা বা তহবিল ক্ষতির কারণ হতে বাধা দেয়, এমনকি যদি ডিভাইসটি সম্পূর্ণরূপে দূষিত হয়.

অতএব, এটি একটি সম্পত্তি হতে পারে না যন্ত্র: বরং, এটি একটি সম্পত্তি সফ্টওয়্যার ওয়ালেট সেটআপ আমরা এটিকে নিম্নরূপ সংক্ষিপ্ত করতে পারি:

সফ্টওয়্যার মানিব্যাগ আপস না করা হলে, হার্ডওয়্যার প্রস্তুতকারক ব্যবহারকারীর তহবিল হারাতে পারে না।

এটি বিপরীতমুখী বলে মনে হতে পারে, কারণ এটি উপরে বর্ণিত স্ট্যান্ডার্ড নিরাপত্তা মডেলের সরাসরি বিরোধিতা করে। যাইহোক, "ব্যাকডোর না থাকা" মানে "তাদের যা করার কথা ঠিক তাই করা"। যেহেতু সফটওয়্যার ওয়ালেট সূর্য সাইনিং ডিভাইস এবং বাহ্যিক বিশ্বের মধ্যে ইন্টারফেস, এটিই একমাত্র জায়গা যেখানে দুর্ব্যবহারের বিরুদ্ধে সুরক্ষা প্রয়োগ করা যেতে পারে - একটি ত্রুটির কারণে, বা ডিভাইসের সুস্পষ্ট আপোষের কারণে।

নোট করুন যে এই মডেলটি ডিভাইসের ব্যর্থতার বাইরে উল্লেখযোগ্যভাবে প্রসারিত, যেমন একটি শোষণযোগ্য বাগ। এই ক্ষেত্রে, আমরা এমন একটি পরিস্থিতিতে কাজ করছি যেখানে ডিভাইসটি সক্রিয়ভাবে তহবিল ক্ষতির কারণ হতে চাইছে।

অবশ্যই, প্রস্তুতকারক সফলভাবে আপস করে থাকলে কোনও সম্ভাব্য সুরক্ষা নেই উভয় ডিভাইস এবং আপনার মেশিন যা সফ্টওয়্যার ওয়ালেট চালায়। অতএব, আপনার সফ্টওয়্যার ওয়ালেটটি ওপেন সোর্স এবং নিরীক্ষাযোগ্য কিনা তা নিশ্চিত করা একেবারেই গুরুত্বপূর্ণ, বিশেষ করে যদি একই বিক্রেতার দ্বারা তৈরি করা হয় যা হার্ডওয়্যার তৈরি করে।

মিনিস্ক্রিপ্টের ভূমিকা

মিনিস্ক্রিপ্ট ওয়ালেট ডেভেলপারদের বিটকয়েন স্ক্রিপ্টের উন্নত বৈশিষ্ট্যগুলি সম্পূর্ণরূপে ব্যবহার করার ক্ষমতা দিয়ে সজ্জিত করে। মিনিস্ক্রিপ্ট আনলক করার অবিশ্বাস্য সম্ভাবনার একটি ওভারভিউর জন্য, পড়ুন আমাদের আগের ব্লগ পোস্ট. আপনি শুনতে চাইতে পারেন স্টেফান লিভেরা পডকাস্টের পর্ব 452 মিনিস্ক্রিপ্ট বিটকয়েন ল্যান্ডস্কেপে কী নিয়ে আসে তা নিয়ে আলোচনার জন্য।

লেজার বিটকয়েন অ্যাপটি তার 2.1.0 প্রকাশের পর থেকে মিনিস্ক্রিপ্ট সমর্থন করে, যা 2023 সালের ফেব্রুয়ারিতে স্থাপন করা হয়েছিল। মিয়ামিতে বিটকয়েন 2023 সম্মেলনে, উইজার্ডসার্ডাইন তাদের 1.0 প্রকাশের ঘোষণা দেন। লিয়ানা মানিব্যাগ, মিনিস্ক্রিপ্টের উপর ভিত্তি করে প্রথম স্থাপন করা ওয়ালেট।

এই পোস্টের মূল ধারণা হল যে একটি বিটকয়েন ওয়ালেট অ্যাকাউন্ট শুধুমাত্র একটি দিয়ে নয়, এর সাথে সুরক্ষিত করা যেতে পারে বহু কী এটি নমনীয় নিরাপত্তা কাঠামোর অনুমতি দেয় যেখানে এমনকি একটি কীর সম্পূর্ণ ব্যর্থতা বা আপস বিপর্যয়কর নয়।

মাল্টিসিগ মিউজিং

মাল্টসিগ একটি স্ব-হেফাজত সমাধানের শক্তিতে একটি উল্লেখযোগ্য আপগ্রেড। বিটকয়েন স্ক্রিপ্টের প্রোগ্রামেবিলিটি ব্যবহার করে, এটি ওয়ালেট তৈরি করতে সক্ষম করে যা একটির পরিবর্তে একাধিক কী প্রয়োজন। ক k-র-n মাল্টিসিগ ওয়ালেটের সংমিশ্রণ প্রয়োজন k মোটের মধ্যে বৈধ স্বাক্ষর n সম্ভাব্য বেশী

যাইহোক, মাল্টিসিগ ব্যবহারকারীর উপর একটি UX বোঝাও রাখে এবং ত্রুটির জন্য নতুন সুযোগ প্রবর্তন করে। একটি 3-এর-3 মাল্টিসিগ সেটআপ, তিনটি আলাদা কী যুক্ত আলাদা আলাদা স্থানে নিরাপদে ব্যাক আপ করা, শক্তিশালী নিরাপত্তা প্রদান করে... তবে এর মানে হল যে এমনকি যদি একটি একক চাবি হারিয়ে গেছে, কয়েনগুলি স্থায়ীভাবে অ্যাক্সেসযোগ্য হয়ে উঠেছে!

অতএব, সেটআপগুলি বেশি রিডানড্যান্সি অফার করে (যেমন 2-এর-3, বা 3-এর-5) আরও জনপ্রিয় হতে থাকে: একটি একক কী হারিয়ে গেলে, অন্যান্য কীগুলি এখনও পুনরুদ্ধারের সুবিধা দিতে পারে। কিন্তু এটি একটি ট্রেডঅফ প্রবর্তন করে: যদি একটি কী আপনার অজান্তে আপস করা হয়, তাহলে সামগ্রিক নিরাপত্তা উল্লেখযোগ্যভাবে কমে যায়!

কোম্পানি মত কাসা এবং অপরিশোধিত মূলধন স্ব-হেফাজতের সমাধানগুলিতে বিশেষজ্ঞ যেখানে তারা তাদের গ্রাহকদের জন্য সংখ্যালঘু কীগুলি ধরে রাখে। তারা তাদের ব্যবহারকারীদের অনবোর্ডিং প্রক্রিয়ার মাধ্যমে গাইড করে এবং হেফাজত সিস্টেমের ব্যবহারকে সহজ করে সহায়তা করে, যা অন্যথায় বেশিরভাগ অ-প্রযুক্তিগত ব্যবহারকারীদের জন্য ভয়ঙ্কর হতে পারে।

মিনিস্ক্রিপ্ট এবং সময়-লক করা পুনরুদ্ধারের পথ

লিয়ানা মানিব্যাগ তৈরি করতে মিনিস্ক্রিপ্ট ব্যবহার করে যাতে খরচ করার একাধিক উপায় রয়েছে:

- একটি প্রাথমিক ব্যয় শর্ত, যা অবিলম্বে উপলব্ধ;

- এক বা একাধিক অতিরিক্ত ব্যয়ের শর্ত যা একটি নির্দিষ্ট সময়ের পরে উপলব্ধ হয় (তথাকথিত টাইমলক).

এটি অনেক আকর্ষণীয় ব্যবহারের ক্ষেত্রে সক্ষম করে:

- পুনরুদ্ধার: প্রাথমিক খরচের পথ হিসাবে একক-স্বাক্ষর বা মাল্টিসিগ সহ একটি আদর্শ ওয়ালেট; কিন্তু একটি পৃথক পুনরুদ্ধার প্রক্রিয়া (একটি ভিন্ন বীজ সহ একটি চাবি, একটি মাল্টিসিগ, একটি প্রযুক্তি-বুদ্ধিমান বন্ধু, একজন অভিভাবক) 6 মাস পরে উপলব্ধ হয়৷

- শাসন: দুই পরিচালক সহ একটি কোম্পানি কোম্পানির কোষাগারের জন্য 2-এর-2 স্থাপন করতে পারে; মতানৈক্যের ক্ষেত্রে, একজন বিশ্বস্ত আইনজীবী 6 মাস পরে তহবিল অ্যাক্সেস করতে পারেন।

- ক্ষয়প্রাপ্ত মাল্টিসিগ: একটি ওয়ালেট 3-এর-3 হিসাবে শুরু হয়, 2 মাস পরে 3-এর মধ্যে 6-এ রূপান্তরিত হয় এবং 1 মাস পরে 3-এর মধ্যে 9-এ পরিণত হয়।

- স্বয়ংক্রিয় উত্তরাধিকার: 6 মাস পরে পুনরুদ্ধারের পথে আপনার তিনটি সন্তানের মধ্যে 2-এর মধ্যে 3-এর অন্তর্ভুক্ত; সম্ভবত 1 বছর পর দ্বিতীয় পুনরুদ্ধারের পথে একটি নোটারি জড়িত, যদি উত্তরাধিকারীরা ঐকমত্যে পৌঁছাতে না পারে।

মন্তব্য: উপরের সমস্ত উদাহরণ a ব্যবহার করে আপেক্ষিক টাইমলক, যা কয়েনের বয়স নির্দেশ করে (অর্থাৎ: শেষবার তহবিল সরানো হয়েছিল)। ট্রেড-অফ হল যে ব্যবহারকারীকে অবশ্যই কয়েনগুলি খরচ করার কথা মনে রাখতে হবে (এগুলি নিজের কাছে পাঠিয়ে) যদি টাইমলকের মেয়াদ শেষ হয়ে যায়।

এগুলি মাত্র কয়েকটি উদাহরণ, তবে এগুলি পাঠককে বোঝানোর জন্য যথেষ্ট হওয়া উচিত যে মিনিস্ক্রিপ্ট বিটকয়েনের সম্ভাব্যতা উপলব্ধি করার দিকে একটি উল্লেখযোগ্য পদক্ষেপ। প্রোগ্রামযোগ্য অর্থ.

ওয়ালেট নীতি নিবন্ধন

একাধিক কী ব্যবহার করে বিটকয়েন ওয়ালেট অ্যাকাউন্টের জন্য (সেটি মাল্টিসিগ, বা আরও অত্যাধুনিক মিনিস্ক্রিপ্ট-ভিত্তিক সমাধান হতে পারে), সেই অ্যাকাউন্টের ঠিকানাগুলি সনাক্ত করতে ডিভাইসটিকে প্রশিক্ষণ দেওয়া অত্যন্ত গুরুত্বপূর্ণ। এটিই একমাত্র উপায় যে ডিভাইসটি ব্যবহারকারীকে নিশ্চিত করতে সাহায্য করতে পারে যে তারা সঠিক ঠিকানাগুলি থেকে গ্রহণ করছে বা খরচ করছে...

নীতি বৈধকরণ এবং xpubs একটি বিশ্বস্ত ব্যাকআপের বিরুদ্ধে cosigner এর প্রয়োজনীয়তা, কিন্তু অপেক্ষাকৃত সময়সাপেক্ষ।

ভাল খবর হল এটি শুধুমাত্র একবার করা প্রয়োজন:

একবার একটি পলিসি একটি নামের সাথে নিবন্ধিত হয়ে গেলে (উদাহরণে "Decaying 3of3"), যখনই এই জাতীয় নীতি ব্যবহার করা হয় তখন আপনার ডিভাইস এটি সনাক্ত করতে সক্ষম হবে৷

প্রযুক্তিগত বিবরণ আগ্রহী যারা আরও তথ্য পেতে পারেন বিআইপি প্রস্তাব.

পলিসি ব্যাকআপ

উল্লেখ্য একটি গুরুত্বপূর্ণ দিক হল যে যখন বহু-কী নীতিগুলি এর একটি উপসেটকে অনুমতি দেয় ব্যক্তিগত কী লেনদেন অনুমোদন করতে, এর জ্ঞান সব সর্বজনীন কী (এবং সঠিক নীতি) প্রয়োজন।

যাইহোক, বীজের বিপরীতে, পলিসি এবং পাবলিক কীগুলির ব্যাক আপ করা অনেক কম ঝুঁকিপূর্ণ: যদি কেউ এটি আবিষ্কার করে তবে তারা সেই নীতির সাথে যুক্ত সমস্ত লেনদেন ট্রেস করতে পারে। যদিও এটি আদর্শ নয় - গোপনীয়তার বিষয়! - এটি আপনার কয়েন হারানোর মতো বিপর্যয়কর নয় এবং সম্ভাব্য আক্রমণকারীদের জন্য কম লোভনীয় নয়। ফলস্বরূপ, পলিসির একাধিক কপি হট ওয়ালেটে সংরক্ষণ করা, এটি মুদ্রণ করা এবং বিভিন্ন স্থানে সংরক্ষণ করা, এটিকে এনক্রিপ্ট করা এবং ক্লাউড স্টোরেজে সংরক্ষণ করা এবং আরও অনেক কিছু কার্যকরী কৌশল।

অপ্রত্যাশিত একক-স্বাক্ষর ওয়ালেট

এর একধাপ পিছিয়ে নেওয়া যাক। আমরা বহু-স্বাক্ষর ওয়ালেট নিয়ে আলোচনা করেছি, কিন্তু এখন আমরা একটি একক-স্বাক্ষর মানিব্যাগ তৈরি করার জন্য মূল বিষয়গুলিতে ফিরে যাচ্ছি। আরো স্পষ্টভাবে, আমরা একটি মানিব্যাগ চাই যে মতানুযায়ী এবং সৌন্দর্য একটি একক-স্বাক্ষর ওয়ালেটের মতো, একটি প্রাথমিক সেটআপ পর্বের পরে৷ তবুও, আমরা একটি মানিব্যাগ তৈরি করার লক্ষ্য রাখি যেখান থেকে প্রস্তুতকারক আপনার তহবিল চুরি করতে পারে না যদিও তারা ক্ষতিকারক হয় 😈 এবং হার্ডওয়্যার সাইনিং ডিভাইসটি অপ্রত্যাশিত উপায়ে আচরণ করে।

পদ্ধতিটি সহজেই মাল্টি-সিগনেচার ওয়ালেটের জন্য সাধারণীকরণ করা যেতে পারে।

নীচের উদাহরণগুলি একটি ভাষায় লেখা হবে নীতি, মিনিস্ক্রিপ্টের পরিবর্তে। নীতি মানুষের পক্ষে পড়া এবং চিন্তা করা সহজ, এবং স্বয়ংক্রিয় সরঞ্জামগুলির সাথে মিনিস্ক্রিপ্টে কম্পাইল করা যেতে পারে। মিনিস্ক্রিপ্ট এবং নীতি সম্পর্কে আরও পড়ুন.

হার্ডওয়্যার ওয়ালেট আপনাকে স্ট্যান্ডার্ড সিকিউরিটি মডেলে রক্ষা করতে পারে। মিনিস্ক্রিপ্ট আপনাকে অ্যান্টি-ব্যাকডোর সিকিউরিটি মডেলে রক্ষা করতে পারে (এবং আরও অনেক কিছু!)

ধাপ শূন্য: স্থিতাবস্থা

এই নীতিটি বেশিরভাগ ব্যবহারকারীরা আজ ব্যবহার করে: একটি একক কী যা হার্ডওয়্যার ওয়ালেটে উত্পাদিত একটি বীজ থেকে প্রাপ্ত।

pk(key_ledger)অবশ্যই, পিছনের দরজার অনুপস্থিতি প্রমাণ করার কোন উপায় নেই।

ধাপ এক: এই কীগুলি দ্বিগুণ করুন

প্রথম ধাপটি সহজ:

and(pk(key_ledger), pk(key_client))এখানে, key_client ব্যবহারকারীর মেশিনে তৈরি হয়, তাই a গরম চাবি. মূলত, এটি একটি 2-এর-2 মাল্টিসিগ সেটআপ। মূল দিকটি হল যে ব্যবহারকারীর সাথে খুব বেশি যোগাযোগ করে না key_client: সফ্টওয়্যার ওয়ালেট এই কী তৈরি করে, এটিকে ওয়ালেটের ব্যাকআপে অন্তর্ভুক্ত করে এবং যখনই প্রয়োজন হয় তখন চিহ্ন দেয় (উদাহরণস্বরূপ, ব্যবহারকারী যখন তাদের হার্ডওয়্যার স্বাক্ষরকারীর সাথে স্বাক্ষর করতে ব্যস্ত থাকে)।

এটি ইতিমধ্যে বেশ আকর্ষণীয় বলে মনে হচ্ছে: তহবিলগুলি ছাড়া অব্যয় হয় key_client, যা হার্ডওয়্যার বিক্রেতার কাছে অনুপলব্ধ; এমনকি যদি দুষ্ট বিক্রেতার ডিভাইসের কী সম্পর্কে সম্পূর্ণ জ্ঞান থাকে, তবুও তারা স্পষ্টভাবে ব্যবহারকারীকে লক্ষ্য না করে তহবিল স্থানান্তর করতে অক্ষম হবে, উদাহরণস্বরূপ তাদের সফ্টওয়্যার ওয়ালেট চালানো মেশিনের সাথে আপস করে।

যাইহোক, একটি সমস্যা আছে: ওয়ালেট অনবোর্ডিংয়ের সময়, হার্ডওয়্যার স্বাক্ষরকারীই একমাত্র সত্তা যা পাবলিক কী (xpub) তৈরি করতে সক্ষম key_ledger মানিব্যাগে ব্যবহৃত। তাই, ডিভাইসটি ইচ্ছাকৃতভাবে একটি তৈরি করতে পারে ভুল xpub আক্রমণকারী দ্বারা নিয়ন্ত্রিত, এবং পরে স্বাক্ষর করতে অস্বীকার (বা অক্ষম)। তর্কাতীতভাবে, এটি একটি মোটামুটি চরম আক্রমণের দৃশ্য: ব্যাকডোর স্রষ্টা তহবিল চুরি করতে পারে না, এবং তারা সবচেয়ে বেশি করতে পারে ব্যক্তিগতভাবে ব্যবহারকারীকে টার্গেট করে এবং একটি মুক্তিপণ দাবি করে (“যদি আপনি আমাকে অর্ধেক টাকা দেন তবে আমি আপনাকে আপনার অর্থ পুনরুদ্ধার করতে সহায়তা করতে পারি ”)।

আরও বাস্তবসম্মতভাবে, এটি ভুলের ভুলের সম্ভাবনা বাড়ায়: আপনার কাছে এখন দুটি বীজ / ব্যক্তিগত কী আছে এবং আপনার প্রয়োজন উভয় যাতে ব্যয় করতে সক্ষম হয়। হয় হারান, এবং কয়েন চিরতরে লক করা হয়.

ধাপ দুই: টাইমলকড রিকভারি

আমরা একটি পৃথক পুনরুদ্ধার কী প্রবর্তন করি, শুধুমাত্র একটি নির্দিষ্ট টাইমলকের পরে অ্যাক্সেসযোগ্য: and(older(25920), pk(key_recovery)), যেখানে 25920 হল 6 মাসে ব্লকের আনুমানিক সংখ্যা। সম্পূর্ণ নীতি হয়ে যায়:

or(

and(pk(key_ledger), pk(key_client)), and(after(25920), pk(key_recovery))

)এটি পূর্ববর্তী দৃশ্যের অনুরূপ, কিন্তু একটি মোচড় সঙ্গে: যদি key_ledger or key_client কোনো কারণে অনুপলব্ধ হয়ে যায় (সবচেয়ে বেশি, বীজের ব্যাকআপ হারানো!), a পুনরুদ্ধারের পথ 6 মাস পরে অ্যাক্সেসযোগ্য হয়ে ওঠে।

এর জন্য বেশ কয়েকটি বিকল্প রয়েছে key_recovery, প্রত্যেকের নিজস্ব ট্রেডঅফ রয়েছে:

a. অন্যটি ব্যবহার করুন গরম চাবি. যতক্ষণ ব্যবহারকারী টাইমলক রিসেট করতে মনে রাখে ততক্ষণ এটি একটি ব্যবহারিক সমাধান। যাইহোক, যদি হট কীগুলি আপোস করা হয় (একটি দৃশ্য যা সাধারণত খুব সম্ভবত বিবেচনা করা উচিত!), আক্রমণকারী টাইমলকের মেয়াদ শেষ হওয়ার সাথে সাথে তহবিল অ্যাক্সেস করার চেষ্টা করতে পারে, বৈধ মালিকের সাথে একটি প্রতিযোগিতা শুরু করতে পারে।

b. একটি পৃথক হার্ডওয়্যার সাইনিং ডিভাইস ব্যবহার করুন. এটি একটি শক্তিশালী সমাধান এবং ইচ্ছা হলে একটি ভিন্ন বিক্রেতার সাথে একত্রে ব্যবহার করা যেতে পারে; যাইহোক, এটি ব্যবহারকারীর অভিজ্ঞতার পরিপ্রেক্ষিতে ব্যবহারকারীর জন্য সেটআপ জটিলতা এবং খরচ বাড়ায়।

c. একটি বিশ্বস্ত বাহ্যিক পরিষেবা ব্যবহার করুন। সফ্টওয়্যার ওয়ালেট একটি বহিরাগত পরিষেবা থেকে একটি xpub আমদানি করতে পারে, এটি ব্যবহার করে৷ key_recovery. টাইমলকের মেয়াদ শেষ হলেই এই তৃতীয় পক্ষকে বিশ্বস্ত করা হয়, যা কিছু ব্যবহারকারীর জন্য একটি আকর্ষণীয় ট্রেডঅফ হতে পারে।

উল্লিখিত হিসাবে, টাইমলক সহ যেকোনো নীতির মতো, এটি গুরুত্বপূর্ণ যে ব্যবহারকারী টাইমলকের মেয়াদ শেষ হওয়ার আগে কয়েনগুলি রিফ্রেশ করার কথা মনে রাখবেন।

ধাপ তিন: অবিশ্বস্ত তৃতীয় পক্ষ

আসুন উভয় ধারণা (a) এবং (c) মিশ্রিত করি: পুনরুদ্ধারের পথের জন্য, আমাদের একটি স্থানীয় হট কী প্রয়োজন key_recovery_local, এবং একটি key_recovery_remote যেটি একটি আধা-বিশ্বস্ত পরিষেবা দিয়ে হোস্ট করা হয়; আমরা টাইমলকও ধরে রাখি।

or(

and(pk(key_ledger), pk(key_client)),

and(older(25920),

and(pk(key_recovery_local), pk(key_recovery_remote))

)

)এটি পুনরুদ্ধার পরিষেবা থেকে প্রয়োজনীয় আস্থার স্তরকে হ্রাস করে। যাইহোক, আমাদের অবশ্যই সতর্কতা অবলম্বন করতে হবে: পরিষেবাটি নিজেই ব্লকচেইন পর্যবেক্ষণ করতে পারে এবং আমাদের UTXOগুলি সনাক্ত করতে পারে - সর্বোপরি, তারা আমাদের সরবরাহ করেছে key_recovery_remote xpub, যাতে তারা UTXO গুলি থেকে প্রাপ্ত pubkey গুলি স্ক্যান করতে পারে key_recovery_remote. তারা আমাদের আর্থিক ইতিহাস সম্পর্কে জানতে সক্ষম হবে, এমনকি টাইমলকের মেয়াদ শেষ হওয়ার আগে এবং এমনকি আমরা তাদের পরিষেবাটি ব্যবহার না করলেও।

মন্তব্য: Taproot গাছ নির্দিষ্ট নীতির জন্য এই গোপনীয়তা সমস্যা দূর করতে পারে, কিন্তু এটি সবসময় ক্ষেত্রে হয় না এবং নির্দিষ্ট নীতির উপর ভিত্তি করে যত্নশীল মূল্যায়ন প্রয়োজন।

চতুর্থ ধাপ: তৃতীয় পক্ষকে অন্ধ করুন 🙈

পুনরুদ্ধার পরিষেবাকে আমাদের আর্থিক ইতিহাস সম্পর্কে শেখা থেকে বিরত রাখার জন্য, তারা আমাদের সাথে যোগাযোগ করে এমন পাবকি ব্যবহার করার পরিবর্তে, আমরা একটি ব্যবহার করতে পারি অন্ধ xpub প্রযুক্তি এমফ্ল্যাক্সম্যান এখানে বিস্তারিতভাবে ব্যাখ্যা করেছেন. সংক্ষেপে, ব্যবহারের পরিবর্তে key_recovery_remote আমাদের নীতিতে, আমরা চারটি 31-বিট র্যান্ডম সংখ্যা নির্বাচন করি a, b, c, d (দ্য অন্ধ কারণ), এবং আমরা নিম্নলিখিত ব্যবহার করি বিআইপি -32 প্রাপ্ত pubkey:

key_recovery_remote_blind = key_recovery_remote_blind/a/b/c/dএটা গুরুত্বপূর্ণ যে আমরা যোগ করি key_recovery_remote, এবং অন্ধ করার কারণগুলি a, b, c এবং d আমাদের ব্যাকআপে, ভবিষ্যতের রেফারেন্সের জন্য।

আমাদের যদি কখনও পুনরুদ্ধার পরিষেবা ব্যবহার করার প্রয়োজন হয়, তাহলে আমরা প্রকাশ করব a, b, c, d তাদেরকে. ততক্ষণ পর্যন্ত, তাদের থেকে উদ্ভূত কীগুলি আবিষ্কার করার কোনও উপায় তাদের নেই key_recovery_remote ব্লকচেইনে প্রকাশিত হচ্ছে: 4টি অন্ধ করার কারণের সম্ভাব্য সংমিশ্রণের সংখ্যা 2^(31*4) = 2^124, যা তাদের সকলকে জবরদস্তি করা অসম্ভব করে তোলে।

ধাপ পাঁচ: অনেক বেশি হট কী আপনাকে পোড়াতে পারে 🔥

আমরা আমাদের সফ্টওয়্যার মানিব্যাগ আনব্যাকডোরেবল করতে সফল। যাইহোক, আমরা একটি ভিন্ন সমস্যা প্রবর্তন করেছি: উভয় খরচের শর্ত স্থানীয়ভাবে তৈরি করা ব্যবহার করে, গরম কী যা হার্ডওয়্যার ওয়ালেট দ্বারা যাচাই করা হয় না। তাই, যদি হোস্ট মেশিনের সাথে আপস করা হয়, তাহলে এটি আপনাকে পাবকি ব্যবহার করে পলিসি নিবন্ধন করার জন্য প্রতারণা করতে পারে key_client এবং key_recovery_local, কিন্তু আমাদের ব্যাকআপে এলোমেলো, সম্পর্কহীন ব্যক্তিগত কী রাখুন (মনে রাখবেন, গরম কীগুলি আমাদের ব্যাকআপের অংশ!)

এটি মূলত ওয়ালেটে পাঠানো কোনো তহবিল তৈরি করবে অব্যয়যোগ্য, যেহেতু স্বাক্ষর করার জন্য প্রয়োজনীয় ব্যক্তিগত কীগুলি কেউ নিয়ন্ত্রণ করে না৷

এই সমস্যা সমাধানের জন্য কয়েকটি সমাধান রয়েছে:

- অনবোর্ডিংয়ের সময়, কাগজে আমাদের ব্যাকআপ প্রিন্ট করার পরে, ব্যাকআপে থাকা ব্যক্তিগত এবং সর্বজনীন হট কীগুলি সত্যই মিলছে কিনা তা যাচাই করতে আমরা একটি পৃথক ডিভাইস ব্যবহার করতে পারি। এই পদ্ধতিটি সমস্যাটি দূর করবে, কারণ আমরা নিশ্চিত হব যে আমাদের কাছে পুনর্গঠন এবং স্বাক্ষর করার জন্য প্রয়োজনীয় সমস্ত কী আছে৷

- আমরা আরও দীর্ঘ টাইমলক (9 মাস, 38880 ব্লক) সহ আরও একটি ব্যয়ের শর্ত যুক্ত করতে পারি যার জন্য শুধুমাত্র একটি প্রয়োজন

key_ledger_failsafeহার্ডওয়্যার ডিভাইস থেকে। এইভাবে, নিখুঁত সবচেয়ে খারাপ পরিস্থিতিতে যেখানে অন্য সবকিছু ব্যর্থ হয়, আমরা একটি একক সাইনিং ডিভাইসের সুরক্ষায় ফিরে যাই। স্বাভাবিক ক্রিয়াকলাপে, আমরা কখনই প্রথম টাইমলকের মেয়াদ শেষ হতে দেব না, এইভাবে, দ্বিতীয় টাইমলকের মেয়াদও শেষ হবে না!

দ্বিতীয় পদ্ধতির সাথে, চূড়ান্ত নীতিটি এরকম দেখাবে

or(

and(pk(key_ledger), pk(key_client)),

or(

and(older(25920),

and(pk(key_recovery_local), pk(key_recovery_remote_blind))

),

and(older(38880), pk(key_ledger_failsafe))

),

)এই সফ্টওয়্যার ওয়ালেট কনফিগারেশনটি সমস্ত সুরক্ষা বৈশিষ্ট্যগুলিকে সন্তুষ্ট করে যা আমরা শুরুতে দাবি করেছি৷ অধিকন্তু, এটি মূল ব্যয়ের কীগুলির ক্ষেত্রে একটি পুনরুদ্ধারের পথ সরবরাহ করে key_ledger হারিয়ে যায়. একটি চমৎকার বৈশিষ্ট্য আছে!

ব্যাকডোরেবল সফটওয়্যার ওয়ালেটে অনবোর্ডিং

এই ধরনের জটিল নীতি ব্যবহার করে একটি ওয়ালেটের জন্য ব্যবহারকারীর অভিজ্ঞতা কেমন হবে? এখানে একটি সংক্ষিপ্ত ওভারভিউ:

- ব্যবহারকারী সফ্টওয়্যার ওয়ালেট খোলে এবং একটি নতুন অ্যাকাউন্ট তৈরি করা শুরু করে।

- সফ্টওয়্যার ওয়ালেট ব্যবহারকারীকে তাদের সাইনিং ডিভাইস সংযোগ করতে অনুরোধ করে এবং এর জন্য xpubs পুনরুদ্ধার করে

key_ledgerএবংkey_ledger_failsafe. - সফ্টওয়্যার ওয়ালেট স্বায়ত্তশাসিতভাবে কী_ক্লায়েন্ট হট কী তৈরি করে।

- সফ্টওয়্যার ওয়ালেট প্রাপ্ত

key_recovery_remoteএকটি সহ-স্বাক্ষরকারী পরিষেবা থেকে বা ব্যবহারকারীকে অন্য উপায়ে একটি কী নির্দিষ্ট করার অনুমতি দেয়। ঐচ্ছিকভাবে, এটি গণনা করেkey_recovery_remote_blindপূর্বে উল্লিখিত অন্ধ কৌশল ব্যবহার করে। - সফ্টওয়্যার ওয়ালেট একটি পলিসি ব্যাকআপ তৈরি করে যার মধ্যে সুনির্দিষ্ট মিনিস্ক্রিপ্ট নীতি, সমস্ত এক্সপাব এবং বর্ধিত ব্যক্তিগত কী রয়েছে

key_clientগরম চাবি। এই ব্যাকআপটি নিরাপদে সংরক্ষণ করা হয় (উদাহরণস্বরূপ, কাগজে মুদ্রিত বা একটি পৃথক ডিভাইসে সংরক্ষিত)। - অবশেষে, সফ্টওয়্যার ওয়ালেট ব্যবহারকারীকে ডিভাইসে নীতি নিবন্ধন করার নির্দেশ দেয়। ব্যবহারকারী ব্যাকআপ ক্রস-চেক করে (কাগজে বা সফ্টওয়্যার ওয়ালেট দ্বারা নিয়ন্ত্রিত স্ক্রিন ব্যতীত অন্য কোনো মাধ্যমে)।

সফ্টওয়্যার ওয়ালেট উপরের বেশিরভাগ পদক্ষেপগুলি পরিচালনা করে, যার ফলে ব্যবহারকারীর সম্পৃক্ততা একটি বহু-স্বাক্ষরযুক্ত ওয়ালেট সেট আপ করার জন্য প্রত্যাশিত প্রচেষ্টার চেয়ে বেশি বোঝা হয়ে ওঠে না।

অনবোর্ডিং এর জন্য একটি ভাল UX তৈরি হয়ে গেলে মাত্র কয়েক মিনিটের প্রয়োজন হবে। একবার সম্পূর্ণ হলে, সফ্টওয়্যার ওয়ালেট একটি সাধারণ একক-স্বাক্ষর ওয়ালেটের মতো ব্যবহারকারীর অভিজ্ঞতা প্রদান করতে পারে। এইভাবে মিনিস্ক্রিপ্ট সবকিছু পরিবর্তন করবে: ব্যবহারকারীর দৃষ্টি থেকে অদৃশ্য হয়ে!

Taproot উন্নতি

মার্চ মাসে প্রকাশিত বিটকয়েন অ্যাপের 2.1.0 সংস্করণ থেকে লেজার মিনিস্ক্রিপ্ট সমর্থন করে। যখন থেকে ট্যাপ্রুট ঠিকানাগুলি থেকে প্রাপ্তি এবং ব্যয় করার জন্য সমর্থন সক্ষম করা হয়েছিল taproot softfork 2021 সালের নভেম্বরে, আমরা এখন রোডম্যাপের পরবর্তী ধাপে চূড়ান্ত ছোঁয়া দিচ্ছি: ট্যাপ্রুটের জন্য মিনিস্ক্রিপ্ট সমর্থন।

Taproot এই নিবন্ধে উপস্থাপিত পদ্ধতির ব্যবহারযোগ্যতার উপর একটি বিশাল প্রভাব ফেলবে। যদি প্রাথমিক ব্যয়ের পথটি একটি একক-কী ব্যয়ের শর্ত হয়, তাহলে ব্লকচেইনে পুনরুদ্ধারের ব্যয়ের পথের অস্তিত্ব সনাক্ত করা যাবে না যদি না সেগুলি ব্যবহার করা হয়। এটি আদর্শ ব্যয়ের পথের জন্য কোনো আঙুলের ছাপ সম্পূর্ণরূপে বাদ দিয়ে গোপনীয়তাকে ব্যাপকভাবে উন্নত করবে। তদ্ব্যতীত, এটি স্কেলেবিলিটি উন্নত করে, কারণ স্ট্যান্ডার্ড খরচের পথ যতটা সম্ভব খরচ করার জন্য সাশ্রয়ী হয়। এর অর্থ হল পুনরুদ্ধারের পথের উপস্থিতির কারণে কোন অতিরিক্ত খরচ হবে না, যদি না সেগুলি ব্যবহার করা হয়। এটি SegWit লেনদেন থেকে একটি উল্লেখযোগ্য আপগ্রেড, যার জন্য যেকোন খরচের সময় সমস্ত খরচের শর্ত সহ সম্পূর্ণ স্ক্রিপ্ট প্রকাশ করা প্রয়োজন।

অবশেষে, আরো উন্নত প্রোটোকল মত MuSig2 (সম্প্রতি প্রমিত) এবং তুষার taproot keypath সুপারচার্জ হবে. Schnorr স্বাক্ষরের উপর নির্মিত, এই প্রোটোকলগুলি একটি একক তৈরি করার অনুমতি দেয় সামগ্রিক pubkey যে একটি প্রতিনিধিত্ব করতে ব্যবহার করা যেতে পারে n-র-n বহুস্বাক্ষর বা ক k-র-n থ্রেশহোল্ড স্কিম। এটি taproot keypath ব্যবহার করার অনুমতি দেবে এমনকি এমন ক্ষেত্রেও যেগুলি আজকে নির্দিষ্ট মাল্টিসিগ স্ক্রিপ্টের সাথে বেশি উপস্থাপিত হয়।

উপসংহার

এই নিবন্ধটি সফ্টওয়্যার ওয়ালেটের জন্য মিনিস্ক্রিপ্ট প্রকাশ করে এমন বিশাল ডিজাইনের জায়গার একটি ছোট (কিন্তু গুরুত্বপূর্ণ) কুলুঙ্গি অন্বেষণ করে।

আমরা দেখিয়েছি কীভাবে মিনিস্ক্রিপ্ট একটি "আনব্যাকডোরেবল" সফ্টওয়্যার ওয়ালেট তৈরি করতে ব্যবহার করা যেতে পারে, পাশাপাশি একটি অতিরিক্ত পুনরুদ্ধারের পথও যোগ করে যা বিপর্যয়কর মূল ক্ষতি প্রতিরোধ করতে দেয়৷ যদিও হার্ডওয়্যার সাইনিং ডিভাইসগুলি অ্যান্টি-ব্যাকডোর সুরক্ষা মডেল প্রয়োগ করতে পারে না, মিনিস্ক্রিপ্ট সমর্থন করে তারা সফ্টওয়্যার ওয়ালেটগুলিকে সক্রিয় করে যা ঠিক তাই করে!

চতুরতার সাথে মাল্টিসিগনেচার স্কিম, টাইমলক, ব্লাইন্ড এক্সপাব এবং হট কীগুলির সংমিশ্রণ ব্যবহার করে, আমরা একটি সুরক্ষিত ওয়ালেট কনফিগারেশন প্রদর্শন করেছি যা নিরাপত্তা, গোপনীয়তা এবং দৃঢ়তার ভারসাম্য বজায় রাখে।

অধিকন্তু, আমরা যুক্তি দিয়েছিলাম যে ব্যবহারকারীর অভিজ্ঞতাকে নেতিবাচকভাবে প্রভাবিত না করেই এটি সম্ভব, কারণ সেটআপের জটিলতা একটি দুর্দান্ত অতিরিক্ত UX বোঝাতে অনুবাদ করে না।

মিনিস্ক্রিপ্ট বিটকয়েন স্ব-হেফাজতের পরবর্তী প্রজন্মের জন্য আনলক করবে এমন সম্ভাবনার জন্য আমরা উত্তেজিত।

সালভাতোর ইঙ্গালা

বিটকয়েন ইঞ্জিনিয়ার

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। মোটরগাড়ি / ইভি, কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- ব্লকঅফসেট। পরিবেশগত অফসেট মালিকানার আধুনিকীকরণ। এখানে প্রবেশ করুন.

- উত্স: https://www.ledger.com/blog/towards-a-trustless-bitcoin-wallet-with-miniscript

- : আছে

- : হয়

- :না

- :কোথায়

- $ ইউপি

- 1

- 2021

- 2023

- 30

- 7

- 9

- a

- ক্ষমতা

- সক্ষম

- সম্পর্কে

- উপরে

- পরম

- একেবারে

- প্রবেশ

- অ্যাক্সেসড

- প্রবেশযোগ্য

- অনুযায়ী

- হিসাব

- অ্যাকাউন্টস

- কর্ম

- স্টক

- সক্রিয়ভাবে

- প্রকৃতপক্ষে

- যোগ

- যোগ

- যোগ

- অতিরিক্ত

- উপরন্তু

- ঠিকানাগুলি

- অগ্রসর

- পর

- বিরুদ্ধে

- বয়স

- চিকিত্সা

- লক্ষ্য

- সব

- অনুমতি

- অনুমতি

- বরাবর

- ইতিমধ্যে

- এছাড়াও

- যদিও

- সর্বদা

- an

- এবং

- ঘোষিত

- অন্য

- কোন

- কিছু

- অ্যাপ্লিকেশন

- মর্মস্পর্শী

- প্রদর্শিত

- অ্যাপ্লিকেশন

- অভিগমন

- পন্থা

- অনুমোদন

- আনুমানিক

- রয়েছি

- তর্কসাপেক্ষে

- বিতর্কিত

- প্রবন্ধ

- AS

- দৃষ্টিভঙ্গি

- সাহায্য

- যুক্ত

- At

- আক্রমণ

- শ্রাবণযোগ্য

- অনুমোদন করা

- অটোমেটেড

- স্বয়ংক্রিয়

- সহজলভ্য

- পিছনে

- পিছনের দরজা

- সাহায্যপ্রাপ্ত

- সমর্থন

- ব্যাকআপ

- ভারসাম্যকে

- ভিত্তি

- মৌলিক

- মূলত

- মূলতত্ব

- BE

- কারণ

- পরিণত

- হয়ে

- আগে

- শুরু

- হচ্ছে

- নিচে

- সর্বোত্তম

- মধ্যে

- তার পরেও

- Bitcoin

- বিটকয়েন ওয়ালেট

- বিটকয়েন ওয়ালেট

- মিশ্রণ

- blockchain

- ব্লক

- Blockstream

- ব্লগ

- উভয়

- মস্তিষ্ক

- আনে

- ব্রডকাস্ট

- নম

- নির্মাণ করা

- নির্মিত

- বোঝা

- পোড়া

- ব্যবসায়

- ব্যস্ত

- কিন্তু

- by

- নামক

- CAN

- না পারেন

- সক্ষম

- সাবধান

- কেস

- মামলা

- সর্বনাশা

- কারণ

- যার ফলে

- সাবধানতা

- কিছু

- চ্যালেঞ্জ

- সুযোগ

- পরিবর্তন

- শিশু

- চিপ

- বেছে নিন

- নির্বাচন

- দাবি

- পরিষ্কারভাবে

- মেঘ

- মেঘ স্টোরেজ

- কোড

- কয়েন

- সমাহার

- সমন্বয়

- ব্যবসায়িক

- সাধারণ

- সাধারণভাবে

- যোগাযোগ

- কোম্পানি

- কোম্পানি

- কোম্পানির

- সম্পূর্ণ

- সম্পূর্ণরূপে

- জটিল

- জটিলতা

- সংকটাপন্ন

- সন্দেহজনক

- গণনা

- কম্পিউটিং

- উদ্বেগ

- শর্ত

- পরিবেশ

- সম্মেলন

- কনফিগারেশন

- সংযোগ করা

- ঐক্য

- অতএব

- বিবেচনা

- বিবেচিত

- অন্তর্ভুক্ত

- নিয়ন্ত্রিত

- নিয়ন্ত্রণগুলি

- সন্তুষ্ট

- ঠিক

- দূষিত

- মূল্য

- পারা

- পথ

- সৃষ্টি

- তৈরি করা হচ্ছে

- সৃষ্টি

- স্রষ্টা

- সংকটপূর্ণ

- সমালোচনামূলক দিক

- কঠোর

- এখন

- জিম্মাদার

- হেফাজত

- গ্রাহকদের

- বিপজ্জনক

- পতন

- কমে যায়

- বিবেচনা

- সংজ্ঞায়িত

- চাহিদা

- প্রদর্শিত

- মোতায়েন

- উদ্ভূত

- বিবরণ

- নকশা

- পরিকল্পিত

- আকাঙ্ক্ষিত

- বিস্তারিত

- বিশদ

- বিস্তারিত

- সনাক্ত

- ডেভেলপারদের

- যন্ত্র

- ডিভাইস

- বিভিন্ন

- কঠিন

- হ্রাস

- সরাসরি

- পরিচালক

- অদৃশ্য

- সর্বনাশা

- আবিষ্কার করা

- আবিষ্কার

- আলোচনা

- আলোচনা

- প্রদর্শিত

- do

- না

- না

- সম্পন্ন

- ডবল

- কারণে

- সময়

- প্রতি

- সহজ

- সহজে

- প্রচেষ্টা

- পারেন

- বাছা

- দূর

- আর

- গুরুত্ব আরোপ করা

- নিযুক্ত

- সক্ষম করা

- সক্ষম করা

- সম্ভব

- শেষ

- জোরদার করা

- যথেষ্ট

- নিশ্চিত করা

- নিশ্চিত

- প্রবেশন

- প্রলুব্ধকর

- সমগ্র

- সম্পূর্ণরূপে

- সত্তা

- উপকরণ

- ত্রুটি

- বিশেষত

- অপরিহার্য

- মূলত

- স্থাপন করা

- ইত্যাদি

- মূল্যায়ন

- এমন কি

- কখনো

- প্রতি

- সব

- ঠিক

- উদাহরণ

- উদাহরণ

- উত্তেজিত

- এক্সিকিউট

- নিষ্পন্ন

- ব্যায়াম

- অস্তিত্ব

- প্রত্যাশিত

- অভিজ্ঞতা

- শ্বাসত্যাগ

- কাজে লাগান

- অন্বেষণ

- রপ্তানি

- প্রসারিত

- বহিরাগত

- চরম

- সহজতর করা

- কারণের

- ব্যর্থ

- ব্যর্থতা

- নিরপেক্ষভাবে

- পতন

- এ পর্যন্ত

- বৈশিষ্ট্য

- বৈশিষ্ট্য

- ফেব্রুয়ারি

- কয়েক

- চূড়ান্ত

- আর্থিক

- আর্থিক ইতিহাস

- আবিষ্কার

- প্রথম

- নমনীয়

- টুসকি

- কেন্দ্রবিন্দু

- অনুসরণ

- অনুসরণ

- জন্য

- চিরতরে

- অগ্রবর্তী

- চার

- অবকাঠামো

- ঘনঘন

- বন্ধু

- থেকে

- সম্পূর্ণ

- সম্পূর্ণরূপে

- কার্যকারিতা

- তহবিল

- তহবিল

- তদ্ব্যতীত

- বৃথা

- ভবিষ্যৎ

- সাধারন ক্ষেত্রে

- সাধারণত

- উত্পাদন করা

- উত্পন্ন

- উত্পন্ন

- উৎপাদিত

- প্রজন্ম

- প্রদত্ত

- Go

- চালু

- ভাল

- মহান

- অতিশয়

- ছিল

- অর্ধেক

- হার্ডওয়্যারের

- হার্ডওয়্যার ডিভাইস

- হার্ডওয়্যার ওয়ালেট

- হার্ডওয়্যার ওয়ালেট প্রস্তুতকারক

- হার্ডওয়্যার ওয়ালেট

- ক্ষতিকর

- আছে

- জমিদারি

- সাহায্য

- অত: পর

- ইতিহাস

- রাখা

- আশা

- নিমন্ত্রণকর্তা

- হোস্ট

- গরম

- কিভাবে

- যাহোক

- HTTP

- HTTPS দ্বারা

- প্রচুর

- মানুষেরা

- ধারণা

- আদর্শ

- ধারনা

- সনাক্ত করা

- if

- অবিলম্বে

- প্রভাব

- হানিকারক

- বাস্তবায়িত

- আমদানি

- গুরুত্বপূর্ণ

- অসম্ভব

- উন্নত করা

- in

- অন্তর্ভুক্ত

- সুদ্ধ

- একত্রিত

- বৃদ্ধি

- অবিশ্বাস্য

- প্রকৃতপক্ষে

- স্বাধীন

- স্বতন্ত্রভাবে

- শিল্প

- তথ্য

- মজ্জাগতভাবে

- প্রারম্ভিক

- ভিতরে

- ভেতরের

- অনুপ্রাণিত করা

- ইনস্টল করার

- উদাহরণ

- পরিবর্তে

- ইচ্ছাকৃতভাবে

- গর্ভনাটিকা

- ইন্টারেক্টিভ

- স্বার্থ

- আগ্রহী

- মজাদার

- ইন্টারফেস

- মধ্যে

- প্রবর্তন করা

- উপস্থাপিত

- পরিচয় করিয়ে দেয়

- intrusively

- জড়িত থাকার

- ঘটিত

- সমস্যা

- IT

- এর

- নিজেই

- মাত্র

- শুধু একটি

- চাবি

- কী

- জানা

- জ্ঞান

- পরিচিত

- ভূদৃশ্য

- ভাষা

- ল্যাপটপ

- গত

- পরে

- আইনজীবী

- বিশালাকার

- শিখতে

- শিক্ষা

- অন্তত

- খতিয়ান

- বাম

- বৈধ

- কম

- দিন

- উচ্চতা

- উপজীব্য

- মত

- সম্ভবত

- সংযুক্ত

- তালিকাভুক্ত

- বোঝাই

- স্থানীয়

- অবস্থানগুলি

- লক

- দীর্ঘ

- আর

- দেখুন

- মত চেহারা

- হারান

- হারানো

- ক্ষতি

- লোকসান

- নষ্ট

- মেশিন

- প্রধান

- সংখ্যাগুরু

- করা

- তৈরি করে

- মেকিং

- ম্যালওয়্যার

- পরিচালনা করে

- পরিচালক

- হেরফের

- পদ্ধতি

- উত্পাদক

- নির্মাতারা

- অনেক

- মার্চ

- ম্যাচ

- মে..

- মানে

- পরিমাপ

- পদ্ধতি

- মধ্যম

- উল্লিখিত

- নিছক

- বার্তা

- বার্তা

- পদ্ধতি

- পদ্ধতি

- মিয়ামি

- হতে পারে

- মিনিস্ক্রিপ্ট

- নাবালকত্ব

- মিনিট

- মিশন

- ভুল

- মডেল

- টাকা

- পর্যবেক্ষণ

- মাসের

- অধিক

- পরন্তু

- সেতু

- অধিকাংশ ক্ষেত্রে

- পদক্ষেপ

- সরানো হয়েছে

- অনেক

- বহু

- মাল্টিসিগ

- অবশ্যই

- নাম

- প্রায়

- প্রয়োজনীয়

- প্রয়োজন

- প্রয়োজন

- চাহিদা

- নেতিবাচকভাবে

- নেটওয়ার্কিং

- না

- নতুন

- সংবাদ

- পরবর্তী

- সুন্দর

- না।

- অ-প্রযুক্তিগত

- সাধারণ

- নভেম্বর

- নভেম্বর 2021

- এখন

- সংখ্যা

- সংখ্যার

- পায়

- of

- অর্পণ

- নৈবেদ্য

- অফার

- অফলাইন

- on

- অনবোর্ডিং

- একদা

- ONE

- ওগুলো

- কেবল

- খোলা

- ওপেন সোর্স

- প্রর্দশিত

- অপারেটিং

- অপারেশনস

- সুযোগ

- অপশন সমূহ

- or

- ক্রম

- অন্যান্য

- অন্যভাবে

- আমাদের

- বাইরে

- রূপরেখা

- বাহিরে

- শেষ

- সামগ্রিক

- ওভারভিউ

- নিজের

- মালিক

- কাগজ

- প্রধানতম

- অংশ

- বিশেষত

- পার্টি

- পথ

- বেতন

- সম্পাদন করা

- সম্ভবত

- কাল

- স্থায়িভাবে

- ফেজ

- ফোন

- জায়গা

- জায়গা

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- বিন্দু

- পয়েন্ট

- নীতি

- নীতি

- জনপ্রিয়

- সম্ভাবনার

- সম্ভব

- সম্ভবত

- পোস্ট

- সম্ভাব্য

- সম্ভাব্য

- ক্ষমতা

- ব্যবহারিক

- কার্যকরীভাবে

- অনুশীলন

- যথাযথ

- অবিকল

- ভবিষ্যদ্বাণী করা

- আন্দাজের

- উপস্থিতি

- বর্তমান

- উপস্থাপন

- প্রতিরোধ

- প্রতিরোধ

- আগে

- পূর্বে

- প্রাথমিকভাবে

- প্রাথমিক

- মুদ্রণ

- পূর্বে

- গোপনীয়তা

- ব্যক্তিগত

- ব্যক্তিগত কী

- ব্যক্তিগত কী

- সমস্যা

- সমস্যা

- কার্যপ্রণালী

- প্রক্রিয়া

- উৎপাদন করা

- প্রযোজনা

- উত্পাদন করে

- সঠিকভাবে

- বৈশিষ্ট্য

- সম্পত্তি

- প্রস্তাবিত

- রক্ষা করা

- রক্ষিত

- রক্ষা

- রক্ষা

- প্রোটোকল

- প্রোটোকল

- প্রমাণ করা

- প্রদান

- প্রদত্ত

- প্রকাশ্য

- পাবলিক কী

- সর্বজনীন কী

- প্রকাশ করা

- প্রকাশিত

- প্রকাশক

- উদ্দেশ্য

- করা

- স্থাপন

- প্রশ্ন

- জাতি

- এলোমেলো

- মুক্তিপণ

- বরং

- নাগাল

- পড়া

- পাঠক

- নিরূপক

- কারণ

- গ্রহণ

- সম্প্রতি

- চেনা

- নথি

- আরোগ্য

- বোঝায়

- খাতা

- নিবন্ধভুক্ত

- নিবন্ধনের

- অপেক্ষাকৃতভাবে

- মুক্তি

- মুক্ত

- নির্ভর করা

- মনে রাখা

- প্রতিস্থাপন করা

- চিত্রিত করা

- প্রতিনিধিত্ব

- খ্যাতি

- প্রয়োজন

- প্রয়োজনীয়

- প্রয়োজন

- ফলে এবং

- রাখা

- প্রত্যাবর্তন

- প্রকাশ করা

- অধিকার

- ঝুঁকি

- ঝুঁকি

- ঝুঁকিপূর্ণ

- রোডম্যাপ

- শক্তসমর্থ

- বলিষ্ঠতা

- ভূমিকা

- ভূমিকা

- দৌড়

- রান

- একই

- বলা

- স্কেলেবিলিটি

- স্ক্যান

- দৃশ্যকল্প

- পরিকল্পনা

- স্কিম

- শ্নর

- স্ক্রিন

- স্ক্রিপ্ট

- দ্বিতীয়

- অধ্যায়

- নিরাপদ

- নিরাপদে

- নিরাপত্তা

- দেখ

- বীজ

- বীজ

- সচেষ্ট

- মনে

- মনে হয়

- SegWit

- সেলফ কাস্টোডি

- পাঠানোর

- সংবেদনশীল

- প্রেরিত

- আলাদা

- সেবা

- সেট

- সেটআপ

- বিভিন্ন

- সংক্ষিপ্ত

- উচিত

- দেখিয়েছেন

- চিহ্ন

- স্বাক্ষর

- গুরুত্বপূর্ণ

- উল্লেখযোগ্যভাবে

- স্বাক্ষর

- স্বাক্ষর

- অনুরূপ

- সহজ

- সরলীকরণ

- থেকে

- একক

- ছোট

- স্মার্ট

- So

- সফটওয়্যার

- সমাধান

- সলিউশন

- সমাধান

- কিছু

- কেউ

- শীঘ্রই

- বাস্তববুদ্ধিসম্পন্ন

- উৎস

- স্থান

- বিশেষজ্ঞ

- নির্দিষ্ট

- স্পেসিফিকেশনের

- ব্যয় করা

- খরচ

- মান

- ব্রিদিং

- শুরু

- অবস্থা

- ধাপ

- প্রারম্ভিক ব্যবহারের নির্দেশাবলী

- এখনো

- স্টোরেজ

- সঞ্চিত

- সংরক্ষণ

- কৌশল

- শক্তি

- স্ট্রিং

- শক্তিশালী

- সংগ্রাম

- সফল

- সফলভাবে

- এমন

- সংক্ষিপ্ত করা

- সুপারচার্জ

- সমর্থন

- সমর্থক

- সমর্থন

- অনুমিত

- পদ্ধতিগত

- পদ্ধতিগত ঝুঁকি

- সিস্টেম

- ট্যাকেলগুলি

- গ্রহণ করা

- টেপ্রোট

- লক্ষ্য

- লক্ষ্য করে

- কারিগরী

- টেকনিক্যালি

- প্রযুক্তিঃ

- শর্তাবলী

- চেয়ে

- যে

- সার্জারির

- মুদ্রা

- তাদের

- তাহাদিগকে

- নিজেদের

- তারপর

- সেখানে।

- যার ফলে

- অতএব

- এইগুলো

- তারা

- কিছু

- মনে

- তৃতীয়

- এই

- সেগুলো

- হুমকি

- তিন

- গোবরাট

- দ্বারা

- এইভাবে

- সময়

- সময় অপগিত হয় এমন

- থেকে

- আজ

- আজকের

- অত্যধিক

- সরঞ্জাম

- টপিক

- মোট

- প্রতি

- চিহ্ন

- পথ

- রেকর্ড ট্র্যাক

- রেলগাড়ি

- লেনদেন

- লেনদেন

- ট্রানজিশন

- অনুবাদ

- কোষাগার

- গাছ

- সত্য

- আস্থা

- বিশ্বস্ত

- অবিশ্বস্ত

- সত্য

- সুতা

- দুই

- ধরনের

- টিপিক্যাল

- অক্ষম

- বোঝা

- unleashes

- অসদৃশ

- আনলক

- আনলক করে

- অনিশ্চিত

- পর্যন্ত

- আপগ্রেড

- us

- ব্যবহারযোগ্যতা

- ব্যবহার

- ব্যবহৃত

- ব্যবহারকারী

- ব্যবহারকারীর অভিজ্ঞতা

- ব্যবহারকারী

- ব্যবহারসমূহ

- ব্যবহার

- সদ্ব্যবহার করা

- ব্যবহার

- ব্যবহার

- ux

- যাচাই করুন

- বৈচিত্র্য

- বিভিন্ন

- সুবিশাল

- বিক্রেতা

- ভেরিফাইড

- যাচাই

- সংস্করণ

- খুব

- টেকসই

- অত্যাবশ্যক

- দুর্বলতা

- অপেক্ষা করুন

- মানিব্যাগ

- ওয়ালেট

- প্রয়োজন

- ছিল

- উপায়..

- উপায়

- we

- ছিল

- কি

- কখন

- যখনই

- কিনা

- যে

- যখন

- সমগ্র

- কেন

- উইকিপিডিয়া

- ইচ্ছা

- সঙ্গে

- মধ্যে

- ছাড়া

- শব্দ

- বিশ্ব

- would

- লিখিত

- ভুল

- বছর

- এখনো

- আপনি

- আপনার

- নিজেকে

- zephyrnet

- শূন্য