জনপ্রিয় ক্রিপ্টোকারেন্সি এক্সচেঞ্জ কয়েনবেস হল সর্বশেষ সুপরিচিত অনলাইন ব্র্যান্ড নাম ভর্তি লঙ্ঘন করার জন্য

কোম্পানিটি তার লঙ্ঘন প্রতিবেদনটিকে আংশিক মেয়া কুলপা এবং অন্যদের জন্য কার্যকর পরামর্শের একটি আকর্ষণীয় মিশ্রণে পরিণত করার সিদ্ধান্ত নিয়েছে।

সাম্প্রতিক ক্ষেত্রে যেমন Reddit, কোম্পানী S-শব্দে নিক্ষেপ প্রতিরোধ করতে পারেনি (বাস্তববুদ্ধিসম্পন্ন), যা আবার নেকেড সিকিউরিটি পাঠক রিচার্ড পেনিংটনের দেওয়া সংজ্ঞা অনুসরণ করে বলে মনে হচ্ছে সাম্প্রতিক মন্তব্য, যেখানে তিনি উল্লেখ করেছেন যে 'অত্যাধুনিক' সাধারণত 'আমাদের প্রতিরক্ষার চেয়ে ভাল' হিসাবে অনুবাদ করে.

আমরা সম্মত হতে চাই যে অনেকের ক্ষেত্রে, যদি বেশিরভাগই না হয়, এমন প্রতিবেদনগুলি লঙ্ঘন করে যেখানে হুমকি এবং আক্রমণকারীদের বর্ণনা করা হয় বাস্তববুদ্ধিসম্পন্ন or অগ্রসর, এই শব্দগুলি প্রকৃতপক্ষে তুলনামূলকভাবে ব্যবহার করা হয় (অর্থাৎ আমাদের জন্য খুব ভাল) এর পরিবর্তে একেবারে (যেমন প্রত্যেকের জন্য খুব ভাল)।

কয়েনবেস তার নিবন্ধের শুরুতে কার্যনির্বাহী সারাংশে আত্মবিশ্বাসের সাথে বলেছে:

সৌভাগ্যবশত, Coinbase-এর সাইবার নিয়ন্ত্রণ আক্রমণকারীকে সরাসরি সিস্টেম অ্যাক্সেস পেতে বাধা দেয় এবং তহবিলের কোনো ক্ষতি বা গ্রাহকের তথ্যের আপোষ রোধ করে।

কিন্তু সেই আপাত নিশ্চিততাকে ভর্তির দ্বারা ক্ষুন্ন করা হয়েছিল, পরের বাক্যে, যে:

আমাদের কর্পোরেট ডিরেক্টরি থেকে শুধুমাত্র সীমিত পরিমাণ ডেটা উন্মুক্ত করা হয়েছে।

দুর্ভাগ্যবশত, সাইবার অপরাধীদের দ্বারা ব্যবহৃত পছন্দের টিটিপি (সরঞ্জাম, কৌশল এবং পদ্ধতি)গুলির মধ্যে একটিকে জার্গনে বলা হয় পার্শ্বীয় আন্দোলন, যা সর্বদা বিস্তৃত সিস্টেম অ্যাক্সেসে লঙ্ঘনের একটি অংশে অর্জিত তথ্য এবং অ্যাক্সেসের কৌশলকে বোঝায়।

অন্য কথায়, যদি কোনও সাইবার অপরাধী ডাটাবেস Z থেকে গোপনীয় কর্পোরেট ডেটা পুনরুদ্ধার করতে ব্যবহারকারী Y-এর কম্পিউটার X-এর অপব্যবহার করতে পারে (এই ক্ষেত্রে, সৌভাগ্যক্রমে, কর্মচারীর নাম, ই-মেইল ঠিকানা এবং ফোন নম্বরের মধ্যে সীমাবদ্ধ)…

…তাহলে বলা যে আক্রমণকারী "সরাসরি সিস্টেম অ্যাক্সেস অর্জন করেনি" এটি একটি বরং একাডেমিক পার্থক্যের মতো শোনাচ্ছে, এমনকি যদি আমাদের মধ্যে সিসাডমিনরা সম্ভবত এই শব্দগুলিকে বোঝাতে বোঝাতে পারে যে অপরাধীরা একটি টার্মিনাল প্রম্পট দিয়ে শেষ করেনি যা তারা করতে পারে তারা যে কোনো সিস্টেম কমান্ড চালান।

হুমকি রক্ষাকারীদের জন্য টিপস

তা সত্ত্বেও, Coinbase কিছু সাইবার অপরাধমূলক সরঞ্জাম, কৌশল এবং পদ্ধতির তালিকা করেছে যা এটি এই আক্রমণে অভিজ্ঞ হয়েছিল এবং তালিকাটি হুমকির রক্ষাকারী এবং XDR টিমের জন্য কিছু দরকারী টিপস প্রদান করে।

XDR আজকাল কিছুটা গুঞ্জন শব্দ (এটি সংক্ষিপ্ত বর্ধিত সনাক্তকরণ এবং প্রতিক্রিয়া), কিন্তু আমরা মনে করি যে এটি বর্ণনা করার সবচেয়ে সহজ উপায় হল:

বর্ধিত সনাক্তকরণ এবং প্রতিক্রিয়ার অর্থ হল নিয়মিত এবং সক্রিয়ভাবে ইঙ্গিত খোঁজা যে কেউ আপনার নেটওয়ার্কে ভাল নেই, প্রতিক্রিয়া ট্রিগার করার জন্য আপনার হুমকি প্রতিক্রিয়া ড্যাশবোর্ডে ঐতিহ্যগত সাইবার নিরাপত্তা সনাক্তকরণের জন্য অপেক্ষা করার পরিবর্তে।

স্পষ্টতই, XDR এর অর্থ আপনার বিদ্যমান সাইবারসিকিউরিটি সতর্কতা এবং ব্লকিং সরঞ্জামগুলি বন্ধ করা নয়, তবে এর অর্থ হল আপনার হুমকি শিকারের পরিসর এবং প্রকৃতি প্রসারিত করা, যাতে আপনি যখন মোটামুটি নিশ্চিত হন যে একবার সাইবার অপরাধীদের অনুসন্ধান করবেন না। ইতিমধ্যেই পৌঁছেছে, কিন্তু তাদের জন্যও নজর রাখছে যখন তারা এখনও আক্রমণের চেষ্টা করার জন্য প্রস্তুত হচ্ছে।

Coinbase আক্রমণ, কোম্পানির কিছুটা staccato থেকে পুনর্গঠিত হিসাব, নিম্নলিখিত পর্যায়ে জড়িত বলে মনে হচ্ছে:

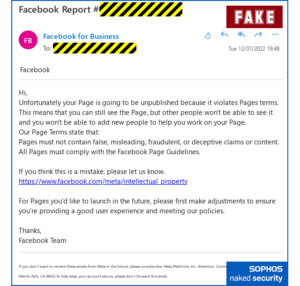

- টেলটেল 1: একটি এসএমএস-ভিত্তিক ফিশিং প্রচেষ্টা।

একটি গুরুত্বপূর্ণ কর্পোরেট বিজ্ঞপ্তি পড়তে লগইন করার জন্য এসএমএসের মাধ্যমে কর্মীদের অনুরোধ করা হয়েছিল।

সুবিধার জন্য, বার্তাটিতে একটি লগইন লিঙ্ক অন্তর্ভুক্ত ছিল, কিন্তু সেই লিঙ্কটি একটি জাল সাইটে গিয়েছিল যা ব্যবহারকারীর নাম এবং পাসওয়ার্ডগুলি ক্যাপচার করেছিল৷

স্পষ্টতই, আক্রমণকারীরা 2FA (টু-ফ্যাক্টর অথেন্টিকেশন কোড) ধরে রাখার জন্য ব্যবহারকারীর নাম এবং পাসওয়ার্ডের সাথে যেতে হবে তা জানত না বা মনে করেনি, তাই আক্রমণের এই অংশটি ব্যর্থ হয়েছিল .

আমরা জানি না কিভাবে 2FA অ্যাকাউন্টটি সুরক্ষিত করেছে। সম্ভবত Coinbase হার্ডওয়্যার টোকেন ব্যবহার করে, যেমন Yubikeys, যেটি শুধুমাত্র একটি ছয়-সংখ্যার কোড প্রদান করে কাজ করে না যা আপনি আপনার ফোন থেকে আপনার ব্রাউজারে বা লগইন অ্যাপে ট্রান্সক্রাইব করেন? সম্ভবত বদমাশরা কোডটি জিজ্ঞাসা করতে ব্যর্থ হয়েছে? সম্ভবত কর্মচারী তাদের পাসওয়ার্ড দেওয়ার পরে ফিশটি দেখেছেন তবে প্রক্রিয়াটি সম্পূর্ণ করার জন্য প্রয়োজনীয় চূড়ান্ত এক-সময়ের গোপনীয়তা প্রকাশ করার আগে? কয়েনবেস রিপোর্টের শব্দ থেকে, আমরা সন্দেহ করি যে দুর্বৃত্তরা তাদের জাল লগইন স্ক্রিনে প্রয়োজনীয় 2FA ডেটা ক্যাপচার করার জন্য একটি বিশ্বাসযোগ্য উপায় ভুলে গেছে বা খুঁজে পায়নি। অ্যাপ-ভিত্তিক বা এসএমএস-ভিত্তিক 2FA-এর শক্তিকে অতিরিক্ত মূল্যায়ন করবেন না। যেকোন 2FA প্রক্রিয়া যা শুধুমাত্র আপনার ল্যাপটপের একটি ফিল্ডে আপনার ফোনে প্রদর্শিত কোড টাইপ করার উপর নির্ভর করে আক্রমণকারীদের বিরুদ্ধে খুব কম সুরক্ষা প্রদান করে যারা আপনার ফিশড শংসাপত্রগুলি অবিলম্বে চেষ্টা করতে প্রস্তুত এবং ইচ্ছুক। এই এসএমএস বা অ্যাপ-উত্পাদিত কোডগুলি সাধারণত শুধুমাত্র সময়ের দ্বারা সীমিত থাকে, 30 সেকেন্ড থেকে কয়েক মিনিটের মধ্যে যে কোনও জায়গায় বৈধ থাকে, যা সাধারণত আক্রমণকারীদের তাদের সংগ্রহ করতে এবং মেয়াদ শেষ হওয়ার আগে ব্যবহার করার জন্য যথেষ্ট সময় দেয়।

- টেলটেল 2: এমন একজনের কাছ থেকে একটি ফোন কল যিনি বলেছেন যে তারা আইটি থেকে এসেছেন৷

মনে রাখবেন যে এই আক্রমণের ফলে শেষ পর্যন্ত অপরাধীরা কর্মচারীর যোগাযোগের বিশদ বিবরণের একটি তালিকা অর্জন করে, যা আমরা ধরে নিই যে ভবিষ্যতে আক্রমণে অপব্যবহার করার জন্য অন্যান্য অপরাধীদের জন্য সাইবার ক্রাইম আন্ডারগ্রাউন্ডে বিক্রি বা দেওয়া হবে।

এমনকি আপনি যদি আপনার কাজের যোগাযোগের বিশদ গোপনীয় রাখার চেষ্টা করে থাকেন, তবে সেগুলি ইতিমধ্যেই সেখানে রয়েছে এবং যাইহোক ব্যাপকভাবে পরিচিত হতে পারে, ধন্যবাদ পূর্বের একটি লঙ্ঘনের জন্য যা আপনি সনাক্ত করতে পারেননি বা একটি গৌণ উত্সের বিরুদ্ধে একটি ঐতিহাসিক আক্রমণ, যেমন একটি আউটসোর্সিং যে কোম্পানির কাছে আপনি একবার আপনার কর্মীদের ডেটা অর্পণ করেছিলেন।

- TELLTALE 3: একটি রিমোট-অ্যাক্সেস প্রোগ্রাম ইনস্টল করার জন্য একটি অনুরোধ৷

কয়েনবেস লঙ্ঘনের ক্ষেত্রে, আক্রমণের দ্বিতীয় পর্বে যে সোশ্যাল ইঞ্জিনিয়াররা ফোন করেছিলেন তারা দৃশ্যত ভিকটিমকে AnyDesk ইনস্টল করতে বলেছিলেন, তারপর ISL অনলাইন।

কোন সফটওয়্যার ইন্সটল করবেন না, রিমোট এক্সেস টুলস (যা একজন বহিরাগতকে আপনার স্ক্রীন দেখতে দেয় এবং আপনার মাউস এবং কীবোর্ডকে দূর থেকে নিয়ন্ত্রণ করতে দেয় যেন তারা আপনার কম্পিউটারের সামনে বসে আছে) এমন একজনের কথায়, এমনকি যদি আপনি মনে করেন যে তারা আপনার নিজস্ব আইটি বিভাগের।

আপনি যদি তাদের কল না করেন, আপনি প্রায় নিশ্চিতভাবে কখনই নিশ্চিত হতে পারবেন না যে তারা কে।

- TELLTALE 4: একটি ব্রাউজার প্লাগইন ইনস্টল করার অনুরোধ।

Coinbase ক্ষেত্রে, বদমাশরা শিকারকে যে টুলটি ব্যবহার করতে চেয়েছিল সেটিকে EditThisCookie বলা হয় (ব্যবহারকারীর ব্রাউজার থেকে অ্যাক্সেস টোকেনগুলির মতো গোপনীয়তা পুনরুদ্ধার করার একটি অতি-সহজ উপায়), কিন্তু আপনার বলা উচিত কোনো ব্রাউজার প্লাগইন ইনস্টল করতে অস্বীকার করা উচিত- তাই এমন কাউকে যাকে আপনি জানেন না এবং কখনও দেখা করেননি।

ব্রাউজার প্লাগইনগুলি এনক্রিপ্ট হওয়ার আগে আপনার ব্রাউজারে পাসওয়ার্ড সহ আপনি যা কিছু টাইপ করেন এবং ডিক্রিপ্ট হওয়ার পরে আপনার ব্রাউজার প্রদর্শিত সমস্ত কিছুতে প্রায় নিরবচ্ছিন্ন অ্যাক্সেস পায়৷

প্লাগইনগুলি শুধুমাত্র আপনার ব্রাউজিং গুপ্তচর করতে পারে না, তবে এটি প্রেরণের আগে আপনি যা টাইপ করেন তা অদৃশ্যভাবে সংশোধন করতে পারে এবং এটি স্ক্রিনে প্রদর্শিত হওয়ার আগে আপনি যে সামগ্রীটি ফিরে পান তাও৷

কি করো?

আমরা এখন পর্যন্ত যে পরামর্শ দিয়েছি তার পুনরাবৃত্তি এবং বিকাশ করতে:

- বার্তার লিঙ্কগুলিতে ক্লিক করে কখনই লগইন করবেন না। যে কোন জায়গা থেকে আসতে পারে এমন একটি বার্তা থেকে "সহায়তার" প্রয়োজন ছাড়াই আপনার নিজের কোথায় যেতে হবে তা জানা উচিত।

- যারা আপনাকে কল করে তাদের কাছ থেকে কখনই আইটি পরামর্শ নেবেন না। আপনার জানা উচিত কোথায় নিজেকে কল করতে হবে, এমন একজন প্রতারক দ্বারা যোগাযোগের ঝুঁকি কমাতে যিনি ঝাঁপিয়ে পড়ার সঠিক সময় জানেন এবং আপনাকে "সহায়তা" করছেন বলে মনে হয়।

- আপনি যাচাই করেননি এমন একজন আইটি কর্মীদের কথায় কখনই সফ্টওয়্যার ইনস্টল করবেন না। এমনকি এমন সফ্টওয়্যারও ইনস্টল করবেন না যা আপনি নিজে নিরাপদ বলে মনে করেন, কারণ কলার সম্ভবত আপনাকে এমন একটি বোবি-ট্র্যাপড ডাউনলোডের দিকে নিয়ে যাবে যেখানে ইতিমধ্যেই ম্যালওয়্যার যোগ করা হয়েছে৷

- কোনো মেসেজ বা কলের উত্তর দেবেন না এটি সত্যি কিনা জিজ্ঞাসা করে। প্রেরক বা কলকারী আপনাকে সহজভাবে বলবেন আপনি কি শুনতে চান। যত তাড়াতাড়ি আপনি পারেন আপনার নিজস্ব নিরাপত্তা দল সন্দেহজনক পরিচিতি রিপোর্ট করুন.

এই ক্ষেত্রে, Coinbase বলেছে যে তার নিজস্ব নিরাপত্তা দল XDR কৌশলগুলি ব্যবহার করতে সক্ষম হয়েছে, কার্যকলাপের অস্বাভাবিক নিদর্শনগুলি চিহ্নিত করতে সক্ষম হয়েছে (উদাহরণস্বরূপ, একটি অপ্রত্যাশিত VPN পরিষেবার মাধ্যমে লগন করার চেষ্টা করা হয়েছে), এবং প্রায় 10 মিনিটের মধ্যে হস্তক্ষেপ করতে পেরেছে৷

এর অর্থ হল যে আক্রমণের শিকার ব্যক্তিটি খুব বেশি ক্ষতি হওয়ার আগেই অপরাধীদের সাথে অবিলম্বে সমস্ত যোগাযোগ ছিন্ন করেনি, তবে আক্রমণকারীরা আরও বেশি কৌশল, অসুবিধা এবং তথাকথিত নিয়ে ফিরে আসার ক্ষেত্রে অতিরিক্ত সতর্কতা অবলম্বন করতে জানত। সক্রিয় প্রতিপক্ষ কপট।

নিশ্চিত করুন যে আপনি আপনার কোম্পানির XDR “সেন্সর নেটওয়ার্ক”-এর একটি মানবিক অংশ, যে কোনোটির সাথে প্রযুক্তিগত সরঞ্জাম আপনার নিরাপত্তা দল আছে.

আপনার সক্রিয় ডিফেন্ডারদের আরও বেশি কিছু দেওয়ার জন্য "ভিপিএন সোর্স ঠিকানা অ্যাক্সেস লগগুলিতে দেখানো হয়েছে" এর অর্থ হল তারা একটি সক্রিয় আক্রমণ সনাক্ত করতে এবং প্রতিক্রিয়া জানাতে আরও ভালভাবে সজ্জিত হবে।

সক্রিয় প্রতিপক্ষ সম্পর্কে আরও জানুন

বাস্তব জীবনে, সাইবারক্রুকরা যখন আক্রমণ শুরু করে তখন তাদের জন্য আসলে কী কাজ করে? কিভাবে আপনি একটি আক্রমণের অন্তর্নিহিত কারণ খুঁজে বের করবেন এবং চিকিত্সা করবেন, শুধুমাত্র সুস্পষ্ট লক্ষণগুলির সাথে মোকাবিলা করার পরিবর্তে?

XDR এবং MDR সম্পর্কে আরও জানুন

সাইবার নিরাপত্তা হুমকি প্রতিক্রিয়া যত্ন নিতে সময় বা দক্ষতার স্বল্প? চিন্তিত যে সাইবারসিকিউরিটি আপনাকে অন্য সমস্ত জিনিসগুলি থেকে বিভ্রান্ত করবে যা আপনাকে করতে হবে?

সোফোস পরিচালিত সনাক্তকরণ এবং প্রতিক্রিয়া দেখুন:

24/7 হুমকি শিকার, সনাক্তকরণ, এবং প্রতিক্রিয়া ▶

সোশ্যাল ইঞ্জিনিয়ারিং সম্পর্কে আরও জানুন

আমাদের জন্য যোগ দিন আকর্ষণীয় সাক্ষাৎকার Rachel Tobac-এর সাথে, DEFCON সোশ্যাল ইঞ্জিনিয়ারিং ক্যাপচার দ্য ফ্ল্যাগ চ্যাম্প, কীভাবে স্ক্যামার, সোশ্যাল ইঞ্জিনিয়ার এবং অন্যান্য নির্লজ্জ সাইবার অপরাধীদের শনাক্ত করা যায় এবং তাদের প্রতিহত করা যায়।

কোন পডকাস্ট প্লেয়ার নীচে দেখাচ্ছে? শুনুন সরাসরি সাউন্ডক্লাউডে.

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- প্লেটোব্লকচেন। Web3 মেটাভার্স ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- উত্স: https://nakedsecurity.sophos.com/2023/02/21/coinbase-breached-by-social-engineers-employee-data-stolen/

- 1

- 10

- 2FA

- a

- সক্ষম

- সম্পর্কে

- পরম

- একেবারে

- অপব্যবহার

- একাডেমিক

- প্রবেশ

- হিসাব

- অর্জিত

- অর্জন

- সক্রিয়

- সক্রিয়ভাবে

- কার্যকলাপ

- যোগ

- ঠিকানা

- ঠিকানাগুলি

- পরামর্শ

- পর

- বিরুদ্ধে

- আক্রমণকারীদের বিরুদ্ধে

- সব

- একা

- ইতিমধ্যে

- মধ্যে

- পরিমাণ

- এবং

- কোথাও

- অ্যাপ্লিকেশন

- আপাত

- প্রদর্শিত

- প্রবন্ধ

- আক্রমণ

- আক্রমন

- চেষ্টা

- প্রমাণীকরণ

- লেখক

- গাড়ী

- পিছনে

- পটভূমি চিত্র

- কারণ

- আগে

- হচ্ছে

- নিচে

- উত্তম

- মধ্যে

- বিট

- রোধক

- সীমান্ত

- পাদ

- তরবার

- লঙ্ঘন

- ভেঙে

- ব্রাউজার

- ব্রাউজিং

- কল

- নামক

- আহ্বানকারী

- গ্রেপ্তার

- যত্ন

- কেস

- কারণ

- কেন্দ্র

- কিছু

- অবশ্যই

- নিশ্চয়তা

- কোড

- কয়েনবেস

- কয়েনবেস এর

- রঙ

- আসা

- কোম্পানি

- কোম্পানির

- সম্পূর্ণ

- আপস

- কম্পিউটার

- অসংশয়ে

- মন্দ দিক

- বিবেচনা

- যোগাযোগ

- যোগাযোগ

- বিষয়বস্তু

- নিয়ন্ত্রণ

- নিয়ন্ত্রণগুলি

- সুবিধা

- কর্পোরেট

- পারা

- আবরণ

- পরিচয়পত্র

- যুদ্ধাপরাধীদের

- cryptocurrency

- Cryptocurrency এক্সচেঞ্জ

- ক্রেতা

- সাইবার

- সাইবার অপরাধ

- সাইবার অপরাধী

- cybercriminals

- সাইবার নিরাপত্তা

- ড্যাশবোর্ড

- উপাত্ত

- ডেটাবেস

- দিন

- ডিলিং

- সিদ্ধান্ত নিয়েছে

- রক্ষাকর্মীদের

- বিভাগ

- বর্ণিত

- বিস্তারিত

- সনাক্ত

- সনাক্তকরণ

- বিকাশ

- DID

- সরাসরি

- প্রদর্শন

- প্রদর্শন

- না

- Dont

- ডাউনলোড

- ই-মেইল

- পূর্বে

- পারেন

- কর্মচারী

- এনক্রিপ্ট করা

- প্রকৌশল

- প্রকৌশলী

- যথেষ্ট

- ন্যস্ত

- সজ্জিত

- এমন কি

- সবাই

- সব

- ঠিক

- উদাহরণ

- বিনিময়

- কার্যনির্বাহী

- বিদ্যমান

- অভিজ্ঞ

- ল্যাপারোস্কোপিক পদ্ধতি

- উদ্ভাসিত

- ব্যাপ্ত

- ব্যর্থ

- নিরপেক্ষভাবে

- নকল

- কয়েক

- ক্ষেত্র

- চূড়ান্ত

- আবিষ্কার

- অনুসরণ করা

- অনুসৃত

- অনুসরণ

- ভাগ্যক্রমে

- থেকে

- সদর

- তহবিল

- ভবিষ্যৎ

- হত্তন

- সাধারণত

- পাওয়া

- পেয়ে

- প্রদত্ত

- দেয়

- দান

- Go

- ভাল

- কুশলী

- হার্ডওয়্যারের

- ফসল

- শোনা

- উচ্চতা

- নির্দেশ

- ঐতিহাসিক

- রাখা

- বাতাসে ভাসিতে থাকা

- কিভাবে

- কিভাবে

- HTTPS দ্বারা

- মানবীয়

- শিকার

- অবিলম্বে

- গুরুত্বপূর্ণ

- in

- আনত

- অন্তর্ভুক্ত

- সুদ্ধ

- স্বতন্ত্র

- তথ্য

- আরম্ভ করা

- ইনস্টল

- পরিবর্তে

- মজাদার

- হস্তক্ষেপ করা

- জড়িত

- IT

- অপভাষা

- ঝাঁপ

- রাখা

- জানা

- পরিচিত

- ল্যাপটপ

- সর্বশেষ

- জীবন

- সীমিত

- LINK

- লিঙ্ক

- তালিকা

- সামান্য

- দীর্ঘ

- দেখুন

- খুঁজছি

- ক্ষতি

- ম্যালওয়্যার

- পরিচালিত

- অনেক

- মার্জিন

- সর্বোচ্চ প্রস্থ

- পররাষ্ট্র

- মানে

- নিছক

- বার্তা

- বার্তা

- হতে পারে

- মিনিট

- পরিবর্তন

- অধিক

- সেতু

- নাম

- নাম

- প্রকৃতি

- প্রয়োজন

- প্রয়োজন

- নেটওয়ার্ক

- পরবর্তী

- সাধারণ

- সুপরিচিত

- প্রজ্ঞাপন

- সংখ্যার

- সুস্পষ্ট

- প্রদত্ত

- ONE

- অনলাইন

- অন্যান্য

- অন্যরা

- আউটসোর্সিং

- নিজের

- অংশ

- পাসওয়ার্ড

- পাসওয়ার্ড

- নিদর্শন

- পল

- সম্প্রদায়

- সম্ভবত

- ফেজ

- phish

- ফিশিং

- ফোন

- ফোন কল

- জায়গা

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- খেলোয়াড়

- প্লাগ লাগানো

- প্লাগ-ইন

- পডকাস্ট

- অবস্থান

- পোস্ট

- সম্ভবত

- পদ্ধতি

- প্রক্রিয়া

- কার্যক্রম

- রক্ষিত

- রক্ষা

- উপলব্ধ

- প্রদানের

- পরিসর

- পড়া

- পাঠক

- প্রস্তুত

- বাস্তব

- বাস্তব জীবন

- সাম্প্রতিক

- হ্রাস করা

- বোঝায়

- নিয়মিতভাবে

- অপেক্ষাকৃতভাবে

- অবশিষ্ট

- দূরবর্তী

- দূরবর্তী প্রবেশাধিকার

- পুনরাবৃত্তি

- রিপ্লাই

- রিপোর্ট

- প্রতিবেদন

- অনুরোধ

- প্রতিক্রিয়া

- প্রতিক্রিয়া

- প্রকাশক

- রিচার্ড

- ঝুঁকি

- চালান

- নিরাপদ

- বলেছেন

- বলেছেন

- জোচ্চোরদের

- স্ক্রিন

- পর্দা

- অনুসন্ধানের

- দ্বিতীয়

- মাধ্যমিক

- সেকেন্ড

- গোপন

- নিরাপত্তা

- মনে হয়

- বাক্য

- সেবা

- সংক্ষিপ্ত

- উচিত

- কেবল

- সাইট

- অধিবেশন

- খুদেবার্তা

- So

- যতদূর

- সামাজিক

- সামাজিক প্রকৌশলী

- সফটওয়্যার

- বিক্রীত

- কঠিন

- কিছু

- কেউ

- কিছুটা

- উৎস

- দণ্ড

- ইন্টার্নশিপ

- শুরু

- বিবৃত

- এখনো

- অপহৃত

- শক্তি

- এমন

- সংক্ষিপ্তসার

- সন্দেহজনক

- করা SVG

- লক্ষণগুলি

- পদ্ধতি

- গ্রহণ করা

- টীম

- দল

- প্রযুক্তি

- প্রান্তিক

- ধন্যবাদ

- সার্জারির

- কয়েনবেস

- তাদের

- কিছু

- হুমকি

- হুমকি

- নিক্ষেপ

- সময়

- পরামর্শ

- থেকে

- টোকেন

- অত্যধিক

- টুল

- সরঞ্জাম

- শীর্ষ

- ঐতিহ্যগত

- রূপান্তর

- স্বচ্ছ

- আচরণ করা

- ট্রিগার

- চালু

- বাঁক

- সাধারণত

- পরিণামে

- অধীনে

- নিম্নাবস্থিত

- বোঝা

- অপ্রত্যাশিত

- URL টি

- us

- ব্যবহার

- ব্যবহারকারী

- সাধারণত

- ভেরিফাইড

- মাধ্যমে

- শিকার

- চেক

- ভিপিএন

- প্রতীক্ষা

- চেয়েছিলেন

- পর্যবেক্ষক

- সুপরিচিত

- কি

- যে

- যখন

- হু

- প্রস্থ

- ইচ্ছা

- ইচ্ছুক

- মধ্যে

- ছাড়া

- বাক্যে কথন

- শব্দ

- হয়া যাই ?

- কাজ

- চিন্তিত

- X

- XDR

- আপনি

- আপনার

- নিজেকে

- zephyrnet